Способ комплексной защиты распределенной обработки информации в компьютерных системах и система для осуществления способа

Иллюстрации

Показать всеИзобретение относится к средствам защиты информационных систем от несанкционированного доступа. Техническим результатом является возможность формирования сквозного контура защиты распределенной обработки информации. Система комплексной защиты распределенной обработки информации в компьютерных системах содержит центр сертификации, формирования и распределения ключей, по меньшей мере одно пользовательское устройство и по меньшей мере один сервер распределенной обработки данных. Способ описывает работу указанной системы. Подсистема формирования открытых ключей содержит блок памяти для таблиц секретных перестановок столбцов и строк таблиц секретных ключей, блок памяти для таблицы симметричной перестановки столбцов и строк таблицы внешнего ключа, регистр последовательности транзитивной связи между строками таблиц секретных перестановок, блок логического вывода на последовательности транзитивной зависимости, блок памяти для таблицы относительной несекретной перестановки столбцов и строк таблицы внешнего ключа, регистр открытого ключа, входной блок коммутации и блок управления. 5 н. и 23 з.п. ф-лы, 14 ил.

Реферат

Область техники

Изобретение относится к области вычислительной техники, информационных систем и средств защиты от несанкционированного доступа.

Предшествующий уровень техники

Для эффективного функционирования информационных систем, основанных на современных компьютерных технологиях и связанных с обработкой и передачей конфиденциальных данных (например, электронная почта, современные платежные системы, поисковые системы), необходимо обеспечить гарантированную защиту процесса распределенной обработки. В настоящее время наиболее защищенным видом распределенной обработки является электронная почта. Известны способы защиты электронной почты (см. международные заявки WO/0049766 от 24.08.2000; WO/9817042 от 23.04. 1998; WO/0001108, от 06.01.2000). Известные способы защиты обеспечивают конфиденциальность передачи информации, электронно-цифровую подпись, идентификацию и аутентификацию отправителя и получателя информации. В способе по заявке WO/0001108 делается попытка обеспечить конфиденциальность адресной части сообщений путем введения анонимных или псевдоанонимных идентификаторов пользователя. Они включают в себя имя, адрес, сведения финансового характера и вводятся с применением посредника. При этом обеспечивается сертификация подлинного и анонимного идентификаторов пользователя. Однако такая система недостаточно надежна, поскольку, во-первых, она не является криптографически стойкой, а во-вторых, существуют участки передачи между пользователем и посредником, где подлинный (истинный) идентификатор передается в открытом виде и может быть перехвачен злоумышленником для взламывания всей системы анонимной идентификации.

Главным недостатком указанных способов является то, что в серверах сети обработка адресной части сообщений производится в открытом виде с использованием незащищенных программ электронной почты, т.е. в исходных кодах команд и данных. Это делает уязвимым к информационным воздействиям как обрабатываемую адресную информацию, так и программы электронной почты. В результате может произойти заражение программ вирусом, искажение алгоритма их работы или адресной части сообщения, а также несанкционированная замена (или изменение) адреса сообщения.

Проблема защиты процесса обработки информации существует и в других системах распределенной обработки информации, например, в системах электронных платежей при удаленном доступе к базам данных для выборки сообщений по запросу пользователя, информационно-поисковых системах, где арифметические вычисления и обработка информации производятся в открытом виде. Поэтому одной из наиболее актуальных задач обеспечения безопасности таких систем является защита от несанкционированного доступа, а также других информационных воздействий (вирусов, программных закладок) на процессы обработки сообщений и выполнения программ в самих компьютерах (пользовательских устройствах и серверах сети).

Известен способ комплексной защиты процесса обработки информации в ЭВМ от несанкционированного доступа, программных закладок и вирусов (см. патент РФ № 2137185 от 09.01.98), который обеспечивает возможность обработки программ и данных в компьютере в стохастически кодированном, защищенном виде с изменением кодов команд, данных и алгоритма в ходе эксплуатации программ. Известный способ реализует два уровня защиты: логический - на основе стохастического преобразования алгоритма (управляющей структуры) программы, и физический, реализуемый за счет стохастического кодирования машинных команд. Вследствие такого преобразования закладки и вирусы не могут найти точку входа в программу для воздействия на нее. Известный способ позволяет обрабатывать числовую информацию в защищенном виде в процессе выполнения арифметических вычислений. Однако этот способ не обеспечивает комплексной защиты всего контура распределенной обработки информации, включающей функции передачи по каналам связи. Это обусловлено тем, что при реализации способа с использованием существующих средств криптографической защиты передачи данных в интерфейсах подключения защищенных линий связи к компьютеру происходит дешифрирование информации, вследствие чего обработка информации перед стохастическим кодированием будет производиться в открытом виде. Образовавшееся «окно» разрывает единый контур защиты распределенной обработки информации и является возможным источником ее «утечки» путем несанкционированного доступа к ней, в том числе с использованием побочных электромагнитных излучений.

Раскрытие изобретения

Задачей изобретения является создание способа и системы комплексной защиты распределенной обработки информации, обеспечивающих формирование сквозного контура защиты распределенной обработки информации, комплексную гарантированную защиту процесса распределенной обработки информации от несанкционированного доступа и повышение скорости передачи кодированных сообщений.

Указанный технический результат достигается тем, что в способе комплексной защиты распределенной обработки информации в компьютерных системах на каждом пользовательском устройстве и на серверах распределенной обработки данных получают доступ к компьютерной системе и формируют систему внутренних и внешних ключей на основе таблиц секретных ключей, полученных из центра сертификации, формирования и распределения ключей, на основе полученных таблиц секретных ключей генерируют в пользовательском устройстве и в сервере распределенной обработки секретные внутренние одноразовые ключи для симметричного режима шифрования при передаче в среде пользовательского устройства и сервера данных, хранении и обработке информации в зашифрованном виде, шифруют вводимые и передаваемые в среде пользовательского устройства и сервера распределенной обработки данные, подлежащие обработке, включая информацию в базе данных, Web-страницы и таблицу адресов электронной почты сервера распределенной обработки, путем стохастического кодирования с использованием полученных секретных внутренних симметричных одноразовых ключей, направляют с пользовательского устройства в центр сертификации, формирования и распределения ключей запрос на установление соединения с предварительно выбранным сервером распределенной обработки данных для выполнения указанной функции обработки, получают из центра сертификации, формирования и распределения ключей или формируют в пользовательском устройстве и в сервере распределенной обработки открытые ключи для модернизации таблиц секретных ключей для осуществления стохастического кодирования информации, передаваемой от пользовательского устройства в упомянутый сервер распределенной обработки, обработки информации в преобразованном виде и выдачи результата распределенной обработки от упомянутого сервера распределенной обработки в пользовательское устройство, на основе полученных открытых ключей и таблиц секретных ключей генерируют в пользовательском устройстве и в сервере распределенной обработки секретные внешние одноразовые ключи для симметричного режима шифрования, а также осуществляют модификацию таблиц секретных ключей при передаче информации и ее обработке в зашифрованном виде, шифруют передаваемую информацию путем стохастического кодирования в пользовательском устройстве с применением полученных секретных внешних симметричных одноразовых ключей, передают шифрованную путем стохастического кодирования информацию в сервер распределенной обработки, обрабатывают полученную информацию, стохастически кодированную с помощью секретных внешних симметричных ключей в зашифрованном виде после ее дополнительного шифрования с использованием секретных внутренних одноразовых симметричных ключей в соответствии с типом обработки, определяемым по формату упомянутых данных, при этом стохастически кодируют зашифрованную информацию, полученную в результате обработки в сервере распределенной обработки, с использованием секретных внешних симметричных одноразовых ключей, передают стохастически кодированную зашифрованную информацию в пользовательское устройство, принимают стохастически кодированную зашифрованную информацию в пользовательском устройстве и декодируют ее для выдачи пользователю в открытом виде.

При этом доступ к компьютерной системе и формирование системы внутренних и внешних ключей осуществляют путем ввода в пользовательское устройство носителя данных с записью PIN-кода, пароля, значения хэш-функции пароля, таблицы начального ключа и данных секретных перестановок столбцов и строк для получения секретной таблицы базового ключа и секретной таблицы внешнего ключа.

Систему ключей предпочтительно формируют в виде набора таблиц секретных базового и внешнего ключей, генерируемых путем секретных перестановок столбцов и строк таблицы начального ключа, которые получают из центра сертификации, формирования и распределения ключей.

Кроме того, формирование таблиц секретных внутренних одноразовых ключей для передачи информации отдельно в среде пользовательского устройства и сервера распределенной обработки, шифрования данных, включая таблицы базы данных, Web-страницы и таблицу адресов электронной почты сервера, производят путем перестановок столбцов и строк таблиц базового ключа с использованием секретных перестановок.

Открытые ключи в виде таблиц относительных перестановок формируют в центре сертификации, формирования и распределения ключей, пользовательском устройстве, сервере распределенной обработки путем логического вывода на наборе таблиц секретных перестановок с применением транзитивных зависимостей между элементами строк отдельно для пользовательского устройства и сервера распределенной обработки для приведения их таблиц секретных внешних ключей в симметричное состояние и модификации таблиц секретных ключей, причем приведение таблиц секретных внешних ключей пользовательского устройства и сервера распределенной обработки в симметричное состояние, а также модификацию таблиц секретных ключей для распределенной обработки зашифрованной информации осуществляют путем использования перестановок и замены столбцов и строк таблиц секретных ключей пользовательского устройства и сервера распределенной обработки с применением открытых ключей.

При этом генерацию одноразовых ключей предпочтительно осуществляют путем изменения стохастическим образом случайных элементов симметричных ключевых таблиц внешнего или внутреннего ключа для каждого передаваемого блока информации, шифрованной путем стохастического кодирования.

Кроме того, в процессе шифрования и передачи зашифрованной информации производят периодическую модификацию симметричных ключевых таблиц внешнего ключа в пользовательском устройстве и в сервере распределенной обработки с использованием открытых ключей, формируемых и передаваемых пользовательским устройством и сервером распределенной обработки.

Кроме того, обработку зашифрованной информации путем выполнения заданных программ в защищенном стохастически преобразованном виде производят в информационно-логическом защищенном вычислительном устройстве с использованием защищенного арифметического процессора, интерфейс которого согласуют по информационным шинам с таблицей секретного внутреннего ключа, а по управляющим шинам передают команды от информационно-логического защищенного вычислительного устройства, причем до или после стохастического преобразования каждой вновь вводимой программы в информационно-логической защищенной вычислительной системе реализуют антивирусную защиту на основе обнаружения с помощью логического вывода на множестве кодов команд программы вирусных функций в виде цепочек логически связанных кодов команд и уничтожения обнаруженных вирусных функций с обеспечением работоспособности преобразованной программы.

При определении типа обработки по формату принятой информации как арифметические вычисления выделяют в формате принятых данных зашифрованные операнды и коды арифметических вычислений и передают их в защищенный арифметический процессор для реализации требуемых вычислений в зашифрованном виде, а при определении типа обработки как поиск и выборка по условиям запроса требуемой информации из зашифрованных таблиц базы данных выделяют зашифрованные данные, по которым после дополнительного шифрования путем сравнения выделяют данные полей зашифрованных таблиц, необходимые для выборки, при этом реализацию проверок соответствия выбираемых данных из зашифрованных таблиц требуемым зашифрованным числовым параметрам или процедур арифметических вычислений с выбранными полями в зашифрованном виде выполняют в защищенном арифметическом процессоре.

Кроме того, при определении типа обработки как поиск и выборка зашифрованных Web-страниц дополнительно шифруют ключевые слова зашифрованного запроса и определяют путем сравнения наличие идентичных ключевых слов в каждой из зашифрованных Web-страниц сервера распределенной обработки, а при определении типа обработки как передача электронной почты принятое зашифрованное сообщение дополнительно шифруют и сравнивают в зашифрованном виде адрес получателя почты с адресами серверов системы и выделяют сервер, содержащий почтовый ящик получателя, которому передается зашифрованная информация.

Кроме того, формируют значение хэш-функции переданной информации, получают и передают электронную цифровую подпись отправителя информации и осуществляют аутентификацию отправителя и контроль целостности полученной информации, при этом хэш-функцию передаваемой информации в виде случайной комбинации заданной длины формируют с помощью сложения стохастически кодированных блоков в защищенном арифметическом процессоре пользовательского устройства и сервера распределенной обработки, а электронную цифровую подпись получают путем генерации секретного личного ключа отправителя в виде случайной перестановки строк таблицы секретного внешнего ключа и вычисления открытого ключа, который передают в центр сертификации, формирования и распределения ключей для регистрации личного ключа, причем аутентификацию отправителя и контроль целостности принятой информации с помощью значения хэш-функции и электронной цифровой подписи секретный личный ключ используют для шифрования хэш-функции переданной информации, а открытый ключ используют для расшифрования принятого значения хэш-функции для сравнения со сформированным в сервере распределенной обработки значением.

Указанный технический результат также достигается тем, что система комплексной защиты распределенной обработки информации в компьютерных системах содержит центр сертификации, формирования и распределения ключей, по меньшей мере одно пользовательское устройство и по меньшей мере один сервер распределенной обработки данных, при этом центр сертификации, формирования и распределения ключей содержит подсистему сертификации пользователей, подсистему формирования таблиц секретных ключей, информационно-логическую защищенную вычислительную систему, подсистему формирования носителей данных для сертифицированных пользователей, подсистему формирования открытых ключей, подсистему аутентификации и проверки целостности информации, защищенный арифметический процессор, подсистему распределения ключей, блок управления защищенной обработкой, каждое пользовательское устройство содержит подсистему формирования таблиц секретных ключей, внутренний стохастический декодер, внутренний стохастический кодер, подсистему защищенного доступа, защищенный арифметический процессор, информационно-логическую защищенную вычислительную систему, блок управления защищенной обработкой и приемопередающий блок стохастического преобразования, сервер распределенной обработки данных содержит подсистему формирования таблиц секретных ключей, приемопередающий блок стохастического преобразования, внутреннее устройство стохастического перекодирования, блок управления защищенной обработкой, подсистему защищенного доступа, защищенный арифметический процессор, информационно-логическую защищенную вычислительную систему и защищенную базу данных, причем в центре сертификации, формирования и распределения ключей информационно-логическая защищенная вычислительная система соединена с подсистемой сертификации пользователей, подсистемой формирования таблиц секретных ключей, к которой подключена подсистема сертификации пользователей, защищенным арифметическим процессором, подсистемой формирования открытых ключей, подсистемой формирования носителей данных для сертифицированных пользователей и подсистемой распределения ключей, с которой соединен блок управления защищенной обработкой, соединенный с подсистемой аутентификации и проверки целостности информации, в пользовательском устройстве информационно-логическая защищенная вычислительная система соединена с защищенным арифметическим процессором, внутренним стохастическим кодером, внутренним стохастическим декодером и с приемопередающим блоком стохастического преобразования, подсистема защищенного доступа соединена с блоком управления защищенной обработкой, соединенным с внутренним стохастическим кодером, внутренним стохастическим декодером, приемопередающим блоком стохастического преобразования, подсистемой формирования таблиц секретных ключей и информационно-логической защищенной вычислительной системой, в сервере распределенной обработки данных информационно-логическая защищенная вычислительная система соединена с защищенным арифметическим процессором, защищенной базой данных, внутренним устройством стохастического перекодирования и блоком управления защищенной обработкой, с которым соединены приемопередающий блок стохастического преобразования, внутреннее устройство стохастического перекодирования, подсистема формирования таблиц секретных ключей и подсистема защищенного доступа, при этом подсистема распределения ключей центра сертификации, формирования и распределения ключей соединена соответственно с подсистемами формирования таблиц секретных ключей пользовательского устройства и сервера распределенной обработки данных.

При этом подсистема защищенного доступа пользовательского устройства содержит подсистему ввода информации с носителя данных, соединенную с подсистемой аутентификации и проверки целостности информации, соединенной с блоком управления защищенной обработкой пользовательского устройства.

Приемопередающий блок стохастического преобразования пользовательского устройства содержит первое и второе устройства стохастического перекодирования, причем первое устройство стохастического перекодирования включено в тракт передачи данных от сервера распределенной обработки к информационно-логической защищенной вычислительной системе пользовательского устройства, а второе устройство стохастического перекодирования включено в тракт приема данных от информационно-логической защищенной вычислительной системы пользовательского устройства к серверу распределенной обработки.

Кроме того, приемопередающий блок стохастического преобразования сервера распределенной обработки содержит первое и второе устройства стохастического перекодирования, причем первое устройство стохастического перекодирования включено в тракт передачи данных от блока управления защищенной обработкой сервера распределенной обработки к приемопередающему блоку стохастического преобразования пользовательского устройства, а второе устройство стохастического перекодирования включено в тракт приема данных от приемопередающего блока стохастического преобразования пользовательского устройства.

Кроме того, подсистема защищенного доступа сервера распределенной обработки содержит подсистему ввода информации с носителя данных, соединенную с подсистемой аутентификации и проверки целостности информации, соединенную с блоком защищенной обработки сервера распределенной обработки.

При этом защищенная база данных сервера распределенной обработки включает в себя защищенную таблицу адресов электронной почты, защищенный массив Web-страниц и защищенные таблицы данных.

Кроме того, указанный технический результат достигается тем, что подсистема формирования открытых ключей для системы комплексной защиты распределенной обработки информации в компьютерных системах содержит блок памяти для таблиц секретных перестановок столбцов и строк таблиц секретных ключей, блок памяти для таблицы симметричной перестановки столбцов и строк таблицы внешнего ключа, регистр последовательности транзитивной связи между строками таблиц секретных перестановок, блок логического вывода на последовательности транзитивной зависимости, блок памяти для таблицы относительной несекретной перестановки столбцов и строк таблицы внешнего ключа, регистр открытого ключа, входной блок коммутации, вход которого является входом ввода исходных данных подсистемы, выходной блок коммутации, выход которого является выходом вывода открытого ключа подсистемы, и блок управления, при этом выходы блока управления соединены соответственно с входами блока памяти для таблиц секретных перестановок столбцов и строк таблиц секретных ключей, блока памяти для таблицы симметричной перестановки столбцов и строк таблицы внешнего ключа, регистра последовательности транзитивной связи между строками таблиц секретных перестановок, регистра открытого ключа, входного и выходного блоков коммутации, блока логического вывода на последовательности транзитивной зависимости, второй и третий входы которого соединены соответственно с выходами блока памяти для таблицы симметричной перестановки столбцов и строк таблицы внешнего ключа и регистра последовательности транзитивной связи между строками таблиц секретных перестановок, а выход - с входом блока памяти для таблицы относительной несекретной перестановки столбцов и строк таблицы внешнего ключа, выход которого соединен с входом регистра открытого ключа, выход которого соединен с входом выходного блока коммутации, другой вход которого соединен с выходами блока памяти для таблиц секретных перестановок столбцов и строк таблиц секретных ключей, соединенного своим входом с выходом входного блока коммутации, причем вторые выходы входного и выходного блока коммутации соединены с входом блока управления.

Указанный технический результат достигается тем, что стохастический кодер для системы комплексной защиты распределенной обработки информации содержит входной регистр перестановки, вход которого является входом кодируемых данных стохастического кодера, блок регистров столбцов многоалфавитного кодера, первым входом соединенный с выходом входного регистра перестановки, схему подключения столбцов, выходами соединенную со вторыми входами блока регистров столбцов многоалфавитного кодера, циклический регистр перестановки, выходами соединенный с соответствующими входами схемы подключения столбцов, блок ключей-инверторов, выходы которого соединены с соответствующими входами циклического регистра перестановки, рекуррентный регистр, выходами соединенный с соответствующими входами блока ключей-инверторов, схему формирования гаммы, сумматор по mod 2, входы которого соединены соответственно с выходами блока регистров столбцов многоалфавитного кодера и схемы формирования гаммы, а выход - с входом выходного регистра кодового блока, выход которого является выходом кодированных данных стохастического кодера, и блок управления, выходы которого соединены соответственно с входами входного регистра перестановки, блока регистров столбцов многоалфавитного кодера, схемы подключения столбцов, циклического регистра перестановки, блока ключей-инверторов, рекуррентного регистра, схемы формирования гаммы, сумматора по mod 2 и выходного регистра кодового блока, при этом блок управления, с которым соединен дополнительный выход рекуррентного регистра, имеет дополнительные вход и выход для соединения с другими блоками управления системы комплексной защиты распределенной обработки информации.

При этом схема формирования гаммы содержит блок регистров столбцов таблицы формирования гаммы, схему подключения столбцов, выходами соединенную со входами блока регистров столбцов таблицы формирования гаммы, циклический регистр перестановки, выходами соединенный с соответствующими входами схемы подключения столбцов, блок ключей-инверторов, выходы которого соединены с соответствующими входами циклического регистра перестановки, рекуррентный регистр, выходом соединенный с соответствующими входами блока ключей-инверторов, регистр исходной гаммы, сумматор по mod 2, ключ, вход которого соединен с выходом блока регистров столбцов таблицы формирования гаммы, а первый и второй выходы - соответственно со входом сумматора по mod 2 схемы формирования гаммы и с входом сумматора по mod 2 стохастического кодера, и блок управления, выходы которого соединены соответственно с входами рекуррентного регистра, блока ключей-инверторов, циклического регистра перестановки, схемы подключения столбцов, блока регистров столбцов таблицы формирования гаммы, ключа, сумматора по mod 2 схемы формирования гаммы и регистра исходной гаммы, выходом соединенного со входом блока управления схемы формирования гаммы, со вторым входом которого соединен дополнительный выход рекуррентного регистра, а третий вход которого соединен с соответствующим выходом блока управления стохастического кодера. Кроме того, указанный технический результат достигается тем, что устройство стохастического перекодирования для системы комплексной защиты распределенной обработки информации содержит входной регистр кодового блока, первую ступень стохастического преобразования, вход которой соединен с выходом входного регистра кодового блока, первый регистр перестановки, первый и второй входы которого соединены соответственно с первым и вторым выходами первой ступени стохастического преобразования, второй регистр перестановки, первые входы которого соединены соответственно с выходами первого регистра перестановок, вторую ступень стохастического преобразования, вход которой соединен с выходом второго регистра перестановки, а первый выход - со вторым входом второго регистра перестановки, и выходной регистр кодового блока, вход которого соединен со вторым выходом второй ступени стохастического преобразования, при этом каждая из упомянутых ступеней стохастического преобразования содержит блок регистров столбцов многоалфавитного кодера, первый вход которого является входом соответствующей ступени стохастического преобразования, схему подключения столбцов, выходами соединенную со вторыми входами блока регистров столбцов многоалфавитного кодера, циклический регистр перестановки, выходами соединенный с соответствующими входами схемы подключения столбцов, блок ключей-инверторов, выходы которого соединены с соответствующими входами циклического регистра перестановки, рекуррентный регистр, выходами соединенный с соответствующими входами блока ключей-инверторов, схему формирования гаммы, сумматор по mod 2, первый вход которого через ключ соединен с выходом блока регистров столбцов многоалфавитного кодера, а второй вход - с выходом схемы формирования гаммы, причем второй выход ключа является вторым выходом соответствующей ступени стохастического преобразования, блок управления, первый выход которого является первым выходом соответствующей ступени стохастического преобразования, а остальные выходы соединены соответственно с входами блока регистров столбцов многоалфавитного кодера, схемы подключения столбцов, циклического регистра перестановки, блока ключей-инверторов, рекуррентного регистра, дополнительным выходом соединенного с соответствующим входом блока управления, схемы формирования гаммы, сумматора по mod 2 и ключа, при этом блок управления имеет дополнительные вход и выход для соединения с другими блоками управления системы комплексной защиты распределенной обработки информации.

Краткое описание чертежей

Изобретение поясняется на примерах его осуществления, иллюстрируемых чертежами, на которых представлено следующее:

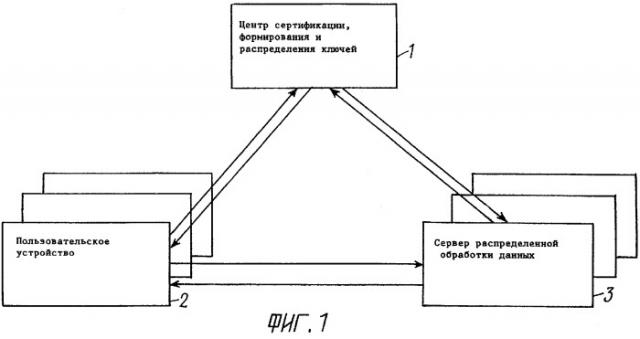

фиг.1- обобщенная блок-схема системы комплексной защиты распределенной обработки информации в компьютерных системах;

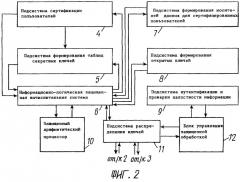

фиг.2 - блок-схема центра сертификации, формирования и распределения ключей;

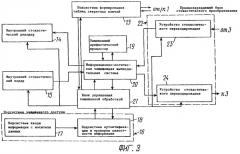

фиг.3 - блок- схема пользовательского устройства;

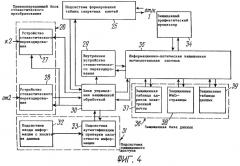

фиг.4 - блок-схема сервера распределенной обработки данных;

фиг.5 - блок-схема подсистемы формирования таблиц секретных ключей, используемой в центре сертификации, формирования и распределения ключей;

фиг.6 - блок-схема подсистемы формирования таблиц секретных ключей, используемой в пользовательском устройстве и в сервере распределенной обработки информации;

фиг.7 - блок-схема подсистемы формирования открытых ключей, используемой в центре сертификации, формирования и распределения ключей;

фиг.8 - блок-схема подсистемы аутентификации и проверки целостности информации, используемой в центре сертификации, формирования и распределения ключей, пользовательских устройствах и в серверах распределенной обработки;

фиг.9 - блок-схема стохастического кодера, используемого в пользовательских устройствах и в подсистемах аутентификации и проверки целостности информации центра сертификации, формирования и распределения ключей, пользовательских устройств и серверов распределенной обработки;

фиг.10 - блок-схема схемы формирования гаммы для использования в стохастическом кодере по фиг.9;

фиг.11А, 11Б - устройство стохастического перекодирования, используемое в пользовательских устройствах и в серверах распределенной обработки;

фиг.12 - таблицы центра сертификации, формирования и распределения ключей;

фиг.13 - схематичное представление процесса формирования открытых ключей для пользователей в центре сертификации, формирования и распределения ключей;

фиг.14 - схематичное представление процедуры распределения ключей.

Предпочтительные варианты осуществления изобретения

Как показано на фиг.1, система комплексной защиты распределенной обработки информации в компьютерных системах содержит центр 1 сертификации, формирования и распределения ключей, по меньшей мере одно пользовательское устройство 2 и по меньшей мере один сервер 3 распределенной обработки данных. Центр 1 сертификации, формирования и распределения ключей (фиг.2) содержит подсистему 4 сертификации пользователей, подсистему 5 формирования таблиц секретных ключей, информационно-логическую защищенную вычислительную систему 6, подсистему 7 формирования носителей для сертифицированных пользователей, подсистему 8 формирования открытых ключей, подсистему 9 аутентификации и проверки целостности информации, защищенный арифметический процессор 10, подсистему 11 распределения ключей и блок управления 12 защищенной обработкой.

Каждое пользовательское устройство 2 (фиг.3) содержит подсистему 13 формирования таблиц секретных ключей, внутренний стохастический декодер 14, внутренний стохастический кодер 15, подсистему 16 защищенного доступа, включающую в себя подсистему 17 ввода информации с носителя данных и подсистему 18 аутентификации и проверки целостности информации, защищенный арифметический процессор 19, информационно-логическую защищенную вычислительную систему 20, блок управления 21 защищенной обработкой и приемопередающий блок 22 стохастического преобразования, включающий в себя первое и второе устройства 23, 24 стохастического перекодирования информации.

Сервер 3 распределенной обработки данных (фиг.4) содержит подсистему 25 формирования таблиц секретных ключей, приемопередающий блок 26 стохастического преобразования, включающий в себя первое и второе устройства 27, 28 стохастического перекодирования информации, внутреннее устройство 29 стохастического перекодирования, блок управления 30 защищенной обработкой, подсистему 31 защищенного доступа, включающую в себя подсистему 32 ввода информации с носителя данных и подсистему 33 аутентификации и проверки целостности информации, защищенный арифметический процессор 34, информационно-логическую защищенную вычислительную систему 35 и защищенную базу данных 36, включающую в себя защищенную таблицу 37 адресов электронной почты, защищенные массивы Web-страниц 38 и защищенные таблицы данных 39.

В центре 1 сертификации, формирования и распределения ключей (фиг.2) информационно-логическая защищенная вычислительная система 6 соединена с подсистемой 4 сертификации пользователей, соединенной с подсистемой 5 формирования таблиц секретных ключей, защищенным арифметическим процессором 10, подсистемой 5 формирования таблиц секретных ключей, подсистемой 8 формирования открытых ключей, подсистемой 7 формирования носителей данных для сертифицированных пользователей и подсистемой 11 распределения ключей, с которой соединен блок управления 12 защищенной обработкой, соединенный с подсистемой 9 аутентификации и проверки целостности информации.

В пользовательском устройстве 2 (фиг.3) информационно-логическая защищенная вычислительная система 20 соединена с защищенным арифметическим процессором 19, внутренним стохастическим кодером 15, внутренним стохастическим декодером 14, первым и вторым устройствами 23, 24 стохастического перекодирования информации и блоком управления 21 защищенной обработкой, с которым соединены внутренний стохастический кодер 15, внутренний стохастический декодер 14, первое и второе устройства 23, 24 стохастического перекодирования информации, подсистема 13 формирования таблиц секретных ключей и подсистема 18 аутентификации и проверки целостности информации, с которой соединена подсистема 17 ввода информации с носителя данных.

В сервере 3 распределенной обработки данных (фиг.4) информационно-логическая защищенная вычислительная система 35 соединена с защищенным арифметическим процессором 34, защищенной базой данных 36, включающей в себя защищенную таблицу 37 адресов электронной почты, защищенные массивы 38 Web-страниц и защищенные таблицы 39 данных, с блоком управления 30 защищенной обработкой, с которым соединены первое и второе устройства 27, 28 стохастического перекодирования, внутреннее устройство 29 стохастического перекодирования, подсистема 25 формирования таблиц секретных ключей и подсистема 31 защищенного доступа, включающая в себя подсистему 33 аутентификации и проверки целостности информации, с которой соединена подсистема 32 ввода информации с носителя данных. При этом подсистема 11 распределения ключей центра сертификации, формирования и распределения ключей соединена соответственно с подсистемами 25 и 13 формирования таблиц секретных ключей сервера 3 распределенной обработки данных и пользовательского устройства 2, а первое и второе устройства 27, 28 стохастического перекодирования информации сервера 3 распределенной обработки соединены соответственно с первым и вторым устройствами 23, 24 стохастического перекодирования информации пользовательского устройства 2.

На фиг.5 представлена подсистема 5 формирования таблиц секретных ключей центра 1 сертификации, формирования и распределения ключей, содержащая блок памяти 40 таблицы главного ключа, блок памяти 41 таблиц начальных ключей, блок памяти 42 таблиц распределения ключей, датчик 43 случайных чисел со схемой выбора 44 комбинаций, регистр 45 перестановки столбцов, регистр 46 перестановки строк, блок коммутации 47, подключенный к выходам блока памяти 40 таблицы главного ключа и регистров 45, 46, и блок 48 управления, соединенный с вышеуказанными элементами 40-47.

На фиг.6 представлена подсистема 13, 25 формирования таблиц секретных ключей, используемая в сервере 3 распределенной обработки и в пользовательском устройстве 2. Подсистема 13, 25 формирования таблиц секретных ключей содержит блоки памяти 49, 50, 51, 52 таблиц начального, базового, внешнего и внутреннего ключа, датчик 53 случайн