Способ получения или приобретения услуги, предлагаемой через информационную сеть

Иллюстрации

Показать всеИзобретение относится к устройству и способу получения услуги при продаже через информационную сеть. Техническим результатом является повышение защиты данных в процессе заказа услуги. В способе пользователь заказывает услугу с помощью пользовательской терминальной системы у провайдера, который начинает обмен данными с транзакционным средством через процессинговый центр для затребования у него необходимого, являющегося предпосылкой получения услуги вознаграждения в виде определенных данных. Процесс заказа услуги и связанный с затребованием вознаграждения за нее процесс обмена данными с транзакционным средством) связаны между собой посредством присвоенного транзакционному средству идентификатором, который определяется пользовательской терминальной системой. Система содержит пользовательскую терминальную систему, информационную сеть, провайдера и процессинговый центр, имеющий транзакционный модуль для заказа услуги и платежный модуль. 3 н. и 16 з.п. ф-лы, 7 ил.

Реферат

Настоящее изобретение относится к способу в соответствии с ограничительной частью главного пункта формулы изобретения. Подобный способ известен, например, из проспекта "Geldkarte im Netz", изданного фирмой Giesecke & Devrient GmbH в 2000 г. В этом проспекте описан процесс оплаты заказываемой через сеть Интернет услуги с помощью денежной карты. Упрощенная схема такого процесса оплаты рассмотрена на четвертой странице проспекта. Согласно этой схеме для заказа через сеть Интернет услуги у ее поставщика (называемого ниже провайдером), например информационной услуги у поставщика информационных услуг или некоторого товара в виртуальном магазине, используется бытовой компьютер. В ответ на получение такого заказа провайдер связывается с расчетно-платежным центром и инициирует выполнение им процесса оплаты. После этого расчетно-платежный центр устанавливает через сеть Интернет, бытовой компьютер и подключенное к нему устройство для считывания карт соединение с денежной картой и снимает с нее необходимую сумму в счет оплаты заказанной услуги. Затем расчетно-платежный центр направляет подтверждение об успешной оплате провайдеру, который в завершение предоставляет заказанную у него услугу.

Этот известный способ обеспечивает надежную защиту данных от несанкционированного доступа к ним или их перехвата на стадии собственно совершения транзакции, на которой с денежной карты в расчетно-платежный центр перечисляется уплаченная за услугу сумма, т.е. на которой в процессинговый центр перечисляется необходимое для получения услуги вознаграждение, списываемое с позволяющего совершать транзакции средства (ниже называемого транзакционным средством). Однако этим способом не предусмотрена никакая защита данных от несанкционированного доступа к ним в ходе процесса заказа услуги, предшествующего стадии совершения транзакции. По этой причине для защиты данных, которыми между собой обмениваются пользователь и провайдер, требуется принимать отдельные меры, чтобы обе стороны могли удостовериться в том, что предоставленная провайдером услуга фактически соответствует заказанной пользователем и что перечисленная в последующем в качестве оплаты за услугу денежная сумма соответствует предварительно оговоренной. Без принятия же подобных защитных мер всегда существует, например, опасность несанкционированного вмешательства в процесс заказа/доставки услуги, в результате чего предоставленная провайдером услуга "достанется" злоумышленнику, а не ее исходному заказчику.

В принципе методы защиты данных, которыми между собой обмениваются две стороны в процессе заказа услуги, хорошо известны. В этом отношении в качестве примера апробированного средства защиты данных от несанкционированного доступа к ним можно назвать шифрование данных в процессе обмена ими. Однако все такие известные методы защиты данных большей частью представляют собой независимые частные меры, которые направлены на решение какой-либо одной конкретной задачи, в связи с чем в первую очередь провайдеру необходимо иметь у себя средства, которые были бы совместимы с каждым из таких частных решений, которые могут использоваться пользователями.

Исходя из вышеизложенного, в основу настоящего изобретения была положена задача разработать способ получения или приобретения предлагаемой к продаже через информационную сеть услуги, который позволял бы обеспечить защиту данных от несанкционированного доступа к ним уже в процессе заказа услуги без предъявления особых дополнительных требований к используемым для его осуществления системным компонентам.

Эта задача решается с помощью способа, отличительные признаки которого представлены в главном пункте формулы изобретения. Преимущество предлагаемого в изобретении способа состоит в том, что для его реализации требуются лишь те системные компоненты, которые при любых условиях необходимы для осуществления стадии совершения транзакции. Защита данных от несанкционированного доступа к ним в процессе заказа услуги с использованием идентификатора, который однозначно присвоен используемому транзакционному средству и который был получен для использования на последующей стадии совершения транзакции, позволяет однозначно связать между собой процесс заказа услуги и последующий процесс ее оплаты. На основе такого идентификатора в последующем при необходимости можно однозначно установить взаимосвязь между процессом заказа услуги и стадией совершения транзакции. При этом уровень безопасности можно по мере необходимости устанавливать на требуемый за счет изменения конфигурации пользовательской терминальной системы. Использование интегрированного во всю систему в целом, выполненного не в виде самостоятельного конструктивного компонента транзакционного средства обеспечивает средний уровень безопасности. Несколько более низким уровнем безопасности, которого, однако, удается достичь при особо малых затратах и который можно реализовать, например, с помощью обычного персонального компьютера, обладает далее конфигурация, в которой функциональные возможности защищенного терминала интегрированы в пользовательский сетевой интерфейс. Вне зависимости от уровня безопасности, реализованного в пользовательской терминальной системе, структура процессингового центра может при этом оставаться неизменной. Весь предлагаемый в изобретении способ может осуществляться анонимно. Предлагаемый в изобретении способ наиболее целесообразно использовать для пополнения ведущегося у провайдера целевого счета по оплате предоставляемых им услуг, например для пополнения так называемого авансового счета в телефонной компании. Использование в процессе заказа услуги и в процессе ее оплаты одного и того же, однозначно идентифицирующего транзакционное средство идентификатора позволяет при возникновении ошибки вместо непосредственной отмены сделанного заказа и возврата в исходное состояние предусмотреть возможность последующего внесения изменений или уточнений в процесс осуществления предлагаемого в изобретении способа с использованием для этой цели идентификатора транзакционного средства. Привязка процесса получения услуги к однозначно присвоенному определенному транзакционному средству идентификатору предоставляет провайдеру возможность повторного распознавания такого транзакционного средства в случае повторного получения или приобретения услуги через информационную сеть.

Предпочтительные варианты осуществления предлагаемого в изобретении способа, а также различные варианты осуществления изобретения приведены в зависимых пунктах формулы изобретения.

Согласно одному из таких предпочтительных вариантов процессинговый центр после получения идентификатора транзакционного средства со своей стороны формирует идентификатор, на основе которого в последующем весь процесс получения или приобретения заказываемой через информационную сеть услуги можно однозначно соотнести с конкретным транзакционным средством и конкретным процессинговым центром.

Для дальнейшего повышения безопасности в процессе заказа услуги предпочтительно контролировать время, проходящее между отдельными стадиями способа, при этом при превышении заданного максимально допустимого временного интервала процесс заказа услуги прерывается. Подобный контроль на превышение отведенного на выполнение той или иной операции времени дополнительно усложняет несанкционированное вмешательство в процесс заказа услуги.

В другом предпочтительном варианте осуществления предлагаемого в изобретении способа идентификатор транзакционного средства и идентификатор процессингового центра протоколируются и в пользовательской системе, и в самом процессинговом центре.

Согласно одному из наиболее предпочтительных вариантов осуществления предлагаемого в изобретении способа, пользователь при заказе интересующей его услуги сначала только указывает ее тип, например пополнение авансового счета в телефонной компании. Получателя же и объем интересующей его услуги пользователь конкретизирует лишь в последующем, сообщая соответствующую информацию процессинговому центру. Подобная организация процесса получения услуги через информационную сеть, с одной стороны, мотивирует пользователя постоянно возобновлять контакт с провайдером, которому, с другой стороны, не требуется самому принимать какие-либо дополнительные меры по обеспечению безопасной передачи данных в процессе заказа услуги.

Для соотнесения запрошенной услуги с ее заказчиком целесообразно использовать контрольную информацию, вводимую с пользовательской терминальной системы и передаваемую в процессинговый центр.

Ниже изобретение более подробно рассмотрено на примере одного из вариантов его осуществления со ссылкой на прилагаемые чертежи, на которых показано:

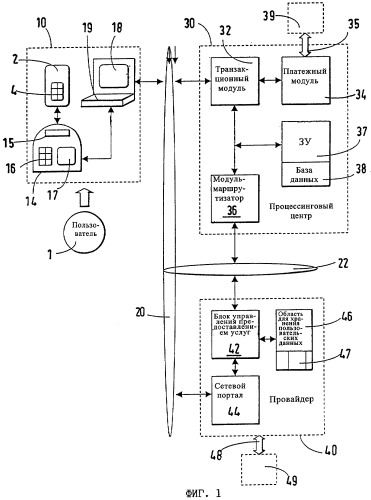

на фиг.1 - схематичное изображение организации системы, пригодной для осуществления предлагаемого в изобретении способа, и

на фиг.2-7 - блок-схема, на которой показаны операции, выполняемые при осуществлении предлагаемого в изобретении способа в такой системе.

На фиг.1 схематично показана организация системы для получения или приобретения услуги через информационную сеть. В состав этой системы входит пользовательская оконечная (терминальная) система 10, которая через первую информационную сеть 20 (сеть передачи данных) соединена с процессинговым центром 30 и с поставщиком 40 услуг (провайдером). Процессинговый центр 30 и провайдер 40 помимо этого соединены между собой второй информационной сетью 22. Эта вторая информационная сеть 22 может быть реализована в виде отдельной информационной сети либо может быть организована внутри первой информационной сети 20. Для упрощения на схеме показано лишь по одному подключенному к информационной сети абоненту 10, 30 и 40 каждой их категории, однако на практике к информационной сети может быть подключено и по несколько таких абонентов каждой их категории. Обычно к одной информационной сети 20 подключено множество пользовательских терминальных систем 10, а также множество провайдеров 40. К информационной сети 20, кроме того, обычно подключено также множество процессинговых центров 30. При этом несколько процессинговых центров 30 из всего их множества могут быть соединены через одну или несколько вторых информационных сетей 22 с несколькими провайдерами 40 из всего их множества.

Пользовательская терминальная система 10 позволяет пользователю 1 находить, заказывать, а также оплачивать через информационную сеть 20 интересующую его услугу за счет предоставления определенных данных, владение которыми является предпосылкой заказа такой услуги. В состав подобной пользовательской терминальной системы входят транзакционное средство 2, предназначенный для взаимодействия с этим транзакционным средством 2 защищенный терминал 14, а также пользовательский сетевой интерфейс 19, который соединен, с одной стороны, с защищенным терминалом 14, а с другой стороны, с информационной сетью 20. Физическое разделение входящих в состав пользовательской терминальной системы компонентов 2, 14, 19 зависит от выбранного уровня безопасности, т.е. от выбранной степени защиты от несанкционированного доступа. Для обеспечения максимально возможного уровня безопасности каждый из компонентов 2, 14, 19 следует выполнять в виде самостоятельных блоков, тогда как для обеспечения среднего уровня безопасности пользовательский сетевой интерфейс 19 и защищенный терминал 14 можно выполнить в виде самостоятельных блоков, т.е. на аппаратном уровне, а транзакционное средство 2 можно реализовать в виртуальной форме, т.е. на программном уровне. При сравнительно низких требованиях к безопасности все компоненты 2, 14, 19 можно реализовать в одном общем блоке.

Транзакционное средство 2 предоставляет пользователю 1 возможность заказа предлагаемой к продаже провайдером 40 по информационной сети 20 услуги, что предполагает ее оплату с помощью этого транзакционного средства 2 и получение провайдером соответствующей суммы. Транзакционное средство позволяет выполнять транзакции, т.е. деловые операции, предпосылкой осуществления которых является владение определенными данными и при осуществлении которых между защищенным терминалом 14 и другим подключенным к информационной сети абонентом 30, 40 происходит обмен конфиденциальными данными и конфиденциальной информацией. Так, например, транзакционное средство позволяет оплачивать заказанные услуги путем пересылки необходимых сумм на денежный счет получателя платежа либо за счет непосредственного снятия представленных в электронном виде денег с транзакционного средства 2, либо за счет инициирования безотзывного опосредованного процесса перечисления оплачиваемой суммы с привязанного к транзакционному средству 2 денежного счета. Защита заложенных в транзакционное средство 2 конфиденциальных данных от несанкционированного доступа обеспечивается за счет их защищенного размещения на специально предусмотренном для этой цели носителе, который предпочтительно выполнен в виде отдельного блока.

Транзакционное средство 2 имеет защищенную от несанкционированного доступа память 4, в которой хранятся данные, владение которыми является необходимой предпосылкой заказа интересующей пользователя услуги. Такие данные могут представлять собой, например, представленные в электронном виде деньги или данные, предоставляющие возможность непосредственного доступа к денежному счету, который ведется в некотором внешнем учреждении, обычно банке. Помимо этого в памяти 4 могут храниться данные, важность которых определяется исключительно представленной ими информации и в качестве примера которых можно назвать криптографические ключи или коды доступа. Одно и то же транзакционное средство 2 может также использоваться для выполнения платежей различными методами или через различные платежные системы и может одновременно содержать несколько наборов данных, относящихся к приобретению услуг. Транзакционному средству 2 присвоен далее индивидуальный идентификатор КМ, который хранится на этом транзакционном средстве 2, предпочтительно в его памяти 4. Помимо этого идентификатор КМ может также храниться в иной памяти пользовательской терминальной системы 10 или у другого подключенного к ней через информационную сеть 20 абонента. В качестве такого идентификатора КМ используется информация, которая по завершении стадии предварительного согласования условий получения услуги, осуществляемой с помощью транзакционного средства 2, используется при выполнении стадии оплаты услуги.

Для обеспечения максимально возможной степени безопасности транзакционное средство 2 предпочтительно выполнять в виде самостоятельного блока. В одном из предпочтительных вариантов транзакционное средство 2 выполнено в виде портативного носителя данных размером с кредитную карту и прежде всего может представлять собой чип-карту (карту со встроенной микросхемой). В последнем случае память 4 реализована в чипе такой карты, в котором хранятся необходимые для предъявления при приобретении услуги данные, в виде которых могут быть представлены, например, электронные деньги или код доступа, и идентификатор КМ.

При предъявлении же менее высоких требований к защите конфиденциальной информации можно также отказаться от аппаратной реализации транзакционного средства 2 в виде самостоятельного блока и вместо этого его можно реализовать в защищенном терминале 14, в пользовательском сетевом интерфейсе 19 и/или в оборудовании иного подключенного к ним через информационную сеть 20 абонента сети лишь в виртуальном виде, например в виде программного решения. В этом случае подобное программное транзакционное средство вызывается, например, по вводу пользователем 1 определенного кода доступа, в частности персонального идентификационного номера (ПИН) или личного номера абонента (ЛНА). Транзакционное средство 2, кроме того, может быть также образовано за счет взаимодействия нескольких отдельных, пространственно распределенных компонентов, которые объединены между собой общим идентификатором КМ. Так, например, транзакционное средство может быть образовано портативным носителем данных, на котором хранится идентификатор КМ, и соответствующей ему памятью 4, которая реализована на программном уровне в пользовательской терминальной системе 10 или в оборудовании одного из подключенных к ней через информационную сеть 20 абонентов сети.

Защищенный терминал 14, во-первых, взаимодействует с транзакционным средством 2 и обеспечивает возможность доступа к хранящимся в памяти 4 данным. Во-вторых, защищенный терминал образует в пользовательской системе оконечное устройство канала защищенной сквозной передачи данных в сети. В этом своем качестве защищенный терминал 14 контролирует весь процесс обмена данными и обеспечивает его защиту в ходе осуществления способа получения услуги по информационной сети 20 и имеет все необходимые для этой цели средства. Защищенный терминал прежде всего обеспечивает защиту данных при обмене ими на стадии предварительного согласования условий получения услуги, выдает квитирующие сообщения или сообщения об ошибках и протоколирует каждый происходящий обмен данными.

Основным элементом или ядром защищенного терминала 14 является процессор, в задачу которого входит установление защищенного или безопасного сквозного соединения между транзакционным средством 2 и процессинговым центром 30, т.е. установление соединения, безопасность которого определяется исключительно возможностями участвующих в транзакции оконечных устройств, и пересылка данных по этому защищенному соединению между транзакционным средством 2 и процессинговым центром 30 с участием пользователя 1. С этой целью у защищенного терминала 14 предусмотрен модуль доступа, с помощью которого он может получать доступ к хранящимся в транзакционном средстве 2 данным, а также к идентификатору КМ. Этот модуль 15 доступа предпочтительно обеспечивает возможность доступа к содержащимся в транзакционном средстве 2 данным для их записи и чтения, т.е. обеспечивает возможность как извлечения представленного этими данными содержимого из транзакционного средства 2, так и, наоборот, помещения представленного такими данными содержимого в транзакционное средство 2. Защищенный терминал 14 имеет далее средство 16 ввода данных, предпочтительно в виде клавиатуры, для передачи в него вводимых пользователем 1 данных и средство 17 вывода данных, предпочтительно в виде индикатора, для вывода из него информации в доступной для восприятия пользователем 1 форме.

Защищенный терминал 14 имеет защищенное от выполнения с ним несанкционированных манипуляций исполнение, т.е. защищен от несанкционированного доступа к нему, что исключает незаконное извлечение данных, например отображающих денежные эквиваленты данных, из транзакционного средства 2 либо несанкционированное создание таких данных самим пользователем 1. С этой целью модуль 15 доступа, средство 16 ввода данных и средство 17 вывода данных сами имеют защищенное от выполнения с ними несанкционированных манипуляций исполнение и вместе с процессором объединены в единый блок таким образом, что попытка подключения к одному из компонентов 15, 16, 17 с использованием аппаратных или программных средств неизбежно приводит к их разрушению или по меньшей мере сразу же становится заметной. Для защиты передаваемых в ходе транзакции данных процессор имеет средства шифрования и дешифровки исходящих, соответственно входящих данных, а также средства аутентификации сертификатов, полученных от участвующих в транзакции сторон.

При выполнении транзакционного средства 2 в виде чип-карты в качестве защищенного терминала 14 целесообразно использовать так называемое устройство класса 3 для считывания чип-карт, т.е. аппарат с модулем 15 доступа в виде собственно устройства считывания чип-карт, собственной защищенной от выполнения с ней несанкционированных манипуляций клавиатурой, защищенным от выполнения с ним несанкционированных манипуляций буквенно-цифровым индикатором (дисплеем) для визуального отображения важных для их защиты от несанкционированного доступа данных перед их передачей в чип-карту, а также программным обеспечением шифрования данных.

Если предъявляемые к защищенности пользовательской терминальной системы 10 требования позволяют отказаться от защищенного от выполнения несанкционированных манипуляций сопряжения средств ввода и вывода данных с процессором, то защищенный терминал 14 можно также реализовать в виде интегрального компонента пользовательского сетевого интерфейса 19. В этом случае защищенный терминал не имеет собственных средств ввода и вывода данных, а вместо этого использует средства ввода и вывода данных, предоставляемые пользовательским сетевым интерфейсом 19. При этом выполняемые защищенным терминалом 14 функции могут быть реализованы на аппаратном уровне в съемном модуле с независимым процессором или же исключительно на программном уровне, что для их выполнения предполагает задействование процессора пользовательского сетевого интерфейса 19.

Пользовательский сетевой интерфейс 19 представляет собой устройство, которое позволяет пользователю 1 общаться в интерактивном режиме с процессинговым центром 30 или с провайдером 40 по информационной сети 20. Основой пользовательского сетевого интерфейса 19 является компьютер со всеми обычно присущими ему структурными признаками. Так, в частности, пользовательский сетевой интерфейс 19 имеет устройство 18 ввода-вывода, которое оснащено средствами визуального отображения информации, например в виде дисплея, для визуального воспроизведения поступающей в этот пользовательский сетевой интерфейс 19 информации, а также средствами ввода, например в виде клавиатуры, которые позволяют пользователю 1 передавать информацию другому подключенному к информационной сети 20 ее абоненту 30, 40. Пользовательский сетевой интерфейс 19 оснащен далее двунаправленным интерфейсом, через который он подключен к информационной сети 20. Процессор пользовательского сетевого интерфейса 19 рассчитан помимо прочего на получение через информационную сеть 20 информации и программных элементов и на дальнейшую их обработку и использование, соответственно на их дальнейшее выполнение. Типичным примером пользовательского сетевого интерфейса 19 служит бытовой компьютер. Вместе с тем пользовательский сетевой интерфейс 19 может быть реализован и на базе общедоступного сетевого терминала типа, например, того, который используется в Интернет-кафе, либо на базе соответствующим образом оснащенного мобильного телефона.

Под информационной сетью 20 в предпочтительном варианте подразумевается сеть Интернет. В этом случае абоненты 10, 30, 40 такой сети соответственно являются абонентами сети Интернет, а архитектура используемого ими оборудования известным образом согласована с техническими условиями работы в такой сети. Вместе с тем информационная сеть 20 может быть реализована и в виде любой иной сетевой структуры, пригодной для установления каналов передачи данных или связи между множеством абонентов 10, 30, 40 сети. Информационная сеть 20 может состоять и из нескольких, соединенных между собой сетей с физически различной организацией. Так, например, подключение пользовательской терминальной системы 10 к информационной сети может происходить через сеть мобильной радиосвязи, которая через соответствующий шлюз, предоставляемый оператором мобильной радиосвязи, соединена со стационарной сетью связи.

Процессинговый центр 30 обычно представляет собой мощную вычислительную систему большой производительности, в которой в виде программных модулей реализованы функции по выполнению транзакций, при которых происходит обмен конфиденциальными данными. Обычно такой процессинговый центр 30 находится у специализирующегося на оказании услуг по совершению (процессингу) выполняемых через информационную сеть транзакций провайдера, а доступ к нему имеет лишь ограниченный круг обладающих особыми на то полномочиями лиц. В одном из имеющих важное с практической точки зрения значение вариантов процессинговый центр 30 представляет собой расчетно-платежный центр и служит для выполнения платежных операций через информационную сеть 20, прежде всего сеть Интернет.

Наиболее важными элементами процессингового центра 30 являются транзакционный модуль 32, соединенный с ним платежный модуль 34, а также соединенный с обоими этими модулями модуль-маршрутизатор 36; важным аппаратным элементом процессингового центра 30 является запоминающее устройство (ЗУ) 37.

Транзакционный модуль 32 имеет средства для управления обменом данными с пользовательскими терминальными системами 10 по информационной сети 20, а также с провайдерами 40 по второй информационной сети 22, средства для выполнения и защиты процесса заказа приобретаемой услуги и средства для инициирования процесса доставки заказанной услуги.

Платежный модуль 34, взаимодействуя с транзакционным средством 2 через соответствующий защищенный терминал 14, служит для координации и совершения защищенного обмена данными с целью удержания или взимания запрошенной у транзакционного средства 2 суммы, т.е. с целью выполнения платежной операции, и имеет все необходимые для выполнения этих функций программные и аппаратные средства. Помимо этого платежный модуль координирует совершение различных протекающих параллельно процессов заказа услуг. Платежный модуль 34 имеет, кроме того, интерфейс 35, через который он взаимодействует с фоновой системой 39, предназначенной для выполнения необходимых, связанных с осуществлением способа получения услуги фоновых (неприоритетных) операций, выполнение которых процессинговым центром 30 по тем или иным причинам невозможно или не представляется целесообразным. В качестве примера фоновых операций подобного типа можно назвать ведение денежных счетов и совершение транзакций, связанных с перемещением денежных средств между различными денежными счетами. Типичным примером фоновой системы 39 соответственно может служить банк или объединение банков, соответственно клиринговая система, в которой ведется привязанный к транзакционному средству 2 денежный счет, а также относящийся к процессинговому центру 30 денежный счет.

Модуль-маршрутизатор 36 управляет обменом данными по второй информационной сети 22 между транзакционным модулем 32 и процессинговым центром 40.

В ЗУ 37 хранится база 38 данных, в которой содержатся идентификаторы КМ транзакционных средств 2, а также сеансовые криптографические ключи RS, SS, которые при выполнении процессов, связанных с приобретением услуг, используются в сочетании с идентификаторами КМ. В ЗУ 37 хранятся, кроме того, используемый для защищенного обмена данными по информационной сети 20 открытый ключ ÖS процессингового центра 30, а также соответствующий этому ключу секретный ключ GS.

По отношению к информационной сети 20 провайдер 40 является таким же ее абонентом, как и пользовательская терминальная система 10 или процессинговый центр 30. Обычно в распоряжении провайдера находится вычислительная система в виде компьютера высокой производительности, на котором под контролем системного оператора (администратора) помещена представленная в программном виде информация об услугах, к которым пользователь 1 может получать доступ через информационную сеть 20. С технической точки зрения находящаяся в распоряжении провайдера 40 вычислительная система может быть реализована на базе нескольких компьютеров, объединенных между собой в распределенную вычислительную сеть или компьютерный пул, который лишь на логическом уровне рассматривается как отдельный абонент информационной сети.

Предлагаемые провайдером 40 услуги в принципе могут представлять собой предлагаемые к продаже и распространяемые через информационную сеть 20 товары или собственно услуги любого рода, например поставляемые за плату товары, представленные в цифровом виде, такие как программные продукты, поставляемые за плату физически (материально) существующие потребительские товары или представленные в цифровом виде товары, поставляемые при подтверждении полномочий на их получение, такие как ПИН-код (персональный идентификационный номер). Предлагаемый в изобретении способ наиболее пригоден для заказа предлагаемых провайдером 40 услуг, факт предоставления которых пользователь 1 не может проверить непосредственно. Так, например, предлагаемый в изобретении способ пригоден для пользования услугами сети мобильной радиосвязи, предлагаемыми соответствующим оператором мобильной радиосвязи, на основе предоплаты. В этом случае предлагаемый в изобретении способ в дополнение собственно к предоставлению соответствующей услуги способствует также более долгосрочному сотрудничеству между провайдером 40 и пользователем 1, поскольку мотивирует пользователя 1 неоднократно обращаться к провайдеру 40.

Наиболее важными структурными элементами вычислительной системы провайдера 40 являются блок 42 управления предоставлением услуг, область 46 памяти для хранения пользовательских данных, а также сетевой портал 44.

Блок 42 управления предоставлением услуг для каждой переданной в распоряжение пользователя 1 контрольной информации RI, на основе которой можно заказать услугу у провайдера 40, ведет в области 46 памяти для хранения пользовательских данных отдельный ассоциированный файл 47. Ассоциированные файлы 47 предпочтительно создаются с конкретной целью и позволяют совершать транзакции в отношении одной отдельной услуги или одной группы строго заданных услуг. Практически эти ассоциированные файлы служат, например, для ведения счетов с дебетовым сальдо (счетов активов) по оплате услуг, которые еще должны быть оказаны провайдером 40, соответственно которые оказаны провайдером 40 не в полном объеме. По отношению к заказанным, но еще не предоставленным платным услугам ассоциированные файлы 47 выполняет функцию своего рода авансовых счетов. В этом случае целесообразно предусмотреть возможность предоставления услуги только при условии достаточного количества средств на используемом для ее оплаты авансовом счету, функцию которого выполняет соответствующий ассоциированный файл 47.

Сетевой портал 44 служит для установления начального или исходного контакта между провайдером 40 и пользовательской терминальной системой 10. Сетевой портал предоставляет пользователю 1 информацию о провайдере 40, а также о предлагаемых им услугах и выдает пользователю инструкции по процедуре оплаты выбранной им услуги. С этой целью сетевой портал содержит представленные в программном виде пакеты данных, передаваемые по запросу по информационной сети 20 в пользовательскую терминальную систему 10 и визуально воспроизводимые в ней в доступном для пользователя 1 виде. Если информационной сетью 20 является сеть Интернет, то сетевой портал 44 имеет обычный вид Интернет-сайта и в таком виде доступен для пользователя 1.

Сетевой портал 44 предоставляет далее пакеты данных с информацией и программными элементами, необходимыми для выполнения процесса получения услуги. Эти называемые ниже загрузочными апплетами LA пакеты данных могут при этом храниться у самого провайдера 40 либо у другого, соединенного с ним абонента сети, прежде всего в процессинговом центре 30. В последнем случае сетевой портал 44 содержит и передает ссылки на конкретное место нахождения загрузочного апплета. Загрузочные апплеты LA содержат ссылки на процессинговый центр 30, при посредничестве которого может быть приобретена выбранная пользователем услуга. Каждый из загрузочных апплетов LA содержит далее программные элементы, предоставляющие пользовательской терминальной системе 10 возможность заказа услуги и выполнения соответствующего процесса ее оплаты через процессинговый центр 30. Загрузочные апплеты LA могут передаваться в пользовательскую терминальную систему 10 по информационной сети 20.

Вычислительная система провайдера 40 через интерфейс 48 соединена далее с фоновой системой 49, предназначенной для выполнения необходимых, связанных с осуществлением способа получения услуги фоновых операций, выполнение которых вычислительной системой самого провайдера 40 по тем или иным причинам невозможно или не представляется целесообразным. К числу подобных фоновых операций относятся прежде всего операции по ведению денежных счетов, а также операции по перемещению денежных средств между различными денежными счетами. Фоновая система 49 соответственно может представлять собой, например, банк, объединение банков или клиринговую систему, в которой ведется относящийся к провайдеру 40 денежный счет. Фоновая система 49 и фоновая система 39 соединены между собой, а также могут образовывать единую фоновую систему.

Помимо этого процессинговый центр 30 и провайдер 40 могут быть объединены между собой и могут быть реализованы в виде одного единственного абонента сети. Равным образом фоновая система 39, 49 также может быть объединена с процессинговым центром 30 или провайдером 40. Примером абонента сети, объединяющего в себе функции процессингового центра 30, провайдера 40 и фоновой системы 39, 49, служит банк.

Ниже со ссылкой на фиг.2-7 более подробно рассмотрен процесс получения услуги или приобретения через информационную сеть 20 с использованием описанной выше системы.

Способ получения или приобретения услуги через информационную сеть подразделяется в основном на стадию предварительного согласования условий получения услуги и стадию совершения транзакции, которая в свою очередь подразделяется на стадию оплаты услуги и стадию предоставления услуги. Стадия предварительного согласования условий получения услуги и стадия оплаты услуги выполняются с участием взаимодействующих между собой пользовательской терминальной системы 10, прежде всего защищенного терминала 14 и транзакционного средства 2, и процессингового центра 30, а стадия предоставления услуги выполняется также с участием провайдера 40. На стадии предварительного согласования условий получения услуги оформляется заказ услуги с использованием идентификатора КМ, на стадии оплаты услуги с использованием идентификатора КМ взимается снимаемая или списываемая с транзакционного средства 2 в качестве необходимой предпосылки последующего предоставления заказанной услуги сумма в счет ее оплаты, а на стадии предоставления услуги пользователю 1 предоставляется заказанная им услуга.

Для более наглядного пояснения предлагаемого в изобретении способа в последующем описании исходно предполагается, что провайдером 40 является оператор сети мобильной радиосвязи, а пользователю 1 для продолжения пользования мобильным радиотелефоном требуется перечислением необходимой суммы со своей платежной карты через пользовательскую терминальную систему 10 пополнить используемый для повременной оплаты за пользование услугами сети мобильной радиосвязи авансовый счет, который ведется этим оператором 40 сети мобильной радиосвязи. В этом случае ассоциированный файл 47 выполняет функцию используемого для повременной оплаты за пользование услугами сети мобильной радиосвязи авансового счета, блок 42 управления предоставлением услуг выполняет функцию блока управления счетами абонентов сети мобильной радиосвязи, транзакционным средством 2 служит платежная карта, а предоставляемая провайдером 40 услуга заключается в предоставлении абоненту ограниченного по времени доступа к сети, оператором которой является этот провайдер. Списанная с транзакционного средства 2, необходимая для получения услуги сумма зачисляется на принадлежащий оператору сети мобильной радиосвязи денежный счет путем перевода на него электронных денег с платежной карты 2.

Следует отметить, что область применения предлагаемого в изобретении способа не ограничивается рассмотренным выше примером. Более того, он может найти применение во всех случаях, связанных с приобретением некоторой предлагаемой к продаже и/или распространяемой через информационную сеть 20 (сеть передачи данных) у