Принудительное связывание цифровой лицензии с пользователем и принудительное связывание пользователя с несколькими вычислительными устройствами в системе управления правами на цифровое содержимое (drm)

Иллюстрации

Показать всеИзобретение относится к вычислительной технике и может быть использовано в системе принудительного выполнения требований, которая обеспечивает возможность доступа к шифрованному цифровому содержимому на вычислительном устройстве только в соответствии с параметрами, определенными правами лицензии, приобретенной пользователем цифрового содержимого. Техническим результатом является предотвращение несанкционированного дублирования цифрового содержимого пользователем, связанным с цифровой лицензией и имеющим несколько вычислительных устройств. Первый доверительный компонент на первом вычислительном устройстве осуществляет криптографическую, оценку и принудительное выполнение требований и принудительно связывается с ним, первый сертификат пользовательского устройства, соответствующий первому вычислительному устройству, принудительно связывается с пользователем. Соответственно, второй доверительный компонент на втором вычислительном устройстве осуществляет криптографическую обработку, оценку и принудительное выполнение требований и принудительно связывается с ним, второй сертификат пользовательского устройства, соответствующий второму вычислительному устройству, также принудительно связывается с пользователем. Первый правомочный компонент получает содержимое для воспроизведения на первом вычислительном устройстве посредством первого сертификата пользовательского устройства и лицензии, а второй доверительный компонент получает содержимое для воспроизведения на втором вычислительном устройстве посредством второго сертификата пользовательского устройства и той же лицензии. 5 н. и 11 з.п. ф-лы, 6 ил.

Реферат

ПЕРЕКРЕСТНАЯ ССЫЛКА НА СВЯЗАННЫЕ ЗАЯВКИ

Последующие заявки на патенты США раскрывают предмет, связанный с предметом настоящего изобретения, и полностью включены здесь по ссылке:

Патентная заявка США № 10/185.527, поданная 28 июня 2002 года под номером реестра поверенного MSFT-1330, на «Получение SRL для цифрового содержимого и получение цифровой лицензии, соответствующей содержимому, на основе SRL в системе DRM».

Патентная заявка США № 10/185.278, поданная 28 июня 2002 года, за номером реестра поверенного MSFT-1333, на «Использование шаблона привилегий для получения SRL для цифрового содержимого в системе DRM».

Патентная заявка США № 10/185.511, поданная 28 июня 2002 года под номером реестра поверенного MSFT-1343, на «Системы и способы для выдачи лицензий на использование цифрового содержимого и услуги».

Патентная заявка США № 09/290.363, поданная 12 апреля 1999 года, на «Архитектуру и способ для управления правами на цифровое содержимое».

Предварительная патентная заявка США № 60/126.614, поданная 27 марта 1999 года, на «Архитектуру и способ для управления правами на цифровое содержимое».

Область изобретения

Настоящее изобретение относится к системе управления правами на цифровое содержимое (DRM) для принудительного осуществления прав на цифровое содержимое. Более конкретно, настоящее изобретение относится к системе принудительного выполнения требований, которая обеспечивает возможность доступа к шифрованному цифровому содержимому на вычислительном устройстве только в соответствии с параметрами, определенными правами лицензии, приобретенной пользователем цифрового содержимого. Еще более конкретно, настоящее изобретение относится к обеспечению цифровой лицензии, которая накладывает ограничения на пользователя и к привязке пользователя одному или большему количеству вычислительных устройств.

ПРЕДШЕСТВУЮЩИЙ УРОВЕНЬ ТЕХНИКИ

Как известно, согласно фиг.1 управление правами на цифровое содержимое (DRM) и обеспечение принудительного выполнения требований весьма желательны в отношении цифрового содержимого (контента) 12, например, цифрового аудио, цифрового видео, цифрового текста, цифровых данных, цифровых мультимедийных данных и т.д., где указанное цифровое содержимое 12 должно быть распределено пользователям. После получения пользователем цифрового содержимого пользователь воспроизводит или 'проигрывает' цифровое содержимое, используя соответствующее устройство воспроизведения, например, медиаплеер на персональном компьютере 14, или подобное устройство.

Обычно владелец содержимого, распределяющий цифровое содержимое 12, предпочитает ограничить возможные действия пользователя в отношении распределенного цифрового содержимого 12. Например, владелец содержимого может предпочесть ограничить копирование и перераспределение пользователем содержимого 12 второму пользователю или может предпочесть разрешить проигрывание распределенного цифрового содержимого 12 ограниченное количество раз только в продолжение определенного полного времени, только на определенном виде устройства, только на определенном виде медиаплеера, только некоторым видам пользователей и т.д.

Однако после того, как произошло распределение, владелец содержимого в очень незначительной степени может контролировать цифровое содержимое 12, если только вообще обладает такой возможностью. В то же время DRM-система 10 обеспечивает возможность управляемого воспроизведения или проигрывания произвольных видов цифрового содержимого 12, причем такое управление является гибким и определяется владельцем содержимого цифрового содержимого. Обычно содержимое 12 распределяется пользователю в виде пакета 13 через любой соответствующий канал распределения. Пакет 13 цифрового содержимого при распределении может содержать цифровое содержимое 12, шифрованное симметричным ключом шифрования/дешифрирования (KD) (то есть, (KD(CONTENT))), а также другую информацию, идентифицирующую содержимое, относительно способа приобретения лицензии на содержимое и т.д.

DRM-система 10, основанная на доверительных отношениях, обеспечивает возможность владельцу цифрового содержимого 12 определять правила лицензии, которые должны быть выполнены прежде, чем разрешается воспроизведение цифрового содержимого 12 на вычислительном устройстве 14 пользователя, а также при использовании содержимого 12. Правила лицензии могут содержать упомянутое выше временное требование и могут быть включены в цифровую лицензию 16, которую должен получить пользователь/вычислительное устройство 14 пользователя (далее по тексту эти термины являются взаимозаменяемыми, если из контекста не следует иное) от владельца содержимого или его агента. Лицензия 16 также содержит ключ дешифрирования (KD) для дешифрирования цифрового содержимого, возможно шифрованного в соответствии с ключом, который может дешифрироваться вычислительным устройством пользователя, и подписывается эмитентом лицензии. Так как для доступа к содержимому 12 требуется лицензия 16, то содержимое 12 может распределяться свободно. Существенно, что лицензия 16 должна быть в некотором виде привязана или 'принудительно связана', непосредственно или косвенно, с вычислительным устройством 14, на котором должно воспроизводиться содержимое 12. Иначе лицензия 16 потенциально может быть скопирована на неограниченное количество других устройств 14 для воспроизведения также на них соответствующего содержимого 12.

Владелец фрагмента цифрового содержимого 12 должен доверительно относиться к тому, что вычислительное устройство 14 пользователя будет соблюдать правила и требования, определенные владельцем содержимого в лицензии 16, то есть, что не будет осуществлено воспроизведение цифрового содержимого 12, если не удовлетворены правила и требования лицензии 16. Следовательно, предпочтительно, вычислительное устройство 14 пользователя обеспечивается надежным (доверительным) компонентом или механизмом 18, который не будет воспроизводить цифровое содержимое 12, иначе как в соответствии с лицензионными правилами, содержащимися в лицензии 16, связанной с цифровым содержимым 12 и полученной пользователем.

Доверительный компонент 18 обычно имеет блок оценки 20 лицензии, который определяет, является ли лицензия 16 действительной, просматривает правила и требования в действительной лицензии 16 и определяет на основе просмотра правил и требований в лицензии, имеет ли запрашивающий пользователь право осуществлять воспроизведение запрошенного цифрового содержимого 12 искомым способом, и т.д. Должно быть понятно, что блоку оценки 20 лицензии в DRM-системе 10 доверяется выполнение требований владельца цифрового содержимого 12 в соответствии с правилами и требованиями в лицензии 16, и пользователь не должен иметь возможности в своих целях просто изменять такой доверительный элемент. Неизбежно, доверительный компонент 18 имеет информацию относительно внешних объектов, уполномоченных для выдачи лицензии, и может подтверждать идентичность различных объектов, таких как внешние объекты, пользователи, приложения и устройства.

Должно быть понятно, что правила и требования в лицензии 16 могут определять, имеет ли пользователь права осуществлять воспроизведение цифрового содержимого 12 на основе одного из нескольких факторов, включая информацию о том, кем является пользователь, где пользователь размещен, какой вид вычислительного устройства использует пользователь, какое приложение воспроизведения вызывает DRM-систему, дату, время и т.д. Дополнительно, правила и требования в лицензии 16 могут накладывать ограничение на лицензию 16, например, в смысле предварительно определенного количества проигрываний, использования или предварительно определенного времени проигрывания.

Правила и требования могут быть определены в лицензии 16 в соответствии с любым соответствующим языком и синтаксисом. Например, язык может просто определять параметры и значения, которые должны быть удовлетворены (например, дата DATE должна быть после X), или может требовать выполнения функций в соответствии с определенным сценарием (например, Если DATE больше X, То ...).

После определения блоком оценки 20 лицензии, что лицензия 16 является действительной и что пользователь выполняет установленные в ней правила и требования, может быть осуществлено воспроизведение цифрового содержимого 12. В частности, для воспроизведения содержимого 12, из лицензии 16 получают ключ дешифрирования (KD) и применяется к (KD(CONTENT)) из пакета 13 содержимого для получения в результате фактического содержимого 12, и затем действительно воспроизводится фактическое содержимое 12. Доверительному компоненту 18 также может потребоваться проверка и слежение за динамическими аспектами среды вычислительного устройства 14, например, приложением, осуществляющим воспроизведение содержимого.

Обычно для выполнения криптографических функций, связанных с полномочным компонентом 18, включая упомянутое выше применение (KD) к (KD(content)) и все другие криптографические функции, доверительный компонент 18 имеет "черный ящик" 22. Как и блоку оценки 20 лицензии, "черному ящику " 22 в DRM-системе 10 доверяется выполнение требований владельца цифрового содержимого 12 в соответствии с правилами и требованиями лицензии 16, и пользователь не должен иметь возможности в своих целях просто изменять такой доверительный элемент. "Черный ящик" 22 также предназначен для действия в виде средства принудительного выполнения лицензии, и, в частности, для обеспечения того, чтобы содержимое 12 только дешифрировалось и доставлялось в соответствующую программу воспроизведения в вычислительном устройстве 14 пользователя.

Обычно может быть предусмотрено выполнение "черным ящиком" 22 и симметричного (один ключ) и ассиметричного (пара открытый ключ - секретный ключ) криптографического шифрования и/или дешифрирования. В частности, упомянутый выше ключ дешифрирования (KD) обычно является симметричным ключом и, следовательно, передается в шифрованном виде, будучи зашифрованным другим симметричным ключом, или открытым ключом, или секретным ключом. Следовательно, для дешифрирования (KD(content)), если, например, (KD) зашифрован открытым ключом (PU), то есть, (PU(KD))), "черный ящик" 22 должен сначала получить секретный ключ (PR), соответствующий (PU), и ассиметрично применить (PR) к (PU(KD)) для получения в результате (KD), и затем должен симметрично применить (KD) к (KD(content)) для получения в результате содержимого.

"Черный ящик" 22 обеспечивается секретной информацией и ему вверяется не открывать секретную информацию никому. Следовательно, секретная информация является основой для шифрования ключа содержимого (KD), непосредственно или косвенно, и только "черный ящик" 22, являющийся носителем секретной информации, может дешифрировать ключ содержимого (KD). Вследствие этого лицензия 16, имеющая (KD), зашифрованный в соответствии с секретной информацией, привязывается или принудительно связывается с «черным ящиком» 22. Обычно секретной информацией является секретный ключ (PR-BB) пары ключей (PU-BB, PR-BB), являющийся однозначным или почти однозначным для «черного ящика» 22, и для шифрования (KD), непосредственно или косвенно, используется соответствующий открытый ключ (PU-BB) «черного ящика» 22. Наиболее существенным является то, что «черный ящик» 22 должен быть выполнен с возможностью скрытия (PR-BB) и защиты (PR-BB) и соответствующего криптографического кода от просмотра и исправления, вследствие этого (PR-BB) и такой код встроены или инкапсулированы в «черном ящике» 22, с соответствующим запутыванием и встроенной защитой.

Для предотвращения неограниченного дублирования «черный ящик» 22 принудительно связывается с одним конкретным аппаратным устройством. Обычно принудительное связывание достигается жестким кодированием параметров устройства в «черном ящике» 22 и аутентификации таких параметров устройства во время работы. «Черному ящику» 22 также доверяется криптографическая аутентификация других программных компонентов, в основном, посредством верификации представленных цифровых подписей и вследствие этого обеспечение отсутствия подделки других компонентов доверительной системы 18 на вычислительном устройстве 14 пользователя и представленных элементов, например, лицензий 16.

Обычно к каждому «черному ящику» 22 прилагается цифровой сертификат «черного ящика», несущий (PU-BB), однозначный идентификатор ID, номер версии, и возможно другое содержимое сертификата. Вследствие этого сертификат «черного ящика» принудительно связывается с «черным ящиком» 22 через соответствие (PU-BB) и (PR-BB). Эмитент лицензии 16 может принимать решение о принятии или отклонении запроса на лицензию 16 из доверительного компонента 18 на основании его сертификата «черного ящика» 22 и содержимого в нем. В случае, когда запрос отклоняется на основании сертификата «черного ящика», обычно, до принятия запроса должен быть установлен более новый «черный ящик» 22 с соответствующим более новым сертификатом «черного ящика». Безусловно, новый «черный ящик» 22 может быть установлен по другим причинам, может быть первоначально установлен отдельно от установки остальной части доверительного компонента 18, может быть установлен с остальной частью доверительного компонента, но не активизирован и т.д.

Как было изложено выше, DRM-лицензия 16 должна быть каким-либо образом принудительно связана, непосредственно или косвенно, с вычислительным устройством 14, на котором должно воспроизводиться соответствующее содержимое 12. Хотя непосредственное принудительное связывание с конкретным вычислительным устройством 14 является более простым, может иметь место такая ситуация, что пользователь конкретного вычислительного устройства 14 также имеет другие вычислительные устройства 14 и ему может потребоваться воспроизвести содержимое 12 на основании лицензии на других вычислительных устройствах 14. Например, пользователю может потребоваться воспроизвести музыкальное произведение на настольном компьютере дома или в организации и на переносном компьютере. Следовательно, существует потребность в способе и механизме для принудительного связывания цифровой лицензии 16 скорее с пользователем, чем с конкретным вычислительным устройством 16. Более конкретно, существует потребность в способе и механизме для принудительного связывания цифровой лицензии 16 с цифровым объектом, представляющим пользователя, например, сертификатом пользователя.

Безусловно, пользователь с объектом/сертификатом пользователя может скопировать объект/сертификат пользователя и лицензию 16 на неограниченное количество других вычислительных устройств 14 для воспроизведения на них соответствующего содержимого 12. Соответственно, существует потребность в способе и механизме для принудительного связывания пользователя посредством объекта/сертификата пользователя с каждым из нескольких конкретных вычислительных устройств 14, при этом ограничивая количество конкретных вычислительных устройств 14, с которыми принудительно связывается любой конкретный объект/сертификат пользователя. Вследствие этого лицензия 16 должна быть принудительно связана с каждым из нескольких вычислительных устройств 14.

СУЩНОСТЬ ИЗОБРЕТЕНИЯ

По меньшей мере частично упомянутым выше потребностям удовлетворяет настоящее изобретение, в котором DRM-система обеспечивает возможность воспроизведения цифрового содержимого пользователем на нескольких вычислительных устройствах, согласно соответствующей цифровой лицензии, причем лицензия принудительно связывается с содержимым и с пользователем.

В системе первый доверительный компонент на первом из вычислительных устройств осуществляет криптографическую обработку и DRM-оценку и принудительное выполнение требований для первого из вычислительных устройств и принудительно связан с ним, и первый сертификат пользовательского устройства, соответствующий первому из вычислительных устройств, принудительно связывается с пользователем. Соответственно, второй правомочный компонент на втором из вычислительных устройств осуществляет криптографическую обработку и DRM-оценку и принудительное выполнение требований для второго из вычислительных устройств и принудительно связан с ним, и второй сертификат пользовательского устройства, соответствующий второму из вычислительных устройств, также принудительно связывается с пользователем. Вследствие этого первый доверительный компонент может получить содержимое для воспроизведения на первом из вычислительных устройств посредством первого сертификата пользовательского устройства и лицензии, а второй доверительный компонент может получить содержимое для воспроизведения на втором из вычислительных устройств посредством второго сертификата пользовательского устройства и той же лицензии. Для обеспечения сертификата пользовательского устройства от пользователя принимается запрос на сертификат пользовательского устройства в отношении конкретного вычислительного устройства, причем запрос включает идентификатор (ID) пользователя и сертификат вычислительного устройства, соответствующий вычислительному устройству. Сертификат вычислительного устройства включает соответствующий ему открытый ключ (PU-x). На основе ID пользователя определяется, имеет ли пользователь запись в базе данных пользовательских устройств. Если не имеет, то в базе данных создается запись пользователя, включающая ID пользователя и пару открытый ключ/секретный ключ для пользователя (PU-USER, PR-USER). Если имеет, то в базе данных определяется местонахождение записи для пользователя.

Из сертификата вычислительного устройства получается (PU-x), (PR-USER) шифруется согласно (PU-x) для получения в результате (PU-x(PR-USER)), и (PU-USER) и (PU-x(PR-USER)) формируются в подлежащий выдаче сертификат пользовательского устройства. Затем сформированный сертификат пользовательского устройства возвращается пользователю.

Предположим, что содержимое зашифровано в соответствии с ключом содержимого (KD) для получения в результате (KD(content)), лицензия, включает (KD), зашифрованный в соответствии с (PU-USER) для получения в результате (PU-USER(KD)), и доверительный компонент вычислительного устройства имеет секретный ключ (PR-x), соответствующий (PU-x), правомочный компонент может дешифрировать содержимое для воспроизведения на вычислительном устройстве, применяя (PR-x) к (PU-x(PR-USER)) из сертификата пользовательского устройства для получения (PR-USER), применяя (PR-USER) к (PU-USER(KD)) из лицензии для получения (KD) и применяя (KD) к (KD(content)) для получения содержимого.

КРАТКОЕ ОПИСАНИЕ ЧЕРТЕЖЕЙ

Описанная выше сущность изобретения, также как последующее подробное описание вариантов осуществления настоящего изобретения, поясняются ниже со ссылками на чертежи, изображающие варианты осуществления, которые в текущий момент являются предпочтительными. Однако следует иметь в виду, что изобретение не ограничивается определенными конфигурациями и изображенными средствами.

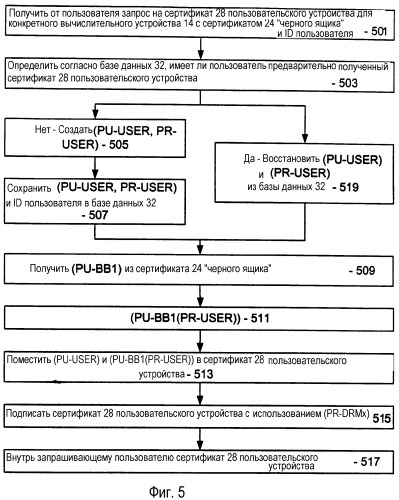

Фиг.1 - структурная схема архитектуры принудительного выполнения требований в возможном варианте системы, основанной на доверительных отношениях.

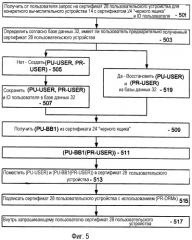

Фиг.2 - структурная схема компьютерной системы общего назначения, в которой может быть реализовано настоящее изобретение и/или его части.

Фиг.3 - структурная схема, иллюстрирующая содержимое, принудительно связанное с лицензией, лицензию, принудительно связанную с сертификатом пользователя, сертификат пользователя, принудительно связанный с «черным ящиком», и «черный ящик», принудительно связанный с вычислительным устройством, согласно архитектуре по фиг.1.

Фиг.4 - структурная схема, изображающая содержимое, принудительно связанное с лицензией, лицензию, принудительно связанную с множеством сертификатов пользовательского устройства, при этом каждый сертификат пользовательского устройства принудительно связан с «черным ящиком», и каждый «черный ящик» принудительно связан с вычислительным устройством, согласно одному варианту осуществления настоящего изобретения.

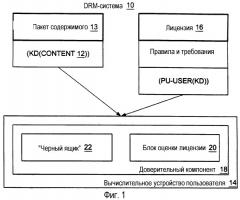

Фиг.5 - блок-схема, иллюстрирующая основные этапы, выполняемые при получении сертификатов пользовательского устройства по фиг.4, согласно одному варианту осуществления настоящего изобретения.

Фиг.6 - блок-схема, иллюстрирующая основные этапы, выполняемые при получении лицензии по поручению пользователя, согласно одному варианту осуществления настоящего изобретения.

ПОДРОБНОЕ ОПИСАНИЕ ПРЕДПОЧТИТЕЛЬНЫХ ВАРИАНТОВ ИЗОБРЕТЕНИЯ

Вычислительная среда

Фиг. 1 и последующее описание предназначены для краткого общего описания соответствующей вычислительной среды, в которой может быть реализовано настоящее изобретение и/или его части. Хотя это не является требованием, изобретение описано в основном контексте команд, выполняемых компьютером, например, рабочей станцией клиента или сервером.

По существу, программные модули включают в себя процедуры, программы, объекты, компоненты, структуры данных и т.д., выполняющие конкретные задачи или реализующие определенные абстрактные типы данных. Дополнительно, должно быть понятно, что изобретение и/или его части могут быть практически осуществлены в вычислительных системах с другими конфигурациями, включая переносные устройства, многопроцессорные системы, системы, основанные на микропроцессорах, программируемую бытовую электронику, сетевые PC, мини-компьютеры, универсальные компьютеры и т.д. Изобретение также может быть практически осуществлено в распределенных вычислительных средах, где задачи выполняются удаленными устройствами обработки, связанными посредством сети связи. В распределенной вычислительной среде программные модули могут быть размещены в локальных и удаленных запоминающих устройствах.

Согласно фиг.2 возможная универсальная вычислительная система содержит стандартный персональный компьютер 120 или подобное устройство, которые содержат процессор 121, системную память 122 и системную шину 123, соединяющую различные компоненты системы, включая системную память, с процессором 121. Системной шиной 123 может быть любой из нескольких типов структур шины, включая шину памяти или контроллер памяти, периферийную шину и локальную шину, использующую любую из многих архитектур шины. Системная память включает в себя оперативное запоминающее устройство RAM (ОЗУ) 125 и постоянное запоминающее устройство ROM (ПЗУ) 124. Базовая система 126 ввода/вывода BIOS (БИОС) содержит базовые процедуры, способствующие передаче информации между элементами внутри персонального компьютера 120, например, используемые при запуске, хранится в ПЗУ 124.

Персональный компьютер 120 может дополнительно содержать накопитель 127 на жестких дисках, осуществляющий считывание с жесткого диска (не изображен) или запись на него, накопитель 128 на магнитных дисках, который осуществляет считывание со съемного магнитного диска 129 или запись на него, и накопитель 130 на оптических дисках, который осуществляет считывание с съемного оптического диска 131, например, компакт-диска или другого оптического носителя информации, или запись на него. Накопитель 127 на жестких дисках, накопитель 128 на магнитных дисках и накопитель 130 на оптических дисках подсоединены к системной шине 123 посредством интерфейса 132 накопителя на жестких дисках, интерфейса 133 накопителя на магнитных дисках и интерфейса 134 накопителя на оптических дисках, соответственно. Накопители на дисках и соответствующие им носители информации, считываемые компьютером, обеспечивают энергонезависимое хранение инструкций, считываемых компьютером, структур данных, программных модулей и других данных для персонального компьютера 120.

Хотя описанный здесь возможный вариант осуществления использует жесткий диск, съемный магнитный диск 129 и съемный оптический диск 131, должно быть понятно, что в возможной операционной среде также могут быть использованы другие доступные для компьютера виды носителя информации, считываемого компьютером, на которых могут храниться данные. Другие виды носителя информации включают в себя кассеты на магнитной ленте, карточки флэш-памяти, цифровой видеодиск, картридж Бернулли, ОЗУ, ПЗУ и т.д.

На жестком диске, магнитном диске 129, оптическом диске 131, в ПЗУ 124 или ОЗУ 125 может храниться несколько программных модулей, включая операционную систему 135, одну или большее количество прикладных программ 136, другие программные модули 137 и данные 138 программы. Пользователь может осуществлять ввод команд и информации в персональный компьютер 120 посредством устройств ввода, таких как клавиатура 140 и координатно-указательное устройство 142. В число других устройств ввода (не изображены) могут входить микрофон, джойстик, игровая панель, спутниковая антенна, сканер и т.д. Часто эти и другие устройства ввода соединены с процессором 121 посредством интерфейса 146 последовательного порта, подсоединенного к системной шине 121, но они могут быть соединены с процессором посредством другого интерфейса, например, параллельного порта, игрового порта или универсальной последовательной шины USB (УПШ). К системной шине 123 также посредством интерфейса, вида видеоадаптера 148, подсоединен монитор 147 или другой вид устройства отображения. В дополнение к монитору 147 персональный компьютер обычно содержит другие периферийные устройства вывода (не изображены), например, динамики и принтеры. Согласно фиг. 2 возможный вариант системы также содержит хост-адаптер 155, шину 156 интерфейса малых компьютерных систем SCSI и внешнее запоминающее устройство 162, подсоединенное к шине 156 SCSI.

Персональный компьютер 120 может функционировать в среде с сетевой структурой, используя логические соединения с одним или большим количеством удаленных компьютеров, например, удаленным компьютером 149. Удаленный компьютер 149 может быть другим персональным компьютером, сервером, маршрутизатором, сетевым персональным компьютером PC, одноранговым устройством или другим узлом общей сети и обычно содержит многие или все элементы, описанные выше в отношении персонального компьютера 120, хотя фиг.2 изображает только память 150. Логические соединения, указанные фиг.2, включают в себя локальную сеть связи LAN (ЛС) 151 и глобальную сеть связи WAN (ГС) 152. Такие сетевые среды часто используются в организациях, корпоративных вычислительных сетях, сетях интранет (корпоративных локальных сетях повышенной надежности с ограниченным доступом) и Интернете. Персональный компьютер 120 также может действовать в виде главной вычислительной машины по отношению к гостевому устройству, например, другому персональному компьютеру 120, более специализированному устройству, такому как переносной плеер или портативный цифровой помощник и т.д., при этом главная вычислительная машина, среди других функций, загружает данные в гостевое устройство и/или выгружает данные из него.

При использовании в сетевой среде ЛС персональный компьютер 120 соединяется с ЛС 151 посредством сетевого интерфейса или адаптера 153. При использовании в сетевой среде ГС персональный компьютер 120 обычно содержит модем 154 или другое средство для установления связи через глобальную сеть связи 152, например, Интернет. Модем 154, который может быть внутренним или внешним, подсоединен к системной шине 123 посредством интерфейса 146 последовательного порта. В среде с сетевой структурой программные модули, указанные в отношении персонального компьютера 120, или их части, могут храниться в удаленном запоминающем устройстве. Ясно, что изображенные сетевые соединения являются возможным вариантом и могут быть использованы другие средства установления линии связи между компьютерами.

Принудительное связывание «черного ящика» 22 с вычислительным устройством 14. Как было описано выше, в DRM-системе каждое вычислительное устройство 14 обеспечивается «черным ящиком» 22 для выполнения криптографической обработки и функций DRM-принудительного выполнения. Согласно фиг.3 в одном варианте осуществления настоящего изобретения «черный ящик» 22 каждого вычислительного устройства 14 обеспечивается однозначной парой открытый ключ/секретный ключ (PU-BBx, PR-BBx) для выполнения посредством этой пары ассиметричного шифрования и дешифрирования. В частности, (PR-BBx) встраивается или инкапсулируется в «черном ящике» 22 с соответствующим запутыванием и с встроенной защитой, и (PU-BBx) обеспечивается в соответствующем сертификате 24 «черного ящика», который выдается совместно с выдачей «черного ящика» 22 соответствующим DRM сервером 26. Как было описано выше, сертификат 24 «черного ящика» принудительно связывается с «черным ящиком» 22 через соответствие (PU-BB) и (PR-BB).

Для предотвращения неограниченного дублирования «черный ящик» 22 принудительно связывается со своим вычислительным устройством 14 посредством жесткого кодирования параметров устройства в «черном ящике» 22 и аутентификации параметров устройства при его работе. Обычно параметрами устройства являются один или большее количество признаков вычислительного устройства 14, закодированных в аппаратном идентификаторе (HWID), однозначно идентифицирующем вычислительное устройство 14.

Следовательно, должно быть понятно, что сертификат «черного ящика» 24 дополнительно к (PU-BBx) включает в себя HWID вычислительного устройства 14. Сертификат 24 «черного ящика» также может включать в себя однозначный ID «черного ящика» 22, номер версии «черного ящика» 22, и, возможно, другое содержимое сертификата, относящееся к «черному ящику» 22.

Сертификат «черного ящика» 24 подписывается секретным ключом DRM-сервера 26, который выдал «черный ящик» 22 и сертификат 24 «черного ящика», (PR-DRMx). Подпись основана на случайных данных, по меньшей мере, части содержимого сертификата 24 «черного ящика» и верифицируется посредством применения соответствующего открытого ключа (PU-DRMx). Если содержимое изменено, то подпись не будет верифицироваться. Обычно сертификат 24 «черного ящика», выданный эмитентом, включает цепочку сертификатов, приводящую обратно к корневому сертификату доверительного корневого полномочного источника.

Следовательно, в итоге, для каждого вычислительного устройства 14 в DRM-системе 10 с ним принудительно связывается его «черный ящик» 22 посредством HWID, основанном на признаке вычислительного устройства 14, и сертификат 24 «черного ящика» принудительно связывается с «черным ящиком» посредством (PU-BBx) и (PR-BBx), а также посредством включения в него HWID.

Принудительное связывание пользователя с «черным ящиком» 22 на вычислительном устройстве 14.

В одном варианте осуществления настоящего изобретения, согласно фиг.3, пользователь обеспечивается цифровым объектом, представляющим пользователя, для принудительного связывания пользователя с «черным ящиком» 22 на конкретном вычислительном устройстве. В частности, цифровым объектом является цифровой сертификат 28 пользователя или подобный объект, включающий в себя однозначную пару открытый ключ/ секретный ключ (PU-USER, PR-USER) для выполнения посредством этой пары ассиметричного шифрования и дешифрирования. Существенно, что (PR-USER) в сертификате 28 пользователя шифруется согласно открытому ключу (PU-BBx) «черного ящика» для получения в результате (PU-BBx(PR-USER)). Соответственно, только «черный ящик» 22, имеющий соответствующий (PR-BBx), может получить (PR-USER) посредством применения (PR-BBx) к (PU-BBx(PR-USER)) для выявления (PR-USER). Следовательно, пользователь принудительно связывается посредством (PU-BBx(PR-USER)) в сертификате 28 пользователя этого пользователя с «черным ящиком» 22, имеющим соответствующий (PR-BBx).

Безусловно, (PU-USER), являясь открытым ключом, может быть помещен в сертификат 28 пользователя без шифрования, если это является предпочтительным. Сертификат 28 пользователя также может включать в себя однозначный ID, и, возможно, другое содержимое сертификата, относящееся к пользователю, например, системный ID пользователя. Сертификат 28 пользователя подписывается секретным ключом DRM-сервера 26, выдавшего сертификат 28 пользователя, (PR-DRMx), который может быть DRM-сервером 26, выдавшим сертификат 24 «черного ящика» и «черный ящик» 22, или другим DRM-сервером 26. Как прежде, подпись основывается на случайных данных по меньшей мере части содержимого сертификата 28 пользователя и верифицируется посредством применения соответствующего открытого ключа (PU-DRMX). Если содержимое изменено, то подпись не будет верифицироваться. Обычно, как прежде, сертификат 28 пользователя, выданный эмитентом, включает цепочку сертификатов, приводящую обратно к корневому сертификату из доверительного корневого полномочного источника.

Следовательно, в итоге, конкретный сертификат пользователя 28 принудительно связывается с конкретным «черным ящиком» 22, обладающим (PR-BBx), в результате наличия в нем (PU-BBx(PR-USER)), и конкретный «черный ящик» 22 принудительно связывается с конкретным вычислительным устройством 14. Соответственно, конкретный сертификат 28 пользователя принудительно связывается с конкретным вычислительным устройством 14 и может быть использован только в отношении этого вычислительного устройства.

Принудительное связывание лицензии 16 с пользователем.

В одном варианте осуществления настоящего изобретения, согласно фиг.3, лицензия 16, соответствующая фрагменту содержимого 12, принудительно связывается с конкретным пользователем посредством его сертификата 28 пользователя. В частности, лицензия 16 включает симметричный ключ (KD), посредством которого шифруется соответствующее содержимое 12 (и посредством которого содержимое 12 принудительно связывается с лицензией 16), где (KD) в лицензии 16 шифруется в соответствии с открытым ключом пользователя (PU-USER) для получения в результате (PU-USER(KD)). Соответственно, только пользователь и сертификат 28 пользователя, имеющий соответствующий (PR-USER), может получить (KD) посредством применения (PR-USER) к (PU-USER(KD)) для выявления (KD). Безусловно, от лица пользователя криптографические функции должен выполнять «черный ящик» 22. Следовательно, лицензия 16 принудительно связывается посредством находящегося в ней (PU-USER(KD)) с пользователем и сертификатом 28 пользователя, имеющим соответствующий (PR-USER).

Как было описано выше, лицензия 16 может также включать в себя однозначный ID, и, возможно, другое содержимое лицензии, относящееся к воспроизведению соответствующего содержимого 12, например, ID содержимого для содержимого 12, права пользователя, и сроки и условия, которые должны быть выполнены перед осуществлением дешифрирования и воспроизведения содержимого 12. И вновь, лицензия 16 подписывается секретным ключом DRM-сервера 26, выдавшего лицензию 16, (PR-DRMx), который может быть DRM-сервером 26, выдавшим сертификат 24 «черного ящика» и «черный ящик» 22 или сертификат 28 пользователя, или другим DRM-сервером 26. Как прежде, подпись основывается на случайных данных, по меньшей мере, части содержимого лицензии 16, и верифицируется посредством применения соответствующего открытого ключа (PU-DRMx). Если содержимое изменено, то подпись не будет верифицироваться. Обычно, как прежде, лицензия 16, выданная эмитентом, включает цепочку сертификатов, приводящую обратно к корневому сертификату из доверительного корневого полномочного источника.

Следовательно, в итоге, конкретная лицензия 16 принудительно связывается с конкретным пользователем и его сертификатом 28 пользователя, обладающим (PR-USER) в результате наличия в ней (PU-USER(KD)), конкретный сертификат пользователя 28 принудительно связывается с конкретным «черным ящиком» 22, обладающим (PR-BBx), в результате наличия в нем (PU-BBx(PR-USER)), и конкретный «черный ящик» 22 принудительно связывается с конкретным вычислительным устройством 14. Соответственно, конкретная лицензия 16 принудительно связывается с конкретным вычислительным устройством 14, и очевидно, что конкретная лицензия 16 используется только в отношении конкретного вычислительного устройства 14. Однако, как изложено более подробно ниже, в одном варианте осуществления настоящего изобретения конкретная лицензия 16 может быть использована в отношении нескольких конкретных вычислительных устройств 14.

Принудительное связывание пользователя с несколькими вычислительными устройствами 14.

В одном варианте осуществления настоящего изобретения, согласно фиг.4, сертификатом 28 пользователя, обеспечиваемым пользователю, является сертификат 28 пользовательского устройства, основанный на паре открытый ключ/ секретный ключ (PU-USER, PR-USER), о