Web-служба для обнаружения удаленных приложений

Иллюстрации

Показать всеИзобретение относится к средствам обнаружения удаленных приложений. Техническим результатом является упрощение доступа к приложениям в сети. Согласно одному аспекту предоставляется Web-служба в сети Интернет. Эта Web-служба подсоединена к общедоступной сети и обеспечивает обнаружение удаленным клиентским компьютером, через общедоступную сеть, информации, соответствующей приложению(ям), развернутому в сети интранет. Запрос на обнаружение удаленных приложений содержит идентификационные данные пользователя удаленного клиентского компьютера, являющегося внешним по отношению к сети интранет. Приложение(я) сконфигурировано для доступа на основе терминального сервера для пользователя удаленного клиентского компьютера, при этом обнаружение данной информации выполняется в зависимости от упомянутых идентификационных данных. 4 н. и 19 з.п. ф-лы, 5 ил.

Реферат

Область техники, к которой относится изобретение

Изобретение относится к обнаружению удаленных приложений терминальных служб.

Уровень техники

Традиционно публикация приложения включает в себя установку и исполнение публикуемого приложения на локальной машине. Это может быть выполнено административными публикующими пакетами программ, которые впоследствии загружаются и устанавливаются на клиентских машинах, определенных администратором. В зависимости от прикладного программного обеспечения аппаратные требования для такой машины (клиента) могут быть высоки. Кроме того, сама установка может занять существенное время, ресурсы и может даже находиться в противоречии с существующими установками прикладных программ.

Ввиду таких ограничений традиционной публикации приложений терминальные службы могут использоваться в распределенных вычислительных средах для предоставления вычислительной модели тонкого клиента в отношении ресурсов, установленных и выполняемых в корпоративной сети интранет. Использование терминальных служб (TS) позволяет удаленному вычислительному устройству (то есть клиентскому устройству, которое находится вне сети интранет) осуществлять доступ к приложению, установленному на корпоративном сервере, исполнять приложение на корпоративном сервере и отображать пользовательский интерфейс (UI) приложения на удаленном клиенте. Так как приложение исполняется на корпоративном сервере, службы TS позволяют удаленному клиенту выгодным образом использовать ресурсы корпоративной инфраструктуры, независимо от того, имеет ли удаленный клиент соответствующие аппаратные средства и программное обеспечение для исполнения этих ресурсов локально на клиентском устройстве.

Административный субъект для того, чтобы сконфигурировать корпоративную сеть интранет для доступа к приложению со стороны конкретного пользователя, конкретной группы пользователей и/или конкретного клиентского устройства, обычно должен установить приложение и определить явную политику доступа к приложению и заданные по умолчанию/настраиваемые поведения приложения. Так как эти ориентированные на корпоративную среду приготовления выполняются перед осуществлением доступа к ресурсам со стороны конечного пользователя, эти приготовления обычно не оказывают негативного эффекта на окончательное впечатление от использования приложения для пользователя удаленного клиента. Все же, даже ввиду таких ориентированных на корпоративную среду приготовлений пользователь удаленного клиента должен предпринимать достаточно трудоемкие и затратные по времени процедуры для того, чтобы определить, какие приложения санкционированы (авторизованы) для пользовательского доступа, осуществить удаленный доступ, а затем исполнить приложение(я), установленное в корпоративной сети интранет, через службы TS.

Например, на сегодняшний день пользователь должен установить соединение виртуальной частной сети (VPN) с корпоративной сетью, запустить удаленный клиент, ввести имя удаленного компьютера и мандат пользователя (учетную запись с параметрами доступа или полномочиями пользователя, сформированными после его успешной аутентификации), затем использовать службы TS для соединения с рабочим столом и запустить приложения с этого рабочего стола. Обрисовывая положение дел в худшем свете, эти действия конечного пользователя должны быть выполнены потребителем каждый раз, когда пользователь желает осуществить удаленный доступ к приложениям через службы TS.

Ввиду этих достаточно трудоемких и затратных по времени процедур, которые пользователь удаленного клиента обычно должен предпринять для идентификации доступных приложений в частной сети для последующего удаленного исполнения посредством TS, пользователь удаленного клиента не может прозрачно идентифицировать доступные корпоративные ресурсы для доступа на основе TS.

Сущность изобретения

Описываются системы и способы, соответствующие Web-службе, для обнаружения удаленных приложений терминальных служб. В одном аспекте предоставляется Web-служба в сети интранет. Эта Web-служба подсоединена к общедоступной сети. Данная Web-служба обеспечивает обнаружение удаленным клиентским компьютером, через общедоступную сеть, информации, соответствующей приложению(ям), развернутому в сети интранет. Удаленный клиентский компьютер является внешним по отношению к сети интранет. Приложение(я) сконфигурировано для доступа на основе терминального сервера для пользователя удаленного клиентского компьютера.

Перечень фигур чертежей

На чертежах крайняя левая цифра ссылочного номера компонента идентифицирует конкретную фигуру, на которой этот компонент появляется первый раз.

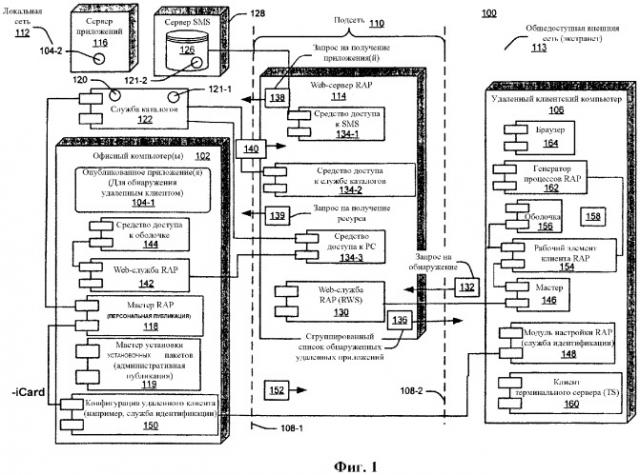

Фиг.1 - иллюстрация примера подходящей вычислительной среды, на которой могут быть полностью или частично реализованы впоследствии описываемые системы, устройства и способы, соответствующие Web-службе для обнаружения удаленных приложений.

Фиг.2 - примерная процедура для службы общедоступной сети для обнаружения удаленных приложений.

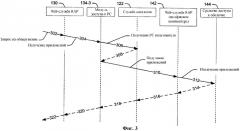

Фиг.3 - примерный информационный поток между компонентами для обнаружения удаленным клиентским компьютером удаленных приложений, установленных на офисном компьютере 102 в локальной сети. Обнаружение удаленных программ выполняется через Web-службу, доступ к которой осуществляется через общедоступную сеть типа сети Интернет.

Фиг.4 - примерная процедура для перечисления и представления приложений, установленных для доступа через терминальный сервер в сети интранет, пользователю клиентского компьютерного устройства, которое является внешним по отношению к сети интранет.

Фиг.5 - иллюстрация примера подходящей вычислительной среды, на которой могут быть полностью или частично реализованы впоследствии описываемые системы, устройства и способы для Web-службы для обнаружения удаленных приложений.

Подробное описание предпочтительного варианта воплощения

Краткий обзор

Описанные ниже системы и способы, соответствующие Web-службе для обнаружения удаленных приложений, существенно упрощают необходимый набор действий на удаленном клиенте при доступе к приложениям для исполнения посредством терминальных служб сервером в сети интранет организации. Одна из причин для упрощения этого доступа состоит в том, что системы и способы обнаруживают приложения, которые сконфигурированы для удаленного доступа, среди любого количества точек установки приложений корпоративной сети интранет. С этой целью системы и способы позволяют организационному субъекту публиковать удаленные приложения, используя разнообразные механизмы информационных источников, и после этого предоставлять единое сгруппированное представление приложений удаленным клиентам через сеть Интернет. Такая публикация приложений упоминается как публикация удаленных приложений (RAP). Определение удаленным клиентским компьютерным устройством приложений, которые были опубликованы через RAP для доступа пользователем, группой пользователей и/или конкретным вычислительным устройством, упоминается как обнаружение удаленных приложений.

Более конкретно, субъект в сети интранет организации устанавливает или развертывает некоторое количество приложений на серверах и/или вычислительных устройствах конечных пользователей в корпоративной сети интранет. Например, административный субъект может установить приложение на корпоративном сервере для удаленного доступа на основе TS. Административный субъект использует RAP для создания ассоциаций между развернутыми приложениями и конкретным пользователем(ями), конкретной группой(ами) пользователей и/или конкретным клиентским вычислительным устройством(ами). Эти ассоциации после этого сохраняются в одной или более базах данных/источниках информации. Такие базы данных включают в себя, например, сервер управления системами (SMS) и/или службу каталогов (базы данных). В другом примере пользователь компьютера (например, компьютера общего назначения, рабочей станции и т.п.) в сети интранет использует RAP для того, чтобы задать, что приложение, развернутое на компьютере, должно быть доступно для удаленного доступа пользователем на основе TS.

Удаленное клиентское устройство, независимо от того, находится ли оно вне корпоративного средства межсетевой защиты, подсоединено ли оно к корпоративной сети через виртуальную частную сеть (VPN) и/или т.п., обнаруживает эти приложения через новую Web-службу RAP (RWS), развернутую в общедоступной сети типа сети Интернет. В одном варианте реализации конечный пользователь удаленного клиентского устройства использует Web-браузер или оболочку интерфейса пользователя для обнаружения/перечисления каждого приложения, ассоциированного с удаленным клиентским устройством или конечным пользователем. В качестве реакции на прием запроса RAP на обнаружение RWS делает запрос к базе данных для идентификации каждого приложения, ассоциированного с удаленным клиентским устройством или отдельным пользователем, связанным с удаленным клиентским устройством. RWS скрывает детали протоколов для связи с каждой из различных баз данных, к которым делается запрос в отношении приложений.

После идентификации одного или более приложений, сконфигурированных для удаленного клиентского доступа на основе TS со стороны пользователя, и независимо от количества и типов точек установки, связанных с этими приложениями, RWS группирует каждое идентифицированное приложение и его точку установки в сети интранет в отдельный исчерпывающий список приложений. Сгруппированный список посылают запрашивающему удаленному клиентскому устройству для представления, например, в качестве ярлыков в оболочке интерфейса пользователя (UI), окна Web-браузера и/или т.п. Так как представленные ярлыки представляют совокупность удаленно развернутых приложений из одного или более источников приложений, они полностью прозрачны для конечного пользователя, независимо от того, исходят ли ярлыки RAP из единственного источника (точки установки) или из множества несопоставимых информационных источников. Этим способом уполномоченные пользователи могут легко обнаруживать и использовать приложения, развернутые на группах терминальных серверов (TS) и/или на их офисном компьютере, из удаленного местоположения. Представляя такие ярлыки через усовершенствованную оболочку UI, конечному пользователю предоставляется прозрачный, основанный на TS доступ к корпоративным ресурсам, развернутым на любом количестве удаленных серверов и/или рабочих компьютеров.

Эти и другие аспекты систем и способов, соответствующих Web-службе для обнаружения удаленных приложений, теперь будут описаны в деталях.

Примерная система для обнаружения удаленных приложений

Обратимся к чертежам, на которых одинаковые ссылочные номера соответствуют идентичным элементам и где изобретение иллюстрируется как реализуемое в подходящей вычислительной среде. Хотя это и не требуется, изобретение описано в общем контексте машиноисполняемых команд, таких как программные модули, выполняемые персональным компьютером. Программные модули, в общем случае, включают в себя процедуры, программы, объекты, компоненты, структуры данных и т.д., которые выполняют определенные задачи или реализуют определенные абстрактные типы данных.

Установка приложений в сети интранет организации для удаленного обнаружения

Фиг.1 иллюстрирует пример подходящей вычислительной среды 100, на которой впоследствии описываемые системы, устройства и способы, соответствующие Web-службе для обнаружения удаленных приложений, могут быть полностью или частично реализованы. Среда 100 включает в себя вычислительное устройство общего назначения в форме офисного компьютера 102 для того, чтобы ассоциировать приложение(я) 104 (например, 104-1 и 104-2) с конкретным пользователем(ями), конкретной группой(ами) пользователей и/или конкретным удаленным клиентским вычислительным устройством(ами) 106. Офисный компьютер находится за корпоративным средством 108-1 межсетевой защиты (межсетевым экраном) в сети интранет. В этой реализации сеть интранет включает в себя подсеть 110, которая находится между доверенной внутренней сетью - локальной сетью (LAN) 112 - и недоверенной внешней сетью 113 типа сети Интернет. Подсеть 110 является демилитаризированной зоной (DMZ), очерченной межсетевыми экранами 108-1 и 108-2. Подсеть 110 включает в себя Web-сервер 114 RAP для группирования информации/ярлыков удаленных приложений терминальных служб из множества источников так, чтобы они могли быть перечислены пользователем удаленного клиентского устройства 106 через сеть Интернет.

Приложение(я) 104 развернуты и опубликованы на одной или более точек установки LAN 112. Например, приложения 104-1 опубликованы на одном или более офисных компьютерах 102, и/или приложения 104-2 опубликованы на одном или более серверах 116 приложений. Для публикации приложения 104-1 на офисном компьютере 102 пользователь офисного компьютера 102 взаимодействует с программным средством - мастером 118 RAP для персональной публикации. Программное средство - мастер RAP позволяет пользователю задать приложение, подлежащее публикации, и сгенерировать отображение 120. Отображение 120 ассоциирует каждый офисный компьютер 102 с конкретным пользователем. Отображение 120 впоследствии используется для обеспечения пользователю обнаружения удаленных приложений в отношении опубликованных приложений 104-1 для последующего удаленного доступа пользователем посредством терминальных серверов (TS), как описывается ниже.

Для публикации приложения 104-2 на сервере 116 приложений административный субъект использует редактор системных политик или другое административное приложение для ассоциирования конкретного пользователя(ей), конкретной групп(ы) пользователей и/или конкретного удаленного клиентского устройства 106 с соответствующими приложениями из приложений 104-2. Административный субъект использует программное средство - мастер 119 установки установочных пакетов (например, установщик MSI Microsoft) для генерации установочного пакета (например, установочных пакетов 121-1 - 121-3). Установочный пакет 121 содержит информацию о приложении 104-2, достаточную для указания точки установки на одном или более серверах 116 приложений. Например, в одной реализации каждый установочный пакет 121 задает имя приложения 104-2 и имя сервера 116 приложений (например, псевдоним, адрес межсетевого протокола (IP) и т.д.).

Установочные пакеты 121, будучи связанными с приложением(ями) 104, опубликованном на офисном компьютере 102 и/или сервере(ах) 116 приложений, могут быть сохранены в одной или более базах данных (информационных источниках). Любое количество баз данных, использующих любой тип технологии доступа к базам данных (например, облегченный протокол доступа к службе каталогов (LDAP) и т.п.) как функцию конкретных архитектурных реализаций LAN 112, может использоваться для хранения установочных пакетов 121. В одной реализации установочный пакет 121 хранится в базе данных в качестве установочного пакета 121-1, ассоциированного со службой 122 каталогов контроллера домена (не показанного здесь). В другой реализации установочный пакет 121-1 хранится в качестве установочного пакета 121-2 в базе 126 данных, управляемой через сервер 128 управления системами (SMS). Служба 122 каталогов и SMS 128 предоставляют соответствующие сетевые службы для идентификации ресурсов LAN 112 и делают их доступными для пользователей и приложений.

Например, служба 122 каталогов включает соответствующую каждому пользователю информацию, такую как список опубликованных приложений 104, а также другую информацию, такую как конфигурация(и) навигации межсетевого экрана 108. Хотя приложение(я) 104, опубликованное на офисном компьютере 102, может храниться в одной или более базах данных, эти отображения 120-1 офисного компьютера могут также храниться только на ассоциированном офисном компьютере 102.

Служба Web-сервера RAP

Что касается Фиг.1, Web-сервер 114 RAP группирует информацию/ярлыки удаленных приложений терминальных служб из множества источников так, чтобы они могли быть перечислены пользователем удаленного клиентского устройства 106 через сеть Интернет. С этой целью Web-сервер 114 RAP включает в себя Web-службу 130 RAP (RWS) для приема запроса 132 на обнаружение от удаленного клиентского устройства 106, например, используя простой протокол доступа к объектам (SOAP) - известный легковесный протокол, предназначенный для обмена структурированной информацией в распределенной среде. Так как запрос 132 на обнаружение передается RWS 130 через SOAP, удаленный клиент 106 не требует установления соединения виртуальной частной сети (VPN) с LAN 112 для получения результатов по запросу 132 на обнаружение, как описывается ниже.

В этой реализации RWS 130 использует информационный сервер Интернет (не показанный здесь) для таких услуг, как аутентификация, организация поточной обработки и обработка протокола транспортировки гипертекста (HTTP).

В качестве реакции на прием запроса на обнаружение удаленных приложений RWS 130 взаимодействует с каждым из множества возможных модулей 134 средств доступа к источникам информации об удаленных приложениях сети интранет (например, модулями 134-1 - 134-3) для генерации сгруппированного списка обнаруженных удаленных приложений (сгруппированного списка 136). Каждый модуль 134-1 - 134-3 средства доступа предназначен для взаимодействия с конкретным типом источника данных или базы данных через реализованные интерфейсы прикладного программирования (API) и последовательности операций, сконфигурированных для обмена данными с конкретным источником данных. Может иметь место любое количество модулей 134 средств доступа как функция желаемого развертывания приложения(й) 104 для доступа на основе TS через Интернет и как функция конкретной архитектурной реализации LAN 112.

Этим способом администратор LAN 112 может использовать любое количество и любую комбинацию способов публикации приложений 104. Например, в корпоративной среде администратор может выбрать использование технологии служб обновления программ (SUS) вместе со службой 122 каталогов для публикации приложений 104. Другим способом может быть сервер управления системами (SMS). В среде временного пребывания пользователь может опубликовать свои приложения в центральном местоположении на персональном офисном компьютере 102 или может просто использовать корпоративный идентификатор для публикации приложения в службе 122 каталогов. В домашней среде домашний пользователь может опубликовать приложения, используя известную технологию сервисной шины.

В этой реализации, например, модули 134 средств доступа включают в себя средство 134-1 доступа к SMS, средство 134-2 доступа к службе каталогов и средство 134-3 доступа к рабочей станции. Средство 134-1 доступа к SMS посылает запрос 138 на получение приложений ("запрос") к серверу 128 SMS, например, через HTTP. В качестве реакции на прием запроса 138 на получение сервер SMS оценивает отображение 120-3 для определения того, ассоциирован ли пользователь удаленного клиента 106 с какими-либо приложениями 104, развернутыми в пределах домена сервера 128 SMS. Если это так, то сервер SMS посылает ответ 140 на запрос на получение приложений ("ответ"), идентифицирующий ассоциированное приложение(я) 104 и его соответствующую точку(и) установки, например компьютер(ы) 102, сервер(ы) 116 приложений и т.д., обратно на средство доступа к SMS, которое, в свою очередь, возвращает этот ответ 140 Web-службе 130.

В одной реализации ответ 140 на запрос на обнаружение удаленных приложений является текстовым файлом (например, файлом XML, RDP и/или т.п.), включающим в себя параметры, которые являются полезными для определения того, где фактическое приложение 104 постоянно находится. Такие параметры включают в себя, например, имя сервера, путь к приложению, параметры перенаправления, расширения имени файла, связанные с удаленным приложением 104, и т.д.

В целях простоты обсуждения и представления показаны единственный запрос 138 на получение приложения(й) и единственный ответ 140 на запрос на получение приложений. То есть единственный запрос 138 и единственный ответ 140 представляют соответствующие запросы на получение и ответы на запросы на получение от соответствующих модулей 134 средств доступа, хотя отдельные запросы 138 на получение и ответы 140 на запросы на получение, показывающие соответствующие запрос на получение приложений и ответ на запрос на получение приложений от каждого типа модуля 134 средства доступа, могут быть также показаны.

В этой реализации средство 130-2 доступа к службе каталогов (DSA) взаимодействует со службой 122 каталогов, которой в этом примере является Active Directory ® (Активный каталог). DSA посылает соответствующий запрос 138 на получение приложений к службе 122 каталогов, например, используя LDAP - общий протокол для взаимодействия со службой каталогов. В качестве реакции на прием запроса 138 служба каталогов оценивает отображение 120 установленных приложений на пользователя. Эта оценка позволяет определить, является ли пользователь удаленного клиентского устройства 106 уполномоченным/ассоциированным с конкретными приложениями из приложений 104. Результаты этой оценки, включая соответствующую точку(и) установки любых таких приложений 104, возвращаются Web-службе 130 службой 122 каталогов как соответствующий ответ 140.

Средство доступа 134-3 к персональному компьютеру (PC) перечисляет приложения 104-1, установленные для обнаружения удаленных приложений на основе Интернет на офисном компьютере 102, в LAN 112. С этой целью средство 134-3 доступа к PC идентифицирует интранет-адрес офисного компьютера 102 - офисного компьютера, назначенного пользователю удаленного вычислительного устройства 106. С этой целью средство 134-3 доступа к PC передает запрос 139 на получение ресурса службе 122 каталогов. Запрос 139 на получение ресурса указывает корпоративный идентификатор пользователя; при этом корпоративный идентификатор заранее конфигурируется административным субъектом в LAN 112 и впоследствии определяется модулем 148 настройки RAP, как описывается в деталях ниже. В качестве реакции на прием запроса 139 на получение ресурса служба каталогов идентифицирует интранет-адрес (не показанный здесь) офисного компьютера 102 пользователя (например, адрес IP, адрес на основе NAT (трансляции сетевых адресов), псевдоним и/или т.п.). Служба каталогов передает сетевой адрес назад средству 134-3 доступа к PC.

В одной реализации удаленное вычислительное устройство 102 пользователя не соединено или не «туннелировано» иным образом (через соединение VPN) с сетью интранет LAN 112 в тот момент, когда запрос 139 на получение ресурса передается службе 122 каталогов. Вместо этого RWS 130 действует как посредник, сообщаясь со службой 122 каталогов. В этой реализации запрос 139 на получение ресурса может быть передан через LDAP или некий другой соответствующий протокол.

В качестве реакции на прием интранет-адреса офисного компьютера 102 пользователя средство 134-3 доступа к PC посылает соответствующий запрос 138 на получение приложений Web-службе 142 RAP, при этом Web-служба 142 RAP развернута на офисном компьютере 102 пользователя. В одной реализации запрос 138 на получение приложений передается через SOAP.

В качестве реакции на прием соответствующего запроса 138 на получение приложения(й) Web-служба 142 взаимодействует со службами 122 каталогов для извлечения информации, ассоциированной с приложением(ями) 104, установленным в LAN 112, которые соответствуют офисному компьютеру пользователя. Web-служба 142 взаимодействует со средством 144 доступа к оболочке для того, чтобы идентифицировать установленное приложение(я) 104-1 на рабочем столе/оболочке офисного компьютера 102 пользователя. Методики для идентификации приложений, установленных на компьютере, например, через службу операционной системы, известны. Эта информация включает в себя соответствующую точку(и) установки любых таких приложений 104-1, установленных на рабочем столе/рабочем пространстве пользователя, и любую информацию, необходимую для исполнения приложения(й) через сеанс клиента терминальных служб TS с удаленным клиентским устройством 106. Эта информация возвращается в RWS 130 службой 122 каталогов как ответ 140 на соответствующий запрос на получение приложения(й).

Web-служба 130 RAP (RWS) принимает ответ(ы) 140 от соответствующего одного из модулей 134 средств доступа. RWS 130 генерирует сгруппированный список 136 из данных, включенных в принятый ответ(ы) 140. RWS 110 посылает сгруппированный список 136 удаленному клиентскому устройству 106, которое инициировало запрос 132 на обнаружение удаленных приложений. В одной реализации сгруппированный список передается на удаленное клиентское устройство 106 через SOAP/HTTP. Дополнительно, хотя список 136 упоминается как сгруппированный список, соответствующие ответы 140 на запросы на получение приложений могут не быть объединенными для формирования группы, но могут также быть переданы как список(ки) 140, включающий в себя информацию об обнаруженном установленном приложении(ях) 104 из одного или более источников данных (например, сервера(ов), офисного компьютера(ов) и/или т.п.).

Фиг.2 показывает примерную процедуру 200 для службы общедоступной сети для обнаружения удаленных приложений. Для целей обсуждения и иллюстрации операции по Фиг.2 описаны по отношению к соответствующим компонентам по Фиг.1. (На чертежах крайняя левая цифра номера ссылки на компонент идентифицирует конкретный чертеж, на котором компонент появляется первый раз.)

На этапе 202 запрос 132 на обнаружение удаленных приложений (RADR) (Фиг.1) принимается Web-службой 130 RAP (RWS) от удаленного клиентского вычислительного устройства 106. Как описано выше, RWS 130 находится в сети интранет, такой как LAN 112. Удаленное клиентское вычислительное устройство 106 является внешним по отношению к LAN 112. Например, в одной реализации, удаленный клиент 106 связан с RWS 130 через общедоступную внешнюю сеть 113 типа сети Интернет.

На этапе 204 RWS 130 запрашивает данные о приложении от одного или более источников информации, развернутых в сети интранет. Такой запрос может быть сделан через соответствующее сообщение(я) 138. В одной реализации RWS 130 посылает одно сообщение 138 каждому соответствующему источнику данных. Данные о приложении соответствуют приложению(ям) 104, установленному и ассоциированному с пользователем удаленного вычислительного устройства 106. Информационные источники включают в себя, например, офисные компьютеры 102, службы 122 каталогов и/или сервер 128 SMS.

В одном варианте воплощения запрос 132 на обнаружение удаленных приложений указывает один или более источников данных, представляющих интерес, а также локальную учетную запись и/или корпоративный идентификатор пользователя удаленного вычислительного устройства 106. Например, запрос 132 может указать, что должны быть обнаружены приложения 104-1, установленные на офисном компьютере 102, ассоциированном с пользователем. Корпоративный идентификатор соответствует идентификатору пользователя в LAN 112.

На этапе 206 RWS 130 принимает запрошенные данные о приложении, например, через соответствующий ответ(ы) 140 от соответствующих источников данных из источников данных в сети интранет. На этапе 208 RWS 130 передает данные о приложении (например, через сообщение(я) 136) на запрашивающее клиентское устройство 102 для удовлетворения запроса 132 на обнаружение удаленных приложений, посланного Web-серверу 114 RAP.

Теперь будут описаны примерные аспекты удаленного клиентского вычислительного устройства 106.

Удаленное клиентское устройство

Следующие описываемые компоненты позволяют удаленному клиентскому устройству 106 автоматически перечислять (через общедоступную сеть) приложения для удаленного доступа, которые установлены на офисном компьютере 102 пользователя в офисе конечного пользователя в частной сети интранет. В этом варианте воплощения удаленное клиентское вычислительное устройство 106 («удаленный клиент») включает в себя программное средство - мастер 146 для сбора мандатов пользователей (например, корпоративных идентификаторов) и использования принятых конфигурационных данных для конфигурирования удаленного клиента 106 для доступа на основе TS и для инициирования обнаружения удаленных приложений через RWS 130. Программное средство - мастер 146 предоставляет перемещаемые подключаемые службы для определения рабочей среды временного пребывания. Оно осуществляет связь с Web-службой 130 RAP для получения списка удаленных приложений 104, опубликованных для пользователя. Например, программное средство - мастер 146 получает мандат пользователя для доступа к LAN 112. Программное средство - мастер 146 через модуль 148 настройки RAP посылает этот мандат программному средству - мастеру 118 RAP офисного компьютера 102 пользователя. Программное средство - мастер 118 RAP посылает этот мандат модулю 150 конфигурации удаленного клиента (RCC) для проверки доступа пользователя к LAN 112 (например, через службу идентификации уровня предприятия). Если пользователь уполномочен для осуществления доступа к ресурсам LAN, программное средство - мастер 118 RAP передает сообщение 152, включающее в себя санкционирование доступа к LAN и местоположение ориентированного вовне Web-сервера 114 RAP (RWS), к модулю 148 настройки RAP.

После санкционирования доступа к LAN 112 со стороны пользователя удаленного клиента 106 программное средство - мастер 146 посылает запрос 132 на обнаружение удаленных приложений Web-службе 130 RAP (RWS). Как указано выше, адрес Интернет/универсальный указатель информационного ресурса (URL) RWS 130 идентифицирован в сообщении 152 и/или идентифицирован некоторым другим способом, таким как исполнение сценария (скрипта) конфигурации на удаленном клиенте. Как описано выше, в качестве реакции на прием запроса 132 на обнаружение RWS 130 активирует одно или более средств 134 доступа для опроса соответствующих источников данных в LAN для идентификации приложения(й) 104, ассоциированного или иным образом опубликованного для пользовательского доступа на основе TS. RWS возвращает эту информацию программному средству - мастеру 146 как сгруппированный список 136.

Программное средство - мастер 146 передает сгруппированный список 136 рабочему элементу 154 клиента RAP, который берет недавно обнаруженные удаленные приложения и представляет их пользователю через оболочку 156. В одной реализации ярлыки 158, представляющие приложения 104, идентифицированные в сгруппированном списке 136, представляются пользователю. В этом примере каждый ярлык 158 является файлом, который указывает на соответствующее приложение 104 в точке установки LAN 112. Ярлык(и) 158 позволяет пользователю удобным образом осуществлять доступ к файлам, хранящимся в LAN 112, через службы TS, предоставленные клиентом 160 TS.

Компонент 162 генератора процессов RAP запускает клиент 160 TS, когда пользователь выбирает запуск приложения 104, связанного с ярлыком 158. Когда генератор процессов RAP используется, элементы оболочки (соответствующие одному из ярлыков 158) обновляются компонентом 156 оболочки. Например, когда подкомпонент для текущей среды решает, что публикация удаленного приложения 104 была аннулирована или оно было обновлено, он уведомляет рабочий элемент 154 клиента RAP, и рабочий элемент 154 клиента RAP выполняет удаление или обновление ярлыков от имени данного подкомпонента.

Фиг.3 показывает примерный поток данных между компонентами для удаленного клиентского компьютера 106 для обнаружения удаленных приложений 104-1, установленных на офисном компьютере 102 в LAN 112. Обнаружение удаленных приложений выполняется через Web-службу, доступ к которой осуществляется через общедоступную сеть 113 типа сети Интернет. Для целей обсуждения и иллюстрации операции по Фиг.3 описаны относительно соответствующих компонентов по Фиг.1. На чертежах крайняя левая цифра номера ссылки на компонент идентифицирует конкретный чертеж, на котором этот компонент появляется впервые. Например, компоненты 122, 130, 134-3, 142 и 144 были изначально представлены выше при описании Фиг.1. Вертикальные линии, которые пересекают соответствующие из компонентов, используются для указания приема определенных сообщений и соответствующих ответов, как будет теперь описано относительно потоков 302 - 322 данных, каждый из которых проиллюстрирован в виде стрелки-указателя и каждый из которых иллюстрирует адресат и/или источник в отношении конкретного компонента.

Стрелка-указатель 302 показывает поток данных к Web-службе 130 RAP. Поток данных 302 соответствует запросу на обнаружение удаленных приложений. Запрос 132 на обнаружение удаленных приложений по Фиг.1 является иллюстрацией такого запроса. В этом примере запрос указывает, что приложения 104-1, которые установлены на удаленном клиентском компьютере 104, ассоциированном с заданным пользователем, являются значимыми для обнаружения. В качестве реакции на этот запрос и, как показано потоком 304 данных, Web-сервер 130 RAP передает соответствующий запрос 138 на получение приложений средству доступа к офисному компьютеру, такому как средство 134-3 доступа к PC. В этом примере запрос на получение приложений не идентифицирует соответствующий пользователю офисный компьютер 102. Таким образом, средство доступа к PC опрашивает службу 122 каталогов LAN 112 в отношении этих зависящих от конкретного пользователя ресурсных данных - это показано через поток данных 306, который направлен на получение сетевого адреса для вычислительного устройства 102 пользователя через службу доменных имен (DNS). Эти специфичные для интранет ресурсные данные передаются назад средству 134-3 доступа к PC службой 122 каталогов, как показано потоком данных 308.

В этот момент Web-служба 130 RAP имеет сетевой адрес, ассоциированный с вычислительным устройством 102 пользователя. Используя этот сетевой адрес, Web-служба 130 RAP Web-сервера 114 RAP передает запрос на получение приложений Web-службе 142 RAP - эта Web-служба 142 RAP исполняется на офисном компьютере 102 пользователя. Как показано потоком данных 310, этот запрос на получение приложений минует службу 122 каталогов. Web-служба 142, в качестве реакции на прием запроса, взаимодействует со средством 144 доступа к оболочке, которое также исполняется на офисном компьютере 102 пользователя. Это взаимодействие представлено потоком данных 312. Средство 144 доступа к оболочке определяет, развернуто ли пользователем или другим административным субъектом какое-либо приложение(я) 104-1 на компьютере 102, которое было помечено для обнаружения удаленным клиентом через Интернет и для последующего исполнения посредством TS. В одной реализации средство доступа к оболочке является компьютерной программой, предоставленной операционной системой. Средство 144 доступа к оболочке перечисляет приложения 104-1, установленные на вычислительном устройстве 102 пользователя, возвращая эту информацию через соответствующие компоненты, как показано потоками данных 314-320, в конечном счете достигая удаленного вычислительного устройства 106, как показано потоком данных 322.

Фиг.4 показывает примерную процедуру 400 для перечисления и представления приложений, установленных для доступа на основе терминального сервера в сети Интернет, пользователю клиентского вычислительного устройства 102, которое является внешним по отношению к сети Интернет. Для целей обсуждения операции по Фиг.4 описываются относительно соответствующих компонентов по Фиг.1. На этапе 402 удаленное клиентское вычислительное устройство 102 посылает запрос 132 на обнаружение удаленных приложений на Web-службу 130 Web-сервера 114. В одной реализации запрос 132 указывает, что пользователь удаленного клиентского устройства 102 заинтересован в приеме информации, соответствующей приложениям 104, установленным в одной или более конкретных точек установки в LAN 112. То есть отдельные источники данных и/или типы источников данных, представляющие интерес, могут быть заданы в запросе на обнаружение удаленных приложений.

На этапе 404 удаленное клиентское устройство 102 принимает ответ 136 на запрос на обнаружение от Web-службы 130 RAP, идентифицирующий установленные приложения 104 из одного или более источников данных, развернутых в частной сети интранет. Такие источники данных включают в себя, например, пользовательскую рабочую станцию(и) (например, офисный компьютер 102) и различные точки установки, к которым можно осуществить доступ через службу 122 каталогов, сервер 128 SMS или любой д