Сетевые зоны

Иллюстрации

Показать всеИзобретение относится к компьютерной защите и, более конкретно, к управлению подключением к компьютерным приложениям и управлению передачей данных посредством использования заранее определенных сетевых зон к сетям с изменяющимися свойствами. Техническим результатом является повышение защиты компьютеров и данных, передаваемых по сети (сетям). Компьютер назначает сети сетевым зонам на основании заранее определенных свойств для каждой зоны и/или свойств сетей. Прикладная программа, установленная на компьютере, снабжает компьютер информацией предпочтения, которая указывает сетевую зону, сетевая стратегия которой или свойства наилучшим образом подходят для прикладной программы. После этого при выполнении прикладной программы компьютер ограничивает сетевой контакт прикладной программы сетью (сетями), которая (которые) назначена (назначены) сетевой зоне (сетевым зонам), идентифицированной (идентифицированных) в качестве предпочтительной (предпочтительных) сетевой (сетевых) зоны (зон) или идентифицирована предпочтительным сетевым свойством или свойствами из информации предпочтения от прикладной программы. 11 н. и 40 з.п. ф-лы, 7 ил.

Реферат

Область техники, к которой относится изобретение

Настоящее изобретение в целом относится к компьютерной защите и, более конкретно, к управлению подключением компьютерных приложений и данных посредством использования заранее определенных сетевых зон к сетям с изменяющимися свойствами.

Предшествующий уровень техники

Быстрое увеличение количества мобильных вычислительных устройств (например, портативных компьютеров, сотовых телефонов, персональных цифровых секретарей (PDA, ПЦС)), и способов связи (например, Ethernet, Wi-Fi, сотовый) вводит сценарии, в которых вычислительное устройство может быть присоединено в течение дня к нескольким сетям с изменяющимися свойствами. Например, бизнесмен может использовать портативный компьютер в домашней сети утром перед уходом на работу и затем использовать тот же самый портативный компьютер позже утром на работе, подсоединив к корпоративной сети. Тот же самый портативный компьютер может быть затем взят в командировку позже в полдень, где он может быть соединен с Интернет через общую сеть Wi-Fi (сокращение от "точность радиопередачи"), например, в аэропорту. В дополнение к возможности подсоединения в течение различных периодов времени в течение дня к нескольким сетям, имеющим различные свойства, такие мобильные вычислительные устройства все чаще соединяются с несколькими различными сетями в одно и то же время.

Открытость для некоторых сетевых сред (например, Интернет) может предполагать конкретные риски на мобильные вычислительные устройства, когда такие устройства изначально приспособлены для работы в конкретной статической сетевой среде, которая, как известно, является безопасной (например, домашняя сетевая среда, защищенная средствами межсетевой защиты (брандмауэром) Интернет). Легкость подсоединения мобильных компьютерных устройств к различным сетям с отличающимися свойствами увеличивает риск, что такие устройства столкнутся с нежелательными контактами во враждебной сетевой среде.

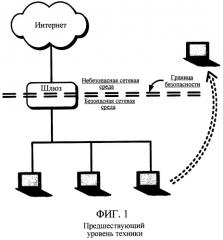

Современные способы администрирования сетевой защитой для таких компьютеров обычно применяются к конкретной статической сети, с которой связаны компьютеры. Конфигурации сетевой защиты, которые защищают компьютеры в статической сети (например, домашней сети) обычно реализуются на "интерфейсе", таком как брандмауэр (межсетевая защита), который связан только с фиксированной сетью. Фиг.1 иллюстрирует типичную сетевую среду, в которой безопасная сетевая среда (например, домашняя сеть) отделена от опасной сетевой среды (например, Интернет) защитной границей. Защитная граница представляет собой брандмауэр, выполняющийся на компьютере-шлюзе. Брандмауэр может быть сконфигурирован так, чтобы предписывать выполнение конкретной политики (стратегии), предназначенной для защиты компьютеров в домашней сети (то есть безопасной сетевой среды) от нежелательного контакта с устройствами по Интернет. Таким образом, в то время как компьютеры в домашней сети могут быть настроены для совместного использования файлов свободным образом, брандмауэр может быть настроен на отклонение любых внешних запросов (то есть от Интернет) на совместное использование файлов. Эта конфигурация может выполнять свои задачи хорошо для защиты компьютеров в статической (фиксированной) сетевой среде, в которой брандмауэр сконфигурирован должным образом.

Однако стратегии защиты, предписанные брандмауэром для соблюдения в домашней сети в безопасной среде, не переносятся вместе с мобильным компьютером, когда мобильный компьютер удаляется из домашней сетевой среды и подсоединяется к Интернет, например, через сеть Wi-Fi общего доступа. Мобильный компьютер поэтому подвергается внешним запросам на обращение к файлам или атакам (например, стиранию файлов) другими устройствами из Интернет, если только вручную не настраивается специфическая стратегия совместного использования файлов для компьютера каждый раз, когда мобильный компьютер удаляется из домашней сетевой среды. Существуют и другие сценарии, и примеры, когда приложения и файлы на таких мобильных компьютерах могут быть подвергнуты подобным рискам. Эффективность современных способов администрирования сетевой защитой для таких мобильных компьютеров оптимизирована, только когда компьютеры остаются связанными со статической сетью, сконфигурированной для обеспечения безопасной среды.

Соответственно существует потребность в способе защиты мобильных вычислительных устройств, которые могут быть подсоединены к разнообразным сетям с изменяющимися свойствами.

Сущность изобретения

Раскрыты система и способы управления доступом к сетевым соединениям в соответствии с сетевыми зонами.

В одном варианте осуществления прикладная программа выдает предпочтение, которое указывает предпочтительную сетевую зону или зоны. Соединения разрешаются между прикладной программой и сетью, которая связана с предпочтительной сетевой зоной или зонами. Соединения между прикладной программой и сетями, которые не связаны с предпочтительной сетевой зоной или зонами, предотвращаются.

Краткое описание чертежей

Одинаковые ссылочные обозначения используются на чертежах для ссылок на аналогичные компоненты и признаки.

Фиг.1 иллюстрирует обычную сетевую среду в соответствии с предшествующим уровнем техники.

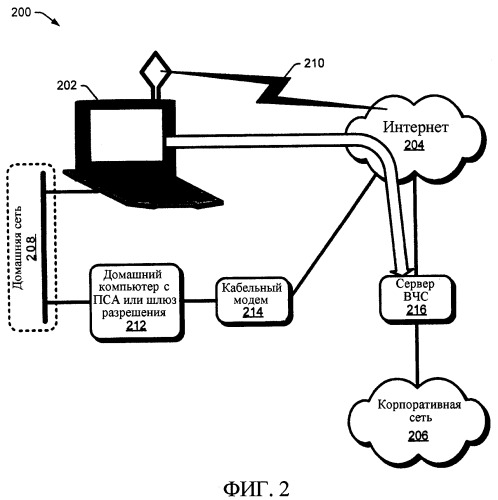

Фиг.2 иллюстрирует примерную системную среду, подходящую для осуществления мобильного вычислительного устройства, способного управлять сетевыми соединениями посредством использования и соблюдения сетевых зон.

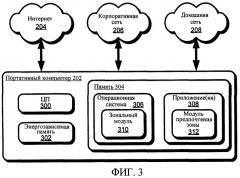

Фиг.3 иллюстрирует блок-схему примерного мобильного компьютера, выполненного с возможностью управлять сетевыми соединениями использования и соблюдения сетевых зон.

Фиг.4 иллюстрирует часть блок-схемы, более подробно иллюстрирующей особенности примерного мобильного компьютера, изображенного на фиг.3.

Фиг.5 иллюстрирует специфический функциональный пример примерного мобильного компьютера, такого как изображен на фиг.3.

Фиг.6 иллюстрирует блок-схему примерного способа осуществления варианта осуществления мобильного компьютера, такого как изображен на фиг.3.

Фиг.7 иллюстрирует примерную вычислительную среду, которая является подходящей для осуществления мобильного компьютера, такого как изображен на фиг.3.

Подробное описание

Обзор

Нижеследующее описание относится к системам и способам для управления открытости различных приложений, услуг и данных на мобильном компьютере для различных сетей, которые имеют изменяющиеся сетевые свойства. Компьютер назначает сеть сетевой зоне на основании заранее определенных свойств для зоны и свойств сети. Компьютер назначает сети сетевым зонам на основании заранее определенных свойств для каждой зоны и/или свойств сетей. Прикладная программа, инсталлированная на компьютере, обеспечивает компьютер информацией предпочтения, которая указывает сетевую зону, чьи сетевые стратегии или свойства наилучшим образом подходят для прикладной программы. Затем при выполнении прикладной программы компьютер ограничивает сетевые контакты прикладной программы сетью(сетями), назначенной(ыми) сетевой(ым) зоне(зонам), идентифицированной(ым) в качестве предпочтительной(ых) сетевой(ых) зоны(зон), или идентифицированной свойством или свойствами предпочтительной сети посредством информации предпочтения от прикладной программы.

Преимущества раскрытых систем и способов заключаются в улучшенной защите от потенциально вредного сетевого соединения для мобильного вычислительного устройства, которое подсоединяется к нескольким различным сетям с изменяющимися свойствами в течение периода времени или в одно и то же время. Кроме того, необходимость конфигурировать параметры настройки защиты на таком мобильном компьютере уменьшается, так как компьютер непрерывно требует соблюдения сетевой зоны(зон), к которой(ым) различные приложения и услуги приписаны, независимо от сети или сетей, с которыми связан компьютер.

Примерная среда

На фиг.2 показана примерная системная среда 200, подходящая для реализации одного или более вариантов осуществления мобильного вычислительного устройства, способного управлять сетевыми соединениями посредством использования и требования соблюдения сетевых зон. Среда 200 обычно включает в себя мобильное вычислительное устройство 202 (мобильный компьютер) и одну или более сетей, имеющих изменяющиеся свойства, например, Интернет 204, корпоративную сеть/сеть 206 предприятия и домашнюю сеть/сеть 208 жилого дома.

Мобильный компьютер 202 может быть реализован в виде различных вычислительных устройств, способных подсоединяться к различным сетям, таким как Интернет 204, корпоративная сеть 206 и домашняя сеть 208. Таким образом, мобильный компьютер 202 обычно является вычислительным устройством, которое является физически мобильным, например портативным компьютером, PDA (персональный цифровой помощник), сотовым телефоном и т.п. Однако мобильный компьютер 202 не ограничивается физически мобильным устройством, и поэтому мобильный компьютер 202 может включать в себя различные другие формы персональных компьютеров (PC). Некоторые реализации мобильного компьютера 202 обычно исполняют общие вычислительные функции, например, передачи электронной почты, ведения календаря, организации планирования задач, обработки текстов, просмотра сети Интернет и так далее. В описанном варианте осуществления мобильный компьютер 202 выполняет операционную систему открытой платформы, например операционные системы Windows® фирмы Microsoft®. Один из примеров выполнения мобильного компьютера 202 описан ниже более подробно со ссылками на фиг.7.

Мобильный компьютер 202 может использовать различные режимы для соединения с одной или более сетями или в разное время или в одно и то же время. Примерная системная среда 200 на фиг.2 предназначена для иллюстрации примеров некоторых из способов, которыми мобильный компьютер 202 может подсоединяться к одной или более сетям. Однако среда 200 на фиг.2 не предназначена для указания, что все иллюстрированные сетевые подключения являются необходимыми, среда 200 на фиг.2 также не предназначена для указания, что мобильный компьютер 202 ограничен проиллюстрированными сетевыми подсоединениями.

Соответственно мобильный компьютер 202 изображен в примерной системной среде 200 на фиг.2 как непосредственно подсоединенный к Интернет 204 через радиосоединение 210 типа GPRS (Служба Пакетной Радиопередачи общего назначения), UMTS (Универсальная Мобильная Система Передачи данных), WAP (Протокол беспроводной передачи для приложений), PCS (персональные услуги связи) и т.п. Мобильный компьютер 202 также изображен опосредованно подсоединенным к Интернет через домашнюю сеть 208, которая может включать в себя домашний компьютер 212, выполняющий функции преобразователя сетевого адреса (ПСА, NAT), или специализированное устройство-шлюз жилого дома. NAT (ПСА) является стандартом Интернет, который дает возможность локальной сети (ЛС, LAN) использовать один набор IP-адресов для внутреннего трафика и второй набор адресов для внешнего трафика. Блок NAT, расположенный там, где ЛС (например, домашняя сеть 208) подключается к Интернет, выполняет все необходимые преобразования IP-адреса. Кабельный модем 214 выступает в качестве главного устройства NAT или шлюза для домашнего компьютера 212 и других клиентов, таких как мобильный компьютер 202.

На фиг.2 показано, что в среде 200 мобильный компьютер 202 непосредственно соединен с домашней сетью 208. Однако домашняя сеть 208 может также быть локальной радиосетью (WLAN) или сетью Wi-Fi (сокращение от "точность радиопередачи"), с которой мобильный компьютер 202 связан через беспроводное (радио)соединение. В этой связи следует отметить, что мобильный компьютер 202 может соединяться с Интернет опосредованно не только через домашнюю Wi-Fi сеть типа домашней сети 208, но также и через любую Wi-Fi сеть, с которой сталкиваются в различных общедоступных и общественных местах, включая, например, Интернет-кафе, международный аэропорт и так далее. Wi-Fi определен в спецификации 802.11b Института инженеров по электротехнике и электронике (ИИЭР) и является частью ряда спецификаций беспроводной связи. Как описано выше, домашняя сеть 208 обычно включает в себя домашний компьютер 212 с интегральной системой связи (ISC) и технологией подсоединения к Интернет, например кабельным модемом 214.

Мобильный компьютер 202 также показан на фиг.2 как опосредованно соединенный с корпоративной сетью 206 через сервер 216 VPN (виртуальной частной сети - ВЧС). Виртуальные частные сети обычно создаются, используя Интернет 204 в качестве среды для транспортировки данных. Таким образом, различные способы подсоединения к Интернет, например, те, что описаны выше, также применимы к ВЧС. ВЧС системы используют шифрование и другие механизмы защиты, чтобы гарантировать, что к сети обращаются авторизованные пользователи, и что данные не могут быть перехвачены.

Домашняя сеть 208, корпоративная сеть 206 и Интернет 204, проиллюстрированные на фиг.2, включены в качестве примеров в примерную системную среду 200 и известны для специалистов. Эти сети также используются в качестве примеров сетей в вариантах осуществления, описанных ниже. Не имеется однако никакого ограничения по количеству или конфигурации других сетей, которые могут также быть применимы к среде 200 и примерным вариантам осуществления, описанных ниже.

Домашняя сеть 208 обычно включает в себя два или более компьютеров (например, домашний(ие) компьютер(ы) 212, мобильный компьютер 202), связанных для формирования локальной сети (LAN) в пределах дома. Домашняя сеть 208 позволяет владельцам компьютеров связывать между собой множество компьютеров так, чтобы каждый мог совместно использовать файлы, программы, принтеры, другие периферийные устройства и доступ к Интернет (например, через шлюз жилого дома) с другими компьютерами, уменьшая потребность в избыточном оборудовании. Например, старый компьютер без дисковода CD-ROM может обращаться к CD-ROM у более нового компьютера, что может устранять необходимость в покупке CD-ROM для старого компьютера. Совместное использование файлов в домашней сети 208 также проще, чем передача файлов на различные домашние компьютеры с использованием переносного носителя данных типа гибкого диска. Имеются различные типы домашних сетей, использующих и проводные соединения, и беспроводные соединения. Такие соединения могут включать в себя, например, прямые кабельные соединения, традиционную сеть на основе Ethernet, сеть на основе телефонной линии и РЧ (радиочастотную) сеть.

Корпоративная сеть или сеть 206 предприятия, часто называемая интранет, обычно отличается от домашней сети 208 своим более универсальным назначением, типами устройств, которые подсоединены к ней, использованием протоколов связи и так далее. Например, в то время как домашняя сеть может связывать персональные компьютеры и периферийные устройства (например, принтер, сканер) для формирования ЛС и использовать одноранговый протокол связи, корпоративная сеть 206 может формировать ЛС посредством взаимосвязи персональных компьютеров, рабочих станций, серверов и периферийных устройств при использовании архитектуры клиент/сервер для осуществления связи. Корпоративная сеть 206 обычно включает в себя подсоединения через один или более шлюзов к внешней сети Интернет 204. Подобно домашним сетям, корпоративные сети 206 могут использовать и проводные соединения, и беспроводные соединения такие как, например, прямые кабельные соединения, традиционный Ethernet, сеть на основе телефонной линии и РЧ (радиочастотную) сеть.

В целом Интернет 204 является всемирной системой компьютерных сетей, в которых пользователи в любом первом компьютере могут получить информацию от любого второго компьютера, если первый компьютер имеет соответствующее разрешение, или если второй компьютер не защищен должным образом. Интернет 204 может быть различим обычно через использование в нем TCP/IP (Протокол управления передачей/Интернет-протокол) в качестве его основного языка или протокола обмена информацией. TCP/IP облегчает совместное использование информации с помощью, например, Всемирной Паутины (сети), которая использует НТТР (протокол передачи гипертекстовых файлов), электронную почту, которая основана на SMTP (Простой протокол передачи почты), передачу группы новостей Usenet, мгновенную передачу сообщений и FTP (Протокол передачи файлов). Эти и другие протоколы часто формируются в пакет вместе с TCP/IP в качестве "комплекта".

Как описано более подробно ниже, примерные варианты осуществления среды 200 на фиг.2 реализуют мобильный компьютер 202, выполненный с возможностью управлять обменом информацией и/или контактами между приложениями и услугами на мобильном компьютере 202 и различными сетями (например, домашней сетью 208, корпоративной сетью 206, Интернет 204) через использование и требование о соблюдении сетевых зон. В целом управление сетевого обмена информацией согласно этому способу защищает мобильный компьютер 202 и его различные приложения и данные от потенциально вредного контакта, инициализированного от неизвестной и/или опасной сетевой среды типа Интернет 204.

Примеры вариантов осуществления

Фиг.3 представляет блок-схему примерного варианта осуществления мобильного компьютера 202, выполненного с возможностью управлять обменом информацией между различными сетями, имеющими изменяющиеся свойства (например, Интернет 204, корпоративная сеть 206, домашняя сеть 208), и различными прикладными программами и данными на мобильном компьютере 202. Обычно управление сетевыми контактами/обменом информацией достигается посредством использования и соблюдения сетевых зон. Мобильный компьютер 202 реализован в примерном варианте осуществления по фиг.3 как портативный компьютер PC (персональный компьютер) 202.

Портативной компьютер 202 PC включает в себя процессор 300, энергозависимую память 302 (то есть оперативную память - RAM) и энергонезависимую память 304 (например, ROM, жесткий диск, гибкий диск, CD-ROM и т.д.). Энергонезависимая память 304 обычно обеспечивает хранение считываемых компьютером/процессором команд, структур данных, программных модулей и других данных для PC 202. Один из примеров выполнения портативного компьютера 202 PC описан более подробно ниже со ссылкой на фиг.7.

Портативной компьютер 202 PC реализует операционную систему (ОС) 306 на процессоре 300 из энергозависимой памяти 302. ОС 306 хранится в памяти 304 и в начале загружается из памяти 304 в энергозависимую память 302 в соответствии с программой начальной загрузки (не показана). ОС 306 обычно обеспечивает управление другими прикладными программами 308, которые также хранятся в памяти 304 и могут быть выполнены на процессоре 300 из энергозависимой памяти 302. ОС 306 принимает запросы на услуги, сформированные прикладными программами 308 через заранее определенные интерфейсы прикладных программ (API). Более конкретно, ОС 306 обычно определяет порядок, в котором множество приложений 308 выполняются на процессоре 300, и время выполнения, выделенное для каждого приложения 308, управляет совместным использованием памяти 302 для множества приложений 308, обрабатывает ввод и вывод информации к и от присоединенных аппаратных устройств (например, жестких дисков, принтеров, портов модемной связи) и так далее. Кроме того, пользователи могут обычно взаимодействовать непосредственно с ОС 306 через пользовательский интерфейс, такой как командный язык или графический интерфейс пользователя.

Портативной компьютер 202 PC обычно реализует различные прикладные программы 308, сохраненные в памяти 304 и выполняемые в процессоре 300. Такие приложения 308 могут включать в себя выполнение программ, например, текстовых процессоров, обработку электронных таблиц, программ просмотра, программ совместного использования файлов, систем управления базами данных (СУБД), одноранговых приложений, модулей воспроизведения мультимедийной информации, инструментальных средств автоматизированного проектирования и т.п.

В варианте осуществления, изображенном на фиг.3, ОС 306 на портативном компьютере 202 PC изображена как включающая в себя зональный модуль 310 (модуль зоны), в то время как приложение(я) 308 изображено(ы) как включающее(ие) в себя модуль 312 предпочтения зоны. Зональный модуль 310 выполнен с возможностью поддерживать и/или определять ряд сетевых зон, каждая из которых имеет набор сетевых свойств и стратегий, которые являются совместимыми с конкретными сетями, с которыми мобильной портативной компьютер 202 PC может быть соединен. В описанном варианте осуществления на фиг.3 конкретные сети включают в себя Интернет 204, корпоративную сеть 206 и домашнюю сеть 208. Однако, как указано выше, проиллюстрированные сети не должны ограничивать степень, с которой любая сеть может быть применима к этому и другим вариантам осуществления.

Зональный модуль 310 содержит множество сетевых зон, которые различаются друг от друга некоторыми сетевыми свойствами и стратегиями соблюдения требований, которыми обладает каждая зона. Когда портативный компьютер 202 PC осуществляет сетевое соединение, зональный модуль 310 определяет свойства сети и назначает сеть на конкретную сетевую зону, чьи собственные встроенные свойства соответствуют свойствам сети. Например, когда портативный компьютер 202 PC подсоединен к домашней сети 208, домашняя сеть 208 будет назначена сетевой зоне, которая включает в себя или реализует свойства домашней сети 208. Для домашней сети 208 сетевые свойства могут обычно быть связаны с сетевой зоной, имеющей более либеральные стратегии защиты, например стратегию, которая разрешит совместное использование файла без необходимости, например, ввода пароля. Обычно, и как описано ниже со ссылками на фиг.4 и 5, каждая сетевая зона, поддерживаемая зональным модулем 310, имеет единственную сеть, связанную с ней или назначенную ей.

В дополнение к определению сетевых свойств для сетей, связанных с портативным компьютером 202 PC, и назначению сетей подходящим сетевым зонам согласно сетевым свойствам, зональный модуль 310 также назначает приложения 308 специфическим сетевым зонам согласно зональным предпочтениям, которые указываются приложениями 308. Поэтому, как показано на фиг.4, приложение 308 назначается конкретной сетевой зоне 400 на основании предпочтения сетевой зоны, предоставленной зональному модулю 310 приложением 308.

Более конкретно, фиг.4 демонстрирует концепцию назначения приложения 308 сетевой зоне 400, показывая, как четыре различных приложения 308 (1-4) на PC 202 назначаются трем различным сетевым зонам 400 (то есть зоне 1, 400 (1); зоне 2, 400 (2); зоне 3, 400 (3)), поддерживаемым зональным модулем 310. Фиг.4 предназначена, в частности, для иллюстрации того, как приложение 308 может быть назначено на единственную сетевую зону 400 или на множество сетевых зон 400 одновременно. Таким образом, в то время как приложение 1 (308 (1)), приложение 2 (308 (2)) и приложение 3 (308 (3)) назначены зоне 1 (400 (1)), зоне 2 (400 (2)) и зоне 3 (400 (3)), соответственно, приложение 4 (308 (4)) назначено всем трем зонам 400 (1, 2, 3) одновременно. Следует отметить, что, в то время как фиг.4 и 5 (описанные ниже) и их сопроводительное описание иллюстрируют зональный модуль 310, который поддерживает три зоны 400 (то есть зону 1, 400 (1); зону 2, 400 (2); зону 3, 400 (3)), не существует никакого ограничения числа зон 400 только тремя зонами. Таким образом, зональный модуль 310 может поддерживать дополнительные зоны 400, причем каждая зона 400 связывается с конкретной сетью, которая соединена или может быть соединена с портативным компьютером 202 PC.

Приложения 308 сообщают свои предпочтения о сетевой зоне 400 или сетевых зонах через модуль 312 предпочтения зон. Модуль 312 предпочтения зон обычно реализуется или программируется информацией о предпочтении зон во время разработки приложения 308. Таким образом, после инсталляции приложения 308 на портативный компьютер 202 PC, модуль 312 предпочтения зон может сообщать информацию о предпочтениях зон зональному модулю 310 из ОС 306. Однако модуль 312 предпочтения зон может также давать возможность пользователю указать предпочтительную зону. При таком сценарии во время инсталляции приложения 308 на портативный компьютер 202 PC модуль 312 предпочтения зон может генерировать пользовательский интерфейс (например, графический пользовательский интерфейс или интерфейс командной строки) на PC 202, с помощью которого пользователь может определить одну или более предпочтительных сетевых зон для приложения 308. Предпочтительная(ые) зона(ы) затем сообщаются зональному модулю 310 из ОС 306.

Как только зональный модуль 310 назначил приложение 308 сетевой зоне 400 согласно информации о предпочтительной сетевой зоне, принятой от приложения 308, зональный модуль 310 после этого требует соблюдения стратегии соблюдения зоны 400 для этого приложения 308. Таким образом, зональный модуль 310 ограничивает сетевой контакт для приложения 308 только сетью (или сетями), связанными с сетевой зоной (или зонами), которую(ые) приложение 308 определило как предпочтительную(ые) сетевую(ые) зону(ы). Портативной компьютер 202 PC может быть связан с различными сетями в одно и то же время, и все же приложению 308, выполняющемуся на PC 202, только разрешается "видеть" или связываться с сетями, связанными с предпочтительной сетевой зоной 400 приложения 308.

В другом варианте осуществления приложение 308 может связываться с заказной (уже настроенной) стратегией соединения с сетью через модуль 312 предпочтения зон. В этом варианте осуществления модуль 312 предпочтения зон реализован/запрограммирован с определенными командами обмена, которые определяют сетевые соединения для приложения 308. Команды могут включать в себя, например, определенные местоположения в Интернет, с которыми приложение 308 может осуществлять обмен информацией. Таким образом, после инсталляции приложения 308 на портативный компьютер 202 PC модуль 312 предпочтения зон передает команды к зональному модулю 310 из ОС 306. Зональный модуль 310 использует команды для эффективного определения заказной зоны и затем назначает приложение 308 этой зоне. После этого зональный модуль 310 реализует стратегию соблюдения заказной зоны согласно специфическим командам, принятым от приложения 308. Стратегия соблюдения обычно включает в себя ограничение сетевых контактов для приложения 308 к сетевым местоположениям, выраженным в командах, принятых от приложения 308. Поэтому, хотя портативной компьютер 202 PC может быть связан с различными сетями в одно и то же время и осуществлять доступ к различным сетевым местоположениям, приложению 308 только позволяют "видеть", или связываться, с такими местоположениями в сети, которые указаны в командах, принятых от приложения 308.

Фиг.5 иллюстрирует более конкретный пример того, как сетевые зоны 400, реализованные в варианте осуществления, описанном выше, могут использоваться для управления обменом информацией между приложениями 308, выполняющимися на мобильном портативном компьютере 202 PC, и различными сетями, соединенными с PC 202. Иллюстрация на фиг.5 предназначена для указания, что портативный компьютер 202 PC связан с тремя сетями с различными свойствами в одно и то же время. Сетями, с которыми связан PC 202, являются домашняя сеть 208, корпоративная сеть 206 и Интернет 204. Каждая сеть была назначена (то есть через зональный модуль 310) или связана с конкретной сетевой зоной 400 на основании свойств сети. Таким образом, домашняя сеть 208 назначена зоне 1 (400 (1)), корпоративная сеть 206 назначена зоне 2 (400 (2)) и Интернет 204 назначен зоне 3 (400 (3)). Приложения 308, которые указывают специфическую зону 400 как предпочтительную зону, будут подчинены стратегии этой специфической зоны 400.

Приложения 308, представленные на портативном компьютере 202 PC, изображенном на фиг.5, включают в себя приложение 308(1) совместного использования файла, приложение 308(2) SQL-сервера, одноранговое (P2P) приложение 308(3) и приложение 308 (4) программы просмотра (например, броузер Internet Explorer). Каждое приложение 308 снабжено (например, во время инсталляции на PC 202) зональным модулем 310 (фиг.3 и 4) с информацией предпочтения, указывающей, к какой зоне (или зонам) 400 должно быть назначено приложение 308. Таким образом, приложение 308(1) совместного использования файла назначено зоне 1 (400 (1)), приложение 308 (2) SQL-сервера назначено зоне 2 (400 (2)), приложение 308(3) P2P назначено зоне 3 (400(3)), и приложение 308(4) программы просмотра назначено зонам 1, 2, и 3.

Приложение 308 указывает конкретные сетевые зоны 400 в качестве предпочтительных зон на основании специфических функциональных возможностей приложения 308. Например, приложение 308(1) совместного использования файла обычно позволяет ряду людей в сети использовать один и тот же файл или файлы через некоторую комбинацию возможностей чтения или просмотра файла(ов), записи или изменения файла(ов), копирования файла(ов) или печати файла(ов). Таким образом, если пользователь на первом компьютере выбирает свойство совместного использования файлов, то пользователь на втором компьютере может обращаться к совместно используемым файлам. Работа такого приложения 308(1) по совместному использованию файлов обычно предполагает, что не имеется никакого враждебного намерения от различных компьютеров, которые хотят совместно использовать файлы. Таким образом, такое приложение 308(1) совместного использования файлов обычно определяет сетевую зону 400, которая является совместимым с этим предположением.

На фиг.5 зона 1 (400(1)) обеспечивает сетевую среду (то есть домашнюю сеть 208), чьи свойства совместимы с заданными функциональными возможностями приложения 308(1) совместного использования файлов. Независимо от любых других сетевых соединений к портативному компьютеру 202 PC, зональный модуль 310 на портативном компьютере 202 PC соблюдает сетевую зону 1 (400(1)), так что приложение 308(1) совместного использования файлов "видит" только подсоединение к домашней сети 208. Реализация стратегии соблюдения зоны 1 (400(1)) зональным модулем 310 по существу блокирует любой обмен информацией между приложением 308(1) совместного использования файлов и любой сетью, связанной с PC 202, которая не является домашней сетью 208.

Подобным образом другие приложения, такие как приложения 308(2), 308(3) и 308(4), указывают конкретные сетевые зоны 400 в качестве предпочтительных зон на основании специфических функциональных возможностей приложений 308. Приложение 308(2) SQL-сервера является приложением, которое предназначено для функционирования в корпоративной среде/среде предприятия, и поэтому оно обычно задает сетевую зону 400, совместимую с ее функциональной задачей. Соответственно приложение 308(2) SQL-сервера, иллюстрированное на фиг.5, указало зону 2 (400 (2)) как свою предпочтительную зону, и зональный модуль 310 на портативном компьютере 202 PC соблюдает зону 2 (400 (2)), так что приложение 308(2) SQL "видит" только подсоединение к корпоративной сети 206, независимо от того, что другие сетевые соединения могут существовать на портативном компьютере 202 PC. Приложение 308(3) P2P предназначено для функционирования только в среде Интернет, и поэтому обычно указывает сетевую зону 400, совместимую с этой функциональной задачей. Соответственно приложение 308(3) P2P на фиг.5 указало зону 3 (400(3)) в качестве своей предпочтительной зоны, так как зона 3 поддерживает и "соблюдает" соединение с Интернет в качестве своего единственного сетевого соединения. Таким образом, зональный модуль 310 на портативном компьютере 202 PC гарантирует, что приложение 308(3) P2P будет "видеть" только подсоединение к Интернет 204, независимо от того, что другие сетевые соединения могут существовать на портативном компьютере 202 PC.

Приложение 308(4) программы просмотра аналогично имеет указанную конкретную сетевую зону 400 в качестве предпочтительной зоны на основании специфических функциональных возможностей приложения 308(4) программы просмотра. Программы просмотра (броузеры) являются прикладными программами, которые обычно разрабатываются для функционирования во всех сетевых средах, и они обеспечивают свой собственный набор параметров настройки защиты. Соответственно приложение 308(4) программы просмотра согласно фиг.5 указало все три сетевые зоны 400(1-3) в качестве предпочтительных зон. Таким образом, зональный модуль 310 на портативном компьютере 202 PC гарантирует, что приложение 308(4) программы просмотра способно "видеть" все сетевые подсоединения к портативному компьютеру 202 PC.

Примеры способов

Примеры способов для осуществления одного или более вариантов осуществления мобильного компьютера 202, выполненного с возможностью управлять соединениями между различными сетями, имеющими различные свойства, и различными прикладными программами и данными на компьютере 202, описаны ниже со ссылкой, в основном, на блок-схему на фиг.6. Способы применяются обычно к примерным вариантам осуществления, описанным выше со ссылками на фиг.3-5. Элементы описанных способов могут быть выполнены любыми соответствующими средствами, например, посредством выполнения считываемых процессором команд, имеющихся на считываемом процессором носителе.

Под термином "считываемый процессором носитель" может быть любое средство, которое может содержать, хранить, обмениваться, распространять или транспортировать команды для использования или выполнения процессором. Считываемым процессором носитель может быть, без ограничения, электронная, магнитная, оптическая, электромагнитная, инфракрасная или полупроводниковая система, аппарат, устройство или среда распространения. Более конкретные примеры считываемого процессором носителя включают в себя, помимо прочих, электрическое подсоединение, имеющее один или более проводов, переносную компьютерную дискету, оперативную память (RAM), память только для считывания (ROM), стираемую программируемую предназначенную только для считывания память (EPROM или флэш-память), оптическое стекловолокно и переносной компакт-диск только для чтения (CD-ROM).

Фиг.6 иллюстрирует примерный способ 600 для осуществления варианта осуществления мобильного компьютера 202, сконфигурированного для управления обменом информацией между сетями, имеющими изменяющиеся свойства и прикладные программы и данные на мобильном компьютере 202. На этапе 602 определяют сетевые зоны. Мобильный компьютер 202 задает множество сетевых зон на основании сетевых свойств и сетевой стратегии обмена информацией/соединения. Заказные зоны, чьи свойства и/или стратегии должны быть определены на основании команд от прикладной программы 308, могут также быть включены в качестве сетевых зон.

На этапе 604 компьютер 202 подсоединяется к сети. Сеть может быть любого вида, включая, например, домашнюю сеть 208, корпоративную сеть 206 и Интернет 204. На этапе 606 компьютер 202 определяет свойства сети, и на этапе 608 он назначает сеть сетевой зоне согласно сетевым свойствам. Сеть назначается сетевой зоне, свойства которой совместимы с свойствами, определенными для сети.

На этапе 610 компьютер 202 инициализирует инсталляцию (установку) прикладной программы 308. На этапе 612 компьютер 202 принимает информацию о предпочтениях от устанавливаемого приложения 308, которая указывает предпочтительную сетевую зону для приложения. В одном варианте осуществления информация о предпочтениях может включать в себя команды обмена информацией, которые определяют свойства и стратегии соединения для заказной зоны. В другом варианте осуществления информация о предпочтениях может просто включать в себя одно или более свойств, предпочтенных приложением 308. На этапе 614 компьютер 202 связывает/назначает приложение 308 сетевой зоне на основании информации о предпочтениях от приложения 308. В зависимости от информации о предпочтениях сетевая зона (или зоны) может быть сетевой зоной, указанной в качестве предпочтительной сетевой зоны для приложения, она может быть заказной зоной, определенной информацией о предпочтениях, или она может быть сетевой зоной, которая включает в себя одну или более сетей, которые обладают одним или более свойствами, включенными в информацию о предпочтениях от приложения 308.

Затем компьютер 202 реализует стратегию соблюдения сетевой зоны, с которой приложение связано, несколькими способами. На этапе 616 компьютер 202 предотвращает просмотр и/или прием информации обмена от сети, которая не связана с предпочтительной сетевой зоной, для прикладной программы 308. Для заказных зон это действие может включать в себя предотвращение