Определение степени доступа к содержимому и тому подобному в системе защиты содержимого или тому подобного

Иллюстрации

Показать всеСпособ передачи накопленных измеренных данных от клиента в службу измерений, причем каждый набор измеренных данных индексируется в базе данных измерений клиента в соответствии с идентификатором измерений (MID) и дополнительно индексируется в базе данных измерений в соответствии с идентификатором, ассоциированным с содержимым (KID). Для повышения эффективности защиты баз данных от несанкционированного доступа клиент выбирает конкретный идентификатор MID, выбирает, по меньшей мере, часть измеренных данных в базе данных измерений, содержащих выбранный идентификатор MID, где выбранные измеренные данные упорядочены в соответствии с идентификатором KID, формирует запрос на основе выбранных измеренных данных, посылает сформированный запрос в службу измерений. При этом служба измерений получает измеренные данные из запроса, сохраняет их и формирует ответ, который должен быть возвращен клиенту на основании запроса, клиент получает ответ из службы измерений, включающий в себя список идентификаторов KID выбранных данных измерений в запросе, подтверждает, что ответ соответствует запросу, и обрабатывает список идентификаторов KID в ответе путем, для каждого идентификатора KID, удаления измеренных данных из базы данных измерений, содержащих выбранные идентификаторы MID и KID. 2 н. и 18 з.п. ф-лы, 4 ил.

Реферат

Область техники

Настоящее изобретение относится к архитектуре и способу обеспечения возможности определения степени доступа к цифровому содержимому и тому подобному, особенно в контексте системы защиты содержимого. Более конкретно, настоящее изобретение относится к такой архитектуре и способу, в которых данные, представляющие оцененную степень доступа к содержимому, накапливаются и сообщаются в службу определения степени доступа.

Предшествующий уровень техники

Как известно, и как показано на фиг.1, система защиты содержимого и обеспечения законного его использования является в высшей степени желательной в связи с цифровым содержимым 12, таким как цифровое аудио, цифровое видео, цифровой текст, цифровые данные, цифровые мультимедийные данные и т.д., где такое цифровое содержимое 12 должно предоставляться пользователям. После получения пользователем такого цифрового содержимого пользователь воспроизводит или «проигрывает» цифровое содержимое с помощью подходящего устройства воспроизведения, такого как мультимедийное устройство воспроизведения на персональном компьютере 14, портативное устройство воспроизведения и т.д.

В типовом случае владелец содержимого, распространяющий такое цифровое содержимое 12, желает ограничить действия пользователя в отношении такого распространяемого цифрового содержимого 12. Например, владельцу содержимого может быть желательным запретить копирование и предоставление такого содержимого 12 второму пользователю, или он может разрешить воспроизведение распространяемого цифрового содержимого 12 только ограниченное число раз, или только в течение некоторого суммарного времени, или на машине определенного типа, или на мультимедийном устройстве воспроизведения определенного типа, или пользователем определенного типа и т.п.

Однако после того как распространение содержимого состоялось, подобный владелец содержимого имеет весьма незначительные возможности контроля цифрового содержимого 12, если только вообще имеет такие возможности. В этом случае система 10 защиты от копирования обеспечивает возможность контролируемого воспроизведения или проигрывания произвольных форм цифрового содержимого 12, причем такой контроль является гибким и может определяться владельцем данного цифрового содержимого. В типовом случае содержимое распространяется пользователю в форме упаковки 13 посредством подходящего канала распространения. Упаковка 13 цифрового содержимого, используемая для его распространения, может включать в себя цифровое содержимое 12, зашифрованное с использованием симметричного ключа шифрования/дешифрования (KD) (т.е. (KD(содержимое))), а также другую информацию, идентифицирующую содержимое, как приобрести лицензию на такое содержимое и т.д.

Основанная на доверительных отношениях система 10 защиты от копирования позволяет владельцу цифрового содержимого определить правила, которые должны быть удовлетворены, прежде чем такое цифровое содержимое 12 будет разрешено воспроизвести. Такие правила включают в себя вышеуказанные и/или другие подобные требования и могут быть воплощены в цифровой лицензии 16, которую пользователь/пользовательское вычислительное устройство 14 (далее эти термины используются взаимозаменяемым образом, если только определенные обстоятельства не требуют иного) должны получить от владельца содержимого или его агента, или такие правила могут уже быть присоединены к содержимому 12. Такая лицензия 16 и/или правила могут, например, включать в себя ключ дешифрования (KD) для дешифрования цифрового содержимого 12, возможно, зашифрованного в соответствии с другим ключом, который может дешифрироваться пользовательским вычислительным устройством или другим устройством воспроизведения.

Владелец части цифрового содержимого 12 предпочел бы не распространять содержимое 12 пользователю до тех пор, пока этот владелец не смог бы удостовериться, что пользователь будет соблюдать правила, определенные данным владельцем содержимого в лицензии 16 или каким-либо еще образом. При этом пользовательское вычислительное устройство или другое устройство воспроизведения предпочтительно обеспечивается доверительным компонентом или механизмом 18, который не будет воспроизводить цифровое содержимое 12 иным образом, кроме как только в соответствии с указанными правилами.

Доверительный компонент 18 в типовом случае имеет блок 20 оценки, который анализирует правила и определяет на основе анализа правил, в числе прочего, имеет ли право запрашивающий пользователь воспроизвести запрошенное цифровое содержимое 12 в том виде, как запрашивается. Понятно, что блок 20 оценки уполномочен системой 10 защиты от копирования выполнять желания владельца цифрового содержимого 12 в соответствии с указанными правилами, и пользователь не должен иметь простой возможности изменить такой доверительный компонент 18 и/или блок 20 оценки с любыми целями, нечестными или еще какими-либо.

Понятно, что правила для воспроизведения содержимого 12 могут определять, имеет ли пользователь права на воспроизведение, на основе любого из различных факторов, включая то, кем является пользователь, где находится пользователь, какой тип пользовательского вычислительного устройства или другого устройства воспроизведения использует пользователь, какое приложение воспроизведения вызывает систему 10 защиты от копирования, дату, время и т.д. Кроме того, правила могут ограничить воспроизведение, например, предварительно определенным количеством воспроизведений, предварительно определенным временем воспроизведения.

Правила могут быть определенными в соответствии с любым соответствующим языком и синтаксисом. Например, язык может просто определить атрибуты и значения, которые должны быть удовлетворены (например, дата (DATA) должна быть позже, чем Х), или может потребовать выполнения функций в соответствии с определенным сценарием (например, «если дата больше, чем Х, то делать…»).

После того как блок 20 оценки определяет, что правила удовлетворены, цифровое содержимое 12 может воспроизводиться. В частности, для воспроизведения содержимого 12, получают ключ дешифрования (KD) из предварительно определенного источника, такого как вышеупомянутая лицензия 16, и применяют к структуре (KD(содержимое)) из упаковки 13 содержимого для получения действительного содержимого 12, и затем действительное содержимое реально воспроизводится.

Заметим, что доверительный компонент 18 может иногда требоваться для поддержания информации состояния, релевантной для воспроизведения конкретной части содержимого 12 и/или использования конкретной лицензии 16. Например, может иметь место случай, когда конкретная лицензия 16 устанавливает требование числа воспроизведений, и соответственно доверительный компонент 18 должен помнить, сколько раз была использована лицензия 16 для воспроизведения соответствующего содержимого 12, или сколько раз лицензия может быть использована для воспроизведения соответствующего содержимого 12. Соответственно, доверительный компонент 18 может также включать в себя, по меньшей мере, одно постоянное защищенное ЗУ 22, в котором такая информация состояния постоянно поддерживается с обеспечением защиты. Таким образом, доверительный компонент 18 хранит такую информацию состояния в таком защищенном ЗУ 22 стабильным образом, чтобы такая информация состояния поддерживалась даже в сеансах использования вычислительного устройства 14. Такое защищенное ЗУ может располагаться в вычислительном устройстве 14 доверительного компонента 18, хотя такое защищенное ЗУ альтернативно может располагаться где угодно.

В системе 10 защиты от копирования содержимое 12 скомпоновано для применения пользователем путем шифрования такого содержимого 12 и ассоциирования с содержимым 12 набора правил, причем содержимое 12 может воспроизводиться только в соответствии с указанными правилами. Поскольку содержимое 12 может воспроизводиться только в соответствии с указанными правилами, содержимое 12 может свободно распространяться. В типовом случае содержимое 12 зашифровывается в соответствии с симметричным ключом, таким как упомянутый ключ (KD) для получения в результате структуры KD (содержимое), и структура KD (содержимое) поэтому также дешифруется в соответствии с ключом (KD) для получения в результате содержимого 12. Упомянутый ключ (KD), в свою очередь, включается в лицензию 16, соответствующую содержимому 12. Часто такой ключ (KD) зашифровывается в соответствии с открытым ключом, таким как открытый ключ вычислительного устройства 14 (PU-C), на котором должно воспроизводиться содержимое 12, давая в результате (PU-С(KD)). Следует отметить, что могут использоваться другие открытые ключи, такие как, например, открытый ключ пользователя, открытый ключ группы, членом которой является пользователь, и т.д.

Отметим, что в дополнение к ограничению действий, которые пользователь может осуществлять по отношению к распространяемому цифровому содержимому 12, владельцу содержимого или иному подобному лицу может также быть желательным определить (измерить) степень использования такого содержимого 12 данным пользователем, данным вычислительным устройством и т.п. Например, владельцу содержимого может быть желательным знать, сколько раз содержимое 12 было воспроизведено, ввиду того, что пользователю начисляется плата на этой основе, ввиду того, что владелец содержимого получает плату на этой основе, или т.п. Соответственно, владельцу содержимого может быть желательным знать, сколько раз содержимое было скопировано, при условии, что эта опция доступна, сколько раз содержимое 12 было включено в другую часть содержимого, вновь при условии, что данная опция доступна, как долго содержимое воспроизводится, время суток, когда содержимое воспроизводится, и т.д. Короче говоря, владельцу содержимого или иному подобному лицу может также быть желательным определить (измерить) степень использования такого содержимого любым способом, позволяющим действительно измерить или иным образом осуществить отсчет или накопление. Таким образом, доверительный компонент 18 на вычислительном устройстве 14 может быть использован для выполнения такой функции измерения и сохранения полученных при этом измеренных данных в защищенном ЗУ 22.

В общем случае измерение может означать отсчет или накопление иным образом некоторой величины, относящейся к части содержимого 12, причем указанная величина представляет величину, которая должна измеряться в соответствии с потребностями владельца содержимого или иного подобного лица. Как отмечено выше, измерение в типовом случае может базироваться на количестве раз обращений к содержимому 12 для воспроизведения, копирования, переноса и т.п., величине времени воспроизведения содержимого 12 и т.п. Разумеется, существуют другие формы измерения, и любые другие формы измерения могут быть использованы в связи с настоящим изобретением, как изложено ниже.

Понятно, что измерение полезно по многим причинам, включая обратную связь, финансовые причины и т.п. Например, статистика использования части содержимого 12 может быть важна для владельца содержимого в качестве указателя популярности, полезности, признания, занимательности и т.п. содержимого. В качестве другого примера, статистика использования части содержимого 12 может быть использована для определения вознаграждения автору части содержимого 12, даже если такой автор является одним из многих авторов. В качестве еще одного примера, статистика использования части содержимого 12 может использоваться для вычисления денежной суммы, причитающейся владельцу содержимого. В последнем случае, в частности, понятно, что содержимое 12, такое как музыкальная композиция, может лицензироваться на основе числа использований, на основе единого платежа или на основе комбинации этих подходов. Таким образом, лицензионная плата, формируемая для владельца содержимого при использовании содержимого 12, может изменяться радикальным образом на основе лицензирования и, в частности, на основе того, базируется ли лицензионная плата на фиксированной сумме или на сумме за количество использований.

Кроме того, поскольку детальное измерение еще не выполнялось, вполне вероятно, что обеспечение возможности выполнения такого детального измерения создаст будущие коммерческие модели, недоступные до настоящего времени. Например, стоимость за представление рекламы (содержимое 12), которая в настоящее время базируется главным образом на предварительно установленной и фиксированной ставке, сможет тогда базироваться на том, какое количество воспроизведений рекламы/содержимого 12 было реализовано, как это измерено способом, предусматриваемым настоящим изобретением. В качестве другого примера, телевизионная программа (содержимое 12) тарифицируется в настоящее время на основе, по меньшей мере, доли ее на рынке, как это измерено службой определения рейтинга, то такой рейтинг является просто оценкой, основанной на довольно непредставительной статистической выборке, в то время как в настоящем изобретении такой рейтинг может основываться на детальном измерении количества зрителей/пользователей такой программы/содержимого 12.

Отметим, что хотя доступ и использование содержимого 12 пользователем на вычислительном устройстве 14 могут быть измерены относительно простым способом, не существует никакой архитектуры или способа для (1) определения того, что измеряется, (2) определения того, каким образом данные, полученные в результате измерения, должны храниться на вычислительном устройстве 14, (3) определения службы измерений для сбора измеренных данных с каждого из различных вычислительных устройств или (4) для определения того, каким образом измеренные данные должны сообщаться в службу измерений.

Соответственно, существует потребность в архитектуре и способе, которые обеспечивают измерение данных и сообщение измеренных данных в службу измерений. В частности, существует потребность в архитектуре и способе, которые определяют, что должно измеряться, определяют, каким образом данные, полученные в результате измерения, должны храниться на вычислительном устройстве 14, определяют службу измерений для сбора измеренных данных с каждого из различных вычислительных устройств и определяют, каким образом измеренные данные должны сообщаться в службу измерений.

Сущность изобретения

Вышеуказанные потребности удовлетворяются, по меньшей мере частично, настоящим изобретением, в котором предусмотрен способ передачи накопленных измеренных данных от клиента в службу измерений. Каждый набор измеренных данных индексируется в базе данных измерений клиента в соответствии с идентификатором измерений (MID) и дополнительно индексируется в базе данных измерений в соответствии с идентификатором, ассоциированным с содержимым (KID).

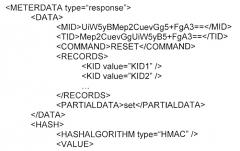

В этом способе клиент выбирает конкретный идентификатор измерений MID и выбирает, по меньшей мере, часть измеренных данных в базе данных измерений, содержащей выбранный идентификатор MID, где выбранные измеренные данные упорядочены в соответствии с идентификатором KID, ассоциированным с содержимым. Затем клиент формирует запрос на основе выбранных измеренных данных и посылает сформированный запрос в службу измерений. Служба измерений получает измеренные данные из запроса, сохраняет их и формирует ответ, который должен быть возвращен клиенту на основании запроса.

Клиент получает ответ из службы измерений, включая список идентификаторов KID выбранных данных измерений в запросе, и подтверждает, что ответ соответствует запросу. После этого клиент обрабатывает список идентификаторов KID в ответе путем, для каждого идентификатора KID, удаления измеренных данных из базы данных измерений, содержащей выбранные идентификаторы MID и KID.

Краткое описание чертежей

Изложенная выше сущность изобретения, а также последующее детальное описание вариантов осуществления настоящего изобретения могут быть более глубоко поняты при изучении во взаимосвязи с чертежами. В целях иллюстрации изобретения на чертежах показаны варианты осуществления, которые в настоящее время являются предпочтительными. Однако понятно, что изобретение не ограничено именно описанными и показанными конфигурациями и инструментальными средствами. На чертежах представлено следующее:

фиг.1 - блок-схема, иллюстрирующая архитектуру правоприменения на примере основанной на доверительных отношениях системы, включающей в себя клиента, имеющего базу данных измерений, и службу измерений, принимающую от него измеренные данные;

фиг.2 - блок-схема, представляющая универсальную компьютерную систему, в которой могут быть воплощены аспекты настоящего изобретения и/или его части;

фиг.3 - блок-схема, иллюстрирующая соотношение между цифровым содержимым, одной или более цифровых лицензий, связанных с содержимым, и измеренными данными в базе данных измерений по фиг.1, в соответствии с одним вариантом осуществления настоящего изобретения и

фиг.4 - блок-схема, показывающая основные этапы, выполняемые клиентом и службой измерений по фиг.1 при передаче измеренных данных от клиента к службе измерений, в соответствии с одним вариантом осуществления настоящего изобретения.

Детальное описание изобретения

Компьютерная среда

Фиг.1 и последующее изложение предназначены для того, чтобы дать краткое обобщенное описание подходящей вычислительной среды, в которой может быть реализовано настоящее изобретение и/или его части. Хотя не является обязательным, однако изобретение описано в общем контексте исполняемых компьютером команд, таких как программные модули, исполняемые компьютером, таким как клиентская рабочая станция или сервер. В общем случае программные модули включают в себя стандартные программы, программы, объекты, компоненты, структуры данных и т.д., которые выполняют конкретные задачи или реализуют некоторые абстрактные типы данных. Кроме того, понятно, что изобретение и/или его части могут быть реализованы с использованием других конфигураций вычислительных систем, включая портативные устройства, мультипроцессорные системы, микропроцессорные или программируемые приборы бытовой электроники, сетевые ПК, миникомпьютеры, центральные компьютеры и т.п. Изобретение также может быть реализовано в распределенных вычислительных средах, где задачи выполняются удаленными устройствами обработки, которые связаны коммуникационной сетью. В распределенной вычислительной среде программные модули и другие данные могут размещаться как в локальных, так и удаленных устройствах памяти.

Как показано на фиг.2, приведенная для примера универсальная вычислительная система включает в себя обычный персональный компьютер 120 или тому подобное средство, включающее в себя блок 121 обработки, системную память 122 и системную шину 123, которая связывает различные системные компоненты, включая системную память, с блоком 121 обработки. Системная шина 123 может быть любой из различных типов шинных структур, включая шину памяти или контроллер памяти, шину периферийных устройств и локальную шину, использующую любую из разнообразных шинных архитектур. Системная память включает в себя постоянную память (ПЗУ, ROM) 124 и оперативную память (ОЗУ, RAM) 125. Базовая система ввода/вывода (BIOS) 126, содержащая базовые подпрограммы, которые способствуют переносу информации между элементами в компьютере 120, например, при запуске, в типовом случае сохранена в ПЗУ 124.

Персональный компьютер 120 может дополнительно включать в себя дисковод 127 жесткого диска для считывания с жесткого диска (не показан) и записи на него, дисковод 128 магнитного диска для считывания со съемного магнитного диска 129 или записи на него, дисковод 130 оптического диска для считывания со съемного оптического диска 131, такого как CD-ROM или другой оптический носитель, или записи на него. Дисковод 127 жесткого диска, дисковод 128 магнитного диска, дисковод 130 оптического диска соединены с системной шиной 123 посредством интерфейса 132 дисковода жесткого диска, интерфейса 133 дисковода магнитного диска и интерфейса 134 дисковода оптического диска соответственно. Дисководы и соответствующие им машиночитаемые носители обеспечивают энергонезависимое хранение считываемых компьютером инструкций, структур данных, программных модулей и других данных для персонального компьютера 120.

Хотя описанная примерная среда использует жесткий диск, съемный магнитный диск 129 и съемный оптический диск 131, понятно, что другие типы машиночитаемых носителей, которые могут хранить данные, к которым обращается компьютер, могут также использоваться в примерной операционной среде. Такие другие типы носителей включают в себя кассеты на магнитных лентах, карты флэш-памяти, цифровые видеодиски (DVD), картриджи Бернулли, ОЗУ, ПЗУ и т.п.

Ряд программных модулей может храниться на жестком диске, магнитном диске 129, оптическом диске 131, ПЗУ 124 и ОЗУ 125, включая операционную систему 135, одну и более прикладных программ (приложений) 136, другие программные модули 137 и программные данные 138. Пользователь может вводить команды и информацию в персональный компьютер 120 посредством устройств ввода, например, клавиатуры 140 и координатно-указательного устройства 142. Другие устройства ввода (не показаны) могут включать в себя микрофон, джойстик, игровую панель, спутниковую параболическую антенну, сканер и т.п. Эти и другие устройства ввода часто соединяются с блоком 121 обработки через интерфейс 146 последовательного порта, связанный с системной шиной, но они могут быть соединены и посредством других интерфейсов, таких как параллельный порт, игровой порт или универсальная последовательная шина (USB) и т.д. Монитор 147 или иное устройство отображения также соединено с системной шиной 123 через интерфейс, например, такой как видеоадаптер 148. Помимо монитора 147, персональный компьютер в типовом случае включает в себя другие периферийные устройства вывода (не показаны), например громкоговорители и принтеры. Приведенная на фиг.2 примерная система также включает в себя хост-адаптер 155, шину 156 интерфейса малых компьютерных систем (SCSI) и внешнее ЗУ 162, соединенное с шиной SCSI 156.

Персональный компьютер 120 может работать в сетевой среде с использованием логических соединений с одним или более удаленными компьютерами, такими как удаленный компьютер 149. Удаленный компьютер 149 может представлять собой другой персональный компьютер (ПК), сервер, маршрутизатор, сетевой ПК, одноранговое устройство или другой обычный сетевой узел и в типовом случае включает в себя многие или все из элементов, описанных выше применительно к компьютеру 120, хотя на фиг.2 показано только устройство 150 памяти. Логические соединения, показанные на фиг.2, включают в себя локальную сеть (LAN) 151 и глобальную сеть (сеть широкого охвата - WAN) 152. Такие сетевые среды являются общеизвестными в офисах, компьютерных сетях предприятий, интранетах и в Интернет.

При использовании в сетевой среде локальной сети (LAN) персональный компьютер 120 соединяется с локальной сетью 151 через сетевой интерфейс или адаптер 153. При использовании в сетевой среде глобальной сети (WAN) персональный компьютер 120 в типовом случае включает в себя модем 154 или иное средство для установления связи в глобальной сети 152, такой как Интернет. Модем 154, который может быть внутренним или внешним, соединен с системной шиной 123 через интерфейс 146 последовательного порта. В сетевой среде программные модули, изображенные по отношению к персональному компьютеру 120, или их части могут быть сохранены в удаленном устройстве памяти. Следует иметь в виду, что показанные сетевые соединения приведены для примера, и что могут быть использованы и другие средства установления канала связи между компьютерами.

Определение степени доступа к содержимому 12

В настоящем изобретении доступ к содержимому 12 на вычислительном устройстве 14 в соответствии с системой 10 защиты содержимого измеряется в соответствии с определением того, что должно измеряться, и данные, полученные в процессе измерений, сохраняются на вычислительном устройстве 14 или еще где-либо. Такие измеренные данные с каждого из различных вычислительных устройств 14 периодически передаются в службу 24 измерений (фиг.1), которая собирает измеренные данные от каждого из различных вычислительных устройств 14, в частности, переданные службе 24 измерений в соответствии с установленной процедурой.

Заметим, что термином «защита содержимого» обозначается целый спектр методов и технологий для защиты цифрового содержимого 12 так, чтобы такое содержимое 12 не могло быть использовано способом, несовместимым с желанием владельца и/или провайдера содержимого. Методы включают, в том числе, защиту от копирования (CP), защиту канала (LP), условный доступ (СА), управление правами (RM) и цифровое управление правами (DRM). Основой любой системы 10 защиты содержимого является то, что только доверительное приложение, которое гарантирует надлежащее соблюдение прямо и/или косвенно выраженных правил использования защищенного содержимого, может получать доступ к нему в незащищенной форме. В типовом случае содержимое 12 защищено путем шифрования некоторым способом, причем только доверительные стороны имеют возможность дешифровать его.

Защита от копирования в самом строгом смысле специально применяется к содержимому 12, хранящемуся в устройстве, в то время как защита канала применяется к содержимому 12, передаваемому между приложениями/устройствами по среде передачи. Условный доступ можно представить как более сложную форму защиты канала, при которой платные программы, каналы и/или фильмы передаются в зашифрованном виде. Только абонентам, которые оплатили доступ к такому содержимому 12, предоставляются ключи, необходимые для его дешифрования.

Цифровое управление правами представляет собой расширяемую архитектуру, где правила, касающиеся санкционированного использования конкретной части содержимого 12, являются явно выраженными и связаны или ассоциированы с самим содержимым. Механизмы DRM могут поддерживать более обогащенные и более содержательные правила, чем в случае других методов, при обеспечении большей степени управления и гибкости на уровне отдельных частей содержимого или даже подкомпонентов такого содержимого. Пример системы цифрового управления правами описан в патентной заявке США № 09/290,363 от 12 апреля 1999 и в предварительной заявке США № 60/126,614 от 27 марта 1999, которые включены во всей своей полноте в настоящее описание посредством ссылки.

Управление правами является формой DRM, которая организационно основана на том, что содержимое 12 может быть защищено для обеспечения доступа только в рамках некоторой организации или ее подразделения. Пример системы управления правами описан в патентных заявках США № 10/185,527; 10/185,278 и 10/185,511, каждая из которых подана 28 июня 2002 и включена во всей своей полноте в настоящее описание посредством ссылки.

Определение того, что должно измеряться

В одном варианте осуществления настоящего изобретения измерение на вычислительном устройстве выполняется под контролем и при содействии доверительного компонента 18 на вычислительном устройстве 14 в ходе использования лицензии 16 на воспроизведение соответствующего содержимого 12. В таком варианте осуществления использование содержимого 12 и доступ к нему и воспроизведение содержимого 12 измеряется, если лицензия 16 включает в себя тег измерения, такой как может использоваться в основанной на XML (расширяемый язык разметки) лицензии 16 или тому подобном. Таким образом, понятно, что измерение выполняется по отношению к содержимому 12, даже если решение относительно того, следует ли осуществлять измерение, базируется на наличии тега измерения в лицензии 16.

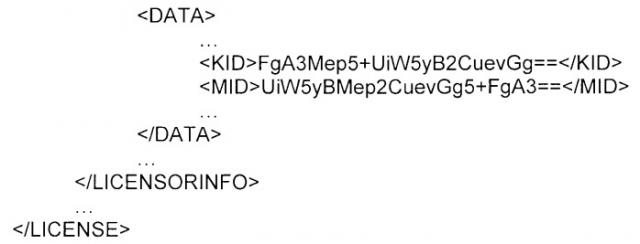

Например, следующая часть лицензии 16 включает в себя тег идентификатора измерения (MID), и поэтому соответствующее содержимое 12 измеряется доверительным компонентом 18 в ходе воспроизведения такого содержимого 12:

Заметим, что данные, ассоциированные с тегом MID (далее «MID»), могут представлять собой 16-байтовую идентификацию, кодированную по основанию 64. В одном варианте осуществления настоящего изобретения такой идентификатор MID идентифицирует получателя измеренных данных, собранных в связи с такой лицензией 16, как изложено более детально ниже. Также отметим, что тег KID идентифицирует содержимое 12, с которым связана лицензия 16, и, по меньшей мере, в некоторых случаях данные, ассоциированные с таким тегом KID (далее «KID»), могут представлять значение, из которого может быть выведен ключ содержимого (KD) для дешифрования содержимого 12.

Доверительный компонент 18 может собирать измеренные данные любого конкретного типа в связи с использованием содержимого 12 без отклонения от сущности и объема настоящего изобретения. В одном варианте осуществления настоящего изобретения доверительный компонент 18 поддерживает отсчет в защищенном ЗУ 22 для каждого права воспроизведения (PLAY (воспроизведение), COPY (копирование), TRANSFER (перенос), EDIT (редактирование) и т.д.) и сообщает приращение каждому такому отсчету, когда право использовано для доступа к содержимому 12. Отметим, что защищенное ЗУ 22 используется для хранения измеренных данных для воспрепятствования злоупотреблениям со стороны пользователя или посторонних лиц по отношению к таким измеренным данным. В противном случае недобросовестный пользователь, которому, например, производится начисление платы за каждое использование, мог бы изменить измеренные данные таким образом, чтобы представить уменьшенное количество использований, чем имело место на самом деле.

В альтернативном варианте осуществления настоящего изобретения тег MID может включать в себя данные, по которым отсчитываются права использования (не показано), и/или данные по другим аспектам использования содержимого 12, которые должны измеряться, и то, каким образом должны осуществляться измерения (также не показано). Таким образом, как было указано, доверительный компонент 18 может выполнять такое измерение, как количество времени воспроизведения содержимого 12, количество раз воспроизведения содержимого 12, количество раз запуска воспроизведения, количество раз остановки воспроизведения содержимого, число нажатий клавиш или движений мыши в процессе воспроизведения и т.д., и сохранять соответствующие измеренные данные в защищенном ЗУ 22.

Сохранение данных, полученных при измерениях

Понятно, что доверительный компонент 18, накапливает измеренные данные по отношению к части содержимого 12 в связи с использованием соответствующей лицензии 16 для воспроизведения такого содержимого 12 (т.е. доступа к нему) и соответственно сохраняет такие накопленные данные измерений в защищенном ЗУ 22, как показано на фиг.3. Также понятно, что дополнительно доверительный компонент 18 может накапливать данные лицензии по отношению к использованию лицензии 16 для воспроизведения и может также соответствующим образом сохранять такие накопленные данные лицензии в защищенном ЗУ 22 (не показано).

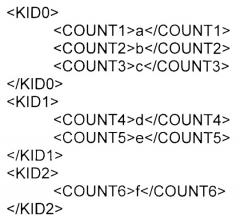

В одном варианте осуществления настоящего изобретения, как показано на фиг.3, доверительный компонент 18 сохраняет измеренные данные в защищенном ЗУ в базе 26 данных измерений в соответствии с идентификатором MID в лицензии 16, который инициировал измерение, результатом которого явились измеренные данные, а также в соответствии с идентификатором KID соответствующего содержимого 12, для которого проводятся измерения, также указанным в такой лицензии 16. В частности, доверительный компонент 18 сохраняет измеренные данные в защищенном ЗУ 22 в базе 26 данных измерений в соответствии с упомянутым идентификатором MID в качестве значения первичного индекса, а также в соответствии с упомянутым идентификатором KID в качестве значения вторичного индекса. Таким образом, для любого конкретного использования лицензии 16, имеющей конкретные идентификаторы MID и KID, чтобы воспроизвести часть содержимого 12, имеющего конкретный идентификатор KID, доверительный компонент 18 обновляет соответствующее значение индекса идентификатора MID, KID в базе 26 данных в защищенном ЗУ для отражения этого использования. Например, если это содержимое дважды воспроизводилось (PLAY) и один раз копировалось (COPY), то доверительный компонент 18 может придать дважды приращение значению счета PLAY и придать однократно приращение значению счета COPY для соответствующего значения индекса MID, KID в базе 26 данных в защищенном ЗУ 22.

Отметим, что каждая из множества лицензий 16 может разрешить воспроизведение одной и той же части содержимого 12, но может иметь тот же самый или отличающийся идентификатор MID. Таким образом, если каждая такая лицензия 16 имеет тот же самый идентификатор MID и используется однократно для воспроизведения части содержимого 12, счет воспроизведений для значения индекса MID, KID получает приращение дважды для двух случаев воспроизведений. Соответственно, если каждая из таких двух лицензий 16 имеет отличающийся идентификатор MID (MID1 и MID2) и используется однократно для воспроизведения части содержимого 12, то счет воспроизведений для значения индекса MID1, KID получает приращение однократно для одного воспроизведения (PLAY) и счет воспроизведений для значения индекса MID2, KID аналогичным образом получает приращение однократно для одного воспроизведения (PLAY).

Служба измерений

Измеренные данные, собранные доверительным компонентом 18 в базе 26 данных измерений в защищенном ЗУ 22, периодически пересылаются в централизованную службу 24 измерений, причем служба 24 измерений может принимать измеренные данные от множества вычислительных устройств и обрабатывать их надлежащим образом. Такая обработка может представлять собой любую подходящую обработку без отклонения от сущности и объема настоящего изобретения. Например, если автор части содержимого 12 должен собирать роялти на основе за каждое использование, служба измерений может агрегировать все отсчеты использования за определенный период времени по отношению к конкретной части содержимого 12 и сообщать об этом автору и/или организации, выплачивающей роялти. Альтернативно, служба измерений может просто получать и сохранять измеренные данные для извлечения их другой службой, которая выполняет обработку, или может периодически направлять сохраненные измеренные данные другой службе.

Независимо от того, какая служба в действительности обрабатывает измеренные данные, понятно, что поскольку каждая часть измеренных данных сохраняется в базе 26 данных измерений согласно ее значению индекса MID, KID, такая часть данных может пересылаться к службе 24 измерений с указанным значением индекса MID, KID, а также обрабатываться в соответствии с указанным значением индекса MID, KID. Соответственно, обработка отправленных измеренных данных может также выполняться в соответствии с этим значением индекса MID, KID. Таким образом, в качестве примера, если владелец части содержимого 12 должен собирать твердое комиссионное вознаграждение, если суммарное значение всех использований частей содержимого 12 достигает некоторого значения, то такое агрегирование может выполняться на основе значения индекса KID, связанного с измеренными данными, соответствующими такой части содержимого 12, посредством службы 24 измерений.

В одном варианте осуществления настоящего изобретения множество служб 28 измерений может быть реализовано для приема переданных измеренных данных, и каждая часть измеренных данных направляется в конкретную службу 24 измерений на основе идентификатора MID, ассоциированного с конкретной частью измеренных данных. Понятно, что служба 24 измерений может быть ассоциирована с одним или более идентификаторами MID, и, таким образом, может принимать измеренные данные с такими одним или более идентификаторами MID.

Ассоциирование идентификатора MID со службой 24 измерений может устанавливаться органом управления содержанием, выпускающим сертификат 30 измерений, включающий в себя идентификатор MID, идентификацию соответствующей службы 24 измерений, такую как URL (универсальный указатель ресурсов), открытый клю