Представление защищенного цифрового контента в рамках сети вычислительных устройств или т.п.

Иллюстрации

Показать всеИзобретение относится к архитектуре и способу разрешения воспроизведения цифрового контента с соответствующей цифровой лицензией, привязанной к конкретному вычислительному устройству, Передающее и принимающее вычислительные устройства соединены между собой посредством сети. Передающее устройство передает защищенный цифровой контент принимающему устройству таким образом, чтобы принимающее устройство могло осуществлять доступ к этому контенту, даже если контент непосредственно лицензирован для передающего устройства, а не для принимающего устройства. Технический результат - обеспечение согласования доступа к контенту между вычислительными устройствами в сети. 19 з.п. ф-лы, 6 ил.

Реферат

Область техники, к которой относится изобретение

Настоящее изобретение относится к архитектуре и способу разрешения воспроизведения цифрового контента (информационно значимого содержимого) с соответствующей цифровой лицензией, привязанной к конкретному вычислительному устройству в рамках сети или т.п., другим вычислительным устройством в рамках этой сети. Более конкретно, настоящее изобретение относится к такой архитектуре и способу, посредством которых вычислительные устройства в рамках сети согласовывают доступ к контенту между собой.

Предшествующий уровень техники

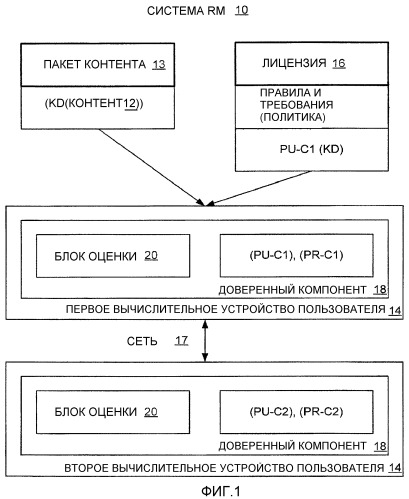

Как известно и обращаясь теперь к фиг.1, система управления правами (RM) и реализации прав чрезвычайно необходима в связи с цифровым контентом 12, таким как цифровой звук, цифровое видео, цифровой текст, цифровые данные, цифровое мультимедиа и т.д., где такой цифровой контент 12 должен быть распространен пользователям. После приема пользователем такой пользователь воспроизводит или "проигрывает" цифровой контент с помощью соответствующего устройства воспроизведения, например медиаплеера на персональном компьютере 14, портативного устройства проигрывания и т.п.

В типичном случае владелец контента, распространяющий такой цифровой контент 12, хочет ограничить то, что пользователь может делать с таким распространенным цифровым контентом 12. Например, владелец контента может захотеть запретить пользователю копирование и дальнейшее распространение этого контента 12 второму пользователю или может захотеть разрешить проигрывание распространенного цифрового контента 12 только ограниченное количество раз, только в течение определенного общего времени, только на определенном типе машины, только определенным типом медиаплеера, только определенным типом пользователя и т.д.

Тем не менее, после того как распространение произошло, этот владелец контента может иметь очень незначительный контроль или вообще не иметь контроля над цифровым контентом 12. Система 10 RM в таком случае предоставляет возможность контролируемого воспроизведения или проигрывания произвольных форм цифрового контента 12, при этом этот контроль является гибким и определяемым владельцем данного цифрового контента 12. В типичном случае контент 12 распространяется пользователю в форме пакета 13 посредством любого подходящего канала распространения. Пакет 13 цифрового контента при распространении может включать в себя цифровой контент 12, закодированный с помощью ключа симметричного шифрования/дешифрования (KD), (т.е., (KD(КОНТЕНТ))), а также другую информацию, идентифицирующую контент, то, как приобрести лицензию на этот контент и т.д.

Основанная на доверии система 10 RM предоставляет возможность владельцу цифрового контента 12 задавать правила, которые должны быть удовлетворены, прежде чем такой цифровой контент 12 будет разрешено воспроизводить. Эти правила могут включать в себя вышеупомянутые и/или другие требования и могут быть реализованы в рамках цифровой лицензии 16, которую пользователь/вычислительное устройство 14 пользователя (в дальнейшем эти термины считаются взаимозаменяемыми, если обстоятельства не требуют иного) должно получить от владельца контента или его агента, или эти правила могут уже быть прикреплены к контенту 12. Данная лицензия 16 и/или правила могут, например, включать в себя ключ дешифрования (KD) для дешифрования цифрового контента 12, возможно, зашифрованного согласно другому ключу, расшифровываемому вычислительным устройством пользователя или другим устройством проигрывания.

Владелец контента для порции цифрового контента 12 предпочтительно не будет распространять контент 12 пользователю, пока этот владелец не будет доверять тому, что пользователь будет следовать правилам, заданным этим владельцем контента в лицензии 16 или где-либо еще. Предпочтительно в таком случае вычислительное устройство 14 пользователя или другое устройство проигрывания оснащено доверенным компонентом или средством 18, которое не будет воспроизводить цифровой контент 12 иначе, чем согласно этим правилам.

Доверенный компонент 18 в типичном случае имеет блок 20 оценки, который просматривает правила и определяет на основе просмотренных правил, имеет ли запрашивающий пользователь право воспроизводить запрошенный цифровой контент 12 искомым способом, помимо прочего. Следует понимать, что блок 20 оценки является доверенным в системе 10 RM для выполнения пожеланий владельца цифрового контента 12 согласно правилам и пользователь не должен иметь возможность легко вносить изменения в этот доверенный компонент 18 и/или блок 20 оценки в любых целях, правомерных или неправомерных.

Следует понимать, что правила для воспроизведения контента 12 могут задавать, имеет ли пользователь права для того, чтобы его воспроизводить, на основе нескольких факторов, в том числе того, кем является пользователь, где пользователь расположен, какой тип вычислительного устройства 14 или другого устройства воспроизведения пользователь использует, какое приложение воспроизведения запрашивает систему 10 RM, дату, время и т.д. Помимо этого, правила могут ограничивать воспроизведение до предопределенного количества проигрываний или предопределенного времени проигрывания, например.

Правила могут быть заданы согласно любому подходящему языку и синтаксису. Например, язык может просто задать атрибуты и значения, которые должны быть удовлетворены (ДАТА должна быть меньше X, к примеру), или может потребовать выполнения функций согласно заданному сценарию (скрипту) (ЕСЛИ ДАТА больше чем X, ТОГДА ВЫПОЛНИТЬ..., к примеру).

После определения блоком 20 оценки того, что пользователь удовлетворяет правилам, цифровой контент 12 может в таком случае быть воспроизведен. В частности для того, чтобы воспроизвести контент 12, ключ дешифрования (KD) получают из заранее определенного источника, такого как вышеупомянутая лицензия 16, и применяют к (KD(КОНТЕНТ)) из пакета 13 контента, чтобы получить в результате действительный контент 12, и действительный контент 12 затем фактически воспроизводится.

В системе 10 RM контент 12 сформирован в виде пакета для использования пользователем посредством шифрования этого контента 12 и ассоциирования набора правил с контентом 12, при этом контент 12 может быть воспроизведен только в соответствии с правилами. Поскольку контент 12 может быть воспроизведен только в соответствии с правилами, в таком случае контент 12 может быть свободно распространен. В типичном случае контент 12 шифруется согласно симметричному ключу, например вышеупомянутому ключу (KD), для того чтобы получить в результате (KD(контент)), и (KD(контент)), следовательно, также дешифруется согласно (KD) для того, чтобы получить в результате контент 12. Данный (KD) в свою очередь включен в лицензию 16, соответствующую контенту 12.

Зачастую данный (KD) зашифрован согласно открытому ключу, например открытому ключу вычислительного устройства 14 (PU-C), посредством которого контент 12 должен быть воспроизведен, имея следствием (PU-C(KD)). Заметим, однако, что могут быть использованы другие открытые ключи, такие как, например, открытый ключ пользователя, открытый ключ группы, членом которой является пользователь, и т.д. Таким образом и при условии, что открытый ключ - это (PU-C), лицензия 16 с (PU-C(KD)) привязывается к вычислительному устройству 14 и может быть использована только в связи с этим вычислительным устройством 14, ввиду того что только это вычислительное устройство 14 должно иметь доступ к личному ключу (PR-C), соответствующему (PU-C). Следует принимать во внимание, что данный (PR-C) необходим для того, чтобы дешифровать (PU-C(KD)) с целью получения (KD), и должен защищенным образом храниться этим вычислительным устройством 14.

Следует принимать во внимание, что пользователь иногда может иметь множество вычислительных устройств 14, которые объединены в сеть или иным способом взаимосвязаны в сети 17 или т.п. В таком случае может иметь место, что пользователь может получить лицензию 16 на воспроизведение соответствующей порции контента 12, при этом лицензия 16 включает в себя (KD) для этой порции контента 12, зашифрованной согласно открытому ключу первого вычислительного устройства 14 (PU-C1), для того, чтобы получить в результате (PU-C1(KD)), и таким образом эта лицензия 16 привязывается к данному первому вычислительному устройству 14. Более того, в данной ситуации может дополнительно иметь место то, что пользователю нужно воспроизвести контент 12 на втором вычислительном устройстве 14, которое находится в сети 17 с первым вычислительным устройством 14. Тем не менее, критично, чтобы такое второе вычислительное устройство 14 не имело доступа к личному ключу первого вычислительного устройства 14 (PR-C1), поскольку данное первое вычислительное устройство 14 не должно иметь возможности показывать этот (PR-C1) такому второму вычислительному устройству 14. Вместо этого такое второе вычислительное устройство 14 имеет доступ только к личному ключу такого второго вычислительного устройства 14 (PR-C2), который, безусловно, не может быть применен к (PU-C1(KD)) для того, чтобы выявить этот (KD).

Таким образом, без дополнительной архитектуры второе вычислительное устройство 14 не может получать (KD) из (PU-C1(KD)) и, таким образом, дешифровать (KD(контент)), что необходимо для воспроизведения этого контента 12. Это невозможно, даже если пользователь может воспроизводить контент 12 посредством первого вычислительного устройства 14, второе вычислительное устройство 14 находится в сети 17 с первым вычислительным устройством 14, и первое и второе вычислительные устройства находятся под управлением одного пользователя.

Соответственно существует необходимость в архитектуре и способе, которые разрешают воспроизводить контент 12 с соответствующей лицензией 16, привязанной к одному вычислительному устройству 14 в сети 17 или т.п., посредством другого подходящего вычислительного устройства 14 в сети 17 при условии, что лицензия 16 это разрешает. В частности, существует необходимость в способе согласования доступа к контенту 12 между вычислительными устройствами 14 в сети 17.

Сущность изобретения

Вышеупомянутые потребности удовлетворяются, по меньшей мере, частично настоящим изобретением, в котором предусмотрен способ в связи с первым вычислительным устройством ("передающим устройством") и вторым вычислительным устройством ("принимающим устройством"), соединенными между собой по сети, где передающее устройство передает защищенный цифровой контент принимающему устройству таким образом, чтобы принимающее устройство могло осуществлять доступ к этому контенту. Контент шифруется и дешифруется согласно ключу контента (KD).

Согласно способу принимающее устройство отправляет запрос на установление сеанса передающему устройству, при этом запрос на установление сеанса включает в себя идентификатор контента для передающего устройства, действие, которое должно быть предпринято в отношении контента, и уникальный идентификатор принимающего устройства. Передающее устройство принимает запрос на установление сеанса от принимающего устройства, определяет на основе уникального идентификатора принимающего устройства в запросе на установление сеанса, что принимающее устройство фактически зарегистрировалось в передающем устройстве, получает цифровую лицензию, соответствующую идентифицированному контенту в запросе на установление сеанса, анализирует политику, установленную в лицензии для того, чтобы определить, что лицензия разрешает передающему устройству предоставлять доступ к контенту принимающему устройству и также разрешает упомянутое действие в запросе на установление сеанса, и отправляет ответ на запрос на установление сеанса принимающему устройству, при этом ответ на запрос на установление сеанса включает в себя политику из лицензии, уникальный идентификатор принимающего устройства и ключ контента (KD) для дешифрования зашифрованного контента, при этом (KD) защищен в форме, доступной принимающему устройству.

Передающее устройство получает контент, зашифрованный согласно (KD) для того, чтобы получить в результате (KD(контент)), и отправляет (KD(контент) принимающему устройству. Принимающее устройство принимает ответ на запрос на установление сеанса и (KD(контент)), извлекает политику и защищенный ключ контента (KD) для дешифрования зашифрованного контента из ответа на запрос на установление сеанса, подтверждает, что политика разрешает принимающему устройству воспроизводить контент, получает ключ контента (KD), применяет (KD(контент)) для того, чтобы выделить контент, и затем фактически воспроизводит контент в соответствии с политикой.

Краткое описание чертежей

Предшествующее краткое изложение сущности изобретения, а также последующее подробное описание вариантов осуществления настоящего изобретения будут более понятны при рассмотрении его совместно с прилагаемыми чертежами. В целях иллюстрации изобретения на чертежах показаны варианты осуществления, которые в данный момент предпочтительны. Следует понимать, тем не менее, что изобретение не ограничено показанными точными устройствами и средствами. На чертежах:

фиг.1 - блок-схема, показывающая архитектуру реализации примера основанной на доверии системы;

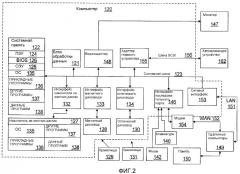

фиг.2 - блок-схема, представляющая вычислительную систему общего назначения, в которую могут быть встроены аспекты настоящего изобретения и/или его части;

фиг.3 - блок-схема, показывающая передающее устройство и принимающее устройство по фиг.1;

фиг.4, 5 и 6 - блок-схемы последовательности операций, показывающие основные этапы, выполняемые передающим и принимающим устройствами по фиг.3 при регистрации принимающего устройства в передающем устройстве (фиг.4), установлении сеанса между принимающим устройством и передающим устройством (фиг.5) и передаче контента от передающего устройства принимающему устройству (фиг.6), в соответствии с одним вариантом осуществления настоящего изобретения.

Подробное описание изобретения

ВЫЧИСЛИТЕЛЬНАЯ СРЕДА

Фиг.1 и последующее обсуждение предназначены для того, чтобы предоставить краткое общее описание подходящей вычислительной среды, в которой настоящее изобретение и/или его части могут быть реализованы. Хотя это и не обязательно, изобретение описано в общем контексте машиноисполняемых инструкций, таких как программные модули, исполняемые машиной, такой как клиентская рабочая станция или сервер. Как правило, программные модули включают в себя процедуры, программы, объекты, компоненты, структуры данных и т.п., которые выполняют конкретные задачи или реализуют определенные абстрактные типы данных. Более того, следует принимать во внимание, что изобретение и/или его части могут быть реализованы на практике с другими конфигурациями вычислительных систем, включая карманные устройства, многопроцессорные системы, основанную на микропроцессорах или программируемую бытовую электронную аппаратуру, сетевые персональные компьютеры (ПК), миникомпьютеры, универсальные вычислительные машины и т.п. Изобретение может быть реализовано на практике в распределенных вычислительных средах, в которых задачи выполняются удаленными обрабатывающими устройствами, которые связаны через сеть связи. В распределенной вычислительной среде программные модули могут быть размещены на локальных и удаленных устройствах хранения данных.

Как показано на фиг.2, типичная вычислительная система общего назначения включает в себя традиционный персональный компьютер 120 или т.п., включающий в себя блок 121 обработки данных, системную память 122 и системную шину 123, которая соединяет различные системные компоненты, в том числе системную память, с блоком 121 обработки данных. Системная шина 123 может относиться к любому из нескольких типов шинных структур, включая шину памяти или контроллер памяти, периферийную шину и локальную шину, с использованием любой из многообразия шинных архитектур. Системная память включает в себя постоянное запоминающее устройство 124 (ПЗУ) и оперативное запоминающее устройство 125 (ОЗУ). Базовая система 126 ввода-вывода (BIOS), содержащая базовые процедуры, которые помогают передавать информацию между элементами в рамках персонального компьютера 120, к примеру, в ходе загрузки, сохранена в ПЗУ 124.

Персональный компьютер 120 может дополнительно включать в себя накопитель 127 на жестких дисках для считывания и записи на жесткий диск (не показан), магнитный дисковод 128 для считывания и записи на сменный магнитный диск 129 и оптический дисковод 130 для считывания и записи на сменный оптический диск 131, например CD-ROM или другую оптическую среду. Накопитель 127 на жестких дисках, магнитный дисковод 128 и оптический дисковод 130 подключены к системной шине 123 посредством интерфейса 132 накопителя на жестких дисках, интерфейса 133 магнитного дисковода и интерфейса 134 оптического дисковода соответственно. Накопители и дисководы и ассоциированные с ними машиночитаемые носители предоставляют энергонезависимое хранение машиночитаемых команд, структур данных, программных модулей и других данных для персонального компьютера 120.

Хотя иллюстративная среда, описанная в данном документе, использует жесткий диск 127, сменный магнитный диск 129 и сменный оптический диск 131, следует принимать во внимание, что другие типы машиночитаемых носителей, которые могут хранить данные, к которым персональный компьютер может осуществить доступ, могут быть использованы в иллюстративной операционной среде. Такие другие типы носителей включают в себя магнитную дискету, карту флэш-памяти, цифровой видеодиск, картридж Бернулли, оперативное запоминающее устройство (ОЗУ), постоянное запоминающее устройство (ПЗУ) и т.п.

Ряд программных модулей может быть сохранен на жестком диске, магнитном диске 129, оптическом диске 131, в ПЗУ 124 или ОЗУ 125, в том числе операционная система (ОС) 135, одна или несколько прикладных программ 136, другие программные модули 137 и данные 138 программ. Пользователь может вводить команды и информацию в персональный компьютер 120 посредством устройств ввода, таких как клавиатура 140 и указательное устройство 142. Другие устройства ввода (не показаны) могут включать в себя микрофон, джойстик, игровую панель, спутниковую тарелку, сканер и т.п. Эти и другие устройства ввода часто подключены к блоку 121 обработки данных через интерфейс 146 пользовательского ввода, который соединен с системной шиной 121, но могут быть подключены другими интерфейсами, такими как параллельный порт, игровой порт или универсальная последовательная шина (USB). Монитор 147 или другой тип дисплейного устройства также подключен к системной шине 123 посредством интерфейса, такого как видеоадаптер 148. Помимо монитора 147, персональный компьютер в типичном случае включает в себя другие периферийные устройства вывода (не показаны), такие как динамики и принтеры. Иллюстративная система по фиг.2 также включает в себя адаптер 155 главного устройства, шину 156 интерфейса малых компьютерных систем (SCSI) и внешнее запоминающее устройство 162, подключенное к шине 156 SCSI.

Персональный компьютер 120 может работать в сетевой среде, используя логические соединения с одним или более удаленными компьютерами, такими как удаленный компьютер 149. Удаленным компьютером 149 может быть другой персональный компьютер, сервер, маршрутизатор, сетевой ПК, одноранговое устройство или другой общий узел сети и в типичном случае включает в себя многие или все из элементов, описанных выше относительно персонального компьютера 120, несмотря на то что только запоминающее устройство 150 проиллюстрировано на фиг.2. Логические соединения, показанные на фиг.2, включают в себя локальную сеть (LAN) 151 и глобальную сеть (WAN) 152. Такие сетевые среды являются обычными в офисах, корпоративных вычислительных сетях, сетях интранет (локальных сетях, использующих технологии Интернет) и Интернете.

При использовании в сетевой среде LAN персональный компьютер 120 подсоединен к LAN 151 посредством сетевого интерфейса или адаптера 153. При использовании в сетевой среде WAN персональный компьютер 120 в типичном случае включает в себя модем 154 или другое средство для установления связи по WAN 152, такой как Интернет. Модем 154, который может быть внутренним или внешним, подключен к системной шине 123 посредством интерфейса 146 последовательного порта. В сетевой среде программные модули, показанные относительно персонального компьютера 120, или их части могут храниться в удаленном запоминающем устройстве. Следует принимать во внимание, что показанные сетевые соединения являются иллюстративными и могут использоваться другие средства установления линии связи между компьютерами.

ВОСПРОИЗВЕДЕНИЕ КОНТЕНТА 12 В ОБЪЕДИНЕННЫХ В СЕТЬ ВЫЧИСЛИТЕЛЬНЫХ УСТРОЙСТВАХ 14

Защита контента означает диапазон способов и технологий для защиты цифрового контента 12, так чтобы этот контент 12 не мог быть использован способом, несовместимым с желаниями владельца и/или поставщика контента. Способы включают в себя защиту от копирования (CP), защиту линии связи (LP), условный доступ (CA), управление правами (RM) и управление цифровыми правами (DRM) помимо прочего. Основой любой системы защиты контента является то, что только доверенное приложение, которое обеспечивает надлежащее соблюдение неявных и/или явных правил использования защищенного контента 12, может осуществлять доступ к нему в незащищенной форме. В типичном случае контент 12 защищен посредством шифрования каким-либо способом, при этом только доверенные стороны могут дешифровать его.

Защита от копирования в буквальном смысле конкретно применяется к контенту 12, хранящемуся на устройстве хранения, тогда как защита линии связи применяется к контенту 12, передаваемому между приложениями/устройствами по среде передачи. Условный доступ может считаться наиболее сложной формой защиты линии связи, когда основные программы, каналы и/или фильмы зашифрованы при передаче. Только абонентам, которые оплатили доступ к такому контенту 12, предоставляются ключи, необходимые для того, чтобы дешифровать его.

Управление цифровыми правами - это расширяемая архитектура, в которой правила, касающиеся санкционированного использования конкретной порции контента 12, задаются явно и привязаны или ассоциированы с самим контентом 12. Механизмы DRM могут поддерживать более подробные и точные правила, чем другие способы, одновременно предоставляя больший контроль и гибкость на уровне отдельных порций контента или даже подкомпонентов такого контента. Пример системы управления цифровыми правами изложен в заявке на патент США за номером 09/290363, поданной 12 апреля 1999 года, Предварительной заявке на патент США за номером 60/126614, поданной 27 марта 1999 года, каждая из которых полностью включена в данный документ посредством ссылки.

Управление правами - это форма DRM, которая организационно основана на том, что контент 12 может быть защищен таким образом, чтобы быть доступным только в рамках организации или ее подмножества. Пример системы управления правами изложен в заявках на патент США за номерами 10/185527, 10/185278 и 10/185511, которые поданы 28 июля 2002 года и полностью включены в данный документ посредством ссылки.

В настоящем изобретении к контенту 12 с соответствующей лицензией 16, привязанной к первому вычислительному устройству 14 в сети 17, может осуществляться доступ посредством второго вычислительного устройства 14 в сети 17, разумеется, при условии, что лицензия 16 его разрешает. В типичном случае сеть 17 - это домашняя или офисная сеть 17, ограниченная относительно небольшим числом пользователей, хотя следует принимать во внимание, что сетью 17 может быть любая подходящая сеть соединенных между собой вычислительных устройств 14 без отступления от сущности и объема настоящего изобретения. Например, сетью 17 может быть просто кабель, соединяющий вычислительные устройства 14 между собой. Заметим, однако, что владелец контента 12 может захотеть ограничить доступ к данному контенту 12 по относительно крупной сети 17, такой как, например, Интернет, и может даже захотеть ограничить доступ к данному контенту 12 по любой сети 17, например, когда такой доступ может навредить владельцу, принимающему лицензионную плату за лицензию 16 для контента 12, или если такой доступ может увеличить вероятность того, что контент 12 будет похищен злонамеренным объектом.

Вычислительными устройствами 14 в сети 17 могут быть любые подходящие вычислительные устройства 14 без отступления от сущности и объема настоящего изобретения. В типичном случае, по меньшей мере, некоторые вычислительные устройства 14 в сети - это персональные вычислительные устройства, например дорожные или настольные компьютеры, и следует понимать, что, по меньшей мере, некоторыми из таких вычислительных устройств 14 могут также быть портативные вычислительные устройства, которые подключены к сети 17 только для того, чтобы загружать контент для последующего воспроизведения, воспроизводящие вычислительные устройства 14, такие как принтеры, мониторы, динамики и т.д., портативные запоминающие устройства и т.п. Настоящее изобретение также может быть использовано для того, чтобы расширять зону досягаемости RM-защищенного контента 12 до портативного электронного устройства 14 проигрывания, подключенного к компьютеру 14 по домашней сети 17. Важно, что настоящее изобретение дает возможность доступа к защищенному контенту 12 наряду с реализацией прав, заданных владельцем контента в лицензии 16, соответствующей им.

Затем с помощью настоящего изобретения хранилище цифрового мультимедиа может централизованно хранить библиотеку контента на персональном компьютере 14, при этом по-прежнему разрешая удаленный доступ из любых точек в ограниченной области, например дома, даже если устройство 14, осуществляющее удаленный доступ к контенту 12, не получает лицензию 16, привязанную к нему, для контента 12. С помощью настоящего изобретения контент 12 безопасно передается по сети 17 одновременно с сохранением прав владельца данного контента 12.

В одном варианте осуществления настоящего изобретения способ доставки контента 12 из первого, передающего, вычислительного устройства 14 (далее "передающее устройство") второму, принимающему, вычислительному устройству 14 (далее "принимающее устройство") является агностичным по отношению к фактическим протоколам, используемым для передачи контента 12. Таким образом, конкретный путь, которым передающее устройство и принимающее устройство обмениваются данными, не имеет значения для способа. Помимо этого, в одном варианте осуществления настоящего изобретения способ доставки контента 12 от передающего устройства принимающему устройству является агностичным по отношению к формату контента 12. Таким образом, любой конкретный тип контента 12 может быть отправлен от передающего устройства принимающему устройству посредством данного способа.

Обращаясь теперь к фиг.3, можно видеть, что в одном варианте осуществления настоящего изобретения передающее устройство 14x передает контент 12 принимающему устройству 14r по соединяющей сети 17, при этом передающее устройство уже имеет данный контент 12 и лицензию 16, соответствующую ему, и при этом передающее устройство 14x имеет пару открытого/личного ключей (PU-X, PR-X), ассоциированную с ним, и передающее устройство 14r также имеет пару открытого/личного ключей (PU-R, PR-R), ассоциированную с ним. Как показано, контент 12 представляется в форме пакета 13 контента с контентом 12, зашифрованным согласно симметричному ключу контента (KD) для того, чтобы получить в результате (KD(контент)), а лицензия 16 включает в себя описание прав и условий (далее "политики"), возможно, включающее в себя то, может ли принимающее устройство 14r осуществлять доступ к контенту 12 посредством передающего устройства 14x и сети 17, и также включает в себя ключ контента (KD), зашифрованный согласно личному ключу передающего устройства 14x (PU-X) для того, чтобы получить в результате (PU-X(KD)). Заметим, что хотя настоящее изобретение излагается главным образом относительно симметричного ключа контента (KD) и пар открытого/личного ключей для передающего устройства 14x и принимающего устройства 14r, также могут быть использованы другие механизмы шифрования без отступления от сущности и объема настоящего изобретения.

Обращаясь теперь к фиг.4-6, чтобы подготовить принимающее устройство 14r для осуществления доступа к контенту 12 посредством передающего устройства 14x и сети 17, в одном варианте осуществления настоящего изобретения используются способы для того, чтобы регистрировать принимающее устройство 14r в передающем устройстве 14x (фиг.4), устанавливать сеанс между передающим устройством 14x и принимающим устройством 14r (фиг.5) и передавать контент 12 от передающего устройства 14x принимающему устройству 14r (фиг.6), посредством чего принимающее устройство 14r может воспроизводить переданный контент 12 согласно условиям лицензии 16, соответствующей ему.

В частности и ссылаясь теперь на фиг.4, в одном варианте осуществления настоящего изобретения принимающее устройство 14r регистрируется в передающем устройстве 14x после отправки принимающим устройством 14r запроса на регистрацию передающему устройству 14x посредством соединяющей сети 17 (этап 401). Следует принимать во внимание, что запрос на регистрацию должен включать в себя уникальный идентификатор принимающего устройства 14r и соответственно такой уникальный идентификатор, по меньшей мере, частично достигается посредством включения в запрос на регистрацию цифрового сертификата 22, предоставленного принимающему устройству 14r соответствующим центром сертификации. Также следует принимать во внимание, что цифровой сертификат 22 включает в себя открытый ключ принимающего устройства 14r (PU-R) и имеет цифровую подпись центра сертификации, и, таким образом, подлинность цифровой подписи сертификата 22 может быть проверена надлежащим применением (PU-R) к ней. Следует дополнительно принимать во внимание, что сертификат 22 может включать в себя цепочку сертификатов, ведущую обратно к центру сертификации, посредством которой передающее устройство 14x, знающее о проверке подлинности открытого ключа, соответствующего центру сертификации, может проверить подлинность цепочки сертификатов с тем, чтобы удостовериться, что сертификат 22 действительно исходит от центра сертификации.

Известно, что, по меньшей мере, в некоторых случаях принимающее устройство 14r может совместно использовать сертификат 22 с другими аналогичными устройствами, особенно если принимающее устройство 14r является относительно простым или было иным способом спроектировано для этого его изготовителем. Чтобы предупредить такую ситуацию и гарантировать, что запрос на регистрацию действительно включает в себя уникальный идентификатор принимающего устройства 14r, запрос на регистрацию от принимающего устройства 14r также включает в себя идентификатор 24 устройства данного принимающего устройства 14r, при этом идентификатор 24 устройства данного принимающего устройства 14r отличается от идентификатора 24 устройства любого другого аналогичного устройства, которое может совместно использовать общий сертификат 22 с данным принимающим устройством 14r. Таким образом, между сертификатом 22 и идентификатором 24 устройства принимающее устройство 14r уникально идентифицируется в запросе на регистрацию, отправленном передающему устройству 14x. Заметим, что хотя можно обойтись без идентификатора 24 устройства в случае, когда сертификат 22 уникален для принимающего устройства 14r, передающее устройство 14x и/или принимающее устройство 14r не всегда могут удостовериться, действительно ли этот сертификат 22 уникален для принимающего устройства 14r, и следовательно, может быть полезным всегда требовать идентификатор 24 устройства с сертификатом 22 в запросе на регистрацию.

В любом случае, после приема запроса на регистрацию передающее устройство 14x проверяет действительность его сертификата 22 (этап 403) и, в частности, устанавливает, что сертификат 22 можно отследить в обратном направлении посредством сопровождающей цепочки сертификатов до центра сертификации, известного данному передающему устройству 14x и подтвержденному им, а также устанавливает согласно соответствующему списку 26 аннулирования, что сертификат 22 не был аннулирован. Существенно в таком случае, что передающее устройство 14x наделяет доверием принимающее устройство 14r для того, чтобы надлежащим образом обрабатывать принятый контент 12, по меньшей мере, частично, если принимающее устройство 14r владеет неаннулированным сертификатом 22, извлеченным из подтвержденного центра сертификации.

В предположении, что передающее устройство 14x находит неаннулированный и подтвержденный сертификат 22 в запросе на регистрацию, передающее устройство 14x может принять решение без дополнительных усилий фактически зарегистрировать принимающее устройство 14r в качестве имеющего возможность осуществлять доступ к контенту 12 посредством данного передающего устройства 14x и сети 17. Тем не менее, в одном варианте осуществления настоящего изобретения передающее устройство 14x до регистрации принимающего устройства 14r также удостоверяется, что принимающее устройство 14r находится в достаточной близости от передающего устройства 14x, измеряемой как функция расстояния, времени или др. Можно принимать во внимание, что данное требование близости может быть использовано для того, чтобы не допустить ситуации, когда используется глобальная сеть 17 для того, чтобы зарегистрировать принимающее устройство 14r в передающем устройстве 14x. Подобное использование глобальных сетей 17 следует предотвращать ввиду того, что любому принимающему устройству 14r в любой точке мира не должно быть разрешено регистрироваться с помощью передающего устройства 14x. В противном случае один или более пользователей могут создать обширную сеть 17 принимающих устройств 14r, зарегистрированных в передающем устройстве 14x, и тем самым помешать подразумеваемой цели ограничения доступа к контенту 12 посредством сети 17 до одного пользователя или строго определенной группы соответствующих пользователей.

В любом случае для того, чтобы реализовать данное требование близости, снова обращаясь к фиг.4, передающее устройство 14x отправляет ответ на запрос на регистрацию запрашивающему принимающему устройству 14r посредством соединяющей сети 17 (этап 405). В одном варианте осуществления настоящего изобретения ответ на запрос на регистрацию включает в себя идентификатор регистрации, сгенерированный передающим устройством 14x для того, чтобы идентифицировать запрос на регистрацию, по меньшей мере, одно из идентификатора 24 устройства и (PU-R) принимающего устройства 14r, полученного из запроса на регистрацию, и первый одноразовый номер, который должен быть использован, как изложено более подробно ниже. Следует принимать во внимание, что первый одноразовый номер - это, по существу, случайное значение. Чтобы не допустить просмотра данной информации неуполномоченным объектом, запрос на регистрацию или, по меньшей мере, его часть могут быть зашифрованы способом, расшифровываемым принимающим устройством 14r, например, посредством его (PU-R), хотя может быть использован и другой криптографический ключ без отступления от сущности и объема настоящего изобретения.

После приема запроса на регистрацию принимающее устройство 14r дешифрует его и удостоверяется, что, по меньшей мере, одно из идентификатора 24 устройства и (PU-R) принадлежит данному принимающему устройству 14r (этап 407), и если это так, принимающее устройство 14r отправляет адрес его порта вместе с идентификатором регистрации передающему устройству 14x посредством соединяющей сети 17 (этап 409). Как можно увидеть далее, портом может быть любой подходящий порт принимающего устройства 14r, и он должен быть выбран, главным образом, на основе того, как быстро передающее устройство 14x может осуществлять доступ к принимающему устройству 14r, тем самым утверждение о том, что требование близости удовлетворено, главным образом, основывается на том, как быстро передающее устройство 14x отправляет сообщение близости принимающему устройству 14r и принимает ответ на сообщение близости от него.

С адресом порта, принятым от принимающего устройства 14r, перед