Устройство и способ для многофункционального устройства аутентификации

Иллюстрации

Показать всеИзобретение относится к области аутентификации в сетях передачи данных. Технический результат заключается в расширении функциональных возможностей модуля аутентификации. Сущность изобретения заключается в том, что аутентификация выполняется с использованием съемного внешнего модуля аутентификации, содержащего модуль, выполненный с возможностью приема модуля аутентификации. Модуль аутентификации выполнен с возможностью генерации аутентификационных данных. Модуль может содержит входной блок, выполненный с возможностью приема и подключения модуля аутентификации, и выходной блок, выполненный с возможностью приема аутентификационных данных от модуля аутентификации и передачи аутентификационных данных. 11 н. и 34 з.п. ф-лы, 6 ил.

Реферат

Перекрестные ссылки на родственные заявки

Данная патентная заявка испрашивает приоритет предварительной заявки на патент № 60/480,134, озаглавленной “Устройство и способ для многофункционального устройства аутентификации”, поданной 19 июня 2003 г., и переуступленной правопреемнику настоящей заявки и прямо включенной в настоящую заявку посредством ссылки.

Настоящая патентная заявка связана с нижеследующими заявками, все из которых переуступлены правопреемнику настоящей заявки.

Находящаяся в процессе одновременного рассмотрения заявка на патент США № 09/611,569, поданная 15 февраля 2002 г. и озаглавленная “Способ и устройство для надежной аутентификации личности с помощью слышимых тональных сигналов”.

Находящаяся в процессе одновременного рассмотрения патентная заявка США № 10/077,365, поданная 15 февраля 2002 г. и озаглавленная “Способ и устройство для упрощенной аудиоаутентификации”.

Находящаяся в процессе одновременного рассмотрения патентная заявка США № 10/139,873, поданная 6 мая 2002 г. и озаглавленная “Система и способ для акустической двухфакторной аутентификации”.

Находящаяся в процессе одновременного рассмотрения патентная заявка США № 10/356,144, поданная 30 января 2003 г. и озаглавленная “Беспроводная коммуникация с использованием звука”.

Находящаяся в процессе одновременного рассмотрения патентная заявка США № 10/356,425, поданная 30 января 2003 г. и озаглавленная “Коммуникация с использованием слышимых тональных сигналов”.

Область техники

Изобретение, в основном, относится к системам аутентификации и, более конкретно, к системам аутентификации с использованием модифицируемого устройства.

Описание соответствующего уровня техники

Доступ в Интернет и использование электронных баз данных неуклонно возросли среди широкой общественности. Электронная коммерция была с готовностью принята как потребителями, так и бизнесменами, благодаря сравнительной легкости, с которой одна сторона может покупать или продавать другой стороне без осложнений, неизбежно возникающих при применении правила “школьных тетрадей и учебников”. К примеру, пользователи могут получить доступ к банкам (в режиме прямого доступа или через банкоматы), к частной сети, такой как интранет, к защищенному серверу или базе данных, и/или к другой виртуальной частной сети (VPN) через сеть связи или инфраструктуру общего пользования посредством цифровой аутентификации.

Однако с внедрением систем связи, в которых контакт лицом к лицу отсутствует или значительно снижен, возросли возможности для мошеннической деятельности. Украденная кредитная карточка в руках правонарушителя может стать причиной ущерба для кредитоспособности владельца кредитной карточки и принести ущерб эмитенту кредитной карточки, который должен компенсировать потери, возникшие из-за неправомочных покупок. В сценарии, развивающемся по худшему случаю, правонарушитель может фактически украсть идентификационные данные участника сделки, чтобы использовать кредитоспособность и финансовые счета этого участника. Такая деятельность ставит потерпевшую сторону в необоснованное положение защиты от любой криминальной деятельности, совершенной под ее именем, препятствуя деятельности, сопровождающей бизнес обманутых кредиторов, или переустановления новых идентификационных данных с полномочиями.

Для предотвращения несанкционированного доступа были разработаны различные схемы защиты для проверки пользователя или идентификации объекта, обеспечивающие доступ только для авторизованных объектов. Один метод аутентификации пользователя и контроля доступа может быть реализован посредством устройства, генерирующего код доступа, такого как маркер доступа. Обычно пользователь снабжен маркером доступа, имеющим уникальную секретную информацию. Маркер доступа отображает уникальный код доступа, который периодически генерируется. Также код доступа может быть зарегистрирован и/или связан с пользователем в одной или более сети(ях) для установления идентичности. Обычно код доступа генерируется из алгоритма, основанного на секретной информации и текущем времени. Пользователю затем требуется ввести текущий отображаемый код доступа, чтобы получить доступ к одной или более сетям.

Хотя маркер доступа, описанный выше, может предотвратить несанкционированный доступ, он является простым, с ограниченными функциями. Таким образом, в других маркерах доступа могут быть реализованы отличающиеся функции. К примеру, другой уровень защиты может быть обеспечен путем реализации пользовательского интерфейса, предусматривающего, что пользователь должен ввести правильный пароль или персональный идентификационный номер (PIN, ПИН), чтобы активировать маркер доступа. Однако, если пользователь желает поменять и/или добавить другие функции в маркер доступа, например пользовательский интерфейс, пользователь должен получить полностью новый маркер доступа с требуемыми функциями.

Новый маркер доступа генерирует другой код доступа, который соответствует секретной информации в новом маркере доступа. Поэтому код доступа должен быть перерегистрирован и/или заново привязан к пользователю в каждой из одной или более сетей. Это может быть обременительным и создавать неудобства для пользователей и, таким образом, мешать осуществлению модернизации и/или обмена маркера доступа. Соответственно, существует потребность в более эффективном, более удобном и/или дружественном для пользователя пути реализации устройства для аутентификации.

Сущность изобретения

Раскрытые здесь варианты осуществления направлены на реализацию сформулированных выше потребностей посредством обеспечения расширяемого и/или заменяемого устройства для выполнения электронной аутентификации. Обычно устройство снабжено модулем, который защищенным образом передает одни или более аутентификационные данные, такие как цифровые подписи, для электронной аутентификации. В некоторых вариантах осуществления модуль может быть выполнен с возможностью передачи одного или более кодов доступа, таких как пароли или ПИНы, для электронной аутентификации. Подходящий верификатор может затем принять и сверить аутентификационные данные для подтверждения идентичности, источника или начального пользователя модуля. Затем, если требуется, пользователю может быть разрешен или запрещен доступ в частную сеть или систему.

Более детально, модуль содержит защищенный носитель информации и процессор, который генерирует аутентификационные данные, такие как цифровая подпись, на основе уникальной криптографической информации, хранящейся на носителе информации. Модуль также содержит выходной блок, который передает аутентификационные данные. Выходной блок может содержать звуковой компонент, который передает аутентификационные данные посредством излучения звуковых тональных сигналов, связанных с цифровой подписью или кодом доступа.

Соответственно, раскрытые варианты осуществления обеспечивают возможность более удобной электронной аутентификации, а также более удобный для пользователя способ модификации или усовершенствования устройства для электронной аутентификации. В одном аспекте раскрыто устройство для выполнения аутентификации с использованием съемного внешнего модуля аутентификации. Модуль аутентификации выполнен с возможностью генерации аутентификационных данных. Устройство содержит входной блок, выполненный с возможностью приема модуля аутентификации, и выходной блок, связанный с входным блоком и выполненный с возможностью приема аутентификационных данных от модуля аутентификации и передачи аутентификационных данных. Выходной блок может являться звуковым компонентом, выполненным с возможностью приема аутентификационных данных от модуля аутентификации и излучения звуковых тональных сигналов, связанных с аутентификационными данными. Устройство может содержать корпусной модуль, содержащий входной блок и выходной блок для приема и передачи аутентификационных данных.

В другом аспекте раскрыт пользовательский сменный модуль для выполнения аутентификации с использованием аутентификационных данных, принятых из внешнего модуля аутентификации. Модуль аутентификации выполнен с возможностью генерации аутентификационных данных. Модуль содержит входной блок, выполненный с возможностью съемного подсоединения модуля аутентификации; выходной блок, связанный с входным блоком, выполненный с возможностью приема аутентификационных данных и передачи аутентификационных данных, и орган управления, связанный с выходным блоком, выполненный с возможностью инициирования передачи аутентификационных данных выходным блоком. Выходной блок может содержать звуковой компонент, выполненный с возможностью приема аутентификационных данных, преобразования аутентификационных данных в звуковые тональные сигналы и излучения звуковых тональных сигналов, связанных с аутентификационными данными.

В устройстве и/или модуле звуковой компонент может содержать блок преобразования, соединенный с входным блоком, выполненный с возможностью приема аутентификационных данных и преобразования аутентификационных данных в звуковые тональные сигналы; и блок генерации звука, соединенный с блоком преобразования, выполненный с возможностью излучения звуковых тональных сигналов, связанных с аутентификационными данными. Звуковой компонент может дополнительно содержать блок приема звукового сигнала, соединенный с блоком преобразования, выполненный с возможностью приема внешнего сигнала, при этом блок преобразования выполнен с возможностью преобразования внешнего сигнала в данные, используемые для генерации аутентификационных данных.

В другом аспекте раскрыт модуль аутентификации для съемного подключения к пользовательскому сменному модулю. Модуль имеет выходной блок, при этом выходной блок выполнен с возможностью приема аутентификационных данных и передачи аутентификационных данных. Модуль аутентификации содержит носитель информации, выполненный с возможностью хранения криптографического ключа; и процессор, соединенный с носителем информации, выполненный с возможностью генерации аутентификационных данных с использованием криптографического ключа.

В другом аспекте способ для выполнения аутентификации с использованием съемного подсоединяемого внешнего модуля аутентификации выполнен с возможностью генерации аутентификационных данных и содержит конфигурирование входного блока для приема и подсоединения модуля аутентификации и реализацию входного блока в пользовательском сменном модуле, выполненном с возможностью приема аутентификационных данных и передачи аутентификационных данных. Передача аутентификационных данных может содержать излучение звуковых тональных сигналов, связанных с аутентификационными данными.

В другом аспекте раскрыт пользовательский сменный модуль для выполнения аутентификации с использованием аутентификационных данных, принятых от внешнего модуля аутентификации. Модуль аутентификации выполнен с возможностью генерации аутентификационных данных. Имеется средство для съемного подключения модуля аутентификации; средство для приема аутентификационных данных и средство для передачи аутентификационных данных. Средство для передачи может содержать средство для преобразования аутентификационных данных в звуковые тональные сигналы и средство для излучения звуковых тональных сигналов, связанных с аутентификационными данными. Модуль может дополнительно содержать средство для приема внешнего сигнала и средство для преобразования внешнего сигнала в данные, используемые для генерации аутентификационных данных.

В раскрытых устройстве и способах звуковые тональные сигналы могут содержать слышимые тональные сигналы. Звуковые тональные сигналы могут содержать инфразвуковые тональные сигналы. Звуковые тональные сигналы могут содержать ультразвуковые тональные сигналы. Также аутентификационные данные могут содержать цифровую подпись. Аутентификационные данные могут содержать код доступа. Кроме того, модуль может дополнительно содержать дисплей.

В других аспектах средство для хранения криптографической информации отделено от средств для передачи криптографической информации. Устройство для выполнения аутентификации содержит модуль аутентификации, выполненный с возможностью генерации цифровой подписи; и модуль, в который вставляется модуль аутентификации. Модуль содержит звуковой компонент, связанный с модулем аутентификации и выполненный с возможностью излучения звуковых тональных сигналов, связанных с цифровой подписью. Модуль аутентификации может выниматься из модуля. Также модуль аутентификации может содержать носитель информации, выполненный с возможностью хранения криптографического ключа; и процессор, соединенный с носителем информации и выполненный с возможностью генерации цифровой подписи с использованием криптографического ключа. Звуковой компонент может содержать блок генерации звука, выполненный с возможностью излучения звуковых тональных сигналов, связанных с цифровой подписью, и может дополнительно содержать блок приема звукового сигнала, выполненный с возможностью приема внешнего сигнала, и при этом модуль аутентификации генерирует цифровую подпись на основе внешнего сигнала.

В других аспектах устройство для выполнения аутентификации содержит модуль аутентификации, выполненный с возможностью генерации первой цифровой подписи; и сменный модуль, в который вставляется модуль аутентификации. Заменяемый модуль содержит звуковой компонент, соединенный с модулем аутентификации и выполненный с возможностью генерации звуковых волн, связанных с первой цифровой подписью. Также модуль аутентификации может содержать носитель информации, выполненный с возможностью хранения криптографического ключа; и процессор, соединенный с носителем информации и выполненный с возможностью генерации цифровой подписи с использованием криптографического ключа.

Кроме того, может поддерживаться множество криптографических ключей, при этом цифровая подпись генерируется из одного из множества криптографических ключей; и каждый из множества криптографических ключей имеет связанные с ним звуковые тональные сигналы. Также модуль может содержать источник энергии, выполненный с возможностью снабжения энергией модуля аутентификации. Кроме того, звуковые тональные сигналы могут содержать слышимые тональные сигналы. Звуковые тональные сигналы могут содержать инфразвуковые тональные сигналы. Звуковые тональные сигналы могут содержать ультразвуковые тональные сигналы.

Краткое описание чертежей

Различные варианты осуществления описаны подробно со ссылками на следующие чертежи, на которых сходные ссылочные позиции обозначают сходные элементы и на которых показано следующее:

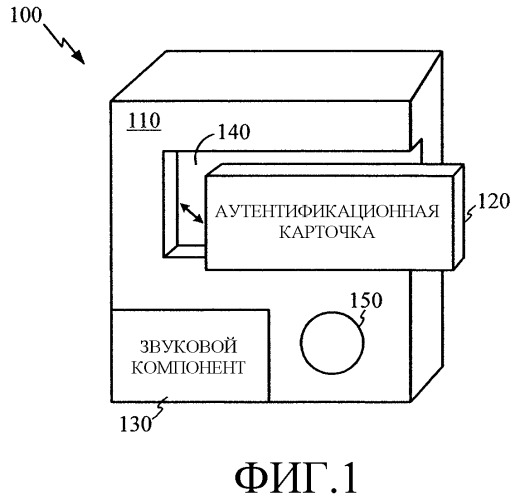

Фиг.1 - примерный вариант осуществления устройства для аутентификации;

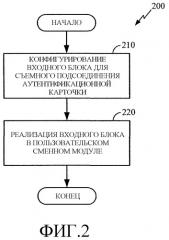

Фиг.2 - блок-схема алгоритма примерного варианта осуществления способа аутентификации;

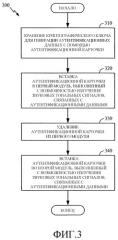

Фиг.3 - блок-схема алгоритма примерного варианта осуществления способа замены модуля для аутентификации;

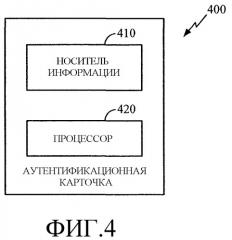

Фиг.4 - блок-схема примерного варианта осуществления модуля аутентификации, предназначенного для устройства аутентификации;

Фиг.5 - блок-схема примерного варианта осуществления звукового компонента; и

Фиг.6 - блок-схема примерного варианта осуществления системы аутентификации.

Подробное описание

Представленные варианты осуществления раскрывают расширяемое и/или модернизируемое устройство для использования при аутентификации. В раскрытых вариантах осуществления устройство разделено, по меньшей мере, на две части. Более конкретно, аутентификационные данные, такие как цифровая(ые) подпись(и), генерируются в отдельном объекте, далее по тексту называемом “модуль аутентификации”. Модуль аутентификации может помещаться в различные устройства и/или аппараты, имеющие возможность передачи сформированных аутентификационных данных, таких как цифровая(ые) подпись(и). Следовательно, пользователи могут простым, удобным и/или экономичным способом добавлять и удалять функции, как требуется от устройства и/или аппарата. Также следует отметить, что модуль аутентификации может также быть выполнен с возможностью передачи кода доступа, такого как пароль или ПИН, так же как и цифровых подписей и другой информации, используемой для аутентификации, далее по тексту называемой “аутентификационными данными”, которые позволяют пользователю получить доступ в частную базу данных, сеть или систему.

В одном варианте осуществления аутентификационные данные могут передаваться с использованием звуковых волн. Находящаяся на одновременном рассмотрении патентная заявка США № 09/611,569 раскрывает устройство для выполнения аутентификации путем генерации слышимых тональных сигналов, связанных с аутентификационными данными. Для разъяснительных целей аутентификационные данные в представленных ниже вариантах осуществления передаются с использованием звука. В общем случае, раскрытое устройство также содержит запоминающий элемент и звуковой компонент, соединенные с процессором для генерации слышимых тональных сигналов. Однако следует отметить, что аутентификационные данные могут передаваться с использованием любых известных методов, допустимых для реализации в устройстве. Следовательно, объем изобретения не ограничивается передачей аутентификационных данных с использованием звука.

Как раскрыто здесь, термин “звуковая волна” относится к акустической волне или волнам давления или вибрациям, распространяющимся в газе, жидкости или твердом теле. Звуковые волны включают в себя ультразвуковые, слышимые и инфразвуковые волны. Термин “слышимая волна” относится к звуковым волнам с частотами, лежащими в пределах слышимого спектра, который находится в пределах, приблизительно, от 20 Гц до 20 кГц. Термин “ультразвуковая волна” относится к звуковым волнам с частотами, лежащими выше слышимого спектра, и термин “инфразвуковая волна” относится к звуковым волнам с частотами, лежащими ниже слышимого спектра. Термин “тональный сигнал” относится к звуковым волнам с некоторой высотой звука и колебаниями. Соответственно, термин “слышимый тональный сигнал” относится к слышимым волнам с некоторой высотой звука и колебаниями, “ультразвуковой тональный сигнал” относится к ультразвуковым волнам с некоторой высотой звука и колебаниями, и “инфразвуковой тональный сигнал” относится к инфразвуковым волнам с некоторой высотой звука и колебаниями. Термин “носитель информации” представляет одно или более устройств для хранения данных, включающих в себя постоянное запоминающее устройство (ROM, ПЗУ), оперативное запоминающее устройство (RAM, ОЗУ), накопители на магнитных дисках, оптические носители информации, устройства флэш-памяти и/или другие машиночитаемые носители информации для хранения данных. Термин “машиночитаемый носитель информации” включает в себя, но не ограничивается этим, переносные или стационарные запоминающие устройства, оптические запоминающие устройства, беспроводные каналы и различные другие устройства, выполненные с возможностью сохранения, содержания или переноса команд и/или данных. Термин “модуль” относится к независимому устройству, компоненту, блоку или элементу. Модуль может использоваться в комбинации с другими компонентами, блоками или элементами.

Также следует отметить, что варианты осуществления могут быть описаны как процесс, изображенный на блок-схеме, схеме последовательности операций, структурной схеме или функциональной блок-схеме. Хотя блок-схема может описывать операции как последовательный процесс, множество операций может выполняться параллельно или одновременно. Кроме того, порядок следования операций может быть изменен. Процесс заканчивается, когда его операции выполнены. Процесс может соответствовать способу, функции, процедуре, подпрограмме и т.д. Когда процесс соответствует функции, его завершение соответствует возвращению функции в вызывающую функцию или главную функцию.

Кроме того, приведены конкретные подробности, чтобы обеспечить доскональное понимание вариантов осуществления изобретения. Однако, специалистам в данной области техники будет понятно, что варианты осуществления могут быть реализованы на практике без этих конкретных подробностей. К примеру, электрические цепи могут быть показаны в виде блок-схемы, чтобы не затенять варианты осуществления излишними подробностями. В другом случае хорошо известные электрические цепи, структуры и методы могут быть показаны подробно, чтобы не вносить неясности в варианты осуществления изобретения.

Фиг.1 показывает приведенное для примера устройство 100 для выполнения аутентификации. Устройство 100 содержит корпусной модуль 110, выполненный с возможностью приема или вставки модуля 120 аутентификации. Модуль 120 аутентификации выполнен с возможностью генерации аутентификационных данных, таких как цифровая подпись. Корпусной модуль 110 может дополнительно содержать звуковой компонент 130, входной блок 140 и орган 150 управления. Хотя фиг.1 показывает входной блок 140 в виде прямоугольного отверстия, может быть реализован входной блок 140 другой формы и/или размера, если входной блок 140 имеет возможность принимать модуль 120 аутентификации. Примерные формы входного блока 140 включают в себя, но не ограничиваются ими, круглую, треугольную, другую многоугольную и неполигональную формы. Также входной блок 140 может, к примеру, иметь размер от нескольких миллиметров до нескольких дюймов, в зависимости от корпусного модуля 110 и модуля 120 аутентификации.

Подобным образом модуль 120 аутентификации может быть реализован в различной другой форме, такой как круглая, многоугольная и неполигональная формы, и/или иметь другие размеры для соединения с входным блоком 140. Входной блок 140 может быть выемкой, щелевым отверстием, пазом, нишей, отделением, вместилищем, опорой или другой открытой, частично открытой или полностью закрытой площадкой, щелью, камерой или полостью, которая доступна для пользователя и выполнена с возможностью подключения съемного модуля 120 аутентификации. Корпусной модуль 110 может также иметь крышку (не показана), которая надежно закрывает модуль 120 аутентификации во входном блоке 140. Кроме того, корпусной модуль 110 может содержать дополнительные элементы, такие как дополнительный носитель информации и процессор (не показан) для управления приемом и передачей аутентификационных данных.

Соответственно, модуль 120 аутентификации может быть вставлен или помещен в корпусной модуль 110, а именно во входной блок 140 корпусного модуля 110, но он также может извлекаться из корпусного модуля 110. К примеру, пользователь может удалить модуль 120 аутентификации из корпусного модуля 110 и поместить его в другой корпусной модуль. Таким образом, модуль 120 аутентификации не требуется встраивать в корпусной модуль 110. Если модуль 120 аутентификации помещается в корпусной модуль 110, модуль 120 аутентификации выполняется с возможностью соединения с корпусным модулем 110. В этом варианте осуществления модуль 120 аутентификации должен быть соединен со звуковым компонентом 130. Звуковой компонент 130 выполнен с возможностью излучения звуковых тональных сигналов, связанных с аутентификационными данными, такими как цифровая подпись. Пользователь может активировать передачу аутентификационных данных от корпусного модуля 110 с помощью органа 150 управления. Орган 150 управления может быть, но не ограничивается этим, кнопкой, переключателем, ручкой управления или другим пользовательским устройством ввода. Следовательно, орган 150 управления выполнен с возможностью активации звукового компонента 130 для передачи аутентификационных данных.

Как описано выше, модуль 120 аутентификации может быть вставлен в корпусной модуль 110 различными путями. Специалистам в данной области техники должно быть ясно, что местоположение звукового компонента 130, входного блока 140 и/или органа 150 управления может быть изменено, не нарушая функционирование корпусного модуля 110 и модуля 120 аутентификации. Также следует отметить, что размер и форма корпусного модуля 110 могут быть изменены без нарушения функционирования устройства 100.

Как описано выше, устройство 100 разделено на модуль 120 аутентификации, который защищенным образом хранит криптографическую секретную информацию для генерации аутентификационных данных, и на корпусной модуль 110, который служит контейнером или оболочкой для модуля 120 аутентификации. Таким образом, корпусной модуль 110 является сменным, расширяемым и/или взаимозаменяемым модулем и предоставляет средство связи, такое как звуковой компонент 130, которое позволяет модулю 120 аутентификации взаимодействовать с окружением, например с инфраструктурой верификатора, которая проверяет пользователя корпусного модуля 110. После проверки идентичность пользователя может быть подтверждена и/или пользователь может получить доступ в частную сеть или систему. В результате модуль 120 аутентификации с возможностью съема подсоединен к пользовательскому сменному модулю.

Разделение устройства 100, как описано, позволяет пользователю, к примеру, первоначально купить простой и/или недорогой модуль. Модуль позже может быть заменен на совершенно другой модуль, имеющий другие функции, или на новый усовершенствованный модуль. Альтернативно, пользователь может даже понизить уровень системы и/или дорогого модуля до простого и/или дешевого модуля. Еще в качестве альтернативы, как и контейнер, различные элементы могут быть добавлены и/или удалены из модуля для того, чтобы разнообразить и/или поменять функции модуля. Различные элементы могут быть встраиваемыми модулями, которые пользователям легко присоединить к модулю для добавления некоторых функций.

Соответственно, в корпусном модуле 110 могут быть реализованы дополнительные элементы, чтобы получить функции, иные, чем обеспечение передачи аутентификационных данных. Примеры дополнительных элементов включают в себя, но не ограничиваются ими, фонарик, цепочку для ключей, открывалку для бутылок, дисплей, монитор, телевизор, камеру, пейджер, персональный цифровой секретарь, беспроводной или мобильный телефон и другие электронные устройства, так же как и неэлектронные приспособления. Заметим, что после добавления дополнительных элементов в корпусном модуле 110 может также реализовываться отсоединение элементов для отключения выбранных функций. Как описывалось ранее, устройство 100 является многофункциональным устройством для аутентификации.

Фиг.2 показывает примерный способ 200 аутентификации с помощью верификации цифровой подписи. Способ 200 содержит конфигурирование (210) входного блока для приема и соединения с внешним модулем аутентификации. Модуль аутентификации выполнен с возможностью генерации аутентификационных данных. Входной блок выполнен с возможностью съемного подсоединения модуля аутентификации. Входной блок далее реализуется (220) в пользовательском сменном модуле, выполненном с возможностью приема аутентификационных данных и передачи аутентификационных данных. К примеру, входной блок может быть реализован для передачи аутентификационных данных посредством излучения звуковых тональных сигналов, связанных с аутентификационными данными. Это позволяет пользователю поменять или модернизировать весь корпусной модуль без смены или обновления модуля аутентификации. Более конкретно, модуль аутентификации может быть удален из одного корпусного модуля и затем вставлен или подключен в другой корпусной модуль.

Фиг.3 показывает примерный способ 300 обмена или обновления модуля для аутентификации посредством верификации цифровой подписи. Способ 300 содержит хранение (310) криптографического ключа, который используется для генерации аутентификационных данных, таких как цифровая подпись, в модуле аутентификации. Модуль аутентификации вставлен (320) в первый модуль для передачи аутентификационных данных, к примеру, путем излучения звуковых тональных сигналов, связанных с цифровой подписью, при этом модуль аутентификации может выниматься из первого модуля. Способ 300 может дополнительно содержать удаление (330) модуля аутентификации из первого модуля и вставку (340) модуля аутентификации во второй модуль, выполненный с возможностью передачи аутентификационных данных, к примеру, путем излучения звуковых тональных сигналов, связанных с цифровой подписью.

Модуль 120 аутентификации может быть реализован на основе смарт-карты, к примеру, в соответствии со стандартами, определенными в ISO/IEC7816, или на основе карты с интегральной микросхемой (ICC). Размер модуля 120 аутентификации может быть достаточно малым достаточным для вставки в различные модули. К примеру, корпусной модуль 110 может быть одним из или комбинацией маркера доступа, дисплея, монитора, пейджера, персонального цифрового секретаря, и беспроводного или мобильного телефона. Корпусной модуль 110 может также функционировать как цепочка для ключей, фонарик, камера, телевизор, кредитная карта или другие устройства, если средство для передачи аутентификационных данных доступно. Как описано выше, в одном варианте осуществления звуковой компонент, имеющий возможность генерировать звуковые тональные сигналы, может быть реализован для передачи аутентификационных данных.

Фиг.4 показывает примерный вариант осуществления внешнего модуля 300 аутентификации, который может вставляться в корпусной модуль 110 по фиг.1. Модуль 400 аутентификации содержит носитель 410 информации, выполненный с возможностью хранения криптографического ключа, и процессор 420, соединенный с носителем 410 информации. Процессор 420 выполнен с возможностью генерации аутентификационных данных с использованием криптографического ключа.

В одном варианте осуществления процессор 420 выполнен с возможностью генерации цифровой подписи с использованием криптографического ключа. Цифровая подпись может генерироваться на основе любого из известных методов. К примеру, один метод генерации криптографического ключа представляет собой криптографию с открытым ключом. В методе криптографии с открытым ключом пользователь имеет секретный ключ и открытый ключ для шифрования документов. Пользователь шифрует информацию пользовательским секретным ключом (например, криптографическим ключом в криптографии с открытым ключом) и посылает зашифрованную информацию целевому объекту, который затем расшифровывает информацию пользовательским открытым ключом. Если целевой объект может расшифровать информацию пользовательским открытым ключом, то цифровая подпись аутентифицируется как информация, исходящая от пользователя.

Фиг.5 показывает примерный вариант осуществления звукового компонента 500, который может быть реализован в корпусном модуле 110. Звуковой компонент 500 может содержать блок 510 преобразования, который может быть соединен с входным блоком 140, и блок 520 генерации звука, соединенный с блоком 510 преобразования. Блок 510 преобразования может быть выполнен с возможностью приема цифровой подписи и преобразования цифровой подписи в звуковые тональные сигналы. Блок 520 генерации звука может быть выполнен с возможностью излучения звуковых тональных сигналов, связанных с цифровой подписью. В некоторых вариантах осуществления звуковой компонент 500 может содержать блок приема звука (не показан), выполненный с возможностью приема внешнего сигнала. Кроме того, в некоторых вариантах осуществления блок генерации звука может являться динамиком, а блок приема звука, если реализован, может быть микрофоном. В таком случае звуковые тональные сигналы, излучаемые звуковым компонентом 500, содержат слышимые тональные сигналы.

В одном варианте осуществления внешний сигнал может использоваться в процедуре запроса/ответа, которая описана ниже. При такой реализации внешний сигнал преобразуется в данные для генерации аутентификационных данных. Преобразование может выполняться блоком 510 преобразования, или может быть реализован второй блок преобразования для преобразования внешнего сигнала. Данные затем направляются в модуль 120 аутентификации, и модуль 120 аутентификации использует данные для генерации аутентификационных данных.

Преимуществом является, когда генерируются слышимые тональные сигналы для уникального представления цифровой подписи. Почти все настольные и портативные компьютеры имеют встроенные в систему микрофоны, и почти все настольные и портативные компьютеры поддерживают возможность генерации звуков. Поэтому устройство 100 может быть предпочтительно реализовано для взаимодействия с настольными и портативными компьютерами, использующими подходящее программное обеспечение. Кроме того, устройство 100 может использоваться в различных системах связи, которые поддерживают передачу слышимых тональных сигналов. Примеры включают в себя, без ограничения указанным, телефонные сети, системы двухсторонней связи в зданиях и сети радиосвязи. Таким образом, устройство 100 может использоваться для аутентификации напрямую, при сделке лицом к лицу, или косвенно, через акустическую среду передачи.

Альтернативно, звуковые тональные сигналы, излучаемые звуковым компонентом 130, могут содержать инфразвуковые тональные сигналы и/или ультразвуковые тональные сигналы. Кроме того, функциональность звукового компонента 130 может быть дополнена средством для генерации и вывода инфракрасного сигнала, например, через инфракрасный порт. Различные производители портативных компьютеров, производители принтеров и производители персональных цифровых секретарей встраивают инфракрасные порты в свою продукцию. Инфракрасный порт может использоваться преимущественно в тех случаях, когда использование звукового компонента будет затруднительным и нежелательным, как, например, в публичном месте. Альтернативно, генерация и/или вывод инфракрасных частот могут осуществляться посредством дополнительного устройства, которое работает в сочетании с корпусным модулем 110.

Кроме того, звуковой компонент 130 может также содержать модулятор, который преобразует цифровую подпись в звуковые тональные сигналы. Цифровая подпись может преобразовываться на основе любого известного метода модуляции, включая, без ограничения указанным, двухтональный многочастотный набор (DTMF; ДТМЧ) и частотную манипуляцию (FSK; ЧМ). К примеру, находящиеся на одновременном рассмотрении патентные заявки США №10/356,144 и №10/356,425 раскрывают способы модуляции для кодирования цифровых данных с получением звуковых колебаний.

Согласно фиг.1 модуль 120 аутентификации может быть запрограммирован для использования множества ключей, которые будут идентифицировать индивидуума для множества объектов. К примеру, модуль 120 аутентификации может быть запрограммирован для генерации слышимой подписи, которая будет идентифицировать держателя корпусного модуля 110 в финансовом учреждении через телефонную линию. Модуль 120 аутентификации может также быть запрограммирован для генерирования второй слышимой подписи, которая будет идентифицировать держателя корпусного модуля 110 в компьютерной сети через микрофон, подключенный к компьютеру в сети. Такой модуль 120 аутентификации может быть запрограммирован для генерации третьей слышимой подписи для бесконтактного устройства чтения электронных карт, чтобы получить доступ в охраняемое здание.

Таким образом, носитель 410 информации может содержать множество криптографических ключей, и процессор 420 может генерировать цифровую подпись на основе любого из множества криптографических ключей. Здесь каждая из множества цифровых подписей, которая соответствует каждому из множества криптографических ключей, будет иметь уникальные звуковые тональные сигналы, связанные с цифровой подписью. Различные цифровые подписи могут затем использоваться для выполнения отличающейся аутентификации.

На Фиг.6 представлена блок-схема примерной системы 600 аутентификации между индивидуум