Разделенные права в авторизованном домене

Иллюстрации

Показать всеИзобретение относится к управлению доступом к элементу контента. Изобретение обеспечивает использование и обновление прав пользования без разрушения цифровой подписи. Издатель цифровых прав выпускает цифровые права, подписанные в виде элементарных блоков, а не как единое целое. Вместо того чтобы выпускать право трехкратного воспроизведения единицы контента, провайдер выпускает, например, три права однократного воспроизведения контента в конкретном АД, два из которых могут быть переданы в другие домены. Цифровые права индивидуально защищены подписями, и возможность их подделки отсутствует. В одном из вариантов права, которые могут быть переданы, обозначаются и хранятся в защищенном виде для предотвращения подделки. При передаче права оно должно быть подписано индивидом, который изначально его получил. 4 н. и 12 з.п. ф-лы, 8 ил.

Реферат

Настоящее изобретение относится к способу управления доступом к элементу контента в системе, содержащей набор устройств, причем способ содержит этап связывания, по меньшей мере, одного права пользования с единицей контента.

Настоящее изобретение дополнительно относится к клиентской системе, содержащей набор устройств, причем клиентская система выполнена с возможностью осуществления доступа управления к единице контента, со средствами управления правом пользования, связанного с единицей контента.

Настоящее изобретение дополнительно относится к серверной системе, выполненной с возможностью осуществления доступа управления к единице контента, причем серверная система дополнительно связывает, по меньшей мере, одно право пользования с единицей контента.

Настоящее изобретение также относится к сигналу, переносящему права пользования.

Настоящее изобретение также относится к устройству, выполненному с возможностью осуществления управления доступом к единице контента и управления правом пользования, связанным с единицей контента.

Телевидение и другие виды контента во всевозрастающей степени становятся цифровыми. Также, цифровой контент можно легко передавать между устройствами, которые часто выполнены с возможность обмена данными друг с другом. Это предоставляет конечному пользователю систему, дружественную пользователю, в которой доступ к контенту более не ограничен отдельным устройством, но напротив, доступ к контенту может быть выполнен из любого устройства, подсоединенного к сети некоторого типа (домашней сети).

Это также ставит перед владельцем контента проблему, заключающуюся в том, что его контент копируется или передается без ограничений. Система управления цифровыми правами (СУЦП, DRM) разработана для защиты и управления доступом к контенту. Для владельца контента, который часто желает применять жесткие правила в отношении цифровой передачи контента для предотвращения неограниченного цифрового копирования, защита контента при помощи системы DRM является важным условием, определяющим приемлемость цифрового распространения контента в домовладениях пользователей.

В нескольких объединениях, таких как CPTWG (техническая рабочая группа защиты от копирования, http://www.cptwg.org), DVB (цифровое видео вещание, http://www.dvb.org) и TV-Anytime (http://www.tv-anytime.org), проходят обсуждения на предмет того, каким образом гарантировать невозможность нелегального распространения ценного цифрового контента, когда к нему осуществляется доступ пользователем с устройств, подсоединенных к их домашней сети.

В недавних обсуждениях, проходивших в DCB-CPT (техническом подразделении защиты от копирования) и TV-Anytime RMP (Защита и управление правами) упомянутые выше проблемы были объединены под общим названием Авторизованный Домен (АД). АД учитывает интересы как провайдеров, так и потребителей контента, в том смысле, что потребитель может свободно осуществлять доступ и распространять контент внутри АД, в то врем как права владельцев контента и провайдеров услуг защищаются введением жестких правил экспорта и импорта для предотвращения неограниченного цифрового копирования контента между доменами.

Группа DCB-CPT определяет АД как набор DCB-CPCM (управление защитой и копированием) совместимых функциональных единиц, которые управляют потоком контента и форматом контента. АД представляет доверяемое окружение для авторизованного использования контента, защищенного авторским правом. АД может состоять из нескольких, потенциально разъединенных сегментов домашней сети пользователя. Это включает в себя временные подсоединения мобильных устройств и виртуальные “соединения” различных сегментов сети (возможно, работающих в не перекрывающихся временных интервалах) посредством портативных медиаустройств.

АД предлагает потребителю неограниченный и необременительный доступ в пределах АД к законно приобретенному контенту. Потребители исходят из того, что они могут добавлять к домену устройства, права и контент. Потребители также исходят из того, что они могут получить доступ к их контенту в любом месте, в любое время и с каждого принадлежащего им устройства. Дополнительно, это может относиться также к мобильным устройствам, терминалам вне дома, таким как телевизор в гостинице. Дополнительно, в домен могут быть добавлены или удалены пользователи, например, из-за их перемещения между домовладениями. Также считается, что к контенту могут обратиться другие пользователи, например, друзья, пришедшие в гости, или в рамках добросовестного использования контента, не требующего специального разрешения.

С другой стороны, провайдеры контента требуют жестких ограничений на обмен контентом, особенно на распространение через Интернет. Таким образом, права на контент должны быть четко определены и защищены. Например, в домене телевизионных систем права на контент (часто называемые ЕСМ в платном телевидении) описывают, какие действия допустимы в отношении указанного контента и права пользования (часто называемые ЕММ в платном телевидении), авторизующие индивида для использования определенных прав на контент, и также могут описывать, какие действия в отношении указанного контента разрешены пользователю.

Примером прав пользования являются право воспроизведения контента, право изготовления первой копии и т.д.

Как права на контент, так и права пользования также могут содержать криптографические ключи.

Для более подробного ознакомления с использованием DRM в домашних сетях, см. F.L.A.J. Kamperman, S.A.F.A. van den Heuvel, M.H. Verberkt, Digital management in home networks, Philips Reserch, The Netherlands, труды конференции IBC 2001 т.I, стр.70-77.

Очевидно, что права на контент и права пользования представляют определенную ценность и, следовательно, должны быть защищены от нежелательного копирования или неавторизованного создания. Это может быть выполнено, используя защищенные и шифрованные линии связи и защищенные хранилища этих прав, которые должны управляться только устойчивыми к взлому программными и аппаратными средствами.

Права на контент не являются персонализированными и, следовательно, могут передаваться вместе с контентом или предлагаться различными службами.

Однако права пользования являются персонализированными. В зависимости от бизнес-модели или схемы защиты, права пользования могут быть привязаны к устройству, к носителю, такому как CD, AD, или индивиду. Требование устойчивого к взлому управления делает затруднительным свободное использование или передачу прав пользования, например, между устройствами или во время поездки.

Наилучшим решением является защита прав пользования цифровой подписью. Права пользования подписываются провайдером контента или другим авторизованным источником, используя хорошо известную технологию подписи с открытым ключом. При таком решении провайдер контента имеет пару секретный ключ/открытый ключ. Секретный ключ хранится провайдером контента полностью скрытым. Достоверность подписи, которая защищает целостность прав пользования, может быть проверена с использованием соответствующего открытого ключа. Поскольку права пользования защищены цифровой подписью, они могут быть использованы вне среды, устойчивой к взлому.

Для предотвращения незаконного доступа к контенту сертификат прав пользования должен приниматься только (соответствующим) устройством, если может быть подтверждено (используя его открытый ключ), что он происходит от авторизованного источника. Дополнительно, могут проводиться другие условия перед принятием сертификата, например, принадлежит ли сертификат к АД, для которого предназначены права, или в случае АД, основанного на индивиде, присутствует ли ассоциированный индивид.

Некоторые цифровые права пользования могут быть использованы только ограниченное количество раз, например, права воспроизведения части контента три раза, или права переноса контента в другой домен два раза. Это требует, чтобы сами права пользования содержали счетчик или механизм аннулирования какого-либо вида, который запускается каждый раз, когда используются права. Однако любое изменение вследствие реализации счетного механизма в правах пользования разрушает подпись. Подпись может быть вычислена только доверяемой третьей стороной, что является очевидным недостатком.

Дополнительно, права пользования также могут содержать права переноса контента единственный раз в другой домен или другому пользователю. Такое право переноса необходимо аннулировать после его использования. Аннулирование или удаление такого права переноса также разрушает подпись оставшихся прав пользования.

Задачей настоящего изобретения является предоставление способа, позволяющего использование прав пользования без разрушения цифровой подписи.

Эта задача решается способом, описанным в преамбуле, дополнительно содержащим разделение прав пользования на набор частичных прав и по существу раздельной подписи каждого права из набора частичных прав, что дает в результате соответствующую подпись.

Этот способ имеет преимущество, состоящее в том, что права пользования теперь подписаны в элементарных частях, а не как целое. Например, право передачи контента в другой домен и право однократного воспроизведения контента в конкретном АД являются подписанными индивидуально. Когда используют или передают частичное право, оно остается подписанным цифровой подписью, так же как и любые оставшиеся права.

Вариант осуществления изобретения описан в пункте 2 формулы изобретения.

Устройства в системе выполнены с возможностью доступа к таким подписанным частичным правам и проверять их достоверность без необходимости доступа к правам пользования целиком. Следовательно, права могут быть реализованы после успешной проверки достоверности.

Вариант осуществления изобретения описан в пункте 4 формулы изобретения.

Некоторые частичные права могут быть реализованы только ограниченное количество раз, допуская контроль над количеством полученных доступов к контенту. Если право может быть реализовано только один раз, преимущество заключается в том, что право может быть отдельно аннулировано, удалено или немедленно отмечено как использованное.

Вариант осуществления изобретения описан в пункте 5 формулы изобретения.

Устройство может проверить аннулирование права перед его реализацией, тем самым, увеличивая надежность в отношении возможности использования просроченных прав.

Такая проверка, в которой может выполняться обращение к устройству, устойчивому к взлому в домене, дает возможность надежного аннулирования прав.

Вариант осуществления изобретения описан в пункте 6 формулы изобретения.

Домен может образовывать система устройств, например, как описано выше, или, например, устройства, принадлежащие членам одного домовладения или имеющие какие-либо другие взаимосвязи между устройствами или их владельцами. Индивиды могут иметь возможность входить в домен и покидать его. Пользователи могут идентифицироваться, например смарт-картой.

Вариант осуществления изобретения описан в пункте 9 формулы изобретения.

По меньшей мере, одно устройство в домене имеет возможность добавить свою подпись к комбинации одного из частичных прав и информации, содержащей, по меньшей мере, идентификацию его самого и/или другого устройства или домена, информацию, определяющую достоверность (длина, тип), и в последствии передавать это право другому устройству, возможно являющемуся частью другого домена или представляющему таковой.

Это имеет преимущество, заключающееся в том, что имеется возможность отслеживать историю, канал перераспределения и издателя переданных прав.

Аналогично, устройство может иметь возможность ограничиться только подписью частичного права, как описано в пункте 10 формулы изобретения.

Вариант осуществления изобретения описан в пункте 12 формулы изобретения.

От устройства, которое передает права, может потребоваться проверка совместимости с устройством, которое получает права. Оно также может проверить при помощи третьей стороны, не аннулировано ли принимающее устройство. Принимающее устройство может выполнить аналогичные проверки устройства-источника.

Вариант осуществления изобретения описан в пункте 13 формулы изобретения.

Устройство, которое передает права в другое устройство, может локально аннулировать или удалить частичные права.

Вариант осуществления изобретения описан в пункте 14 формулы изобретения.

Приведен вариант прав пользования, называемый право предложения, представляющий предложение от провайдера контента. Право предложения может содержать обязательство передать по запросу подписанные права пользования от провайдера контента непосредственно третьей стороне, определяемой на более позднем этапе. Это дает возможность владельцу права предложения “передавать” права пользования на более поздней стадии, в то же время это позволяет провайдеру контента проверять использование прав. Могут быть введены дополнительные ограничения, такие как минимальная или максимальная задержка между правом предложения и моментом передачи.

Третья сторона может представлять собой другой домен, но она также может представлять собой одно из устройств, которым владеет пользователь и которое не является частью домена или не всегда является частью домена. Третья сторона также может представлять собой устройство, которым владеет кто-либо другой, но которым в настоящее время пользуется владелец передачи, например, во время визита, поездки или в комнате гостиницы.

Еще одной задачей настоящего изобретения является предоставление клиентской системы, описанной в преамбуле, в которой права пользования представляют собой набор индивидуально подписанных частичных прав и клиентская система выполнена с возможностью индивидуальной проверки и индивидуального управления частичными правами.

Еще одной задачей настоящего изобретения является предоставление серверной системы, описанной в преамбуле, содержащей средства разделения прав пользования в набор частичных прав, причем серверная система дополнительно содержит компонент, осуществляющий подпись, выполненный с возможностью по существу раздельной подписи каждого элемента набора частичных прав, и связывания индивидуально подписанных частичных прав в набор.

Еще одной задачей настоящего изобретения является предоставление сигнала в соответствии с преамбулой, в котором права доступа разделены на частичные права, которые являются индивидуально подписанными.

Еще одной задачей настоящего изобретения является предоставление устройства согласно преамбуле, причем устройство дополнительно выполнено с возможностью управления правами пользования, которые были разделены на частичные права, причем каждое из частичных прав имеет цифровую подпись.

Указанные и другие аспекты настоящего изобретения дополнительно описаны при помощи примеров со ссылками на чертежи, на которых:

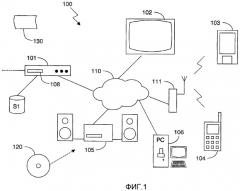

на Фиг.1 схематически показана система, содержащая устройства, взаимосвязанные по сети,

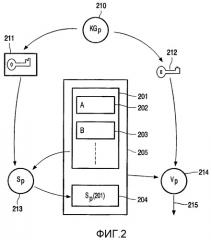

на Фиг.2 показаны права с цифровой подписью согласно уровню техники,

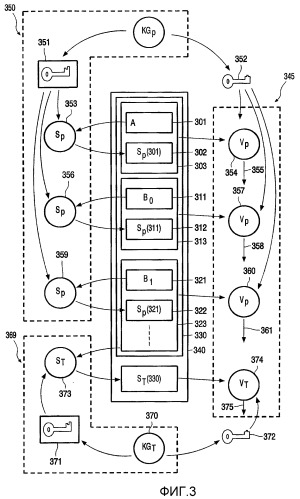

на Фиг.3 показан набор частичных прав, индивидуально подписанных согласно настоящему изобретению,

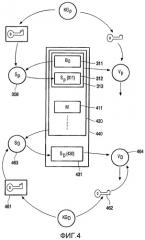

на Фиг.4 показаны права, которые были переданы и подписаны издателем согласно настоящему изобретению,

на Фиг.5 показана передача указанных прав между двумя доменами,

на Фиг.6 показано поле, связанное с каждым правом для указания требуемого уровня защиты,

на Фиг.7 показана передача индивидуально подписанного права в местоположение вне домашней сети, и

на Фиг.8 показано право предложения, используемое для запроса переноса прав пользования от провайдера в местоположение вне домашней сети.

На фигурах одинаковые ссылочные позиции обозначают подобные или соответствующие элементы. Некоторые из элементов, указанных на фигурах, обычно реализуются в виде программных средств и как таковые представляют программные сущности, такие как программные модули или объекты.

На Фиг.1 схематически показана система 100 домашней сети. Такая система обычно включает в себя некоторое количество устройств, например, радиоприемник, тюнер/декодер, CD плеер, пару громкоговорителей, телевизор, видеомагнитофон, деку, персональный компьютер (ПК), и т.п. Эти устройства обычно соединены, чтобы дать возможность одному устройству, например, телевизору, управлять другими, например, видеомагнитофоном. Одно устройство, например, тюнер/декодер, или телевизионная приставка (ТП), обычно является центральным устройством, обеспечивающим централизованное управление другими устройствами.

Контент 130, который обычно включает в себя такие вещи, как музыка, песни, фильмы, телепрограммы, картинки, информацию о программах и т.п., принимают, например, через ПК (106) или местный шлюз, или телевизионную приставку 101. Источник может представлять собой соединение с широкополосной кабельной сетью, Интернет соединение, спутниковую нисходящую линию и т.п. Телевизионная приставка 101, или любое другое устройство в системе 100 может содержать хранилище S1 данных, такое как достаточно большой жесткий диск, позволяющий выполнить запись и впоследствии воспроизведение принимаемого контента. Хранилище S1 может представлять собой персональное цифровое устройство записи (ПЦУЗ) какого-либо типа, например, устройство записи DVD+RW, с которым соединена телевизионная приставка 101. Контент для системы 100 также может быть предоставлен сохраненным на носителе 120, таком как компакт диск (CD) или универсальный цифровой диск (DVD). Затем контент может быть передан через сеть 110 в получающее устройство для воспроизведения.

Получающее устройство может представлять собой, например, телевизионное устройство 102 отображения, переносное устройство 103 отображения, мобильный телефон 104, и/или устройство 105 аудиовоспроизведения. То, каким образом будет отображаться элемент контента, зависит от типа устройства и типа контента. Например, в радиоприемнике отображение заключается в генерации аудиосигналов и направлении их в громкоговорители. Для телевизионного приемника отображение обычно заключается в генерации аудио- и видеосигналов и направлении их на экран дисплея и громкоговорители. Для других типов контента необходимо осуществить аналогичные действия. Отображение также может включать в себя операции, такие как дешифрование или дескремблирование принятого сигнала, синхронизацию аудио- и видеосигналов и т.п.

В определенных условиях персональный компьютер 106 также может выполнять роль источника, хранилища данных и/или получающего устройства.

Переносное устройство 103 отображения и мобильный телефон 104 подсоединены к сети 110 беспроводным способом, используя базовую станцию 111, например, используя Bluetooth или IEEE 802.11b. Другие устройства подсоединены с использованием обычных проводных соединений. Для того чтобы дать возможность устройствам 101-106 взаимодействовать, доступны несколько стандартов взаимодействия, которые позволяют различным устройствам обмениваться сообщениями и информацией и управлять друг другом. Одним из хорошо известных стандартов является стандарт Home Audio/Video Interoperability (HAVi), версия 1.0, опубликованный в январе 2000 и который доступен в Интернет по адресу http://www.havi.org/. Другими хорошо известными стандартами являются стандарт домашней цифровой шины (D2B), коммуникационный протокол, описанный в IEC 1030 и Universal Plug and Play (htth://www.upnp.org).

Часто является важным гарантировать, что устройства 101-106 в домашней сети не выполняют неавторизованного копирования контента. Для этого необходима инфраструктура безопасности, часто называемая системой управления цифровыми правами. Такая система обычно использует права. Различные виды прав представляют собой права на контент и права пользования.

Права на контент описывают, что разрешено в отношении указанного контента, а права пользования авторизуют индивида для использования определенных прав на контент и также могут описывать, что пользователю разрешено делать с указанным контентом.

Примерами прав пользования являются право воспроизведения контента, право изготавливать первую копию и т.д.

Как права на контент, так и права пользования могут также содержать криптографические ключи.

Безопасная обработка и хранение прав может выполняться в устойчивом к взлому блоке 108, который может быть расположен, например, в центральном контроллере 101.

На Фиг.2 показано, как права пользования могут быть подписаны согласно известному уровню техники. Права пользования могут содержать, например, право воспроизведения, право передачи, право изменения или право использования. Некоторые права могут иметь возможность использования, ограниченную по времени или по количеству применений. В этом примере права пользования 201 могут содержать право 202 воспроизведения, которое определяет, что пользователь имеет право проиграть определенную часть контента, и право 203 передачи, которое определяет, что пользователь имеет право передать определенный объем контента в другой домен в точности два раза. Процесс подписывания использует хорошо известное шифрование с открытым ключом, основанным на наличии пары секретный ключ/открытый ключ. Секретный ключ хранится в секрете стороной, которая подписывает и аутентифицирует сообщение, используя этот секретный ключ, и соответствующий открытый ключ может быть распространен и использован любой третьей стороной для проверки того, что сообщение было подписано стороной-источником и не менялось с момента подписи.

В этом примере генератор 210 пары секретный ключ/открытый ключ генерирует пару секретный ключ 211 и открытый ключ 212 для издателя прав пользования, который сам может являться провайдером контента и которого мы обозначим как Р. Р использует секретный ключ 211 во время процесса 213 подписи прав 201 пользования и вычисляет подпись 204. Комбинация подписанных прав 201 пользования и подписи 204 составляет подписанные права 205 пользования, которые могут храниться и передаваться без риска необнаружимого взлома. Любая третья сторона имеет возможность выполнить процедуру 214 проверки, является ли сообщение 205 аутентичным, используя открытый ключ 212. Ответ получают на выходе 215.

Однако, поскольку только издатель прав имеет возможность подписать права 201 пользования, права из данного набора нельзя удалить и управлять ими по отдельности, поскольку это разрушит цифровую подпись 204. Частичные права, к которым был возможен доступ вне защищенной среды, также не могут быть надежно аннулированы, поскольку не существует способа для контроля (незаконного) копирования таких частичных прав.

Настоящее изобретение делает возможным управление правами пользования без нарушения цифровой подписи.

В первом варианте осуществления изобретения права 201 пользования разделяют на частичные права, которые после этого подписывают индивидуально.

На Фиг.3 показан набор индивидуально подписанных частичных прав 330 согласно настоящему изобретению. Он содержит некоторое количество частичных прав 301, 311, 321, причем их количество может быть большим. В системе 350 под управлением Р частичные права подписывают. Секретный ключ 351, принадлежащий Р, используют в процессе 353 подписи частичных прав 301 для генерации подписи 302. Такой же процесс подписи используют для вычисления подписи 312, принадлежащей Р, для частичных прав 311, и т.д. Эти подписанные права, необязательно вместе с другими подписанными правами формируют новый набор индивидуально подписанных частичных прав 330. Теперь каждые частичные права могут быть проверены по отдельности в системе 345 в процессах 354, 357, и 360 проверки для определения, являются ли подписи действительными (выходы 355, 358, и 361 соответственно). Такая проверка может быть выполнена любым устройством, в домене, которое имеет доступ к частичным правам. Такое устройство может проверить, не были ли права аннулированы издателем или не был ли аннулирован сам издатель.

Рассматривая частичные права как набор, минимизируют обмен данными по объему и количеству транзакций и поддерживают концептуальную взаимосвязь между правами использования и элементом контента.

Необязательно, полный набор индивидуально подписанных частичных прав 330 может быть подписан как целое в процессе 373 для обеспечения возможности проверки целостности набора прав. Подписывание может быть выполнено снова в системе 369 провайдером услуги, но также, как показано на Фиг.3, может быть выполнено другой доверяемой третьей стороной Т ее собственной парой 371/372 секретный/открытый ключ, генерируемой генератором 340 пары ключей. Проверка 374 дает на выходе ответ 375, является ли подписанный набор прав полным.

Преимущество первого варианта осуществления настоящего изобретения заключается в том, что частичные права являются индивидуально защищенными подписью и, следовательно, могут перемещаться по домену свободно и независимо. Теперь они могут быть независимо обработаны, например, аннулированы.

В модификациях первого варианта осуществления полный набор индивидуально подписанных частичных прав может быть подписан в процессе 373 парой секретный/открытый ключ 371/372 самого получателя набора прав (например, пользователем). Результат может быть послан обратно, например, издателю набора прав. Это может являться частью транзакции, для того чтобы дать возможность издателю подтвердить, что полный набор прав дошел до получателя.

Во втором варианте осуществления изобретения некоторые или все подписанные частичные права могут быть переданы из домена (исходный домен) в другой домен (получающий домен).

На Фиг.4 показано, как частичные права, такие как изображенные на Фиг.3, снабжаются дополнительной информацией и подписями и затем подписываются для формирования прав, предназначенных для передачи, далее называемых передаваемыми правами. Предпочтительно, передаваемые права формируют в упомянутом выше устойчивом к взлому блоке, таком как блок 108 по Фиг.1. Он содержит частичные права 311, дополнительно содержит исходную и все еще действительную подпись 312, созданную процессом 356 подписи у Р. Дополнительно, добавляют метаданные 411, содержащие информацию, без ограничения, об идентификаторе исходного домена, идентификаторе принимающего домена, причинах или цели передачи, времени передачи, и проверочной длине. В качестве идентификаторов исходного и получающего домена предпочтительно использовать их соответствующие открытые ключи. Частичные права 311, соответствующую подпись 312 и дополнительную информацию 411 компонуют в виде информации 430 и затем подписывают в исходном домене в процессе 463 его собственным секретным ключом 461 для формирования подписи 431. Передаваемые права 440 содержат как информацию 430, так и подпись 431, и их действительность и аутентичность может быть проверена в процессе 464 третьей стороной, используя открытый ключ 462 исходного домена.

На Фиг.5 показаны два домена 500 и 550, подобные системе 100 по Фиг.1. Показаны передаваемые права 440, передаваемые в процессе 540 вне домена 500, возможно используя защищенную линию связи, в другой домен 550, предпочтительно после обмена данными между устройствами 101 и 501 в соответствующих доменах, для взаимной проверки на предмет совместимости и отсутствия аннулирования. Исходный домен 500 может локально аннулировать или удалить передаваемые права.

Этот вариант осуществления изобретения имеет дополнительные преимущества, заключающиеся в том, что как исходный домен, так и целевой домен для передаваемых прав может быть надежно установлен из метаданных и подписей, содержащихся в передаваемых правах. Это дает возможность отслеживания контента.

В третьем варианте осуществления изобретения проводится различие между различными уровнями защиты различных типов прав и управления ими.

Некоторые из частичных прав могут свободно использоваться внутри домена, даже вне пределов защиты шифрованной передачи или защищенного хранилища, например, локальные права воспроизведения определенной части контента. Такие права далее называются “стабильные права”. Стабильные права могут свободно перемещаться внутри авторизованного домена (АД). Другие права, такие как право однократной передачи части контента, должны быть немедленно аннулированы или удалены после их применения. Такие права далее называются “слабые права”. Слабые права требуют защиты от неавторизованного копирования и взлома и дополнительной гарантии того, например, что они будут применены только ограниченное количество раз. Такая защита может быть обеспечена, например, посредством недопущения размещения слабых прав вне защиты, предоставляемой защищенной средой, например, устойчивого к взлому блока (возможно в центральном контроллере), который также обеспечивает передачу прав в другой домен. Конечно, также является возможным определить более чем два уровня защиты.

Возможным способом указания уровня минимальной защиты, требуемого для определенных прав, является добавление поля с указанной информацией. На Фиг.6 показан модифицированный набор прав 640, подобный подписанному набору индивидуально подписанных частичных прав 340 на Фиг.3. В простейшей форме дополнительное поле 601/611 с одним битом указывает, должны ли права 301/311 размещаться в защищенном хранилище. Например, право 301 может представлять собой право воспроизведения, которое не требует защищенного хранилища (иллюстративное содержимое битового поля 611 равно нулю), тогда как право 311 требует защищенного хранилища (иллюстративное содержимое битового поля 611 равно единице). Альтернативные способы указания требуемого минимального уровня защиты включают в себя, без ограничения, принятие решения устройством о необходимом уровне защиты, основываясь на типе прав, или наличие в устройстве (обновляемого) списка, который указывает для каждого вида прав требуемый уровень защиты.

Минимальный требуемый уровень защиты может использоваться для определения того, как должны обрабатываться частичные права.

В четвертом варианте осуществления изобретения описана передача прав вне домена, для (возможно временного) расширения домашней сети посредством устройства, расположенного вблизи пользователя/владельца. Расширением также может служить устройство другого владельца, который имеет право доступа к указанному контенту, как описано в частичных правах или по другим причинам (например, добросовестное использование).

В европейской заявке на патент №02079390.7 (код патентного поверенного NL021063) описано расширение инфраструктуры АД, которое позволяет индивиду просматривать или использовать его личный контент удаленно вне изначально определенной домашней сети, например, во время поездки. В указанной заявке на патент, безопасность достигается за счет шифрования контента, защищенного хранения соответствующих ключей дешифрования, и персонализированных прав пользования, которые защищены подписью, созданной доверяемой третьей стороной.

В такой ситуации предпочтительным является передача только частей прав пользования, что является возможным с использованием индивидуальных подписей согласно настоящему изобретению. На Фиг.7 показан процесс 730 передачи передаваемых прав 731 из системы 100 (показанной на Фиг.1) в удаленную телевизионную систему 770 гостиницы через шлюз 751, например, в аудиоцентр 753 или телевизор 752, расположенные около пользователя. Эти устройства могут быть расположены в гостиничной комнате, гостиной и т.д.

В пятом варианте осуществления изобретения передача прав сохраняется за провайдером услуг, и владелец сообщает провайдеру услуг, что права следует передать другому индивиду или домену.

Для указания наличия прав передачи в настоящей заявке на патент вводится право предложения.

В этом случае не требуется защищенное хранилище для предотвращения неавторизованного копирования, поскольку провайдер услуг может отслеживать, то что сделано только разрешенное количество копий.

На Фиг.8 показано использование права предложения в домашней сети 100. Во время процесса 820 обмена данными, права 821 предложения посылаются провайдеру 810 для запроса передачи 830 прав 831 пользования в систему 550 вне домашней сети. Провайдер услуг может либо хранить права передачи в хранилище 811, либо генерировать их при помощи генератора 812, когда это необходимо.

Возможны альтернативы. В вышеприведенном описании, термин “содержащий” не является исключающим другие элементы или этапы, неопределенные артикли не исключают множественности, и один процессор или другой блок могут выполнять функции нескольких средств, упомянутых в формуле изобретения.

1. Способ управления доступом к элементу контента в системе, содержащий набор устройств,причем способ содержит этап на котором связывают, по меньшей мере,одно право пользования с элементом контента,отличающийся тем, чтоуказанный способ дополнительно содержит разделение права пользованияна набор частичных прав,и последующее отдельное подписывание каждого частичного права в наборе частичных прав, что дает в результате набор отдельно подписанных частичных прав, при этом обеспечивают, по меньшей мере, одному устройству в системе возможность доступа и исполнения, по меньшей мере, одного из частичных прав после проверки соответствующей подписи.

2. Способ по п.1, в котором одно из частичных прав, связанное с элементом контента, содержит одно из следующего: право воспроизведения, право передачи, право предложения, право модификации и право использования.

3. Способ по п.1, в котором, по меньшей мере, одно из частичных прав может быть применено ограниченное количество раз.

4. Способ по п.1, в котором способ дополнительно содержит этап, на котором одно устройство из забора устройств выполняет проверку, не является ли частичное право и его издатель аннулированными перед исполнением частичного права.

5. Способ по п.1, в котором указанная система содержит набор устройств, составляющих домен, содержащий устройства, которые относятся к домовладению или ограниченной группе потребителей.

6. Способ по п.1, в котором минимальный требуемый уровень защиты, по меньшей мере, одного частичного права указывается вместе с частичным правом.

7. Способ по п.1, в котором минимальный требуемый уровень защиты, по меньшей мере, одного частичного права определяют имплицитно из типа частичного права.

8. Способ по п.5, в котором способ дополнительно содержит обеспечениевозможности, по меньшей мере, одному первому устройству в системе выполнять идентификацию второго устройства,для последующей подписи информации, содержащей комбинацию, по меньшей мере, одного частичного права и, по меньшей мере, одного из идентификатора домена,идентификатора указанного второго устройства, иинформации о длине и достоверности частичного права,и последующей передачи этой подписанной комбинации в указанное второе устройство.

9. Способ по п.5, в котором способ дополнительно содержит обеспечение возможности, по меньшей мере, одному первому устройству в системе выполнять идентификацию второго устройства, для последующей подписи, по меньшей мере, одного частичного права;и для последующей передачи подписанного частичного права в указанное второе устройство.

10. Способ по п.8, в котором указанное второе устройство участвует в качестве представителя другого домена.

11. Способ по п.10, в котором передача в указанное второе устройство допускается только после того, как, по меньшей мере, одно из первого устройства и второго устройства будут проверены еще одним устройством на предмет того, что они являются, по меньшей мере, одним из следующего: совместимыми и не аннулированными.

12. Способ по п.10, в котором частичное право аннулируется или удаляется устройством, которое передает право во второе устройство.

13. Способ по п.5, в котором право пользования связано с элементом контента провайдером контента, право пользования содержит право предложения для определенного права, способ дополнительно содержит запрос провайдера контента реализовать право предложения и передать определенное право определенной третьей стороне, в процессе ре