Карта с возможностью аутентификации

Иллюстрации

Показать всеИзобретение относится к структуре объекта, такого как карта, банкнота, ценные бумаги и т.п. Техническим результатом является возможность предотвращать использование поддельной карты. Чип аутентификации, описывающий информацию, которая не может быть скопирована или трудна для того, чтобы быть скопированной, добавляется к карте, и устройство обработки карты содержит устройство обработки аутентификации карты. Информация, описанная в чипе аутентификации, оцифровывается и шифруется для получения шифрованных данных, которые описываются в чипе сертификации аутентификации. На карте устанавливается чип сертификации аутентификации. Чип сертификации аутентификации проверяет действительность чипа аутентификации. Перед началом конкретной операции, такой как ввод пароля, принимается решение, является ли карта истинной, чтобы исключить поддельную карту. 3 н. и 40 з.п. ф-лы, 31 ил.

Реферат

Область техники, к которой относится изобретение

Настоящее изобретение относится к структуре объекта, такого как карта, банкнота, ценные бумаги и т.д., которые часто подделываются или фальсифицируются, и который требует аутентификации, чтобы проверить, является ли он аутентичным или нет. Изобретение также относится к способу идентификации аутентичности такого объекта.

Предшествующий уровень техники

В сегодняшнем обществе, которое часто называют "ориентированным на карты" обществом, широко распространены различные типы карт. Конкретно, широко используются денежная карта и кредитная карта, выпускаемые кредитной компанией, которые связаны с активами владельцев собственности, и предоплаченная карта в качестве обеспечения, а также идентификационные карты, такие как водительское удостоверение, карта страхования здоровья и паспорт.

Во многих картах, связанных с собственностью или ценными бумагами и обязательствами, необходимая информация записывается на магнитной полосе, расположенной на поверхности или на задней поверхности карты. Посредством использования автоматических машин, таких как ATM (автоматическая кассовая машина или банкомат) или ручное считывающее устройство, магнитная информация считывается с магнитной полосы и выполняются различные типы обработки.

На Фиг.1 показан пример последовательности операций по обработке денежной карты, используемой в настоящее время.

(1) Когда владелец карты вставляет денежную карту в щель приемника карты терминального устройства, такого как ATM, датчик в щели приемника карты обнаруживает вставленную карту и карта забирается в устройство.

(2) Когда карта забрана в устройство, терминальное устройство считывает информацию карты с части магнитной записи карты. В случае денежной карты считывается информация карты, такая как банковский код, код отделения банка, тип счета, номер счета и т.д. Идентификационный номер карты, дата срока годности, тип счета и номер счета записываются в качестве информации карты на части магнитной записи кредитной карты. Если на денежной карте или кредитной карте записывается персональный идентификационный номер, то персональный идентификационный номер также считывается.

(3) Терминальное устройство принимает решение, является ли вставленная карта действительной картой, с которой терминальное устройство может работать.

(4) Если на основании информации карты, считанной таким образом, не подтверждается, что устройство может работать с такой картой, или если информация на карте не может быть считана из-за того, что карта сломана или испорчена, даже хотя карта является действительной картой, терминальное устройство принимает решение, что это недействительная карта, которая не может обрабатываться, и выгружает карту.

(5) Когда карта является действительной и когда информация на части магнитной записи карты считана правильно, начинается связь с главным компьютером.

(6) Главный компьютер запрашивает ввод персонального идентификационного номера.

(7) В ответ на запрос от главного компьютера пользователь карты вводит персональный идентификационный номер.

(8) Когда пользователь карты в ответ на запрос главного компьютера ввел персональный идентификационный номер, главный компьютер сравнивает введенный персональный идентификационный номер с персональным идентификационным номером, хранящимся в главном компьютере и соответствующим информации карты, считанной таким образом.

(9) Если номера отличаются, этот факт записывается на части магнитной записи карты и ввод персонального идентификационного номера запрашивается снова. В случае, когда персональный идентификационный номер, введенный снова, является надлежащим и действительным, выполняется последующая процедура. В случае если введенный номер отличается от номера, хранящегося в памяти, ввод персонального идентификационного номера запрашивается еще раз. Если ошибочный ввод персонального идентификационного номера повторяется три раза, карта признается недействительной и, например, забирается в терминальное устройство как результат процедуры признания недействительности.

(10) В случае когда персональные идентификационные номера одинаковы, главный компьютер принимает решение, что карта пользователя является законной картой владельца, и запрашивает у пользователя ввод суммы, которая должна быть выплачена.

(11) Пользователь вводит сумму, которую он (она) желает снять со счета.

(12) Когда сумма, которая должны быть выплачена, является надлежащей, сумма выплачивается и денежная карта выгружается из терминального устройства. Затем платеж регистрируется в банковской книжке или квитанции, указывая, что сделка проведена, и обработка запроса заканчивается.

Если персональный идентификационный номер записывается на карте, сделка выполняется при предположении, что персональный идентификационный номер действительный. Затем персональный идентификационный номер стирается с части магнитной записи.

На Фиг.2(а) показан пример денежной карты, используемой в настоящее время в последовательности операций обработки денежной карты, как показано на Фиг.1. Ссылочная позиция 1 показывает корпус денежной карты, выполненный из такого материала, как пластмасса. На поверхности карты расположены магнитная полоса 2, где записана информация, и маркировка 3 в форме стрелки, чтобы указать направление вставления денежной карты. Хотя на чертеже это не показано, на карту с помощью рельефных символов заносится и другая необходимая информация.

Поскольку информация, записанная на магнитной ленте, может легко считываться посредством использования устройства, называемого скиммер, карта может быть подделана, и часто использование карты, подделанной таким образом, наносит ущерб.

Чтобы справиться с этой проблемой, была использована карта с интегральной микросхемой, содержащей в себе полупроводниковое запоминающее устройство. Банки и другие организации приложили массу усилий, чтобы распространить этот тип карты взамен магнитной карты.

Однако информация, хранящаяся в запоминающем устройстве карты с интегральной микросхемой, по-прежнему должна иметь возможность считываться. Если будут делаться попытки создания более ухищренных подделок, мы не сможем сказать, что карта с интегральной микросхемой абсолютно безопасна. Кроме того, карта с интегральной микросхемой очень дорогостоящая по сравнению с магнитной картой и трудно ожидать быстрого распространения таких карт с интегральной микросхемой.

В случае использования денежных карт в банках будет достаточно, если карта сможет использоваться в границах страны. Однако, в случае кредитной карты, карта обязательно должна использоваться также в зарубежных странах. Практически невозможно заменить все кредитные карты, то есть магнитные карты, используемые по всему миру, на карты с интегральными микросхемами по единым стандартам.

Дополнительно, в денежных картах и кредитных картах, информация, такая как фамилия владельца карты, маркируется путем выдавливания рельефа, и эти виды информации также используются для магнитной информации. В этом отношении рельефная информация может использоваться в качестве указателя или ключа при подготовке к подделке карты.

Если магнитная карта или карта с интегральной микросхемой потеряна или украдена, владельцу карты легко может стать известно о факте потери или кражи. Однако, когда карта возвращается в руки владельца карты после того, как она была украдена, особенно, когда владелец карты не знает о факте кражи, при пользовании картой, которая была украдена, существует большая вероятность понести ущерб.

Персональный идентификационный номер, состоящий из 4-цифровых чисел, используется не для предотвращения незаконного использования карт путем предотвращения подделки, а как средство определения, является ли пользователь карты надлежащим. Поскольку в качестве этих персональных идентификационных номеров часто использовались номера, которые можно предполагать, имели место много случаев убытков и ущерба. В последние годы персональный идентификационный номер воровался не только путем его предположения, но также путем подглядывания, такого как с помощью тайного фотографирования персонального идентификационного кода. В настоящее время, используя персональный идентификационный номер, очень трудно предотвратить незаконное использование карт.

Для цели предотвращения ущерба, наносимого поддельной картой, некоторые применяют биометрический способ с использованием технологии распознавания образов (шаблонов). Типичными примерами биометрического способа являются распознавание радужной оболочки глаза, распознавание отпечатков пальцев, распознавание отпечатков ладони, распознавание вен пальцев, распознавание вен ладони и распознавание вен на тыльной стороне ладони. Эти способы распознавания, за исключением распознавания радужной оболочки глаза, являются способами контактного или бесконтактного типа. Для распознавания необходимо заранее зарегистрировать шаблон. Для регистрации шаблона требуются время и процедуры, а также время необходимо для распознавания самого шаблона и для процесса определения, и это все приводит в результате к высоким затратам.

В случае распознавания контактного типа пользователь должен иметь прямой контакт с устройством обнаружения, и здесь возникает проблема, что пользователь может иметь психологическую несовместимость или отвращение. Также, в случае когда пользователь имеет травму на части тела, необходимой для биометрического распознавания, или, в худшем случае, когда пользователь потерял часть тела, необходимую для распознавания, биометрическое распознавание использовать невозможно. Также, распознавание частично делается во время процесса идентификации, и, соответственно, оно не является совершенным способом.

В системе, использующей биометрическое распознавание, только сам или сама пользователь карты может использовать свою собственную карту. Когда у пользователя карты нет достаточного времени, чтобы использовать карту лично, или если он не находит поблизости устройства для обработки карт, то даже если пользователь пожелает доверить использование карты представителю или агенту, это не допускается. Для пользователя это очень неудобно.

В качестве одного из средств предотвращения подделки устанавливается рельефная голограмма, чтобы для кредитных карт, предоплаченных карт, ценных бумаг и т.д. сформировать неоднородности поверхности на пластической поверхности. Такую рельефную голограмму скопировать очень трудно. В этом смысле фактически невозможно подделать карту, снабженную такой рельефной голограммой. При нынешнем состоянии использования, однако, существует лицо, способное считывать рельефную голограмму с первого взгляда. Таким образом, карта может быть подделана для использования при применении рельефной голограммы подобного типа.

На Фиг.2(b) показан пример кредитной карты с рельефной голограммой, на которой аутентификация карты верифицируется в соответствии с человеческим восприятием. Ссылочная позиция 1 указывает корпус кредитной карты, изготовленной из такого материала, как пластмасса. На поверхности карты расположены магнитная полоса 2, где записана информация, и маркировка 3 в форме стрелки, чтобы указать направление вставления кредитной карты. Хотя на чертеже это не показано, на карту с помощью рельефных символов заносится и другая необходимая информация.

Эта кредитная карта 1 вставляется в терминальное устройство, расположив впереди ту часть, на которой нанесена стрелка. Вблизи передней части на карте монтируется чип 4 верификации аутентификации, состоящий, например, из рельефной голограммы.

В отличие от денежной карты, на кредитной карте магнитная полоса расположена на задней поверхности, но направление вставления карты в терминальное устройство то же самое. В результате, направление считывания магнитной информации на кредитной карте является обратным по сравнению с денежной картой.

В чипе 4 верификации шаблон "А", как пример, подтверждается визуально лицом, которое вставляет карту в терминальное устройство, то есть средством восприятия, а не считывается терминальным устройством карт.

Верификация аутентификации средством восприятия обеспечивает высокую эффективность при первичной проверке, но ее надежность низкая, поскольку для каждого индивидуального лица существуют вариации способности подтверждения и идентификации, или существуют также вариации в окружающих условиях идентификации и физиологическом и/или физическом состоянии лица.

При верификации аутентификации путем использования вспомогательного инструмента это выполняется с помощью сверхтонких линий, специальных линий и микросимволов посредством использования экрана специальной формы, увеличивающего устройства, такого как увеличительное стекло, или специального типа фильтра, создающего оптическую интерференцию.

На практике материал со специальными оптическими свойствами подмешивается в основной материал, ламинированную пленку или чернила, используя их в качестве основного материала со светоизлучающим свойством, то есть используются светоизлучающая ламинированная пленка, светоизлучающие чернила, термохромные чернила, фотохромные чернила и т.д. и вспомогательный инструмент в виде специального фильтра, ультрафиолетовой лампы и т.д. Однако они также обладают низкой надежностью, поскольку распознавание и идентификация в результате основываются на человеческом восприятии.

Верификация аутентификации с помощью механической обработки состоит в том, чтобы верифицировать аутентичность посредством механического обнаружения свойства материала объекта. Для обнаружения могут использоваться магнитное свойство и оптическое свойство.

На практике используется светоизлучающий материал или магнитный материал, замешанные в основной материал, ламинированную пленку или чернила, и устройство обнаружения. Или магнитным или оптическим способом добавляется специальная кодированная информация, используя символы системы оптического распознавания или магнитные штриховые коды, и используется устройство оптического или магнитного обнаружения.

При верификации аутентификации с помощью механической обработки вместо информации, специфической для живого организма, используется система с метрикой артефактов, использующая артефакт без воспроизводимости, свободно организованный в среде. Это описано в документах "Financial Business and Artifact-Metrics", опубликованном Институтом финансово-экономических исследований, Bank of Japan (http://www.imes.boj.or.jp/japanese/ jdps/2004/04-J-12.pdf), и "The Patterns of Artifact-Metrics in Financial Field"; 6-й Симпозиум по защите информации (http://www.imes.boj.or.jp/japanese/kinyu/2004/kk23-2-6.pdf).

В системе с метрикой артефактов по выбору используются светоотражающий шаблон гранулированных веществ, светопропускающий шаблон оптических волокон, шаблон полимерных волокон для параллаксного изображения, шаблон для волоконного изображения, магнитный шаблон магнитных волокон, случайно записываемый магнитный шаблон, случайный магнитный шаблон магнитной полосы, шаблон ячейки памяти со случайным электрическим разрядом, резонансный шаблон электропроводящих волокон, резонансный шаблон вибрационного уплотнения.

В сущности, для предотвращения незаконного использования или подделки карты, при выдаче карты пользователю добавляются "информация с описанием карты" и "информация о карте", закладываемая в карту в процессе изготовления (документ "Handbook on the Technique to Prevent Forgery on the Surface of Affiliated IC Cards", опубликованный Национальным Бюро печати, Министерство финансов (смотрите: http://www.npb.go.jp/ja/info/ ichb.pdf)).

Информация с описанием карты является информацией, которая предоставляется и печатается на корпусе карты при выдаче пользователю и которая связывается с выпуском карты, такая как информация о владельце карты, срок действительности и т.д. Фальсификация, обычно являющаяся актом незаконного использования карты, является действием по изменению всей или части информации описаний карты, сделанным путем стирания исходной информации и добавления незаконной информации.

Информация о карте является информацией о самой карте, а не информацией описания карты в выпущенной карте. Она является информацией, относящейся к корпусу карты, такой как физическая форма карты, фоновые шаблоны, нанесенные на карту на заводе предварительной печати, печатный слой на нижележащем слое и ламинированный защитный слой и т.д.

Подделка является незаконным действием, выполняемым на корпусе карты. Она делается путем копирования или имитации конструкции, шаблонов и прочего, относящихся к корпусу карты с целью подделки карты, которая по внешнему виду подобна аутентичной карте. На практике конструкция, шаблоны и т.д. на поверхности аутентичной карты считываются устройством, таким как сканер, и затем редактируются или исправляются, используя такое средство, как принтер.

В области печати известны многочисленные способы предотвращения подделки корпуса карты, использующие комбинацию режима печати, типов чернил, шаблонов печати и т.д., но в настоящее время пока неизвестны никакие способы, имеющие решающее значение для борьбы с подделкой.

Способы верификации аутентификации для распознавания и идентификации подделки грубо могут быть классифицированы как способ, основанный на способности человеческого восприятия, способ, использующий вспомогательные инструменты, и способ с использованием механической обработки.

При верификации аутентификации с помощью способностей человеческого восприятия аутентичность карты идентифицируется с помощью способности восприятия, такой как визуальное восприятие, осязательное восприятие и т.д. Средство идентификации с помощью визуального восприятия содержит цвета самой карты, водяной знак и голограмму, которые изменяют цвет и шаблоны, предусмотренные на карте, при изменении угла зрения. Средство идентификации с помощью осязательного восприятия содержит обнаружение неровностей поверхности, добавленных на карту, и обнаружение структуры корпуса самой карты.

На деле используются логотип, специальный шрифт, печатные линии для предотвращения копирования, специальные цветные чернила, тисненая голограмма, оптически изменяющийся материал, шаблон скрытого изображения и т.д., которые трудно дублировать или копировать и по которым аутентичность карты легко может быть идентифицирована путем визуального восприятия. Также используются тиснение, неровности поверхности, перфорация и т.д., по которым аутентичность может быть идентифицирована осязанием пальцами или визуальным восприятием.

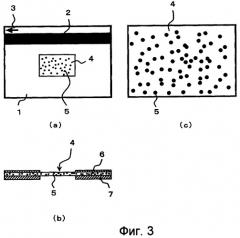

На Фиг.3 показан традиционный пример карты, на которой крепится чип верификации аутентификации чипа с метрикой артефактов, использующего металлические гранулы, как раскрыто в публикации японской патентной заявки № Н10-44650. На Фиг.3(а) показан общий вид, Фиг.3(b) - поперечное сечение и Фиг.3(с) - увеличенное изображение чипа верификации.

На карте 1 чип 4 с метрикой артефактов в форме тонкой пластины, изготовленной из светопроводящей смолы, смешанной с металлическими гранулами 5, наслаивается слоем на основание 7 карты, обладающее свойством непрозрачности, в котором имеется отверстие для цели идентификации. Непрозрачная пластина 6 на поверхности карты дополнительно наслаивается, на которой формируются магнитная полоска 2 и маркировка 3 в виде стрелки, и другое отверстие располагается в том же самом месте, что и отверстие в элементе 7 основания карты.

Металлические гранулы 5 бессистемно замешиваются в трех измерениях в светопроводящую смолу. Как результат, шаблон металлических гранул 5, наблюдаемый через отверстие, является уникальным для каждого чипа 4 с метрикой артефактов.

Используя эти характеристики, свет, проходящий через чип 4 с метрикой артефактов, фотографируется через отверстие и шаблон металлических гранул 5 может наблюдаться. Следовательно, возможно идентифицировать каждый индивидуальный чип 4 с метрикой артефактов и соответственно карту.

На Фиг.4 показан другой традиционный пример карты, на которой крепится чип верификации с чипом с метрикой артефактов, используя волокна, как раскрыто в публикации японской патентной заявки №2003-29636. На Фиг.4(а) показан общий вид, Фиг.4(b) - поперечное сечение и Фиг.4(с) - увеличенное изображение чипа с метрикой артефактов.

На карте чип 8 с метрикой артефактов, содержащий сетчатый элемент 9 и короткие волокна 10, в трех измерениях замешанные в прозрачную смолу, помещается в отверстие в элементе 1 основания карты, который обладает свойством непрозрачности, и на его поверхности расположены магнитная полоса 2 и маркировка 3 в виде стрелки. На чипе 8 с метрикой артефактов создается интерференционный шаблон посредством шаблона сетчатого элемента 9 и коротких волокон 10.

Этот интерференционный шаблон уникален для каждого чипа 8 с метрикой искусственного артефакта, то есть для каждой карты. Используя эту характеристику, шаблон чипа 8 с метрикой артефактов чипа верификации фотографируется посредством проходящего света или отраженного света для карты, подлежащей идентификации.

Механическое считывание такого шаблона биометрики или метрики артефактов обычно выполняется устройством передачи изображения, и результат идентифицируется способом распознавания шаблонов (образов). В этом отношении существует возможность, что подделка может быть изготовлена с использованием копирования.

Поскольку чип с метрикой артефактов состоит из реального вещества, то есть не является изображением, то невозможно расположить составляющие элементы чипа с метрикой артефактов, предназначенные для подделки, идентично элементам аутентичного чипа. Однако вероятность, что может появиться точно такой же шаблон, который соответствует тем же самым составляющим элементам, даже если и случайно, не может полностью отрицаться. Поэтому подделанный объект, полученный таким образом случайно, может рассматриваться как аутентичный объект. По этой причине очень рискованно утверждать, аутентичная ли карта или нет, только в зависимости от наличия чипа с метрикой артефактов.

Как описано выше, способ определения аутентичности самой карты еще твердо не установлен , и карта, которая не может быть подделана, пока не реализована. Также, пока еще не реализован способ исключения использования поддельной карты.

[Патентный документ 1] Публикация выложенного японского патента № H10-44650.

[Патентный документ 2] Публикация выложенного японского патента №2003-29636.

[Непатентный документ 1] "Financial Business and Artifact-Metrics", опубликованный Институтом финансовых и экономических исследований, Bank of Japan (http://www.imes.boj.or.jp/ japanese/jdps/2004/04-J-12.pdf).

[Непатентный документ 2] "The Patterns of Artifact-Metrics in Financial Field"; 6-й Симпозиум по безопасности информации

(http://www.imes.boj.or.jp/japanese/kinyu/2004/kk23-2-6.pdf).

[Непатентный документ 3] "Handbook on the Technique to Prevent Forgery on the Surface of Affiliated IC Cards", опубликованный Национальным Бюро печати, Министерство финансов (смотрите: http://www.npb.go.jp/ja/info/ichb.pdf).

Описание изобретения

Задача изобретения

Настоящее изобретение обеспечивает карту с повышенной защищенностью без введения значительных изменений в денежную карту или кредитную карту, используемые на практике, и способ обработки карты.

Задача настоящего изобретения состоит в том, чтобы смягчить бремя работы верификации аутентификации и исключить вероятность того, что поддельный объект, полученный случайно или невзначай, будет расценен как аутентичный объект.

Средство решения задачи

Для решения поставленной выше задачи в изобретении согласно настоящей заявке к устройству для обработки карты для верификации аутентификации карты добавляется чип верификации аутентификации, который трудно подделать, и устройство верификации аутентификации.

Для чипа верификации аутентификации может применяться следующее: гранулы, такие как металлические гранулы, разбросанные в прозрачной среде; куски волокна, разбросанные в прозрачной среде; интерференционный шаблон между шаблоном с регулярностью, образованной в прозрачной среде, и кусками волокна, разбросанными в прозрачной среде; рельефная голограмма; флюоресцентные гранулы, разбросанные в прозрачной среде; и гранулы радиоактивного вещества, разбросанные в произвольном типе среды.

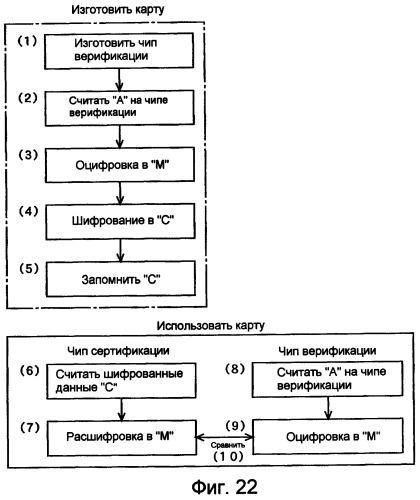

Помимо всего прочего, в дополнение к чипу верификации, обеспечивается другой тип чипа. Информация, описанная в чипе верификации, оцифровывается, и оцифрованные данные шифруются. Затем зашифрованные данные вводятся в последний чип, и он является чипом сертификации аутентификации.

При использовании карты изображение чипа верификации, расположенного на карте, считывается и оцифровывается. В то же самое время расшифровываются зашифрованные данные чипа сертификации аутентификации на той же самой карте. Данные, расшифрованные с чипа сертификации, сравниваются с данными чипа верификации. Если они одинаковы друг с другом, то карта идентифицируется как аутентичная карта. Если нет, то карта определяется как поддельная.

Для криптографической системы, как самый простой путь, используется криптографическая система с секретным ключом, когда только эмитент карты знает секретный ключ. Также возможно использовать криптографическую систему с открытым ключом, в которой для шифрования и расшифровки используются другие ключи. В криптографической системе с открытым ключом используются открытый ключ и индивидуальный ключ, и любой из ключей может использоваться для шифрования и расшифровки.

Чтобы облегчить бремя шифрования/расшифровки, используются хэш-алгоритмы, такие как MD5 (Message Digest 5), SAH-1 (Secure Hash Algorithm - 1), SAH-2 и другие.

Например, идентификатор карты и информация о владельце карты добавляются или замешиваются в оцифрованные данные и шифруются как единое целое. Дополнительно, в оцифрованные данные вводится цифровой водяной знак. Превращение цифровых данных в хэш-значение, добавление идентификатора и информации о пользователе и введение цифрового водяного знака могут применяться как раздельно, так и в комбинации.

В устройстве обработки карты аутентичность карты идентифицируется до начала фактической операции, такой как ввод персонального идентификационного номера. Устройство выгружает поддельную карту, или дает предупреждение, или забирает поддельную карту в устройство.

Эффекты изобретения

Гранулы, такие как металлические гранулы, разбросанные в прозрачной среде; куски волокна, разбросанные в прозрачной среде; интерференционный шаблон между шаблоном с регулярностью, созданной в прозрачной среде, и кусками волокна, разбросанными в прозрачной среде; рельефная голограмма; флюоресцентные гранулы, разбросанные в прозрачной среде; и гранулы радиоактивного вещества, разбросанные в произвольном типе среды, могут быть получены только непреднамеренно или случайно и их невозможно дублировать. Рельефная голограмма имеет трехмерную структуру, и ее также невозможно дублировать, если копия не изготавливается непосредственно с прототипа.

Также может быть исключена поддельная карта с попыткой дублирования данных магнитной записи или данных в интегральной микросхеме, и она не сможет использоваться.

Дополнительно, при попытке незаконного использования карты, в нем может быть отказано и ущерб или убыток могут быть предотвращены до того, как они фактически произойдут. Или незаконная карта может быть разрешена для использования в некоторой степени, но она позволяет легко указать пользователя незаконной карты, обеспечивая, в конечном счете, доказательство владения незаконной картой.

В случае когда как чип верификации, так и чип сертификации оба присутствуют на одной карте, аутентичность карты может быть подтверждена без обращения к главному серверу, если терминальному устройству, такому как ATM, предоставляется криптографический ключ.

Даже когда одна и та же метрика артефактов получается случайно и одно и то же хэш-значение получается непреднамеренно, если неизвестен алгоритм дополнительного добавления или замешивания идентификатора карты или информации о владельце карты в хэш-значение, то невозможно узнать криптографический ключ, использованный для шифрования. Таким образом, степень защиты является очень высокой.

Краткое описание чертежей

Фиг.1 - блок-схема последовательности операций обработки, используемых в настоящее время денежных карт;

Фиг.2 - традиционный тип денежной карты;

Фиг.3 - пример карты традиционного типа, использующей метрику артефактов;

Фиг.4 - другой пример карты традиционного типа, использующей метрику артефактов;

Фиг.5 - пример карты, на которой установлен чип верификации аутентификации;

Фиг.6 - другой пример карты, на которой установлен чип верификации;

Фиг.7 - еще один пример карты, на которой установлен чип верификации;

Фиг.8 - примеры мест установки чипа верификации;

Фиг.9 - другие примеры мест установки чипа верификации;

Фиг.10 - отметка для выравнивания положения;

Фиг.11 - чип верификации, изготовленный с применением случайных чисел;

Фиг.12 - пример случайных чисел, которые должны применяться в чипе верификации;

Фиг.13 - пример расположения случайных чисел, которые должны применяться в чипе верификации;

Фиг.14 - пример, в котором случайные числа, применяемые в чипе верификации, являются двоичными числами;

Фиг.15 - пример, в котором случайные числа, применяемые в чипе верификации, размещаются как двоичные числа;

Фиг.16 - пример дополнительных случайных чисел, применяемых в чипе верификации;

Фиг.17 - пример, в котором дополнительные случайные числа, применяемые в чипе верификации, являются двоичными числами;

Фиг.18 - пример, в котором дополнительные случайные числа, применяемые в чипе верификации, являются четверичными числами;

Фиг.19 - пример, в котором случайные числа, применяемые в чипе верификации, размещаются в четверичных числах;

Фиг.20 - примеры, в которых другой чип верификации аутентификации получается из чипа верификации, изготовленного на основе случайных чисел;

Фиг.21 - пример карты, на которой установлен чип верификации аутентификации и чип сертификации аутентификации;

Фиг.22 - блок-схема последовательности выполнения операций по сертификации аутентификации карты, показанной на Фиг.21;

Фиг.23 - другой пример карты, на которой установлены чип верификации и чип сертификации;

Фиг.24 - блок-схема последовательности выполнения операций по сертификации аутентификации карты, показанной на Фиг.23;

Фиг.25 - еще один пример карты, на которой установлены чип верификации и чип сертификации;

Фиг.26 - блок-схема последовательности выполнения операций по сертификации аутентификации карты, показанной на Фиг.25;

Фиг.27 - еще один пример карты, на которой установлены чип верификации и чип сертификации;

Фиг.28 - блок-схема последовательности выполнения операций по сертификации аутентификации карты, показанной на Фиг.27;

Фиг.29 - блок-схема последовательности выполнения операций по обработке денежной карты в соответствии с настоящим изобретением;

Фиг.30 - другая блок-схема последовательности выполнения операций по обработке денежной карты в соответствии с настоящим изобретением;

Фиг.31 - еще одна блок-схема последовательности выполнения операций по обработке денежной карты в соответствии с настоящим изобретением.

Краткое описание ссылочных позиций

1 - карта

2 - магнитная полоска

3 - стрелка

4, 8, 12, 15, 18, 21, 22, 32, 42, 46, 61 - металлические гранулы чипа 5 верификации аутентификации

6, 14, 34, 44 - поверхностная пластина

7, 35, 45 - элемент основания карты

9 - сетчатый элемент

10 - короткие волокна

11, 31, 41 - карта с возможностью верификации аутентификации

16, 19, 22, 23, 25 - выемка

17, 20, 24 - часть, в которой выемка не сформирована

33 - флюоресцентные гранулы

43 - гранулы радиоктивного вещества

47 - интегральная микросхема

48 - отметка для выравнивания положения

49 - линия начала считывания

50 - линия окончания считывания

51, 52 - линия для указания конечной части

62, 64, 66, 68 - чип сертификации аутентификации

60, 63, 65, 67 - карта с возможностью сертификации аутентификации

Сущность изобретения

Ниже будет приведено описание по наилучшему варианту осуществления изобретения со ссылкой на сопроводительные чертежи.

Прежде всего, ниже описывается чип верификации аутентификации для карты.

[Вариант 1 осуществления чипа верификации аутентификации]

На Фиг.5 показана основная конструкция карты, на которую крепится чип с рельефной голограммой, используемый в качестве чипа верификации, в соответствии с вариантом 1 осуществления. На Фиг.5(а) показан общий вид, на Фиг.5(b) - вид в разрезе и на Фиг.5(с)-(е) показан увеличенный вид чипа с рельефной голограммой.

Карта 11 содержит поверхностную пластину 14 с отверстием, установленную на элементе 13 основания карты, обладающем непрозрачностью, и чип 12 с рельефной голограммой, помещенный в отверстие. На поверхностной пластине 14 расположены магнитная полоска 2 и отметка 3 в виде стрелки.

Рельефная голограмма состоит из выемки глубиной 1/4 длины волны используемого лазерного луча и той части, где выемка не сформирована. В месте расположения выемки отраженный лазерный луч компенсируется падающим лазерным лучом, и отраженный лазерный луч не обнаруживается. В месте, где выемка отсутствует, отраженный лазерный луч обнаруживается, поскольку он не компенсируется падающим лазерным лучом.

Используемым лазерным лучом является луч инфракрасного лазера с длиной волны λ (лямбда) = 780 нм (λ/4 = 195 нм) в случае компакт-диска (CD). В случае использования DVD-диска используется красный лазер с λ = 650 нм (λ/4 = 151,25 нм). В случае следующего поколения DVD-дисков, использующего голубовато-фиолетовый лазер с λ = 405 нм, ультрафиолетовый лазер с λ = 351 нм или лазер верхней части ультрафиолетового диапазона с λ = 266 нм, ведутся исследования. Значения λ/4 соответственно равны 101,25 нм, 87,75 нм или 66,5 нм.

На Фиг.5(с) показана наиболее базовая структура. Места 16 выемки с глубиной 1/4 длины волны используемого лазерного луча и места 17 без выемки размещаются на адекватном расстоянием между ними друг за другом на чипе 15 с голограммой. В примере, показанном на этом чертеже, каждая сплошная линия, указанная двунаправленными стрелками, указывает, что присутствуют как падающий, так и отраженный свет. Каждая пунктирная линия, показанная однонаправленной стрелкой, указывает, что падающий свет существует, но отраженного света нет.

На Фиг.5(d) показан пример, в котором направление лазерного луча является наклонным. Если в наличии нет никакой информации по углу наклона, то считать записанные здесь данные трудно. В этом примере наклонные места 19 с выемкой глубиной 1/4 длины волны используемого лазерного луча и наклонные места 20 без выемки размещаются на адекватном расстоянии между ними друг за другом на чипе 18 с голограммой. В примере, показанном на этом чертеже, также, каждая сплошная линия, показанная двунаправленными стрелками, указывает, что присутствуют как падающий, так и отраженный свет, а каждая пунктирная линия с однонаправленной стрелкой указывает, что существует падающий свет, а отраженный свет отсутствует. Такую структуру продублировать абсолютно невозможно. Возможно, чтобы структура, показанная на Фиг.5(c), и структура, показанная на Фиг.5(d), существовали совместно.

На Фиг.5(е) показан пример использования лазерных лучей с множеством длин волн. Если в наличии нет информации по всем лазерным лучам, то считать записанные данные трудно. В этом примере часть 22 с выемкой глубиной 1/4 длины волны красного (R) лазерного луча, часть 23 с выемкой глубиной 1/4 длины волны зеленого (G) лазерного луча, часть 25 с выемкой глубиной 1/4 длины волны синего (В) лазерного луча и часть 24 без выемки размещены на адекватном расстоянии между ними друг за другом на чипе 21 голограммы.

В примере, показанном на этом чертеже, также, каждая сплошная линия, показанная двунаправленными стрелками, указывает на присутствие как падающего, так и отраженного света. Каждая пунктирная линия, показанная одн