Обнаружение коллизий при беспроводной связи

Иллюстрации

Показать всеЗаявленное изобретение относится к беспроводной связи. Технический результат заключается в избежании коллизий в беспроводной сети. Для этого коллизии в беспроводной сети обнаруживают и разрешают с помощью использования передач посредством точек доступа в сети. Например, каждая точка доступа может выбирать ресурс из набора ресурсов и передавать указание уникального идентификатора (к примеру, длинного идентификатора) этой точки доступа по выбранному ресурсу. Или же каждая точка доступа может выбирать бит и добавлять этот бит к повторно использованному идентификатору (к примеру, короткому идентификатору) этой точки доступа, чтобы предоставлять параметр канализирования, который используют для того, чтобы канализировать сигналы, передаваемые посредством точки доступа. Выбор посредством данной точки доступа может быть основан на уникальном идентификаторе, назначенном этой точке доступа. Выбор посредством данной точки доступа может быть псевдослучайным выбором (к примеру, на основе соответствующего уникального идентификатора). Другой узел (к примеру, терминал доступа) в сети может идентифицировать коллизию на основе передач посредством точек доступа. В этом случае узел может передавать указание коллизии, чтобы побуждать одну из точек доступа прекращать передачу. Узел затем может информировать одну коллидирующую точку доступа о наличии и идентичности другой коллидирующей точки доступа, чтобы предоставлять возможность точке доступа разрешать коллизию. 8 н. и 59 з.п. ф-лы, 13 ил.

Реферат

Притязание на приоритет

Данная заявка притязает на преимущество и приоритет по находящейся в общей собственности предварительной заявке на патент (США) номер 61/033322, поданной 3 марта 2008 года и имеющей адвокатскую выписку номер 080879P1, раскрытие сущности которой тем самым заключается по ссылке в данном документе.

Уровень техники

Область техники, к которой относится изобретение

Данная заявка, в общем, относится к беспроводной связи, а более конкретно, но не только, к обнаружению коллизий.

Введение

Системы беспроводной связи широко развернуты для того, чтобы предоставлять различные типы связи (к примеру, речь, данные, мультимедийные услуги и т.д.) множеству пользователей. Поскольку спрос на услуги высокоскоростной передачи и передачи мультимедийных данных быстро растет, лежит сложная задача реализовывать эффективные и устойчивые системы связи с повышенной производительностью.

Чтобы дополнять точки доступа традиционной мобильной телефонной сети, точки доступа с небольшим покрытием могут развертываться (к примеру, устанавливаться у пользователя дома), чтобы предоставлять более отказоустойчивое внутреннее покрытие беспроводной связи для мобильных модулей. Такие точки доступа с небольшим покрытием общеизвестны как базовые станции точки доступа, собственные узлы B, собственные e-узлы B, пикосоты или фемтосоты. Как правило, такие точки доступа с небольшим покрытием подключаются к Интернету и сети мобильного оператора через DSL-маршрутизатор или кабельный модем.

В традиционной беспроводной сети каждой точке доступа (к примеру, каждому сектору или соте) назначается длинный идентификатор, который может упоминаться, например, как глобальный идентификатор соты (GCI), идентификатор сектора (SectorID), идентификатор узла доступа (ANID) или как некоторый другой тип идентификатора. Дополнительно, каждой точке доступа может назначаться короткий идентификатор, который может упоминаться, например, как физический идентификатор соты (PCI), псевдослучайный номер пилотных сигналов (PilotPN) или как некоторый другой тип идентификатора. Короткий идентификатор может использоваться для того, чтобы модулировать каналы физического уровня. Поскольку этот идентификатор является относительно коротким, терминал доступа может иметь возможность эффективно выполнять поиск волновых колебаний, таких как мультиплексированные с временным разделением (TDM) пилотные сигналы, согласно этому короткому идентификатору. Это должно помогать терминалу доступа идентифицировать секторы в окрестности и демодулировать их передачи, которые также могут быть скремблированы посредством короткого идентификатора.

Как правило, пространство, выделяемое для коротких идентификаторов, является относительно ограниченным. Следовательно, желательно для оператора сети обеспечивать, что одинаковый короткий идентификатор не используется посредством точек доступа, которые находятся относительно близко друг к другу, чтобы избегать так называемых коллизий между обменами данными соседних точек доступа. Хотя это осуществимо в традиционной запланированной сети, это может быть неосуществимо в незапланированной или произвольно организующейся сети (к примеру, в сети с употреблением множества точек доступа с небольшим покрытием). В произвольно организующейся сети оператор сети или клиент могут развертывать точку доступа без сведений о том, какой короткий идентификатор должен использоваться для того, чтобы обеспечивать, что коллизии никогда не возникают (если коллизии действительно полностью избегаемы). Таким образом, имеется потребность в эффективных методиках для обнаружения и разрешения коллизий в беспроводных сетях.

Сущность изобретения

Сущность примерных аспектов открытия приводится ниже. Следует понимать, что ссылки на термин «аспекты» в данном документе могут ссылаться на один или более аспектов открытия.

Данное открытие относится в некотором аспекте к обнаружению коллизии в беспроводной сети и разрешению коллизии. В некоторых аспектах точки доступа могут передавать сигналы (к примеру, псевдослучайным образом или некоторым другим образом), чтобы предоставлять возможность другому узлу идентифицировать коллизии между точками доступа. Например, в некоторых реализациях каждая точка доступа может выбирать (к примеру, псевдослучайно выбирать) ресурс из набора ресурсов и передавать указание уникального идентификатора (к примеру, длинного идентификатора) этой точки доступа по выбранному ресурсу. В некоторых реализациях каждая точка доступа может выбирать (к примеру, псевдослучайно выбирать) бит и добавлять этот бит к повторно использованному идентификатору (к примеру, короткому идентификатору) этой точки доступа, чтобы предоставлять параметр канализирования, который используется для того, чтобы канализировать сигналы, передаваемые посредством точки доступа. В некоторых аспектах выбор посредством данной точки доступа может быть основан на уникальном идентификаторе, назначенном этой точке доступа.

В случае если другой узел (к примеру, терминал доступа) идентифицирует коллизию, этот узел идентификации коллизий может передавать указание коллизии в попытке побуждать коллидирующую точку доступа прекращать передачу, по меньшей мере, по одному ресурсу. В некоторых аспектах узел идентификации коллизий может передавать это указание по каналу, который выделен для передачи сообщений о коллизиях.

Как только коллидирующая точка доступа прекращает передачу по обозначенному ресурсу, узел идентификации коллизий может обмениваться данными с другой коллидирующей точкой доступа. Узел идентификации коллизий тем самым может информировать точку доступа о наличии и идентичности другой коллидирующей точки доступа. Точки доступа могут затем обмениваться данными друг с другом (к примеру, через транзитное соединение), чтобы разрешать коллизию.

Краткое описание чертежей

Эти и другие примерные аспекты открытия будут описаны в подробном описании и прилагаемой формуле изобретения, которая приведена ниже, и на прилагаемых чертежах, на которых:

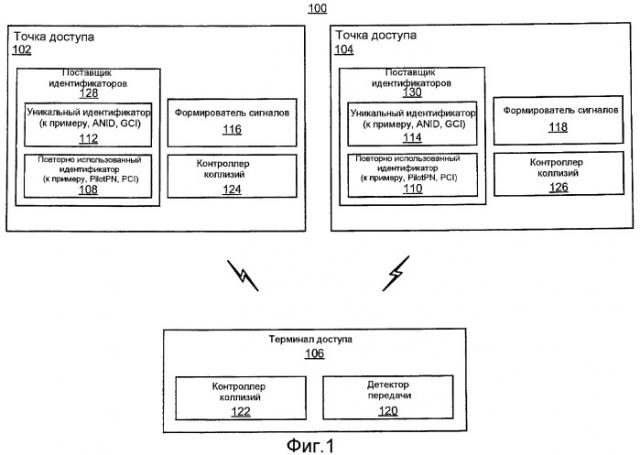

фиг.1 является упрощенной блок-схемой нескольких примерных аспектов системы беспроводной связи, выполненной, чтобы идентифицировать и разрешать коллизии;

фиг.2A и 2B являются блок-схемой последовательности операций нескольких примерных аспектов операций, которые могут выполняться для того, чтобы идентифицировать и разрешать коллизию;

фиг.3 является блок-схемой последовательности операций нескольких примерных аспектов операций, которые могут выполняться для того, чтобы идентифицировать коллизию, когда точки доступа передают через различные ресурсы;

фиг.4 является упрощенной блок-схемой нескольких примерных аспектов компонентов беспроводных узлов, которые могут употребляться в связи с идентификацией коллизии на основе передач через различные ресурсы;

фиг.5 является блок-схемой последовательности операций нескольких примерных аспектов операций, которые могут выполняться для того, чтобы идентифицировать коллизию, когда точки доступа передают с использованием различного канализирования;

фиг.6 является упрощенной блок-схемой нескольких примерных аспектов компонентов беспроводных узлов, которые могут употребляться в связи с идентификацией коллизии на основе передач с использованием различного канализирования;

фиг.7 является упрощенной схемой, иллюстрирующей примерные зоны покрытия для беспроводной связи;

фиг.8 является упрощенной схемой примерной системы беспроводной связи;

фиг.9 является упрощенной схемой примерной системы беспроводной связи, включающей в себя фемтоузлы;

фиг.10 является упрощенной блок-схемой нескольких примерных аспектов компонентов связи; и

фиг.11 и 12 являются упрощенными блок-схемами нескольких примерных аспектов устройств, сконфигурированных, чтобы предоставлять уменьшение коллизий, как рассматривается в данном документе.

В соответствии с установившейся практикой, различные признаки, проиллюстрированные на чертежах, могут не быть нарисованы в масштабе. Соответственно, размеры различных признаков могут быть произвольно увеличены или уменьшены для ясности. Помимо этого некоторые из чертежей могут быть упрощены для ясности. Таким образом, чертежи могут не иллюстрировать все компоненты данного устройства (к примеру, устройства) или способа. Наконец, аналогичные номера ссылок могут использоваться для того, чтобы обозначать аналогичные признаки по всему подробному описанию и чертежам.

Подробное описание изобретения

Различные аспекты открытия описываются ниже. Должно быть очевидным то, что идеи в данном документе могут быть осуществлены во множестве форм, и что все конкретные структуры, функции или и то, и другое, раскрытые в данном документе, являются просто характерными. На основе идей в данном документе специалисты в данной области техники должны принимать во внимание, что аспекты, раскрытые в данном документе, могут быть реализованы независимо от любых других аспектов, и что два или более из этих аспектов могут быть комбинированы различными путями. Например, устройство может быть реализовано или способ может быть использован на практике с использованием любого числа аспектов, изложенных в данном документе. Помимо этого такое устройство может быть реализовано или способ может быть использован на практике с использованием другой структуры, функциональности или структуры и функциональности, помимо или отличной от одного или более аспектов, изложенных в данном документе. Кроме того, аспект может содержать, по меньшей мере, один элемент формулы изобретения.

Фиг.1 иллюстрирует несколько узлов в примерной системе 100 связи (к примеру, части сети связи). В целях иллюстрации различные аспекты открытия описываются в контексте одного или более терминалов доступа и точек доступа, которые обмениваются данными друг с другом. Следует принимать во внимание, тем не менее, то, что идеи в данном документе могут быть применимы к другим типам устройств или другим аналогичным устройствам, которые упоминаются с использованием других терминов. Например, в различных реализациях точки доступа могут упоминаться или реализовываться как базовые станции, терминалы доступа могут упоминаться или реализовываться как абонентское устройство и т.д.

Точки 102 и 104 доступа в системе 100 предоставляют одну или более услуг (к примеру, возможности подключения к сети) для одного или более терминалов доступа (к примеру, терминала 106 доступа), которые могут постоянно размещаться в рамках или которые могут передвигаться по всей ассоциированной географической зоне. Помимо этого каждая из точек 102 и 104 доступа может обмениваться данными с одним или более сетевых узлов (не показаны), чтобы упрощать возможности подключения к глобальной вычислительной сети. Эти сетевые узлы могут принимать различные формы, такие как, например, одна или более объектов радио- и/или базовой сети (к примеру, шлюзы доступа, сеансовые опорные сетевые контроллеры либо некоторый другой надлежащий сетевой объект или объекты).

Фиг.1 и нижеприведенное описание описывает различные схемы, в которых точки доступа в сети формируют сигналы (к примеру, псевдослучайным образом или некоторым другим образом), чтобы предоставлять возможность обнаружения коллизии между точками доступа. Например, коллизия может возникать, когда точки 102 и 104 доступа используют одинаковый идентификатор в качестве основы (к примеру, начального числа) для канализирования. Эта ситуация может возникать в случаях, когда точки 102 и 104 доступа используют относительно короткие идентификаторы точек доступа для этой цели. В таких случаях короткие идентификаторы могут быть повторно использованы в рамках системы, поскольку число точек доступа может превышать число доступных коротких идентификаторов. В некоторых реализациях эти повторно использованные идентификаторы могут принимать форму PCI, PilotPN или некоторого другого типа идентификаторов, назначенных точкам доступа. В примере по фиг.1 повторно использованные идентификаторы 108 и 110 иллюстрируются как назначенные точкам 102 и 104 доступа, соответственно.

В соответствии с современным уровнем техники, более длинные идентификаторы также могут назначаться точкам 102 и 104 доступа. Например, более длинные идентификаторы могут использоваться для того, чтобы уникально идентифицировать каждую точку доступа в сети (к примеру, в сети оператора, глобальной сети и т.д.). В некоторых реализациях эти уникальные идентификаторы могут принимать форму GCI, ANID, SectorID или некоторого другого типа идентификаторов, назначенных точкам доступа. В примере по фиг.1 уникальные идентификаторы 112 и 114 иллюстрируются как назначенные точкам 102 и 104 доступа, соответственно.

Каждая точка доступа включает в себя формирователь 116 или 118 сигналов (к примеру, формирователи псевдослучайных сигналов) для формирования сигналов, которые могут обнаруживаться посредством другого узла, чтобы определять то, используют или нет точки 102 и 104 доступа одинаковый повторно использованный идентификатор. В качестве иллюстрации следующее пояснение описывает пример, в котором терминал 106 доступа (к примеру, посредством операции детектора 120 передачи) обнаруживает коллизию на основе сигналов, передаваемых посредством точек 102 и 104 доступа. Следует принимать во внимание, тем не менее, что другие объекты (к примеру, другие точки доступа) в системе 100 могут быть сконфигурированы так, как рассматривается в данном документе, чтобы обнаруживать такую коллизию. В некоторых аспектах формирование сигналов основано на уникальном адресе, назначенном соответствующей точке доступа. Таким образом, точки 102 и 104 доступа могут гарантированно формировать различные сигналы в некоторый момент времени, даже если точки 102 и 104 доступа используют одинаковый повторно использованный идентификатор в качестве основы для соответствующего канализирования. В некоторых реализациях сигналы формируются случайным или псевдослучайным образом (к примеру, на основе уникального адреса, назначенного соответствующей точке доступа), чтобы обеспечивать, что точки 102 и 104 доступа формируют различные случайные сигналы в некоторый момент времени.

Контроллер 122 коллизий терминала 106 доступа может идентифицировать коллизию, заключающую в себе точки 102 и 104 доступа, на основе сигналов, обнаруживаемых посредством детектора 120 передачи. В этом случае контроллер 122 коллизий может обмениваться данными с контроллерами 124 и 126 коллизий точек 102 и 104 доступа, соответственно, чтобы разрешать коллизию.

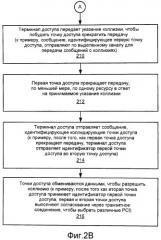

Примерные операции уменьшения коллизий описываются подробнее в связи с блок-схемой последовательности операций фиг.2A и 2B. Для удобства операции фиг.2A и 2B (или любые другие операции, поясненные или рассматриваемые в данном документе) могут описываться как выполняемые посредством конкретных компонентов (к примеру, компонентов системы 100 по фиг.1, системы 400 по фиг.4 или системы 600 по фиг.6). Следует принимать во внимание, тем не менее, что эти операции могут быть выполнены посредством других типов компонентов и могут быть выполнены с использованием другого числа компонентов. Также следует принимать во внимание, что одна или более из операций, описанных в данном документе, возможно, не употребляется в данной реализации.

В некоторый момент времени уникальный идентификатор назначается каждой точке доступа (к примеру, собственным e-узлам B) в беспроводной сети. Как упомянуто выше, этот идентификатор может содержать GCI, ANID, SectorID или некоторый другой идентификатор. Для удобства эти уникальные идентификаторы упоминаются как GCI в пояснении фиг.2A и 2B, которое приведено ниже. GCI может назначаться точке доступа различными путями. Например, в некоторых случаях сетевой объект эксплуатации, администрирования и обслуживания (OA&M) или некоторый другой надлежащий объект или объекты могут назначать GCI для точек доступа в сети.

Помимо этого в некоторый момент времени повторно использованный идентификатор назначается каждой точке доступа. Как упомянуто выше, этот идентификатор может содержать PCI, PilotPN или некоторый другой идентификатор. Для удобства эти повторно использованные идентификаторы упоминаются как PCI в пояснении фиг.2A и 2B, которое приведено ниже. PCI может назначаться точке доступа различными путями. Например, в некоторых случаях PCI может назначаться точке доступа (к примеру, автономно или посредством сетевого узла), когда точка доступа развертывается. В некоторых случаях точке доступа может назначаться PCI по умолчанию (к примеру, по изготовлению).

В некоторых случаях точка доступа может осуществлять выявление соседних узлов (к примеру, посредством отслеживания на предмет передач посредством близлежащих точек доступа) и пытаться выбирать PCI, который не конфликтует с PCI, используемыми посредством ее соседних точек доступа. Следует принимать во внимание, тем не менее, что в некоторых случаях эта схема не всегда может избегать коллизии. Например, точка доступа может не иметь возможность прослушивать соседнюю точку доступа, а терминал доступа может иметь возможность прослушивать обе из этих точек доступа. Помимо этого, когда новая точка доступа развертывается, коллизии могут возникать с близлежащей точкой доступа, если точки доступа еще не выявили друг друга.

Как представлено посредством этапа 202 по фиг.2A, когда точка доступа должна формировать сигнал (к примеру, в связи с передачей пилотных сигналов), GCI может предоставляться как начальное число в формирователь сигналов. Например, на фиг.1 точки 102 и 104 доступа могут включать в себя поставщиков 128 и 130 идентификаторов, соответственно, которые сконфигурированы, чтобы извлекать GCI 112 и 114 (к примеру, из запоминающего устройства) и предоставлять GCI в формирователи 116 и 118 сигналов (к примеру, формирователи псевдослучайных сигналов), соответственно.

Как представлено посредством этапа 204, каждая точка доступа затем может формировать сигнал на основе GCI. Как подробнее описано в связи с фиг.3 и 4, в некоторых реализациях каждый формирователь сигналов может выбирать ресурс, по которому ассоциированная точка доступа передает указание GCI точки доступа. Как подробнее описано в связи с фиг.5 и 6, в некоторых реализациях каждый формирователь сигналов может выбирать один или более битов, которые должны добавляться к PCI этой точки доступа, чтобы предоставлять параметр канализирования, который используется для того, чтобы канализировать сигналы, передаваемые посредством точки доступа.

Как представлено посредством этапа 206, терминал 106 доступа (к примеру, детектор 120 передачи) регулярно отслеживает на предмет передач посредством близлежащих точек доступа (к примеру, точек 102 и 104 доступа). Например, терминал 106 доступа может отслеживать на предмет пилотных сигналов и/или других типов сигналов. Как упомянуто выше, эти сигналы могут быть канализированы на основе PCI точек доступа. Соответственно, терминал 106 доступа может определять PCI, используемый посредством каждой из этих точек доступа. Как подробнее описано ниже, в некоторых реализациях точка доступа может канализировать сигналы на основе PCI, назначенного этой точке доступа, при этом в других реализациях точка доступа может канализировать сигналы на основе назначенного PCI плюс одного или более заданных битов.

Как представлено посредством этапа 208, в случае если какие-либо близлежащие точки доступа используют одинаковый PCI, терминал 106 доступа (к примеру, контроллер 122 коллизий) может идентифицировать коллизию на основе передач, обнаруживаемых на этапе 206. Как подробнее описано в связи с фиг.3 и 4, в некоторых реализациях это может заключать в себе определение того, что различные GCI принимаются через различные ресурсы. Как подробнее описано в связи с фиг.5 и 6, в некоторых реализациях это может заключать в себе определение того, что сигналы, канализированные на основе общего PCI, но с различными добавленными битами, принимаются в течение данного периода времени передачи сигналов (к примеру, обозначенного периода времени передачи пилотных сигналов).

В случае если коллизия PCI идентифицируется, терминал доступа может пытаться взаимодействовать с одной из точек доступа, чтобы информировать точку доступа о коллизии PCI. Тем не менее, поскольку все коллидирующие точки доступа используют одинаковый PCI, терминал доступа может не иметь возможность принимать каналы нисходящей линии связи от точек доступа вследствие взаимных помех. Аналогично, если терминал доступа отправляет сигнал одной точке доступа, все точки доступа могут отвечать на этот сигнал (к примеру, поскольку сигнал может быть скремблирован с использованием общего PCI).

Как представлено посредством этапа 210 по фиг.2B, терминал 106 доступа (к примеру, посредством операции контроллера 122 коллизий), следовательно, может передавать указание коллизии в попытке побудить точку доступа прекратить передачу (к примеру, по одному или более ресурсов). Здесь один или более выделенных каналов, зарезервированных для передачи сообщений о коллизиях, могут употребляться. Например, каждая точка доступа может предоставлять выделенный канал для передачи сообщений о коллизиях. Каждый из этих каналов канализируется с использованием PCI для соответствующей точки доступа. Таким образом, терминал 106 доступа может использовать один из этих каналов, чтобы отправлять сообщение в одну из точек доступа, чтобы запрашивать эту точку доступа прекращать передачу.

В некоторых аспектах такое сообщение может включать в себя идентификатор точки доступа. Например, сообщение может включать в себя GCI точки доступа, функцию (к примеру, хэш) GCI, указание бита (который добавлен к PCI), используемого посредством точки доступа для канализирования последней передачи, или некоторый другой надлежащий идентификатор.

Как представлено посредством этапа 212, по приему указания, передаваемого на этапе 210, точка доступа прекращает передачу, по меньшей мере, по одному ресурсу, чтобы предоставлять возможность терминалу доступа устанавливать связь с использованием общего PCI. Например, если точка 102 доступа по фиг.1 принимает указание коллизии, контроллер 124 коллизий может временно ограничивать передачи посредством точки 102 доступа по определенным каналам, кадрам, временным TDM-квантам, FDM-частотам и т.д.

Как представлено посредством этапа 214, как только точка доступа прекращает передачу по обозначенному ресурсу(ам), терминал доступа может отправлять сообщение в другую точку доступа, чтобы информировать эту точку доступа о коллизии и идентичности конфликтующей точки(ек) доступа. Например, контроллер 122 коллизий по фиг.1 может отправлять идентификатор (к примеру, GCI) точки 102 доступа в контроллер 126 коллизий точки 104 доступа. Альтернативно, контроллер 122 коллизий может устанавливать туннель к точке 102 доступа через точку 104 доступа и отправлять идентификатор (к примеру, GCI) точки 104 доступа в контроллер 124 коллизий точки 102 доступа.

Как представлено посредством этапа 216, по приему указания, передаваемого на этапе 212, точка доступа может устанавливать связь с конфликтующей точкой доступа, чтобы разрешать коллизию. Например, точки 102 и 104 доступа (к примеру, посредством операции контроллеров 124 и 126 коллизий) могут выполнять согласование через транзитное соединение (к примеру, установленное с помощью одного или более сетевых узлов, не показанных на фиг.1) так, что точки 102 и 104 доступа соглашаются использовать различные PCI. В некоторых реализациях точки доступа могут разрешать коллизию с помощью сообщений терминала доступа или некоторого другого надлежащего механизма связи.

Ссылаясь теперь на фиг.3 и 4, далее будут описаны дополнительные подробности, касающиеся схемы, в которой точки доступа передают сигналы через различные ресурсы. Фиг.3 описывает несколько операций, которые могут выполняться в этой схеме. В целях иллюстрации описывается пример, в котором коллизия является результатом использования одинакового PilotPN двумя точками доступа.

Фиг.4 описывает несколько компонентов, которые могут употребляться в узлах, таких как точка 402 доступа и терминал 404 доступа, чтобы предоставлять такую функциональность. Описанные компоненты также могут быть включены в другие узлы в системе связи. Например, другие узлы в системе могут включать в себя компоненты, аналогичные описанным для точки 402 доступа и терминала 404 доступа, чтобы предоставлять аналогичную функциональность. Данный узел может вмещать в себя один или более из описанных компонентов. Например, узел может вмещать в себя множество компонентов приемопередатчика, которые предоставляют возможность узлу работать на множестве частот и/или обмениваться данными через другую технологию.

Как показано на фиг.4, точка 402 доступа и терминал 404 доступа может включать в себя соответствующие приемопередатчики 406 и 408 для обмена данными друг с другом и с другими узлами. Приемопередатчик 406 включает в себя передатчик 410 для отправки сигналов (к примеру, сообщений), приемник 412 для приема сигналов и контроллер 414 канализирования для управления канализированием, используемым для передачи и приема сигналов. Аналогично, приемопередатчик 408 включает в себя передатчик 416 для отправки сигналов, приемник 418 для приема сигналов и контроллер 420 канализирования для управления канализированием, используемым для передачи и приема сигналов.

Точка 402 доступа и терминал 404 доступа включают в себя другие компоненты, которые могут использоваться в связи с операциями уменьшения коллизий, как рассматривается в данном документе. Например, точка 402 доступа и терминал 404 доступа включают в себя соответствующие контроллеры 422 и 424 коллизий для управления связанными с коллизией операциями и обменом данными с другими узлами (к примеру, отправкой и приемом сообщений/указаний) и для предоставления другой связанной функциональности, рассматриваемой в данном документе.

В некоторых аспектах компоненты по фиг.4 могут соответствовать компонентам, описанным выше в связи с фиг.1. Например, контроллеры 422 и 424 коллизий могут соответствовать контроллерам коллизий по фиг.1. Уникальный идентификатор 426 и повторно использованный идентификатор 428 могут соответствовать уникальному идентификатору 112 и повторно использованному идентификатору 108, соответственно. Также формирователь 116 сигналов по фиг.1 может соответствовать формирователю 430 чисел (к примеру, формирователю псевдослучайных чисел), модулю 432 выбора ресурсов и части приемопередатчика 406. Детектор 120 передачи может соответствовать части приемопередатчика 408. Другие аспекты точки 402 доступа и терминала 404 доступа описываются ниже.

Ссылаясь теперь на операции по фиг.3, как представлено посредством этапа 302, когда точка 402 доступа должна формировать сигнал (к примеру, в связи с передачей пилотных сигналов по пилотному каналу), точка 402 доступа использует уникальный идентификатор 426 для того, чтобы выбирать ресурс из набора ресурсов для передачи идентификатора точки 402 доступа. Например, уникальный идентификатор 426 может использоваться как начальное число для формирователя 430 чисел так, что число, выводимое посредством формирователя 430 чисел, используется посредством модуля 432 выбора ресурсов для того, чтобы выбирать ресурс. Как упомянуто выше, в некоторых реализациях точка доступа может формировать псевдослучайный сигнал. В таком случае точка 402 доступа может псевдослучайно выбирать ресурс для передачи идентификатора точки 402 доступа. Например, уникальный идентификатор 426 может предоставляться в формирователь 430 псевдослучайных чисел, который предоставляет псевдослучайное число в модуль 432 выбора ресурсов.

В качестве конкретного примера некоторые реализации могут употреблять преамбулу с нечастым повторным использованием (LRP), которая передается в двух физических (PHY) кадрах. Любая данная точка доступа выбирает одну подполосу частот (к примеру, полосу пропускания на 1,25 МГц) в одном из двух LRP-кадров. Характер нечастого повторного использования преамбулы может обеспечивать, что терминал доступа может видеть точки доступа, которые имеют существенно отличающиеся интенсивности принимаемых сигналов. В таком случае каждая точка доступа может передавать канал (к примеру, ANID-канал) в некоторых заранее определенных случаях LRP. Таким образом, каждая точка доступа может предоставлять канал, который дает возможность терминалу доступа обнаруживать коллизию (к примеру, коллизию PilotPN). Здесь на этапе 302 PHY-кадр, в котором передается канал, может выбираться случайно, псевдослучайно или некоторым другим образом, например, на основе функции уникального идентификатора (к примеру, хэша ANID). Таким образом, в некоторые моменты времени данная точка доступа выбирает первый кадр, а в другие моменты времени эта точка доступа выбирает второй кадр. Другие точки доступа в системе должны выполнять аналогичные операции. Таким образом, в случае если две точки доступа используют одинаковый PilotPN, по меньшей мере, часть времени, эти точки доступа должны выбирать различные ресурсы для своих ANID-каналов.

Как представлено посредством этапа 304, точка 402 доступа затем передает указание уникального идентификатора через выбранный ресурс. Продолжая вышеприведенный пример, точка 402 доступа может передавать уникальный идентификатор точки доступа (к примеру, полный SectorID) или достаточно битов идентификатора, чтобы позволять однозначное разрешение идентификатора через канал в выбранном кадре. Здесь передаваемый сигнал может быть канализирован на основе повторно использованного идентификатора 428 (к примеру, PilotPN). В некотором аспекте канализирование может быть связано с одним или более из перескока во времени, скремблирования или коррекции ошибок (к примеру, CRC-операции). Например, канальная модуляция и скремблирование может зависеть от PilotPN. Помимо этого поднесущие, в которых передается канал в рамках этого кадра, могут выбираться на основе PilotPN.

Как представлено посредством этапа 306, терминал 404 доступа регулярно отслеживает на предмет сигналов от точек доступа, как пояснено выше. В этом случае терминал 404 доступа может отслеживать на предмет сигналов, канализированных с использованием данного повторно использованного идентификатора (к примеру, PilotPN) по множеству ресурсов (к примеру, различным кадрам). В примере по фиг.4 это может быть совершено посредством взаимодействия модуля 434 выбора канализирования, который выбирает канализирование, поиск которого должен быть выполнен, модуля 436 выбора ресурсов, который идентифицирует ресурсы, которые должны проверяться, и приемопередатчика 408.

Как представлено посредством этапа 308, по обнаружении сигнала по любому ресурсу (к примеру, терминал 404 доступа обнаруживает PilotPN в любом из LRP-кадров) терминал 404 доступа пытается декодировать сигналы по каждому ресурсу. Продолжая вышеприведенный пример, точка 402 доступа может пытаться использовать данный PilotPN для того, чтобы декодировать ANID-канал по первому PHY-кадру и декодировать ANID-канал по второму PHY-кадру.

Как представлено посредством этапа 310, в случае если сигнал декодируется только по одному ресурсу (к примеру, ANID-канал декодируется только один PHY-кадр), последовательность операций переходит к этапу 312, поскольку коллизия не указывается. В этом случае терминал доступа может обрабатывать принимаемый сигнал обычным образом (к примеру, чтобы идентифицировать данную точку доступа).

Напротив, в случае если сигнал декодируется по обоим ресурсам (к примеру, по первому и второму PHY-кадрам), последовательность операций переходит к этапу 314, посредством чего точка доступа (к примеру, модуль 438 идентификации коллизий) обнаруживает коллизию. Например, модуль 438 идентификации коллизий может определять то, что различные уникальные идентификаторы (к примеру, ANID) принимаются по различным PHY-кадрам, даже когда канализирование для обоих принимаемых сигналов основано на одинаковом PilotPN. В этом случае контроллер 440 обмена сообщениями может взаимодействовать с приемопередатчиком 408, чтобы информировать точку доступа о коллизии (к примеру, с использованием выделенного канала восходящей линии связи для передачи сообщений о коллизиях, как описано выше в связи с фиг.2).

Ссылаясь теперь на фиг.5 и 6, далее будут описываться дополнительные подробности, касающиеся схемы, в которой каждая точка доступа выбирает (к примеру, псевдослучайно выбирает) бит и добавляет этот бит к повторно использованному идентификатору (к примеру, PCI) этой точки доступа, чтобы предоставлять параметр канализирования, который используется для того, чтобы канализировать сигналы, передаваемые посредством точки доступа. Фиг.5 описывает несколько операций, которые могут выполняться в этой схеме. В целях иллюстрации описывается пример, в котором коллизия является результатом использования одинакового PCI посредством двух точек доступа.

Фиг.6 описывает несколько компонентов, которые могут употребляться в узлах, таких как точка 602 доступа и терминал 604 доступа, чтобы предоставлять вышеуказанную функциональность. Как описано выше, описанные компоненты также могут быть включены в другие узлы в системе связи, и данный узел может вмещать в себя один или более из описанных компонентов.

Точка 602 доступа и терминал 604 доступа включают в себя соответствующие приемопередатчики 606 и 608 для обмена данными друг с другом и с другими узлами. Приемопередатчик 606 включает в себя передатчик 610, приемник 612 и контроллер 614 канализирования, при этом приемопередатчик 608 включает в себя передатчик 616, приемник 618 и контроллер 620 канализирования.

Как описано выше, точка 602 доступа и терминал 604 доступа включают в себя другие компоненты, которые могут использоваться в связи с операциями уменьшения коллизий, как рассматривается в данном документе. Например, точка 602 доступа и терминал 604 доступа включают в себя соответствующие контроллеры 622 и 624 коллизий для управления связанными с коллизией операциями и обменом данными с другими узлами (к примеру, отправкой и приемом сообщений/указаний) и для предоставления другой связанной функциональности, рассматриваемой в данном документе.

В некоторых аспектах компоненты по фиг.6 также могут соответствовать компонентам, описанным выше в связи с фиг.1. Например, контроллеры 622 и 624 коллизий могут соответствовать контроллерам коллизий по фиг.1. Уникальный идентификатор 626 и повторно использованный идентификатор 628 могут соответствовать уникальному идентификатору 112 и повторно использованному идентификатору 108, соответственно. Формирователь 116 сигналов может соответствовать формирователю 630 чисел (к примеру, формирователю псевдослучайных чисел), модулю 632 выбора параметров канализирования и части приемопередатчика 606. Детектор 120 передачи может соответствовать части приемопередатчика 608. Другие аспекты точки 602 доступа и терминала 604 доступа описываются ниже.

Ссылаясь теперь на операции по фиг.5, как представлено посредством этапа 502, когда точка 602 доступа должна формировать сигнал (к примеру, в связи с передачей пилотных сигналов по пилотному каналу), точка 602 доступа использует уникальный идентификатор 626 для того, чтобы выбирать бит, который должен добавляться к PCI, чтобы предоставлять параметр канализирования. Например, уникальный идентификатор 626 может использоваться как начальное число для формирователя 630 чисел так, что битовое значение, выводимое посредством формирователя 630 чисел, добавляется посредством модуля 632 выбора параметров канализирования к повторно использованному идентификатору 628 (этап 504). Как упомянуто выше, в некоторых реализациях точка доступа может формировать псевдослучайный сигнал. В таком случае точка 602 доступа может псевдослучайно выбирать бит, который должен добавляться к PCI, чтобы предоставлять параметр канализирования. Например, уникальный идентификатор 626 может предоставляться в формирователь 630 псевдослучайных чисел, который предоставляет псевдослучайное число в модуль 632 выбора параметров канализирования.

Аналогичным образом, как пояснено выше, добавленный бит может выбираться случайно, псевдослучайно или некоторым другим образом на основе, например, хэша уникального идентификатор