Способ и устройство для обновления системы dns, инициируемого посредством объявления соседнего узла по протоколу ipv6

Иллюстрации

Показать всеИзобретение относится к системам передачи пакетных данных и, в частности, к таким системам, которые поддерживают автоконфигурацию адреса без запоминания состояния. Техническим результатом является расширение функциональных возможностей за счет осуществления запроса соседнего узла к терминалу доступа на выявление объявления соседнего узла, когда возникает необходимость в обновлении DNS и терминал доступа еще не объявил полный адрес IPv6. Способ выполнения обновления динамической системы имен (DNS) в сети пакетных данных содержит этапы: приема запроса маршрутизатора от терминала доступа для выполнения автоконфигурации адреса без запоминания состояния; отправки терминалу доступа префикса протокола IP версии 6 (IPv6), за которым следует запрос соседнего узла адреса терминала доступа в ответ на запрос маршрутизатора; приема объявления соседнего узла от терминала доступа, содержащего адрес терминала доступа, на основе, по меньшей мере частично, запроса соседнего узла, причем адрес терминала доступа включает в себя полный адрес IPv6; и инициирования сетевого действия для вызова обновления системы DNS, с использованием упомянутого принятого полного адреса IPv6 терминала доступа. 6 н. и 12 з.п. ф-лы, 8 ил.

Реферат

Притязание на приоритет согласно §119 раздела 35 Свода законов США

Настоящая заявка на патент притязает на приоритет заявки на патент США № 60/944433, озаглавленной "ОБНОВЛЕНИЕ СИСТЕМЫ DNS, ИНИЦИИРУЕМОЕ ПОСРЕДСТВОМ ОБЪЯВЛЕНИЯ СОСЕДНЕГО УЗЛА ПО ПРОТОКОЛУ IPv6", поданной 15 июня 2007 года, назначенной на представителя настоящего документа и тем самым явно включенной по ссылке в настоящий документ. Настоящая заявка на патент также притязает на приоритет заявки на патент США № 60/951664, озаглавленной "ОБНОВЛЕНИЕ СИСТЕМЫ DNS ДЛЯ ОБЪЕДИНЕННОЙ СЕТИ ДОСТУПА ПРОЕКТА 3GPP2", поданной 24 июля 2007 года, назначенной на представителя настоящего документа и тем самым явно включенной по ссылке в настоящий документ.

ОБЛАСТЬ ТЕХНИКИ

Настоящее раскрытие относится к системам передачи пакетных данных и, в частности, к таким системам, которые поддерживают автоконфигурацию адреса без запоминания состояния.

ОБЛАСТЬ ТЕХНИКИ

Протокол маршрутизации в сети Интернет версии 6 (IPv6) представляет собой протокол сетевого уровня для объединенных сетей с пакетной коммутацией. Он обозначается как преемник протокола IPv4, текущей версии протокола IP, для общего использования в сети Интернет. Основное изменение, привнесенное протоколом IPv6, состоит в намного большем пространстве адресов, что дает большую гибкость в назначении адресов. В частности, протокол IPv6 использует 128-битовый адрес, который делится на префикс (старшие значащие биты) и идентификатор интерфейса. Теоретически эти два поля могут различаться по длине. Однако на практике подразумевается, что префикс, объявленный хосту, обычно имеет 64 бита. Расширенная длина адреса избавляет от необходимости использовать трансляцию сетевых адресов, чтобы избежать исчерпания адресного пространства, а также упрощает аспекты присваивания адресов и изменения нумерации при замене поставщиков услуг. Однако у проектировщиков протокола IPv6 не было намерения давать постоянные уникальные адреса каждому человеку и каждому компьютеру.

Большое количество адресов дает возможность иерархического распределения адресов, которое может сделать маршрутизацию и изменение нумерации более простыми. С помощью протокола IPv4 была разработана сложная методика бесклассовой междоменной маршрутизации (CIDR), чтобы наилучшим образом использовать ограниченное пространство адресов. Для протокола IPv4 изменение нумерации при замене поставщиков услуг может потребовать больших усилий. Однако с помощью протокола IPv6 изменение нумерации становится в значительной степени автоматическим, поскольку идентификаторы хостов отделены от идентификаторов поставщиков сетевых услуг. Отдельные пространства адресов существуют для поставщиков услуг Интернета (ISP) и для хостов, что "неэффективно" с точки зрения битов пространства адресов, но чрезвычайно эффективно для таких оперативных вопросов, как замена поставщиков услуг.

Подразумевается, что имеется два заданных механизма для распределения адресов в протоколе IPv6, включающие в себя: (1) автоконфигурацию адресов без запоминания состояния и (2) автоконфигурацию адресов с запоминанием состояния. В механизме без запоминания состояния маршрутизатор может объявить префикс для линии связи, и каждый хост на линии связи формирует уникальный идентификатор интерфейса. Поскольку префикс уникален, присоединение уникального идентификатора интерфейса может гарантировать уникальность адреса. Поэтому идентификатору интерфейса (IID) может быть необходимо являться уникальным только в пределах линии связи, поскольку префикс является глобально уникальным.

Автоконфигурация адресов без запоминания состояния использует несколько других новых функциональных возможностей в протоколе IPv6, в том числе локальные для линии связи адреса, многоадресную передачу, протокол обнаружения соседних узлов (ND) и возможность формировать идентификатор интерфейса адреса из адреса, лежащего ниже уровня управления передачей данных. Общая идея состоит в том, чтобы заставить устройство формировать временный адрес, пока оно не может определить характеристики сети, в которой оно находится, и затем создавать постоянный адрес, который оно может использовать на основе этой информации.

Процесс может быть кратко сформулирован следующим образом:

(1) устройство формирует локальный для линии связи адрес с использованием префикса;

(2) узел выполняет проверку, чтобы убедиться, что сформированный адрес уже не используется в местной сети;

(3) если проверка на уникальность проходит успешно, устройство назначает локальный для линии связи адрес своему интерфейсу IP для связи в местной сети, но не в более глобальном Интернете;

(4) затем узел пытается выполнить контакт с локальным маршрутизатором для получения дополнительной информации о продолжении конфигурации. Это делается либо посредством прослушивания сообщений с объявлениями маршрутизатора, периодически отправляемыми маршрутизаторами, либо посредством отправки особого запроса маршрутизатора, чтобы попросить у маршрутизатора информацию с использованием протокола обнаружения соседних узлов IPv6; и

(5) маршрутизатор предоставляет узлу указания, каким образом следует продолжить автоконфигурацию.

Хотя эта автоконфигурация без запоминания состояния по протоколу IPv6 имеет множество преимуществ, возникает проблема, когда сеть хочет выполнить обновление системы доменных имен (DNS) или когда домашняя аутентификация, авторизация и учет (AAA) требуют полного адреса IPv6 в записи даты использования (UDR). Терминал доступа может завершать автоконфигурацию без запоминания состояния несвоевременно для поддержки этих действий.

СУЩНОСТЬ ИЗОБРЕТЕНИЯ

Далее представлено упрощенное описание сущности изобретения для обеспечения общего понимания некоторых из раскрытых аспектов. Это описание сущности изобретения не является полным обзором и не предназначено ни для обозначения ключевых или критических элементов, ни для определения объема этих аспектов. Его единственная цель состоит в том, чтобы в упрощенной форме представить некоторые понятия в качестве вводной части к более подробному описанию, которое представлено позже.

В соответствии с одним или более аспектами изобретения и их соответствующим раскрытием различные аспекты изобретения описаны в связи с координированием с пользовательским оборудованием совместно с поддержкой автоконфигурации адреса без запоминания состояния посредством отправки префикса IPv6 после приема запроса маршрутизатора от терминала доступа. Когда возникает необходимость обновления системы DNS и терминал доступа еще не объявил полный адрес IPv6, сгенерированный с помощью префикса IPv6, к терминалу доступа выполняется запрос соседнего узла для выявления объявления соседнего узла. Принято ли объявление соседнего узла по запросу или без запроса, обновление системы DNS может быть достигнуто, даже когда запрашивающий объект (например, шлюз доступа, домашний агент) не имеет безопасной авторизации с сервером системы DNS, который выполняет обновление системы DNS. В частности, доступ к функции аутентификации, авторизации и учета (AAA) делает возможным приглашение к обновлению системы DNS с помощью сообщения требования учета (start).

В одном аспекте изобретения обеспечивается способ выполнения обновления динамической системы имен (DNS) в сети пакетных данных. Запрос маршрутизатора принимают от терминала доступа для выполнения автоконфигурации адреса без запоминания состояния. Терминалу доступа отправляют префикс протокола IP версии 6 (IPv6), за которым следует запрос соседнего узла. От терминала доступа принимают объявление соседнего узла, содержащее адрес IPv6. Затем инициализируют сетевое действие для вызова обновления системы DNS.

В другом аспекте изобретения по меньшей мере один процессор выполняет обновление динамической системы имен (DNS) в сети пакетных данных. Первый модуль принимает запрос маршрутизатора от терминала доступа для выполнения автоконфигурации адреса без запоминания состояния. Второй модуль отправляет терминалу доступа префикс протокола IP версии 6 (IPv6), за которым следует запрос соседнего узла. Третий модуль принимает объявление соседнего узла от терминала доступа, содержащее адрес IPv6. Четвертый модуль инициализирует сетевое действие для вызова обновления системы DNS.

В дополнительном аспекте изобретения способ компьютерной программы выполняет обновление динамической системы имен (DNS) в сети пакетных данных посредством наличия машиночитаемого носителя с наборами кодов для того, чтобы заставить компьютер выполнять следующие действия: (a) принимать запрос маршрутизатора от терминала доступа для выполнения автоконфигурации адреса без запоминания состояния; (b) отправлять терминалу доступа префикс протокола IP версии 6 (IPv6), за которым следует запрос соседнего узла; (c) принимать объявление соседнего узла от терминала доступа, содержащее адрес IPv6; и (d) инициализировать сетевое действие для вызова обновления системы DNS.

В другом дополнительном аспекте изобретения устройство выполняет обновление динамической системы имен (DNS) в сети пакетных данных. Обеспечено средство для приема запроса маршрутизатора от терминала доступа для выполнения автоконфигурации адреса без запоминания состояния. Обеспечено средство для отправки терминалу доступа префикса протокола IP версии 6 (IPv6), за которым следует запрос соседнего узла. Обеспечено средство для приема от терминала доступа объявления соседнего узла, содержащего адрес IPv6. Обеспечено средство для инициализации сетевого действия для вызова обновления системы DNS.

В дополнительном аспекте изобретения устройство выполняет обновление динамической системы имен (DNS) в сети пакетных данных. Сеть пакетных данных принимает запрос маршрутизатора от терминала доступа для выполнения автоконфигурации адреса без запоминания состояния. Шлюз доступа (AGW) отправляет терминалу доступа префикс протокола IP версии 6 (IPv6), за которым следует запрос соседнего узла, и принимает объявление соседнего узла от терминала доступа, содержащее адрес IPv6. Сетевой объект, привязанный к шлюзу доступа (AGW), инициализирует сетевое действие для вызова обновления системы DNS.

В еще одном аспекте изобретения обеспечен способ выполнения обновления динамической системы имен (DNS) в сети пакетных данных. Запрос маршрутизатора отправляют шлюзу доступа (AGW). Префикс протокола IP версии 6 (IPv6), за которым следует запрос соседнего узла, принимают от шлюза доступа (ACW). Выполняют автоконфигурацию адреса без запоминания состояния с использованием префикса IPv6. Шлюзу доступа (AGW) отправляют объявление соседнего узла, содержащее адрес IPv6. Инициализируют действие сети для вызова обновления системы DNS посредством отправки сообщения обновления системы DNS в шлюз доступа (AGW).

В еще одном аспекте изобретения по меньшей мере один процессор выполняет обновление динамической системы имен (DNS) в сети пакетных данных. Первый модуль отправляет запрос маршрутизатора в шлюз доступа (AGW). Второй модуль принимает префикс протокола IP версии 6 (IPv6), за которым следует запрос соседнего узла, от шлюза доступа (ACW). Третий модуль выполняет автоконфигурацию адреса без запоминания состояния с использованием префикса IPv6. Четвертый модуль отправляет объявление соседнего узла, содержащее адрес IPv6, в шлюз доступа (AGW). Пятый модуль инициализирует сетевое действие для вызова обновления системы DNS посредством отправки сообщения обновления системы DNS в шлюз доступа (AGW).

В еще одном дополнительном аспекте изобретения способ компьютерной программы выполняет обновление динамической системы имен (DNS) в сети пакетных данных посредством наличия машиночитаемого носителя с набором кодов. Первый набор кодов заставляет компьютер отправлять запрос маршрутизатора в шлюз доступа (AGW). Второй набор кодов заставляет компьютер принимать префикс протокола IP версии 6 (IPv6), за которым следует запрос соседнего узла, от шлюза доступа (ACW). Третий набор кодов заставляет компьютер выполнять автоконфигурацию адреса без запоминания состояния с использованием префикса IPv6. Четвертый набор кодов заставляет компьютер отправлять объявление соседнего узла, содержащее адрес IPv6, в шлюз доступа (AGW). Пятый набор кодов заставляет компьютер инициализировать сетевое действие для вызова обновления системы DNS посредством отправки сообщения обновления системы DNS в шлюз доступа (AGW).

В еще одном дополнительном аспекте изобретения устройство выполняет обновление динамической системы имен (DNS) в сети пакетных данных. Обеспечено средство для отправки запроса маршрутизатора в шлюз доступа (AGW). Обеспечено средство для приема префикса протокола IP версии 6 (IPv6), за которым следует запрос соседнего узла, от шлюза доступа (ACW). Обеспечено средство для выполнения автоконфигурации адреса без запоминания состояния с использованием префикса IPv6. Обеспечено средство для отправки объявления соседнего узла, содержащего адрес IPv6, в шлюз доступа (AGW). Обеспечено средство для инициализации сетевого действия для вызова обновления системы DNS посредством отправки сообщения обновления системы DNS в шлюз доступа (AGW).

В еще одном дополнительном аспекте изобретения устройство выполняет обновление динамической системы имен (DNS) в сети пакетных данных. Компонент передатчика отправляет запрос маршрутизатора в шлюз доступа (AGW). Компонент приемника принимает префикс протокола IP версии 6 (IPv6), за которым следует запрос соседнего узла, от шлюза доступа (ACW). Компонент автоконфигурации адреса выполняет автоконфигурацию адреса без запоминания состояния с использованием префикса IPv6 и заставляет компонент передатчика отправить объявление соседнего узла, содержащее адрес IPv6, в шлюз доступа (AGW) и инициализировать сетевое действие для вызова обновления системы DNS посредством отправки сообщения обновления системы DNS в шлюз доступа (AGW).

Для выполнения предшествующих и связанных с ними целей один или более аспектов изобретения содержат отличительные признаки, в дальнейшем полностью описанные и, в частности, изложенные в формуле изобретения. Последующее описание и приложенные чертежи подробно излагают некоторые иллюстративные аспекты и показывают лишь некоторые из множества путей использования принципов аспектов изобретения. Другие преимущества и новые признаки станут понятны из последующего подробного описания, рассмотренного вместе с чертежами, и подразумевается, что раскрытые аспекты изобретения включают в себя все такие аспекты и их эквиваленты.

КРАТКОЕ ОПИСАНИЕ ЧЕРТЕЖЕЙ

Отличительные признаки, природа и эффекты настоящего раскрытия станут более понятными из изложенного ниже подробного описания, рассмотренного вместе с чертежами, на которых аналогичные символы для ссылок всюду имеют соответствующие обозначения.

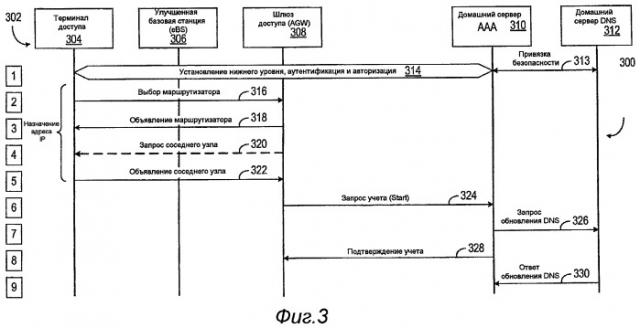

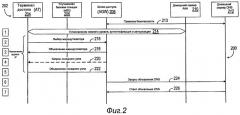

Фиг.1 иллюстрирует объединенную сеть доступа (CAN) протокола IPv6, выполняющую автоконфигурацию адреса без запоминания состояния.

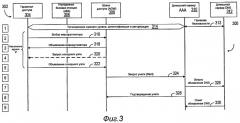

Фиг.2 иллюстрирует временную диаграмму для методологии обновления динамической системы имен (DNS) сети пакетных данных с использованием запроса соседнего узла совместно с автоконфигурацией адреса без запоминания состояния для непосредственного приглашения серверу системы DNS выполнить обновление системы DNS.

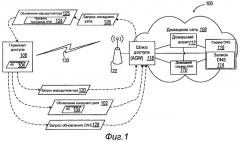

Фиг.3 иллюстрирует временную диаграмму для методологии обновления системы DNS сети пакетных данных с использованием сообщения требования учета (Start) к функции аутентификации, авторизации и учета (AAA) для непосредственного приглашения к серверу системы DNS выполнить обновление системы DNS.

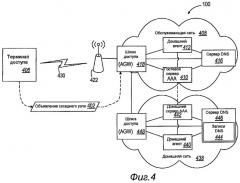

Фиг.4 иллюстрирует блок-схему сети CAN, имеющей гостевой домен и домашний домен с косвенным приглашением домашнего сервера системы DNS выполнить обновление системы DNS, заставляя объект сети (например, шлюз доступа (AGW), домашний агент) отправить сообщение требования учета (Start) домашнему серверу AAA через гостевой сервер AAA.

Фиг.5 иллюстрирует временную диаграмму для методологии обновления системы DNS сети пакетных данных, имеющей гостевой домен и домашний домен.

Фиг.6 иллюстрирует блок-схему иллюстративной объединенной сети доступа (CAN) проекта 3GPP2, имеющей единственный шлюз доступа (AGW) и не сконфигурированной для роуминга по беспроводному протоколу IP.

Фиг.7 иллюстрирует принципиальную схему системы беспроводной связи с многостанционным доступом в соответствии с одним аспектом изобретения; и

фиг.8 иллюстрирует блок-схему системы связи.

ПОДРОБНОЕ ОПИСАНИЕ

В объединенной сети доступа (CAN) проекта-2 партнерства по созданию сетей третьего поколения проекта (3GPP2) автоконфигурация без запоминания состояния протокола IPv6 может использоваться для формирования адреса IPv6 терминала доступа (AT) для операции простого протокола IPv6 (Simple IPv6). Обновление системы доменных имен (DNS) инициируется посредством того, что объявление соседнего узла по протоколу IPv6 указывает на потребность в обновлении системы DNS, когда полный адрес IPv6 (128 битов) еще не был отправлен в пакетах IPv6 от терминала доступа. После приема полного адреса в ответ на объявление соседнего узла по протоколу IPv6 обеспечивается возможность приглашения этой системы DNS к обновлению, даже когда осуществляющий требование сетевой объект (например, шлюз доступа (AGW) или домашний агент (HA)) не имеет аутентификации безопасности с ответственным домашним сервером системы DNS, посредством использования доступа к функции аутентификации, авторизации и учета (AAA), возможно, через локальный гостевой сервер AAA, для отправки сообщения требования учета (Start), которое приглашает домашний сервер системы DNS выполнить обновление системы DNS.

Теперь описываются различные аспекты изобретения со ссылкой на чертежи. В последующем описании с целью объяснения изложены многочисленные конкретные особенности, чтобы обеспечить полное понимание одного или более аспектов изобретения. Однако может быть очевидно, что различные аспекты изобретения могут быть осуществлены на практике без этих конкретных особенностей. В других случаях известные структуры и устройства показаны в виде блок-схемы, чтобы облегчить описание этих аспектов изобретения.

На фиг.1 сеть 100 передачи пакетных данных, которая в иллюстративном аспекте изобретения представляет собой объединенную сеть доступа (CAN) проекта 3GPP2, инициирована посредством объявления 102 соседнего узла по протоколу IPv6, которое содержит идентификатор 104 интерфейса (IID) адреса IPv6, созданного терминалом 106 доступа с использованием автоконфигурации адреса без запоминания состояния. Авторизованные клиенты домашней сети или домена 108, такие как домашний сервер 110 аутентификации, авторизации и учета (HAAA) или домашний агент 112 (HA), могут обновить ресурсные записи 114 системы DNS для поддержания сервера 116 системы DNS обновленным. Когда сервер 110 HAAA выполняет обновление системы DNS, прием сообщения требования учета по протоколу RADIUS (Start) в сервере 110 HAAA используется для инициализации отправки обновления системы DNS на сервер 116 системы DNS. Когда домашний агент 112 выполняет обновление системы DNS после завершения аутентификации с помощью сервера 110 HAAA, домашний агент отправляет обновление системы DNS на сервер 116 системы DNS. Вместо домашнего агента 112 шлюз 118 доступа (AGW) также может подать сигнал на сервер 110 HAAA или, при выполненной аутентификации, непосредственно на сервер 116 системы DNS.

В случае, когда терминал 106 доступа подвергается автоконфигурации адреса без запоминания состояния с использованием компонента 119 автоконфигурации адреса, запрос 120 маршрутизатора отправляют с терминала 106 доступа на улучшенную базовую станцию 112 (eBS) и затем на шлюз 118 AGW, который в ответ отправляет 128-битовый префикс 124 IPv6 в объявлении 125 маршрутизатора и предпочтительно отправляет в ответ запрос 126 соседнего узла, чтобы оперативно изучить идентификатор 104 IID из запрошенного объявления 102 соседнего узла. Терминал 106 доступа затем может инициализировать обновление системы DNS с помощью компонента 119 автоконфигурации адреса, который генерирует требование 128 обновления системы DNS к шлюзу 118 AGW. Канал 130 связи между терминалом 106 доступа и станцией 122 eBS в иллюстративном аспекте изобретения является беспроводным каналом передачи пакетных данных, хотя описываемые здесь аспекты изобретения имеют применение к проводным каналам связи.

Таким образом, с учетом предшествующего следует понимать, что в одном аспекте изобретения сеть 100 обращается к ситуации, в которой автоконфигурация без запоминания состояния протокола IPv6 используется для формирования адреса IPv6 терминала 106 доступа для операции простого протокола IPv6. Когда шлюз 118 AGW принимает сообщение 120 запроса маршрутизатора от терминала 106 доступа, шлюз 118 AGW дает терминалу доступа префикс в объявлении маршрутизатора. Затем терминал 106 доступа конфигурирует свой адрес IPv6 с помощью идентификатора 104 IID, сгенерированного терминалом 106 доступа. Таким образом, сеть не знает полного адреса IPv6 (128 битов) терминала 106 доступа, пока она не примет некоторые пакеты IPv6 от терминала 106 доступа. Это становится проблемой, когда сети 100 требуется выполнить обновление системы DNS. Когда выполняется обновление системы DNS, требуется полный адрес IPv6.

Фиг.2, 3 и 5 иллюстрируют методологии и/или блок-схемы последовательности операций в соответствии с заявленным предметом. Для простоты объяснения методологии изображают и описывают как последовательность действий. Следует понимать, что рассматриваемое усовершенствование не ограничивается проиллюстрированными действиями и/или последовательностью действий. Например, действия могут происходить в различном порядке и/или одновременно, в том числе и с другими действиями, не представленными и не описанными здесь. Кроме того, не все проиллюстрированные действия могут потребоваться для реализации методологий в соответствии с заявленным предметом. Кроме того, специалисты в области техники поймут, что методологии могут быть альтернативно представлены в виде последовательности взаимодействующих состояний через диаграмму состояний или события. Кроме того, следует понимать, что методологии, раскрытые далее и всюду в этом описании, могут быть сохранены в изделии для обеспечения возможности транспортировки и переноса таких методологий на компьютеры. Подразумевается, что использованный здесь термин "изделие" охватывает компьютерную программу, доступную из любого машиночитаемого устройства, носителя или среды.

Со ссылкой на фиг.2 далее описывается иллюстративная методология 200 обновления системы DNS, инициируемого посредством объявления соседнего узла по протоколу IPv6. Сеть 202 передачи пакетных данных сформирована между терминалом 204 доступа (AT), улучшенной базовой станцией 206 (eBS), шлюзом 208 доступа (AGW), домашним сервером 210 аутентификации, авторизации и учета (HAAA) и домашним сервером 212 системы DNS. Между объектами сети (например, шлюзом 208 AGW, домашним агентом (HA) (не показан)) и домашним сервером 212 системы DNS существует привязка 213 безопасности для непосредственного требования обновления системы DNS.

Установление нижнего уровня, аутентификация и авторизация выполняют на этапе (1), изображенном как этап 214, между терминалом 204 доступа, станцией 206 eBS, шлюзом 208 AGW и сервером 210 HAAA. На этапе (2), изображенном как этап 216, терминал 204 доступа отправляет запрос маршрутизатора шлюзу 208 доступа (AGW). На этапе (3), изображенном как этап 218, шлюз 208 AGW отправляет объявление маршрутизатора с префиксом для линии связи терминалу 204 доступа. На этапе (4), изображенном как этап 220, шлюз 208 AGW может предпочтительно отправить запрос соседнего узла терминалу 204 доступа. На этапе (5), изображенном как этап 222, после того, как терминал 204 доступа принимает объявление маршрутизатора, терминал 204 доступа конфигурирует свой адрес IPv6 с помощью идентификатора IID, который генерируют локально в терминале 204 доступа. Терминал 204 доступа отправляет объявление соседнего узла шлюзу 208 AGW, чтобы указать свой полный адрес IPv6, завершая присвоение адреса IPv6. На этапе (6), изображенном как этап 224, когда шлюз 208 AGW принимает объявление соседнего узла, которое может исходить от мобильного абонента (мобильной станции) (не показан) с использованием терминала 204 доступа, шлюз 208 AGW знает полный адрес IPv6 терминала 204 доступа. Затем шлюз 208 AGW отправляет запрос обновления системы DNS серверу 212 системы DNS. На этапе (7), изображенном как этап 226, сервер 212 системы DNS отправляет ответ обновления системы DNS.

Далее со ссылкой на фиг.3 описывается иллюстративная методология 300 обновления системы DNS, инициируемая в соответствии с объявлением соседнего узла по протоколу IPv6. Сеть 302 передачи пакетных данных формируют между терминалом 304 доступа (AT), улучшенной базовой станцией 306 (eBS), шлюзом 308 доступа (AGW), домашним сервером 310 аутентификации, авторизации и учета (HAAA) и домашним сервером 312 системы DNS. Привязка безопасности не существует между объектами сети (например, шлюзом 308 AGW, домашним агентом (HA) (не показан)) и домашним сервером 312 системы DNS для непосредственного требования обновления системы DNS. Однако привязка 313 безопасности существует между сервером 310 HAAA и сервером 312 системы DNS.

Так же, как и ранее, выполняют автоконфигурацию адреса без запоминания состояния. Установление нижнего уровня, аутентификацию и авторизацию выполняют на этапе (1), изображенном как этап 314, между терминалом 304 доступа, станцией 306 eBS, шлюзом 308 AGW и сервером 310 HAAA. На этапе (2), изображенном как этап 316, терминал 304 доступа отправляет запрос маршрутизатора шлюзу 308 доступа (AGW). На этапе (3), изображенном как этап 318, шлюз 308 AGW отправляет объявление маршрутизатора с префиксом для линии связи терминалу 304 доступа. На этапе (4), изображенном как этап 320, шлюз 308 AGW может предпочтительно отправить запрос соседнего узла терминалу 304 доступа. На этапе (5), изображенном как этап 322, после того, как терминал 304 доступа принимает объявление маршрутизатора, терминал 304 доступа формирует свой адрес IPv6 с помощью идентификатора IID, который генерируют локально в терминале 304 доступа. Терминал 304 доступа отправляет объявление соседнего узла шлюзу 308 AGW, чтобы указать свой полный адрес IPv6, завершая присвоение адреса IPv6.

Как упомянуто выше, у сервера 312 системы DNS нет привязки безопасности со шлюзом 308 AGW. На этапе (6), изображенном как этап 324, вместо того, чтобы отправить обновление системы DNS, шлюз AGW 308 отправляет сообщение требования учета (Start) серверу 310 HAAA. На этапе (7), изображенном как этап 326, сервер 310 HAAA конфигурирует сообщение требования обновления системы DNS из информации в сообщении требования учета (Start) и отправляет его серверу 312 системы DNS. На этапе (8), изображенном как этап 328, сервер 310 HAAA отправляет подтверждение учета (Ack) шлюзу 308 AGW. На этапе (9), изображенном как этап 330, сервер 312 системы DNS предоставляет ответ обновления системы DNS серверу 310 HAAA.

На фиг.4 сеть 400 передачи пакетных данных обращается к проблеме относительно такого отсутствия привязки безопасности, когда объявление 402 соседнего узла протокола IPv6 либо по запросу, либо без запроса отправляют от терминала 406 доступа в обслуживающую (гостевую) сеть или домен 408. Авторизованные клиенты обслуживающей сети 408, такие как гостевой сервер 410 AAA (VAAA) или домашний агент 412 (HA), привязаны к серверу 416 системы DNS, который не содержит записи системы DNS для терминала 406 доступа. Шлюз 418 доступа (AGW) из обслуживающей сети 408 осуществляет связь с терминалом 406 доступа через улучшенную базовую станцию 422 (eBS) по каналу 430 связи.

Домашняя сеть 438 имеет домашний сервер 440 AAA (HAAA), который имеет привязку к серверу 410 VAAA из гостевой сети 408 и домашний агент 442. Сервер 440 HAAA может вызывать обновления ресурсных записей 444 системы DNS о терминале 406 доступа, которые находятся на домашнем сервере 446 системы DNS. Домашняя сеть 438 имеет шлюз 458 доступа (AGW), который осуществляет связь со шлюзом 418 AGW из гостевой сети 408.

Предположим, что когда выполняется динамическое назначение домашнего агента (HA), домашний агент 412 может быть расположен в обслуживающей (гостевой) сети или домене 408. Шлюз 418 AGW всегда располагается в обслуживающей сети 408. С другой стороны, сервер 446 системы DNS, который хранит ресурсную запись 444 конкретного пользователя, обычно располагается в домашней сети 438. Если кто-либо хочет заставить домашний агент 412 (домашний агент для протокола IP для мобильной связи (Mobile IP)) или шлюз 418 AGW выполнить обновление системы DNS, домашний агент 412 или шлюз 418 AGW в обслуживающей сети 408 должны иметь привязку безопасности с сервером 446 системы DNS в домашней сети 438, что является технически возможным, но недостаточно хорошо масштабируется, чтобы являться желательным решением.

Для решения этой проблемы домашний агент 412 или шлюз 418 AGW включает требование обновления системы DNS в протокол AAA (например, протокол Diameter или RADIUS) и отправляет его серверу 440 HAAA через сервер 410 VAAA, тем самым избегая необходимости в привязке безопасности между либо шлюзом 418 AGW, либо домашним агентом 412 и домашним сервером 446 системы DNS. Вместо того, чтобы иметь прямую привязку безопасности, шлюз 418 AGW или домашний агент 412 полагается на привязку безопасности, установленную для протокола AAA.

На фиг.5 изображена методология 500 для обновления системы DNS с использованием протокола AAA для сети 502, сформированной между терминалом 504 доступа, улучшенной базовой станцией 506 (eBS), шлюзом 508 доступа (AGW), гостевым сервером 510 аутентификации, авторизации и учета (VAAA), сервером 511 HAAA и домашним сервером 512 системы DNS. Привязка безопасности не существует между объектами сети (например, шлюзом 508 AGW, домашним агентом (HA) (не показан)) и домашним сервером 512 системы DNS для непосредственного требования обновления системы DNS. Однако привязка 513 безопасности имеется между сервером 511 HAAA и домашним сервером 512 системы DNS.

Установление нижнего уровня, аутентификация и авторизация выполняются на этапе (1), изображенном как этап 514, между терминалом 504 доступа, станцией 506 eBS, шлюзом 508 AGW и сервером 511 HAAA через сервер 510 VAAA. На этапе (2), изображенном как этап 516, выполняют присваивание адреса IP через либо протокол IPv4 для мобильной связи, либо протокол IPv6 для мобильной связи, либо простой протокол IPv4, либо простой протокол IPv6. На этапе (3), изображенном как этап 524, после того, как адрес IP назначен, шлюз 508 AGW или домашний агент (не показан) в обслуживающей сети включает требование обновления системы DNS в атрибут протокола RADIUS или пару "атрибут-значение" (AVP) протокола Diameter и отправляет его вместе с сообщением протокола AAA. Это сообщение отправляют серверу 511 HAAA через сервер 510 VAAA. На этапе (4), изображенном как этап 526, когда сервер 511 HAAA принимает сообщение протокола AAA, содержащее требование обновления системы DNS, от сервера 510 VAAA, сервер 511 HAAA отправляет свое требование обновления системы DNS серверу 512 системы DNS. На этапе (5), изображенном как этап 528, сервер 511 HAAA отправляет подтверждение протокола AAA обратно обслуживающей сети через сервер 510 VAAA. На этапе (6), изображенном как этап 530, сервер 512 системы DNS отправляет ответ обновления системы DNS серверу 511 HAAA. Следует отметить, что этапы (5) и (6) могут быть выполнены параллельно или в обратном порядке.

На фиг.6 изображена иллюстративная сеть 600 передачи пакетных данных для обновления системы DNS, инициированного посредством объявления соседнего узла протокола IPv6, в качестве объединенной сети доступа (CAN) проекта 3GPP2, которая в иллюстративном размещении включает в себя единственный шлюз 602 доступа (AGW) и не сконфигурирована для роуминга с помощью беспроводного протокола IP. Шлюз 602 AGW служит в качестве внешнего агента/шлюза мобильного доступа (FA/MAG). Шлюз мобильного доступа (Mobile Access Gateway; MAG) является функцией, которая управляет относящимися к мобильности служебными сигналами для мобильного узла (например, терминала доступа), который присоединен к его линии доступа. Он является ответственным за отслеживание присоединения мобильного узла к линии связи и за служебные сигналы для локальной точки привязки для обеспечения мобильности (Local Mobility Anchor). Термин "MAG" используется в отношении версии 6 протокола Proxy Mobile IP (PMIP). Протоколом Proxy Mobile IP называется протокол, основанный на функции клиента протокола IP для мобильной связи (Mobile IP) в элементе сети для обеспечения поддержки мобильности для неизменного и не поддерживающего мобильность устройства. Шлюз 602 AGW является объектом, который обеспечивает пользовательский "пункт обеспечения связи по протоколу IP" для сети 600. Таким образом, шлюз 602 AGW является в действительности первым маршрутизатором в транзитной линии для мобильного узла. Шлюз 602 AGW выполняет службы уровня 6 и выше, в том числе прямую линию, учет, обеспечение выполнения политики и т.д.

Терминал 604 доступа является абонентским устройством, поддерживаемым сетью 602, и формирует радиоинтерфейс (AI) широкополосной мобильной связи (Ultra Mobile Broadband; UMB) с улучшенной базовой станцией 608 (eBS). Станция 608 eBS используется терминалом 604 доступа для обеспечения связи с сетью 609 беспроводного доступа (RAN). Функции станции 608 eBS могут включать в себя радиопередачу пакетов, кодирование/расшифровку пакетов на уровне протокола радиосвязи (RLP) для радиопередачи, передачу/прием, планирование радиопередачи, обеспечение выполнения политики для радиотранспорта и сжатие заголовков. Кроме того, хотя протокол IP и службы более высокого уровня обеспечивают в шлюзе 602 AGW или на уровне выше шлюза 602 AGW, станция 608 eBS также умеет различать пользовательские пакеты IP; по меньшей мере, станция 608 eBS умеет различать самый внешний заголовок, который отправляют терминалу 604 доступа. С помощью этого умения различать для протокола IP станция 608 eBS может выполнять оптимизацию для планирования радиопередач или другие дополнительные функции. Чтобы выполнить эту оптимизацию, некоторая информация политики может быть передана от шлюза 602 AGW на станцию 608 eBS через опорную точку U1, которая несет информацию управления и носителя между станцией 608 eBS и шлюзом 602 AGW. Опорная точка U1 включает в себя интерфейсы для транспорта носителя (то есть пользовательские данные и служебные сигналы), качества обслуживания (QoS) и учета. Опорная точка U3 несет информацию управления и носителя между станциями 608 eBS.

Сетевой контроллер 614 указателя сеанса (SRNC) соединен со станцией 608 eBS через опорную точку U2, которая обеспечивает интерфейсы для переноса управляющей информации. Контроллер 614 SRNC также соединен со шлюзом 602 AGW через опорную точку U6. Опорная точка U4 несет управляющую информацию между контроллерами 614 SRNC. Аналогично опорная точка U28 может нести информацию управления и носителя между шлюзами 602 AGW и поддерживает быструю эстафетную передачу между шлюзами AGW. Контроллер 614 SRNC является ответственным за поддержание указателя сеанса с терминалом 604 доступа. Контроллер 614 SRNC также является ответственным за поддержку управления неактивным состоянием терминала 604 доступа и обеспечение функций управления поискового вызова, когда терминал 604 доступа находится в неактивном состоянии. Контроллер 614 SRNC содержит экземпляр маршрутизации сети доступа (ANRI) точки привязки сеанса для каждого терминала 604 доступа, который он поддерживает.

Локальная точка 626 привязки для обеспечения мобильности (Local Mobility Anchor; LMA) представляет собой домашний агент для мобильного узла (например, терминала 604 доступа) в домене протокола Proxy Mobile IPv6, является топологической точкой привязки для домашнего префикса мобильного узла и является объектом, который управляет состоянием достижимости мобильного узла. Опорная точка U26 несет информацию управления и носителя с помощью протокола PMIP между точкой 626 LMA и шлюзом 602 AGW и поддерживает переадресацию вызова между шлюзами 602 AGW.

Функциональный объект "AAA" обеспечивает функции аутентификации, авторизации и учета в отношении использования терминалом 604 доступа ресурсов сети. В иллюстративном описании домашний сервер 630 AAA соединен с точкой 626 LMA, и гостевой сервер 632 AAA соединен со шлюзом 602 AGW через опорную точку U14. Брокер 636 AAA соединен между гостевым сервером 632 AAA и домашним сервером 630 AAA.

Домашний агент (HA) 640 используется для обеспечения мобильности терминала 604 доступа сети пакетных данных проекта 3GPP2. Домашний агент 640 является топологической точкой привязки для домашней сети терминала 604 доступа и объектом, который управляет состоянием достижимости терминала 604 доступа. Домашний агент 640 перехватывает пакеты, предназначенные для домашнего адреса мобильного узла, инкапсулирует их и передает их с туннел