Устройство обработки информации, диск, способ обработки информации и программа

Иллюстрации

Показать всеИзобретение относится к области обработки информации. Техническим результатом является повышение защиты контента от неавторизованного считывания и использования. Конфигурацию, в которой ограничения на использование приложения, определяют в соответствии с временными метками. К списку отзыва сертификатов (CRL), в котором записана информация об отзыве владельцем контента, являющимся поставщиком приложения, записанного на диск, обращаются для проверки, не включен ли в CRL идентификатор владельца контента, записанный в сертификат приложения, в случае, когда идентификатор владельца контента включен в CRL, выполняют сравнение временной метки, хранящейся в сертификате контента с временной меткой CRL, в случае, когда временная метка сертификата контента содержит дату, совпадающую или более позднюю, чем дата временной метки CRL, запрещают или ограничивают использование программы приложения. Реализована конфигурация, в которой неотозванное приложение не подвергают ограничению использования, и только отозванное приложение подвергают ограничению использования. 5 н. и 15 з.п. ф-лы, 9 ил.

Реферат

Область техники, к которой относится изобретение

Настоящее изобретение относится к устройству обработки информации, диску, способу обработки информации и программе, и, кроме того, в частности, относится к устройству обработки информации, диску, способу обработки информации и программе, которые выполняют управление считыванием и управление использованием контента и идентификационной информации (ID, ИД), записанной на носителе записи информации.

Уровень техники

В качестве носителей записи контента используются диски, такие как DVD (цифровой универсальный диск), диск Blu-ray (зарегистрированный товарный знак) и т.п. Например, контент кинофильма или тому подобное записывают на диск (например, на диск ПЗУ) и предоставляют пользователю, но такой контент, записанный на диске, часто представляет собой контент, права на копирование и права на распределение и т.п.которого принадлежат его производителю или продавцу. В отношении такого контента, например, выполняют управление использованием для недопущения неавторизованного копирования и т.п.

Существуют различные способы управления использованием, но, например, в соответствии с положениями ACCS (Усовершенствованная система доступа к содержанию), которые предусматривают защиту авторских прав, создается устройство, в котором для использования записанного на диск контента, ИД информация, такая как ИД носителя или тому подобное, считывается с диска, выполняется подтверждение считанного ИД, генерируется ключ, с помощью информации ИД или тому подобное и соответственно выполняется управление использованием контента.

Например, на диск записывают идентификационную информацию (ИД), такую как представлена ниже. Идентификационная информация (ИД)

(a) ИД носителя (также называется PMSN (Предварительно записанный серийный номер носителя)), которая представляет собой специфичную для диска идентификационную информацию,

(b) ИД альбома, устанавливаемый с последовательным приращением заголовков на диске, и

(c) ИД сертификата контента, служащий, например, в качестве идентификационной информации сертификата контента, установленного таким образом, что он согласуется с записанным на диск контентом.

Устройство воспроизведения считывает с диска, например, по меньшей мере одну идентификационную информацию (ИД) из указанных выше (а)-(с) и выполняет использование контента путем обработки, соответствующей заданной последовательности, например генерирование ключа или декодирование контента, используя ИД, или тому подобное. Кроме того, возможен случай, когда устройство воспроизведения передает каждый из перечисленных выше видов идентификационной информации (ИД) на сервер и принимает различные дополнительные элементы контента и служебные данные и т.п. из сервера в случае подтверждения ИД в сервере.

Следует отметить, что вместо перечисленных выше (а)-(с), записанных на диск, можно использовать

(d) ИД, связующий с устройством, то есть идентификационная информация, ассоциированная с устройством воспроизведения. ИД, связующий с устройством, записан в память устройства воспроизведения в качестве идентификационной информации, специфичной для устройства воспроизведения, и во время использования сохраненного на диске контента, получения последующих данных с сервера, использования последующих данных, сохраненных в модуле хранения, таком как жесткий диск устройства воспроизведения или тому подобного, ИД, связующий с устройством, используется во время обработки, например, подтверждения ИД, служащей в качестве обработки подтверждения устройства воспроизведения генерирования ключа, декодирования контента и т.п.

Для выполнения обработки воспроизведения или копирования контента путем считывания описанной выше идентификационной информации (ИД) (a)-(d) или обработки получения данных с сервера или тому подобного в устройстве воспроизведения должна быть выполнена заданная программа. Программа часто представляет собой программу, созданную в соответствии с контентом, сохраненным на диске, и она записана на диск вместе с контентом, и устройство воспроизведения считывает программу с диска для ее выполнения.

Такую программу создают в виде простой программы, в которой, например, используют язык Java (зарегистрированный товарный знак), ее часто формирует, например, процессор или провайдер контента (владелец контента), или она может быть заказана им и соответственно в нее может быть встроена неавторизованная программа.

Неавторизованная программа может использоваться при неавторизованной обработке, такой как получение идентификационной информации (ИД), записанной на диск без авторизации для использования ее контента, получения служебных данных из сервера без авторизации или тому подобного.

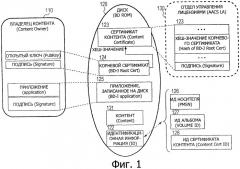

Ниже приведено описание общей схемы конфигурации управления использованием контента в соответствии с текущим правилом AACS со ссылкой на фиг.1. На фиг.1 представлены диск (носитель) 120, на котором хранится контент 121, владелец 110 контента, который предоставляет записанный на диск контент, и отдел 130 управления лицензиями, который выполнен с возможностью обработки управления контентом. Отделом 130 управления лицензиями управляет, например, AACS LA (Администратор Лицензирования), который выполняет управление использованием контента в соответствии с правилом AACS.

Идентификационную информацию (ИД) 122, описанную выше, записывают на диск 120, как и контент 121. В качестве идентификационной информации (ИД) 122 включена следующая ИД информация:

(a) ИД 126 носителя (PMSN), который представляет собой специфичную для диска идентификационную информацию,

(b) ИД 127 альбома, установленный с последовательным приращением заголовков на диске, и

(c) ИД 128 сертификата контента, используемый в качестве идентификационной информации сертификата контента, установленного в соответствии с записанным на диск контентом.

Сертификат 123 контента, предназначенный для обеспечения того, что контент 121 представляет собой авторизованный контент, а именно авторизованный контент, сертифицированный отделом 130 управления лицензиями (AACS LA), записан на диск 120. Сертификат 123 контента выдают под управлением отдела 130 управления лицензиями в виде данных, соответствующих контенту 121, записанному на диск 120, для удостоверения его правомерности и записывают на диск 120.

Сертификат 123 контента имеет конфигурацию, такую как подробно показано в блоке отдел 130 управления лицензиями, в котором записаны хеш-значения корневого сертификата, причем для этих записанных хеш-значений предоставляют электронную подпись с использованием секретного ключа отдела 130 управления лицензиями (AACS LA). Корневой сертификат 124 записывают на диск 120, и он имеет конфигурацию, такую как показано на чертеже в блоке владелец 110 контента, причем установлена подпись для открытого ключа владельца контента с использованием секретного ключа владельца контента.

Устройство воспроизведения, которое воспроизводит контент 121, записанный на диске, выполняет проверку подписи, установленной для сертификата контента, и позволяет использовать контента 121 при условии, что подтверждается действительность сертификата контента. Таким образом, строго выполняется подтверждение действительности в отношении элементов контента.

Однако на диск 120 дополнительно может быть записано записанное на диск приложение 125. Такое записанное на диск приложение 125 представляет собой программу, например, используемую при обработке воспроизведения контента 121 и другой обработке. В частности, примеры такой программы включают в себя приложение для предоставления данных обслуживания для пользователя, использующего контент, с сервера или тому подобного, и программу, выполняемую для получения данных обслуживания с сервера путем передачи идентификационной информации (ИД) 122, записанной в диск 120, на сервер или тому подобное.

Такое записанное на диск приложение 125 имеет такую конфигурацию, как показана на чертеже в блоке владелец 110 контента, причем установлена подпись для приложения, предоставляемая владельцем контента, с использованием секретного ключа владельца контента.

Устройство воспроизведения, в котором используется записанное на диск приложение 125, записанное на диск 120, подтверждает действительность приложения путем выполнения проверки подписи, установленной для записанного на диск приложения 125, используя открытый ключ владельца контента, выполняя тем самым приложение.

Однако записанное на диск приложение 125 может быть сформировано независимо владельцем 110 контента, и при этом надзор третьей стороной не осуществляется. Как описано выше, действительность контента может быть подтверждена сертификатом 123 контента, выдаваемым отделом 130 управления лицензиями, в соответствии с его контентом, но записанное на диск приложение 125, представляет собой данные, действительность которых не подтверждается непосредственно третьей стороной, и соответственно существует возможность формирования неавторизованного приложения владельцем 110 контента.

Как описано выше, использование неавторизованного приложения может привести к получению идентификационной информации (ИД) 122, записанной на диск 120, без авторизации и использования его при обработке без авторизации, такой как использование контента 121 без авторизации, или получение служебных данных с сервера без авторизации.

Сущность изобретения

Техническая задача

Настоящее изобретение было выполнено с учетом описанных выше задач и его цель состоит в предоставлении устройства обработки информации, диска, способа обработки информации и программы, которые не допускают неавторизованное считывание и использование контента и идентификационной информации, записанных на диск.

Техническое решение

Первый аспект настоящего изобретения представляет собой

устройство обработки информации, выполненное с возможностью управления использованием прикладной программы, записанной на диск, характеризующееся тем, что включает в себя:

модуль выполнения приложения, выполненный с возможностью выполнения обработки с использованием прикладной программы;

модуль проверки данных, выполненный с возможностью считывания с диска сертификата приложения, в котором хранится открытый ключ владельца контента, представляющего собой поставщика прикладной программы, и поставлена подпись сертификационного органа, являющегося третьей стороной для выполнения первой проверки подписи, а также для считывания с диска данных, связанных с корневым сертификатом и включающих в себя подпись для данных, включающих в себя корневой сертификат, записанный на диск, в качестве сертификата, соответствующего прикладной программе, и применения к нему открытого ключа владельца контента для выполнения второй проверки подписи; и

модуль управления приложением, выполненный с возможностью запрета или ограничения обработки использования прикладной программы в модуле выполнения приложения в случае неудачной проверки при обработке первой и второй проверки подписи в модуле проверки данных.

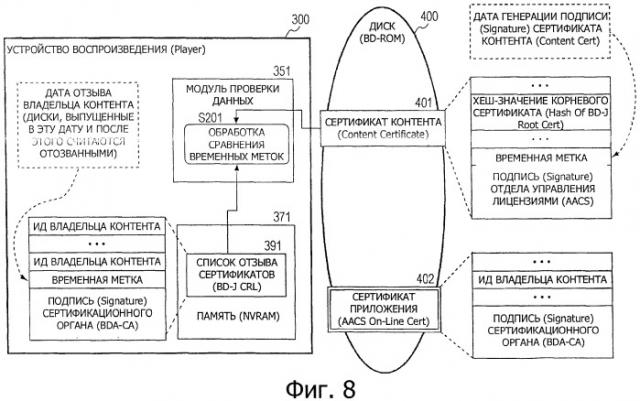

Кроме того, вариант выполнения устройства обработки информации в соответствии с настоящим изобретением характеризуется тем, что модуль проверки данных обращается к списку отзыва сертификатов (CRL), в котором записана информация об отзыве сертификата владельцем контента, который является поставщиком прикладной программы, для проверки, не включен ли идентификатор владельца контента, записанный в сертификат записанного на диск приложения, служащий в качестве сертификата, соответствующего прикладной программе, в список отзыва сертификатов (CRL), и в случае, когда идентификатор владельца контента включен в список, получает временную метку сертификата контента, хранящуюся в сертификате контента, записанном на диск в качестве сертификата, соответствующего контенту, записанному на диск, и временную метку CRL, хранящуюся в списке отзыва сертификатов (CRL), для сравнения обеих временных меток, при этом модуль управления приложением запрещает или ограничивает обработку использования прикладной программы в модуле выполнения приложения в случае, когда временная метка сертификата контента содержит дату, равную или более позднюю, чем у временной метки CRL.

Кроме того, вариант выполнения устройства обработки информации в соответствии с настоящим изобретением характеризуется тем, что временная метка сертификата контента представляет собой информацию о дате, соответствующую дате генерирования подписи органом выдачи сертификатов контента, при этом временная метка CRL представляет собой дату истечения срока действия сертификата приложения, то есть информацию о дате, соответствующую дате отзыва сертификата владельцем контента, записанную в сертификате приложения.

Кроме того, вариант выполнения устройства обработки информации в соответствии с настоящим изобретением характеризуется тем, что модуль управления приложением выполняет обработку для запрета обработки для модуля выполнения приложения, получающего идентификационную информацию, записанную на диск или в устройстве обработки информации.

Кроме того, вариант выполнения устройства обработки информации в соответствии с настоящим изобретением характеризуется тем, что идентификационная информация представляет собой что-либо одно из идентификационной информации (a)-(d), которая представляет собой:

(a) ИД носителя (PMSN), который представляет собой идентификационную информацию, специфичную для диска,

(b) ИД альбома, устанавливаемый с приращением для заголовков на диске,

(c) ИД сертификата контента, используемый в качестве идентификационной информации сертификата контента, соответствующего записанному на диск контенту, и

(d) ИД, связанной с устройством, который представляет собой идентификационную информацию для устройства обработки информации.

Кроме того, вариант выполнения устройства обработки информации в соответствии с настоящим изобретением характеризуется тем, что модуль управления приложением выполняет обработку для запрета или ограничения обработки для модуля выполнения приложения, выполняющего воспроизведение, копирование или внешний вывод контента, записанного на диск.

Кроме того, вариант выполнения устройства обработки информации в соответствии с настоящим изобретением характеризуется тем, что модуль управления приложением выполняет обработку для запрета или ограничения обработки для модуля выполнения приложения, подключенного к внешнему серверу через сеть.

Кроме того, вариант выполнения устройства обработки информации в соответствии с настоящим изобретением характеризуется тем, что модуль управления приложением выполняет обработку для запрета или ограничения обработки для модуля выполнения приложения, выполняющего обработку вызова API для модуля выполнения программы, выполненного с возможностью обработки считывания или использования данных, записанных на диск.

Кроме того, второй аспект настоящего изобретения представляет собой диск, на котором записаны:

контент;

сертификат контента, который представляет собой данные проверки, соответствующие контенту;

прикладная программа;

сертификат приложения, в котором хранится открытый ключ владельца контента, представляющего собой поставщика прикладной программы и поставлена подпись сертификационного органа, являющегося третьей стороной; и

данные, связанные с корневым сертификатом и включающие в себя подпись для данных, включающих в себя корневой сертификат, являющийся сертификатом, соответствующим упомянутой прикладной программе;

причем диск выполнен с возможностью обеспечения выполнения устройством воспроизведения, пытающимся выполнить прикладную программу, проверки подписи прикладной программы и данных, связанных с корневым сертификатом, и выполнения управления использованием прикладной программы в соответствии с результатами проверки.

Кроме того, в варианте выполнения диска в соответствии с настоящим изобретением сертификат контента, являющийся сертификатом контента, в котором записана временная метка, соответствующая дате генерирования подписи органом выдачи сертификатов контента, обеспечивает выполнение устройством воспроизведения, пытающимся выполнить прикладную программу, в случае, когда идентификатор владельца контента, записанный в сертификате контента, включен в список отзыва сертификатов (CRL), в котором записана информация об отзыве владельцем контента, являющегося поставщиком прикладной программы, сравнения между временной меткой сертификата контента, хранящейся в сертификате контента, и временной меткой CRL, хранящейся в списке отмены сертификатов (CRL), и в случае, когда временная метка сертификата контента содержит дату, равную или более позднюю, чем у временной метки CRL, предотвращения или ограничения обработки использования прикладной программы.

Кроме того, третий аспект настоящего изобретения представляет собой способ обработки информации, вызывающий выполнение устройством обработки информации управления использованием прикладной программы, записанной на диск в устройстве обработки информации, характеризуется тем, что способ содержит

этап проверки данных, на котором модуль проверки данных считывает с диска сертификат приложения, в котором хранится открытый ключ владельца контента, являющегося поставщиком упомянутой прикладной программы, и поставлена подпись сертификационного органа, являющегося третьей стороной для выполнения первой проверки подписи, и дополнительно считывает с диска данные, связанные с корневым сертификатом и включающие в себя подпись для данных, включающие в себя корневой сертификат, записанный на диске в качестве сертификата, соответствующего упомянутой прикладной программе, и применяет к ним упомянутый открытый ключ владельца контента для выполнения второй проверки подписи; и

этап управления приложением, на котором модуль управления приложением, который запрещает или ограничивает обработку использования упомянутой программы приложения в случае неудачной проверки при обработке первой и второй проверки подписи на этапе проверки данных.

Кроме того, вариант выполнения способа обработки информации в соответствии с настоящим изобретением характеризуется тем, что дополнительно включает в себя этап проверки данных, на котором модуль проверки данных обращается к списку отзыва сертификатов (CRL), в котором записана информация об отзыве от владельца контента, являющегося поставщиком прикладной программы, для проверки, включен ли идентификатор владельца контента, записанный в сертификате приложения, записанном на диск в качестве сертификата, соответствующего прикладной программе, в список отзыва сертификатов (CRL), и в случае, когда идентификатор владельца контента включен в список, получает временную метку сертификата контента, хранящуюся в сертификате контента, записанном на диск в качестве сертификата, соответствующий записанному на диск контенту, и временную метку CRL, хранящуюся в списке отзыва сертификатов (CRL) для выполнения сравнения обоих временных меток; и этап управления приложением, на котором модуль управления приложением запрещает или ограничивает прикладной программе обработку использования в случае, когда временная метка сертификата контента содержит дату, равную или более позднюю, чем у временной метки CRL.

Кроме того, вариант выполнения способа обработки информации в соответствии с настоящим изобретением характеризуется тем, что временная метка сертификата контента представляет собой информацию о дате, соответствующую дате генерирования подписи органом выдачи сертификата контента, и временная метка CRL представляет собой дату истечения срока действия сертификата контента, то есть информацию о дате, соответствующую дате отзыва от владельца контента, записанной в сертификат приложения.

Кроме того, вариант выполнения способа обработки информации в соответствии с настоящим изобретением характеризуется тем, что модуль управления приложением выполняет обработку для запрета обработки модулем выполнения приложения, получающего идентификационную информацию, записанную на диск или в устройство обработки информации.

Кроме того, вариант выполнения способа обработки информации в соответствии с настоящим изобретением характеризуется тем, что идентификационная информация представляет собой что-либо одно из идентификационной информации (а)-(d), которая представляет собой

(a) ИД носителя (PMSN), который представляет собой идентификационную информацию, специфичную для диска,

(b) ИД альбома, устанавливаемый с приращением для заголовков на диске,

(c) ИД сертификат контента, используемый в качестве идентификационной информации сертификата контента, соответствующего записанному на диск контенту, и

(d) ИД, связанный с устройством, который представляет собой идентификационную информацию для устройства обработки информации.

Кроме того, вариант выполнения способа обработки информации в соответствии с настоящим изобретением характеризуется тем, что на этапе управления приложением выполняет обработку для запрета или ограничения обработки модулем выполнения приложения в отношении выполнения воспроизведения, копирования или внешнего вывода записанного на диск контента.

Кроме того, вариант выполнения способа обработки информации в соответствии с настоящим изобретением характеризуется тем, что на этапе управления приложением выполняют обработку для запрета или ограничения обработки модулем выполнения приложения в отношении подключения к внешнему серверу через сеть.

Кроме того, вариант выполнения способа обработки информации в соответствии с настоящим изобретением характеризуется тем, что на этапе управления приложением выполняют обработку для запрета или ограничения обработки модулем выполнения приложения в отношении выполнения обработки вызова API для модуля выполнения программы, выполненного с возможностью выполнения обработки считывания или использования записанных на диск данных.

Кроме того, четвертый аспект настоящего изобретения представляет собой программу, вызывающую выполнение устройством обработки информации управления использованием прикладной программы, записанной на диск, характеризующуюся тем, что включает в себя

этап проверки данных, на котором модуль проверки данных считывает с диска сертификат приложения, в котором хранится открытый ключ владельца контента являющегося поставщиком прикладной программы, и поставлена подпись сертификационного органа, являющегося третьей стороной, для выполнения первой проверки подписи, и дополнительно считывает с диска данные, связанные с корневым сертификатом, включающим в себя подпись для данных, включающих в себя корневой сертификат, записанный на диск, в качестве сертификата, соответствующего прикладной программе, и применяет к нему открытый ключ владельца контента для выполнения второй проверки подписи; и

этап управления приложением, на котором модуль управления приложением запрещает или ограничивает обработку использования программы приложения в случае неудачной проверки при первой и второй обработках проверки подписи на этапе проверки данных.

Кроме того, в пятом аспекте настоящее изобретение представляет собой программу, вызывающую выполнение устройством обработки информации управления использованием прикладной программы, записанной на диск, характеризующуюся тем, что включает в себя

этап проверки данных, на котором модуль проверки данных обращается к списку отзыва сертификатов (CRL), в котором записана информация об отзыве от владельца контента, являющегося поставщиком прикладной программы, для проверки, не включен ли идентификатор владельца контента, записанный в сертификат приложения, записанного на диск в качестве сертификата, соответствующего прикладной программе, в список отзыва сертификатов (CRL), и в случае, когда идентификатор владельца контента включен в список, получает временную метку сертификата контента, хранящуюся в сертификате контента, записанном на диск в качестве сертификата, соответствующего записанному на диск контенту, и временную метку CRL, хранящуюся в списке отзыва сертификатов (CRL), для выполнения сравнения обеих временных меток; и

этап управления приложением, на котором модуль управления приложением запрещает или ограничивает обработку использования прикладной программы в случае, когда временная метка сертификата контента содержит дату, равную или более позднюю, чем у временной метки CRL.

Следует отметить, что программа в соответствии с настоящим изобретением представляет собой, например, программу, которая может быть предоставлена на носителе записи или через среду передачи данных для предоставления в считываемом компьютером формате для системы общего назначения, выполненной с возможностью выполнения различных программных кодов. Предоставление такой программы в считываемом компьютером формате реализует обработку в соответствии с программой в компьютерной системе.

Другие цели, свойства и преимущества настоящего изобретения будут понятны из более подробного описания изобретения на основе описанных ниже вариантов выполнения настоящего изобретения и приложенных чертежей. Следует отметить, что термин «система», используемый в настоящем описании, относится к логической групповой конфигурации множества устройств и не ограничен каждым компонентом устройства, установленным в одном корпусе.

Полезные результаты

В соответствии с вариантом выполнения настоящего изобретения создают конфигурацию, в которой обращаются к списку отзыва сертификатов (CRL), в котором записана информация об отзыве владельца контента, являющегося поставщиком прикладной программы, записанной на диск, для проверки, не включен ли идентификатор владельца контента, записанный в сертификат приложения, в список отзыва сертификатов (CRL), и в случае, когда идентификатор владельца контента включен в CRL, сравнивают временную метку, хранящуюся в сертификате контента, с временной меткой списка отзыва сертификатов (CRL), и в случае, когда временная метка сертификата контента содержит дату, равную или более позднюю, чем у временной метки CRL, обработку использования прикладной программы в модуле выполнения приложения запрещают или ограничивают. В соответствии с настоящей конфигурацией реализована конфигурация, в которой неотозванное приложение не подвергают ограничению в использовании и только отозванное приложение подвергают ограничению в использовании.

Краткое описание чертежей

На фиг.1 показана схема, описывающая общую конфигурацию управления использованием контента в соответствии с текущим правилом AACS.

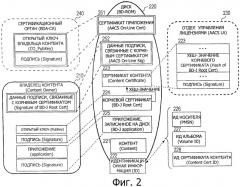

На фиг.2 показана схема, описывающая конфигурацию для реализации управления использованием приложения в соответствии с вариантом выполнения настоящего изобретения.

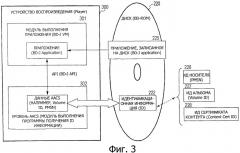

На фиг.3 показана схема, описывающая пример обработки считывания идентификационной информации (ИД), записанной на диск.

На фиг.4 показана схема, описывающая пример конфигурации данных для каждого сертификата приложения (AACS On-line Cert), и данных подписи (AACS On-line Sig), связанных с корневым сертификатом.

На фиг.5 показана схема, описывающая конфигурацию выдачи сертификата приложения и данных подписи, связанных с корневым сертификатом.

На фиг.6 показана схема, иллюстрирующая блок-схему последовательности операций для описания последовательности обработки, которую выполняет модуль обработки данных устройства воспроизведения.

На фиг.7 показана схема, описывающая пример конфигурации для управления обработкой приложения.

На фиг.8 показана схема, описывающая пример обработки, использующей сертификат контента и список отзыва сертификатов (CRL), которые включают в себя временную метку.

На фиг.9 показана схема, иллюстрирующая блок-схему последовательности операций, описывающая последовательности обработки, которую выполняет модуль обработки данных устройств воспроизведения.

Осуществление изобретения

Ниже приведено подробное описание, относящееся к устройству обработки информации, диску, способу обработки информации и программе в соответствии с настоящим изобретением со ссылкой на чертежи.

Общая схема конфигурации в соответствии с настоящим изобретением будет описана со ссылкой на фиг.2. На фиг.2 представлены так же, как описано выше со ссылкой на фиг.1, диск (носитель) 220, на котором хранится контент 221, владелец 210 контента, который предоставляет контент, записанный на диск, отдел 230 управления лицензиями для выполнения обработки управления контентом, и, кроме того, вновь представлен сертификационный орган (BDA-CA) 240. Отделом 230 управления лицензиями управляет, например, AACS LA (администратор лицензирования), который выполняет управление использованием контента в соответствии с правилом AACS.

Далее, в соответствии с настоящим вариантом выполнения, BD (диск Blu-ray (зарегистрированный товарный знак)), и, в частности, диск BD-ROM, который представляет собой BD типа ПЗУ, будет описан в качестве диска 220. Следует отметить, что в соответствии с настоящим вариантом выполнения будет описан пример, в соответствии с которым применяется BD-ROM, но пример применения BD-ROM представляет собой только пример, и в настоящем варианте выполнения могут применяться другие виды носителей.

Идентификационная информация (ИД) 222 записана, как описано выше со ссылкой на фиг.1, на диск 220, а также контент 221. В качестве идентификационной информации (ИД) 222 используется следующая информация ИД:

(a) ИД 226 носителя (PMSN), который представляет собой идентификационную информацию, специфичную для диска,

(b) ИД 227 альбома, установленный с последовательным приращением заголовков на диске, и

(c) ИД 228 сертификата контента, используемый в качестве идентификационной информации для сертификата контента, установленного в соответствии с контентом, записанным на диск.

Устройство воспроизведения считывает с диска, например по меньшей мере что-либо одно из описанной выше идентификационной информации (ИД) (a)-(c) с диска и использует контент путем обработки в соответствии с заданной последовательностью, например, путем генерирования ключа или декодирования контента, используя ИД или тому подобное. Кроме того, устройство воспроизведения передает каждый из представленных выше видов идентификационной информации (ИД) на сервер и принимает с сервера различные дополнительные элементы контента и служебные данные и т.п. в зависимости от подтверждения ИД в сервере.

Следует отметить, что вместо представленных выше пунктов (a)-(c), записанных на диск, может использоваться

(d) ИД, связующий с устройством, который представляет собой идентификационную информацию, ассоциированную с устройством воспроизведения.

ИД, связующий с устройством, записан в памяти устройства воспроизведения в качестве специфичной для устройства воспроизведения идентификационной информации, и при использовании контента, хранящегося на диске, получении последующих данных с сервера, использовании последующих данных, сохраненных в модуле хранения данных, таком как жесткий диск устройства воспроизведения, или тому подобного, ИД, связующий с устройством используется при обработке, например, подтверждения ИД, служащей в качестве обработки подтверждения устройства воспроизведения, генерирования ключа, декодирования контента и т.п.

Сертификат 223 контента (сертификат контента) для доказательства того, что контент 221 представляет собой авторизованный контент, то есть на диск 220 записан авторизованный контент, управляемый отделом 230 управления лицензиями (AACS LA). Сертификат 223 контента выпускают под управлением отдела 230 управления лицензиями в виде данных, соответствующих контенту 221, записанному на диск 220, для удостоверения его достоверности, и записывают его на диск 220.

Сертификат 223 контента имеет структуру, как подробно показано в блоке отдел 230 управления лицензиями, показанном на фиг.2, в котором записаны хеш-значения корневого сертификата, которые представляют собой хеш-значения, генерируемые из данных структуры корневого сертификата, и электронная подпись на основе секретного ключа отдела 230 управления лицензиями (AACS LA) предоставлена для этих записанных хеш-значений.

Кроме того, корневой сертификат 224 (BD-J Root Cert), который должен быть записан на диск 220, имеет структуру данных, как подробно описано в блоке владелец 210 контента, показанного на фиг.2, в том числе открытый ключ владельца контента и подпись, генерируемую из секретного ключа владельца контента для открытого ключа владельца контента, и записан на диск 220 в качестве сертификата, соответствующий записанному на диск приложению 225, которое должно быть записано на диск 220.

Устройство воспроизведения, которое воспроизводит контент 221, записанный на диск 220, выполняет проверку подписи, поставленной для сертификата 223 контента, подтверждает действительность сертификата 223 контента, и выполняет использование контента 221, используя в качестве условия это подтверждение достоверности. Таким образом, подтверждение действительности строго выполняют в отношении элементов контента.

Кроме того, приложение 225, записанное на диск приложение (BD-J), записано на диск 220. Приложение 225, записанное на диск, например, представляет собой приложение для выполнения обработки воспроизведения или обработки копирования контента 221, другой обработки, например для приема служебных данных от внешнего сервера или тому подобного. Записанное на диск приложение 225 имеет такую структуру, подробные сведения о которой представлены в блоке владелец 210 контента, показанном на фиг.2, в котором поставлена подпись для приложения, которую владелец контента предоставляет, используя секретный ключ владельца контента.

Это записанное на диск приложение 225 не позволяет непосредственно выполнять считывание идентификационной информации 222, записанной на диск 220, и соответственно запрашивает считывание идентификационной информации (ИД) 222 из другой программы, и принимает идентификационную информацию (ИД), считанную с диска с помощью другой программы.

Ниже, со ссылкой на фиг.3, приведен пример обработки считывания примера идентификационной информации (ИД) 222, записанной на диск 220. Приложение 225, записанное на диск, выполняют в модуле 301 выполнения приложения устройства воспроизведения 300. Записанное на диск приложение 225 представляет собой, например, программу Java (зарегистрированный товарный знак), и в этом случае модуль 301 выполнения приложения выполнен, например, в виде виртуальной машины (BD-J Virtual Machine), которая выполняет программу Java (зарегистрированный товарный знак).

Приложение, предназначенное для выполнения в модуле 301 выполнения приложения, не позволяет непосредственно выполнять считывание идентификационной информации 222, записанной на диск 220, и соответственно запрашивает считывание ИД из программы, которая выполняет считывание идентификационной информации 222. Уровень 302 AACS (информация ИД, получаемая модулем выполнения программы), показанный на фиг.3, непосредственно выполняет считывание идентификационной информации 222, записанной на диск 220. Уровень 302 AACS представляет собой модуль обработки данных, который выполняет обработку данных, соответствующую последовательности в соответствии с правилом AACS.

Приложение, которое выполняет модуль 301 выполнения приложения, запрашивает API (прикладной программный интерфейс) для уровня 302 AACS (модуль выполнения программы получения информации ИД). Такой API представляет собой API, составленный из функции для обеспечения выполнения приложением считывания идентификационной информации 222, записанной на диск 220.

Уровень 302 AACS (модуль выполнения программы получения информации ИД) выполняет считывание идентификационной информации 222, записанной на диск 220, в ответ на вызов API из модуля 301 выполнения приложения, и предоставляет считанную идентификационную информацию 222 в модуль 301 выполнения приложения. После этого приложение, которое выполняют в модуле 301 выполнения приложения, выполняет и