Конфигурирование терминала доступа и управление доступом

Иллюстрации

Показать всеИзобретение относится к системам связи. Технический результат заключается в усовершенствовании процедуры доступа. Инициализация и управление доступом для узлов связи заключает в себе назначение идентификаторов наборам узлов, при этом идентификаторы могут использоваться для того, чтобы управлять доступом к ограниченным узлам доступа, которые предоставляют определенные услуги только определенным заданным наборам узлов. 4 н. и 10 з.п. ф-лы, 28 ил.

Реферат

По данной заявке испрашивается приоритет по находящейся в общей собственности предварительной заявке на патент (США) номер 60/978363, поданной 8 октября 2007 года с назначенной адвокатской выпиской номер 080042P1; предварительной заявке на патент (США) номер 61/025686, поданной 1 февраля 2008 года с назначенной адвокатской выпиской номер 080745P1; и предварительной заявке на патент (США) номер 61/061537, поданной 13 июня 2008 года с назначенной адвокатской выпиской номер 081811P1, раскрытие сущности каждой из которых содержится по ссылке в данном документе.

Область техники, к которой относится изобретение

Данная заявка, в общем, относится к беспроводной связи, а более конкретно, но не только, к повышению производительности связи.

Системы беспроводной связи широко известны, чтобы предоставлять различные типы связи (к примеру, речь, данные, мультимедийные услуги и т.д.) нескольким пользователям. Поскольку спрос на услуги высокоскоростной передачи и передачи мультимедийных данных быстро растет, возникает сложная задача, чтобы реализовывать эффективные и отказоустойчивые системы связи с повышенной производительностью.

Чтобы дополнять базовые станции традиционной мобильной телефонной сети, могут развертываться базовые станции с небольшим покрытием (к примеру, устанавливаться у пользователя дома). В некоторых аспектах, эти базовые станции могут предоставлять более отказоустойчивое внутреннее покрытие беспроводной связи для мобильных модулей. Такие базовые станции с небольшим покрытием общеизвестны как базовые станции точки доступа, домашние узлы B или фемтосоты. Как правило, такие базовые станции с небольшим покрытием подключаются к Интернету и сети мобильного оператора через DSL-маршрутизатор или кабельный модем.

В некоторых случаях, базовые станции с небольшим покрытием могут развертываться произвольно организующимся способом. Следовательно, могут возникать проблемы, ассоциированные с осуществлением доступа к этим базовым станциям. Например, терминалы доступа, возможно, должны быть выполнены с возможностью осуществлять доступ к своим ассоциированным базовым станциям. Помимо этого, может быть желательным не допускать доступа к определенным базовым станциям посредством неавторизованных терминалов доступа. Таким образом, есть потребность в совершенствовании управления доступом для беспроводных сетей.

Сущность изобретения

Сущность примерных аспектов изобретения приводится ниже. Следует понимать, что любые ссылки на термин "аспекты" в данном документе могут ссылаться на один или более аспектов раскрытия сущности.

Данное изобретение относится в некотором аспекте к инициализации узлов связи и предоставлению управления доступом для беспроводной связи. Например, идентификаторы могут назначаться наборам узлов, причем идентификаторы могут использоваться для того, чтобы управлять доступом к ограниченным точкам доступа, которые предоставляют определенные услуги только заданным наборам терминалов доступа. Здесь, ограниченная точка доступа может, например, предоставлять определенные услуги (к примеру, различную тарификацию и оплату абонентских услуг, дополнительные услуги, различное качество обслуживания) для терминалов доступа одного или более предпочтительных пользователей, но не для других пользователей.

В некоторых других аспектах, инициализация узла может заключать в себе предоставление уникального идентификатора для набора из одного или более узлов. Например, уникальный идентификатор может назначаться одной или более ограниченных точек доступа. Аналогично, уникальный идентификатор может назначаться набору терминалов доступа, которые авторизованы на то, чтобы принимать услугу от одной или более ограниченных точек доступа. В некоторых аспектах, временный идентификатор может назначаться терминалу доступа, посредством чего доступ к узлу может заключать в себе преобразование временного идентификатора в постоянный идентификатор для терминала доступа.

С помощью таких идентификаторов может достигаться требуемый уровень управления доступом, даже когда узлы могут быть инициализированы произвольно организующимся способом. В некоторых аспектах, управление доступом может предоставляться посредством ограниченной точки доступа. В некоторых аспектах, управление доступом может предоставляться посредством сетевого узла. В некоторых аспектах, управление доступом может предоставляться посредством взаимодействия ограниченной точки доступа и сетевого узла.

Данное изобретение относится в некоторых аспектах к инициализации узла с помощью списка предпочтительного роуминга. В некоторых аспектах, узел может инициализироваться с помощью списка предпочтительного роуминга по умолчанию, который узел может использовать для того, чтобы получать другой список предпочтительного роуминга для осуществления доступа к ограниченным точкам доступа. В некоторых аспектах, узел может инициализироваться с помощью списка предпочтительного роуминга с использованием маякового радиосигнала самоинициализации.

Краткое описание чертежей

Эти и другие примерные аспекты изобретения описываются в подробном описании и прилагаемой формуле изобретения, которая приведена ниже, и на прилагаемых чертежах, на которых:

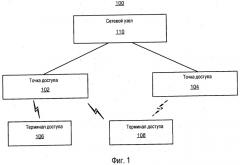

Фиг. 1 является упрощенной блок-схемой нескольких примерных аспектов узла доступа;

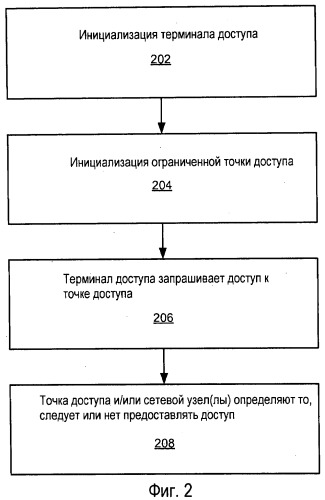

Фиг. 2 является блок-схемой последовательности операций способа для нескольких примерных аспектов операций, которые могут использоваться для того, чтобы инициализировать сетевые узлы и предоставлять управление доступом;

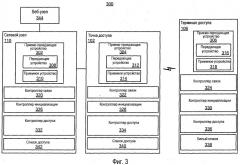

Фиг. 3 является упрощенной схемой нескольких примерных компонентов сетевого узла;

Фиг. 4 является блок-схемой последовательности операций способа для нескольких примерных аспектов операций, которые могут использоваться для того, чтобы инициализировать точку доступа;

Фиг. 5 является блок-схемой последовательности операций способа для нескольких примерных аспектов операций, которые могут использоваться для того, чтобы инициализировать терминал доступа;

Фиг. 6 является блок-схемой последовательности операций способа для нескольких примерных аспектов операций, которые могут использоваться для того, чтобы инициализировать терминал доступа;

Фиг. 7 является блок-схемой последовательности операций способа для нескольких примерных аспектов операций, которые могут использоваться для того, чтобы предоставлять управление доступом;

Фиг. 8 является блок-схемой последовательности операций способа для нескольких примерных аспектов операций, которые могут использоваться для того, чтобы предоставлять управление доступом;

Фиг. 9 является блок-схемой последовательности операций способа для нескольких примерных аспектов операций, которые могут использоваться для того, чтобы предоставлять управление доступом;

Фиг. 10 является блок-схемой последовательности операций способа для нескольких примерных аспектов операций, которые могут использоваться для того, чтобы предоставлять управление доступом;

Фиг. 11 является блок-схемой последовательности операций способа для нескольких примерных аспектов операций, которые могут использоваться для того, чтобы предоставлять управление доступом;

Фиг. 12 является блок-схемой последовательности операций способа для нескольких примерных аспектов операций, которые могут использоваться для того, чтобы инициализировать терминал доступа;

Фиг. 13 является блок-схемой последовательности операций способа для нескольких примерных аспектов операций, которые могут использоваться для того, чтобы предоставлять управление доступом;

Фиг. 14 является упрощенной схемой системы беспроводной связи;

Фиг. 15 является упрощенной схемой системы беспроводной связи, включающей в себя фемтоузлы;

Фиг. 16 является упрощенной схемой, иллюстрирующей зоны покрытия для беспроводной связи;

Фиг. 17 является упрощенной блок-схемой нескольких примерных аспектов компонентов связи; и

Фиг. 18-28 являются упрощенными блок-схемами нескольких примерных аспектов устройств, выполненных с возможностью предоставлять инициализацию и/или управление доступом, как рассматривается в данном документе.

В соответствии с установившейся практикой, различные признаки, проиллюстрированные на чертежах, могут не быть нарисованы в масштабе. Соответственно, размеры различных признаков могут быть произвольно увеличены или уменьшены для ясности. Помимо этого, некоторые из чертежей могут быть упрощены для ясности. Таким образом, чертежи могут не иллюстрировать все компоненты данного устройства (к примеру, устройства) или способа. Наконец, аналогичные номера ссылок могут использоваться для того, чтобы обозначать аналогичные признаки по всему подробному описанию и чертежам.

Подробное описание изобретения

Различные аспекты изобретения описываются ниже. Должно быть очевидным то, что идеи в данном документе могут быть осуществлены во множестве форм, и что все конкретные структуры, функции или и то, и другое, раскрытые в данном документе, являются просто характерными. На основе идей в данном документе, специалисты в данной области техники должны принимать во внимание, что аспекты, раскрытые в данном документе, могут быть реализованы независимо от любых других аспектов, и что два или более из этих аспектов могут быть комбинированы различными способами. Например, устройство может быть реализовано или способ может быть использован на практике с помощью любого числа аспектов, изложенных в данном документе. Помимо этого, такое устройство может быть реализовано или способ может быть использован на практике с помощью другой структуры, функциональности или структуры и функциональности, помимо или отличной от одного или более аспектов, изложенных в данном документе. Кроме того, аспект может содержать, по меньшей мере, один элемент формулы изобретения.

Фиг. 1 иллюстрирует несколько узлов в примерной системе 100 связи (к примеру, части сети связи). В целях иллюстрации, различные аспекты раскрытия сущности описываются в контексте одного или более сетевых узлов, точек доступа и терминалов доступа, которые обмениваются данными друг с другом. Следует принимать во внимание, тем не менее, то, что идеи в данном документе могут быть применимы к другим типам устройств или другим аналогичным устройствам, которые упоминаются с использованием других терминов.

Точки 102 и 104 доступа в системе 100 предоставляют одну или более услуг (к примеру, возможности подключения к сети) для одного или более беспроводных терминалов (к примеру, терминала 106 и/или 108 доступа), который может быть установлен в рамках или который может передвигаться по всей ассоциированной географической области. Помимо этого, точки 102 и 104 доступа могут обмениваться данными с одним или более сетевых узлов 110, чтобы упрощать возможности подключения к глобальной вычислительной сети. Это сетевой узел может принимать различные формы. Например, сетевой узел может содержать диспетчер мобильности или некоторый другой надлежащий сетевой объект (к примеру, объект базовой сети).

Точки 102 и 104 доступа могут быть ограничены в некоторых аспектах, посредством чего каждая точка доступа предоставляет определенные услуги определенным терминалам доступа (к примеру, терминалам 106 и 108 доступа), но не другим терминалам доступа (к примеру, макротерминалу доступа, не показан). Например, точки 102 и 104 доступа могут быть ограничены так, чтобы не предоставлять другим терминалам доступа, по меньшей мере, одно из следующего: регистрация, передача служебных сигналов, речевой вызов, доступ к данным или любая другая услуга сотовой связи. Ограниченные точки доступа могут развертываться произвольно организующимся способом. Например, данный домовладелец может устанавливать и конфигурировать собственную ограниченную точку доступа.

Фиг. 2 предоставляет краткий обзор нескольких операций, которые могут выполняться для того, чтобы упрощать развертывание ограниченных точек доступа и терминалов доступа, которые авторизованы на то, чтобы использовать эти точки доступа. В некоторых аспектах, эти операции могут использоваться для того, чтобы предоставлять возможность ограниченному узлу доступа определять свои идентификационные данные, определять идентификационные данные терминалов доступа, которым разрешено осуществлять доступ (к примеру, подключаться) к ограниченной точке доступа, и подтверждать идентификационные данные терминала доступа (к примеру, терминала доступа, который пытается осуществлять доступ к ограниченной точке доступа). В некоторых аспектах, эти операции могут использоваться для того, чтобы предоставлять возможность терминалу доступа определять свои идентификационные данные, определять идентификационные данные ограниченной точки доступа, к которой терминалу доступа разрешено осуществлять доступ, преобразовывать временные идентификационные данные терминала доступа в постоянные идентификационные данные и подтверждать идентификационные данные точки доступа (к примеру, ограниченной точки доступа, к которой терминал доступа выполняет попытку осуществлять доступ).

Для удобства, операции по фиг. 2 (или любые другие операции, поясненные или рассматриваемые в данном документе) могут описываться как выполняемые посредством конкретных компонентов (к примеру, компонентов системы 100 и/или компонентов системы 300, как показано на фиг. 3). Следует принимать во внимание, тем не менее, что эти операции могут быть выполнены посредством других типов компонентов и могут быть выполнены с помощью другого числа компонентов. Также следует принимать во внимание, что одна или более из операций, описанных в данном документе, возможно, не используется в данной реализации.

Фиг. 3 иллюстрирует несколько примерных компонентов, которые могут быть включены в сетевой узел 110 (к примеру, диспетчер мобильности, центр коммутации мобильной связи или обслуживающий узел поддержки GPRS), точку 102 доступа и терминал 106 доступа в соответствии с идеями в данном документе. Следует принимать во внимание, что компоненты, проиллюстрированные для данного одного из этих узлов, также могут быть включены в другие узлы в системе связи. Например, терминал 108 доступа может включать в себя компоненты, аналогичные описанным для терминала 106 доступа, и точка 104 доступа может включать в себя компоненты, аналогичные описанным для точки 102 доступа.

Сетевой узел 110, точка 102 доступа и терминал 106 доступа включают в себя приемо-передающие устройства 302, 304 и 306, соответственно, для обмена данными друг с другом и с другими узлами. Приемо-передающее устройство 302 включает в себя передающее устройство 308 для отправки сигналов (к примеру, сообщений) и приемное устройство 310 для приема сигналов. Приемо-передающее устройство 304 включает в себя передающее устройство 312 для передачи сигналов и приемное устройство 314 для приема сигналов. Приемо-передающее устройство 306 включает в себя передающее устройство 316 для передачи сигналов и приемное устройство 318 для приема сигналов.

Сетевой узел 110, точка 102 доступа и терминал 106 доступа также включают в себя различные другие компоненты, которые могут использоваться в связи с инициализацией узлов и управлением доступом, как рассматривается в данном документе. Например, сетевой узел 110, точка 102 доступа и терминал 106 доступа может включать в себя контроллеры 320, 322 и 324 связи, соответственно, для управления связью с другими узлами (к примеру, отправкой и приемом сообщений/индикаторов) и для предоставления другой связанной функциональности, рассматриваемой в данном документе. Сетевой узел 110, точка 102 доступа и терминал 106 доступа могут включать в себя контроллеры 326, 328 и 330 инициализации соответственно, для инициализации узла и для предоставления другой связанной функциональности, рассматриваемой в данном документе. Сетевой узел 110, точка 102 доступа и терминал 106 доступа могут включать в себя контроллеры 332, 334 и 336 доступа, соответственно, для предоставления управления доступом и для предоставления другой связанной функциональности, рассматриваемой в данном документе. В целях иллюстрации, все узлы иллюстрируются на фиг. 3 как имеющие функциональность, касающуюся инициализации и управления доступом. В некоторых реализациях, тем не менее, один или более из этих компонентов, возможно, не используется в данном узле. Нижеприведенное пояснение описывает несколько различных схем (к примеру, в связи с различными чертежами) для инициализации сетевых узлов и предоставления управления доступом. Для удобства, на этих различных схемах, сетевой узел 110, точка 102 доступа и терминал 106 доступа могут упоминаться как имеющие различную функциональность и могут упоминаться как представляющие различные типы узлов (к примеру, в различных реализациях сетевой узел 110 может представлять SRNC или MME, или AAA, и т.д.). Следует принимать во внимание, тем не менее, что в данной реализации сетевой узел 110, точка 102 доступа и терминал 106 доступа могут быть выполнены конкретным способом.

Снова ссылаясь на фиг. 2, как представлено посредством этапа 202, каждый терминал доступа (к примеру, терминал 106 доступа) в системе может инициализироваться, чтобы предоставлять связь с одной или более точек доступа (к примеру, точкой 102 доступа). В примере по фиг. 3, эти операции могут выполняться, например, посредством работы контроллеров 326 и 330 инициализации.

В некоторых аспектах, оператор может назначать уникальный идентификатор терминалу 106 доступа. В некоторых реализациях, этот идентификатор содержит идентификатор доступа к сети (NAI) или международный номер цифровой сети с интегрированными службами для мобильной станции (MS ISDN). Альтернативно, идентификационные данные абонента, такие как международный идентификатор абонента мобильной связи (IMSI) также могут извлекаться из модуля идентификации абонента, такого как SIM, USIM или VSIM, присутствующего в терминале доступа. В некоторых случаях, этот идентификатор гарантированно является уникальным в рамках домена оператора (к примеру, всей сети, предоставленной посредством оператора сотовой связи). В некоторых реализациях, такой идентификатор может быть частью информации сеанса для терминала 106 доступа. Например, идентификатор может отправляться в сетевой узел 110 (к примеру, сеансовый опорный сетевой контроллер, SRNC) посредством терминала 106 доступа, когда терминал 106 доступа создает сеанс, или идентификатор может проталкиваться в сетевой узел 110 от объекта аутентификации, авторизации и учета (AAA), как только сеанс создан. В некоторых реализациях, идентификатор доступен для пользователя так, что пользователь может, например, конфигурировать свою ограниченную точку(ки) доступа, чтобы предоставлять услуги одному или более терминалам доступа. В некоторых реализациях, терминалу доступа может назначаться временный идентификатор. Например, сеть может назначать постоянные и временные идентификаторы для терминала 106 доступа и хранить эти идентификаторы в сети. Помимо этого, сеть может отправлять временный идентификатор в терминал 106 доступа так, что терминал 106 доступа может использовать этот идентификатор, когда он осуществляет доступ к точке доступа.

Терминал 106 доступа также может инициализироваться с помощью идентификационных данных каждой точки доступа (к примеру, точки 102 доступа), к которой терминалу 106 доступа разрешено осуществлять доступ. Как подробнее описано ниже, это может заключать в себе, например, отправку идентификаторов точек доступа в терминал 106 доступа (к примеру, модель пассивного приема и активной передачи) и/или предоставление возможности терминалу 106 доступа выбирать точки доступа, к которым должен осуществлять доступ терминал 106 доступа (к примеру, модель активного приема и пассивной передачи). Терминал 106 доступа тем самым может хранить список авторизованных точек доступа (к примеру, белый список или список предпочтительных пользовательских зон), к которому терминал 106 доступа может обращаться по мере того, как перемещается через различные зоны покрытия беспроводной связи.

В некоторых реализациях, пользователю терминала 106 доступа может указываться определять то, хочет он или нет разрешать терминалу 106 доступа осуществлять доступ к точке доступа. В некоторых реализациях, терминал 106 доступа может автоматически разрешать доступ к точке доступа. В некоторых реализациях, терминал 106 доступа может определять на основе конфигурационной информации в терминале 106 доступа то, следует разрешать доступ автоматически или требовать того, чтобы пользователь указывал, чтобы разрешать доступ. В некоторых реализациях, пользователь может выбирать осуществлять доступ или выбирать не осуществлять доступ к одному или более терминалам доступа. В этом случае, список разрешенного и/или отклоненного терминала(ов) доступа может храниться в терминале 106 доступа. Таким образом, терминал 106 доступа может не допускать (к примеру, автоматически предотвращать) попытки осуществлять доступ к точке доступа в списке.

Как представлено посредством этапа 204, каждая ограниченная точка доступа (к примеру, точка 102 доступа) в системе может инициализироваться, чтобы предоставлять связь с одним или более терминалов доступа (к примеру, терминалом 106 доступа). В примере по фиг. 3, эти операции могут выполняться, например, посредством работы контроллеров 326 и 328 инициализации.

Например, уникальный идентификатор может назначаться точке 102 доступа или набору точек доступа (к примеру, точкам 102 и 104 доступа). Этот уникальный идентификатор отличается от уникального идентификатора устройства, который может назначаться для того, чтобы идентифицировать отдельные терминалы доступа в системе. Как подробнее описано ниже, такой идентификатор может содержать, например, специальный тип идентификатора сети (NID) или идентификатор подсети, или идентификатор, назначаемый группе терминалов доступа, которые имеют идентичные свойства ограниченного ассоциирования (к примеру, CSG). В некоторых случаях, сеть может автономно назначать уникальный идентификатор. В некоторых случаях, одна или более точек доступа могут запрашивать идентификатор (к примеру, посредством определения предложенного идентификатора и отправки его в сеть). В этих случаях, сеть может определять то, используется уже или нет запрошенный идентификатор посредством одной или более других точек доступа. Если запрошенный идентификатор уже используется, сеть может выбирать другой идентификатор (к примеру, аналогичный идентификатор), который не используется посредством других точек доступа, и отправлять этот идентификатор в запрашивающую точку(и) доступа.

Точка 102 доступа также может инициализироваться с одним или более идентификаторов, ассоциированных с каждым терминалом доступа (к примеру, терминалом 106 доступа), которому разрешено осуществлять доступ к точке 102 доступа. Как подробнее описано ниже, это может заключать в себе, например, сохранение идентификаторов терминалов доступа в базе данных, управляемой посредством сети, и/или сохранение идентификаторов терминалов доступа в списке для локального доступа в точке 102 доступа.

В некоторых реализациях, список управления доступом для данной ограниченной точки доступа может управляться в этой ограниченной точке доступа. Например, как пояснено ниже в связи с фиг. 13, пользователь может конфигурировать свою точку доступа с использованием терминала доступа (к примеру, сотового телефона) или с использованием защищенной паролем веб-страницы, хостинг которой выполняется в ограниченной точке доступа.

Альтернативно, в некоторых реализациях список управления доступом для каждой ограниченной точки доступа в сети управляется в сети (к примеру, базовой сети). Например, как пояснено ниже в связи с фиг. 4, список управления доступом может управляться на веб-странице, хостинг которой выполняется посредством оператора сети. Управление списком управления доступом в сети может предоставлять одно или более преимуществ в некоторых контекстах. В некоторых аспектах, этот подход может предоставлять большую гибкость в политике. Например, оператор может ограничивать доступ к ограниченным точкам доступа при необходимости, и оператор может проверять записи (к примеру, для терминалов доступа) в одной схеме тарификации и оплаты абонентских услуг. Помимо этого, сеть может быть более надежной, чем отдельные точки доступа. Следовательно, надежность списка управления доступом может повышаться. Кроме того, поскольку список управления доступом не может отправляться в ограниченную точку доступа, может не быть необходимости предоставлять прямой интерфейс с ограниченными точками доступа (к примеру, прикладное программное обеспечение, USB-порты и т.д.). Кроме того, с помощью списков централизованного управления доступом может быть проще управлять несколькими ограниченными точками доступа, которые принадлежат общей организации.

Как только ограниченная точка доступа инициализирована, она может оповещать о своем назначенном идентификаторе по радиоинтерфейсу. Например, точка 102 доступа может передавать в широковещательном режиме свой идентификатор как часть параметров сектора или некоторым другим надлежащим способом.

Как представлено посредством этапа 206, как только терминал доступа инициализирован, терминал доступа может отслеживать сигналы (к примеру, пилотные сигналы/маяковые радиосигналы), передаваемые в широковещательном режиме посредством близлежащих точек доступа. Как пояснено подробно ниже, если терминал 106 доступа идентифицирует сигналы из точки 102 доступа (к примеру, в сценарии, где терминалу 106 доступа разрешено осуществлять доступ к точке 102 доступа), терминал 106 доступа может запрашивать доступ к этой точке 102 доступа. Идентификация доступной точки доступа посредством терминала 106 доступа может заключать в себе, например, сравнение идентификатора, ассоциированного с точкой 102 доступа, с доверенным списком 338 авторизованных точек доступа (к примеру, белым списком), хранимым посредством терминала 106 доступа. В примере по фиг. 3, эти и другие связанные с доступом операции могут выполняться, например, посредством работы контроллера 336 доступа.

Как представлено посредством этапа 208, точка 102 доступа и/или один или более сетевых узлов (к примеру, сетевой узел 110) могут определять то, разрешать или нет терминалу 106 доступа осуществлять доступ к точке 102 доступа. Эта операция управления доступом может заключать в себе, например, подтверждение идентификационных данных терминала 106 доступа и сравнение идентификатора терминала 106 доступа со списком авторизованных терминалов доступа, хранимым посредством точки 102 доступа (к примеру, списком 340 для локального доступа), и/или хранимым посредством сетевого узла 110 (к примеру, списком 342 для доступа к сетевой базе данных). В примере по фиг. 3, эти и другие связанные с доступом операции могут выполняться, например, посредством работы контроллера 334 доступа и/или контроллера 332 доступа.

С учетом вышеуказанного краткого обзора, дополнительные подробности, касающиеся инициализации и управления доступом, описываются со ссылкой на фиг. 4-13. Следует принимать во внимание на основе идей в данном документе, что одна или более из операций, описанных в связи с данным одним из этих чертежей, может использоваться вместе с операциями, описанными в другом из этих чертежей. Для удобства, эти операции описываются в отношении компонентов по фиг. 1. Следует принимать во внимание, что эти операции также могут быть применимы к другим узлам в сети.

Ссылаясь первоначально на фиг. 4, рассматриваются несколько операций, касающихся инициализации ограниченной точки доступа.

Как представлено посредством этапа 402, сетевой узел 110 назначает идентификатор (к примеру, уникальный идентификатор) для ограниченной точки доступа. В некоторых случаях, этот идентификатор гарантированно является уникальным в рамках домена оператора (к примеру, всей сети, предоставленной посредством оператора сотовой связи). Например, сетевой объект может хранить базу данных идентификаторов, которая используется для того, чтобы обеспечивать уникальность любого назначенного идентификатора.

Идентификатор может принимать различные формы. В некоторых реализациях, этот идентификатор содержит идентификатор сети (к примеру, идентификатор фемтосети, FNID). В некоторых реализациях, идентификатор может содержать идентификатор закрытой абонентской группы (CSG ID). Как упомянуто выше, набор ограниченных точек доступа (к примеру, ассоциированный с одним административным доменом) может совместно использовать общий идентификатор (к примеру, CSG ID). В некоторых реализациях, набор FNID может быть ассоциирован с общим CSG. Например, CSG может назначаться организации, и различные FNID могут назначаться различным точкам доступа в организации (к примеру, в различных зданиях). В некоторых реализациях, дополнительные идентификаторы, которые могут быть понятными для пользователей (к примеру, текстовые), также могут использоваться.

Уникальный идентификатор может инициализироваться различными способами. Например, в некоторых случаях идентификатор выбирается и конфигурируется, когда пользователь активирует ограниченную точку доступа. Здесь, идентификатор может конфигурироваться оператором, в точке продажи или некоторым другим способом.

Как представлено посредством этапа 404, формируется список терминалов доступа, которым разрешено осуществлять доступ к точке 102 доступа (и, если применимо, ко всем остальным точкам доступа в заданном наборе точек доступа). Этот список доступа может включать в себя, например, идентификаторы терминалов доступа, как пояснено в данном документе. Таким образом, такой идентификатор может идентифицировать отдельный терминал доступа (к примеру, NAI или IMSI, или MS ISDN) или набор из одного или более терминалов доступа (к примеру, одного или более терминалов доступа, ассоциированных с данной CSG). Помимо этого, список доступа может указывать разрешения (к примеру, условия для доступа), ассоциированные с данным терминалом доступа.

В некоторых реализациях, список доступа может управляться с помощью веб-узла 344 (к примеру, доступного посредством компьютера, телефона или некоторого другого надлежащего устройства). Таким образом, владелец или пользователь точки 102 доступа может осуществлять доступ к веб-узлу, чтобы добавлять, удалять или редактировать записи терминалов доступа в списке доступа. Например, чтобы предоставлять возможность домашнему или приглашенному терминалу доступа (к примеру, терминалу 108 доступа) осуществлять доступ к точке 102 доступа, пользователь может добавлять постоянный NAI терминала доступа в список доступа через веб-страницу. Здесь, различные соглашения об именах (к примеру, понятные для пользователей идентификаторы, такие как "Телефон Джо" и т.п.) могут быть ассоциированы с уникальным идентификатором терминала доступа (к примеру, NAI или MS ISDN), и один или более из этих идентификаторов могут отображаться на веб-странице после того, как они добавлены на веб-страницу.

Как представлено посредством этапа 406, в некоторых реализациях список доступа управляется посредством оператора сети. Например, оператор может хранить сервер для веб-узла списков доступа. Таким образом, оператор может санкционировать все модификации списка доступа (к примеру, запрещать вход для терминалов доступа от других операторов).

Как представлено посредством этапа 408, информация о списке доступа затем может отправляться в каждую точку доступа или другие сетевые узлы, которые выполняют управление доступом, ассоциированное с данным списком доступа. Например, сервер может "проталкивать" информацию о списке доступа в точку 102 доступа, или точка 102 доступа может "извлекать" информацию о списке доступа с сервера. В качестве примера модели пассивного приема и активной передачи, список доступа может отправляться из веб-узла оператора на сервер конфигурации, который затем отправляет список доступа в точку 102 доступа. В качестве другого примера, список доступа может отправляться из веб-узла оператора через Интернет в прикладное программное обеспечение в точке 102 доступа. В качестве примера модели активного приема и пассивной передачи, точка 102 доступа может запрашивать сервер конфигурации принимать последнюю версию списка доступа. Такой запрос может осуществляться, например, каждый раз, когда точка 102 доступа подключается к сети оператора (к примеру, устанавливает новое соединение IPSec). Таким образом, в случае если точка 102 доступа переходит в оффлайн на определенный период времени, точка 102 доступа может быть уверена в приеме последней версии списка доступа каждый раз, когда она повторно подключается к сети.

Посредством хранения списка доступа в местоположении, отличном от точки 102 доступа, точка 102 доступа освобождается от нагрузки хранения списка доступа. Этот подход позволяет предоставлять улучшенное управление списком доступа, поскольку список доступа может обновляться, даже когда точка 102 доступа находится оффлайн. Помимо этого, такой подход может упрощать управление списком доступа, который ассоциирован с несколькими точками доступа. Например, отдельный список доступа может быть задан для набора точек доступа (к примеру, ассоциированного с данной CSG). В этом случае, точки доступа могут обнаруживать список доступа из одного источника вместо необходимости координироваться друг с другом, чтобы управлять (к примеру, обновлять) списком доступа для всех точек доступа.

Использование централизованного списка доступа также может упрощать использование временных идентификаторов. Например, точка 102 доступа может использовать данный идентификатор в течение длительности, когда данный IPSec-туннель установлен. Когда новый IPSec-туннель установлен, список доступа может быть сконфигурирован с другим набором идентификаторов. Здесь, новый набор идентификаторов может идентифицировать или не идентифицировать эти терминалы доступа как предыдущую версию списка доступа.

Как представлено посредством этапа 410, точка 102 доступа передает в широковещательном режиме свой идентификатор (к примеру, FNID или CSG ID) по радиоинтерфейсу. Таким образом, все терминалы доступа, которые входят в зону покрытия точки 102 доступа, могут идентифицировать точку 102 доступа и определять то, разрешено им или нет осуществлять доступ к точке 102 доступа.

Ссылаясь теперь на фиг. 5 и 6, описывается несколько операций, которые могут использоваться для того, чтобы инициализировать терминал доступа. В частности, эти чертежи описывают технологии для инициализации терминала доступа с помощью идентификационных данных одной или более ограниченных точек доступа, к которым терминалу доступа разрешено осуществлять доступ.

Фиг. 5 иллюстрирует несколько операций, которые могут выполняться для того, чтобы "проталкивать" информацию о списке доступа в терминал доступа (т.е. модель пассивного приема и активной передачи). В этом примере, допускается, что уникальный идентификатор назначен терминалу доступа (к примеру, как пояснено выше).

Как представлено посредством этапа 502, в некоторой точке во времени терминал доступа может обозначаться как разрешенный для доступа к одной или более точек доступа. Например, владелец одной или более точек доступа может добавлять приглашенный терминал доступа в список доступа, ассоциированный с точкой(ками) доступа, как пояснено выше в связи с фиг. 4.

Как представлено посредством этапа 504, оператор отправляет сообщение в терминал доступа, которое указывает, что терминалу доступа теперь разрешено осуществлять доступ к точке доступа или набору точек доступа. Это сообщение может включать в себя идентификатор, ассоциированный с точкой(ками) доступа (к примеру, FNID или CSG ID), а также все ограничения, которые могут быть применимы (к примеру, сроки для приглашенного доступа). Это сообщение может отправляться, например, когда идентификатор терминала 108 доступа добавляется в список доступа, ассоциированный с точкой 102 доступа. Это сообщение также может отправляться различными способами. Например, сеть может отправлять SMS-сообщение, сообщение по протоколу приклад