Система контроля доступа и способ управления доступом для системы управления транспортером для перевозки людей

Иллюстрации

Показать всеИзобретение относится к контролю доступа по управлению транспортером для перевозки людей, в частности по управлению лифтом. Технический результат заключается в повышении защиты от несанкционированного доступа по управлению. Система (10) управления транспортером для перевозки людей содержит устройство (14; 16; 20) аутентификации выполненное с возможностью взаимодействия напрямую или опосредованно через по меньшей мере одно дополнительное устройство с системой (10) управления транспортером; указанное устройство (14; 16; 20) аутентификации включает центральный процессор и память, защищенную от чтения и записи внешними приложениями; указанное устройство (14; 16; 20) аутентификации, выполнено с возможностью хранения в своей защищенной от чтения памяти программного кода для выполнения процедуры верификации в ответ на запрос верификации от указанной системы (10) управления транспортером и отправки сигнала верификации к указанной системе (10) управления транспортером; указанная система (10) управления транспортером в ответ на прием указанного сигнала верификации разрешает или запрещает доступ к конкретным частям указанной системы управления транспортером и/или к конкретным функциям указанной системы (10) управления транспортером. 2 н. и 15 з.п. ф-лы, 4 ил.

Реферат

Настоящее изобретение относится к системе контроля доступа для системы управления транспортером для перевозки людей и к способу управления доступом для системы управления транспортером для перевозки людей.

В настоящее время транспортеры для перевозки людей, такие как подъемники, эскалаторы или движущиеся дорожки обычно управляется электронной системой управления, содержащей по меньшей мере один микроконтроллер, но обычно несколько микроконтроллеров, взаимодействующих между собой и управляемых основным контроллером, и соответствующие периферийные устройства, такие, как память RAM/ROM, интерфейсы, устройства ввода/вода, системы шин и т.д. Обслуживание таких системы управления транспортером обычно требует выполнения специфических процедур, и, следовательно, взаимодействия и манипуляции системы управления транспортером. Для выполнения операций технического обслуживания все больше и больше используются внешние средства технического обслуживания, которые соединяются с системой управления транспортером через подходящие соединители, и порядок доступа к системе управления транспортером извне для выполнения различных рутинных операций технического обслуживания и изменения параметров работы сохраняется в системе управления транспортером. Внешние средства технического обслуживания часто построены на базе PC компьютерных устройств, например, лаптопов или наладонных компьютеров.

Имеется существенная необходимость ограничить доступ к системе управления транспортером с целью технического обслуживания только квалифицированным и авторизованным персоналом, и, более того, только для целей специально указанных определенных режимов технического обслуживания. Обслуживание обычно требует доступа к специальным рабочим данным системы управления транспортером, и изменение таких данных, в результате чего обслуживание требует не только чтения данных доступа к системе управления транспортером, но как чтения, так и записи данных доступа. Обслуживание далее часто требует выполнять весьма специфические рабочие процедуры (например, испытательные пробеги при специфических скоростях и при специфических параметрах движения для калибровки новых изделий или испытания характеристик таких важнейших устройств, как тормозная система транспортера). Очевидно, такие рабочие процедуры должны быть строго недоступными для неавторизованных работников.

Для ограничения права доступа к системе управления транспортером, могут использоваться пароли, по меньшей мере, по отношению к таким функциям и/или данным, относящимся к обслуживанию (в дальнейшем такие данные/функции будут также называться данными/функциями технического обслуживания). Однако, пароли, с одной стороны, вызывают затруднения, так как пароли должны быть установлены на определенное оборудование транспортера, соответственно, и обслуживающий персонал должен запоминать пароли, которые должны использоваться для каждого оборудования. Это ограничивает число паролей, которые могут использоваться, и требует использования простых, возможно не уникальных паролей, которые могут быть легко изменены. Сравнительно легко определить эти пароли, и, следовательно, можно обеспечить только весьма слабую защиту специального управляющего программного обеспечения. С другой стороны, могут быть использованы более усложненные пароли или даже шифровальные, ключи. Для целей эффективности такие пароли/ ключи шифрования могли бы быть запомнены в некоторой форме в соединении с внешними средствами. Такой подход, однако, приводит к серьезным проблемам безопасности данных, так как, вследствие использования внешних средств, представляющих обычно устройства на основе PC компьютера, для неавторизованного персонала не очень трудно считать такие пароли/ ключи шифрования из памяти внешних средств. Подобные проблемы существуют для любых шифровальных подходов, поскольку ключ должен быть запомнен во внешнем устройстве на основе PC компьютера.

Известно разрешение доступа к системе управления транспортером путем использования карт памяти, которые должны включаться в соответствующую прорезь, размещенную где-то на транспортере (например, на панели управления), см., напр., ЕР 0615945 А1. При подключении карты памяти записанная информация по процедурам технического обслуживания, которые должны быть выполнены, и соответствующие параметры, позволяют считать соответствующие данные для выполнения работы по обслуживанию из карты памяти в систему управления транспортером, и, следовательно, управление процедурами технического обслуживания может быть выполнено просто передачей сервисному работнику карты памяти, требуемой для выполнения желаемых процедур технического обслуживания на конкретном оборудовании. Однако, в случае утери карты памяти, любой человек тогда может иметь доступ к данным для управления транспортером. Более того, при этом существуют эффективные процедуры, с помощью которых структуры данных на таких картах памяти могут быть прочитаны неавторизованными людьми.

Было бы полезно иметь улучшенную возможность предотвращения неавторизованного доступа к системе управления транспортером. В частности, было бы полезно, если бы такое предотвращения неавторизованного доступа имело бы большую защиту, но при этом не было бы трудоемким при практическом использовании.

Типовой вариант реализации изобретения предусматривает систему контроля доступа для системы управления транспортером, содержащую устройство для подтверждения аутентификации, выполненное с возможностью взаимодействия напрямую или опосредованно через по меньшей мере одно дополнительное устройство с системой управления транспортером, указанное устройство для подтверждения аутентификации, содержащее центральный процессор (CPU) и защищенную от чтения память, защищенную от чтения и записи внешними приложениями указанное устройство для подтверждения аутентификации, сохраняет в своей защищенной от чтения памяти программный код для выполнения процедуры верификации в соответствии с запросом верификации, выдаваемым указанной системой управления транспортером для отправки сигнала верификации в указанную систему управления транспортером, указанная система управления транспортером, в соответствии с принятым указанным сигналом верификации, разрешает или запрещает доступ к конкретным частям указанной системы управления транспортером и/или к конкретным функциям указанной системы управления транспортером.

Другой типовой вариант реализации изобретения обеспечивает способ контроля доступа к системе управления транспортером, содержащий этапы обеспечения системы управления транспортером устройством для подтверждения аутентификации, содержащим центральный процессор (CPU) и защищенную от чтения память, защищенную от доступа на чтение и запись внешними устройствами; хранения в указанной защищенной от чтения памяти указанного устройства для подтверждения аутентификации программного кода для выполнения процедуры верификации в ответ на запрос верификации, и для выработки сигнала верификации; взаимодействия указанного устройства для подтверждения аутентификации напрямую или опосредованно через по меньшей мере одно промежуточное устройство с указанной системой управления транспортером; передачи запроса верификации от указанной системы управления транспортером к указанному устройству для подтверждения аутентификации; определения в указанном устройстве для подтверждения аутентификации, в соответствии с принятым указанным запросом верификации, сигнала верификации и передачи указанного сигнала верификации в указанную систему управления транспортером; и в указанной системе управления транспортером, в ответ на прием указанного сигнала верификации выработку разрешения или запрета доступа к конкретным частям указанной системы управления транспортером и/или к конкретным функциям указанной системы управления транспортером.

Типовые варианты реализации данного изобретения в дальнейшем будут описаны более детально со ссылками на соответствующие чертежи.

Фиг.1 показывает схематически и упрощенно блок-схему, иллюстрирующую

взаимодействие между системой управления транспортером и внешним средством, которое требует доступа к системе управления транспортером, для случая, когда внешнее средство не может выполнить процедуру верификации;

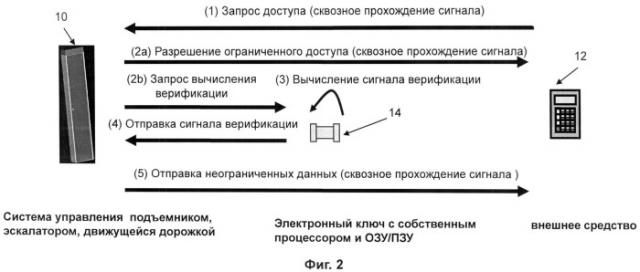

Фиг.2 показывает схематически и упрощенно блок-схему подобную Фиг.1,

иллюстрирующую взаимодействие между системой управления транспортером

и внешним средством, которое требует доступа к

системе управления транспортером, где внешнее средство подсоединяется

к системе управления транспортером через электронный ключ, выполненный с возможностью сквозного прохождения сигнала;

Фиг.3 показывает схематически и упрощенно блок-схему подобную Фиг.1 и 2,

иллюстрирующую взаимодействие между системой управления транспортером и внешним основанном на PC компьютере средством, которое требует доступа к системе управления транспортером, где дополнительный электронный ключ подсоединяется к внешнему средству;

Фиг.4 показывает схематически и упрощенно блок-схему подобную Фиг.1-3, иллюстрирующую взаимодействие между системой управления транспортером и внешним средством, которое требует доступа к системе управления транспортером, где внешнее средство содержит устройство для подтверждения аутентификации.

На всех чертежах компоненты соответствующих устройств, идентичные или имеющие соответственные функции, обозначены теми же самыми ссылочными номерами. В следующем описании такие компоненты описываются только по отношению к одному из устройств, содержащих такие компоненты. Понятно, что то же самое описание применяется в соответствующих следующих устройствах, где те же самые компоненты включены и обозначены тем же самым ссылочным номером. В такой же мере, если чем-то не устанавливается противоположное, это обычно относится к соответствующему описанию этого компонента в соответствующем более раннем устройстве.

Фиг.1-4 показывают схематически и упрощенно блок-схему, соответственно, иллюстрирующую взаимодействие между системой 10 управления транспортером, например, подъемником, эскалатором или движущейся дорожкой и внешним средством 12 или 18, например, средством технического обслуживания, которое требует доступ к системе управления транспортером. На Фиг.1-4 этапы взаимодействия между внешним средством 12 или 18 и системой 10 управления транспортером отмечены жирными стрелками, пронумерованными в последовательности, в которой происходит взаимодействие.

Фиг.1 показывает случай, когда внешнее средство требует доступ к системе 10 управления транспортером, таким образом, что доступ как к незащищенной части, не требующей какой-нибудь аутентификации, так и к защищенной части, требующей аутентификации, запрашивается, как показано стрелкой (1). Стрелка (2) показывает, что доступ к незащищенной части выполняется системой 10 управления транспортером. До того, как доступ к защищенной части разрешается, система 10 управления транспортером посылает запрос для вычисления верификации к внешнему средству 12. Так как внешнее устройство 12 на Фиг.1 не включает в себя какие-либо средства для выполнения запрашиваемой верификации, оно не может послать правильный сигнал верификации в систему 10 управления транспортером. Поэтому система управления транспортером запрещает доступ к защищенным частям, как показано стрелкой (3).

Фиг.2 иллюстрирует ту же ситуацию, что и на Фиг.1, однако, на Фиг.2 внешнее устройство 12 (опять не содержащее какие-либо средства для выполнения верификации в соответствии с запросом системы (10) управления транспортером соединяется с системой 10 управления транспортером не напрямую, а через электронный ключ 14, выполненный с возможностью сквозного прохождения сигнала. Этот электронный ключ 14 может содержать «классический» электронный ключ, имеющий первый и второй входы (например, в форме USB соединителей), соединенные последовательно. Возможны другие реализации электронного ключа 14, например, в форме смарт-карты или беспроводных соединений. Электронный ключ 14 содержит процессор и программу, позволяющие электронному ключу 14 контролировать данные, принятые, по меньшей мере, на его первом входе, подсоединенном к системе 10 управления транспортером на предмет присутствия заранее определенной последовательности данных, показывающей, что выполнение верификации затребовано. Способы для регистрации и идентификации такой последовательности данных в потоке других данных, имеющих ожидаемый формат данных, известны, напр., могут быть применимы так называемые «цифровые водяные знаки», как описано в патентах US 5848155 и US 5915155. За исключением принятой заранее определенной последовательности данных, электронный ключ 14 не будет изменять данные, принятые на его первом входе, так что эти данные пройдут неизменными через электронный ключ 14. После идентификации заранее определенной последовательности данных (индицируя запрос на выполнение верификации, как показано стрелкой (2b)), электронный ключ 14 прервет передачу данных с первого входа на второй вход, и запустит выполнение сигнала верификации (см. стрелку (3)). Сигнал верификации с первого входа будет отправлен обратно в систему 10 управления транспортером (см. стрелку (4)). После приема сигнала верификации система 10 управления транспортером определяет, была ли аутентификация правильной (в этом случае она даст разрешение на доступ, см. стрелку (5)), или будет дальнейшая необходимость в выполнениях верификации (в этом случае она отправит другой запрос на выполнение верификации в соответствии со стрелкой (2b) и процедура по стрелке (3), стрелке (4) будет повторена. Когда данные, отправленные от контроллера системы 10 в электронный ключ 14 после того, как доступ разрешен, не содержат заранее определенной последовательности, эти данные будут проходить неизменными с первого входа на второй вход электронного ключа 14. При сравнении с данными, принятыми на втором входе электронного ключа 14 (соединенного с внешним средством 12), будет достаточно, чтобы определить, если электронный ключ 14 пропускает всегда такие данные неизменными на свой первый вход, то эти данные будут приняты неизменными системой 10 управления транспортером. Если требуется, процедура, подобная процедуре, которая описывается выше по отношению к данным, принятым на первом выводе, может быть применена.

Путем соединения электронного ключа 14, выполненного с возможностью сквозного прохождения сигнала, между внешним средством 12 и системой 10 управления транспортером, любые существующие средства 12 технического обслуживания, по сути не оборудованные для доступа к современным системам 10 управления транспортером, включая управление доступом к системе управления в соответствии с предусмотренной структурой прав доступа, тем не менее могут быть использованы для обеспечения технического обслуживания. Процедуры, необходимые для разрешения доступа к системе 10 управления транспортером, и прерывание потока данных, если это необходимо, определяются электронным ключом 14.

Фиг.3 показывает схематически и упрощенно блок-схему подобную Фиг.1 и 2, иллюстрирующую другой вариант использования электронного ключа 16 для разрешения доступа к системе управления транспортером. На Фиг.3 внешнее средство 12 представляет собой средство на основе персонального компьютера (например лаптоп, имеющий установленную на нем обычную операционную систему), и для реализации управления правами доступа, добавленный для расширения возможностей электронный ключ 16 подсоединяется к внешнему средству, основанному на PC компьютере, к другому входу по сравнению с входом, которым внешнее средство 12, основанное на PC компьютере, подсоединяется к системе 10 управления транспортером. Как можно видеть из Фиг.3, в случае, когда запрос на выполнение верификации принимается основанным на PC компьютере, средством 12 (стрелка (2b)), основанное на PC компьютере, средство 12 перенаправляет этот запрос к добавленному для расширения электронному ключу 16 (стрелка (3)). Добавленный для расширения электронный ключ 16, после приема запроса на выполнение верификации выполняет команду верификации (стрелка (4)) и отправляет этот сигнал верификации обратно к основанному на PC компьютере, средству (стрелка (5)). Основанное на PC компьютере, средство 12 затем перенаправляет сигнал верификации в систему управления транспортером (стрелка (6)). После приема сигнала верификации система 10 управления транспортером решает, разрешен ли доступ (стрелка (7)), или следующий запрос на выполнение верификации посылается в основанное на PC компьютере, средство 12, повторяя таким образом последовательность шагов в соответствии со стрелками (2b), (3), (4), (5), (6). В этой реализации, соединение основанного на PC компьютере, средства 12 с системой 10 управления транспортером остается неизменным, даже когда электронный ключ 16, необходимый для выполнения верификации, не соединяется с системой 10 управления транспортером прямо, но соединяется прямо только с основанным на персональном компьютере, средством 12. Это требует, чтобы программный код для идентификации запроса на вычисление сигнала верификации выполнялся бы в основанном на PC компьютере, средстве 12, а не в добавленном для расширения электронном ключе 16. Более того, система 10 управления транспортером должна быть выполнена таким образом, чтобы специальные данные не отправлялись до момента, пока процедура верификации не будет успешно закончена (заметим, что в реализации по Фиг.2 в принципе система 10 управления транспортером может посылать любые собственные данные вместе с запросом на выполнение верификации, так электронный ключ 14 остановит передачу любых данных при условии, что он идентифицирует запрос на выполнение верификации).

Добавленный для расширения электронный ключ 16 может быть также выполнен как классический электронный ключ, в виде смарт-карты или в виде любого подходящего мобильного устройства связи.

Фиг.4 показывает схематически и упрощенно блок-схему подобную Фиг.1-3, иллюстрирующую взаимодействие между системой 10 управления транспортером и внешним средством 18, которое требует доступ к системе 10 управления транспортером, где внешнее средство 18 содержит внутреннее устройство 20 для подтверждения аутентификации. Устройство 20 может иметь конфигурацию, соответствующую внешнему электронному ключу 14, показанному на Фиг.2, или конфигурацию, соответствующую внешнему добавленному для расширения электронному ключу 16, показанному на Фиг.3.

Как изложено выше, варианты изобретения, описанные здесь, позволяют предотвратить неавторизованный доступ к системе управления транспортером. В частности, в отличие от известных подходов, такое предотвращение неавторизованного доступа может быть более защищенным, но тем не менее не требует значительно больших затрат при практическом использовании. Типовой вариант реализации изобретения обеспечивает доступ к системе управления для системы управления транспортером и содержит устройство аутентификации, выполненное с возможностью взаимодействия напрямую или опосредованно через, по меньшей мере одно дополнительное устройство с системой управления транспортером (напр., с соответствующим устройством ввода-вывода), устройство аутентификации, содержащее центральный процессор (CPU) и защищенную от чтения память, является защищенным от доступа к чтению и записи внешними приложениями, такое устройство аутентификации выполнено с возможностью хранения в своей защищенной от чтения памяти программного кода для выполнения процедуры верификации в соответствии с запросом верификации от системы управления транспортером и отправки сигнала верификации в указанную систему управления транспортером, система управления транспортером на основании выбора в соответствии с принятым сигналом верификации разрешает или запрещает доступ к конкретным устройствам системы управления транспортером и/или к конкретным функциям, включенным в систему управления транспортером.

Доступ к конкретным частям системы управления транспортером может вызвать необходимость считывания данных, хранящихся в системе управления транспортером и/или записи данных в систему управления транспортером, даже с заменой существующих данных. Доступ к конкретным функциям, включенным в систему управления транспортером, может потребовать выполнения определенных режимов управления, так как эти режимы выполняются системой управления транспортером.

Устройство аутентификации может включать защищенную от чтения память, в которой хранится программный код, запускающий устройство аутентификации, после приема запроса, для выполнения в ответ верификации. Как правило, эта защищенная память может быть защищена от любого доступа внешними приложениями, т.е. от доступа к записи, так же, как и от доступа к чтению. Аналогично, и процессор устройства аутентификации может быть недоступен для любых внешних приложений, образуя, таким образом, защищенный микроконтроллер. Блокирование доступа может быть обеспечено аппаратным путем, напр., путем использования схем памяти, защищенных от чтения и/или от записи, и даже однократно-программируемых схем памяти, и путем организации ограничения связей шины данных между защищенной памятью и процессором (CPU) устройства аутентификации. Для приема запросов на верификацию и выдачи сигнала верификации, в соответствии с вычисленной характеристикой верификации, в одном варианте изобретения устройство аутентификации может быть выполнено с одним или более конкретно указанных портов ввода-вывода (I/O), которые имеют блокировочные функциональные возможности, т.е. данные могут быть поданы на I/O порты от устройства с защищенной памятью/защищенным микроконтроллером и/или от системы управления транспортером, и данные могут быть считаны с I/O портов с помощью устройства с защищенной памятью/защищенным микроконтроллером и/или с помощью системы управления транспортером, но изменение таких данных выполняется через каналы связи, отличные от внутренней шины данных защищенной части микроконтроллера, связывающей защищенную память с процессором устройства аутентификации. Ряд различных реализации таких идей легко понятен для специалистов.

В одном варианте система управления транспортером может содержать, по меньшей мере, один микроконтроллер, имеющий защищенную часть, включающую процессор и, по меньшей мере, одну защищенную от чтения память (включая устройства RAM и ROM), и имеющий, по меньшей мере, одно I/O устройство, в частности, последовательный I/O порт и/или I/O устройство с беспроводными связями (напр., Bluetooth или RFID). Защищенная часть микроконтроллера может содержать, по меньшей мере, один криптопроцессор, в частности, асимметричный криптопроцессор.

В следующем устройстве запрос на верификацию может содержать входные данные от системы управления транспортером, эти входные данные, являются специфичными для данной системы управления транспортером. (т.е. относящиеся к серийному номеру системы управления транспортером и/или к начальным установкам транспортера).

В описанных устройствах, система управления транспортером разрешает доступ от внешних устройств или внешних программ согласно процедуре аутентификации, т.е. внешнее устройство или внешняя программа должны обеспечить сигнал верификации, как ответ на специальный запрос верификации. Ответный сигнал будет обычно включать вычисление на основе специальных входных данных, обеспечиваемых вместе с запросом верификации системой управления транспортером. В случае, когда устройство аутентификации содержит криптопроцессор, такое вычисление может быть выполнено в устройстве аутентификации, и единственный запрос верификации и сигнал верификации должны быть связаны, если это требуется в зашифрованной форме. Процедура верификации может использовать асимметричную схему шифрования с применением секретных и открытых ключей.

Запрос верификации может быть определен в соответствии с специальными классами запросов для доступа к системе управления транспортером, принятых от внешних устройств или от внешних программ. Таким образом, можно управлять разрешением доступа по отношению к различным частям системы управления транспортером в соответствии с конкретными запросами на доступ. Напр., система управления транспортером может быть адаптирована к разрешению ограниченной формы доступа внешними устройствами или внешними программами без необходимости какой-либо процедуры верификации (такой доступ может быть доступом для обычного использования транспортера, доступом для приведения транспортера в безопасное состояние в аварийной ситуации). Другие формы доступа, напр., для выполнения заранее определенных процедур технического обслуживания или для обеспечения заранее определенных дополнительных функций транспортера, могут быть позволены только в ответ на прием достоверного сигнала верификации.

Варианты системы управления доступом и соответствующий способ управления доступом, раскрытые здесь, могут быть применимы к различным типам транспортеров, таким как транспортеры, эскалаторы или движущиеся дорожки (ленты).

Устройство для подтверждения аутентификации может иметь возможность подсоединения к внешнему устройству, например, носимому средству технического обслуживания, это внешнее устройство, являясь физически внешним устройством, выполнено с возможностью доступа к системе управления транспортером и для изменения данных, хранящихся в системе управления транспортером и/или для обращения к функциям, выполняемым в системе управления транспортером.

Данные, как это использовано в данном описании, помимо прочего, могут относиться к параметрам функционирования транспортерной системы. Функции технического обслуживания системы управления транспортером, как это использовано в данном описании, могут в основном относиться к рабочим режимам для выполнения специальных процедур по обслуживанию и для целей испытаний транспортера, таких как калибровка прогонов при пуско-наладочных работах, прогоны для испытания тормозных характеристик и т.д. Кроме того, настоящее изобретение может быть применимо для активации и/или для деактивации так называемых «расширительных функций» системы управления транспортером для перевозки людей, которые позволяют/исключают функциональные операционные характеристики транспортера для перевозки людей, находящиеся за пределами стандартной совокупности функциональных операционных характеристик.

Устройство аутентификации может быть выполнено с возможностью реализации, если требуется с помощью криптопроцессора, асимметричной процедуры шифрования/дешифрования с использованием секретных ключей или открытых ключей. В частности, в этом случае устройство аутентификации может хранить в своей защищенной от чтения памяти, по меньшей мере, один открытый ключ. Открытый ключ будет пригоден для системы управления транспортером, т.е. будет храниться в памяти устройства аутентификации, что удобно для системы управления транспортером при считывании доступа, или храниться в - местной или удаленной - базе данных, доступной для системы управления транспортером. Так как при такой асимметричной процедуре шифрования/дешифрования секретный ключ не может быть получен из открытого ключа, нет необходимости защищать открытый ключ, и, следовательно, открытый ключ может быть изменен через любую линию связи данных, включая общедоступные сети. Секретный ключ хранится только в защищенной от чтения памяти и не может быть считан из памяти.

Устройство аутентификации может быть далее выполнено с возможностью реализации так называемой процедуры интерактивной защитной аутентификации в ответ на запрос верификации от системы управления транспортером для перевозки людей. Система интерактивной защиты может быть понятна как абстрактное устройство, вычисление моделей которого определяется как изменение сообщений между двумя частями, устройством контроля (в данном случае системой управления транспортером) и средством проверки (в данном случае устройством аутентификации). В контексте настоящего раскрытия изобретения система управления транспортером и устройство аутентификации взаимодействуют путем изменения запросов верификации и сигналов верификации, соответственно, для того, чтобы выяснить, был ли данный запрос на доступ к системе управления транспортером авторизованным или нет. Запросы верификации и сигналы верификации пересылаются многократно между системой управления транспортером и устройством аутентификации до тех пор, пока система управления транспортером не "удостоверится" сама, что запрос на доступ авторизован. Характерная черта такого интерактивного подхода заключается в том, что для целей аутентификации не требуется непосредственного изменения любых передаваемых последовательностей. Предпочтительнее, такие проходящие последовательности всегда сохранять в защищенной от чтения памяти устройства аутентификации.

Типичная процедура интерактивной защитной аутентификации может происходить следующим образом: в запросе на верификацию система управления транспортером запрашивает устройство аутентификации выполнить конкретное вычисление на основе входных данных, случайно выбранных системой управления транспортером, и переслать результат такого вычисления, включенный в сигнал верификации, обратно в систему управления транспортером. Запрошенное вычисление выбирается так, что результат зависит от входных данных и конкретной передаваемой последовательности, сохраненной в защищенной от чтения памяти устройства аутентификации. Расчет выполняется внутри защищенных от чтения процессоре и памяти устройства аутентификации. Только результат этого расчета пересылается обратно вместе с сигналом верификации из устройства аутентификации в систему управления транспортером. Передаваемая последовательность не выходит за пределы защищенных от чтения частей процессор/память устройства аутентификации. Система управления транспортером, после приема сигнала верификации, способна проверить, правильный ли результат вычисления, но не может сделать вывод о проходящей последовательности из сигнала верификации.

Если эта процедура выполняется только один раз, в зависимости от трудности вычисления, существует возможность, что устройство аутентификации, не зная правильной проходящей последовательности, тем не менее способно выработать случайно правильный результат, а, следовательно, и сигнал верификации, который рассматривается истинным (в этом случае результатом будет ошибочная аутентификация). В случае, если запрашивается сложное вычисление, вероятность такого случайного правильного результата может быть близкой к нулю, но в случае более простого вычисления эта вероятность может быть намного больше. Путем многократного повторения интерактивной защитной последовательности, как описано выше, используя каждый раз различные входные параметры, выбранные случайно, вероятность случайной успешной авторизации будет уменьшаться с ростом числа раз повторения вычисления. Следовательно, число подходящих типов вычислений становится больше в случае, когда интерактивная защитная последовательность повторяется достаточное число раз.

В конкретном варианте устройство интерактивной защитной аутентификации может быть адаптировано для выполнения так называемой интерактивной защитной аутентификации с нулевым разглашением (ZKIP) в ответ на запрос верификации системой управления транспортером. Такая с нулевым разглашением защита или протокол с нулевым разглашением (значением) могут выполняться с помощью интерактивной процедуры, в которой устройство защитной аутентификации вычисляет (обычно математическое) состояние, и посылает это состояние в систему управления транспортером, которая проверят, является ли это состояние верным. Никакой дальнейшей информации не посылается в систему управления транспортером, кроме истинности или ложности состояния. Имеется несколько путей выполнения процедур интерактивной защитной аутентификации с нулевым разглашением, напр., они раскрыты в патентах США 4768668 (опубликован в 1988) и 4926479 (опубликован в 1990), раскрытие которых включено здесь путем ссылки на них.

Отличительная особенность процедур интерактивной защитной аутентификации с нулевым разглашением описанных выше, состоит в том, что о секретной последовательности или о секретном ключе шифрования, хранящихся в защищенной от чтения памяти устройства интерактивной. защитной аутентификации, не может быть сделано никаких выводов на основании сообщений взаимодействующих между собой системы управления транспортером и устройства аутентификации, в частности на основании сигнала верификации и любого программного кода, хранящегося в памяти системы управления транспортером.

В качестве альтернативного или дополнительного измерения любой другой асимметричной схемы шифрования, может быть рассмотрено, напр., кодирование и декодирование парольной последовательности с помощью открытого и секретного ключей.

В одном варианте устройство аутентификации может содержать электронный ключи/или смарт-карту.

Электронный ключ, как использовалось в данном описании, может характеризоваться как физическое защищенное устройство (часть оборудования), которое подсоединяется некоторым образом к системе управления транспортером и способно выполнять или создавать любой физический электронный ключ или идентификатор, который может быть передан, требуемые для функционирования конкретной части системы управления транспортером. Электронный ключ, согласно данному описанию, может соединяться с системой управления транспортером через проводное соединение, напр., обычный разъем, или с помощью беспроводного соединения, напр., используя методы Bluetooth или RFID. Можно даже представить, что такой электронный ключ подсоединяется к системе управления транспортером через проводную или беспроводную сеть. Эта сеть может быть такой общедоступной сетью, как Интернет, или специализированной сетью.

В последнее время смарт-карты, содержащие собственный центральный процессор и память, становятся распространенными для выполнения функций, которые ранее обеспечивались классическими электронными ключами и, следовательно, могли бы рассматриваться как электронные ключи в смысле раскрытия настоящего изобретения. В частности, со смарт-картами могли бы быть реализованы такие методы беспроводного соединения, как Bluetooth или RFID. Особенным преимуществом смарт-карт является возможность изготовления таких смарт-карт в большом количестве по приемлемой цене, каждая смарт-карта, включая требуемую схемотехнику для защищенного от чтения/записи микроконтроллера с соответствующей защищенной от чтения/записи памятью, обходится по цене всего только в несколько центов. Кроме того, формат смарт-карт идеален для обеспечения ими обслуживающего персонала.

Существуют несколько понятных альтернативных или дополнительных компонентов к обеспечению электронных ключей: например, в возможном варианте устройства центральный сервер может быть реализован, как внешнее устройство, которое создает соединение с системой управления транспортером через проводную сеть (такую общедоступную сеть, как Интернет, или специализированную сеть) или через мобильную сеть связи, при этом процедура технического обслуживания должна быть выполнена однократно. Устройство аутентификации может быть интегрировано в центральный сервер или может быть устройством, внешним по отношению к серверу и приспособленным для связи с сервером и/или с системой управления транспортером.

Система контроля доступа, как описано выше, позволяет определить ряд различных уровней доступа, и/или классов доступа к системе управления транспортером (напр., обычное техническое обслуживание, улучшения системы, капитальный ремонт, и т.д.), каждый из которых может быть предназначен для различных групп обслуживающего персонала. Специа