Промежуточная платформа, карта с микросхемой и способ генерирования ключа аутентификации

Иллюстрации

Показать всеИзобретение относится к вычислительной технике. Технический результат заключается в упрощении получения доступа иностранного пользователя к местной мобильной связи. Промежуточная платформа содержит устройство обработки данных, устройство шифрования, передатчик, приемное устройство, дешифратор и вычислительное устройство, в котором генерируется ключ аутентификации, а местный номер мобильного телефона активируется в идентификационном центре страны пребывания пользователя. Способ присвоения карте с микросхемой ключа аутентификации содержит: получение карты с двумя идентификационными номерами, передачу первого идентификационного номера промежуточной платформе, которая посылает зашифрованный указанный номер в местный идентификационный центр, зашифровку в местном идентификационном центре третьего идентификационного номера местного номера мобильного телефона и отправку его в промежуточную платформу, в которой расшифровывается третий идентификационный номер и вместе с идентификационным файлом передается в карту с микросхемой, генерирование ключа аутентификации в промежуточной платформе и карте с микросхемой, активацию местного номера мобильного телефона с обеспечением отправки ключа аутентификации с промежуточной платформы в местный идентификационный центр. 3 н. и 24 з.п. ф-лы, 3 ил.

Реферат

Область техники

Настоящее изобретение относится к способу генерирования ключа аутентификации. Более конкретно настоящее изобретение относится к способу генерирования ключа аутентификации при использовании карты с интегрированной микросхемой мобильного телефона.

Предпосылки создания изобретения

Со стремительным развитием коммуникационных технологий проявляются бесспорные преимущества мобильной связи. Важность роли, которую играет мобильный телефон в повседневной жизни, возросла настолько быстро, что на сегодняшний день он превратился в один из самых необходимых аксессуаров. Процесс экономической глобализации характеризуется обыденностью международных командировок, при этом наличие мобильной связи практически в любой точке земного шара обеспечивают посредством международного мобильного роуминга, который уже успел приобрести значимость в мировом масштабе.

Хотя использование международного мобильного роуминга весьма удобно, трудно оставить без внимания высокую стоимость этой услуги. Чтобы избежать данных расходов, некоторые пользователи в различных странах используют местные номера мобильных телефонов. Возможно, это удобно при длительном пребывании в определенной стране, но при кратких заграничных командировках, длящихся всего лишь от трех до пяти дней, данное решение может оказаться непрактичным. Для обеспечения мобильной связью в пути в некоторых международных аэропортах предоставляют услугу “карта предоплаты” с возможностью использования ограниченных денежных средств. Однако обязательное в данном случае заполнение регистрационных форм может обернуться не только значительной потерей времени, но и незаконным использованием личных данных абонента. Кроме этого, когда остаток средств на счету карты предоплаты становится меньше платежного баланса, возникает необходимость в пополнении. С другой стороны, после пополнения карты предоплаты существует вероятность заморозки остатка на счету, без возможности использования данных средств. Еще один недостаток использования данной услуги заключается в том, что для установки карты предоплаты в мобильный телефон необходимо предварительно извлечь находящуюся в нем SIM-карту, и при этом утрачивается возможность приема каких-либо телефонных звонков или сообщений с использованием первоначальной SIM-карты, что может обернуться потерей важной информации.

Для преодоления вышеуказанной проблемы в патенте США №6623305 предлагают использовать мобильный телефон с двумя гнездами под SIM-карты. Таким образом, пользователь имеет возможность устанавливать две SIM-карты в один мобильный телефон. Тем не менее, хотя вышеуказанную карту предоплаты можно установить в мобильный телефон вместе с первоначальной SIM-картой, т.е. пользователю не придется заменять SIM-карту картой предоплаты, следует отметить, что лишь одна из двух карт может использоваться для входящих и исходящих звонков, без возможности одновременного использования двух карт. Более того, приобретать мобильный телефон с двумя гнездами под SIM-карты только лишь для непродолжительного использования в короткой командировке представляется крайне непрактичным.

Основная идея настоящего изобретения, направленная на устранение вышеуказанных недостатков известного уровня техники, заключается в использовании карты с микросхемой, с возможностью генерирования ключа аутентификации, причем в определенной стране указанной карте присваивается местный номер мобильного телефона, благодаря чему отпадает необходимость в высоких затратах на оплату услуг международного мобильного роуминга и обеспечивается использование мобильной связи за границей по местным тарифам.

Краткое изложение сущности изобретения

В данном подразделе выделены и скомпонованы некоторые особенности настоящего изобретения; другие особенности будут раскрыты в последующих подразделах. Предполагается, что в данном подразделе охвачены различные модификации и подобные конструкции, включенные в объем и сущность изобретения прилагаемой формулой.

Аспектом настоящего изобретения является получение карты с микросхемой, с ключом аутентификации, с возможностью присвоения данной карте местного номера мобильного телефона, что позволяет снизить затраты на оплату услуг международного мобильного роуминга.

В соответствии с аспектом настоящего изобретения способ генерирования ключа аутентификации, который используется для активации местного номера мобильного телефона, содержит следующие этапы: получение карты с микросхемой, имеющей первый идентификационный номер и второй идентификационный номер; предоставление промежуточной платформе первого идентификационного номера, который хранится со вторым идентификационным номером; зашифровка первого идентификационного номера; отправка зашифрованного первого идентификационного номера в местный идентификационный центр; генерирование идентификационного файла, соответствующего первому идентификационному номеру; зашифровка в местном идентификационном центре третьего идентификационного номера местного номера мобильного телефона; отправка идентификационного файла и зашифрованного третьего идентификационного номера в промежуточную платформу; получение открытого ключа из местного идентификационного центра; расшифровка зашифрованного третьего идентификационного номера с использованием открытого ключа; отправка идентификационного файла и расшифрованного третьего идентификационного номера на карту с микросхемой; генерирование ключа аутентификации в промежуточной платформе и с карты с микросхемой по алгоритму, в котором для выполнения распределенной обработки данных используется второй идентификационный номер и идентификационный файл; и активация местного номера мобильного телефона с обеспечением отправки ключа аутентификации с промежуточной платформы в местный идентификационный центр.

Предпочтительно, идентификационный файл содержит фактор распределения.

Предпочтительно, фактор распределения содержит дату, время, количество активаций, частоту или цикл.

Предпочтительно, первый идентификационный номер и третий идентификационный номер содержат временный идентификатор абонента сотовой связи (TMSI), международный идентификатор абонента сотовой связи (IMSI), международный идентификатор аппаратуры мобильной связи (IMEI), модульный идентификатор абонента (UIMID), электронный серийный номер (ESN) или идентификатор карты с микросхемой (ICCID).

Предпочтительно, карта с микросхемой содержит карту модуля идентификации абонента (SIM), карту универсального модуля идентификации абонента (USIM), карту модуля идентификации пользователя (UIM) или карту съемного модуля идентификации пользователя (RUIM).

Предпочтительно, карта с микросхемой может сочетаться с картой модуля идентификации абонента (SIM), картой универсального модуля идентификации абонента (USIM), картой модуля идентификации пользователя (UIM) или картой съемного модуля идентификации пользователя (RUIM).

Предпочтительно, идентификационный файл является цифровой подписью.

Предпочтительно, расшифрованный третий идентификационный номер и идентификационный файл передаются с промежуточной платформы на карту с микросхемой посредством короткого сообщения, через интернет, посредством беспроводной передачи, через устройство для чтения смарт-карт или по протоколу беспроводной связи (OTA).

Предпочтительно, в промежуточной платформе и местном идентификационном центре применяется шифрование с использованием алгоритмов криптосистемы Ривеста - Шамира - Адлемана (RSA), Диффи-Хеллмана, Эль-Гамаля, криптографии на основе эллиптических кривых, алгоритма цифровой подписи (DSA), технологии Fortezza, стандартов шифрования данных (DES) и Triple DES, улучшенного стандарта шифрования (AES), алгоритмов RC2, RC4 или международного алгоритма шифрования данных (IDEA).

В соответствии с еще одним аспектом настоящего изобретения промежуточная платформа, используемая для присвоения карте с микросхемой ключа аутентификации для активации местного номера мобильного телефона, содержит устройство обработки данных для получения первого идентификационного номера карты с микросхемой и получения открытого ключа из местного идентификационного центра; память для хранения второго идентификационного номера карты с микросхемой; устройство шифрования для зашифровки первого идентификационного номера; передатчик для передачи зашифрованного первого идентификационного номера в местный идентификационный центр; приемное устройство для приема идентификационного файла, соответствующего первому идентификационному номеру и сгенерированного в местном идентификационном центре, и приема третьего идентификационного номера, зашифрованного в местном идентификационном центре; дешифратор для расшифровки зашифрованного третьего идентификационного номера с использованием открытого ключа; и вычислительное устройство для генерирования ключа аутентификации с помощью алгоритма, где для выполнения распределенной обработки данных используется второй идентификационный номер и идентификационный файл. С передатчика на карту с микросхемой передается расшифрованный третий идентификационный номер и идентификационный файл, так что с карты с микросхемой также можно сгенерировать ключ аутентификации с помощью указанного алгоритма, а также передается в местный идентификационный центр ключ аутентификации с обеспечением возможности активирования местного номера мобильного телефона.

Предпочтительно, идентификационный файл содержит фактор распределения.

Предпочтительно, фактор распределения содержит дату, время, количество активаций, частоту или цикл.

Предпочтительно, первый идентификационный номер и третий идентификационный номер содержат временный идентификатор абонента сотовой связи (TMSI), международный идентификатор абонента сотовой связи (IMSI), международный идентификатор аппаратуры мобильной связи (IMEI), модульный идентификатор абонента (UIMID), электронный серийный номер (ESN) или идентификатор карты с микросхемой (ICCID).

Предпочтительно, карта с микросхемой содержит карту модуля идентификации абонента (SIM), карту универсального модуля идентификации абонента (USIM), карту модуля идентификации пользователя (UIM) или карту съемного модуля идентификации пользователя (RUIM).

Предпочтительно, карта с микросхемой может сочетаться с картой модуля идентификации абонента (SIM), картой универсального модуля идентификации абонента (USIM), картой модуля идентификации пользователя (UIM) или картой съемного модуля идентификации пользователя (RUIM).

Предпочтительно, идентификационный файл является цифровой подписью.

Предпочтительно, расшифрованный третий идентификационный номер и идентификационный файл передаются с передатчика на карту с микросхемой посредством короткого сообщения, через интернет, посредством беспроводной передачи, через устройство для чтения смарт-карт или по протоколу беспроводной связи (OTA).

Предпочтительно, в устройстве шифрования используются для зашифровки алгоритмы криптосистемы Ривеста - Шамира - Адлемана (RSA), Диффи-Хеллмана, Эль-Гамаля, криптография на основе эллиптических кривых, алгоритм цифровой подписи (DSA), технология Fortezza, стандарты шифрования данных (DES) и Triple DES, улучшенный стандарт шифрования (AES), алгоритмы RC2, RC4 или международный алгоритм шифрования данных (IDEA).

Согласно еще одному аспекту настоящего изобретения, карта с микросхемой, имеющая ключ аутентификации для активации местного номера мобильного телефона, содержит память для хранения первого идентификационного номера и второго идентификационного номера; передатчик для передачи первого идентификационного номера в промежуточную платформу, причем идентификационный номер шифруется в промежуточной платформе и передается в местный идентификационный центр; приемное устройство для приема идентификационного файла, соответствующего первому идентификационному номеру и сгенерированного в местном идентификационном центре, а также для приема третьего идентификационного номера, который зашифровывается в местном идентификационном центре и расшифровывается с использованием открытого ключа, полученного из местного идентификационного центра; и вычислительное устройство для генерирования ключа аутентификации при помощи алгоритма, где для выполнения распределенной обработки данных используется второй идентификационный номер и идентификационный файл, при этом ключ аутентификации используется в местном идентификационном центре для активации местного номера мобильного телефона.

Предпочтительно, идентификационный файл содержит фактор распределения.

Предпочтительно, фактор распределения содержит дату, время, количество активаций, частоту или цикл.

Предпочтительно, первый идентификационный номер и третий идентификационный номер содержат временный идентификатор абонента сотовой связи (TMSI), международный идентификатор абонента сотовой связи (IMSI), международный идентификатор аппаратуры мобильной связи (IMEI), модульный идентификатор абонента (UIMID), электронный серийный номер (ESN) или идентификатор карты с микросхемой (ICCID).

Предпочтительно, карта с микросхемой содержит карту модуля идентификации абонента (SIM), карту универсального модуля идентификации абонента (USIM), карту модуля идентификации пользователя (UIM) или карту съемного модуля идентификации пользователя (RUIM).

Предпочтительно, карта с микросхемой может сочетаться с картой модуля идентификации абонента (SIM), картой универсального модуля идентификации абонента (USIM), картой модуля идентификации пользователя (UIM) или картой съемного модуля идентификации пользователя (RUIM).

Предпочтительно, идентификационный файл является цифровой подписью.

Предпочтительно, с промежуточной платформы в приемное устройство поступает третий идентификационный номер и идентификационный файл посредством короткого сообщения, через интернет, посредством беспроводной передачи, через устройство для чтения смарт-карт или по протоколу беспроводной связи (OTA).

Предпочтительно, в промежуточной платформе и местном идентификационном центре применяется шифровка с применением алгоритмов криптосистемы Ривеста - Шамира - Адлемана (RSA), Диффи-Хеллмана, Эль-Гамаля, криптографии на основе эллиптических кривых, алгоритма цифровой подписи (DSA), технологии Fortezza, стандартов шифрования данных (DES) и Triple DES, улучшенного стандарта шифрования (AES), алгоритмов RC2, RC4 или международного алгоритма шифрования данных (IDEA).

Краткое описание графических материалов

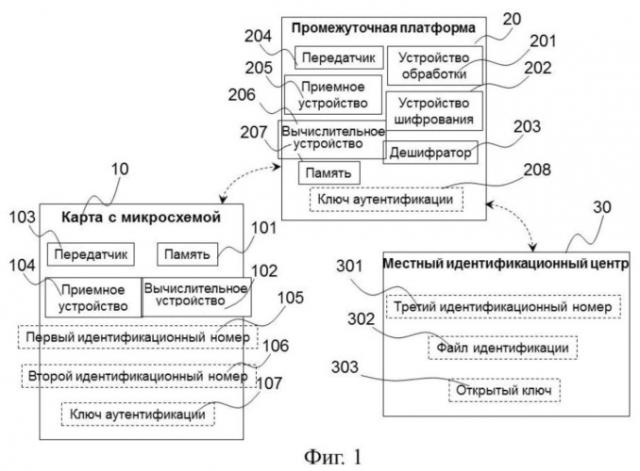

На фиг. 1 представлена блок-схема карты с микросхемой и промежуточной платформы согласно предпочтительному варианту осуществления настоящего изобретения.

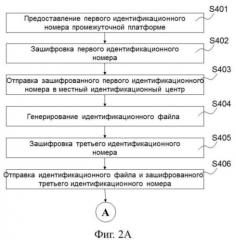

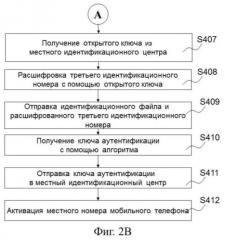

На фиг. 2A и 2B представлены логические схемы реализации способа генерирования ключа аутентификации согласно предпочтительному варианту осуществления настоящего изобретения.

Подробное описание предпочтительного варианта осуществления

С данного места настоящее изобретение будет описываться более подробно, со ссылками на следующие варианты осуществления. Следует отметить, что следующие описания предпочтительных вариантов осуществления данного изобретения представлены лишь с иллюстративными и описательными целями; при раскрытии изобретения не предполагается, что оно ограничивается или исчерпывающе описывается при раскрытии конкретных вариантов осуществления.

В настоящем изобретении представлен способ, по которому непосредственно с карты с микросхемой генерируется ключ аутентификации, без ввода данных извне (например, без таких, как загрузка через интернет, беспроводная передача данных, установка системы). Если пользователь имеет возможность получить местный номер мобильного телефона в определенной стране, у него отпадает необходимость нести большие затраты на оплату услуг международного мобильного роуминга, а также он получит возможность пополнения счета в качестве абонента местной мобильной сети. Данный способ со всеми деталями будет подробно описан в следующих подразделах. Хотя в настоящем варианте осуществления в качестве примера используется система связи стандарта GSM, специалисты в данной области должны понимать, что это не является ограничением, и в настоящем изобретении могут также использоваться, например, стандарты связи GPRS, 3G, CDMA, WCDMA и т. д.

На фиг. 1 изображены основные элементы (в сплошных рамках) карты 10 с микросхемой и промежуточной платформы 20 в настоящем изобретении, а также данные/элементы (в пунктирных рамках), содержащиеся в них. Как изображено, карта 10 с микросхемой содержит память 101, вычислительное устройство 102, передатчик 103 и приемное устройство 104. Промежуточная платформа 20 содержит устройство 201 обработки данных, устройство 202 шифрования, дешифратор 203, передатчик 204, приемное устройство 205, вычислительное устройство 206 и память 207.

На фиг. 1 отображены не только карта 10 с микросхемой и промежуточная платформа 20 согласно настоящему изобретению, но также отображен местный идентификационный центр 30, который является местной идентификационной организацией (эмитентом карт) в определенной стране, куда отправляется пользователь. Местный идентификационный центр 30 предоставляет номер мобильного телефона и услуги связи. В различных странах имеется множество местных идентификационных центров, следовательно, промежуточная платформа 20 является платформой, в которой объединены местные центры идентификации всех стран, таким образом, пользователь имеет возможность без временных и физических затрат получить местный номер мобильного телефона в любой стране. При использовании промежуточной платформы 20 пользователю предоставляется возможность легкого получения местного номера мобильного телефона в определенной стране даже до пересечения ее границ, таким образом, отпадает необходимость в трате времени на поиск местного идентификационного центра в незнакомой стране. В силу того, что ключ аутентификации (Ki) мобильного телефона не загружается на карту с микросхемой посредством короткого сообщения, через интернет, посредством беспроводной передачи, через устройство для чтения смарт-карт или по протоколу беспроводной связи (OTA), новый номер мобильного телефона не добавляется в данную карту с микросхемой. Следовательно, для преодоления данного ограничения в настоящем изобретении предусматривается отдельное и автономное генерирование в карте 10 с микросхемой и в промежуточной платформе 20 одного и того же ключа аутентификации, с последующей передачей в местный идентификационный центр 30 сгенерированного ключа 208 аутентификации посредством вывода файла с промежуточной платформы 20.

При рассмотрении в качестве примера системы связи GSM следует отметить, что карта 10 с микросхемой может являться не только картой модуля идентификации абонента (SIM), но также смарт-картой, содержащей модуль идентификации абонента (SIM), или даже картой с микросхемой, которая не содержит модуль идентификации абонента (SIM), но может сочетаться с SIM-картой. Как упоминалось выше, настоящее изобретение не ограничивается системой связи GSM, следовательно, карта 10 с микросхемой также может являться картой универсального модуля идентификации абонента (USIM), картой модуля идентификации пользователя (UIM) или картой съемного модуля идентификации пользователя (RUIM). Карта 10 с микросхемой также может сочетаться с картой модуля идентификации абонента (SIM), картой универсального модуля идентификации абонента (USIM), картой модуля идентификации пользователя (UIM) или картой съемного модуля идентификации пользователя (RUIM). Из-за того, что использование карты 10 с микросхемой не ограничено системой связи GSM, оно также не ограничено обязательным наличием модуля идентификации абонента (SIM), напротив, указанная карта может сочетаться с SIM-картой, следовательно, если пользователь въезжает в страну, где не используется стандарт GSM, карта 10 с микросхемой может применяться в другой системе связи.

Память 101 предназначена для хранения первого идентификационного номера 105 и второго идентификационного номера 106 карты 10 с микросхемой. Первый идентификационный номер 105 содержит данные, такие как временный идентификатор абонента сотовой связи (TMSI), международный идентификатор абонента сотовой связи (IMSI), международный идентификатор аппаратуры мобильной связи (IMEI), модульный идентификатор абонента (UIMID), электронный серийный номер (ESN) или идентификатор карты с микросхемой (ICCID). Второй идентификационный номер 106 является индивидуальным идентификационным серийным номером карты 10 с микросхемой, который создается при ее производстве и не передается, а также не поддается доступу с внешнего терминала посредством короткого сообщения, через интернет, посредством беспроводной передачи, через устройство для чтения смарт-карт или по протоколу беспроводной связи (OTA), следовательно, только непосредственно карта 10 с микросхемой имеет индивидуальный идентификационный серийный номер, хранящийся только в памяти промежуточной платформы 20, которой была произведена карта 10 с микросхемой. В промежуточной платформе 20, в памяти 207, хранится индивидуальный идентификационный серийный номер (т.e. второй идентификационный номер 106).

Передатчик 103 используется для передачи первого идентификационного номера 105 в промежуточную платформу 20. Приемное устройство 104 используется для приема с промежуточной платформы 20 идентификационного файла 302 (который может являться цифровой подписью), соответствующего первому идентификационному номеру 105 и сгенерированного в местном идентификационном центре 30, а также для приема с промежуточной платформы 20 третьего идентификационного номера 301, который расшифровывается при использовании открытого ключа 303, полученного из местного идентификационного центра 30. Аналогично первому идентификационному номеру 105 третий идентификационный номер 301 содержит информацию, такую, как временный идентификатор абонента сотовой связи (TMSI), международный идентификатор абонента сотовой связи (IMSI), международный идентификатор аппаратуры мобильной связи (IMEI), модульный идентификатор абонента (UIMID), электронный серийный номер (ESN) или идентификатор карты с микросхемой (ICCID). В приемное устройство 104 поступает третий идентификационный номер 301 и идентификационный файл 302 с передатчика 204 промежуточной платформы 20 посредством короткого сообщения, через интернет, посредством беспроводной передачи, через устройство для чтения смарт-карт или по протоколу беспроводной связи (OTA). В вычислительном устройстве 102 генерируется ключ 107 аутентификации при помощи алгоритма, где для выполнения распределенной обработки данных используется второй идентификационный номер 106 и идентификационный файл 302.

Так как в промежуточной платформе 20 также содержится второй идентификационный номер 106, в вычислительном устройстве 206 промежуточной платформы 20 может генерироваться ключ 208 аутентификации с помощью алгоритма (аналогичного алгоритму вычислительного устройства 102), где для выполнения распределенной обработки данных используется второй идентификационный номер 106 и идентификационный файл 302.

В устройство 201 обработки данных из местного идентификационного центра 30 поступают первый идентификационный номер 105 карты 10 с микросхемой и открытый ключ 303. В устройстве 202 шифрования для зашифровки первого идентификационного номера 105 в основном используются алгоритмы криптосистемы Ривеста - Шамира - Адлемана (RSA), Диффи-Хеллмана, Эль-Гамаля, криптография на основе эллиптических кривых, цифровая подпись (DSA), технология Fortezza, стандарты шифрования данных (DES) и Triple DES, улучшенный стандарт шифрования (AES), алгоритмов RC2, RC4 или международный алгоритм шифрования данных (IDEA). В данном варианте осуществления в устройстве 202 шифрования применяется симметричное шифрование, такое как DES.

Передатчик 204 предназначен для передачи зашифрованного первого идентификационного номера 105 в местный идентификационный центр 30, а также для передачи расшифрованного третьего идентификационного номера 301 и идентификационного файла 302 на карту 10 с микросхемой, так что с карты 10 с микросхемой также может генерироваться ключ аутентификации 107 с помощью указанного алгоритма. Кроме этого, передатчиком 204 также обеспечивается передача ключа аутентификации 208 в местный идентификационный центр 30 для активации местного номера мобильного телефона. Так как ключ аутентификации 107 и ключ аутентификации 208 сгенерированы в вычислительном устройстве 102 и вычислительном устройстве 206 с помощью одного и того же алгоритма, в местном идентификационном центре 30 для активации местного номера мобильного телефона необходимо использовать всего лишь ключ 208 аутентификации.

В приемное устройство 205 поступает идентификационный файл 302 и третий идентификационный номер 301, зашифрованные в местном идентификационном центре 30. Как и в устройстве 202 шифрования, в местном идентификационном центре 30 также может зашифровываться третий идентификационный номер 301 с помощью алгоритмов криптосистемы Ривеста - Шамира - Адлемана (RSA), Диффи-Хеллмана, Эль-Гамаля, криптографии на основе эллиптических кривых, алгоритма цифровой подписи (DSA), технологии Fortezza, стандартов шифрования данных (DES) и Triple DES, улучшенного стандарта шифрования (AES), алгоритмов RC2, RC4 или международного алгоритма шифрования данных (IDEA). В настоящем варианте осуществления в местном идентификационном центре 30 используется асимметричное шифрование, такое как RSA. Затем в дешифраторе 203 используется открытый ключ 303 для расшифровки зашифрованного третьего идентификационного номера 301. В вычислительном устройстве 206 генерируется ключ аутентификации 208 при помощи алгоритма, где используется расшифрованный третий идентификационный номер 301 и идентификационный файл 302.

После краткого описания каждого элемента карты 10 с микросхемой и промежуточной платформы 20 будет приведено подробное описание процесса генерирования ключа аутентификации и связей между картой 10 с микросхемой, промежуточной платформой 20 и местным идентификационным центром 30.

Как упоминалось выше, основной целью настоящего изобретения является обеспечение пользователя во время его пребывания за рубежом местным номером мобильного телефона по тарифам местной телефонной сети, без высоких затрат на оплату услуг международного мобильного роуминга.

Как правило, в местном идентификационном центре 30 для проверки подлинности SIM-карты используется код IMSI, код ICCID и код KI. Код IMSI и код ICCID могут загружаться на карту с микросхемой посредством короткого сообщения, через интернет, посредством беспроводной передачи, через устройство для чтения смарт-карт или по протоколу беспроводной связи (OTA), и лишь код KI не может передаваться подобным способом. Таким образом, в настоящем изобретении для преодоления данной проблемы применяется следующий способ.

На фиг. 2A и 2B приведены логические схемы реализации способа генерирования ключа аутентификации (KI) согласно настоящему изобретению. Сначала первый идентификационный номер 105 передается с передатчика 103 карты 10 с микросхемой в приемное устройство 205 промежуточной платформы 20 (шаг S401). Затем в устройстве 202 шифрования реализуются алгоритмы криптосистемы Ривеста - Шамира - Адлемана (RSA), Диффи-Хеллмана, Эль-Гамаля, криптография на основе эллиптических кривых, цифровая подпись (DSA), технология Fortezza, стандарты шифрования данных (DES) и Triple DES, улучшенный стандарт шифрования (AES), алгоритмов RC2, RC4 или международный алгоритм шифрования данных (IDEA) для зашифровки первого идентификационного номера 105 после поступления первого идентификационного номера 105 в приемное устройство 205 (шаг S402). В данном варианте осуществления в устройстве 202 шифрования используется симметричное шифрование, такое как DES. После выполнения шифрования с передатчика 204 в местный идентификационный центр 30 отправляется зашифрованный первый идентификационный номер 105 вместе с его ключом шифрования (шаг S403). Из-за того, что первый идентификационный номер 105 зашифрован с помощью симметричного шифрования, в местном идентификационном центре 30 для расшифровки необходимо использовать лишь ключ шифрования, переданный с передатчика 204. Затем в местный идентификационный центр 30 поступает информация, подтверждающая идентичность пользователя и данные карты 10 с микросхемой на основании первого идентификационного номера 105. После архивации в местном идентификационном центре 30 используется личный ключ для зашифровки первого идентификационного номера 105 в формат идентификационного файла 302 посредством асимметричного шифрования RSA, так что в местном идентификационном центре 30 он может использоваться как основа для будущей проверки подлинности и идентификации (шаг S404). Другими словами, идентификационный файл 302 является цифровой подписью местного идентификационного центра 30. Когда пользователь вводит страну, в которой расположен местный идентификационный центр 30, и запрашивает получение местного номера мобильного телефона, в местном идентификационном центре 30 пользователю присваивается местный номер мобильного телефона, и для шифрования посредством RSA третьего идентификационного номера 301 этого нового местного номера мобильного телефона используется личный ключ (шаг S405). Затем зашифрованный третий идентификационный номер 301 и идентификационный файл 302 отправляются в приемное устройство 205 промежуточной платформы 20 посредством короткого сообщения, через интернет, посредством беспроводной передачи, через устройство для чтения смарт-карт или по протоколу беспроводной связи (OTA) (шаг S406). Затем с устройства 201 обработки данных посылается запрос в местный идентификационный центр 30 на предоставление открытого ключа 303 для расшифровки (шаг S407). В дешифраторе 203 для расшифровки третьего идентификационного номера 301 используется полученный открытый ключ 303 (шаг S408). Идентификационный файл 302 и расшифрованный третий идентификационный номер 301 передаются в приемное устройство 104 карты 10 с микросхемой с передатчика 204 посредством короткого сообщения, через интернет, посредством беспроводной передачи, через устройство для чтения смарт-карт или по протоколу беспроводной связи (OTA) (шаг S409). В вычислительном устройстве 102 и вычислительном устройстве 206 затем могут использоваться идентификационный файл 302 и второй идентификационный номер 106 для генерирования с помощью указанного алгоритма ключа аутентификации 107 и ключа аутентификации 208 соответственно (шаг S410). Полученные ключ аутентификации 107 и ключ аутентификации 208 будут одинаковыми, так как параметры (идентификационный файл 302 и второй идентификационный номер 106), использованные в вычислительном устройстве 102 и вычислительном устройстве 206 для указанного алгоритма, являются одинаковыми. После генерации ключа аутентификации 208 в вычислительном устройстве 206 в местный идентификационный центр 30 с передатчика 204 отправляется ключ аутентификации 208 (шаг S411), и в местном идентификационном центре 30 активируется местный номер мобильного телефона с использованием ключа аутентификации 208 (шаг S412). Кроме этого, так как в местный идентификационный центр 30 уже поступили данные, подтверждающие идентичность пользователя, и данные карты 10 с микросхемой из первого идентификационного номера 105, а пользователь карты 10 с микросхемой и пользователь номера мобильного телефона, содержащего ключ 208 аутентификации и третий идентификационный номер 301, являются одним лицом, местный номер мобильного телефона может активироваться напрямую, когда пользователь въезжает в страну, без необходимости проведения сложных процедур подачи заявки.

Кроме этого, пользователи обычно пребывают в чужой стране с туристическими или деловыми целями в течение короткого периода времени, поэтому потребность в местном номере мобильного телефона не является постоянной, следовательно, для эффективного управления номером мобильного телефона местный идентификационный центр 30 может добавлять в идентификационный файл 302 один или несколько факторов распределения, например, фактор распределения может содержать такие параметры, как дата, время, количество активаций, частота или цикл. Если идентификационный файл 302 содержит фактор распределения, то ключ 107 аутентификации и ключ 208 аутентификации необходимо получать в ходе распределенного вычисления, с использованием как указанного алгоритма, так и фактора распределения. Другими словами, если по умолчанию фактором распределения является период времени, то сгенерированные ключ 107 аутентификации и ключ 208 аутентификации будут оставаться доступными лишь в данный период времени. В настоящем варианте осуществления данный период времени может основываться на запланированном периоде пребывания пользователя в стране. Другими словами, местный номер мобильного телефона станет недействительным после того, как пользователь покинет страну.

Когда пользователю необходимо посетить несколько стран, ему предоставляется возможность заблаговременного получения третьего идентификационного номера 301 и идентификационного файла 302 каждой определенной страны, а также сохранения этой информации в памяти 101 до тех пор, пока не понадобится активировать один из местных номеров мобильного телефона. Затем в вычислительном устройстве 102 и вычислительном устройстве 206 напрямую генерируются ключ 107 аутентификации и ключ 208 аутентификации для определенной страны с помощью указанного алгоритма, и затем ключ 208 аутентификации отправляется в местный идентификационный центр 30 определенной страны с передатчика 204 для активации местного номера мобильного телефона. Таким образом, нет необходимости в сохранении в памяти 101 ключей 107 аутентификации для каждой определенной страны. Необходимо хранить лишь идентификационный файл 302 для каждой определенной страны. Также нет необходимости в заблаговременном сохранении третьего идентификационного номера 301; его при необходимости можно загрузить позже посредством короткого сообщения, через интернет, посредством беспроводной связи, через устройство для чтения смарт-карт или по протоколу беспроводной связи (OTA).

Наконец, в настоящем изобретении раскрывается способ, который позволяет автономно и независимо генерировать один и тот же ключ аутентификации в карте с микросхемой и в промежуточной платформе, а также передавать с промежуточной платформы сгенерированный ключ аутентификации в местный идентификационный центр, таким образом, в карте с микросхемой может автономно генерироваться ключ аутентификации, без ввода данных извне (например, загрузка через интернет, посредством беспроводной передачи, установка системы). Таким образом, пользователь имеет возможность получения местного номера мобильного телефона определенной страны без высоких затрат на оплату дорогостоящих услуг международного мобильного роуминга, с использованием тарифов местной телефонной сети.

Хотя в данном описании раскрыт вариант осуществления изобретения, который в настоящее время считается наиболее практичным и предпочтительным, следует понимать, что данное изобретение не ограничивается раскрытым вариантом осуществления. Наоборот, предполагается, что изобретение включает в себя различные модификации и подобные конструкции, находящиеся в пределах объема и сущности, определяемые прилагаемой формулой изобретения, которая должна интерпретироваться в максимально широком смысле, с целью охвата всех подобных модификаций и схожих конструкций.

1. Способ генерирования ключа аутентификации, который используется для активации местного номера мобильного телефона, который содержит следующие этапы:получение карты с микросхемой, имеющей первый идентификационный номер и второй идентификационный номер;предоставление промежуточной платформе первого идентификационного номера, который хранится со вторым идентификационным номером;зашифровка первого идентификационного номера;отправка зашифрованного первого идентификационного номера в местный идентификационный центр;генерирование идентификационного файла, соответствующего первому идентификационному номеру;зашиф