Способ и устройство для аутентификации геометрического кода

Иллюстрации

Показать всеИзобретение относится к средствам для аутентификации геометрических кодов на носителях. Технический результат заключается в повышении защиты от копирования информации, размещаемой на носителях. В способе обеспечивают аутентификацию кода с геометрическими участками, формы и/или цвета которых изменяются в соответствии с сообщением путем формирования изменяемых геометрических участков в соответствии с сообщением. Генерируют цифровой код аутентификации с обеспечением цифровых величин, после чего формируют изображение участков указанного геометрического кода, содержащее часть цифрового кода аутентификации по меньшей мере в некоторых его геометрических участках и/или по меньшей мере в одном промежутке между геометрическими участками; а также генерируют разрушение цифрового кода аутентификации. 4 н. и 15 з.п. ф-лы, 1 табл., 14 ил.

Реферат

Настоящее изобретение относится к способу и устройству для аутентификации геометрических кодов. Настоящее изобретение применимо, в частности, к одномерным ("1D"), двумерным ("2D") и даже трехмерным ("3D") штрихкодам и кодам Data Matrix (зарегистрированная торговая марка).

Код Data Matrix - это двумерный символьный штрихкод с высокой плотностью, обеспечивающий представление большого количества информации, а именно до 2335 буквенно-цифровых знаков или 3116 цифровых знаков, на небольшой области площадью приблизительно 1 см2. Код Data Matrix доступен для общего пользования. Код Data Matrix имеет форму матрицы расположенных рядом точек или квадратов.

Код Data Matrix совместим со стандартом ISO IEC16022. В соответствии с этим стандартом символ кода Data Matrix может содержать различные уровни надежности, известные как обнаружение и коррекция ошибок (ЕСС), что позволяет считывать этот символ даже тогда, когда он частично поврежден или перекрыт. Стандарт допускает несколько вариантов Data Matrix, от варианта ЕСС000, который не обеспечивает никакой надежности, если символ поврежден, например одномерные штрихкоды (EAN 13 и т.д.), до варианта ЕСС200, обеспечивающего наивысший уровень надежности (символ остается считываемым при наличии 20% символа).

Основная область приложения Data Matrix относится к маркировке очень маленьких механических или электронных элементов. Это, среди прочего, используется NASA ("National Aeronautics and Space Administration") для маркировки каждого компонента в космических челноках. Data Matrix часто используется для почтовых отправлений в некоторых странах, например в Швейцарии, и в последнее время в некоторых мобильных приложениях, в которых он часто называется ярлыком (или этикеткой). Flashcode (зарегистрированная торговая марка) - это собственная коммерческая реализация, использующая стандарт Data Matrix.

Стандарт Data Matrix ЕСС200 находится в ряду стандартов, соответствующих стандарту GS1 (аббревиатура "Global Standard"), а согласно недавнему заключению Французского агенства по санитарной безопасности лекарственных средств AFSSAPS (Agence Francaise de Securite Sanitaire des Produits de Sante) с января 2011 года все медикаменты, подлежащие лицензированию на рынке, должны содержать, в дополнение к существующей правовой информации, двумерный код Data Matrix, содержащий заранее заданные блоки информации.

Data Matrix разработан для максимизации количества данных, которые могут быть сохранены в форме изображения, и обеспечения быстродействия и надежности декодирующих или считывающих устройств этих данных (основанных на зарегистрированном изображении). Вместе с тем Data Matrix не предназначен для обеспечения надежного хранения данных, хотя эта проблема становится все более актуальной.

Таким образом, декодирование кода Data Matrix выполняется в соответствии с открытым стандартом и не включает какой-либо криптографический ключ для шифрования и/или применения электронно-цифровой подписи к данным. Вместе с тем сохраненные данные сообщения могут быть зашифрованы или снабжены электронно-цифровой подписью до их изменения с формированием кода Data Matrix. Таким образом могут быть обеспечены оригинальность и целостность информации с исключением возможности фальсификации кем-либо подлинного сообщения (т.е. изменения его содержания) или заявления претензий на авторство подлинного сообщения.

Однако криптографические способы не предоставляют защиту от точного дублирования или «клонирования» данных кода Data Matrix. При этом для многих способов борьбы с фальсификацией защита от таких точных дублирований очень важна, поскольку изготовители фальсификата могут легко изготовить точную копию документа, упаковки или другого объекта, содержащего код Data Matrix, если эти объекты не содержат элементов защиты от копирования. В некоторых приложениях, связанных с отслеживанием и контролем за прохождением, изделия могут быть отслежены по всей цепочке поставок с использованием содержащегося в коде Data Matrix идентификатора. Таким образом может быть установлено наличие дубликатов, если идентификатор обнаружен более одного раза, или могут быть обнаружены нарушения при распределении, если идентификатор указывает на изделие, которое должно быть в другом месте в цепочке поставок.

Очевидно, что единый контроль на всех уровнях цепочки поставок помогает в противодействии фальсификации, даже если в конечном счете он не позволяет определить, какой из двух на первый взгляд идентичных продуктов является оригинальным. Однако в большинстве случаев такая система контроля является слишком дорогой или просто невозможной для использования, поскольку она должна быть централизованной, для того чтобы два изделия с одинаковым кодом Data Matrix, найденные в двух различных местах, могли быть таким образом идентифицированы.

По этой причине правообладатели, использующие код Data Matrix, часто применяют другие средства, чтобы гарантировать аутентичность документа или продукта. Например, некоторые решения основаны на надежных ярлыках в сочетании с аутентификатором, например голограммой или оптически изменчивым устройством, расположенным вблизи кода Data Matrix.

К сожалению, используемые средства обычно дороги и неэффективны. Высокая стоимость связана с тем, что многие способы аутентификации требуют развитой технологии создания оптических эффектов. Неэффективность связана с тем, что оптические эффекты все чаще могут быть подделаны с достаточной точностью при низкой стоимости. Кроме того, эти эффекты не обеспечивают собственную защиту идентификатора. Например, если набор документов, содержащих средства аутентификации, украден, к нему могут быть применены произвольные коды Data Matrix.

Код Data Matrix может быть защищен от копирования путем маркирования его, например, специальными чернилами. Однако изготовители фальсифицированной продукции могут получать специальные чернила все более простым способом, и это решение не обеспечивает требуемую защиту, при этом оставаясь дорогим. По этой причине во многих приложениях коды Data Matrix наносятся лазерным выжиганием.

В документе США 2008/0252066 предложена печать цветных двумерных штрихкодов, чтение и/или аутентификация которых требуют, чтобы напечатанный код был освещен различными источниками света и/или спектральными фильтрами. К сожалению, использование различных чернил является дорогим и сложным для производства и требует специализированных средств для захвата изображений с целью регистрации, что ограничивает возможности аутентификации. Кроме того, такой подход не обеспечивает высокий уровень защиты от нацеленного на фальсификат оппонента, который может легко найти чернила используемого типа и распознать напечатанные коды посредством соответствующего спектрального освещения.

В документе США 2008/110990 предложено сообщать печатающей головке вращение, воздействие которого может быть впоследствии зарегистрировано и измерено на основании зарегистрированного изображения напечатанного штрихкода. Однако из указанного документа по существу следует, что предложенный в нем способ позволяет исключительно регистрировать копии, которые выполнены с помощью печатающих средств, не допускающих вращение печатающей головки. Таким образом, это изобретение не обеспечивает действительную защиту от фальсификатов, сделанных такими же печатающими средствами, и ограничено в том отношении, что для него необходимо использование конкретной печатающей среды, что значительно сужает область применения.

В документе WO 2008/003964 предложены способы введения второго уровня информации в одно- и двумерные штрихкоды путем изменения несущих информацию элементов таким образом, что они представляют второй уровень информации, например путем увеличения или уменьшения размера элементов кода Data Matrix или путем обрезания или сохранения концов черных элементов. Такой подход устраняет некоторые недостатки предыдущих способов, поскольку второй уровень информации, который может быть использован для аутентификации, введен при печати. Это является удобной и недорогой операцией. Указанный подход защищает от тех изготовителей фальсификата, которые не знают этого способа и изготавливают дубликат штрихкода путем воспроизведения информации только первого уровня. Вместе с тем второй уровень может быть легко и точно скопирован изготовителем фальсификата, которому известно о наличии этого уровня. Кроме того, в упомянутом документе указано, что второй информационный уровень может быть скопирован высококачественными печатающими средствами, даже если обеспечены наилучшие характеристики защиты от копирования (стр.12, строки 9-12 этого документа).

Задачей настоящего изобретения является устранение указанных недостатков. В частности, настоящее изобретение относится к способам, позволяющим включать второй уровень информации с использованием того же самого способа печати, который используется при печати штрихкода. В противоположность изобретению по упомянутому выше документу второй уровень информации невозможно скопировать в физическом и математическом смысле.

В этой связи, в соответствии с первым аспектом настоящего изобретения предложен способ аутентификации кода с геометрическими участками, формы и/или цвета которых изменяются в соответствии с сообщением, отличающийся тем, что он включает:

- шаг, на котором вырабатывают в соответствии с сообщением указанный код с изменяемыми геометрическими участками с формированием геометрических участков;

- шаг, на котором вырабатывают цифровой код аутентификации с формированием числовых величин; и

- шаг, на котором формируют изображение участков указанного геометрического кода, содержащее часть цифрового кода аутентификации по меньшей мере в некоторых его геометрических участках и/или по меньшей мере в одном промежутке между геометрическими участками.

Таким образом, настоящее изобретение позволяет непосредственно аутентифицировать двумерный штрихкод на основе его изображения исключительно цифровыми средствами, пока этот двумерный штрихкод остается считываемым.

Как указано выше, цифровые коды аутентификации (DAC) являются цифровыми изображениями, которые после маркировки носителя, например путем печати или локальной модификации носителя, имеют характеристики, которые в целом измеряются автоматически на основе зарегистрированного изображения и изменяются при копировании. Цифровые коды аутентификации обычно основаны на ухудшении по меньшей мере одного чувствительного к копированию сигнала, основанного на элементах изображения с измеряемыми и чувствительными к копированию характеристиками.

Таким образом, геометрический участок, содержащий часть цифрового кода аутентификации, имеет изменяющуюся характеристику маркировки, ухудшающуюся при копировании геометрического участка.

Определенные типы цифровых кодов аутентификации могут также содержать информацию, позволяющую идентифицировать или отслеживать содержащий ее документ. Цифровые коды аутентификации прекрасно подходят для регистрации копий. Действительно, они являются весьма недорогими для производства, простыми для внедрения и могут быть считаны с помощью устройства, имеющего средства для захвата изображения, с обеспечением при этом высокого уровня защиты от копирования. Благодаря реализации настоящего изобретения код с геометрическими участками, например штрихкод, неразрывно связан с цифровыми кодами аутентификации.

Можно видеть, что настоящее изобретение имеет преимущества по сравнению с простым размещением кода рядом с геометрическими участками и цифровым кодом аутентификации. Во-первых, этот последний подход включает печать двух кодов на документе в разное время, что требует пространства и усложняет способ производства надежных документов. Во-вторых, аутентификация требует захвата двух изображений: изображения цифрового кода аутентификации и изображения кода с геометрическими участками, что делает способ считывания менее удобным. Наконец, изготовитель фальсификата, который успешно получает документы, несущие цифровой код аутентификации, до печати кода Data Matrix или которому удается получить печатную форму или файл, содержащий оригинал цифрового кода аутентификации, может изготавливать «подлинные» документы клонированием оригинальных кодов Data Matrix, связанных с цифровым кодом аутентификации.

Можно видеть, что шаг формирования изображения может содержать, например, печать, разрушение материала, твердое перенесение или локальное физическое или химическое изменение, например путем нагрева.

В соответствии с частными признаками ввиду физических неопределенностей, присущих формированию изображения, на указанном шаге формирования изображения задают величину ошибки отображения цифрового кода аутентификации такую, которая больше, чем первая заранее установленная величина, и меньше, чем вторая заранее установленная величина.

Как указано выше, цифровые коды аутентификации содержат различные элементы, принимающие дискретные значения. В случае бинарных величин, элементы могут быть представлены черным (напечатан) или белым (не напечатан) элементом. Во время регистрации определяется величина ошибки, соответствующая числу элементов, содержащих неправильную величину.

Необходимо отметить, что величина ошибки прямо связывается с отношением сигнал/шум.

Например, первая предварительно заранее установленная величина составляет 10%, а вторая заранее установленная величина составляет 35%.

В соответствии с частными признаками ввиду физических неопределенностей, присущих формированию изображения, на указанном шаге формирования изображения между двумя формированиями одного и того же кода с изменяемыми геометрическими участками, задают отклонение отображения цифрового кода аутентификации такое, которое больше, чем третья заранее установленная величина, и меньше, чем четвертая заранее установленная величина.

Например, третья заранее установленная величина составляет 2%, а четвертая заранее установленная величина составляет 45%.

В соответствии с частными признаками ввиду физических неопределенностей, присущих формированию изображения, на указанном шаге формирования изображения задают шум отображения цифрового кода аутентификации такой, для которого отношение сигнал/шум представления цифрового кода аутентификации меньше, чем пятая заранее установленная величина.

В соответствии с частными признаками ввиду физических неопределенностей, присущих формированию изображения, на указанном шаге формирования изображения задают шум для отображения цифрового кода аутентификации, для которого отношение сигнал/шум представления цифрового кода аутентификации больше, чем шестая заранее установленная величина.

Например, пятая заранее установленная величина отношения сигнал/шум составляет 0.05, а шестая заранее установленная величина составляет 2.63, в результате чего эффективность регистрации копии составляет по меньшей мере 25% от оптимальной эффективности регистрации копии (получаемой при величине, равной 0.56).

Например, пятая заранее установленная величина отношения сигнал/шум составляет 0.11, а шестая заранее установленная величина составляет 1.8, в результате чего эффективность определения копии составляет по меньшей мере 75% от оптимальной эффективности регистрации копии (получаемой при величине, равной 0.56).

Например, пятая заранее установленная величина отношения сигнал/шум составляет 0.32, а шестая заранее установленная величина составляет 0.93, в результате чего эффективность определения копии составляет по меньшей мере 90% от оптимальной эффективности регистрации копии (получаемой при величине, равной 0.56).

В соответствии с частными признаками предлагаемый способ дополнительно включает:

- шаг, на котором определяют условия для формирования указанного изображения; и

- шаг, на котором в зависимости от условий формирования изображения определяют физические характеристики элементов по меньшей мере части цифрового кода аутентификации.

В соответствии с частными признаками на указанном шаге формирования кода с изменяемыми геометрическими участками в качестве изменяющихся геометрических участков используют в целом параллельные прямоугольные блоки, ширина которых и/или расстояние между которыми изменяются в соответствии с сообщением. Таким образом, настоящее изобретение применимо к одномерным штрихкодам.

В соответствии с частными признаками на указанном шаге формирования кода с изменяемыми геометрическими участками в качестве изменяемых геометрических участков используют введенные в матрицу квадратные участки, цвета и/или по меньшей мере одно измерение которых изменяются в соответствии с сообщением. Таким образом, настоящее изобретение применимо к двумерным штрихкодам.

В соответствии с частными признаками на указанном шаге формирования изображения кода с геометрическими участками, содержащего по меньшей мере в некоторых из его геометрических участков часть цифрового кода аутентификации, в качестве цифрового кода аутентификации используют форму изменения по меньшей мере одного измерения изменяемых геометрических участков.

В соответствии с частными признаками на указанном шаге формирования изображения кода с геометрическими участками, содержащего по меньшей мере в некоторых из его геометрических участков часть цифрового кода аутентификации, в качестве каждой части цифрового кода аутентификации, введенной в геометрический участок кода с изменяемыми геометрическими участками, используют распределение прямоугольных элементов, размер которых по меньшей мере на один порядок меньше измерений указанного геометрического участка и часть которых имеет цвет, отличный от цвета указанного геометрического участка.

В соответствии с частными признаками на каждом геометрическом участке, содержащем часть цифрового кода аутентификации, площадь указанных элементов меньше четверти площади указанного геометрического участка.

В соответствии с частными признаками предлагаемый способ дополнительно включает шаг, на котором в цифровой код аутентификации включают кодируемую информацию.

В соответствии с частными признаками указанная информация основана на сообщении и/или сообщение основано на указанной информации.

Благодаря этому усовершенствована аутентификация, поскольку исключена возможность изменения сообщения без изменения информации, содержащейся в цифровом коде аутентификации, и/или наоборот.

В соответствии с частными признаками указанная информация представляет меру разрушения цифрового кода аутентификации вследствие физических неопределенностей, которые влияют на изображение на указанном шаге формирования изображения.

Например, указанная информация представляет величину ошибки отношения сигнал/шум, возникающей на указанном шаге формирования изображения, или величину корреляции с оригинальным цифровым кодом аутентификации. Эта информация может представлять ожидаемый уровень разрушения или уровень предельного разрушения, за которым цифровой код аутентификации рассматривается как копия. Аутентификация изображения может быть, таким образом, выполнена независимо с помощью считывающего устройства, предназначенного для регистрации изображения цифрового кода аутентификации, введенного в код с изменяемыми геометрическими участками, поскольку информация, содержащаяся в цифровом коде аутентификации, указывает нормальный уровень разрушения, и, следовательно, уровень разрушения, при котором повреждения зарегистрированного изображения являются копией цифрового кода аутентификации.

В соответствии с частными признаками предлагаемый способ дополнительно включает шаг, на котором измеряют разрушение цифрового кода аутентификации, сформированного на указанном шаге формирования изображения.

В соответствии с частными признаками на указанном шаге измерения разрушения используют коды регистрации ошибки, введенные в цифровой код аутентификации.

В качестве указанного измерения или оценки используют, например, процентное отношение правильно определенных бит, коэффициент корреляции между оригинальным цифровым кодом аутентификации и цифровым кодом аутентификации, зарегистрированным в изображении, зарегистрированном датчиком изображения.

В соответствии с частными признаками предлагаемый способ включает шаг, на котором определяют выходные данные сформированного изображения, зависящий от разрушения цифрового кода аутентификации на указанном шаге формирования изображения.

Объект или документ, несущий код с изменяемыми геометрическими участками может быть таким образом идентифицирован, т.е. распознан, даже если код с изменяемыми геометрическими участками и цифровой код аутентификации идентичны для нескольких объектов или документов.

В соответствии со вторым аспектом настоящего изобретения предложено устройство для аутентификации кода с геометрическими участками, формы и/или цвета которых изменяются в соответствии с сообщением, отличающееся тем, что оно содержит:

- средства для генерирования указанного кода с изменяемыми геометрическими участками в соответствии с сообщением, предназначенные для обеспечения геометрических участков;

- средства для генерирования цифрового кода аутентификации, предназначенные для формирования числовых величин; и

- средства, посредством которых формируется изображение участков указанного кода с геометрическими участками, содержащего по меньшей мере в некоторых его геометрических участках и/или по меньшей мере в одном промежутке между геометрическими участками часть цифрового кода аутентификации.

В соответствии с третьим аспектом настоящего изобретения предложен способ аутентификации представленного зарегистрированным изображением кода с геометрическими участками, формы и/или цвета которых изменяются, отличающийся тем, что он включает:

- шаг, на котором считывают сообщение, содержащееся в средних формах и цветах геометрических участков;

- шаг, на котором измеряют уровень разрушения цифрового кода аутентификации, представленного по меньшей мере в некоторых геометрических участках указанного кода с геометрическими участками; и

- шаг, на котором определяют аутентичность указанного кода с геометрическими участками на основании по меньшей мере уровня разрушения.

В соответствии с четвертым аспектом настоящего изобретения предложено устройство для аутентификации представленного зарегистрированным изображением кода с геометрическими участками, имеющими формы и/или цвета, отличающееся тем, что оно содержит:

- средства для считывания сообщения, содержащегося в формах и цветах геометрических участков;

- средства для измерения уровня разрушения цифрового кода аутентификации, представленного по меньшей мере в некоторых геометрических участках кода с геометрически участками; и

- средства для определения аутентичности кода с геометрическими участками, предназначенные для определения аутентичности указанного кода с изменяемыми геометрическими участками на основании по меньшей мере уровня разрушения.

В соответствии с пятым аспектом настоящего изобретения предложен код с геометрическими участками, формы и/или цвета которых изменяются в соответствии с сообщением, отличающийся тем, что он представляет:

- сообщение посредством геометрических участков; и

- по меньшей мере в некоторых его геометрических участках цифровой код аутентификации с использованием характеристической маркировки, которая изменяется в зависимости от цифрового кода аутентификации.

Преимущества, задачи и специальные признаки предлагаемых устройств, способа и кода сходны с кратко описанными выше преимуществами, задачами и специальными признаками предлагаемого способа аутентификации по первому аспекту настоящего изобретения и не приводятся далее.

Другие преимущества, задачи и специальные признаки настоящего изобретения станут понятными из неограничительного описания, приведенного ниже со ссылками на прилагаемые чертежи, на которых:

фигура 1А показывает известный код Data Matrix,

фигура 1В показывает в увеличенном виде код Data Matrix, показанный на фигуре 1А,

фигуры 2А и 3А представляют частные реализации предлагаемых кодов, а увеличения частей этих кодов показываются фигурами 2В и 3В соответственно,

фигуры 4-7 представляют в форме логических схем шаги, реализованные в частных вариантах предлагаемых способов,

фигура 8 представляет схематически частную реализацию предлагаемого устройства,

фигура 9А показывает частную реализацию предлагаемого кода, а увеличение части этого кода показано на фигуре 9В,

фигура 10 показывает характеристику регистрации копии, нормированную относительно оптимальной величины, в зависимости от отношения сигнал/шум.

Во всем описании термины «формирование изображения» и «печать» относятся к изготовлению маркировки, которая может быть зарегистрирована, например, путем осаждения чернил, разрушения материала, переноса твердых частиц или локального физического или химического воздействия, например нагревания.

Хотя нижеследующее описание относится к случаю двумерных штрихкодов, настоящее изобретение не ограничено этим типом маркировки и печати на объекте и является применимым ко всем видам маркировки и печати кодов с геометрическими участками, формы и/или цвета которых изменяются в зависимости от сообщения, в частности к одно-, двух- или трехмерным штрихкодам, формируемым на поверхности объектов, и маркировкам под поверхностью объекта.

В случае одномерных штрихкодов, геометрические участки кода являются попеременно белыми и черными вертикальными штрихами, ширина которых изменяется в соответствии с сообщением, которое несет код.

В случае двухразмерных штрихкодов, геометрические участки кода представляют квадраты, образующие регулярную решетку, цвет которой изменяется в соответствии с сообщением, которое несет код.

В остальной части описания эти геометрические участки именуются элементами.

Ниже подробно описаны способы и устройства для аутентификации двумерных штрихкодов (также называемых кодами Data Matrix) и, более конкретно, способы и устройства для аутентификации двумерных штрихкодов, напечатанных с включением цифрового кода аутентификации, маркированного с помощью лазеров с переменной мощностью и лазеров с фиксированной мощностью.

В отношении включения цифрового кода аутентификации в двумерный штрихкод ниже со ссылкой на фиг.4 описан способ генерирования кода Data Matrix, содержащего включенный цифровой код аутентификации. Следует отметить, что рекомендованные установки для генерирования цифрового кода аутентификации, в частности разрешение в пикселях на 1 дюйм и тип используемого элемента (т.е. форма и/или размер элементов, образующих цифровой код аутентификации), определены заранее для способа печати (бумага, чернила, печатающее устройство, документ), например с использованием известного способа.

Для способа определения оптимальных установок для формирования изображения структур аутентификации существует оптимальный уровень разрушения, обеспечивающий наиболее простое отделение различных печатей структуры аутентификации одного источника. Таким образом, если уровень разрушения при печати очень низкий, например 1 или 2% (1 или 2% элементов структуры идентификатора или пикселей считаны неправильно на основе идеального захвата), различные печати одной структуры идентификатора расположены очень близко друг к другу, и их надежная идентификация является затруднительной, если только не существует очень точного захвата и/или алгоритма очень точного анализа. Сходным образом, когда уровень разрушения очень высокий, например 45 или 50% (45 или 50% элементов структуры идентификатора или пикселей считаны неправильно на основе идеального захвата, причем 50% означает, что нет статистической корреляции между считанной матрицей и матрицей источника), напечатанные структуры идентификатора практически не отличимы друг от друга. На практике оптимальный уровень разрушения составляет приблизительно 25%, и предпочтительно обеспечивать приблизительно этот уровень, если условия применения это позволяют. В действительности, в предположении, что модификации при печати и, следовательно, разрушения по существу являются вероятностными величинами, для уровня разрушения, равного 25%, вероятность того, что каждая из точек напечатанной структуры идентификатора отличается от точек других напечатанных структур идентификатора, является максимальной.

Ниже приведен второй анализ величин ошибок, требуемых при формировании изображения, которое должно быть напечатано в соответствии с используемыми средствами печати.

Следует напомнить, что цифровые коды аутентификации составлены из различных элементов, принимающих дискретные величины. В случае бинарных величин элементы могут быть представлены черными (напечатаны) или белыми (не напечатаны) элементами. Во время регистрации определяется величина ошибки, которая соответствует количеству элементов, содержащих неправильную величину. Необходимо отметить, что величина ошибки прямо связана с отношением сигнал/шум.

Для определения того, как могут быть сгенерированы точечные структуры с изменяющейся характеристикой, позволяющие оптимизировать регистрацию копий, ниже описана модель, основанная на теории принятия решений. Характеристики, измеренные на изображениях (или точках) представляются сигналами. Для упрощения анализа принята гипотеза, состоящая в том, что перед печатью цифровые сигналы имюет бинарные величины, соответствующие характеристикам, которые могут иметь бинарные величины (например, два измерения точек, два положения и т.д.). Гипотеза подтверждается тем фактом, что большинство процессов печати воспроизводят бинарные изображения. Очевидно, выводы анализа могут быть распространены на более сложные случаи, в частности с несколькими возможными величинами для точечных характеристик. Печать точечных структур с изменяющейся характеристикой моделируется прибавлением гауссова шума. Также предполагается, что копии изготавливаются с использованием того же самого процесса печати, так что печать копии также моделируется добавлением гауссова шума с той же самой энергией. Кроме того, изготовитель фальсификата, который получает сигнал перед печатью его копии, вынужден воспроизводить бинарный сигнал путем выполнения оценки начальной величины, которая минимизирует вероятность ошибки.

Эта модель прямо соответствует точечным структурам с изменяющейся характеристикой, размер точек в которых может составлять 1×1 (в пикселях) или 1×2 (в пикселях) (при печати, например, в случае 2400 точек на дюйм) и для которых изготовитель фальсификата должен обязательно выбрать один из размеров точек в изображении, воспроизведенном на основе сканирования в соответствии с измеренной шкалой серого цвета или расчетной площадью поверхности точки. Модель также соответствует точечным структурам с изменяющейся характеристикой, в которых положения изменяются, например, на 1 пиксель.

Из этой модели выведены оптимальный регистратор и статистическое распределение величин регистратора и величин параметров, приводящие к максимуму эффективности при регистрации копии.

В нижеследующей таблице приведены различные переменные величины.

| s | Источник сигнала |

| n, nc | Шум, шум копии |

| x | Принятый сигнал |

Не умаляя общности, сигнал источника принят равновероятным, s[i]:{+a,-a}, для i=0, 1,…, N-1, и a>0. Сигнал шума печати подчиняется гауссову распределению N(0,σ2)

Гипотезы модели являются следующими:

Факт того, минимизируют ли изготовители фальсификата вероятность их ошибки, может быть легко проконтролирован путем восстановления сигнала до ближайшей величины, находящейся в промежутке +а,-а.

Следовательно, проблема регистрации включает две следующие различные гипотезы:

где Н0 и H1 - гипотезы о том, что принятый сигнал представляет соответственно оригинал и копию.

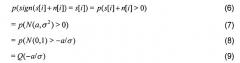

Вероятность того, что изготовитель фальсификата имеет правильно оцененную величину, равна:

где

Вероятностные распределения для принятого сигнала такие, как указано ниже, причем имеется сочетание двух гауссовых распределений в гипотезе H1.

Проверим, дает ли простой коррелятор оптимальную классификационную функцию. Критерий Неймана-Пирсона в отношении регистрирования позволяет принять решение о том, превышает ли отношение правдоподобия пороговый уровень t:

Отношение правдоподобия определяется выражением:

Взятие логарифма и введение нового порогового уровня f позволяет получить следующее:

Классификация функция является, следовательно, простым коррелятором Т', значение которого должно быть меньше порогового уровня t', для того чтобы классифицировать сигнал как копию.

Статистические показатели Т определены для обеих гипотез. Можно предположить, что Т' подчиняется гауссову распределению (верно для больших значений N). Математические ожидания и дисперсии определены для обеих гипотез:

Второй член дисперсии для гипотезы H1, (a4Q(-a/σ)(1-Q(-a/σ))), может быть исключен, если копии соответствуют одному оригиналу. На практике, если изготовители фальсификата минимизируют свою работу только путем использования одного оригинала для изготовления большого числа копий, исключение этого члена целесообразно.

В случае когда отклонения равны, характеристика регистрирования может быть представлена коэффициентом отклонения d2, который соответствует разности между математическими ожиданиями функции Т для двух гипотез, нормированной относительно дисперсии Т:

где γ=a2/σ2 является квадратным корнем отношения сигнал/ шум.

Поскольку характеристика регистрирования увеличивается с увеличением коэффициента отклонения, задача заключается в том, чтобы определить величину γ, которая дает максимум выражения (γ(1-Q(γ)))2.

На фиг.10 проиллюстрировано значение выражения для уравнения (25) для фиксированной величины N, нормированной относительно ее оптимального значения и полученной как функция от величины γ. Это может быть интерпретировано следующим образом. Значения γ, близкие к нулю, соответствуют очень сильному шуму относительно сигнала: когда шум очень большой, сигнал чрезмерно ухудшается при первоначальной печати, а изготовитель фальсификата вводит некоторое количество оценочных ошибок, которые слишком малы. Наоборот, для слишком больших значений γ сигнал недостаточно ухудшен, и в слишком большой части случаев изготовитель фальсификата не вводит какую-либо оценочную ошибку. Между этими двумя граничными случаями упомянутое выражение проходит через оптимальное значение, для которого величина численно оценивается как γ ≈ 0.752.

Интересно отметить, что для этого значения вероятность того, что изготовитель фальсификата не имеет правильно определенной величины, составляет приблизительно 22.6%.

Практически это включает получение отношения сигнал/шум γ2 как можно ближе к 0.7522, т.е. 0.565, во время печати.

Далее приведен пример для лучшего понимания того, как обеспечить это значение отношения. Предположим, что точечная структура с изменяющейся характеристикой сформирована с двумя возможными размерами точек (выражаемыми количеством пикселей), причем размер точек составляет девять пикселей (напри