Способ и обурудование управления областью слежения для долгосрочного развития телекоммуникационных систем (lte)

Иллюстрации

Показать всеИзобретение относится к управлению областью слежения в телекоммуникационной системе долгосрочного развития (LTE). Технический результат заключается в минимизации общей стоимости трафика - событий пейджинга и событий обновления области слежения (TAU) для данного UE и для общей сети. Контроль мобильным доступом (ММЕ) отслеживает сеть и отслеживает характеристику мобильности сети, периодически обновляя матрицу вероятности перехода области слежения (ТА), которая извлекается из глобальной таблицы, которая поддерживает данные перемещения UE в сети, отмечая текущую ТА и самую последнюю известную предыдущую ТА каждого EU для каждого события TAU и события пейджинга. ММЕ также поддерживает данные относительно числа событий пейджинга и операций TAU, выполняемых каждым UE, и хранит пейджинговое отношение TAU для каждого UE. Список ТА для каждого EU может быть ограничен определенными минимальными характеристиками, такими как предопределенный показатель успеха доступа при пейджинге и/или предопределенная задержка цели. 4 н. и 30 з.п. ф-лы, 6 ил.

Реферат

Перекрестная ссылка на родственные заявки

По настоящей заявке испрашивается приоритете предварительной заявки США №60/150,499, поданной 6 февраля 2009 года, которая полностью включена здесь по ссылке.

Область техники, к которой относится изобретение

Изобретение относится к управлению областями слежения в телекоммуникационных системах стандарта долгосрочного развития (LTE).

Предпосылки создания изобретения

В проекте партнерства третьего поколения (3GPP) разработана спецификация для усовершенствований в беспроводных телекоммуникационных системах, которые обобщенно известны как стандарт долгосрочного развития или LTE. LTE имеет много улучшений и преимуществ по сравнению с предыдущим поколениям беспроводных сетей и систем связи. Среди них - динамическое управление областями слежения. В частности, пользовательские устройства (UE), такие как сотовые телефоны, ноутбуки, планшеты и т.д., по определению являются мобильными и могут перемещаться между сотами в течение длительного времени. Соответственно, в сетях беспроводной связи обычно имеется методика или протокол для поддержания данных о местоположении пользовательского оборудования для этой сети.

Спецификация LTE формулирует протокол для поддержки данных касаемо местоположений UE в сети. В частности, LTE предусматривает динамическое управление местоположениями UE.

В этом описании изобретения предполагается элементарное знание систем LTE. В LTE оборудование UE связано с сетью через усовершенствованный Узел B (eNB). Оборудование управления мобильностью (ММЕ) в главном сигнальном узле в сети служит для инициирования пейджинга и аутентификации UE. Оно также поддерживает информацию о местоположении для пользовательских устройств UE.

LTE вводит понятие областей слежения (ТА). Область слежения является подмножеством количества пространства в пределах беспроводной сети, в которой может быть расположено любое заданное UE. Область слежения может включать в себя область, охватываемую одним eNB (например, сотой) или множеством eNB (множеством сот).

В соответствии со спецификацией LTE, когда UE неактивно (например, не находится в состоянии активной связи по сети, таком как активный телефонный звонок), местоположение UE известно в ММЕ по степени детализации на уровне ТА. Каждое UE поддерживает список областей слежения (ТА), который может содержать одну или несколько ТА, в пределах которых, вероятно, это UE будет находиться. Только когда UE покидает область, охватываемую областями слежения в его списке ТА, UE инициирует операцию обновления области слежения (TAU), чтобы уведомить ММЕ о своем новом местонахождении. В ответ на TAU ММЕ обычно возвращает обновленный список ТА в UE.

Короче говоря, обновление области слежения является передачей между UE и ММЕ (например, через eNB), информирующей ММЕ о новой области слежения UE. ММЕ также может передать в UE данные, связанные с управлением областями слежения.

Когда на UE звонят (например, посредством голосового звонка на мобильный телефон), сеть посылает на это UE пейджинговые (поисковые) вызовы в области слежения (ТА) в его последнем известном списке ТА. Следовательно, если для пользовательских устройств (UE) характерно наличие больших списков ТА, то уровень трафика TAU должен иметь тенденцию к понижению, но уровень пейджингового трафика должен иметь тенденцию к увеличению. В частности, чем больше количество ТА в списке, тем более вероятно, что UE останется в области, охватываемой областями слежения из списка ТА. Следовательно, можно будет выполнять обновления TAU не так часто. С другой стороны, если списки ТА являются относительно небольшими, должен быть более интенсивный трафик TAU, но меньший пейджинговый трафик. В частности, если список ТА пользовательского устройства (UE) будет небольшим, то, относительно более вероятно, оно оставит область, охватываемую областями слежения в списке ТА, и, следовательно, должно будет выполнять обновления TAU чаще. Кроме того, поскольку количество ТА в списке является небольшим, то каждый раз, когда сеть выполняет пейджинговый вызов UE, имеется небольшое количество ТА, в которых в отношении него потенциально должен выполняться пейджинговый вызов, прежде чем оно будет найдено, чем обеспечивается тенденция к уменьшению пейджингового трафика.

Технологии беспроводных сетей прежних поколений, такие как GSM (глобальная система мобильных коммуникаций), использовали статические механизмы управления областью маршрутизации или областью определения местоположения, что было связано со сложной проблемой проектирования оффлайновой конструкции сети. Кроме того, даже при наличии хорошо рассчитанного времени проектирования сети, изменения характеристик мобильности сети в течение длительного времени в период срока службы сети могут быстро привести к условиям построения, менее оптимальным для использования данной сети. Кроме того, такие статические механизмы управления областями слежения не могут быть приспособлены к оптимальным результатам сетевой нагрузки для каждого отдельного UE. Следовательно, независимо от изменений характеристик мобильности сети, эффективность статического механизма управления областями слежения все еще является низкой по сравнению с подходом динамического управления областями слежения, таким как задействован в LTE.

Краткое описание сущности изобретения

В соответствии с изобретением, ММЕ отслеживает характеристику мобильности сети, связанную со слежением, путем периодического обновления матрицы вероятности перехода между ТА, которая получается из глобальной таблицы, в которой поддерживаются данные о перемещении UE в сети, отмечая текущую ТА и самую последнюю известную предыдущую ТА каждого UE для каждого события TAU и события пейджинга. ММЕ также поддерживает данные касаемо числа событий пейджинга и обновлений TAU, выполняемых каждым UE, и хранит пейджинговое отношение (отношение числа пейджинговых вызовов к числу TAU) для каждого UE. Характеристики UE, пейджинговое отношение UE и характеристика мобильности сети используются в алгоритме, который создает список ТА для каждого UE, разработанном с целью минимизации функции общей стоимости трафика для событий пейджинга и событий TAU для данного UE и для всей сети. Дополнительно, список ТА для каждого EU может быть ограничен, чтобы отвечать определенным минимальным рабочим параметрам, таким как заранее определенный показатель успешности пейджинга и/или заранее определенный целевой показатель, связанный с задержкой.

Краткое описание чертежей

Фиг.1 - концептуальная схема сети LTE, содержащей множество областей слежения.

Фиг.2 - схема, иллюстрирующая матрицу М вероятности перехода в соответствии с принципалами настоящего изобретения.

Фиг.3 - схема, иллюстрирующая построчно нормированную версию Р матрицы вероятности перехода М.

Фиг.4 - схема, иллюстрирующая дополнительную модифицированную версию Q матрицы вероятности перехода М.

Фиг.5 - график, иллюстрирующий, как функция стоимости, Li, нормально изменяется в зависимости от количества ТА, ni, в списке ТА, в соответствии с принципами настоящего изобретения.

Фиг.6 - логическая блок-схема, иллюстрирующая работу в соответствии с одним примером воплощения настоящего изобретения.

Подробное описание примеров воплощения

Фиг.1 является основной схемой примерной сети LTE, содержащей двенадцать eNB 1041-10412, каждый из которых имеет приблизительно круговую зону радиопокрытия (или соту) 1021-10212, окружающую его. Как правило, имеется некоторое перекрытие между сотами с тем, чтобы пользователи могли перемещаться между сотами без потери обслуживания или ухудшения качества обслуживания. Сеть дополнительно содержит ММЕ 112, связанное с eNB. Конечно, сетевая система 100 имеет много других компонентов. Однако Фиг.1 иллюстрирует только компоненты, наиболее важные для настоящего обсуждения. Кроме того, число линий связи между ММЕ и каждым из eNB на фигуре уменьшено для ясности.

В любом случае, каждый из eNB 1041-10412 может связаться с ММЕ 112 в процессе обмена информацией управления сетью, включая такую информацию, как списки областей слежения, местоположения UE и т.д. Чтобы упростить это обсуждение, предположим, что каждая зона 1021-10212, соответствующая eNB 1041-10412, является областью слежения (ТА). Однако, как было отмечено выше, изобретение может быть применено в сети, в которой области слежения содержат множество eNB 104.

Как отмечено выше, в сети LTE, каждое UE поддерживает список ТА, содержащий одну или несколько ТА, в которых оно зарегистрировано. Кроме того, каждый раз, когда оно входит в ТА, не содержащуюся в его списке ТА, оно выполняет TAU.

В соответствии с настоящим изобретением, ММЕ поддерживает в памяти компьютера матрицу вероятности перехода, такую как матрица вероятности перехода, М, показанная на Фиг.2, нормированную матрицу вероятности перехода, такую как нормированная матрица вероятности перехода P, показанная на Фиг.3, и упорядоченную матрицу вероятности перехода, такую как упорядоченная матрица вероятности перехода Q, показанная на Фиг.4. В частности, матрица М вероятности перехода содержит суммарный подсчет событий управления областью слежения в сети. События управления областью слежения, например, являются событиями пейджинга и событиями обновления области слежения (TAU). Таблица обновляется через заранее определенные интервалы, например, раз в неделю. Значение в каждой ячейке матрицы М соответствует количеству UE, которые изменили местоположение с ТА, представленной соответствующим номером строки (самая последняя предыдущая ТА), на новую ТА, представленную соответствующим номером столбца (текущая ТА). Например, эти числа могут представлять общую сумму TAU, инициированных UE, и пейджинговых вызовов UE, инициированных ММЕ. Например, согласно таблице, 187 UE переместились из сетевой соты 1026 в сетевую соту 1022, 213 UE переместились из сетевой соты 1028 в сетевую соту 1023, и 0 UE переместилось из сотовой области 1025 в сотовую область 1028, и т.д.

Эта матрица может быть сформирована заново в каждом интервале, основываясь только на событиях управления областью слежения, происходящих с момента последнего интервала обновления, или может содержать компиляцию данных на основе подвижного окна, включая как новые данные, так и данные из заранее определенного числа предыдущих интервалов. Оператор сети может выбрать схему, которая, по его мнению, вероятно, обеспечит данные, которые являются лучше прогнозирующими будущие перемещения пользовательских устройств (UE) в этой конкретной сети. Может оказаться желательным применить экспоненциальный весовой коэффициент λ, где λ лежит между 0 и 1, чтобы препятствовать появлению слишком больших чисел, особенно если выбирается схема подвижного окна, поскольку подсчеты событий могут стать слишком объемными.

В основном, λ должен быть выбран близким к 0, когда данными предлагается медленное изменение характеристики мобильности сети во времени, и должен быть установлен близко к 1, когда данными предлагается быстрое изменение характеристики мобильности сети во времени. Следовательно, предполагая использование экспоненциального весового коэффициента, экспоненциально взвешенные величины в ячейках матрицы М вероятности перехода могут быть выражены как

где

mti - экспоненциально взвешенная величина в столбце i, строке j;

λ - экспоненциальный весовой коэффициент;

t - время;

u _ i j _ - количество UE, которые перешли из TAi в TAj в соответствующий период времени t.

Отметим, что все числа на диагонали матрицы М не являются нулями, потому что существуют обстоятельства, при которых может быть записан переход даже при том, что UE остается в одной и той же ТА. Например, UE просто может периодически выполнять обновления TAU или аналогичные операции информирования, независимо от того, перемещалось ли оно вообще. Также нужно отметить, что во многих, если не в большинстве реальных сетей, UE статистически наиболее вероятно останется в пределах той же самой ТА между любыми двумя отрезками времени, каковой факт не является корректно представленным числами в матрице М.

Нормированная матрица вероятности перехода P содержит данные вероятности перехода, полученные путем построчной нормировки данных в матрице М на сумму каждой строки. Результирующие данные вероятности (т.е., столбцы) затем сортируются в порядке убывания. Таким образом, величины в ячейках каждой строки матрицы М делятся на сумму всех чисел в этой строке, так что сумма чисел в каждой строке матрицы P равна 1 (перед округлением), и величина в каждой ячейке, по существу, является вероятностью того, что UE переходит из ТА, соответствующей номеру строки, в ТА, соответствующую номеру столбца. Затем столбцы переупорядочиваются в порядке убывания величины вероятности. На Фиг.3 в каждой ячейке есть два числа. Первое является вышеупомянутой величиной вероятности. Второе число (в круглых скобках) является номером ТА, в которую UE переходит (т.е., номер столбца в матрице М, из которого берется величина вероятности). Например, ячейка на пересечении строки 3 и столбца 5 в матрице P по Фиг.3 показывает вероятность перемещения UE из ТА3 в TA8, равной 0,11, что получается делением числа в столбце 8 строки 3 матрицы М (198) на сумму строки 3 в матрице М (1879).

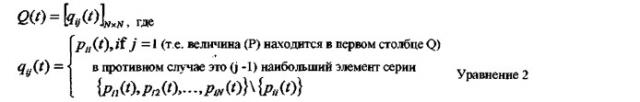

Чтобы облегчить дальнейшее вычисление, другая матрица, а именно упорядоченная матрица Q вероятности перехода, определяется следующим образом:

где

qij(t) - величина в ячейке, соответствующая столбцу i, строке j за время t;

N - количество ТА в сети; и

pii - величина в строке i, столбце i нормированной матрицы Р вероятности перехода.

Для матрицы Q используются те же обозначения, что и приведенные выше обозначения для матрицы P.

Следует отметить, что условие того, что qij(t)=pij(t), если j=1, по сути, является условием, которым диагональные величины P помещаются в первый столбец Q. По существу, преобразование матрицы P в матрицу Q является не чем иным, как перемещением ячеек диагонали матрицы М (каковые ячейки представляют переходы из любой заданной ТА в точно ту же самую ТА) в крайний левый столбец в каждой строке, где все другие ячейки в этой строке смещаются вправо на один столбец, как требуется для адаптации к данному перемещению. Это создает матрицу Q, в которой для каждой ТА приводится, слева направо, ТА, в которой пользовательские устройства (UE) в этой ТА статистически наиболее вероятно будут найдены в течение следующего временного интервала на основе прошлых данных, записанных в матрице М вероятности перехода (учитывая тот факт, что UE, наиболее вероятно, останется в той же самой ТА даже при том, что такие события нормальным образом не записываются в матрицу М).

В дополнение, определим индексную матрицу V переупорядочения следующим образом:

где Vij - величина в строке i, столбце j матрицы V во время t;

k - количество ТА в списке ТА.

Матрица V преобразует матрицу Q назад в матрицу P.

Следует отметить, что в списке ТА размера K, вероятность того, что UE в ТА будет выполнять TAU (в дальнейшем “вероятность TAU”), равна:

Если мы выразим каждую строку в матрице Q как:

где K является количеством ТА в списке ТА пользовательских устройств (UE) в соответствующей ТА, то области ТА, соответствующие столбцам qi,1, qi,2, …, qi,x, являются теми ТА, которые должны быть в списке ТА (поскольку они - K наиболее вероятных ТА, в которых UE будет найдено). С другой стороны, сумма qi,K+l, qi,K+2, …, qiN является вероятностью обновления области слежения.

Кроме того, отметим, что ТА, в которой теперь находится UE, когда обновляется список ТА, должна быть включена в список ТА UE независимо от величины вероятности. В противном случае, TAU было бы сразу инициировано. Поэтому первый столбец матрицы Q является диагональю матрицы Р.

Как будет отмечено ниже, матрица Q будет использоваться в алгоритме, который получает список ТА для всех UE в заданной области ТА, который минимизирует коллективный сетевой трафик для выполнения обновлений TAU и пейджинговых вызовов UE.

В дополнение к поддержанию данных о совокупном пейджинге и TAU в сети и обновлению матрицы вероятности перехода, как обсуждено выше, ММЕ также отслеживает количество раз выполнения пейджинга и выполнения TAU для каждого отдельного UE. ММЕ вычисляет пейджинговое отношение для каждого UE в каждом временном интервале t сбора данных. Это пейджинговое отношение равно:

Небольшое положительное число, добавляемое к знаменателю, должно предотвратить возможность деления на нуль, если никаких TAU не выполняется за соответствующий период.

Таким образом, g изменяется пропорционально размеру списка ТА (т.е., количеству ТА в списке ТА). (Конкретно, чем больше список ТА, тем меньше количество TAU, выполняемых UE, и тем больше количество пейджинговых вызовов, выполняемых узлами eNB).

В необязательном порядке, экспоненциальный весовой коэффициент может быть включен в пейджинговое отношение g(t), подобно уравнению 1.

Определим еще две величины следующим образом:

Как было отмечено выше, β(t) является стоимостью события TAU в реальном времени, деленной на стоимость события пейджинга в реальном времени. Сетевой оператор может определить стоимость в реальном времени, как необходимо. Разумное определение стоимости события TAU или события пейджинга в реальном времени является средней нагрузкой на CPU, требуемой для его выполнения. Однако она также может быть определена как средний переданный объем данных или среднее количество сетевого эфирного времени, использованного такими событиями.

Показатель r успешности пейджинга может быть определен как отношение числа раз, когда пейджинговым вызовом для UE устанавливается контакт с этим UE, к общему числу пейджинговых вызовов.

Точный алгоритм для создания списков ТА для UE в соответствии с принципами настоящего изобретения, чтобы свести к минимуму совокупный трафик для событий пейджинга и TAU, будет, конечно, зависеть от конкретной стратегии пейджинга, используемой в сети. Ниже обсуждаются три примерные стратегии пейджинга, специально разработанные для контактирования с UE при минимальном числе попыток. Однако также возможны другие разумные стратегии, и уравнения, сформулированные здесь ниже, могут быть изменены, как требуется для любых других таких стратегий.

Согласно первой потенциальной стратегии, eNB сначала выполняет пейджинговый вызов только в последнюю известную область ТА конкретного UE. Если вызов оканчивается неудачей, тогда он выполняет пейджинговый вызов во все ТА в списке ТА этого UE.

Если по-прежнему имеет место неудача, он повторяет попытку пейджингового вызова во все ТА в списке ТА пользовательского устройства (UE) до достижения заранее определенного максимального числа повторных попыток, Dmax, при увеличении интервала между повторными попытками (далее именуемого периодом td тайм-аута) с каждой повторной попыткой. Например, период td тайм-аута может быть установлен в d секунд, где d является количеством повторных попыток, d=1, 2, …, Dmax (т.е., для первой повторной попытки, td составляет одну секунду; для второй повторной попытки, td составляет две секунды; для третьей повторной попытки, td составляет три секунды, и так далее до Dmax секунд для последней повторной попытки).

Альтернативно, согласно второй потенциальной стратегии пейджинга, пейджинговый вызов может быть сделан во все ТА в списке ТА пользовательского устройства (UE) одновременно, с повторными попытками (в пределах списка ТА) после интервала тайм-аута td для d-ой повторной попытки, где d=1, 2, …, Dmax, как описано выше в связи с первой стратегией пейджинга.

Согласно третьей потенциальной стратегии пейджинга, пейджинговый вызов UE сначала делается в его последней известной области ТА. Если имеет место неудача, тогда пейджинговый вызов UE выполняется во все ТА в сети в его списке ТА, с максимальным числом повторных попыток, равным Dmax1, причем каждая повторная попытка выполняется спустя d секунд после предыдущей попытки, вплоть до максимального числа повторных попыток Dmax2, как обсуждено выше. Если по-прежнему имеет место неудача, то пейджинговый вызов UE может быть выполнен во все ТА в сети, с максимальным числом повторных попыток, равным Dmax1, причем каждая повторная попытка происходит по истечении тайм-аута в tf секунд, где f является порядковым номером повторной попытки, т.е., f=Dmax1+1, Dmax1+2, Dmax1+3, …, Dmax2.

Функция стоимости трафика для UE в TAi (т.е., ТА, соответствующей строке i матрицы Q) для каждого потенциального размера списка ТА для этого ТА может быть определена как:

где

Кроме того, отметим, что для трех обсужденных выше различных стратегий различные определения Npage,i могли бы быть следующими:

Таким образом, чтобы свести к минимуму общий сетевой трафик для событий пейджинга и TAU, мы выбираем размер списка ТА, ni, для каждой отдельной ТА (т.е., каждой строки матрицы Q), что приводит к наименьшему значению функции стоимости трафика, т.е.,

При желании, ni может быть ограничено дальнейшими требуемыми условиями. Например, может потребоваться выбрать размер списка ТА, ni, с наименьшей функцией стоимости трафика, Li, которая все еще отвечает некоторому заранее определенному минимальному среднему показателю успешности пейджинга, Starget, и/или так, что среднее число повторных попыток, Di, будет меньше заранее определенного числа Dmax, например,

Уравнение 10 является функцией стоимости трафика и вычисляется для каждой величины i от 1 до N, где N является общим количеством ТА в сети. Член NTAU в уравнении 10 является средней стоимостью события TAU в реальном времени. Коэффициент β, как описано выше в связи с уравнением 7, является нормировочным коэффициентом, который нормирует стоимость TAU по стоимости события пейджинга. Член Npage в уравнении 10 является стоимостью события пейджинга в реальном времени в сети. Npage вычисляется по-разному в зависимости от определенной стратегии пейджинга, выбранной для данной сети. Выше были раскрыты три примерных стратегии пейджинга, и алгоритм для вычисления Npage для каждой стратегии показан в уравнениях 11, 12 и 13, соответственно.

Соответственно, функция стоимости трафика L, полученная для каждого возможного размера списка ТА, вычисляется как сумма функции Npage стоимости пейджинга и нормированной функции β NTAU стоимости TAU для данного размера списка ТА, ni.

Для ясности даются следующие определения, относящиеся к уравнениями 10-14:

Li - функция стоимости трафика для списка размером i;

i - номер ТА;

K - номер примерной стратегии пейджинга;

di - целевой показатель, связанный с задержкой, т.е. среднее число повторных попыток для стратегии пейджинга;

r - показатель успешности пейджинга, как обсуждено выше в связи с уравнениями 11-13;

qij - точка данных в строке i, столбце j матрицы Q;

qim - точка данных в строке i, столбец m в матрице Q;

g - пейджинговое отношение во время сбора данных t для конкретного UE, рассматриваемое, как определено в уравнении 6;

ni - размер списка ТА (для TAi).

График функции стоимости трафика Li в зависимости от количества ТА в списке ТА, ni, обычно имеет U-образную форму, как показано на Фиг.5. Таким образом, функция стоимости трафика уменьшается с увеличением количества ТА в списке ТА с единицы до некоторого числа и затем начинает увеличиваться по мере дополнительного увеличения количества ТА в списке ТА. Следовательно, наилучшее, в общем, значение для ni (т.е. количество ТА, вводимых в список ТА пользовательских устройств (UE) в заданной ТА), может быть определено как самое большое ni, для которого Li(ni)-Li(ni-1) меньше чем или равно нулю. Таким образом, один эффективный способ найти величину ni, приводящую в результате к наименьшей функции стоимости, состоит в составлении уравнения, которое объединяет это условие с уравнением 9.

Ниже показан вывод такого уравнения, с подстановкой уравнений 10 и 11 (т.е., предполагая стратегию пейджинга номер 1) в уравнение 9, предполагая, что количество повторных попыток ограничено единицей, т.е. Dmax=1, и нет ограничения на средний показатель успешности пейджинга.

Находим максимальный ni, для которого L(1) i(ni)-L(1)ni(ni-1)≤0 для каждого i

Таким образом, при движении слева направо в любой строке i матрицы Q, последняя строка, для которой уравнение 16 является истинным, дает в результате не только требуемый размер списка ТА для конкретного UE, т.е., ni, но также и конкретные ТА, которые содержатся в списке, т.е. ТА соответствующие столбцам с j=1 по j=ni строки i.

На Фиг.6 приведена логическая блок-схема, иллюстрирующая работу по созданию списка ТА для UE в заданной ТА для следующих условий: (1) стратегия пейджинга 1, (2) Dmax устанавливается равным одной повторной попытке, и (3) устанавливают на минимальный средний показатель успешности пейджинга, никаких ограничений не налагается. Эта блок-схема представляет процесс, выполняемый при определении количества ТА в списке ТА, а также конкретных ТА для включения в этот список для одного UE. Процесс выполняется для каждого UE в сети, как показано на схеме.

ММЕ начинает процесс с этапа 301. На этапе 303 ММЕ инициализирует матрицы М, P, Q и V нулями. Для целей данной процедуры ему также могут потребоваться величины для (1) пейджингового отношения g, (2) показателя успешности пейджинга r, (3) весового коэффициента β для взвешивания стоимости события TAU в реальном времени по сравнению с событием пейджинга, и (4) количества N областей ТА в сети, которая обслуживается ММЕ. Величины β и N, в общем, являются фиксированными, поскольку они обычно изменяются только тогда, когда оператор выполняет переконфигурирование сети. Однако g и r изменяются со временем и должны вычисляться ММЕ в каждом интервале. Каждое UE будет иметь уникальный g. В качестве нескольких примеров, инициализация матриц и других параметров, т.е. этапы 301 и 303, могут быть выполнены (1) через заранее определенные интервалы во время работы сети (например, один раз в неделю или один раз в месяц), (2) только после запуска сети и после того, как произойдут специальные мероприятия (например, Олимпийские Игры, проводимые в местности, обслуживаемой данной сетью), или (3) только один раз после запуска сети (например, особенно если применяется экспоненциальная функция взвешивания),

Затем на этапе 305 определяется, не пора ли выполнить следующее обновление списков ТА пользовательского устройства (UE). Случай обновления может быть фактически любым. Как правило, всякий раз, когда ММЕ принимает событие TAU от UE, оно обновит список ТА этого UE. Таким образом, каждое TAU, выполняемое UE, будет инициировать такой случай. Однако ММЕ также может обновить списки ТА пользовательских устройств (UE) в качестве реакции на другие критерии, например, (1) истечение определенного периода с момента последнего обновления списка ТА для этого UE, (2) предопределенное время, в которое все UE обновляются, (3) особые случаи и т.д. При любом раскладе, независимо от того, какие предусмотрены случаи инициирования, если ни один не имел место, то система просто ожидает, когда один таковой случай произойдет. Когда происходит случай инициирования, процесс переходит на этап 307, где все данные событий управления областью слежения (например, пейджинговые вызовы и обновления TAU) с момента последнего обновления закладываются в обновление матриц М и P, а также как пейджингового отношения g для этого UE.

Затем, на этапе 309, ММЕ находит ТА, в которой находится UE, TAi_current, на этапе 311 строка каждой из матриц Q и V обновляется. В частности, величины для gi_current,j и Vi_current,j вычисляются для j=1, 2, …, N.

С уже обновленной строкой i матрицы Q, соответствующей выбранной ТА, может быть определен список ТА для использования для пользовательских устройств (UE) в этой ТА. Таким образом, на этапе 313 номер столбца j устанавливается в 1, что гарантирует, что список ТА будет включать в себя саму выбранную ТА (поскольку, согласно определению матрицы Q, первый столбец матрицы Q соответствует той же самой ТА, TAi_current). Затем, на этапе 315, j устанавливается в j+1.

На этапе 317 величина для qi_current,j (как определено на этапе 311) сравнивается с величиной, полученной уравнением 16. Если qi_current,j больше чем или равно этой величине, это означает, что Li как функция количества ТА в списке ТА, ni по-прежнему уменьшается и, следовательно, ТА, соответствующая столбцу j в строке icurrent матрицы Q, должна быть добавлена к списку ТА. В частности, поскольку столбцы в строке i матрицы Q располагаются в порядке убывания вероятности обнаружения UE, ранее найденного в TAi_current, в TAj, мы можем просто добавить ТА, соответствующие столбцам в строке i_current матрицы Q, в список ТА в порядке слева направо. Соответственно, процесс переходит с этапа 317 на этап 319, где ТА, которая соответствует qi_current,j, добавляется к списку ТА для TAi_current. С другой стороны, если qi_current,j меньше величины, вычисленной по уравнению 16, функция стоимости Li увеличивается в зависимости от добавления большего количества ТА в список ТА, что означает, что список ТА завершается, и процесс перейдет с этапа 317 назад на этап 305, чтобы ожидать происшествия следующего случая обновления.

Возвращаясь к этапу 319, когда ТА, соответствующая qi_curren,j, добавляется к списку на этапе 319, поток переходит к этапу 321, где определяется, достигнут ли последний столбец строки i_current. Если нет, поток возвращается назад через этапы 315-319, чтобы определить, должна ли еще одна ТА быть добавлена в список ТА. Если это так, список ТА завершается, и поток возвращается на этап 305, чтобы ожидать происшествия следующего случая обновления.

Описанная здесь схема может быть реализована в ММЕ и не требует никакой помощи со стороны других узлов (за исключением получения данных трафика и передачи списков ТА другим узлам сети). Кроме того, сам алгоритм в вычислительном отношении прост с низкими требованиями к памяти, что, в сочетании с достижимостью уменьшенного уровня сигнального графика, подразумевает еще большее увеличение емкости для ММЕ.

Кроме того, хотя изобретение описано в связи с сетью 3GPP LTE, сформулированные здесь принципы применимы к любой сети, содержащей множество подобластей, в которых базовый узел может выполнять пейджинговый вызов мобильного узла.

Описанные выше процессы, могут быть реализованы с помощью любого подходящего устройства, включая, без ограничения, компьютеры, процессоры, микропроцессоры, цифровые сигнальные процессоры, конечные автоматы, программное обеспечение, встроенное микропрограммное обеспечение, аппаратные средства, аналоговые схемы, цифровые схемы, программируемые на месте логические элемента, комбинационная логическая схема, или любая комбинация вышеупомянутых устройств, включая компьютер или другой процессор рабочее программное обеспечение, сохраненный в памяти любом считываемый компьютером носитель, включая, без ограничения, компакт-диск, цифровой универсальный диск, RAM, ROM, PROM, EPROM, EEPROM и магнитную ленту. Данные, которые будут сохранены в ММЕ или в другом месте в соответствии с настоящим изобретением, могут храниться в любой подходящей памяти компьютера, включая любую из вышеупомянутых форм памяти компьютера.

Вышеописанный способ может быть, в основном, тем же самым для других стратегий пейджинга и/или ограничений, за исключением того, что уравнение на этапе 317 должно быть изменено в соответствии с конкретной стратегией пейджинга и/или ограничениями.

Таким образом, на основе описания нескольких определенных примеров воплощения изобретения, специалисты в данной области техники легко выполнят изменения, модификации и улучшения этого изобретения. Такие изменения, модификации и улучшения, как это вытекает из настоящего раскрытия, подразумеваются частью этого описания, хотя это явно и не утверждается здесь, подразумеваются находящимися в пределах сущности и объема изобретения. Соответственно, предшествующее описание приведено только в качестве примера и не ограничено этим примером. Изобретение ограничено только объемом, определяемым в нижеследующей формуле изобретения и ее эквивалентах.

1. Способ создания списка областей слежения для пользовательского устройства в сети, в которой имеется множество областей слежения и множество пользовательских устройств, которые могут перемещаться между областями слежения сети, содержащий этапы, на которых:сохраняют в памяти компьютера данные, описывающие частоту событий управления областью слежения пользовательских устройств между каждой парой областей слежения сети за период времени, при этом события управления областью слежения содержат события пейджинга и события обновления области слежения;принимают данные относительной стоимости события пейджинга по отношению к событию обновления области слежения в сети;с использованием процессора определяют отношение числа событий пейджинга к числу событий обновления области слежения в сети для по меньшей мере одного пользовательского устройства;с использованием процессора прогнозируют, на основе упомянутых данных частоты, упомянутых данных относительной стоимости и упомянутого отношения, количество областей слежения, n, которые должны быть включены в список областей слежения для этого по меньшей мере одного пользовательского устройства, причем данное количество прогнозированно сокращает суммарную стоимость событий пейджинга и событий обновления области слежения в сети; ис использованием процессора строят список областей слежения для упомянутого по меньшей мере одного пользовательского устройства, имеющий n областей слежения.

2. Способ по п.1, в котором при упомянутом прогнозировании вычисляют количество n областей слежения, которые должны быть включены в список областей слежения, отдельно для каждого отдельного пользовательского устройства.

3. Способ по п.2, в котором сеть дополнительно содержит оборудование управления мобильностью (ММЕ), при этом упомянутые сохранение, определение отношения, прогнозирование и построение выполняются в ММЕ.

4. Способ по п.2, в котором при упомянутом построении, для каждого отдельного пользовательского устройства, помещают в список областей слежения, по меньшей мере, n - 1 областей слежения, имеющих самую высокую частоту событий управления областью слежения из области слежения, в которой в настоящий момент находится упомянутое по меньшей мере одно пользовательское устройство, в другую область слежения.

5. Способ по п.4, в котором пр