Система и способ адаптивного управления и контроля действий пользователя на основе поведения пользователя

Иллюстрации

Показать всеИзобретение относится к системам контроля и ограничения действий, совершаемых пользователем на персональном компьютере. Техническим результатом является повышение эффективности контроля за доступом к сетевым ресурсам. Способ настройки базы правил ограничения родительского контроля включает в себя этап отслеживания произошедших событий в операционной системе, инициированных действиями пользователя на персональном компьютере. Далее, согласно способу, формируют контекст, содержащий действия, совершенные пользователем, и события, инициированные совершенными действиями. А также осуществляют анализ сформированного контекста с помощью правил регулирования. Кроме того, выявляют действие, совершенное пользователем на основе указанного анализа, при этом выявленное действие является запрещенным действием для пользователя, но при этом данное действие не было заблокировано с помощью правил ограничения пользователя из базы правил ограничения родительского контроля. 2 н. и 11 з.п. ф-лы, 5 ил.

Реферат

Область техники

Изобретение относится к системам контроля и ограничения действий, совершаемых пользователем на персональном компьютере, более конкретно, к системам адаптивной настройки контроля и ограничения действий пользователя, совершаемых на персональном компьютере, в зависимости от поведения пользователя.

Уровень техники

В настоящее время для большинства пользователей персональных компьютеров (далее - ПК) Интернет стал неотъемлемой частью жизни. С помощью Интернета пользователи проводят поиск необходимой информации, а также обмениваются информацией с другими пользователями с помощью социальных сетей, различных чатов, систем мгновенного обмена сообщениями (например, ICQ) и электронной почты. Также при помощи Интернета пользователи оплачивают счета, производят различные покупки, играют в компьютерные игры, просматривают различные видеозаписи и т.д. Кроме того, Интернет содержит различную информацию, ориентированную прежде всего на взрослую пользовательскую аудиторию, другими словами, не предназначенную для детей и подростков. Такой информацией являются материалы порнографического характера, которые могут находиться на различных сайтах, например сайтах знакомств. Очевидно, что такие информационные ресурсы должны быть закрыты для посещения детьми.

При этом с каждым годом все больше и больше посетителей Интернета являются детьми и подростками, которые стремятся освоить и пользоваться его возможностями. Интернет позволяет им обучаться, развиваться, осуществлять виртуальное общение. В то же время юные Интернет-пользователи часто не готовы адекватно воспринимать найденные или полученные данные, которые могут быть некачественными, непроверенными или опасными и, следовательно, могут причинить вред не только компьютеру, но и самим пользователям. Поэтому существует необходимость как контроля детей, так и их защиты в Интернет-среде.

В настоящее время данные задачи в том или ином виде решают различные системы, известные под названием «родительский контроль». Основными задачами таких систем являются защита детей от угроз, связанных с работой на ПК и в Интернете, а также ограничение их времени работы на ПК. Родительский контроль позволяет установить гибкие правила использования как ресурсов Интернета, так и программ, установленных на ПК пользователя. Кроме того, родительский контроль может формировать отчет о действиях, совершенных контролируемым пользователем. Данный отчет предоставляется пользователю-администратору (например, родителю) с целью ознакомления и дальнейшего проведения настройки правил ограничения доступа в случае необходимости.

Так, в патенте US 7809797 B2 описывается система контроля детей, имеющих учетные записи в социальных сетях. Данная система направлена на контроль, блокирование, ограничение работы в сетях во время общения с другими пользователями, например с незнакомыми людьми. Еще одним типом контроля является контроль времени просмотра видео. Например, система, описанная в патенте US 7739707 B2, блокирует просмотр видео, когда превышено пороговое время. Также существуют патентные публикации, описывающие родительский контроль при работе с медиа-файлами, например, заявка US 20100235923 A1. В заявке US 20110034242 А1 описана система родительского контроля для игровых приложений, которая ограничивает доступ к тому или иному игровому приложению или Интернет-ресурсу данного приложения.

Также можно отметить, что в современном мире дети и подростки становятся все более изобретательными при попытках попасть на закрытый ресурс или установить и запустить неизвестное приложение. Такие попытки заключаются в использовании специальных приложений и устройств для получения прав доступа к нужным ресурсам или в удалении приложения (систем) родительского контроля для получения общих прав доступа. Для решения данной проблемы создаются все более сложные системы родительского контроля, которые позволяют контролировать действия ребенка с помощью наблюдения за активностями (процессами) в операционной системе и в случае необходимости нейтрализовать эти действия.

Так, в патенте US 7046139 B2 описана система, которая позволяет накладывать ограничения на использование любого устройства, подключенного к домашней сети, или приложения, установленного на устройстве. Особенностью данной системы является модуль слежения за действиями пользователя. Если пользователь при помощи какого-либо приложения пытается осуществить одно из запрещенных действий, система полностью ограничивает доступ пользователя к данному приложению.

В патенте US 7600019 B2 описывается система, содержащая ряд модулей, отвечающих за наблюдение (контроль), формирование отчета, хранение информации о действиях пользователя и уведомление администратора. Система также может настраиваться под каждого пользователя администратором, который вводит необходимые правила ограничения того или иного пользователя.

Однако у вышеперечисленных изобретений есть один недостаток - большое время реагирования на действия пользователя (например, ребенка), которые контролируются представленными системами, в случае совершения пользователем аномального действия. Представленные системы ограничивают доступ на основе изначально сформированного перечня правил ограничения доступа и предоставляют информацию о совершенных действиях в виде отчета администратору. После этого администратор принимает решение о регулировке правил. Таким образом, если контролируемый пользователь обойдет правила ограничения, то время реагирования на аномальное действие может быть велико, т.к. зависит от реакции администратора. Под аномальным действием понимается действие, запрещенное для контролируемого пользователя, но которое при этом не было заблокировано с помощью правил ограничения пользователя. Другими словами, администратор заблокировал бы подобное действие, но по разным причинам не сделал этого. Примерами таких причин могут быть:

1. администратор забыл это сделать;

2. администратор недостаточно досконально проработал правила ограничения;

3. администратор не знает про возможности блокировки запрещенного приложения или контента.

Еще одной проблемой является то, что администратор должен быть компетентен в понимании полученного от системы отчета, на основе которого должен будет вносить соответствующие изменения в правила ограничения доступа или формировать новые правила.

Также указанные изобретения не способны решать задачу учета внешних данных. В случае полной автоматизации различных систем обучения внешние данные могут предоставляться, например, из школы либо других образовательных учреждений или обучающих организаций. Примером внешних данных может служить информация в виде отзыва от учителя школы или оценки, полученной пользователем в школе. На основе полученной информации могут также регулироваться права доступа пользователя в сторону ужесточения или ослабления.

Перечисленные задачи можно решить с помощью адаптивной регулировки правил ограничения доступа к ресурсам ПК и Интернета в зависимости от выявленных аномальных действий ребенка.

Таким образом, требуется создать решение, которое позволит производить автоматическую настройку правил ограничения пользователя с помощью анализа его поведения на ПК или в сети. Система адаптивного управления и контроля действий пользователя на основе поведения пользователя, которая будет описана далее, позволяет решить поставленные задачи.

Сущность изобретения

Настоящее изобретение предназначено для адаптивной настройки прав доступа к ресурсам ПК и Интернета под каждого пользователя с целью ограничения пользователя от нежелательного контента и времени использования ПК.

Технический результат данного изобретения заключается в повышении эффективности работы родительского контроля за счет настройки базы правил, содержащей правила ограничения пользователя, на основе выявленных аномальных действий пользователя.

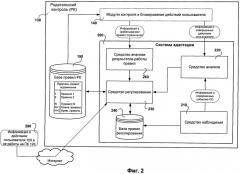

Настоящий результат достигается за счет использования способа настройки базы правил ограничения родительского контроля, содержащий этапы, на которых: отслеживают произошедшие события в операционной системе, инициированные действиями пользователя на персональном компьютере; формируют контекст, содержащий действия, совершенные пользователем, и события, инициированные совершенными действиями; анализируют сформированный контекст с помощью правил регулирования; выявляют действие, совершенное пользователем на основе указанного анализа, при этом выявленное действие является запрещенным действием для пользователя, но при этом данное действие не было заблокировано с помощью правил ограничения пользователя из упомянутой базы правил; настраивают базу правил ограничения родительского контроля, в зависимости от выявленного действия.

В одном из вариантов реализации в качестве настройки упомянутой базы правил является регулировка правил ограничения, содержащихся в упомянутой базе правил, или создание нового правила ограничения, которое блокирует упомянутое выявленное действие.

В еще одном из вариантов реализации отрегулированному или новому правилу присваивается статус временного правила.

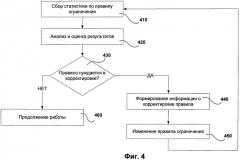

В другом варианте реализации собирают статистику по работе временных правил ограничения.

В одном из вариантов реализации корректируют временные правила на основе собранной статистики.

В еще одном из вариантов реализации корректировка проводится в случае ложного срабатывания.

В другом варианте реализации выявленным действием является действие, направленное на обучение пользователя или иллюстрирующее отсутствие запуска развлекательных приложений.

В одном из вариантов реализации правила регулирования содержат в себе признаки выявленных действий и решение о типе совершенного действия.

В другом варианте реализации средства контроля и блокировки поведения пользователя входят в состав родительского контроля.

Система настройки базы правил ограничения действий пользователя, которая включает в себя: средство наблюдения, предназначенное для сбора информации о произошедших событиях в операционной системе, инициированные действиями пользователя, и передает упомянутую информацию средству анализа; средство анализа, предназначенное для формирования контекста на основе обработки полученной информации от средства наблюдения и информации, предоставляемой от внешних средств контроля за действиями пользователя, и предоставляет сформированный контекст средству регулирования; базу правил регулирования, предназначенную для хранения правил регулирования и их предоставления средству регулирования; средство регулирования, предназначенное для анализа предоставленного контекста, на основе которого выявляет, по крайней мере, одно действие пользователя, которое является запрещенным, но при этом не сработало ни одно правило ограничения из базы правил ограничения, настройки базы правил ограничения на основе выявленного действия, где настройка базы правил ограничения является регулировкой правил ограничения из базы правил ограничения для блокирования выявленного действия, созданием нового правила ограничения, которое будет блокировать выявленное действие.

В одном из вариантов реализации система содержит средство анализа результатов работы правил, которое предназначено для сбора статистики по отрегулированным и новым правилам ограничения из базы правил ограничения, анализа собранной статистики, выявления ложных срабатываний на основе проведенного анализа и информирования средства регулирования о ложном срабатывании.

В еще одном из вариантов реализации в качестве внешних средств контроля за действиями пользователя являются, по крайней мере, средства контроля и блокирования системы родительского контроля.

В другом варианте реализации правилами регулирования являются правила содержащие критерии определения типа совершенных действий, решение о виде действия и шаблон правил ограничения, с помощью которого может быть создано правило ограничения для определенного типа действия.

В одном из вариантов реализации в качестве выявленного с помощью средства регулирования действия является действие направленное, по крайней мере, на обучение пользователя.

Краткое описание прилагаемых чертежей

Заявленное изобретение поясняется следующими чертежами, на которых:

Фиг.1 иллюстрирует пример системы родительского контроля, для которой реализуется данное изобретение.

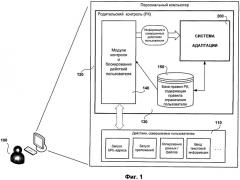

Фиг.2 иллюстрирует пример реализации системы адаптивной настройки правил ограничения на основе анализа поведения пользователя.

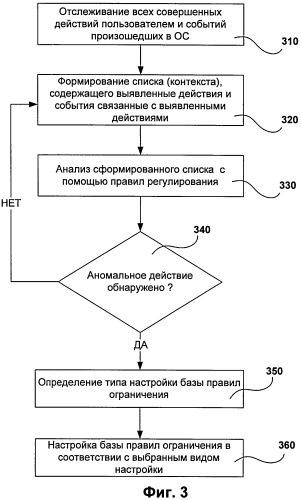

Фиг.3 иллюстрирует алгоритм адаптивной настройки базы правил родительского контроля, содержащей правила ограничения пользователя, на основе анализа поведения пользователя.

Фиг.4 показывает схему алгоритма работы средства анализа результатов работы правил в системе адаптивной настройки правил ограничения на основе анализа поведения пользователя.

Фиг.5 показывает пример компьютерной системы общего назначения, на которой может быть реализовано данное изобретение.

Описание вариантов реализации

Объекты и признаки настоящего изобретения, способы для достижения этих объектов и признаков станут очевидными посредством отсылки к примерным вариантам осуществления. Однако настоящее изобретение не ограничивается примерными вариантами осуществления, раскрытыми ниже, оно может воплощаться в различных видах. Сущность, приведенная в описании, является ничем иным, как конкретными деталями, обеспеченными для помощи специалисту в области техники в исчерпывающем понимании изобретения, и настоящее изобретение определяется только в объеме приложенной формулы.

Описанная ниже система адаптивного управления и контроля действий пользователя на основе поведения пользователя (далее - система адаптации) входит в состав системы родительского контроля.

Все современные изобретения, связанные с родительским контролем, предоставляют целый комплекс компонентов по контролю действий, совершаемых на компьютере пользователем (как правило, ребенком) или событий, произошедших вследствие указанных действий, и, в случае необходимости, блокированию указанных действий и событий.

На Фиг.1 представлен пример системы родительского контроля (далее - система) 130, для которой может быть реализовано настоящее изобретение.

Система 130 контролирует все действия 110, совершенные пользователем 100 на ПК 120. Пользователем 100 может быть любой пользователь, действия которого необходимо контролировать или который не имеет прав доступа администратора к системе 130. Наиболее распространенными действиями, которые совершает пользователь (например, ребенок) 100, являются:

- действия, совершаемые во время работы в Интернете (например, просмотр веб-страниц или общение в чате),

- запуск приложений (например, запуск компьютерной игры),

- действия, совершаемые во время работы с данными (например, чтение, запись, редактирование файлов), просмотр видео или музыкального контента.

Для контроля действий, совершенных пользователем 100, система 130 содержит в себе совокупность модулей 140, которые отвечают за различные виды контроля. Один модуль отвечает за регулярное создание и сохранение снимков экрана для последующего их предоставления администратору (например, родителю). Другой модуль контролирует разговоры (переписку), которые ведутся с помощью клиентов обмена мгновенными сообщениями, например путем прослушивания портов, анализа протоколов, таких как MSNP, AIM/ICQ, и ХМРР (Jabber) и др. Еще один модуль отвечает за контроль сайтов, которые посещает или может посещать пользователь 100, например, путем слежения за протоколами HTTP и HTTPS. Другой модуль контролирует появление нежелательной информации на посещаемых пользователем 100 сайтах, например, выявляет слово «эротика» и производит блокирование сайта, если слово входит в правило блокирования контента. Модуль контроля запускаемых приложений может ограничивать запуск приложений, например, по имени приложения или хеш-сумме исполняемого файла. Система 130 также содержит еще ряд модулей, которые выявляют и контролируют различные события (активности), происходящие на ПК, например печать файлов, запись файлов на оптические носители, открытие веб-страниц и т.д. Примером модулей могут служить различные счетчики производительности, которые содержатся в операционной системе.

Во время контроля действий вышеуказанные модули, как правило, работают с упреждением, не давая ребенку 100 совершить за компьютером 120 запрещенные действия (например, посещение запрещенного сайта или запуск запрещенного приложения), т.к. имеют функционал блокирования действий. Блокирование действия происходит в случае срабатывания правила ограничения, отвечающего за блокирование выявленного запрещенного действия. Все правила ограничения хранятся в базе правил родительского контроля (далее - РК) 150, которая наполняется с помощью пользователя - администратора. Администратор может создавать правила ограничения как самостоятельно, так и использовать различные базы данных. Примером таких баз является база данных, содержащая список запрещенных или разрешенных сайтов. Еще одним примером является база данных, которая содержит правила разрешения или ограничения действий пользователя во время работы на ПК или в Интернете (компьютерной сети). Такая база данных может быть создана с помощью компании - разработчика ПО. Во время работы системы 130 база правил РК 150 предоставляет весь содержащийся перечень правил ограничения модулям 140.

Стоит отметить, что во время работы система 130 формирует отчет - уведомление обо всех совершенных действиях и событиях, произошедших на основе совершенных действий, а также о попытках нарушения правил ограничения из базы правил РК 150. Как следствие, администратор всегда в курсе, чем занимается тот или иной пользователь 100 за компьютером 120, и всегда может среагировать на совершенные действия 110, а именно отрегулировать имеющееся правило или создать новое правило ограничения.

Система 130 для автоматизации процесса реагирования на действия, совершенные пользователем 100, содержит систему адаптации 200, которая производит настройку правил ограничения на основе анализа поведения пользователя 100. Указанная система представлена на Фиг.2. Система адаптации 200 предназначена для анализа поведения пользователя 100 с целью выявления аномальных или запрещенных действий, которые не были обнаружены с помощью правил ограничения, содержащихся в базе правил РК 150, и последующей настройки базы правил РК 150. Настройка базы правил РК 150 проводится путем регулирования правил ограничения, содержащихся в указанной базе, или создания новых правил ограничения на основе выявленных действий. Во время работы система адаптации 200 взаимодействует с модулями контроля 140 с целью получения информации обо всех действиях, совершенных пользователем 100 на ПК 120, и событиях в операционной системе (далее - ОС), произошедших во время работы пользователя 100, а также имеет доступ к базе правил РК 150, содержащей правила ограничения действий пользователя 100.

На Фиг.2 представлена система адаптивной настройки правил ограничения на основе анализа поведения пользователя (далее - система адаптации). В одном из вариантов реализации система адаптации 200 содержит средство наблюдения 210, средство анализа 220, средство регулирования 230 и базу правил регулирования 240.

Средство наблюдения 210 предназначено для сбора информации обо всех событиях (активностях), произошедших в ОС во время работы пользователя 100 на ПК 120 (т.е. событиях, инициированных действиями пользователя 100). После этого собранную информацию средство наблюдения 210 предоставляет средству анализа 220.

Средство анализа 220 предназначено для формирования контекста на основе обработки информации, полученной от модулей 140 и средства наблюдения 210. Информация, полученная от модулей 140, содержит сведения обо всех действиях, совершенных пользователем 100 на ПК 120, и обо всех правилах ограничения из базы правил РК 150, которые сработали (т.е. заблокировали действия пользователя 100). Информация, полученная от средства наблюдения 210, содержит сведения обо всех событиях (активностях), произошедших в ОС во время и после совершения указанных действий пользователем 100 (т.е. события были инициированы действиями пользователя 100). Примерами совершенных действий и произошедших событий являются: возрастание нагрузки на центральный процессор (CPU), увеличение объема использования физической памяти, возрастание нагрузки на графический процессор (GPU), наличие запущенного полноэкранного приложения, обмен сетевыми пакетами, запуск приложения, загрузка файла из сети, загрузка Интернет-страницы, использование устройств ввода (например, мыши), вывод звука, наличие файловой активности, определение загрузки определенного контента (HTML, Hash и т.д.) и т.д. Обработка информации заключается в определении связи между совершенными действиями пользователя 100 и произошедшими событиями в ОС. Определение связи между действием пользователя и произошедшим событием может производиться в рамках определенного промежутка времени. Например, если пользователь 100 запустил приложение - игру, то средство анализа 220 получит информацию от модулей 140 о данном совершенном действии пользователя 100, а также информацию от средства наблюдения 210 о происходящих активностях, таких как файловая активность, возрастание нагрузки на CPU и GPU. Так как в течение небольшого промежутка времени было зафиксировано действие пользователя (например, двойное нажатие кнопки мыши по иконке файла) и последующие вышеописанные события, то средство анализа 220 определит связь между ними, т.е. события произошли от указанного действия. Еще одним способом определения связи между действиями и событиями может быть определение связи с помощью информации, предоставленной различными счетчиками производительности. Счетчики производительности предоставляют информацию о различных метриках использования ресурсов в ОС. Средство анализа 220 на основе анализа получаемой информации формирует контекст в виде списка, который предоставляет средству регулирования 230. Стоит отметить, что контекст будет формироваться и предоставляться по мере поступления новых данных (событий и/или действий). В зависимости от варианта реализации контекст может также содержать информацию о действии пользователя с различными уровнями детализации, информацию о связанных с действием событиях, информацию о продолжительности событий (например, загрузки CPU), дополнительную информацию о событиях. Примерами дополнительной информации могут быть: информация о файле, из которого был запущен процесс, исполнение которого нагружает CPU и GPU; информация о посещенных сайтах и о контенте на этих сайтах (например, адреса сайтов, контакты в социальных сетях и т.д.); информация о подключенных устройствах и действиях, совершенных с ними.

Средство регулирования 230 предназначено для настройки базы правил РК 150. В рамках представленной заявки под настройкой базы правил РК 150 понимается регулировка содержащихся в ней правил ограничения или создание новых правил ограничения с последующим их добавлением в базу правил РК 150. Средство регулирования 230 проводит анализ предоставленного контекста с целью выявления аномальных действий пользователя 100. Аномальным действием является действие, которое запрещено для контролируемого пользователя (например, ребенка) 100, но при этом не было заблокировано с помощью правил ограничения, содержащихся в базе правил РК 150 (другими словами, имел место обход защиты родительского контроля). Примерами аномальных действий являются следующие типы действий:

1. Действия, направленные на получение контроля над операционной системой, т.к. данные действия, как правило, возможны только при наличии прав администратора. Примерами таких действий являются:

- попытка запустить или установить программное обеспечение (далее - ПО), которое относится к категории системных программ;

- попытка изменения процесса загрузки ОС или внесение изменений в BIOS;

- создание новых разделов на диске;

- установка драйвера;

- попытка удалить приложение родительского контроля, если это отдельная программа, или изменить его настройки.

- попытка добавить нового пользователя в системе или изменить уже имеющийся;

- попытка загрузки операционной системы в безопасном режиме.

2. Действия, направленные на работу с ПО, которое является неизвестным, т.е. родительский контроль 130 не смог отнести ее к какой-либо категории ПО. В случае отсутствия запрета на запуск неизвестного ПО пользователь 100 сможет получить доступ в Интернет или поиграть в компьютерную игру. Примером таких действий является попытка запустить измененные или специальные программы, например, игры или браузеры.

3. Действия, выявленные по косвенным признакам или их совокупности. Примерами косвенных признаков запуска приложения-игры являются: доступ к веб-сайтам игры, доступ к файлам игры, создание уникальных для игры объектов синхронизации, отслеживание длительной работы одной из программ в полноэкранном режиме, высокая загрузка ресурсов, например центрального процессора (CPU) или графического процессора (GPU).

4. Действия, совершаемые в Интернете. Примерами таких действий служат:

- действия, совершаемые на неизвестных сайтах, например ввод информации в различные поля ввода (общение в чате или с использованием IM приложений);

- действия, направленные на заполнения анкет, регистрацию на неизвестном сайте с вводом личных/конфиденциальных данных, например ввод паспортных данных;

- периодические запросы к неизвестному/запрещенному сайту;

- работа в Интернете через прокси-серверы или использование ПО для обеспечения анонимности (например. Tor). Анализ контекста осуществляется с помощью правил регулирования из базы правил регулирования 240. Правила регулирования содержат критерии определения типа совершенных действий, решение о типе действия и шаблон правил ограничения, с помощью которого может быть создано правило ограничения для определенного типа действия. Например, правило регулирования может содержать вывод о том, что неизвестное приложение (которое не было категоризировано с помощью базы правил РК 150) следует отнести к категории "Игры", если выполняются, по крайней мере, два из следующих критериев (действий):

- приложение работает в полноэкранном режиме;

- исполнение приложения приводит к высокой нагрузке CPU и GPU;

- присутствует определенный профиль работы со средством ввода (например, использование клавиш W, S, A, D, пробел, Е, Ctrl);

- используются определенные API-приложения, например Direct 3D, OpenGL.

Приведем примеры других типов (категорий) приложений:

"Браузеры":

- ввод с клавиатуры,

- наличие нескольких окон,

- использование проигрывателя flash,

- использование интерпретатора сценариев (например, Javascript),

- сетевая активность (загрузка данных по сети) "Видеопроигрыватели":

- частые обращения к диску (на чтение), при этом может происходит чтение больших по размеру файлов,

- приложение работает в полноэкранном режиме,

- отсутствие ввода в течение длительного периода,

- запрет отображения экранной заставки (screensaver).

Таким образом, средство регулирования 230 сравнивает полученный контекст с правилами регулирования. В том случае, если какое-либо правило регулирования сработало, и при этом на выявленное действие не среагировало ни одно правило ограничения из базы правил РК 150, то данное действие является потенциально аномальным действием. В такой ситуации средство регулирования 230 определяет наличие какого-либо правила ограничения в базе правил РК 150, которое будет соответствовать шаблону из сработанного правила регулирования. Если правило ограничения из базы правил РК 150 не выявлено, то потенциальное аномальное действие является разрешенным действием и пропускается. Средство регулирования 230 возвращается к анализу предоставленного средством анализа 220 контекста. Если правило ограничения из базы правил РК 150 выявлено, то потенциальное аномальное действие становится аномальным действием, т.к. выявленное правило ограничения не сработало. В этом случае средство регулирования 230 принимает решение о настройке базы правил РК 150 в соответствии с аномальным действием. В качестве решения может быть как регулировка существующих правил ограничения в базе правил РК 150, так и создание нового правила ограничения и его добавление в базу правил РК 150. Решение о дальнейшей настройке базы правил РК 150 зависит от типа выявленного аномального действия и правила ограничения, которое не сработало.

Стоит отметить, что настройку базы правил РК 150 на основе анализа поведения пользователя можно проводить как непосредственно во время работы пользователя 100 на ПК 120, так и по завершению его работы.

В том случае, если регулируется правило ограничения, которое было выявлено в базе правил РК 150, средство регулирования 230 подстраивает правило так, чтобы данное правило сработало в следующий раз при выявлении указанного аномального действия. Например, в правило может быть введен признак выявленной аномалии для того, чтобы при последующем обнаружении данного признака правило сработало и заблокировало соответствующее действие. Рассмотрим примеры такой настройки:

Пример 1.

База правил РК 150 содержит правило, которое запрещает запуск всех типов браузеров до 7 часов вечера, т.е. правило будет ограничивать работу всех известных ему браузеров. Во время работы пользователя 100 на ПК 120 сработало правило регулирования, которое обнаружило совокупность аномальных действий (аномальное поведение), указывающую на работу в неизвестном браузере. Совокупность аномальных действий была определена с помощью следующих критериев (действий и событий): было запущено неизвестное приложение, которое повысило сетевую активность; многократно увеличился обмен сетевыми пакетами; были выявлены запросы на информационные ресурсы по различным URL-адресам, которые, например, содержали GET или POST запросы. Следовательно, средство регулирования 230 должно принять решение отрегулировать правило ограничения, отвечающее за указанное ограничение, на основе выявленного аномального действия. В данном случае регулировка будет заключаться в добавлении признака выявления нового браузера (например, хеш-сумма исполняемого файла браузера) в соответствующее правило ограничения.

Пример 2.

По аналогии с примером 1 с той разницей, что в данном случае правило регулирования определило работу в неизвестном браузере с помощью выявления HTTP-трафика (например, GET и/или POST запросы) при анализе сетевого графика. Также был определен путь (например, URL-адрес) откуда был скачан неизвестный браузер.

Пример 3.

База правил РК 150 содержит правило, которое запрещает доступ к определенным сайтам (т.е. в правиле приведен исчерпывающий список таких сайтов), при этом данные сайты могут быть отнесены к одной и той же категории (например, сайты с содержанием эротики). В том случае, если определяется посещение сайта пользователем 100 и категория сайта определяется как категория сайтов с содержанием эротики, то средство регулирования 230 может занести данный сайт в список сайтов, заблокированных с помощью уже заданного правила.

В том случае, если средство регулирования 230 приняло решение о создании нового правила, новое правило формируется на основе выявленного аномального действия и с помощью правила ограничения, которое не сработало (т.е. правило, которое должно было отвечать за блокирование выявленного аномального действия). Данное решение может быть принято в случае, когда логика существующего правила ограничения не позволяет охватить все возможные варианты по блокированию соответствующих действий пользователя 100 (например, в том случае, если существующее правило из базы данных РК 150 приходится обновлять регулярно, т.е. его постоянно обходят). После формирования нового правила ограничения, которое содержит более жесткое ограничение по сравнению с не сработавшим правилом ограничения, средство регулирования 230 добавляет его в базу правил РК 150. Примерами случаев, когда средством регулирования 230 может быть принято такое решение, являются:

Пример 1.

База правил РК 150 содержит правило, запрещающее играть пользователю 100 в онлайн игры. При этом сработало правило регулирования, которое обнаружило аномальное действие, указывающее на запущенную неизвестную онлайн игру. Данное аномальное действие было выявлено на основе следующих событий: наблюдается сильная загрузка графического процессора (GPU), запущено полноэкранное приложение, производится большой обмен сетевыми пакетами. Также не может быть определена категория приложения. Следовательно, средство регулирования 230 создает более жесткое правило ограничения для ограничения данного аномального действия, например, правило, запрещающее запуск приложений, процессы которых будут сильно нагружать графический процессор, например, более 70%.

Пример 2.

База правил РК 150 содержит правило ограничения, запрещающее запуск каких-либо веб-браузеров. При этом принцип работы данного правила основан на запрете запуска всех приложений, хеш-суммы которых находятся в базе, содержащей хеш-суммы исполняемых файлов. Однако данное правило ограничения работает неэффективно, т.к. средство регулирования 230 постоянно выявляет новые версии веб-браузеров. Тогда средство регулирования 230 принимает решение о создании нового правила ограничения по блокировке приложений, которые отправляют запросы по URL-адресам.

Пример 3.

По аналогии с примером 2. В том случае, если средством регулирования 230 также определяется, что существующее правило из базы правил РК 150 постоянно модифицируется, например, постоянно добавляется информация о новых браузерах, запуск которых следует запретить до 7 часов вечера, принимается решение о создании более жесткого правила, которое позволит пресечь любое дальнейшее использование браузеров. С этой целью в базу правил РК 150 добавляется правило, которое будет блокировать любую сетевую активность, связанную с передачей данных по портам, которые используются браузерами - обычно это порты 80 или 8080. Таким образом, несмотря на то что новые браузеры будут запущены, используя их, нельзя будет отправлять стандартные http-запросы.

Пример 4.

База правил РК 150 содержит правило, которое запрещает доступ к определенным сайтам (т.е. в правиле приведен исчерпывающий список таких сайтов), при этом данные сайты могут быть отнесены к одной и той же категории (например, сайты с содержанием эротики). Определение категории может быть основано на ряде правил по анализу загруженных на веб-странице данных: например, наличие большого количества изображений, flash видео и малого количества текста может указывать на сайт с содержанием эротических или порнографических материалов или на развлекательный сайт, а наличие большого количества обновляемого текста с частым вводом со стороны пользователя может указывать на чат и т.д. Кроме того, категоризация на основании данных (например, текстовых) может быть основана и на методах нечеткой логики, использовании регулярных выражений и других способов получить вероятное заключение о категории того или иного сайта.

В том случае, если периодически определяется посещение сайта пользователем 100 и категория сайта определяется как категория сайтов с содержанием эротики, средство регулирования 230 может изменить существующее правило блокировки контента (сайтов), сделав правило более строгим - запретив загрузку вообще всех сайтов из категории сайтов с содержанием эротики. Данный пример хорошо иллюстрирует дополнение незаконченной конфигурации родительского контроля.

Пример 5.

База правил РК 150 имеет правило ограничения, запрещающее общение с рядом контактов в социальной сети (чате, IM приложении). При этом принцип работы данного правила основан на использовании как белых (whitelist), так и черных списков (blacklist) для разрешения/запрета общения с контактом. Подо