Динамическое шифрование, основанное на содержимом, в канале управления

Иллюстрации

Показать всеИзобретение относится к способам, машиночитаемым носителям и устройствам определения необходимости шифрования информационного сообщения. Технический результат заключается в повышении безопасности передачи данных. В способе выполняют определение устройством содержимого информационного сообщения, подлежащего передаче по каналу управления, при этом устройство является устройством мобильной связи или сетевым узлом доступа, содержащим контроллер базовой станции и базовую приемопередающую станцию, выбор устройством, следует ли выполнять шифрование информационного сообщения, на основе упомянутого определенного содержимого и выполнение или невыполнение шифрования информационного сообщения на основе упомянутого выбора, при этом в том случае, если упомянутое определенное содержимое представляет собой информационное сообщение услуги передачи коротких сообщений, принимается решение о шифровании информационного сообщения, и в том случае, если упомянутое определенное содержимое представляет собой системное информационное сообщение, принимается решение об отказе от шифрования информационного сообщения. 10 н. и 54 з.п. ф-лы, 20 ил.

Реферат

ОБЛАСТЬ ТЕХНИКИ

Примеры и варианты осуществления настоящего изобретения (которыми не ограничиваются возможности его реализации) в целом относятся к системам беспроводной связи, способам, устройствам и компьютерным программам, а более точно - к шифрованию и дешифрованию информационных сообщений, передаваемых по каналу управления, и к конкретным реализациям, относящимся к SMS-сообщениям, передаваемым по низкоскоростному совмещенному каналу управления в системе GSM.

УРОВЕНЬ ТЕХНИКИ

В этом разделе приводится информация о предпосылках создания изобретения или контекстная информация, относящаяся к настоящему изобретению, суть которого изложена в формуле изобретения. Представленное здесь описание может содержать концепции, которые могут быть реализованы, но не обязательно были рассмотрены или реализованы ранее. Таким образом, если не указано иное, в этом разделе не описывается уровень техники, предшествующий описанию и формуле изобретения, содержащимся в этой заявке, и не предполагается, что рассматриваемые вопросы, включенные в этот раздел, относятся к известному уровню техники.

Ниже приводятся аббревиатуры, которые могут встретиться в последующем описании и/или прилагаемых чертежах.

| 3GPP | third generation partnership project, проект совместной координации разработки систем третьего поколения |

| BTS | base transceiver station, базовая приемопередающая станция |

| BSC | base station controller, контроллер базовой станции |

| BSS | base station subsystem, подсистема базовой станции |

| CC | call control, управление вызовами |

| CS | circuit switched, с коммутацией каналов |

| DL | downlink, нисходящая линия связи (от сети к UE) |

| FACCH | fast associated control channel, высокоскоростной совмещенный канал управления |

| FN | frame number, номер кадра |

| GMSK | Gaussian minimum shift keying, гауссова манипуляция с минимальным сдвигом |

| GSM | global system for mobile communication, глобальная система мобильной связи |

| IE | information element, информационный элемент |

| Кс | ciphering key, ключ шифрования |

| MM | mobility management, управление мобильностью |

| MSC | mobile switching center, коммутационный центр мобильной связи |

| RF | radiofrequency, радиочастота |

| RRM | radio resource management, администрирование радиоресурсов |

| SACCH | slow associated control channel, низкоскоростной совмещенный канал управления |

| SAP I | service access point identifier,идентификатор точки доступа к услуге |

| SI | system information, системная информация |

| TCH | traffic channel, канал передачи трафика |

| TDMA | time division multiple access, множественный доступ с разделением по времени |

| UE | user equipment, пользовательское оборудование |

| UL | uplink, восходящая линия связи (от UEKeNB) |

В последнее время в рамках дальнейшего усовершенствования протоколов радиодоступа GSM рассматривается вопрос обеспечения безопасности, связанный с шифрованием текста в сообщениях информационных систем типа 5 (SI5, System Information Type 5) и типа 6 (SI6), которые передаются по нисходящему каналу SACCH. См., например, документ GP-101242 (озаглавленный "Alternating between different neighbour cell description formats, etc." (чередование форматов описания соседних сот и т.д.) и изданный компанией Vodafone) и документ GP-101243 (озаглавленный "Additional A5/1-GEA1 Attack Countermeasures" (дополнительные меры противодействия злонамеренным действиям в отношении A5/1-GEA1) и изданный компанией Vodafone), содержащиеся в материалах конференции #47 3GPP TSG-GERAN (проходившей с 30 августа по 3 сентября 2010 года в Кунымине, Китай). В этих документах описываются потенциальные решения, которые, как ожидается, должны быть совместимы с существующим уже использующимся мобильным оборудованием, однако авторы изобретения полагают, что такие предложенные решения далеки от оптимальных. В документе GP-101656, в котором подытожены материалы конференции #47 3GPP TSG-GERAN2 (проходившей с 31 августа по 2 сентября 2010 года в Кунымине, Китай), указывается, что другое решение заключается в полном отказе от шифрования информации в SACCH. По причинам, изложенным ниже, авторы изобретения также рассматривают и это решение как неоптимальное.

Согласно сформулированным идеям изобретения предлагается решение, позволяющее устранить указанную выше проблему, связанную с обеспечением безопасности, и предоставляющее разработчикам более надежные и гибкие средства по сравнению с теми, что упомянуты выше.

СУЩНОСТЬ ИЗОБРЕТЕНИЯ

Посредством использования примеров осуществления настоящего изобретения решаются вышеупомянутые и другие проблемы, а также достигаются определенные преимущества.

В примерах осуществления настоящего изобретения в соответствии с первым аспектом предлагается способ, который включает: определение устройством содержимого информационного сообщения, подлежащего передаче по каналу управления; и выбор устройством на основе определенного содержимого информационного сообщения, следует ли выполнять шифрование информационного сообщения.

В соответствии со вторым аспектом примеров осуществления настоящего изобретения предлагается компьютерная программа, включающая одну или более последовательностей, содержащих одну или более инструкций, в результате исполнения которых одним или более процессорами устройство реализует по меньшей мере способ, включающий: определение содержимого информационного сообщения, подлежащего передаче по каналу управления, и на основе определенного содержимого выбор, следует ли выполнять шифрование информационного сообщения.

В соответствии с третьим аспектом примеров осуществления настоящего изобретения предлагается устройство, содержащее по меньшей мере один процессор и по меньшей мере один модуль памяти, в котором хранится компьютерный программный код. По меньшей мере один модуль памяти и компьютерный программный код сконфигурированы таким образом, чтобы при взаимодействии по меньшей мере с одним процессором устройство выполняло по меньшей мере следующие операции: определение содержимого информационного сообщения, подлежащего передаче по каналу управления, и на основе определенного содержимого выбор, следует ли выполнять шифрование информационного сообщения.

В соответствии с четвертым аспектом примеров осуществления настоящего изобретения предлагается устройство, содержащее средства определения содержимого информационного сообщения, подлежащего передаче по каналу управления, и средства выбора на основе определенного содержимого информационного сообщения, следует ли выполнять шифрование информационного сообщения. В конкретном варианте осуществления настоящего изобретения средства определения и средства выбора содержат по меньшей мере один процессор в сочетании с памятью, в которой хранится компьютерный программный код.

В примерах осуществления настоящего изобретения в соответствии с пятым аспектом предлагается способ, который включает: использование устройства, определяющего, зашифровано ли информационное сообщение, содержащееся в блоке данных, принятом по каналу управления, с использованием только информации, включенной в блок данных; и устройства, обрабатывающего принятое информационное сообщение в соответствии с результатом выполнения процедуры определения.

В соответствии с шестым аспектом примеров осуществления настоящего изобретения предлагается компьютерная программа, включающая в состав одну или более последовательностей, содержащих одну или более инструкций, в результате исполнения которых одним или более процессорами устройство реализует по меньшей мере способ, включающий: определение, зашифровано ли информационное сообщение, содержащееся в блоке данных, принятом по каналу управления, с использованием только информации, включенной в блок данных; и обработку принятого информационного сообщения в соответствии с результатом выполнения процедуры определения.

В соответствии с седьмым аспектом примеров осуществления настоящего изобретения предлагается устройство, содержащее по меньшей мере один процессор и по меньшей мере один модуль памяти, в котором хранится компьютерный программный код. По меньшей мере один модуль памяти и компьютерный программный код сконфигурированы таким образом, чтобы при взаимодействии по меньшей мере с одним процессором устройство выполняло по меньшей мере следующие операции: определение, зашифровано ли информационное сообщение, содержащееся в блоке данных, принятом по каналу управления, с использованием только информации, включенной в блок данных; и обработку принятого информационного сообщения в соответствии с результатом выполнения процедуры определения.

В соответствии с восьмым аспектом примеров осуществления настоящего изобретения предлагается устройство, содержащее средства определения, зашифровано ли информационное сообщение, принятое по каналу управления, с использованием только информации, содержащейся в информационном сообщении; и средства обработки принятого информационного сообщения в соответствии с результатом выполнения процедуры определения. В конкретном варианте осуществления настоящего изобретения средства определения содержат по меньшей мере один процессор, а средства обработки содержат по меньшей мере один внешний интерфейс обработки радиочастотного сигнала и/или базовую приемопередающую станцию.

В соответствии с девятым аспектом примеров осуществления настоящего изобретения предлагается способ, который включает:

определение того, что информационное сообщение, подлежащее передаче по каналу управления, представляет собой сообщение услуги передачи коротких сообщений; и в результате этого выбор высокоскоростного совмещенного канала управления для передачи информационного сообщения и принятие решения о шифровании всех блоков данных, передаваемых по высокоскоростному совмещенному каналу управления.

В соответствии с десятым аспектом примеров осуществления настоящего изобретения предлагается устройство, содержащее по меньшей мере один процессор и по меньшей мере один модуль памяти, в котором хранится компьютерный программный код. По меньшей мере один модуль памяти и компьютерный программный код сконфигурированы таким образом, чтобы при взаимодействии по меньшей мере с одним процессором устройство выполняло по меньшей мере следующие операции: определение того, что информационное сообщение, подлежащее передаче по каналу управления, представляет собой сообщение услуги передачи коротких сообщений; и в результате этого выбор высокоскоростного совмещенного канала управления для передачи информационного сообщения и принятие решения о шифровании всех блоков данных, передаваемых по высокоскоростному совмещенному каналу управления.

Ниже подробно описываются эти и другие аспекты настоящего изобретения.

КРАТКОЕ ОПИСАНИЕ ЧЕРТЕЖЕЙ

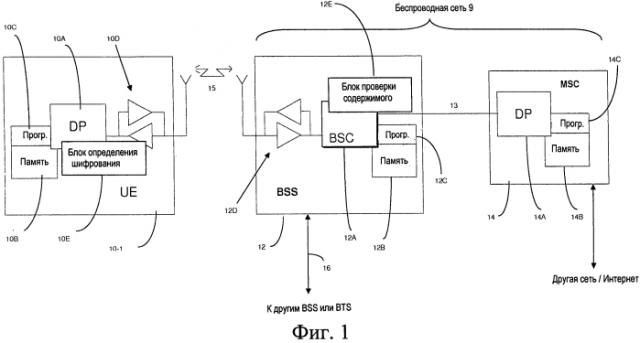

На фиг.1 показана упрощенная блок-схема различных электронных устройств, которые подходят для использования в примерах осуществления настоящего изобретения.

На фиг.2 в виде блок-схемы показан способ шифрования и дешифрования информационного сообщения, передаваемого по каналу SACCH, в соответствии с одним из примеров осуществления настоящего изобретения.

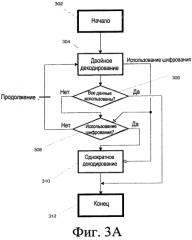

На фиг.3А в соответствии с примером осуществления настоящего изобретения показан алгоритм выполнения процесса двойного декодирования для дешифрования информационного сообщения, принятого по каналу управления.

На фиг.3В в соответствии с примером осуществления настоящего изобретения показан более подробный алгоритм процесса двойного декодирования, показанного на фиг.3А.

На фиг.3С в соответствии с примером осуществления настоящего изобретения показан более подробный алгоритм процесса определения использования шифрования, показанного на фиг.3В.

На фиг.4 показана блок-схема обычного пакета блока данных SACCH с модуляцией GMSK, который может выборочно шифроваться согласно примерам осуществления настоящего изобретения.

На фиг.5A-F показаны таблицы, иллюстрирующие фрагменты 3GPP TS 44.018 v9.6.0 (2010-09), модифицированные в соответствии с примером осуществления настоящего изобретения для включения информационного элемента отклика на запрос шифрования и содержащие подробную информацию об этом информационном элементе.

На фиг.6 показана таблица из документа 3GPP TS 44.018 v9.6.0 (2010-09), относящаяся к сообщению CIPHERING MODE COMMAND и модифицированная с использованием информационного элемента, показанного на фиг.5A-F, согласно примеру осуществления настоящего изобретения.

На фиг.7А-В показана таблица из документа 3GPP TS 44.018 v9.6.0 (2010-09), относящаяся к сообщению HANDOVER COMMAND и модифицированная с использованием информационного элемента, показанного на фиг.5A-F, согласно примеру осуществления настоящего изобретения.

На фиг.8 показана таблица из документа 3GPP TS 44.018 v9.6.0 (2010-09), относящаяся к сообщению ASSIGNMENT COMMAND и модифицированная с использованием информационного элемента, показанного на фиг.5A-F, согласно примеру осуществления настоящего изобретения.

На фиг.9 показана таблица из документа 3GPP TS 44.018 v9.6.0 (2010-09), относящаяся к сообщению DTM ASSIGNMENT COMMAND и модифицированная с использованием информационного элемента, показанного на фиг.5A-F, согласно примеру осуществления настоящего изобретения.

На фиг.10А-С показан алгоритм, который иллюстрирует выполнение способов и результаты выполнения инструкций компьютерной программы, записанной в машиночитаемой памяти, в соответствии с примерами осуществления настоящего изобретения.

ПОДРОБНОЕ ОПИСАНИЕ

Если шифрование информации в SACCH полностью отменяется, как предлагается в документе GP-101656, указанном выше, то это может привести к тому, что SMS-сообщения, передаваемые по SACCH, также не будут зашифрованы. Авторам изобретения представляется неприемлемой передача незашифрованных SMS-сообщений. В соответствии с примерами осуществления настоящего изобретения, изложенными в этом описании, проблема обеспечения безопасности, отмеченная выше, полностью решается без использования упомянутых зашифрованных SMS-сообщений путем выборочного шифрования данных, подлежащих передаче по каналу управления (SACCH), на основе содержимого передаваемых данных. Таким образом, проблема безопасности может быть разрешена посредством шифрования блоков данных SMS в SACCH и передачи без шифрования по SACCH других блоков данных, не относящихся к SMS. В альтернативном варианте проблема обеспечения безопасности может быть решена путем передачи по SACCH в незашифрованном виде любых блоков данных, кроме блоков данных SMS, которые должны передаваться не по SACCH, а по FACCH (в зашифрованном виде).

Ниже описываются примеры осуществления настоящего изобретения в контексте системы GSM, специфичные, как будет очевидно, для каналов SACCH и FACCH, однако эти примеры приводятся только для наглядности, и для реализации изобретения могут применяться другие принципы, используемые в других технологиях беспроводного радиодоступа и/или для передачи информационных сообщений по другим канала управления. FACCH представляет собой двунаправленный канал, совмещенный с каналом передачи трафика; SACCH также является двунаправленным каналом и может совмещаться с автономным выделенным каналом управления (SDCCH, stand-alone dedicated control channel) или с каналом передачи трафика. Благодаря двунаправленности канала SMS-сообщения могут передаваться по SACCH в направлениях DL или UL. В альтернативном варианте SMS-сообщения могут передаваться по FACCH в направлениях DL или UL. В этих примерах предполагается, что описание не ограничено DL SACCH и приведенные идеи изобретения могут также применяться для информационных сообщений, передаваемых в направлении UL. Проблема обеспечения безопасности, упомянутая выше в разделе, посвященном уровню техники, описывается для DL, однако эти же идеи изобретения применимы не только для решения этой проблемы, но также для обеспечения передачи сообщений в направлении UL с использованием выборочного шифрования/отказа от шифрования на основе содержимого данных UL для поддержки уровня совместимости в том, что касается безопасности при передаче информации как в направлении DL, так и в направлении UL.

Перед тем как перейти к подробному описанию примеров осуществления способов проверки передающей стороной содержимого данных, подлежащих передаче по каналу управления, и корректного декодирования приемной стороной принятого сообщения, в котором может содержаться информация в зашифрованном или в открытом виде, вначале более подробно описываются соответствующие передающая и приемная стороны. На фиг.1 показана упрощенная блок-схема различных электронных устройств и оборудования, которые на практике подходят для использования в примерах осуществления настоящего изобретения.

На фиг.1 показана беспроводная сеть 9, приспособленная для связи по двунаправленной линии 15 беспроводной связи с устройством, таким как устройство мобильной связи, которое может обозначаться как UE 10, через сетевой узел доступа, например BSS 12. Например, двунаправленная линия 15 беспроводной связи может представлять собой SACCH или FACCH, или любой другой канал управления, который может быть двунаправленным или не являться двунаправленным. В состав сети 9 может входить MSC 14, который обеспечивает связь с дополнительной сетью, такой как телефонная сеть и/или сеть передачи данных (например, Интернет). MSC 14 в других технологиях радиосвязи может называться объектом управления мобильностью (ММЕ, mobility management entity) и/или шлюзом (GW, gateway).

UE 10 содержит контроллер, такой как компьютер или процессор 10А данных (DP, data processor), машиночитаемый носитель информации, реализованный в виде памяти (MEM) 10B, в которой хранится программа (PROG) 10C, состоящая из компьютерных инструкций, и подходящий радиочастотный (RF, radio frequency) передатчик и приемник 10D для двусторонней беспроводной связи с BSS 12 через одну или более антенн (одна из которых показана на чертеже).

BSS 12 также содержит контроллер, такой как, например, BSC 12A, который может быть реализован в виде одного или более компьютеров или процессоров данных (DP), машиночитаемый носитель, реализованный в виде памяти (MEM) 12B, в которой хранится программа (PROG) 12C, содержащая компьютерные инструкции, и BTS 12D, содержащая подходящий передатчик и приемник RF для связи с UE 10 через одну или более антенн (одна из которых показана на чертеже). BSS 12 связана через тракт 13 передачи данных/управления с MSC 14. BSS 12 может быть также связана с другой BSS через тракт 16 передачи данных/управления.

Для простоты BSC 12A показан на фиг.1 как контроллер, управляющий только одной BTS 12D; в других примерах осуществления настоящего изобретения BSC 12A может управлять несколькими BTS 12D, каждая из которых содержит один или более блоков приемопередатчиков (называемых TRX в GSM). Кроме того, помимо BSC 12A, могут использоваться один или более дополнительных процессоров, размещенных с другими BTS или соединенных с ними, но выполняющих команды, поступающие из BSC 12A. В этом отношении BSC 12A может представлять собой устройство, удаленное по отношению к BTS 12D, которой он управляет, однако такое удаленное соединение остается непротиворечивым, с точки зрения механизма поддержки интерфейса BSC/BTS, для определения содержимого сообщения, который более подробно описывается ниже. Интерфейс между BSC 12A и (любой из) BTS 12D может быть реализован в GSM как Abis-интерфейс. Как, в частности, подробно описывается в документе 3GPP TS 48.052 v 9.0.0 (2009-12), в GSM применяется уникальное преобразование каналов передачи трафика по радиотракту в каналы передачи наземного трафика. BSC 12A выбирает радиоканал (например, SACCH, FACCH, ТСН) и таким образом также выбирает наземный канал для вызова или информационного сообщения.

Предполагается, что по меньшей мере одна из программ PROG 10C и/или 12С содержит программные инструкции, которые при выполнении соответствующим DP 10A и/или 12A позволяют электронному устройству 10, 12 работать согласно примерам осуществления настоящего изобретения, как это более подробно обсуждается ниже. То есть примеры осуществления настоящего изобретения могут быть по меньшей мере частично реализованы с помощью компьютерного программного обеспечения, выполняемого процессором DP 10A устройства UE 10 и/или процессором DP 12A станции BSS 12 или с помощью аппаратного обеспечения, или комбинации программного и аппаратного обеспечения (и микропрограммного обеспечения).

С целью описания примеров осуществления настоящего изобретения можно предположить, что UE 10 также содержит блок 10Е определения зашифрованных данных, который хранит и выполняет алгоритм, один из примеров которого показан на фиг.3С, для определения того, что используется шифрование заданного сообщения. BSS 12 также содержит блок 12Е проверки содержимого, который определяет содержимое информационного сообщения, подлежащего передаче по каналу управления, таким образом, как это подробно описывается ниже в одном из примеров, не ограничивающих объем настоящего изобретения. Как указывалось выше, сообщения, рассматриваемые в этом описании идей настоящего изобретения, могут передаваться в направлениях DL или UL, и, таким образом, функциональные блоки 10Е и 12Е могут быть также представлены в соответствующих устройствах BSS 12 и UE 10 в том случае, если информационные сообщения передаются в направлении UL. Функции блоков 10Е, 12Е могут встраиваться в DP 10A и/или BSC 12A или во внешний интерфейс обработки радиочастотного сигнала, обычно изображаемый в виде передатчиков/приемников 10D, 12D (BTS), либо в один или более компонентов устройств 10, 12. В примере осуществления настоящего изобретения процессы перемежения, модуляции и шифрования выполняются в соответствующих внешних интерфейсах 10D, 12D обработки радиочастотного сигнала.

В целом, различные варианты осуществления UE 10 могут включать (без ограничения объема настоящего изобретения) сотовые телефоны, персональные информационные устройства (PDA, personal digital assistant) с возможностями беспроводной передачи, портативные компьютеры с возможностями беспроводной передачи, устройства формирования изображения, такие как цифровые камеры с возможностями беспроводной передачи, игровые устройства с возможностями беспроводной передачи, устройства хранения и проигрывания музыкальных файлов с возможностями беспроводной передачи, Интернет-устройства, позволяющие осуществлять беспроводный доступ в Интернет и поиск и просмотр там информации, а также портативные блоки или терминалы со встроенной комбинацией таких функций.

Машиночитаемые блоки 10В и 12В памяти (MEM) могут быть любого типа, подходящего к локальной технической среде, и могут быть реализованы с использованием любых подходящих технологий хранения данных и представлять собой, например, устройства полупроводниковой памяти, флэш-память, устройства и системы магнитной памяти, устройства и системы оптической памяти, постоянное запоминающее устройство и съемные блоки памяти. DP 10A и BSC 12A могут быть любого типа, подходящего для локальной технической среды, и могут, например, содержать один или более универсальных компьютеров, специализированных компьютеров, микропроцессоров, цифровых сигнальных процессоров (DSP, digital signal processor) и процессоров, основанных на многоядерной архитектуре, а также другие подобные устройства.

Если запускается процесс шифрования для вызова GSM (который представляет собой вызов CS), все блоки, которыми обмениваются UE 10 и сеть 9 по радиоинтерфейсу 15 (TCH, FACCH, SACCH) как в восходящем, так и в нисходящем направлениях, шифруются на уровне 1 после выполнения перемежения и перед модуляцией. В приведенном выше обзоре примеров осуществления настоящего изобретения отмечается, что решение о необходимости шифрования информационного сообщения, подлежащего передаче по каналу управления, принимается на основе определенного содержимого этого информационного сообщения. С учетом того что в этом процессе задействованы как передающий, так и приемный объекты, для того чтобы выборочно шифровать или не шифровать различные информационные сообщения, должны быть выполнены два условия.

Во-первых, передающий объект должен быть способен выборочно активизировать или деактивизировать шифрование блока SACCH (в зависимости от того, является ли шифрование или отсутствие шифрования блока данных стандартным состоянием). Для учета различных возможных стандартных состояний ниже используется следующая терминология: "выборочно деактивизировать/активизировать/не деактивизировать".

Во-вторых, приемный объект должен быть способен обнаружить, зашифрован или не зашифрован блок SACCH при приеме этого блока и исключительно на основе этого блока (например, одного или более его фрагментов). Это позволяет уменьшить объем дополнительной новой служебной информации сигнализации, которая потребовалась бы при необходимости передачи новых управляющих битов сигнализации в каждом блоке.

Кроме того, на практике передающему объекту заранее известно о том, что приемник поддерживает в SACCH динамическое шифрование, основанное на содержимом, для того чтобы передающий объект мог использовать выборочное шифрование в подходящих случаях, а именно когда приемный объект способен динамически определять, зашифрован ли блок, и декодировать как зашифрованные, так и незашифрованные блоки данных. Как подробно описывается ниже, в варианте осуществления настоящего изобретения передающий объект информирует приемный объект о том, что он использует выборочное шифрование. Для того чтобы управлять служебной информацией сигнализации, этот процесс информирования выполняется не для каждого блока, а путем установки режима (например, указывающего, активизировано или не активизировано выборочное шифрование/отсутствие шифрования между передающим и приемным объектами).

В системе GSM SMS-сообщение в SACCH передается на канальный уровень исключительно в SAPI 3 [См., например, документ 3GPP TS 44.006 V9.1.0 (2010-03), §6.3.3; и 3GPP TS 44.018 v9.6.0 (2010-09), §1.5]. A SAPI идентифицирует (концептуальную) точку на уровне протокола, которая предоставляет доступ к своим услугам некоторому верхнему уровню. SAPI 3 не используется для любых других данных. В примере осуществления настоящего изобретения SAPI 3 используется передающим объектом (конкретно, BSC 12A, если передающий объект представляет собой BSS 12, и DP 10A, если передающий объект представляет собой UE 10) для определения содержимого блока данных. Если SAPI 3 должен передаваться в блоке SACCH, то принимается решение о том, что содержимое передаваемого блока данных является SMS. На основе этого определенного содержимого затем активизируется режим шифрования (или не деактивизируется) для этого блока данных перед его передачей.

Таким же образом в GSM SAPI 0 используется для всех других данных в SACCH (например, сигнализация СС, сигнализация ММ и сигнализация RRM). Передающий объект (конкретно, BSC 12A, если передающий объект представляет собой BSS 12, и DP 10A, если передающий объект представляет собой UE 10) может отличать сообщения RRM от сообщений СС и ММ и далее он также может отличать друг от друга различные сообщения RRM. Следовательно, он может определить, когда в блоке SACCH должно передаваться системное информационное сообщение (и он также может различать сообщение SI5 и сообщение SI6). Этот механизм может использоваться для определения содержимого блоков данных, не относящихся к SMS, что затем используется в качестве инициирующего события для деактивизации (или блокирования активизации) шифрования этого блока данных.

Если режим выборочного шифрования/отсутствия шифрования активизирован между UE 10 и сетью 9 (BSS 12), с помощью указанных выше механизмов SAPI передающий объект может определить, следует ли активизировать (или деактивизировать, или отменить деактивизацию) шифрования отдельного блока SACCH в зависимости от содержимого этого блока. Однако при соединении с коммутацией каналов за передачу шифрованных данных по радиоинтерфейсу отвечает BTS 12D (и внешний интерфейс 10D обработки радиочастотного сигнала, если передающим объектом является UE 10).

Таким образом, согласно текущим протоколам GSM необходимо, чтобы станция BTS 12D (или внешний интерфейс 10D обработки радиочастотного сигнала) либо определяла, что шифрование блока SACCH должно быть активизировано (или деактивизировано, или деактивизация не должна выполняться), либо должна быть проинформирована об этом контроллером BSC 12A (или DP 10A). В примере осуществления настоящего изобретения BSC 12A (или DP 10A) определяет содержимое блока данных SACCH с использованием описанного выше механизма SAPI и передает индикацию активизации (или деактивизации или блокировки деактивизации) шифрования рассматриваемого блока SACCH через Abis-интерфейс в BTS 12D (или во внешний интерфейс 10D обработки радиочастотного сигнала).

Однако Abis-интерфейс в GSM не является открытым интерфейсом [см. 3GPP TS 48.058 v9.0.0 (2009-12)], его функционирование зависит от реализации. Авторы изобретения предлагают для BTS 12D (или внешнего интерфейса 10D обработки радиочастотного сигнала) несколько вариантов выборочной деактивизации/активизации/блокирования деактивизации шифрования блоков SACCH. В первом варианте реализации решение о шифровании или об отсутствии шифрования принимается на основе индикации, принимаемой из BSC 12A (или DP 10A), таким образом как это указано выше. Во втором варианте решение о шифровании или об отсутствии шифрования принимается и реализуется локально в BTS 12D (или во внешнем интерфейсе 10D обработки радиочастотного сигнала). Этот второй вариант в примере осуществления настоящего изобретения используется только в том случае, если BSC 12A (или DP 10A) информируют BTS 12D (или внешний интерфейс 10D обработки радиочастотного сигнала) о том, что динамическое шифрование, основанное на содержимом, в SACCH разрешено для этой мобильной станции.

Следует, в частности, отметить, что для второго варианта в документе 3GPP TS 48.058 v9.0.0 (2009-12) §8.1 указано, что сообщения SI, передаваемые BSC 12A в UE 10, не являются прозрачными в Abis-интерфейсе, однако, как изложено далее в §§8.5.1 и 8.6.2, они передаются по Abis как сообщения "ВССН INFORMATION и SACCH FILLING" (информация о ВССН и заполнение SACCH). Сообщение "SACCH FILLING" соответствует сообщениям SI5 и SI6, передаваемым по SACCH. Таким образом, независимо от конкретной реализации Abis различными производителями BSS станции BTS 12A может быть известно, что сообщения SI, поступающие по Abis-интерфейсу как сообщения "SACCH FILLING", являются сообщениями SI5 или SI6 для возможной передачи по SACCH (более конкретно, сообщения SI5 или SI6 для передачи формируются на основе сообщения SACCH Filling). BTS 12A может использовать эту информацию для деактивизации шифрования соответствующих блоков SACCH (при условии, что в стандартном состоянии шифрование активизировано, или для активизации отмены шифрования в противном случае).

Для сообщений SACCH, передаваемых из UE 10 в направлении UL, используются сходные интерфейсы и, таким образом, DP 10A и внешний интерфейс 10D обработки радиочастотного сигнала в устройстве UE могут обнаруживать содержимое блока SACCH перед выполнением процесса шифрования так же, как это было подробно описано выше для BSC 12A и BTS 12D.

Во втором пункте, приведенном выше, указано, что приемный объект должен определять, зашифрован ли принятый блок SACCH, исключительно на основе этого блока. Приемный объект не осведомлен о содержимом этого блока в момент его приема. Ниже описываются два решения этой проблемы: двойное декодирование и явная сигнализация.

Двойное декодирование: если на передающей стороне после перемежения и перед модуляцией выполняется шифрование GSM, то в BTS 12D или во внешнем интерфейсе 10D обработки радиочастотного сигнала функциональные блоки располагаются в следующем порядке: перемежитель → блок шифрования → модулятор. Помимо этого, в различных частях объекта могут также размещаться и другие функциональные блоки, такие как усилитель мощности или блок кодирования канала, однако они не имеют отношения к решению, основанному на двойном декодировании. В рамках других технологий передачи радиосигнала может использоваться либо такая же последовательная структура функциональной обработки, либо иная структура. В GSM специфический блок шифрования представляет собой потоковый блок шифрования, применяемый к битам полезной нагрузки пакета в каждом кадре TDMA (например, блок SACCH состоит из четырех обычных пакетов, в каждом из которых переносится 114 битов полезной нагрузки в данном кадре TDMA). Потоковый блок шифрования применяет 114-битовую маску для каждого кадра TDMA, заданного параметром счетчика номеров кадров.

На фиг.2 показан пример соответствующих блоков шифрования типа GSM, осуществляющих шифрование и дешифрование как в BTS 12D, так и в UE 10 (во внешнем интерфейсе 10D обработки радиочастотного сигнала) и модифицированных в соответствии с идеями настоящего изобретения для добавления опции 'отсутствие шифрования', которая выбирается на основе содержимого сообщения. Более конкретно, для шифрования в BTS на вход блока 202 шифрования подается значение счетчика 204, которое представляет собой FN TDMA, и ключ 206 шифрования, обозначенный как Кс. Блок 202 шифрования блока/потока выполняет алгоритм GSM A5 на этих входах и выводит 114-битовую маску 208. Блок 210 открытых текстовых данных, длина которого также составляет 114 битов, поступает из перемежителя (не показанного на чертеже) и подается через первый переключатель 212А в логический элемент 214, а именно в логический блок XOR, который побитно выполняет операцию исключающего ИЛИ с двумя входными сигналами для получения выходного блока длиной также в 114 битов, который представляет собой зашифрованный текст 216, подаваемый на модулятор (не показанный на чертеже) и передаваемый в блоке SACCH или FACCH в UE 10. В том случае если блок данных представляет собой сообщение SI, первый переключатель 212А пропускает блок 210 открытого текста в обход логического элемента 214 XOR, и этот блок 210 открытого текста передается по SACCH или FACCH. Выход логического элемента XOR во время такой операции обхода заблокирован вторым переключателем 212 В или, в альтернативном варианте, блок 202 шифрования деактивизируется во время операции обхода. Согласно такой реализации в отсутствие шифрования, как показано в верхней левой части на фиг.2, с выхода BTS 12D передается только 114-битовый блок открытых текстовых данных. Переключатели 212А, 212 В могут быть реализованы только посредством программного обеспечения или комбинации программного обеспечения и аппаратуры.

Сообщение, принятое в UE 10, может быть зашифрованным или может оставаться незашифрованным. На фиг.3А-С более подробно показан процесс декодирования, а на фиг.2 показан один из способов реализации соответствующей аппаратуры. Блоки UE 10 функционируют так же, как блоки BTS 12D, описанные ранее со ссылкой на фиг.2, если номера этих блоков аналогичны. Принятое сообщение 216 (или, возможно, открытый текст 210) поступают из демодулятора (не показанного на чертеже) в разветвитель 212С, который подает одну копию принятого 114-битового пакета в блок 214 XOR, и одну копию принятого 114-битового пакета пропускает в обход логического элемента 214 XOR. Как более подробно описывается ниже со ссылкой на фиг.3В-С, если принятый пакет был зашифрован, на выходе логического элемента 214 XOR формируется блок 210 открытых текстовых данных, а по обходному маршруту передается недешифрованный блок, длина которого составляет 114 зашифрованных битов. В другом случае, если принятый блок не был зашифрован, на выходе логического элемента 214 XOR формируется не имеющая смысла последовательность длиной 114 битов, а на выход обходного маршрута поступает блок 210 открытых текстовых данных, состоящий также из 114 битов. В случае явной сигнализации разветвитель 212С, показанный на фиг.2, может быть заменен переключателем, который пропускает принятый пакет, состоящий из 114 битов, только на один выход. Схема, показанная в нижней части фиг.2, в целом зеркально отображает схему, показанную в верхней части, и иллюстрирует процесс обработки в том случае, если UE является передающим объектом, осуществляющим выборочное шифрование пакета, который он передает в направлении UL в BSS 12 и BTS 12D. Следует отметить, что согласно схеме, показанной на фиг.2, предполагается применение модуляции GMSK и обработка выполняется для каждого пакета блока радиосигнала (при этом один пакет передается в заданном кадре TDMA).

Как было подробно описано выше, если используется шифрование, то шифруется каждый пакет блока SACCH, а если шифрование не используется (выполняется обход блока шифрования), то ни один пакет блока SAC