Способ для обработки запроса от потенциального несанкционированного пользователя на доступ к ресурсу и серверу, используемый в нем

Иллюстрации

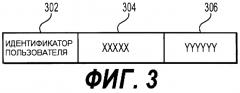

Показать всеИзобретение относится к средствам обработки запроса от потенциально несанкционированного пользователя на доступ к ресурсу. Технический результат заключается в уменьшении вероятности взлома учетных записей пользователя. Получают идентификатор первого сеанса связи, который связан с учетной записью пользователя. Получают идентификатор второго сеанса связи, который связан с учетной записью пользователя. Создают первую модель поведения пользователя, связанную с первым сеансом связи, на основе поведения пользователя в первом сеансе связи. Создают вторую модель поведения пользователя, связанную со вторым сеансом связи, на основе поведения пользователя во втором сеансе связи. Накладывают запрет на пользовательскую активность в рамках соответствующего одного из первого сеанса связи и второго сеанса связи, если одна из первой модели поведения пользователя и второй модели поведения пользователя отличается от хранящейся модели поведения санкционированного пользователя, связанной с учетной записью пользователя. 2 н. и 32 з.п. ф-лы, 5 ил.

Реферат

Область техники, к которой относится изобретение

Настоящее изобретение относится к способам и системам обработки доступа несанкционированного пользователя к ресурсу.

Уровень техники

В наши дни обычный пользователь электронного устройства имеет доступ ко множеству приложений, каждое из множества приложений нацелено на то, чтобы помочь пользователю решать конкретные задачи. Например, почтовое приложение позволяет пользователю отправлять и получать электронные сообщения, как рабочие так и личные. Веб-браузер позволяет пользователю просматривать Интернет на предмет наличия ресурсов, удовлетворяющих запросам пользователя, опять же, для рабочих или личных целей.

Обычный поставщик услуг предоставляет пользователю множество услуг, таких как, услуги электронной почты, услуги облачного хранения данных, услуги планирования, услуги скачивания фильмов и так далее.

Пользователь имеет доступ ко множеству электронных устройств (таких как настольный компьютер, ноутбук, беспроводное устройство связи, умное ТВ и тому подобное). Большинство этих устройств соединено с Интернетом, что помогает пользователю решать одну или несколько задач с помощью доступа в интернет и поиска ресурсов, направленных на помощь в решении пользовательских задач. К сожалению, некоторые злоумышленники пользуются подобным широким распространением электронных устройств, связанных с сетью интернет, для достижения своих целей.

Например, подобные индивидуумы и даже организации "взламывают" различные учетные записи пользователей и используют их для распространения вредоносных электронных сообщений (также известных как спам).

Раскрытие изобретения

Задачей предлагаемой технологии является устранение по меньшей мере некоторых недостатков, присущих известному уровню техники.

Первым объектом настоящей технологии является способ для обработки запроса от потенциально несанкционированного пользователя на доступ к ресурсу, выполняемый на сервере и включающий в себя: получение идентификатора первого сеанса связи, который связан с учетной записью пользователя; получение идентификатора второго сеанса связи, который связан с учетной записью пользователя: создание первой модели поведения пользователя, связанной с первым сеансом связи, на основе поведения пользователя в первом сеансе связи; создание второй модели поведения пользователя, связанной со вторым сеансом связи, на основе поведения пользователя во втором сеансе связи; наложение запрета на пользовательскую активность в рамках соответствующего одного из первого сеанса связи и второго сеанса связи, если одна из первой модели поведения пользователя и второй модели поведения пользователя отличается от хранящейся модели поведения санкционированного пользователя, связанной с учетной записью пользователя.

Возможен вариант осуществления способа, в котором дополнительно разрешают неограниченную пользовательскую активность в первом или втором сеансе связи.

Возможен вариант осуществления способа, в котором идентификатор первого сеанса связи включает в себя куки.

Возможен вариант осуществления способа, в котором идентификатор второго сеанса связи включает в себя куки.

Возможен вариант осуществления способа, в котором первый сеанс связи выполняют на первом электронном устройстве и второй сеанс связи выполняют на втором электронном устройстве.

Возможен вариант осуществления способа, в котором первый сеанс связи и второй сеанс связи выполняют на одном электронном устройстве.

Возможен вариант осуществления способа, в котором этап создания первой модели поведения пользователя включает в себя анализ по меньшей мере одного из: параметра конкретного устройства и параметра пользовательского взаимодействия с устройством.

Возможен вариант осуществления способа, в котором параметр пользовательского взаимодействия с устройством включает в себя по меньшей мере одно из следующего: шаблон щелчков, связанный с пользователем; шаблон движений мыши, связанный с пользователем; шаблон ввода, связанный с пользователем; шаблон использования функций, связанный с пользователем; временной шаблон пользователя, в котором обычно устанавливаются сеансы связи.

Возможен вариант осуществления способа, в котором параметр конкретного устройства включает в себя по меньшей мере одно из следующего: сетевой адрес, связанный с электронным устройством пользователя, которое обычно используется для установления сеансов связи; версию браузерного приложения, используемого для установления сеансов связи.

Возможен вариант осуществления способа, в котором параметр пользовательского взаимодействия с устройством включает в себя по меньшей мере одно из: краткосрочный параметр пользовательского взаимодействия с устройством и долгосрочный параметр пользовательского взаимодействия с устройством.

Возможен вариант осуществления способа, в котором дополнительно создают хранящуюся модель поведения пользователя, связанную с учетной записью пользователя до получения идентификатора сеанса связи.

Возможен вариант осуществления способа, в котором этап создания хранящейся модели поведения санкционированного пользователя включает в себя анализ по меньшей мере одного из: факторов конкретного устройства и факторов пользовательского взаимодействия с устройством.

Возможен вариант осуществления способа, в котором запрет включает в себя блокировку доступа к учетной записи пользователя.

Возможен вариант осуществления способа, в котором запрет включает в себя ограничение функциональности учетной записи пользователя.

Возможен вариант осуществления способа, в котором до этапа наложения запрета, дополнительно выполняют процедуру проверки для соответствующего одного из: первого или второго сеанса связи для подтверждения того, является ли доступ пользователя несанкционированным.

Возможен вариант осуществления способа, в котором наложение запрета включает в себя связывание куки, которые соответствуют одному из первого и второго сеанса связи, с меткой, указывающей на параметр нарушения безопасности.

Возможен вариант осуществления способа, в котором дополнительно определяют параметр нарушения безопасности, указывающий на степень доверия тому, что соответствующий один из первого и второго сеанса связи связан с санкционированным пользователем.

Возможен вариант осуществления способа, в котором параметр нарушения безопасности включают в куки, хранящиеся в связи с соответствующим одним из первого и второго сеанса связи.

Еще одним объектом настоящей технологии является сервер, включающий в себя: интерфейс связи для соединения с электронным устройством через сеть передачи данных; процессор, функционально соединенный с интерфейсом связи, процессор выполнен с возможностью обработки запроса на доступ от потенциально несанкционированного пользователя; получения идентификатора первого сеанса связи, который связан с учетной записью пользователя; получения идентификатора второго сеанса связи, который связан с учетной записью пользователя; создания первой модели поведения пользователя, связанной с первым сеансом связи на основе поведения пользователя в первом сеансе связи; создания второй модели поведения пользователя, связанной со вторым сеансом связи на основе поведения пользователя во втором сеансе связи; наложения запрета на пользовательскую активность в рамках соответствующего одного из первого сеанса связи и второго сеанса связи, если одна из первой модели поведения пользователя и второй модели поведения пользователя отличается от хранящейся модели поведения санкционированного пользователя, связанной с учетной записью пользователя.

Возможен вариант осуществления сервера, в котором процессор дополнительно выполнен с возможностью разрешения неограниченной пользовательской активности в первом или втором сеансе связи.

Возможен вариант осуществления сервера, в котором идентификатор первого сеанса связи включает в себя куки.

Возможен вариант осуществления сервера, в котором идентификатор второго сеанса связи включает в себя куки.

Возможен вариант осуществления сервера, в котором для создания первой модели поведения пользователя процессор выполнен с возможностью анализа по меньшей мере одного из: параметров конкретного устройства и параметров пользовательского взаимодействия с устройством.

Возможен вариант осуществления сервера, в котором параметр пользовательского взаимодействия с устройством включает в себя по меньшей мере одно из следующего: шаблон щелчков, связанный с пользователем; шаблон движений мыши, связанный с пользователем; шаблон ввода, связанный с пользователем; шаблон использования функций, связанный с пользователем; временной шаблон пользователя, в котором обычно устанавливаются сеансы связи.

Возможен вариант осуществления сервера, в котором параметр конкретного устройства включает в себя по меньшей мере одно из следующего: сетевой адрес, связанный с электронным устройством пользователя, которое обычно используется для установления сеансов связи; версию браузерного приложения, используемого для установления сеансов связи.

Возможен вариант осуществления сервера, в котором параметр пользовательского взаимодействия с устройством включает в себя по меньшей мере одно из: краткосрочный параметр пользовательского взаимодействия с устройством и долгосрочный параметр пользовательского взаимодействия с устройством.

Возможен вариант осуществления сервера, в котором процессор дополнительно выполнен с возможностью создавать хранящуюся модель поведения пользователя, связанную с учетной записью пользователя до получения идентификатора сеанса связи.

Возможен вариант осуществления сервера, в котором для создания хранящейся модели поведения санкционированного пользователя процессор выполнен с возможностью анализа по меньшей мере одного из: факторов конкретного устройства и факторов пользовательского взаимодействия с устройством.

Возможен вариант осуществления сервера, в котором для наложения запрета процессор выполнен с возможностью блокировки доступа к учетной записи пользователя.

Возможен вариант осуществления сервера, в котором для наложения запрета процессор выполнен с возможностью ограничения функциональности учетной записи пользователя.

Возможен вариант осуществления сервера, в котором процессор выполнен с возможностью выполнения процедуры проверки для соответствующего одного из первого или второго сеанса связи до выполнения запрета, для подтверждения того, является ли доступ пользователя несанкционированным.

Возможен вариант осуществления сервера, в котором для наложения запрета процессор выполнен с возможностью связывания куки, которые соответствуют одному из первого и второго сеанса связи, с меткой, указывающей на параметр нарушения безопасности.

Возможен вариант осуществления сервера, в котором процессор дополнительно выполнен с возможностью определения параметра нарушения безопасности, указывающего на степень доверия тому, что соответствующий один из первого и второго сеанса связи связан с санкционированным пользователем.

Возможен вариант осуществления сервера, в котором параметр нарушения безопасности включен в куки, хранящиеся в связи с соответствующим одним из первого и второго сеанса связи.

Другим объектом настоящей технологии является способ авторизации пользователя в сети, выполняемый на сервере и включающий в себя: обнаружение модели поведения несанкционированного пользователя, связанной с несанкционированным доступом к сетевому ресурсу несанкционированным лицом, причем модель поведения несанкционированного пользователя создают в момент блокировки несанкционированного доступа к сетевому ресурсу несанкционированным лицом; получение из журнала, хранящегося на сетевом сервере, указания на множество пользователей, каждый из которых связан с соответствующей моделью поведения пользователя; присвоение учетной записи пользователя параметра нарушения безопасности, если модель поведения пользователя совпадает с моделью поведения несанкционированного пользователя; наложение запрета на пользовательскую активность в учетной записи пользователя в ответ на параметр нарушения безопасности.

Возможен вариант осуществления способа, в котором дополнительно, до наложения запрета, выполняют процедуру проверки соответствующей учетной записи пользователя, для подтверждения того, что доступ пользователя является несанкционированным.

Возможен вариант осуществления способа, в котором выполнение процедуры проверки включает в себя направление пользователю вопроса, связанного с учетной записью пользователя.

Возможен вариант осуществления способа, в котором параметр нарушения безопасности включает в себя куки, связанные с учетной записью пользователя, которые отмечены меткой, указывающей на параметр нарушения безопасности.

Возможен вариант осуществления способа, в котором параметр нарушения безопасности указывает на степень доверия тому, что пользователь, связанный с учетной записью пользователя, является несанкционированным пользователем.

Возможен вариант осуществления способа, в котором запрет включает в себя блокировку доступа к учетной записи пользователя.

Возможен вариант осуществления способа, в котором запрет включает в себя ограничение функциональности учетной записи пользователя.

Возможен вариант осуществления способа, в котором модель поведения несанкционированного пользователя создают с помощью анализа по меньшей мере одного из: параметра конкретного устройства и параметра пользовательского взаимодействия с устройством.

Возможен вариант осуществления способа, в котором параметр пользовательского взаимодействия с устройством включает в себя по меньшей мере одно из следующего: шаблон щелчков, связанный с пользователем; шаблон движений мыши, связанный с пользователем; шаблон ввода, связанный с пользователем; шаблон использования функций, связанный с пользователем; временной шаблон пользователя, в котором обычно устанавливаются сеансы связи.

Возможен вариант осуществления способа, в котором параметр конкретного устройства включает в себя: сетевой адрес, связанный с электронным устройством пользователя, которое обычно используется для установления сеансов связи; версию браузерного приложения, используемого для установления сеансов связи.

Возможен вариант осуществления способа, в котором параметр пользовательского взаимодействия с устройством включает в себя по меньшей мере одно из: краткосрочный параметр пользовательского взаимодействия с устройством и долгосрочный параметр пользовательского взаимодействия с устройством.

Возможен вариант осуществления способа, в котором перед обнаружением дополнительно создают каждую из соответствующих моделей поведения пользователя. Возможен вариант осуществления способа, в котором соответствующая модель поведения пользователя создают с помощью анализа по меньшей мере одного из: параметра конкретного устройства и параметра пользовательского взаимодействия с устройством.

Возможен вариант осуществления способа, в котором параметр пользовательского взаимодействия с устройством включает в себя по меньшей мере одно из следующего: шаблон щелчков, связанный с пользователем; шаблон движений мыши, связанный с пользователем; шаблон ввода, связанный с пользователем; шаблон использования функций, связанный с пользователем; временной шаблон пользователя, в котором обычно устанавливаются сеансы связи.

Возможен вариант осуществления способа, в котором параметр конкретного устройства включает в себя по меньшей мере одно из следующего: сетевой адрес, связанный с электронным устройством пользователя, которое обычно используется для установления сеансов связи; версию браузерного приложения, используемого для установления сеансов связи.

Возможен вариант осуществления способа, в котором параметр пользовательского взаимодействия с устройством включает в себя по меньшей мере одно из: краткосрочный параметр пользовательского взаимодействия с устройством и долгосрочный параметр пользовательского взаимодействия с устройством.

Другим объектом настоящей технологии является сервер, включающий в себя: интерфейс связи для соединения с электронным устройством через сеть передачи данных; процессор, функционально соединенный с интерфейсом связи, процессор выполнен с возможностью: авторизации пользователя в сети, обнаружения модели поведения несанкционированного пользователя, связанной с несанкционированным доступом к сетевому ресурсу несанкционированным лицом; получения из журнала, хранящегося на сетевом сервере, указания на множество пользователей, каждый из которых связан с соответствующей моделью поведения пользователя; присвоение учетной записи пользователя параметра нарушения безопасности, если модель поведения пользователя совпадает с моделью поведения несанкционированного пользователя; наложение запрета на пользовательскую активность в учетной записи пользователя в ответ на параметр нарушения безопасности.

Возможен вариант осуществления сервера, в котором процессор дополнительно выполнен с возможностью выполнения процедуры проверки соответствующей учетной записи пользователя, для подтверждения того, что доступ пользователя является несанкционированным до наложения запрета.

Возможен вариант осуществления сервера, в котором для выполнения процедуры проверки процессор выполнен с возможностью направления пользователю вопроса, связанного с учетной записью пользователя.

Возможен вариант осуществления сервера, в котором параметр нарушения безопасности включает в себя куки, связанные с учетной записью пользователя, которые отмечены меткой, указывающей на параметр нарушения безопасности.

Возможен вариант осуществления сервера, в котором параметр нарушения безопасности содержит указание степени доверия тому, что пользователь, связанный с учетной записью пользователя, является несанкционированным пользователем.

Возможен вариант осуществления сервера, в котором для наложения запрета процессор выполнен с возможностью блокировки доступа к учетной записи пользователя.

Возможен вариант осуществления сервера, в котором для наложения запрета процессор выполнен с возможностью ограничения функциональности учетной записи пользователя.

Возможен вариант осуществления сервера, в котором модель поведения несанкционированного пользователя создана с помощью анализа по меньшей мере одного из: параметра конкретного устройства и параметра пользовательского взаимодействия с устройством.

Возможен вариант осуществления сервера, в котором параметр пользовательского взаимодействия с устройством включает в себя по меньшей мере одно из следующего: шаблон щелчков, связанный с пользователем; шаблон движений мыши, связанный с пользователем; шаблон ввода, связанный с пользователем; шаблон использования функций, связанный с пользователем; временной шаблон пользователя, в котором обычно устанавливаются сеансы связи.

Возможен вариант осуществления сервера, в котором параметр конкретного устройства включает в себя: сетевой адрес, связанный с электронным устройством пользователя, которое обычно используется для установления сеансов связи; версию браузерного приложения, используемого для установления сеансов связи.

Возможен вариант осуществления сервера, в котором параметр пользовательского взаимодействия с устройством включает в себя, по меньшей мере одно из: краткосрочный параметр пользовательского взаимодействия с устройством и долгосрочный параметр пользовательского взаимодействия с устройством.

Возможен вариант осуществления сервера, в котором процессор дополнительно выполнен с возможностью создания каждой из соответствующих моделей поведения пользователя до этапа обнаружения.

Возможен вариант осуществления сервера, в котором соответствующая модель поведения пользователя создана с помощью анализа по меньшей мере одного из: параметра конкретного устройства и параметра пользовательского взаимодействия с устройством.

Возможен вариант осуществления сервера, в котором параметр пользовательского взаимодействия с устройством включает в себя, по меньшей мере одно из следующего: шаблон щелчков, связанный с пользователем; шаблон движений мыши, связанный с пользователем; шаблон ввода, связанный с пользователем; шаблон использования функций, связанный с пользователем; временной шаблон пользователя, в котором обычно устанавливаются сеансы связи.

Возможен вариант осуществления сервера, в котором параметр конкретного устройства включает в себя, по меньшей мере, одно из следующего: сетевой адрес, связанный с электронным устройством пользователя, которое обычно используется для установления сеансов связи; версию браузерного приложения, используемого для установления сеансов связи.

В контексте настоящего описания, если четко не указано иное, «сервер» подразумевает под собой компьютерную программу, работающую на соответствующем оборудовании, которая способна получать запросы (например, от электронных устройств) по сети и выполнять эти запросы или инициировать выполнение этих запросов. Оборудование может представлять собой один физический компьютер или одну физическую компьютерную систему, но ни то, ни другое не является обязательным для данной технологии.

В контексте настоящей технологии использование выражения «сервер» не означает, что каждая задача (например, полученные инструкции или запросы) или какая-либо конкретная задача будет получена, выполнена или инициирована к выполнению одним и тем же сервером (то есть одним и тем же программным обеспечением и/или аппаратным обеспечением); это означает, что любое количество элементов программного обеспечения или аппаратных устройств может быть вовлечено в прием/передачу, выполнение или инициирование выполнения любого запроса или последствия любого запроса, связанного с клиентским устройством, и все это программное и аппаратное обеспечение может являться одним сервером или несколькими серверами, оба варианта включены в выражение «по меньшей мере один сервер».

В контексте настоящего описания, если четко не указано иное, «электронное устройство» подразумевает под собой аппаратное устройство, способное работать с программным обеспечением, подходящим к решению соответствующей задачи. Таким образом, примерами электронных устройств (среди прочего) могут служить персональные компьютеры (настольные компьютеры, ноутбуки, нетбуки и т.п.) смартфоны, планшеты, а также сетевое оборудование, такое как маршрутизаторы, коммутаторы и шлюзы. Следует иметь в виду, что устройство, ведущее себя как электронное устройство в настоящем контексте, может вести себя как сервер по отношению к другим электронным устройствам. Использование выражения «электронное устройство» не исключает возможности использования множества электронных устройств для получения/отправки, выполнения или инициирования выполнения любой задачи или запроса, или же последствий любой задачи или запроса, или же этапов любого вышеописанного метода.

В контексте настоящего описания, если четко не указано иное, термин «информация» включает в себя информацию любую информацию, которая может храниться в базе данных. Таким образом, информация включает в себя, среди прочего, аудиовизуальные произведения (изображения, видео, звукозаписи, презентации и т.д.), данные (данные о местоположении, цифровые данные, имена пользователей, пароли, адреса электронной почты и т.д.), текст (мнения, комментарии, вопросы, сообщения и т.д.), документы, таблицы и т.д.

В контексте настоящего описания, если четко не указано иное, термин «компонент» подразумевает под собой программное обеспечение (соответствующее конкретному аппаратному контексту), которое является необходимым и достаточным для выполнения конкретной(ых) указанной(ых) функции(й).

В контексте настоящего описания, если четко не указано иное, слова «первый», «второй», «третий» и и т.д. используются в виде прилагательных исключительно для того, чтобы отличать существительные, к которым они относятся, друг от друга, а не для целей описания какой-либо конкретной связи между этими существительными. Так, например, следует иметь в виду, что использование терминов "первый сервер" и "третий сервер" не подразумевает какого-либо порядка, отнесения к определенному типу, хронологии, иерархии или ранжирования (например) серверов/между серверами, равно как и их использование (само по себе) не предполагает, что некий "второй сервер" обязательно должен существовать в той или иной ситуации. В дальнейшем, как указано здесь в других контекстах, упоминание "первого" элемента и "второго" элемента не исключает возможности того, что это один и тот же фактический реальный элемент. Так, например, в некоторых случаях, "первый" сервер и "второй" сервер могут являться одним и тем же программным и/или аппаратным обеспечением, а в других случаях они могут являться разным программным и/или аппаратным обеспечением.

Каждый вариант осуществления настоящей технологии включает по меньшей мере одну из вышеупомянутых целей и/или объектов, но наличие всех не является обязательным. Следует иметь в виду, что некоторые варианты осуществления данной технологии, полученные в результате попыток достичь вышеупомянутой цели, могут удовлетворять и другим целям, отдельно не указанным здесь.

Варианты осуществления настоящей технологии станут очевидными из последующего описания, прилагаемых чертежей и прилагаемой формулы изобретения.

Краткое описание чертежей

Для лучшего понимания настоящей технологии, а также других вариантов осуществления сделана ссылка на следующее описание, которое должно использоваться в сочетании с прилагаемыми чертежами, где:

На Фиг. 1 показана система, реализованная в соответствии с неограничивающими вариантами осуществления настоящей технологии.

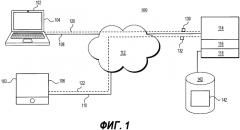

На Фиг. 2 показан неограничивающий вариант осуществления таблицы профилей пользователей, находящейся на сервере системы, показанной на Фиг. 1.

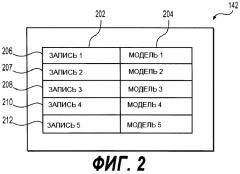

На Фиг. 3 показан неограничивающий вариант осуществления информации, хранящейся в связи с данной моделью поведения пользователя, хранящейся в таблице профилей пользователей, показанной на Фиг. 2.

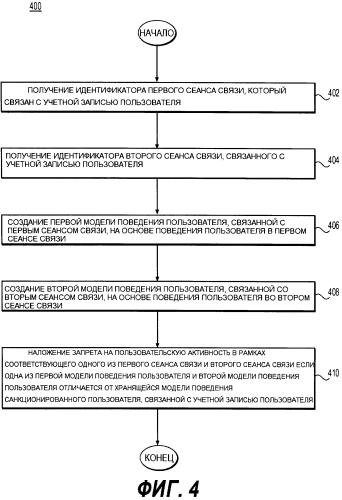

На Фиг. 4 показана блок-схема способа, выполненного в соответствии с вариантами осуществления настоящей технологии, не ограничивающими ее объем.

На Фиг. 5 показана блок-схема способа, реализованного в соответствии с другими вариантами осуществления настоящей технологии, не ограничивающими ее объем.

Осуществление изобретения

На Фиг. 1 показана схема системы 100. Важно иметь в виду, что система 100 является лишь одним из вариантов осуществления настоящей технологии. Таким образом, все последующее описание представлено только как описание иллюстративного примера настоящей технологии. Это описание не предназначено для определения объема или установления границ настоящей технологии. Некоторые полезные примеры модификаций компьютерной системы 100 также могут быть охвачены нижеследующим описанием.

Целью этого является также исключительно облегчение понимания, а не определение объема и границ настоящей технологии. Эти модификации не представляют собой исчерпывающий список, и специалистам в данной области техники будет понятно, что возможны и другие модификации. Кроме того, это не должно интерпретироваться так, что там, где это еще не было сделано, т.е. там, где не были изложены примеры модификаций, никакие модификации невозможны, и/или что то, что описано, является единственным вариантом осуществления этого элемента настоящей технологии. Как будет понятно специалисту в данной области техники, это, скорее всего, не так. Кроме того, следует иметь в виду, что система 100 представляет собой в некоторых конкретных проявлениях достаточно простой вариант осуществления настоящей технологии, и в подобном случае представлен здесь с целью облегчения понимания. Как будет понятно специалисту в данной области техники, многие варианты осуществления настоящей технологии будут обладать гораздо большей сложностью.

На Фиг. 1 представлена система 100 в соответствии с одним из вариантов осуществления. Система 100 включает в себя первое электронное устройство 102. Первое электронное устройство 102 обычно связано с пользователем (не показан) и, таким образом, иногда может упоминаться как «клиентское устройство». Следует отметить, что тот факт, что первое электронное устройство 102 связано с пользователем, не подразумевает какого-либо конкретного режима работы, равно как и необходимости входа в систему, быть зарегистрированным, или чего-либо подобного.

Варианты первого электронного устройства 102 конкретно не ограничены, но в качестве примера перового электронного устройства 102 могут использоваться персональные компьютеры (настольные компьютеры, ноутбуки, нетбуки и т.п.), беспроводные электронные устройства (мобильные телефоны, смартфоны, планшеты и т.п.), а также сетевое оборудование (маршрутизаторы, коммутаторы или шлюзы). Общий вариант осуществления первого электронного устройства 102 известен в области техники, и поэтому не будет здесь подробно описан. Достаточно сказать, что первое электронное устройство 102 содержит пользовательский интерфейс ввода (например, клавиатуру, мышь, сенсорную панель, сенсорный экран и т.п.) для получения пользовательского ввода; пользовательский интерфейс вывода (например, экран, сенсорный экран, принтер и т.п.) для предоставления визуального или звукового вывода пользователю; интерфейс сетевой связи (например, модем, сетевую карту и т.п.) для двусторонней связи по сети 112 передачи данных; и процессор, соединенный с пользовательским интерфейсом ввода, пользовательским интерфейсом вывода и интерфейсом сетевой связи, который выполнен с возможностью выполнять различные процедуры, включая те, что описаны ниже. С этой целью процессор может сохранять или иметь доступ к машиночитаемым командам, выполнение которых инициирует процессор выполнять различные описанные здесь процедуры.

Система 100 дополнительно включает в себя второе электронное устройство 103. Второе электронное устройство 103 также связано с пользователем (не показан) и, таким образом, иногда может упоминаться как «клиентское устройство». Следует отметить, что тот факт, что второе электронное устройство 103 связано с пользователем, не подразумевает какого-либо конкретного режима работы, равно как и необходимости входа в систему, быть зарегистрированным, или чего-либо подобного.

Первое электронное устройство 102 включает в себя аппаратное и/или прикладное программное, и/или системное программное обеспечение (или их комбинацию), для выполнения сетевого приложения 104. Второе электронное устройство 103 включает в себя аппаратное и/или прикладное программное, и/или системное программное обеспечение (или их комбинацию), для выполнения сетевого приложения 106. В общем случае, природа сетевого приложения 104 и сетевого приложения 106 конкретно никак не ограничена. В различных вариантах осуществления настоящей технологии сетевое приложение 104 и сетевое приложение 106 могут позволять пользователю выполнять одно или несколько из следующего: отправлять и получать электронные сообщения (например, электронные письма, текстовые сообщения, мультимедийные сообщения и тому подобное), просматривать сетевые ресурсы (например, проводить поиск и/или получать доступ к веб-ресурсам) и тому подобное.

Для представленных ниже примеров предполагается, что сетевое приложение 104 и сетевое приложение 106 используются как почтовые приложения.

Кроме того, система 100 включает в себя вышеупомянутую сеть 112 передачи данных. В некоторых вариантах осуществления настоящей технологии, не ограничивающих ее объем, сеть 112 связи может представлять собой Интернет. В других вариантах осуществления настоящей технологии, сеть 112 передачи данных может быть реализована иначе - в виде глобальной сети связи, локальной сети связи, частной сети связи и т.п.

Первое электронное устройство 102 соединено с сетью 112 передачи данные через первую линию 108 передачи данных, а второе электронное устройство 103 соединено с сетью 112 передачи данные через вторую линию 110 передачи данных. То, как именно реализованы первая линия 108 передачи данных и вторая линия 110 передачи данных, никак конкретно не ограничено, и будет зависеть только от того, как именно реализованы соответствующие первое электронное устройство 102 и второе электронное устройство 103.

Например, первое электронное устройство 102 представляет собой, в данном примере, ноутбук, первая линия 108 передачи данных может быть как беспроводной (беспроводной интернет Wireless Fidelity или коротко WiFi®, Bluetooth® и т.п) так и проводной (соединение на основе сети EthernetTM).

Или, например, второе электронное устройство 103 представляет собой, в данном примере, планшет, тогда вторая линия 110 передачи данных может быть как беспроводной (беспроводной интернет Wireless Fidelity или коротко WiFi®, Bluetooth® и т.п) так и сотовой (например, 3G, LTE и так далее).

Система 100 дополнительно включает в себя сервер 114, соединенный с сетью 112 передачи данных через линию передачи данных (отдельно не пронумерована). Сервер 114 может представлять собой обычный компьютерный сервер. В примере варианта осуществления, сервер 114 может представлять собой сервер Dell™ PowerEdge™, на котором используется операционная система Microsoft™ Windows Server™. Излишне говорить, что сервер 114 может представлять собой любое другое подходящее аппаратное и/или прикладное программное, и/или системное программное обеспечение или их комбинацию. В представленном варианте осуществления настоящей технологии, не ограничивающем ее объем, сервер 114 является одиночным сервером. В других вариантах осуществления настоящей технологии, не ограничивающих ее объем, функциональность сервера 114 может быть разделена, и может выполняться с помощью нескольких серверов. С учетом представленных выше примеров сетевого приложения 104 и сетевого приложения 106, которые реализованы как почтовые приложения, сервер 114 может быть реализован как почтовый сервер.

Вариант осуществления сервера 114 хорошо известен. Тем не менее, вкратце, сервер 114 содержит интерфейс связи (не показан), который настроен и выполнен с возможностью устанавливать соединение с различными элементами (например, первым электронным устройством 102 и другими устройствами, потенциально присоединенными к сети 112 передачи данных) через сеть 112 передачи данных. Сервер 114 дополнительно включает в себя одно или несколько из следующего: компьютерный процессор (не показан), функционально соединенный с интерфейсом связи и настроенный и выполненный с возможностью выполнять различные процессы, описанные здесь.

Для того чтобы авторизовать пользователя в почтовом сервисе, предоставляемом сервером 114, обычно пользователю необходимо ввести учетные данные, чтобы авторизовать себя на сервере 114. Учетные данные могут представлять собой сочетание логина и пароля или же любое другое средство аутентификации.

Для целей настоящего описания, представленного ниже, предполагается, что пользователь авторизован в почтовом сервисе в обоих почтовых приложениях 104 и 106. Другими словами, только в качестве примера предполагается, что пользователь предоставил свои учетные данные и пароль обоим почтовым приложениям 104 и 106. Таким образом, первое электронное устройство 102 устанавливает первый сеанс 120 связи между первым электронным устройством 102 и сервером 114. Второе электронное устройство 103 устанавливает второй сеанс 122 связи между первым электронным устройством 102 и сервером 114.

Сервер 114 выполнен с возможностью запускать модуль 116 доступа. Модуль 116 доступа выполнен с возможностью получать запрос на доступ от пользователя, запрос пользователя включает в себя учетные данные от сетевог