Способ аутентификации электронного изображения (варианты)

Иллюстрации

Показать всеИзобретение относится к защите подлинности электронных изображений (ЭИ), сжимаемых алгоритмами сжатия ЭИ, передаваемых по общедоступным каналам передачи. Техническим результатом является уменьшение разницы длины кодированного с обеспечением аутентификации ЭИ по сравнению с длиной кодированного без обеспечения аутентификации ЭИ. У отправителя над ЭИ выполняют вейвлет преобразование, полученные вейвлет коэффициенты квантуют и разделяют на кодовые блоки, из которых формируют упорядоченные двоичные последовательности, которые кодируют в кодированные последовательности. Перед кодированием устанавливают секретные начальные границы интервала кодирования в соответствии с секретным ключом. Передают кодированное ЭИ получателю. Проверяют подлинность ЭИ: декодируют кодированные последовательности в упорядоченные двоичные последовательности, причем перед декодированием устанавливают секретные начальные границы интервала декодирования в соответствии с секретным ключом; повторяют действия по проверке подлинности принятых кодовых блоков до завершения их приема. Принятое ЭИ считают подлинным, если подлинными оказываются все принятые кодовые блоки. 4 н. и 4 з.п. ф-лы, 38 ил.

Реферат

Заявленные технические решения объединены единым изобретательским замыслом и относятся к области электросвязи и информационных технологий, а именно к технике защиты подлинности электронных изображений (ЭИ), сжимаемых алгоритмами сжатия ЭИ, такими как JPEG2000, Н.264 и т.п., передаваемых отправителем получателю по общедоступным каналам передачи, в которых нарушитель может осуществлять действия по навязыванию получателю неподлинных ЭИ.

Заявленные объекты изобретения могут быть использованы для обеспечения подлинности ЭИ, передаваемых в современных информационно-телекоммуникационных системах.

Известны способы аутентификации ЭИ на основе вычисления отправителем и проверки получателем имитовставки двоичной последовательности (ДП) этого изображения. Эти способы относятся к криптографическим способам контроля подлинности ЭИ и описаны, например, в государственном стандарте 28147-89. Системы обработки информации. Защита криптографическая. Алгоритм криптографического преобразования. - М.: Госстандарт СССР. 1989, стр. 9-14. В данных способах ЭИ сжимают в соответствии с алгоритмом JPEG2000, предписанным международным стандартом ISO/IES 15444. Двоичную последовательность сжатого электронного изображения JPEG разделяют у отправителя на последовательные блоки длиной n бит, где обычно n=64. По криптографической функции формирования имитовставки с использованием заранее сформированной для отправителя и получателя двоичной последовательности (ДП) секретного ключа (СК) последовательно от каждого блока с учетом предыдущего зашифрованного блока формируют зашифрованный текущий блок до тех пор, пока поступает ДП ЭИ. Из последнего зашифрованного блока выделяют ДП имитовставки ЭИ длиной l<n бит.Затем ДП ЭИ и ДП имитовставки передают по каналу связи или записывают на электронные носители, например, CD или DVD диски. Принятое получателем ЭИ проверяют, для чего заново разделяют его ДП на последовательные принятые блоки длиной n бит, по криптографической функции формирования имитовставки с использованием ДПСК последовательно от каждого принятого блока с учетом предыдущего зашифрованного принятого блока формируют очередной зашифрованный принятый блок до тех пор, пока поступает ДП принятого ЭИ. Из последнего зашифрованного принятого блока выделяют длиной l<n бит ДП имитовставки принятого ЭИ и при полном совпадении заново сформированной и принятой имитовставок принятое ЭИ считают подлинным.

Недостатками указанных аналогов являются:

- невозможность проверки подлинности части аутентифицированного с использованием имитовставки ЭИ;

- уменьшение пропускной способности каналов передачи или необходимость использования запоминающих устройств большой емкости из-за включения и последующей передачи по каналу связи имитовставки электронного изображения.

Известны также способы аутентификации ЭИ на основе вычисления и встраивания цифровых водяных знаков (ЦВЗ) в электронное изображение. Эти способы относятся к стеганографическим способам контроля подлинности ЭИ и описаны, например, в способе аутентификации ЭИ по патенту США 7313696 МПК H04L 9/00 (2006.01) от 25.12.07. Данный способ аутентификации ЭИ заключается в предварительном формировании для отправителя и получателя ДП СК, криптографической функции хэширования и криптографической функции шифрования. У отправителя разделяют ЭИ на M≥2 блоков каждый размером n1×n2 пикселов, где n1≥2 и n2≥2, над каждым m-ым, где m=1, 2, …, М, блоком ЭИ выполняют вейвлет преобразование, полученные в результате преобразования вейвлет коэффициенты квантуют и преобразуют в ДП вейвлет коэффициентов m-го блока ЭИ, которые преобразуют в N≥2 УДП вейвлет коэффициентов m-го блока ЭИ. Из K, где K=N-1, УДП ВК m-го блока ЭИ вычисляют его хэширующую последовательность с помощью предварительно сформированной криптографической функции хэширования. Затем из хэширующей последовательности m-го блока ЭИ вычисляют его ДП цифрового водяного знака с помощью предварительно сформированных криптографической функции шифрования и ДП СК. Аутентифицируют m-й блок ЭИ, для чего встраивают ДП ЦВЗ m-го блока ЭИ в N-ую УДП ВК этого блока ЭИ заменой N-ой УДП ВК этого блока ЭИ на его ДП ЦВЗ.

Полученные УДП ВК с встроенной ДП ЦВЗ m-го блока ЭИ кодируют с использованием арифметического кодирования в кодированные последовательности этого блока, включающие маркеры, причем действия по аутентификации у отправителя блоков ЭИ повторяют до завершения их поступления.

Передают аутентифицированное ЭИ получателю, где проверяют подлинность принятого получателем ЭИ, для чего разделяют ДП принятого получателем ЭИ на двоичные последовательности его принятых блоков, которые разделяют на кодированные последовательности m-го принятого блока ЭИ, декодируют их и выделяют N УДП ВК m-го принятого блока ЭИ. Выделяют из N-ой УДП ВК m-го принятого блока ЭИ ДП ЦВЗ m-го принятого блока ЭИ и запоминают ее.

Из K УДП ВК m-го принятого блока ЭИ вычисляют его хэширующую последовательность с помощью предварительно сформированной криптографической функции хэширования. Затем из хэширующей последовательности m-го принятого блока ЭИ вычисляют его ДП ЦВЗ с помощью предварительно сформированных криптографической функции шифрования и ДП СК и сравнивают ее с ранее выделенной и запомненной ДП ЦВЗ m-го принятого блока ЭИ. При их совпадении m-ый принятый блок ЭИ считают подлинным. Повторяют действия по проверке подлинности принятых блоков ЭИ до завершения их приема. Принятое ЭИ считают подлинным, если подлинными оказываются М принятых блоков ЭИ.

Недостатком указанных аналогов является относительно низкая устойчивость аутентифицированного ЭИ к воздействию ошибок канала передачи. Это обусловлено тем, что при искажении ошибками канала передачи любого бита ДП m-го принятого аутентифицированного БЭИ в этой двоичной последовательности происходит размножение ошибок из-за использовании функции хэширования для ее вычисления и в итоге этот БЭИ считают неподлинным.

Наиболее близким по своей технической сущности к заявленным способам аутентификации ЭИ является способ аутентификации ЭИ, описанный в международном стандарте защиты ЭИ: Документ ISO/IEC FCD15444-8: Information technology - JPEG2000 image coding system. Part 8. Secure JPEG2000. Женева, 2004, стр. 66-89. Способ-прототип аутентификации ЭИ заключается в предварительном формировании для отправителя и получателя ДП СК и криптографической функции хэширования. У отправителя над ЭИ выполняют вейвлет преобразование, полученные в результате преобразования вейвлет коэффициенты квантуют и разделяют на N≥2 кодовых блоков квантованных вейвлет коэффициентов каждый размером n1×n2 коэффициентов, где n1≥2 и n2≥2, квантованные вейвлет коэффициенты n-го, где n=1, 2, …, N, кодового блока квантованных вейвлет коэффициентов преобразуют в двоичные последовательности квантованных вейвлет коэффициентов n-го кодового блока, которые преобразуют в L≥2 упорядоченные двоичные последовательности (УДП) квантованных вейвлет коэффициентов n-го кодового блока, из первых K, где 1≤K≤L, УДП квантованных вейвлет коэффициентов n-го кодового блока с использованием предварительно сформированных криптографической функции хэширования и ДП СК вычисляют ДП цифрового водяного знака (ЦВЗ) n-го кодового блока, которую встраивают в последние T, где K≤T≤L, УДП квантованных вейвлет коэффициентов этого же блока, номера которых определяют предварительно сформированной ДП СК, УДП квантованных вейвлет коэффициентов n-го кодового блока, включая УДП вейвлет коэффициентов с встроенной ДП ЦВЗ n-го кодового блока, кодируют с использованием арифметического кодирования в кодированные последовательности этого блока, по окончании арифметического кодирования УДП квантованных вейвлет коэффициентов n-го кодового блока в ДП кодированного ЭИ записывают разделительный маркер кодового блока, причем действия по аутентификации у отправителя кодовых блоков повторяют до завершения их поступления.

Передают кодированное ЭИ получателю, где проверяют подлинность принятого получателем ЭИ, для чего разделяют ДП принятого получателем ЭИ на двоичные последовательности его принятых блоков, которые разделяют на кодированные последовательности принятых кодовых блоков, декодируют кодированные последовательности n-го принятого кодового блока с использованием арифметического декодирования и выделяют L УДП квантованных вейвлет коэффициентов n-го принятого кодового блока, из последних T УДП квантованных вейвлет коэффициентов n-го принятого кодового блока, номера которых определяют предварительно сформированной ДП СК, выделяют ДП ЦВЗ n-го принятого кодового блока, которую запоминают, из первых K УДП квантованных вейвлет коэффициентов n-го принятого кодового блока с использованием предварительно сформированных криптографической функции хэширования и ДП СК вычисляют ДП ЦВЗ n-го принятого кодового блока, которую побитно сравнивают с запомненной выделенной ДП ЦВЗ этого блока, при их совпадении n-ый принятый кодовый блок считают подлинным, повторяют действия по проверке подлинности принятых кодовых блоков до завершения их приема, принятое ЭИ считают подлинным, если подлинными оказываются N принятых кодовых блоков.

Способ-прототип аутентификации ЭИ обеспечивает контроль подлинности ЭИ, сжимаемого с использованием алгоритмов сжатия, таких как JPEG2000 и т.п.

Недостатком ближайшего аналога (прототипа) является существенное увеличение длины кодированного с обеспечением аутентификации ЭИ по сравнению с длиной кодированного без обеспечения аутентификации ЭИ. Данное увеличение длины обусловлено тем, что при аутентификации в кодированное ЭИ встраивается значительное число достаточно длинных двоичных последовательностей ЦВЗ в каждый n-ый кодовый блок. Для обеспечения высокой защищенности к попыткам со стороны нарушителя подмены подлинного аутентифицированного ЭИ на неподлинное ЭИ длина двоичных последовательностей ЦВЗ каждого кодового блока должна быть не менее 32 бит, а число кодовых блоков в электронном изображении достаточно велико, что вызывает существенное увеличение длины кодированного с обеспечением аутентификации ЭИ по сравнению с длиной кодированного без обеспечения аутентификации ЭИ.

Техническим результатом заявляемых решений является уменьшение разницы длины кодированного с обеспечением аутентификации ЭИ по сравнению с длиной кодированного без обеспечения аутентификации ЭИ.

Указанный технический результат в первом варианте заявляемого способа аутентификации ЭИ, использующего установку секретных начальных границ интервалов кодирования и декодирования, достигается тем, что в известном способе аутентификации ЭИ, заключающемся в предварительном формировании для отправителя и получателя двоичной последовательности секретного ключа, у отправителя над ЭИ выполняют вейвлет преобразование, полученные в результате преобразования вейвлет коэффициенты квантуют и разделяют на N≥2 кодовых блоков квантованных вейвлет коэффициентов каждый размером n1×n2 коэффициентов, где n1≥2 и n2≥2, квантованные вейвлет коэффициенты n-го, где n=1, 2, …, N, кодового блока квантованных вейвлет коэффициентов преобразуют в двоичные последовательности квантованных вейвлет коэффициентов n-го кодового блока, которые преобразуют в L≥2 упорядоченных двоичных последовательностей квантованных вейвлет коэффициентов n-го кодового блока, упорядоченные двоичные последовательности квантованных вейвлет коэффициентов n-го кодового блока кодируют с использованием арифметического кодирования в кодированные последовательности этого блока, по окончании арифметического кодирования УДП квантованных вейвлет коэффициентов n-го кодового блока в двоичную последовательность кодированного ЭИ записывают разделительный маркер кодового блока, причем действия по аутентификации у отправителя кодовых блоков повторяют до завершения их поступления, передают кодированное ЭИ получателю, где проверяют подлинность принятого получателем ЭИ, для чего разделяют ДП принятого получателем ЭИ на двоичные последовательности его принятых блоков с использованием разделительного маркера каждого кодового блока, которые разделяют на кодированные последовательности n-го принятого кодового блока, декодируют кодированные последовательности n-го принятого кодового блока с использованием арифметического декодирования в L упорядоченных двоичных последовательностей квантованных вейвлет коэффициентов n-го принятого кодового блока, повторяют действия по проверке подлинности принятых кодовых блоков до завершения их приема, принятое ЭИ считают подлинным, если подлинными оказываются N принятых кодовых блоков, дополнительно предварительно для отправителя и получателя вычисляют длину упорядоченной двоичной последовательности квантованных вейвлет коэффициентов кодового блока.

У отправителя перед кодированием УДП квантованных вейвлет коэффициентов n-го кодового блока с использованием арифметического кодирования устанавливают секретные начальные границы интервала кодирования арифметического кодирования в соответствии с предварительно сформированной ДП СК или в соответствии с предварительно сформированной ДП СК и номером n-го кодового блока.

У получателя перед декодированием кодированных последовательностей n-го принятого кодового блока с использованием арифметического декодирования устанавливают секретные начальные границы интервала декодирования арифметического декодирования в соответствии с предварительно сформированной ДП СК или в соответствии с предварительно сформированной ДП СК и номером n-го принятого кодового блока. После декодирования упорядоченных двоичных последовательностей квантованных вейвлет коэффициентов n-го принятого кодового блока подсчитывают длину каждой декодированной упорядоченной двоичной последовательности квантованных вейвлет коэффициентов этого блока и сравнивают подсчитанные значения этой длины с предварительно вычисленной длиной упорядоченной двоичной последовательности квантованных вейвлет коэффициентов кодового блока, и при их совпадении для каждой из L подсчитанных значений длины n-ый принятый кодовый блок считают подлинным.

Таким образом, в первом варианте способа аутентификации ЭИ используют установку секретных начальных границ интервала кодирования арифметического кодирования и интервала декодирования арифметического декодирования в соответствии с предварительно сформированной ДП СК.

Указанный технический результат во втором варианте заявляемого способа аутентификации ЭИ, использующего установку секретных начальных значений вероятностей кодируемых и декодируемых нулевых символов и единичных символов, достигается тем, что в известном способе аутентификации ЭИ, заключающемся в предварительном формировании для отправителя и получателя двоичной последовательности секретного ключа, у отправителя над ЭИ выполняют вейвлет преобразование, полученные в результате преобразования вейвлет коэффициенты квантуют и разделяют на N≥2 кодовых блоков квантованных вейвлет коэффициентов каждый размером n1×n2 коэффициентов, где n1≥2 и n2>2, квантованные вейвлет коэффициенты n-го, где n=1, 2, …, N, кодового блока квантованных вейвлет коэффициентов преобразуют в двоичные последовательности квантованных вейвлет коэффициентов n-го кодового блока, которые преобразуют в L≥2 упорядоченных двоичных последовательностей квантованных вейвлет коэффициентов n-го кодового блока, упорядоченные двоичные последовательности квантованных вейвлет коэффициентов n-го кодового блока кодируют с использованием арифметического кодирования в кодированные последовательности этого блока, по окончании арифметического кодирования УДП квантованных вейвлет коэффициентов n-го кодового блока в двоичную последовательность кодированного ЭИ записывают разделительный маркер кодового блока, причем действия по аутентификации у отправителя кодовых блоков повторяют до завершения их поступления, передают кодированное ЭИ получателю, где проверяют подлинность принятого получателем ЭИ, для чего разделяют ДП принятого получателем ЭИ на двоичные последовательности его принятых блоков с использованием разделительного маркера каждого кодового блока, которые разделяют на кодированные последовательности n-го принятого кодового блока, декодируют кодированные последовательности n-го принятого кодового блока с использованием арифметического декодирования в L упорядоченных двоичных последовательностей квантованных вейвлет коэффициентов n-го принятого кодового блока, повторяют действия по проверке подлинности принятых кодовых блоков до завершения их приема, принятое ЭИ считают подлинным, если подлинными оказываются N принятых кодовых блоков, дополнительно предварительно для отправителя и получателя вычисляют длину упорядоченной двоичной последовательности квантованных вейвлет коэффициентов кодового блока.

У отправителя перед кодированием УДП квантованных вейвлет коэффициентов n-го кодового блока с использованием арифметического кодирования устанавливают секретные начальные значения вероятностей кодируемых нулевых символов и единичных символов в соответствии с предварительно сформированной ДП СК или в соответствии с предварительно сформированной ДП СК и номером n-го кодового блока.

У получателя перед декодированием кодированных последовательностей n-го принятого кодового блока с использованием арифметического декодирования устанавливают секретные начальные значения вероятностей декодируемых нулевых символов и единичных символов в соответствии с предварительно сформированной ДП СК или в соответствии с предварительно сформированной ДП СК и номером n-го принятого кодового блока. После декодирования упорядоченных двоичных последовательностей квантованных вейвлет коэффициентов n-го принятого кодового блока подсчитывают длину каждой декодированной упорядоченной двоичной последовательности квантованных вейвлет коэффициентов этого блока и сравнивают подсчитанные значения этой длины с предварительно вычисленной длиной упорядоченной двоичной последовательности квантованных вейвлет коэффициентов кодового блока, и при их совпадении для каждой из L подсчитанных значений длины n-ый принятый кодовый блок считают подлинным.

Таким образом, во втором варианте способа аутентификации ЭИ используют установку секретных начальных значений вероятностей кодируемых нулевых символов и единичных символов и секретных начальных значений вероятностей декодируемых нулевых символов и единичных символов в соответствии с предварительно сформированной ДП СК.

Указанный технический результат в третьем варианте заявляемого способа аутентификации ЭИ, использующего изменение по ключу границ интервала кодирования арифметического кодирования и интервала декодирования арифметического декодировании для каждого кодируемого и декодируемого бита, заключающемся в предварительном формировании для отправителя и получателя двоичной последовательности секретного ключа, у отправителя над электронным изображением выполняют вейвлет преобразование, полученные в результате преобразования вейвлет коэффициенты квантуют и разделяют на N≥2 кодовых блоков квантованных вейвлет коэффициентов каждый размером n1×n2 коэффициентов, где n1≥2 и n2≥2, квантованные вейвлет коэффициенты n-го, где n=1, 2, …, N, кодового блока квантованных вейвлет коэффициентов преобразуют в двоичные последовательности квантованных вейвлет коэффициентов n-го кодового блока, которые преобразуют в L≥2 упорядоченные двоичные последовательности квантованных вейвлет коэффициентов n-го кодового блока, УДП квантованных вейвлет коэффициентов n-го кодового блока кодируют с использованием арифметического кодирования в кодированные последовательности этого блока, по окончании арифметического кодирования УДП квантованных вейвлет коэффициентов n-го кодового блока в ДП кодированного ЭИ записывают разделительный маркер кодового блока, причем действия по аутентификации у отправителя кодовых блоков повторяют до завершения их поступления, передают кодированное ЭИ получателю, где проверяют подлинность принятого получателем ЭИ, для чего разделяют двоичную последовательность принятого получателем ЭИ на двоичные последовательности его принятых блоков с использованием разделительного маркера каждого кодового блока, которые разделяют на кодированные последовательности n-го принятого кодового блока, декодируют кодированные последовательности n-го принятого кодового блока с использованием арифметического декодирования в L упорядоченных двоичных последовательностей квантованных вейвлет коэффициентов n-го принятого кодового блока, повторяют действия по проверке подлинности принятых кодовых блоков до завершения их приема, принятое ЭИ считают подлинным, если подлинными оказываются N принятых кодовых блоков, дополнительно предварительно для отправителя и получателя вычисляют длину упорядоченной двоичной последовательности квантованных вейвлет коэффициентов кодового блока.

У отправителя перед кодированием очередного бита очередной УДП квантованных вейвлет коэффициентов n-го кодового блока с использованием арифметического кодирования изменяют границы интервала кодирования арифметического кодирования в соответствии с предварительно сформированной ДП СК или в соответствии с предварительно сформированной ДП СК и номером n-го кодового блока, у получателя перед декодированием очередного бита очередной кодированной последовательности n-го принятого кодового блока с использованием арифметического декодирования изменяют границы интервала декодирования арифметического декодирования в соответствии с предварительно сформированной ДП СК или в соответствии с предварительно сформированной ДП СК и номером n-го принятого кодового блока. После декодирования упорядоченных двоичных последовательностей квантованных вейвлет коэффициентов n-го принятого кодового блока подсчитывают длину каждой декодированной упорядоченной двоичной последовательности квантованных вейвлет коэффициентов этого блока и сравнивают подсчитанные значения этой значений длины с предварительно вычисленной длиной упорядоченной двоичной последовательности квантованных вейвлет коэффициентов кодового блока, и при их совпадении для каждой из L подсчитанных значений длины n-ый принятый кодовый блок считают подлинным.

Таким образом, в третьем варианте способа аутентификации ЭИ используют изменение по ключу границ интервала кодирования арифметического кодирования перед кодированием очередного бита очередной УДП квантованных вейвлет коэффициентов n-го кодового блока с использованием арифметического кодирования и соответствующее изменение по ключу границ интервала декодирования арифметического декодирования перед декодированием очередного бита очередной кодированной последовательности n-го принятого кодового блока с использованием арифметического декодирования в соответствии с предварительно сформированной ДП СК.

Указанный технический результат в четвертом варианте заявляемого способа аутентификации ЭИ, использующего изменение по секретному ключу значений вероятности кодируемых и декодируемых нулевых и единичных символов для каждого кодируемого и декодируемого бита, заключающемся в предварительном формировании для отправителя и получателя двоичной последовательности секретного ключа, у отправителя над электронным изображением выполняют вейвлет преобразование, полученные в результате преобразования вейвлет коэффициенты квантуют и разделяют на N≥2 кодовых блоков квантованных вейвлет коэффициентов каждый размером n1×n2 коэффициентов, где n1≥2 и n2≥2, квантованные вейвлет коэффициенты n-го, где n=1, 2, …, N, кодового блока квантованных вейвлет коэффициентов преобразуют в двоичные последовательности квантованных вейвлет коэффициентов n-го кодового блока, которые преобразуют в L≥2 упорядоченные двоичные последовательности квантованных вейвлет коэффициентов n-го кодового блока, УДП квантованных вейвлет коэффициентов n-го кодового блока кодируют с использованием арифметического кодирования в кодированные последовательности этого блока, по окончании арифметического кодирования УДП квантованных вейвлет коэффициентов n-го кодового блока в ДП кодированного ЭИ записывают разделительный маркер кодового блока, причем действия по аутентификации у отправителя кодовых блоков повторяют до завершения их поступления, передают кодированное ЭИ получателю, где проверяют подлинность принятого получателем ЭИ, для чего разделяют двоичную последовательность принятого получателем ЭИ на двоичные последовательности его принятых блоков с использованием разделительного маркера каждого кодового блока, которые разделяют на кодированные последовательности n-го принятого кодового блока, декодируют кодированные последовательности n-го принятого кодового блока с использованием арифметического декодирования в L упорядоченных двоичных последовательностей квантованных вейвлет коэффициентов n-го принятого кодового блока, повторяют действия по проверке подлинности принятых кодовых блоков до завершения их приема, принятое ЭИ считают подлинным, если подлинными оказываются N принятых кодовых блоков, дополнительно предварительно для отправителя и получателя вычисляют длину упорядоченной двоичной последовательности квантованных вейвлет коэффициентов кодового блока.

У отправителя после кодирования очередного бита очередной УДП квантованных вейвлет коэффициентов n-го кодового блока с использованием арифметического кодирования при нулевом значении очередного бита предварительно сформированной ДП СК или очередного бита предварительно сформированной ДП СК и номера n-го кодового блока увеличивают вероятность кодируемых нулевых символов после кодирования очередного нулевого бита, иначе увеличивают вероятность кодируемых единичных символов, а при единичном значении очередного бита предварительно сформированной ДП СК или очередного бита предварительно сформированной ДП СК и номера n-го кодового блока уменьшают вероятность кодируемых нулевых символов после кодирования очередного нулевого бита, иначе уменьшают вероятность кодируемых единичных символов. У получателя после декодирования очередного бита очередной кодированной последовательности n-го принятого кодового блока с использованием арифметического декодирования при нулевом значении очередного бита предварительно сформированной ДП СК или очередного бита предварительно сформированной ДП СК и номера n-го принятого кодового блока увеличивают вероятность декодируемых нулевых символов после декодирования очередного нулевого бита, иначе увеличивают вероятность декодируемых единичных символов, а при единичном значении очередного бита предварительно сформированной ДП СК или очередного бита предварительно сформированной ДП СК и номера n-го принятого кодового блока уменьшают вероятность декодируемых нулевых символов после декодирования очередного нулевого бита, иначе уменьшают вероятность декодируемых единичных символов.

После декодирования упорядоченных двоичных последовательностей квантованных вейвлет коэффициентов n-го принятого кодового блока подсчитывают длину каждой декодированной упорядоченной двоичной последовательности квантованных вейвлет коэффициентов этого блока и сравнивают подсчитанные значения этой значений длины с предварительно вычисленной длиной упорядоченной двоичной последовательности квантованных вейвлет коэффициентов кодового блока, и при их совпадении для каждой из L подсчитанных значений длины n-ый принятый кодовый блок считают подлинным.

Таким образом, в четвертом варианте способа аутентификации ЭИ используют изменение значений вероятности кодируемых и декодируемых нулевых и единичных символов для каждого кодируемого и декодируемого бита в соответствии с предварительно сформированной ДП СК.

Указанные новые совокупности действий по четверым вариантам за счет адаптации арифметического кодирования к изменению по секретному ключу границ интервала кодирования или значений вероятности кодируемых нулевых и единичных символов арифметического кодирования позволяют уменьшить длину кодированного с обеспечением аутентификации ЭИ. Поэтому указанные новые совокупности действий позволяют уменьшить разницу длины кодированного с обеспечением аутентификации ЭИ по сравнению с длиной кодированного без обеспечения аутентификации ЭИ.

Заявленный способ (варианты) поясняется чертежами, на которых показаны:

- на фиг. 1 - общая схема аутентификации ЭИ;

- на фиг. 2 - рисунки, поясняющие предварительное формирование ДП СК и вычисления длины упорядоченной двоичной последовательности квантованных вейвлет коэффициентов кодового блока;

- на фиг. 3 - алгоритм формирования аутентифицированного ЭИ при установке секретных начальных границ интервала кодирования;

- на фиг. 4 - временные диаграммы формирования аутентифицированного n-го кодового блока;

- на фиг. 5 - временные диаграммы кодирования УДП КВК n-го кодового блока с использованием арифметического кодирования в кодированные последовательности этого блока без установки секретных начальных границ интервала кодирования;

- на фиг. 6 - таблица состояний арифметического кодирования УДП КВК n-го кодового блока в кодированные последовательности этого блока без установки секретных начальных границ интервала кодирования;

- на фиг. 7 - временные диаграммы кодирования УДП КВК n-го кодового блока с использованием арифметического кодирования в кодированные последовательности этого блока при установке секретных начальных границ интервала кодирования;

- на фиг. 8 - таблица состояний арифметического кодирования УДП КВК n-го кодового блока в кодированные последовательности этого блока при установке секретных начальных границ интервала кодирования;

- на фиг. 9 - временные диаграммы проверки подлинности n-го принятого кодового блока;

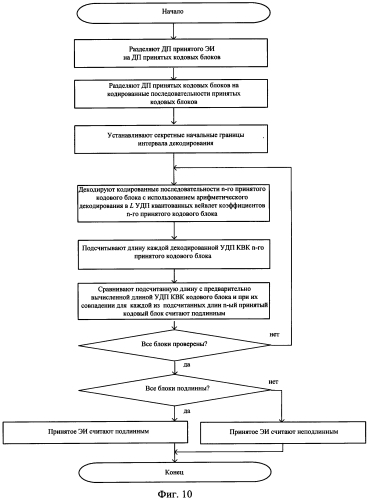

- на фиг. 10 - алгоритм проверки подлинности принятого ЭИ при установке секретных начальных границ интервала декодирования;

- на фиг. 11 - временные диаграммы декодирования кодированных последовательностей n-го принятого кодового блока с использованием арифметического декодирования при установке секретных начальных границ интервала декодирования;

- на фиг. 12 - таблица состояний арифметического декодирования кодированных последовательностей n-го принятого кодового блока с использованием арифметического декодирования при установке секретных начальных границ интервала декодирования;

- на фиг. 13 - временные диаграммы декодирования кодированных последовательностей n-го принятого кодового блока с использованием арифметического декодирования без установки секретных начальных границ интервала декодирования;

- на фиг. 14 - значения длины и коэффициента сжатия кодированных с обеспечением аутентификации ЭИ для способа-прототипа и первого варианта заявленного способа аутентификации ЭИ;

- на фиг. 15 - алгоритм формирования аутентифицированного ЭИ при установке секретных начальных значений вероятностей кодируемых нулевых и единичных символов;

- на фиг. 16 - временные диаграммы кодирования УДП КВК n-го кодового блока с использованием арифметического кодирования в кодированные последовательности этого блока при установке секретных начальных значений вероятностей кодируемых нулевых и единичных символов;

- на фиг. 17 - таблица состояний арифметического кодирования УДП КВК n-го кодового блока в кодированные последовательности этого блока при установке секретных начальных значений вероятностей кодируемых нулевых и единичных символов;

- на фиг. 18 - алгоритм проверки подлинности принятого ЭИ при установке секретных начальных значений вероятностей декодируемых нулевых и единичных символов;

- на фиг. 19 - временные диаграммы декодирования кодированных последовательностей n-го принятого кодового блока с использованием арифметического декодирования при установке секретных начальных значений вероятностей декодируемых нулевых и единичных символов;

- на фиг. 20 - таблица состояний арифметического декодирования кодированных последовательностей n-го принятого кодового блока с использованием арифметического декодирования при установке секретных начальных значений вероятностей декодируемых нулевых и единичных символов;

- на фиг. 21 - временные диаграммы декодирования кодированных последовательностей n-го принятого кодового блока с использованием арифметического декодирования без установки секретных начальных значений вероятностей декодируемых нулевых и единичных символов;

- на фиг. 22 - значения длины и коэффициента сжатия кодированных с обеспечением аутентификации ЭИ для способа-прототипа и второго варианта заявленного способа аутентификации ЭИ;

- на фиг. 23 - алгоритм формирования аутентифицированного ЭИ при изменении по секретному ключу границ интервала кодирования арифметического кодирования для каждого кодируемого бита;

- на фиг. 24 - временные диаграммы кодирования УДП КВК n-го кодового блока при изменении по секретному ключу границ интервала кодирования арифметического кодирования для каждого кодируемого бита;

- на фиг. 25 - таблица состояний арифметического кодирования УДП КВК n-го кодового блока в кодированные последовательности этого блока при изменении по секретному ключу границ интервала кодирования арифметического кодирования для каждого кодируемого бита;

- на фиг. 26 - алгоритм проверки подлинности принятого ЭИ при изменении по ключу границ интервала декодирования арифметического декодировании для каждого декодируемого бита;

- на фиг. 27 - временные диаграммы декодирования кодированных последовательностей n-го принятого кодового блока с использованием арифметического декодирования при изменении по секретному ключу границ интервала декодирования арифметического декодировании для каждого декодируемого бита;

- на фиг. 28 - таблица состояний арифметического декодирования кодированных последовательностей n-го принятого кодового блока с использованием арифметического декодирования при изменении по секретному ключу границ интервала декодирования арифметического декодировании для каждого декодируемого бита;

- на фиг. 29 - временные диаграммы декодирования кодированных последовательностей n-го принятого кодового блока с использованием арифметического декодирования без изменения по секретному ключу границ интервала декодирования арифметического декодировании для каждого декодируемого бита;

- на фиг. 30 - значения длины и коэффициента сжатия кодированных с обеспечением аутентификации ЭИ для способа-прототипа и третьего варианта заявленного способа аутентификации ЭИ;

- на фиг. 31 - алгоритм формирования аутентифицированного ЭИ при изменении по секретному ключу значений вероятности кодируемых нулевых и единичных символов для каждого кодируемого бита;

- на фиг. 32 - временные диаграммы кодирования УДП КВК n-го кодового блока при изменении по секретному ключу значений вероятности кодируемых нулевых и единичных символов для каждого кодируемого бита;

- на фиг. 33 - таблица состояний арифметического кодирования УДП КВК n-го кодового блока в кодированные последовательности этого блока при изменении по секретному ключу значений вероятности кодируемых нулевых и единичных символов для каждого кодируемого бита;

- на фиг. 34 - алгоритм проверки подлинности принятого ЭИ при изменении по секретному ключу значений вероятности декодируемых нулевых и единичных символов для каждого декодируемого бита;

- на фиг. 35 - временные диаграммы декодирования кодированных последовательностей n-го принятого кодового блока с использованием арифметического декодирования при изменении по секретному ключу значений вероятности декодируемых нулевых и единичных символов для каждого декодируемого бита;

- на ф