Объекты виртуального сетевого интерфейса

Иллюстрации

Показать всеИзобретение относится к способу и инструментальным средствам интерфейса управления объектами виртуального сетевого интерфейса. Технический результат заключается в упрощении процесса управления настройками сети с использованием интерфейсных записей в качестве уровня управления для экземпляров ресурса, запущенных на компьютерах с аппаратными сетевыми платами. При этом система содержит процессор, связанный с неизменяемыми машиночитаемыми инструкциями среды хранения данных, выполнимыми на компьютере. Выполнение процессором программных инструкций реализует генерацию интерфейсной записи, содержащей IP адрес и идентификатор подсети первой подсети, который содержит первый IP адрес, в ответ на запрос создания интерфейсной записи и сохранения интерфейсной записи в постоянном хранилище. Обеспечивают получение первым экземпляром ресурса трафика, направленного на первый IP адрес в ответ на первый запрос на прикрепление интерфейсной записи к первому экземпляру ресурса множества экземпляров ресурса, в котором первый экземпляр ресурса находится в состоянии выполнения после загрузки. Выполняют другой экземпляр ресурса для получения трафика, направленного на первый IP адрес, в ответ на другой запрос на прикрепление интерфейсной записи к другому экземпляру ресурса множества экземпляров ресурса. 2 н. и 13 з.п. ф-лы, 14 ил.

Реферат

УРОВЕНЬ ТЕХНИКИ

[0001] Многие компании и другие организации используют компьютерные сети, которые взаимодействуют с многочисленными компьютерными системами для обеспечения их работы, например, с существующими по соседству компьютерными системами (к примеру, являющимися частью локальной сети), или наоборот, расположенными в многочисленных географически удаленных местах (к примеру, подключенными к одной или многим частным или общественным промежуточным сетям). Например, центры хранения и обработки данных здания, имеющие значительное количество взаимосвязанных вычислительных систем, являются обычным делом, такие, как частные центры хранения и обработки данных, работающие за счет и в интересах отдельной организации, и общественные центры хранения и обработки данных, которые работают под управлением юридических лиц, направлением деятельности которых является обеспечение пользователей компьютерными ресурсами. Некоторые операторы общественных центров хранения и обработки данных обеспечивают доступ к сетям, вычислительным мощностям и создают условия безопасной установки для аппаратного обеспечения, принадлежащего многим пользователям, в то время, как другие операторы общественных центров хранения и обработки данных обеспечивают средства "полного сервиса", который также включают в себя аппаратные ресурсы, которые становятся доступны пользователям подобного сервиса. Тем не менее, в связи с тем, что масштаб и область применения центров хранения и обработки данных увеличивается, задачи ввода в эксплуатацию, администрирования и управления физическими компьютерными ресурсами становятся все более и более сложными.

[0002] Появление технологий виртуализации для стандартных аппаратных средств упростило процедуры управления крупномасштабными компьютерными ресурсами для многих пользователей с различными потребностями, позволяя эффективно и безопасно распределять всевозможные компьютерные ресурсы между многочисленными потребителями. Например, технологии виртуализации позволяют обеспечить множеству пользователей общий доступ к одному физическому компьютеру, предоставляя каждому пользователю одну или более виртуальных машин, размещенных на одном физическом компьютере, с каждой из таких виртуальных связана программная симуляция, действующая в качестве отдельной логической компьютерной системы, которая создает у пользователя ощущение, что он единолично является оператором и администратором предоставленного аппаратного компьютерного ресурса, в то же время, обеспечивая разграничение и безопасность программного обеспечения между отдельными виртуальными машинами. Более того, некоторые технологии виртуализации способны предоставить виртуальные ресурсы, которые объединяют два или более физических ресурса, к примеру отдельная виртуальная машина со множеством виртуальных процессоров, которые объединяют множество отдельных физических компьютерных систем. В качестве другого примера, технология виртуализации объединяет средства хранения данных для предоставления общего доступа множества пользователей, предоставляя каждому пользователю виртуальное средство хранение данных, которое распределено между множеством устройств хранения данных, каждое из таких виртуальных средств хранения данных работает как отдельное устройство хранения данных, что создает у пользователя ощущение, что он единолично является оператором и администратором ресурса хранения данных.

[0003] Операторы центров хранения и обработки данных предоставляют различные типы виртуальной обработки данных, хранения, и/или другие услуги, которые обычно основаны на стандартных сетевых протоколах для получения запросов пользователей и передачи ответных данных на такие запросы с использованием стандартного сетевого оборудования, в частности, различного типа сетевых интерфейсных карт (СИК). Несмотря на новейшие преимущества технологии виртуализации, многие свойства виртуальных серверов, связанные с сетевыми технологиями, как правило, управляются на уровне индивидуальных физических сетевых интерфейсных карт. Ввиду сложности изменений различных типов динамических сетевых конфигураций, требующих от пользователя увеличения количества служб виртуализации, сетевое управление на физическом уровне СИК становится все более и более затруднительным. Таким образом, технический результат заявленного изобретения заключается в упрощении процесса управления настройками сети с использованием интерфейсных записей в качестве уровня управления для экземпляров ресурса, запущенных на компьютерах, включающих аппаратные интерфейсные сетевые платы.

КРАТКОЕ ОПИСАНИЕ ЧЕРТЕЖЕЙ

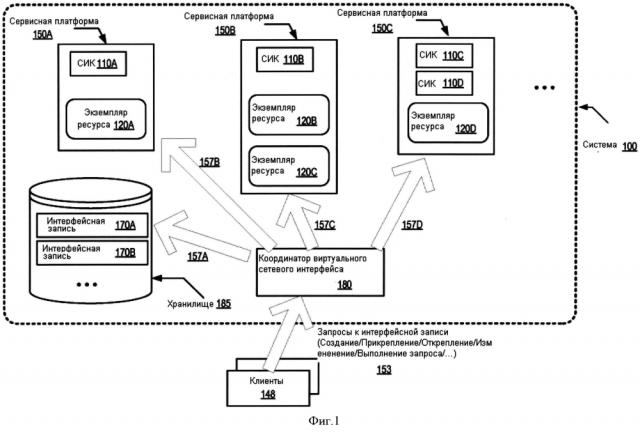

[0004] Фигура 1 иллюстрирует среду функционирования системы, в соответствии, по меньшей мере, с некоторыми вариантами воплощения изобретения.

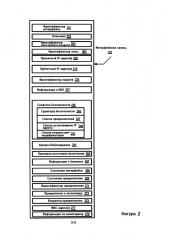

[0005] Фигура 2 иллюстрирует примеры составляющих элементов интерфейсной записи, в соответствии, по меньшей мере, с некоторыми вариантами воплощения изобретения.

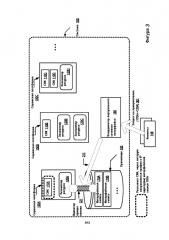

[0006] Фигура 3 иллюстрирует действие, при котором интерфейсная запись прикрепляется к экземпляру ресурса, в соответствии с некоторыми вариантами воплощения изобретения.

[0007] Фигура 4 иллюстрирует действие, при котором интерфейсная запись открепляется от экземпляра ресурса, в соответствии с некоторыми вариантами воплощения изобретения.

[0008] Фигура 5 иллюстрирует действие, при котором интерфейсная запись прикрепляется к экземпляру ресурса, отличному от того, к которому запись была прикреплена ранее, в соответствии с некоторыми вариантами воплощения изобретения.

[0009] Фигура 6 иллюстрирует действие, при котором вторая интерфейсная запись прикрепляется к экземпляру ресурса, в соответствии с некоторыми вариантами воплощения изобретения.

[0010] Фигура 7 иллюстрирует процесс, при котором экземпляр ресурса, с прикрепленной интерфейсной записью, перемещается с одной сервисной платформы на другую, в соответствии с некоторыми вариантами воплощения изобретения.

[0011] Фигуры 8a-8d иллюстрируют пример количества достижимых конфигураций сети за счет прикрепления интерфейсных записей к экземплярам ресурсов, в соответствии с некоторыми вариантами воплощения изобретения.

[0012] Фигура 9 иллюстрирует примерный вариант элемента web-ориентированного интерфейса, который может предоставляться за счет координатора виртуального сетевого интерфейса, в соответствии с некоторыми вариантами воплощения изобретения.

[0013] Фигура 10 иллюстрирует блок-схему метода предоставления сервисов интерфейсной записи, в соответствии, по меньшей мере, с некоторыми вариантами воплощения изобретения.

[0014] Фигура 11 иллюстрирует блок-схему образца компьютерной системы, которая используется в некоторых вариантах воплощения изобретения.

[0015] Несмотря на воплощения изобретения, описанные в данном документе в качестве примера некоторых вариантов воплощения изобретения, и иллюстративные чертежи, специалисты в данной области признают, что воплощения изобретения не ограничиваются вариантами воплощения изобретения или описанным чертежами. Следует понимать, что чертежи и прилагаемые детальные описания не намерены ограничивать варианты воплощения изобретения в частной форме раскрытия, но, с другой стороны, намерение покрывают все варианты, эквивалентные и альтернативные, соответствующие сущности и объему как определено прилагаемыми пунктами формулы патента. Заголовки используются в данном документе исключительно в организационных целях и не подразумевают быть использованными для ограничения объема описанного или пунктов. Как используется повсюду в этом приложении, слово "может" используется в позволительном смысле (то есть, означающее "способность к"), вместо принудительного смысла (то есть, означающего "должен"). Аналогично, слова "включать", "включающий" и "включающие" означают "включение", но не ограничение.

ПОДРОБНОЕ ОПИСАНИЕ ВАРИАНТОВ ОСУЩЕСТВЛЕНИЯ ИЗОБРЕТЕНИЯ

[0016] Описываются различные варианты способов и инструментов для управления объектами виртуального сетевого интерфейса для различных вариантов воплощения изобретения. Настройка сетей с помощью объектов-сущностей, таких как компании или организаций государственного сектора, которых в данном документе можно назвать поставщиками сетевых услуг, для предоставления одного или более сервисов, доступных через Интернет (например, различных типов вычислений и хранения данных, основанных на облачных технологиях), для распределенных групп клиентов. Такие сети поставщика услуг могут иметь множество центров хранения и обработки данных, использующих для хостинга множественные пулы ресурсов, такие, как совокупность физических и виртуальных компьютерных серверов, устройств хранения данных, сетевого оборудования и тому подобное, необходимую для реализации и распределения сервисов, предлагаемых поставщиками таких услуг.

[0017] По некоторым причинам, например, для значительного улучшения гибкости, при которой доступ к различным группам ресурсов обеспечивается без необходимости прибегать к громоздким изменениям параметров безопасности, переконфигурации и/или физического перемещения сетевых интерфейсных карт, в некоторых воплощениях изобретения оператор сети поставщика услуг настраивает группу сервисов виртуализации для сетевых интерфейсов. Некоторые сервисы доступны с помощью координатора виртуальных сетевых интерфейсов (при ссылке на который используется аббревиатура "КВСИ" в данном документе), который служит для поддержания и реализации различных действий, задания группы интерфейсных записей для управления сетевыми процессами, необходимыми для доступа к множественным ресурсам сети поставщика услуг. В некоторых вариантах воплощения изобретения, различные части функционала КВСИ объединяют множество различных взаимодействующих программных компонентов и/или устройств, таких, как модули гипервизора или операционные системы, работающие на разных аппаратных платформах сети поставщика услуг, программное обеспечение роутеров на конечных устройствах и тому подобное.

[0018] В одном воплощении изобретения сеть поставщика услуг предоставляет пользователям многочисленные экземпляры виртуальных вычислительных ресурсов и/или ресурсы хранения данных, каждый из которых требует сетевую адресацию для обеспечения взаимодействия с ними со стороны пользователя. КВСИ в качестве воплощения изобретения дает пользователю доступ к запросу, который создаст изменяемую и передаваемую интерфейсную запись, которая включает множество элементов, содержащих информацию о сетевой конфигурации (например, данные политики обеспечения безопасности, информацию об адресации и маршрутизации), которую пользователь хотел бы настроить и, затем, связывать или разделять с множеством экземпляров ресурсов в течение всего времени. Интерфейсная запись, в некоторых воплощениях изобретения, включает один или более адресов Интернет протокола (IP) и идентификатор подсети для подсети, к которой IP-адрес или адреса принадлежат. Дополнительно, различные настройки, связанные с безопасностью, включены в интерфейсные записи, идентифицируя, к примеру, объекты-сущности или пользователей, которым разрешено выполнять операции "прикрепления" и "открепления", детально описанные ниже. КВСИ создает запросную интерфейсную запись и, в одном варианте воплощения изобретения, хранит ее в постоянном хранилище или базе данных интерфейсных записей.

[0019] В некоторых вариантах воплощения изобретения, пользователь отправляет запрос, чтобы КВСИ "прикрепил" интерфейсную запись к экземпляру ресурса, такому, как виртуальный сервер вычислений или сервер хранения данных, позволяя, таким образом, экземпляру ресурса получать входящий трафик, направленный к IP адресу интерфейсной записи, и позволяя исходящему трафику от экземпляра ресурса указывать, что он исходит с этого IP адреса. Сетевой трафик проходит через одну или более сетевых интерфейсных карт (СИК), которые должны быть установлены на физических платформах, на которых виртуальные экземпляры ресурса могут уже быть созданы, однако свойства интерфейсной записи могут быть учтены независимо для каждой отдельной СИК или нескольких СИК, и также независимо от отдельных экземпляров ресурса. В заданной точке времени, например, интерфейсная запись может быть или может не быть связанной с (то есть, "прикрепленной" к) экземпляром ресурса. В течение времени, когда она не связана с каким-либо экземпляром ресурса, интерфейсная запись существует в неактивном или статическом режиме внутри хранилища КВСИ интерфейсной записи, сохраняя свои свойства.

[0020] В некоторых вариантах реализации изобретения, в соответствии с запросом на "открепление" интерфейсной записи от экземпляра ресурса, к которому она в данный момент прикреплена, КВСИ делает так, чтобы трафик, направленный по определенному IP-адресу или адресам интерфейсной записи, больше не был доступен экземпляру ресурса. Пользователь также создает запрос, чтобы КВСИ теперь прикрепил интерфейсную запись к другому экземпляру ресурса (например, другому виртуальному вычислительному серверу), отличному от того экземпляра, к которому она была прикреплена ранее. В результате этого нового процесса прикрепления заданный IP трафик по IP адресу(ам) будет включать вместе с интерфейсной записью вновь присоединенный экземпляр ресурса, используя любую группу выделенных физических СИК, что позволит пользователю с легкостью передавать настройки конфигурации сети и соответствующие настройки безопасности через экземпляр ресурса без необходимости иметь дело непосредственно с СИК. В различных вариантах воплощения изобретения, любые другие процессы, такие как изменение IP адресов, связанных с полученной интерфейсной записью, изменение настроек безопасности, процессы, связанные с биллингом и тому подобные, поддерживаются координатором виртуального сетевого интерфейса.

Пример среды системы

[0021] Фигура 1 иллюстрирует среду функционирования системы, в соответствии, по меньшей мере, с некоторыми вариантами воплощения изобретения. Система 100 включает множество экземпляров ресурсов 120, например, экземпляры 120А, 120В, 120С и 120D сети поставщика услуг, настроенных для предоставления пользователям 148 различных типов сервисов, таких, как сервисы облачных вычислений или облачные сервисы хранения информации. В свою очередь, клиенты 148 пользуются всевозможными сервисами на экземпляре 120, такими как WEB-сайты с присоединенными серверными базами данных, и демонстрируют их своим собственным пользователям. Экземпляр ресурса 120, к примеру, обеспечивает выполнение виртуального сервиса, такого как виртуальная вычислительная система или виртуальная система хранения данных, которые постоянно размещены на одной или более физических платформах, таких как сервисные платформы 150А, 150В и 150С на Фигуре 1. Сервисная платформа 150 для экземпляра ресурса 120, обеспечивающая выполнение виртуальной вычислительной системы, примеру, включает в себя аппаратный сервер с одним или более ЦПУ (а также соответствующую память, устройство хранения данных и сетевое оборудование), и программное обеспечение (такое, как гипервизор и/или элементы операционной системы), обеспечивающие виртуализацию вычислительной системы. Аналогично, сервисная платформа 150, обеспечивающая виртуальную систему хранения данных, к примеру, содержит отдельные или все элементы одного или более устройств хранения данных (такие, как дисковые массивы или устройства хранения данных) и связанные процессорные элементы и программное обеспечение.

[0022] В некоторых вариантах воплощения изобретения, экземпляры ресурса 120 переносятся с одной платформы 150 на другую - например, виртуальная вычислительная система может быть реализована на одном физическом сервере, а затем, по желанию, она перемещается на другой физический сервер. Более того, множественные экземпляры ресурса размещены на одной сервисной платформе 150 - например, показано размещение экземпляров ресурса 120В и 120С на сервисной платформе 150В. Физические ресурсы (такие, как ЦПУ и сетевые карты) сервисной платформы 150В вместе с множественными размещенными экземплярами ресурса 120 распределяются с использованием различных схем, в различных вариантах воплощения изобретения. В одном варианте воплощения изобретения некоторые ресурсы выделены исключительно экземплярам ресурса - например, если сервисная платформа 150В имеет четыре ЦПУ, два ЦПУ выделены экземпляру ресурса 120В, тогда как оставшиеся два выделены экземпляру ресурса 120С. В другом варианте воплощения изобретения, физические ресурсы предоставлены в общее пользование с использованием временных промежутков - например, все четыре ЦПУ используются любым из экземпляров ресурса, за счет настройки механизма очередности, который будет определять, как будут распределяться циклы ЦПУ, с учетом временных интервалов, между экземплярами, с учетом их потребностей в вычислительных ресурсах. В варианте воплощения изобретения, проиллюстрированном на Фигуре 1, каждая сервисная платформа 150 имеет один или более физическую сетевую интерфейсную карту (СИК) - сервисная платформа 150А имеет СИК 110А, сервисная платформа 150В имеет СИК 110В, и сервисная платформа 150С имеет СИК 110С и 110D. Сетевой трафик поступает к или от экземпляра ресурса 120, который размещен на сервисной платформе 150, поступает через одну или более СИК 110 сервисной платформы. В некоторых воплощениях изобретения одиночный экземпляр ресурса 120 охватывает множество аппаратных сервисных платформ 150, в этом случае используется любая из СИК 110, доступных на любой из множества сервисных платформ 150. В одном варианте воплощения изобретения, экземпляр ресурса 120 содержит невиртуальный сервер, то есть, экземпляр ресурса задействован с использованием штатной операционной системы, выполняемой на минимальных аппаратных средствах сервисной платформы 150, вместо использования программного гипервизора.

[0023] Система 100 включает в себя координатор виртуального сетевого интерфейса (КВСИ) 180, обеспечивающий выполнение группы виртуальных сервисов для сетевых интерфейсов, в проиллюстрированном варианте воплощения изобретения. Клиенты 148 требуют различных типов запросов 153, включая запросы на создание интерфейсных записей 170, для прикрепления их к экземпляру ресурса 120, открепления их, изменения, обработки, и так далее; дополнительно, каждый из этих типов операций подробно описан ниже. В ответ на полученный запрос 153, КВСИ 180 выполняет множество операций, влияющих на интерфейсную запись 170 и экземпляр ресурса 120 на сервисной платформе 150, как указано стрелками, обозначенными как 157А, 157В, 157С и 157D. Например, КВСИ 180, в ответ на создание запросов от пользователей 148, генерирует интерфейсные записи, такие, как 170А и 170В, каждая из которых содержит набор свойств, связанных с сетью, которые присоединяются, и отсоединяться по требованию множества экземпляров ресурса 120. Интерфейсные записи 170 генерируются в группе структур данных в памяти, сохраняются в хранилище 185, в некоторых воплощениях изобретения, в виде базы данных на устройстве постоянного хранения. Интерфейсная запись для сети, которая использует протоколы TCP/IP, включает, к примеру, один или более IP адресов, один или более идентификатор подсети, который содержит IP адрес или адреса, а также набор свойств, дополнительно описанных ниже. В некоторых воплощениях изобретения, интерфейсная запись 170 также включает одно или более полей, таких как различные поля состояния, настройки проверки адреса источника и назначения, информация о биллинге, идентификация текущего присоединенного экземпляра ресурса 120, адреса управления доступом к среде передачи данных (MAC адреса) физической сетевой интерфейсной карты 110, присоединенной в данный момент к интерфейсной записи, и тому подобное. Интерфейсные записи для сетей, использующих сетевые протоколы, отличные от TCP/IP, содержат информацию, связанную с сетевой адресацией, в соответствии с используемым протоколом.

[0024] В некоторых вариантах воплощения изобретения, КВСИ 180 сконфигурирован для выполнения операций "прикрепления" для динамического присоединения интерфейсных записей 170 к экземплярам ресурса 120, и, позволяют, таким образом, направлять трафик к или от экземпляров ресурса 120, в соответствии со свойствами сети и безопасности, указанными в интерфейсной записи 170. В ответ на прикрепленный запрос 153, получаемый от клиента 148, например, в одном из воплощений изобретения, КВСИ 180 выполняет одну или все, перечисленные ниже операции: (а) проверку, основанную на информации параметров безопасности, сохраненную в указанной интерфейсной записи 170 и/или в другом месте, которую утвердил клиент в запросе на прикрепление интерфейсной записи к указанному экземпляру ресурса 120; (b) проверку того, что сетевая информация (IP адрес или адреса, идентификатор подсети и так далее) интерфейсной записи присвоена для активации сетевого трафика к или от указанному экземпляру ресурса 120 (например, КВСИ 180 может проверить, используется ли IP адрес другим экземпляром и, таким образом, является недоступным); (с) обеспечить поверку того, что физическая СИК 110 работоспособна и доступна для использования экземпляром ресурса 120 на сервисной платформе 150, где в данный момент размещен экземпляр ресурса 120; (d) инициировать или выполнить необходимые изменения конфигурации, например, в приложении гипервизора или в выполняемой операционной системе на сервисной платформе 150 в соответствующих роутерах, шлюзах и других сетевых устройствах сети поставщика услуг, чтобы позволить указанному экземпляру ресурса 120 начать отправку трафика с и получение трафика на указанный интерфейсной записи IP адрес или адреса, а также (е) выполнение изменений в интерфейсной записи 170 и/или хранилища 185 для выполнения прикрепленной операции. В рамках изменений конфигурации, новая или измененная информация о маршрутизации, такие, как записи таблицы маршрутизации, передаются группе роутеров, шлюзов и тому подобное, в некоторых воплощениях изобретения. В одном варианте воплощения изобретения КВСИ 180 проверяет, что каждый экземпляр ресурса 120 имеет, по меньшей мере, одну интерфейсную запись 170, прикрепленную к любому из экземпляров ресурса, которая активна и доставлена.

[0025] В некоторых вариантах воплощения изобретения, КВСИ 180 также используется для "открепления" или разъединения интерфейсной записи 170 от экземпляра ресурса 120, к которому она в настоящий момент прикреплена. В соответствии с запросом 153 клиента 148 на открепление, КВСИ 180, в таком варианте воплощения изобретения, запрещает обнаруженный дополнительный трафик к или от IP адреса или адресов, указанный в интерфейсной записи 170, направленный от или к экземпляру ресурса. Для этого, КВСИ 180 выполняет некоторые или все операции, указанные ниже: (а) проверку, основанную на информации о безопасности, сохраненную в указанной интерфейсной записи 170 и/или в любом другом месте, которое клиент указал в запросе на открепление интерфейсной записи из указанного экземпляра ресурса 120; (b) инициирует или выполняет необходимые изменения конфигурации, например, с помощью программного обеспечения гипервизора или операционной системы, выполняемой на сервисной платформе 150 и соответствующих роутерах, шлюзах и других сетевых устройствах, для предотвращения сетевого трафика, связанного с IP адресом(ами) интерфейсной записи 170, направленного от или к указанному экземпляру ресурса 120, и (с) выполняет изменения в интерфейсной записи 170 и/или хранилище 185 для выполнения процедуры открепления.

[0026] Интерфейсная запись 170, которая была ранее прикреплена к отдельному экземпляру ресурса 120 и затем откреплена от этого экземпляра ресурса 120, впоследствии прикрепляется к любому желаемому экземпляру ресурса (к любому из экземпляров ресурса или к тому же экземпляру ресурса, к которому она была прикреплена ранее) с помощью КВСИ 180 по запросу клиента, в некоторых вариантах воплощения изобретения. В таких вариантах воплощения изобретения тот же IP адрес используется первый раз, во время "периода прикрепления" для отправки и получения трафика, связанного с одним экземпляром устройства 120А через отдельную СИК 110А, а затем, при дальнейшем "периоде прикрепления", для отправки и получения трафика, связанного с другим экземпляром ресурса 120В, возможно, через другую СИК 110В и/или другую сервисную платформу 150. Дополнительно, для того, чтобы предоставить клиенту доступ к карте IP адресов, предоставленных различным экземплярам ресурса 120 в разное время, КВСИ 180 также предоставляет клиенту возможность повторного использования некоторых или всех параметров безопасности, связанных с интерфейсной записью 170, что существенно снижает сложность и объем трудозатрат для изменения сетевой конфигурации. Во многих вариантах воплощения изобретения множество интерфейсных записей 170 прикреплены к одиночному экземпляру ресурса 120, что позволит использовать множество IP адресов для одного и того же экземпляра ресурса. В некоторых воплощениях изобретения одиночная интерфейсная запись 170 прикреплена ко множеству экземпляров ресурса 120 в одно и то же время: например, КВСИ 180 способен распределять или выравнивать нагрузку трафика в направлении одиночного IP адреса, указанного в интерфейсной записи 170, через два или более экземпляра ресурса 120. Используя эту способность КВСИ 180, в различных вариантах воплощения изобретения, реализована очень гибкая схема распределения IP адресов, подсетей и настроек безопасности сети для экземпляра ресурса 120.

Пример компонентов интерфейсной записи

[0027] Фигура 2 иллюстрирует примеры составляющих элементов интерфейсной записи 170, в соответствии, по меньшей мере, с некоторыми вариантами воплощения изобретения. Только некоторая подгруппа элементов или полей, показанных в Фигуре 2, реализована в некоторых воплощениях изобретения, и не все реализованные поля могут быть заполнены (то есть, некоторые поля могут быть пустыми или иметь нулевое значение). При создании интерфейсной записи 170 для нее создается новый идентификатор 201. В некоторых воплощениях изобретения, поле с описанием 202, предлагаемое при создании интерфейсной записи, может быть заполнено клиентом 148, например, "Интерфейс 1 для новостного web-сайта". В некоторых вариантах воплощения изобретения, сеть поставщика услуг, у которого будет использоваться интерфейсная запись, может содержать множество логических разделов и интерфейсная запись 170, в некоторых случаях, может содержать идентификатор логического раздела 203. Например, оператор сети поставщика услуг может создать логический раздел для отдельного пользователя, зарезервировав группу сервисных платформ 150, группу диапазонов сетевых адресов, другое оборудование или ресурсы, а также возможность сетевого администрирования для монопольного использования пользователем, эффективно обеспечивая пользователя его собственным изолированным и закрытым центром хранения и обработки данных или центрами, несмотря на то, что используемое пользователем оборудование размещено на технических площадках, предоставленных другими пользователями. Логические разделы включают в себя ресурсы, которые распределены территориально, в некоторых вариантах воплощения изобретения, предоставляя, таким образом, пользователю права доступа к виртуальному частному "облаку" ресурсов. В некоторых случаях, интерфейсная запись 170 включает идентификатор зоны 204, которая, к примеру, указывает территориальный регион или группу центров хранения и обработки данных, сервисные платформы 150 которых доступны для прикрепления к интерфейсной записи 170.

[0028] Любые из различных типов полей, связанных с сетевой адресацией, включены в интерфейсную запись 170, в различных воплощениях изобретения. В некоторых вариантах воплощения изобретения, один или более приватных IP адресов 205 указаны для интерфейсной записи, эти IP адреса используются для маршрутизации внутри сети поставщика услуг, и не доступны напрямую за пределами сети поставщика услуг. В некоторых вариантах воплощения изобретения, один или более публичных IP адресов 215 также включены в интерфейсную запись, эти IP адреса видны за пределами сети поставщика услуг, например, различным роутерам общественной сети Интернет или пиринговым сетям сети поставщика услуг. При необходимости, различные устройства и компоненты, включая, к примеру, компоненты КВСИ 180, реализовывают любую требуемую методику или методики трансляции сетевых адресов для трансляции между публичными IP адресами 215 и приватными IP адресами 205 в различных вариантах воплощения изобретения. Один или более идентификаторов подсети 225 включается в интерфейсную запись.

[0029] Термин подсеть, широко используемый здесь, является логически видимым разделом сети. В случае IP сетей, группа логических или физических устройств, принадлежащих подсети, адресуется с помощью общих, одинаковых, наиболее значимых битовых групп в этих IP адресах. Это обуславливает логическое разделение IP адресов на два поля, сетевой или маршрутный префикс и поле "остатка". Поле остатка служит специфическим идентификатором для логического или физического устройства. Маршрутный префикс выражен в нотации Бесклассовой Междоменной Маршрутизации (CIDR), которая записана, как первый адрес сети, следующий за битовой длиной префикса, разделенный символом слеша (/). Например, запись 10.1.1.0/24 является префиксом Интернет протокола сети версии 4, которая начинается с адреса 10.1.1.0 и которая имеет 24 бита, выделенных для сетевого префикса, а оставшиеся 8 бит зарезервированы для идентификации устройства. В IPv4 префикс маршрутизации указывается в форме маски подсети, которая выражается виде четырехзначного десятичного представления с точкой в качестве адреса. Например, 255.255.255.0 - это сетевая маска для префикса 10.1.1.0/24. Слегка отличающаяся нотация используется для IP сетей версии 6 и для сетей, использующих протокол, отличный от TCP/IP. Подсети, как правило, используются по разным причинам - например, для обеспечения логической изоляции между группами адресуемых по сети устройств, для классификации ресурсов логического раздела (таких, как виртуальное частное облако) в виде иерархической структуры для упрощения администрирования и так далее. В некоторых воплощениях изобретения, идентификатор подсети 225, включенный в интерфейсную запись 170, содержит строку, которая, в свою очередь, включает или представляет в зашифрованном виде представление CIDR для подсети - например, "подсеть -df543fda-10.1.1.0/24". В одном варианте воплощения изобретения идентификатор Сервера Доменных Имен (DNS) также включается в интерфейсную запись 170.

[0030] В некоторых вариантах воплощения изобретения интерфейсная запись 170 включает свойство 235, связанное с безопасностью. Некоторые сети поставщика услуг предоставляют пользователям особые права, включая, к примеру, правила, связанные с использованием межсетевой защиты, для любых типов входящего или исходящего трафика, связанного с экземпляром ресурса 120, к которому прикреплена интерфейсная запись 170; такие права могут быть названы, как "группы безопасности" и идентифицируются с помощью полей групп(ы) безопасности 245. Различные ограничения портов и протоколов реализованы за счет таких правил, а также множество правил связаны с каждой интерфейсной записью. Например, пользователь использует группы безопасности для того, чтобы ограничить входящий и исходящий трафик только протоколами HTTP и HTTPs, для ограничения групп портов TCP и UDP (протокол датаграмм пользователя), к которым разрешается трафик, для фильтрации входящего и исходящего трафика, связанного со множеством политик, и так далее. В некоторых воплощениях изобретения указывается прикрепляемый список 247, указывающий, какие пользователи или экземпляры могут выполнять прикрепление интерфейсной записи 170 к экземплярам ресурса 120. В некоторых случаях, отдельный список откреплений может быть использован для указания тех экземпляров, которые могут откреплять интерфейсную запись 170, тогда как в, других случаях, отдельный список, такой, как список прикреплений 247, может быть использован для авторизации откреплений и прикреплений. В некоторых вариантах воплощения изобретения, группа пользователей или экземпляров, которым разрешено устанавливать или изменять IP адреса (например, публичные IP адреса 215 и/или приватные IP адреса 205) интерфейсной записи 170, указываются в списке установщиков 249 IP адресов, а также группы пользователей или экземпляров, владеющих (или тех, кто может изменять другие поля) интерфейсной записью 170, указываются в поле владельцев/модификаторов 235. Например, владельцу/модификатору, указанному в поле 253, предоставлено право изменения списка прикрепителей 247 или списка установщиков, в некоторых воплощениях изобретения, изменяя, таким образом, группы экземпляров, которым предоставлено право прикреплять или откреплять интерфейсную запись или изменять ее IP адрес(а). Несмотря на то, что термин "список" используется для поля 247, 249 и 253, логические структуры данных, отличные от списка (такие, как массивы, хэш-таблицы, множества и тому подобное), используются для представления групп экземпляров, имеющих различные привилегии безопасности, роли и/или возможности, в различных вариантах воплощения изобретения.

[0031] В некоторых вариантах воплощения изобретения, пользователям предоставляется право "блокировать" экземпляр ресурса 120. Например, клиент 148 настраивает виртуальный вычислительный сервер, как экземпляр ресурса 120, прикрепляет интерфейсную запись 170 к экземпляру, запускает необходимые вычисления на экземпляре, а затем выдает запрос на блокировку экземпляра после окончания необходимых вычислений (указывая, таким образом, что экземпляр ресурса 120 больше не требуется). В таких вариантах воплощения изобретения, настройка "УдалитьПоБлокировке" 251 используется для указания того, что произошло прикрепление интерфейсной записи 170, тогда как экземпляр ресурса 120 заблокирован. Если свойство УдалитьПоБлокировке имеет значение "истина", интерфейсная запись 170, прикрепленная к экземпляру ресурса 120, будет заблокирована, КВСИ 180 удаляет интерфейсную запись 170 (например, запись может быть удалена из хранилища 185). Если свойство УдалитьПоБлокировке имеет значение "ложь", КВСИ 180 сохраняет интерфейсную запись 170, которая, к примеру, снова прикрепляется к какому-нибудь другому экземпляру ресурса. В одном варианте воплощения изобретения, интерфейсная запись 170 прикреплена к экземпляру ресурса 120, отдельная от интерфейсной записи, прикрепленная запись создается для представления этой связи, и свойство УдалитьПоБлокировке также связано с прикрепленной записью вместо или в дополнение к связи с интерфейсной записью. В таком варианте воплощения изобретения, интерфейсная запись 170 включает ссылку или указатель на прикрепленную запись или записи, для каждого из прикреплений, в которые интерфейсная запись включена в настоящий момент, и различные значения параметра "УдалитьПоБлокировке" задаются для каждой прикрепленной записи. В таких условиях, экземпляр записи 170, которая была прикреплена к любому экземпляру ресурса 120, не имеет свойства "УдалитьПоБлокировке", связанного ней, поскольку ее остатки откреплены. Таким образом, за счет хранения интерфейсной записи отдельно от экземпляра ресурса, накладные расходы для клиента 248, связанные с настройкой различных свойств, связанных с безопасностью и других свойств, будут снижены.

[0032] В одном варианте воплощения изобретения, интерфейсная запись 170 содержит информацию, связанную с маршрутизацией, например, индикатор 265, который указывает на то, требуется ли выполнять проверку сетевых пакетов, со стороны источника и/или получателя, пересылаемых к экземпляру ресурса 120, к которому прикреплена интерфейсная запись 170. Если параметр настройки проверки источника/получателя имеет значение "ложь" или "выключено", выбор маршрутизации основывается на источнике пакетов и IP адресах назначения, например, пакет направлен из одной подсети в другую, и если параметр имеет значение "истина" или "включено", экземпляр ресурса не выполняет маршрутизацию, в некоторых вариантах воплощения изобретения. Таким образом, поле источник/назначение 265 используется, в некоторых вар