Блок, использующий операционную систему, и устройство формирования изображения, использующее его

Иллюстрации

Показать всеИзобретение относится к блоку, включающему в себя встроенный центральный процессор (CPU), и устройству формирования изображений, использующему встроенный центральный процессор. Техническим результатом является повышение надежности данных, хранимых в блоке памяти, встроенном в блоке устройства формирования изображений. Предложен способ выполнения криптографического обмена данными в устройстве, которое выполняет криптографический обмен данными с блоком контроля пользовательского сменного блока (CRUM), установленным в сменном блоке устройства формирования изображения. Способ содержит этап, на котором осуществляют шифрование команды и данных для криптографического обмена данными с использованием алгоритма шифрования. Далее, согласно способу, осуществляют формирование сообщения связи путем комбинирования кода аутентификации сообщения (MAC) и зашифрованной команды и данных. Далее осуществляют передачу сообщения связи к блоку CRUM через последовательный интерфейс. 2 н. и 18 з.п. ф-лы, 7 ил., 1 табл.

Реферат

Область техники

Настоящий общий принцип изобретения относится к блоку, включающему в себя встроенный центральный процессорный блок (CPU), и устройству формирования изображения, использующему его. Более конкретно, настоящий общий принцип изобретения относится к блоку, который становится более защищенным за счет наличия CPU с операционной системой (OS), и к использующему его устройству формирования изображения.

Предшествующий уровень техники

По мере того как компьютеры становятся все более широко используемыми, периферийное оборудование также становится широко распространенным. Примерами периферийного оборудования являются устройства формирования изображения типа принтеров, сканеров, копировальных устройств и многофункциональных устройств.

Устройство формирования изображения использует чернила или тонер, чтобы печатать изображения на бумаге. Чернила и тонер используются всякий раз, когда выполняются операции формирования изображения, пока чернила или тонер не будут в конечном счете израсходованы. Если чернила или тонер израсходованы, пользователь должен заменить блок для хранения чернил или тонера. Такие компоненты, которые являются заменяемыми при использовании устройств формирования изображений, упоминаются как расходные материалы или сменные блоки.

Среди сменных блоков некоторые блоки иные, чем блоки, подлежащие замене, когда чернила или тонер израсходованы, должны заменяться, будучи используемыми в течение предопределенного периода времени. Это выполняется, даже если чернила или тонер не израсходованы, так как свойства блоков изменяются спустя предопределенный период времени, и качество печати, таким образом, снижается.

Например, лазерное устройство формирования изображения включает в себя загрузочный блок, блок перемещения, блок соединения и т.д., и разнообразные виды роликов и ремней, используемых в каждом блоке, могут изнашиваться или повреждаться ввиду использования ограниченной продолжительности срока службы. В результате качество печати может заметно ухудшиться. Поэтому пользователь должен заменять такие сменные блоки в соответствующие моменты времени.

Время для замены сменных блоков может быть определено с использованием индекса состояния использования. Индекс состояния использования представляет собой индекс для указания степени использования устройства формирования изображения, например число точек, формирующих изображение. Устройство формирования изображения может определять время, чтобы заменять сменные блоки, путем измерения количества листов бумаги, напечатанной устройством формирования изображений, или числа точек.

В последнее время для того чтобы пользователю точно определить время для замены каждого сменного блока, каждый сменный блок включал в себя встроенную память контроля пользовательского сменного блока (CRUM память). Индекс состояния использования каждого сменного блока сохранен в CRUM памяти. Соответственно, даже если каждый сменный блок удален и используется в других устройствах формирования изображения, состояние использования каждого сменного блока может быть точно определено.

Однако обычному сменному блоку, имеющему CRUM память, свойственна проблема, заключающаяся в том, что пользователи могут легко получить доступ к CRUM памяти. Информация, сохраненная в CRUM памяти, весьма разнообразна, начиная от базовой информации относительно изготовителя и до информации относительно последнего состояния использования. Если информация изменена, то затруднительно получить послепродажное обслуживание и вычислить адекватное время для замены сменного блока, следствием чего является ухудшение операций формирования изображения. В частности, если информация относительно изготовителя изменена, невозможно определить, является ли она аутентичной, и, таким образом, затруднительно обращаться со сменным блоком.

Раскрытие изобретения

Техническая задача

Настоящий общий принцип изобретения обеспечивает блок, который становится более защищенным за счет наличия встроенного CPU с операционной системой (OS) CPU, и использующее его устройство формирования изображения.

Техническое решение

Дополнительные признаки и выгоды настоящего общего принципа изобретения будут сформулированы частично в приведенном ниже описании, и частично станут очевидными из описания, или могут быть изучены при практической реализации общего принципа изобретения.

Вариант осуществления настоящего общего принципа изобретения может быть реализован предоставлением чипа, который является монтируемым на сменном блоке, используемом в устройстве формирования изображения, причем чип включает в себя центральный процессорный блок (CPU) с операционной системой (OS) CPU, которая является отдельной от OS устройства формирования изображения, чтобы выполнять криптографический обмен данными с основной частью устройства формирования изображения, используя OS CPU.

CPU может выполнять инициализацию, используя OS CPU, отдельно от основной части устройства формирования изображения.

CPU может выполнять криптографический обмен данными так, что когда сообщения связи, включающие в себя данные и первую информацию кода аутентификации сообщения (МАС), передаются от основной части устройства формирования изображения, второй МАС генерируется посредством CPU путем применения ключа и алгоритма шифрования к части данных передаваемых сообщений связи, и когда сгенерированный второй МАС сравнивается и совпадает с первой информацией МАС передаваемых сообщений связи, сгенерированный второй МАС рассматривается как действительное сообщение связи и обрабатывается.

Когда на устройство формирования изображений подано питание, или когда сменный блок с чипом установлен на устройстве формирования изображения, CPU может выполнить инициализацию согласно OS CPU, и CPU может не отвечать на команду от основной части устройства формирования изображения, прежде чем инициализация будет завершена, и CPU может выполнять криптографический обмен данными, когда инициализация завершена.

Чип может также содержать блок памяти, чтобы хранить информацию относительно по меньшей мере одного из чипа, блока CRUM, сменного блока с блоком CRUM и OS CPU.

OS CPU может управлять по меньшей мере одним из чипа, блока CRUM и сменного блока, и OS CPU может быть программным обеспечением, которое выполняет по меньшей мере одну из операции инициализации, чтобы независимо инициализировать одно состояние чипа, блока CRUM и сменного блока, операции обработки, чтобы выполнять общедоступный криптографический алгоритм, и операции взаимной аутентификации с основной частью устройства формирования изображения.

Чип может дополнительно содержать детектор несанкционированного вмешательства, чтобы реагировать на физические попытки взлома, и криптографический блок, чтобы позволить CPU выполнять криптографический обмен данными с устройством формирования изображения, применяя заданный криптографический алгоритм из множества криптографических алгоритмов.

Криптографический алгоритм, применимый к криптографическому обмену данными, может изменяться.

CPU может получать значения степеней расходных материалов, используемых для задания формирования изображения, от основной части устройства формирования изображения, когда задание формирования изображения выполняется, и CPU добавляет значения к информации об использовании расходных материалов, сохраненной в блоке памяти, и затем обновляет информацию относительно использования расходных материалов, сохраненных в блоке памяти.

Вариант осуществления настоящего общего принципа изобретения может быть реализован путем обеспечения блока CRUM, который может использоваться в задании формирования изображения, причем блок CRUM содержит блок памяти, чтобы хранить информацию относительно блока, на котором установлен блок CRUM, и CPU, чтобы управлять блоком памяти, используя операционную систему (OS) CPU, которая является отдельной от OS устройства формирования изображения, и выполнять криптографический обмен данными с основной частью устройства формирования изображения.

CPU может выполнять инициализацию с использованием OS CPU отдельно от основной части устройства формирования изображения.

OS CPU может управлять блоком CRUM или сменным блоком, на котором установлен блок CRUM, и OS CPU может быть программным обеспечением, которое выполняет по меньшей мере одно из операции инициализации, чтобы независимо инициализировать состояние блока CRUM или сменного блока, операции обработки, чтобы выполнять общедоступный криптографический алгоритм, и операции взаимной аутентификации с основной частью устройства формирования изображения.

CPU может выполнять криптографический обмен данными, так что когда сообщения связи, включающие в себя данные и информацию первого кода аутентификации сообщения (МАС), передаются от основной части устройства формирования изображения, второй МАС генерируется посредством CPU путем применения ключа и алгоритма шифрования к части данных передаваемых сообщений связи, и когда второй генерированный МАС сравнивается и делается согласованным с первой информацией МАС переданных сообщений связи, генерированный второй МАС рассматривается как действительное сообщение связи и обрабатывается.

Когда устройство формирования изображений включается или сменный блок с блоком CRUM устанавливается на устройство формирования изображения, CPU может выполнить инициализацию согласно OS CPU, и не отвечает на команду от основной части устройства формирования изображения, прежде чем инициализация не будет завершена.

Блок CRUM может дополнительно содержать блок интерфейса для соединения устройства формирования изображений с CPU, детектор несанкционированного вмешательства, чтобы реагировать на физические попытки взлома, и криптографический блок, чтобы позволить CPU выполнять криптографический обмен данными с устройством формирования изображения с применением заданного криптографического алгоритма из множества криптографических алгоритмов.

Криптографический алгоритм, применяемый к криптографическому обмену данными, может изменяться.

CPU может получить значения степеней (уровней) расходных материалов, используемых для задания формирования изображения, когда задание формирования изображения выполняется, и CPU добавляет значения к информации об использовании расходных материалов, сохраненной в блоке памяти, и затем обновляет информацию относительно использования расходных материалов, сохраненных в блоке памяти.

Вариант осуществления настоящего общего принципа изобретения может быть реализован путем обеспечения сменного блока, который имеет возможность установки на устройстве формирования изображения, чтобы использоваться в задании формирования изображения, причем сменный блок содержит блок памяти, чтобы хранить информацию относительно сменного блока, и CPU, чтобы управлять блоком памяти, используя операционную систему (OS) CPU, которая является отдельной от OS устройства формирования изображения, и выполнять криптографический обмен данными с основной частью устройства формирования изображения.

CPU может выполнять инициализацию с использованием OS CPU отдельно от основной части устройства формирования изображения.

OS CPU может управлять сменным блоком, и OS CPU может быть программным обеспечением, которое исполняет по меньшей мере одно из операции инициализации, чтобы независимо инициализировать состояние сменного блока, операции обработки, чтобы исполнять общедоступный криптографический алгоритм, и операции взаимной аутентификации между основной частью устройства формирования изображения и сменным блоком.

CPU может выполнять криптографический обмен данными, так что когда сообщения связи, включающие в себя данные и информацию первого кода аутентификации сообщения (МАС), передаются от основной части устройства формирования изображения, второй МАС генерируется посредством CPU путем применения ключа и алгоритма шифрования к части данных передаваемых сообщений связи, и когда второй генерированный МАС сравнивается и делается согласованным с первой информацией МАС переданных сообщений связи, генерированный второй МАС рассматривается как действительное сообщение связи и обрабатывается.

Когда устройство формирования изображения включается, или сменный блок устанавливается на устройстве формирования изображения, CPU может выполнять инициализацию и может не отвечать на команду от основной части устройства формирования изображения, прежде чем инициализация будет завершена.

Сменный блок может дополнительно содержать блок интерфейса для соединения устройства формирования изображения с CPU, детектор несанкционированного вмешательства, чтобы реагировать на физические попытки взлома, и криптографический блок, чтобы позволить CPU выполнять криптографический обмен данными с устройством формирования изображения с применением заданного криптографического алгоритма из множества криптографических алгоритмов.

Криптографический алгоритм, применяемый к криптографическому обмену данными, может изменяться.

CPU может получать значения степеней расходных материалов, используемых для задания формирования изображения, когда задание формирования изображения исполняется, от основной части устройства формирования изображения, и CPU добавляет значения к информации об использовании расходных материалов, сохраненной в блоке памяти, и затем обновляет информацию относительно использования расходных материалов, сохраненной в блоке памяти.

Вариант осуществления настоящего общего принципа изобретения может быть реализован путем обеспечения устройства формирования изображения, содержащего основной контроллер и по меньшей мере один блок, который содержит блок памяти, чтобы хранить информацию, и CPU, чтобы управлять блоком памяти, используя операционную систему (OS) CPU, отдельно от OS основного контроллера, и выполнять криптографический обмен данными с основным контроллером.

CPU может выполнять инициализацию с использованием OS CPU отдельно от основного контроллера.

CPU может выполнять криптографический обмен данными, так что когда сообщения связи, включающие в себя данные и информацию первого кода аутентификации сообщения (МАС), передаются от основной части устройства формирования изображения, второй МАС генерируется посредством CPU путем применения ключа и алгоритма шифрования к части данных передаваемых сообщений связи, и когда второй генерированный МАС сравнивается и делается согласованным с первой информацией МАС переданных сообщений связи, генерированный второй МАС рассматривается как действительное сообщение связи и обрабатывается.

Основной контроллер может пытаться выполнить аутентификацию, путем приема информации уникальной цифровой подписи, установленной для каждого блока из по меньшей мере одного блока перед криптографическим обменом данными.

Основной контроллер может выполнять криптографическую передачу данных, применяя RSA алгоритм с асимметричным ключом и один из алгоритмов ARIA, TDES (тройной стандарт шифрования данных), SEED, с симметричным ключом усовершенствованного стандарта шифрования (AES), и CPU блока выполняет криптографический обмен данными, применяя один из алгоритмов ARIA, TDES, SEED и с симметричным ключом стандарта AES.

Блок может дополнительно содержать криптографический блок, чтобы позволить CPU выполнять аутентификацию или криптографический обмен данными с основным контроллером устройства формирования изображения, применяя установленный криптографический алгоритм среди множества криптографических алгоритмов, и детектор несанкционированного вмешательства, чтобы реагировать на физические попытки взлома.

Основной контроллер может быть соединен по меньшей мере с одним блоком через один последовательный канал ввода - вывода, и обращается по меньшей мере к одному блоку с использованием индивидуальных адресов, назначенных каждому блоку.

Когда задание исполняется, основной контроллер может измерять значения степеней расходуемых материалов, используемых для задания, передавать измеренные значения к каждому CPU по меньшей мере одного блока, добавлять значения к информации относительно использования расходуемых материалов, предварительно сохраненной в каждом CPU, и затем обновляет информацию относительно использования расходуемых материалов, сохраненную в блоке памяти.

OS CPU может управлять блоком, и OS CPU может быть программным обеспечением, которое исполняет по меньшей мере одно из операции инициализации, операции обработки для исполнения общедоступного криптографического алгоритма и операции взаимной аутентификации между основным контроллером и сменным блоком.

Блоком может быть один из сменного блока, непосредственно ассоциированного с заданием формирования изображения устройства формирования изображения, блока CRUM, монтируемого на сменном блоке, и чипа, монтируемого на блоке CRUM.

Вариант осуществления настоящего общего принципа изобретения может быть реализован путем обеспечения считываемого компьютером носителя, чтобы содержать считываемые компьютером коды в качестве программы для выполнения способа, причем способ содержит выполнение криптографического обмена данными с основной частью устройства формирования изображения, использующего операционную систему (OS) центрального процессорного блока (CPU), которая является отдельной от OS устройства формирования изображения.

Вариант осуществления настоящего общего принципа изобретения может быть реализован путем обеспечения чипа, монтируемого на сменном блоке, используемом в устройстве формирования изображения, причем чип содержит центральный процессорный блок (CPU) с операционной системой (OS) CPU, которая является отдельной от OS устройства формирования изображения, чтобы выполнять криптографический обмен данными с основной частью устройства формирования изображения, используя OS CPU, и блок памяти, чтобы хранить информацию относительно по меньшей мере одного из чипа, блока контроля пользовательского сменного блока (CRUM), сменного блока с блоком CRUM и OS CPU, причем OS CPU обеспечена в блоке памяти в пределах чипа или в памяти, внешней к чипу.

Согласно примерным вариантам осуществления настоящего общего принципа изобретения, CPU с его собственной операционной системой (OS) установлен в блоке, так что блок может управлять блоком памяти независимо. Блоком может быть чип, блок CRUM или сменный блок. OS управляется так, что могут выполняться инициализация, управление криптографическим алгоритмом и аутентификация с основной частью устройства формирования изображения.

Даже когда главный ключ не сохранен в устройстве формирования изображения, имеющем блок, устройство формирования изображения может выполнять аутентификацию или криптографический обмен данными с блоком. Поэтому может предотвращаться утечка главного ключа. Аутентификация или криптографический обмен данными может быть выполнен с использованием МАС, генерируемого на основе случайного значения и информации электронной подписи. Аутентификация выполняется путем применения алгоритмов как с симметричным, так и асимметричным ключом, так что криптография обеспечивает безопасность данных высокого уровня.

Множество криптографических алгоритмов может быть выборочно применено к аутентификации и криптографическим обменам данными. Даже если в настоящее время используемый криптографический алгоритм атакован посредством физического взлома, атака может быть предотвращена путем замены в настоящее время используемого ключа ключом, применяющим другой криптографический алгоритм, без замены блока новым блоком.

Если используется множество блоков, информация электронной подписи устанавливается для каждого блока. Индивидуальные адреса назначаются каждому блоку, и, таким образом, блок может быть соединен с устройством формирования изображения через последовательный интерфейс. Аутентификация или криптографический обмен данными между множеством блоков могут быть эффективно реализованы.

Если задание формирования изображения завершено, то устройство формирования изображения измеряет степени расходных материалов, используемых для задания формирования изображения, и передает измеренные значения к каждому из множества блоков. Поэтому некорректная информация относительно степеней используемых расходных материалов не будет регистрироваться из-за ошибок.

В результате, данные, сохраненные в блоке памяти, встроенном в блок устройства формирования изображения, защищаются от копирования или дублирования, и безопасность данных повышается. Пользователи также защищаются от использования несертифицированного блока.

Полезные результаты

В результате, данные, сохраненные в блоке памяти, встроенном в блок устройства формирования изображения, защищаются от копирования или дублирования, и безопасность данных повышается. Пользователи также защищаются от использования несертифицированного блока.

Краткое описание чертежей

Эти и/или другие аспекты и признаки настоящего общего принципа изобретения станут очевидными и с большей четкостью оцененными из следующего описания вариантов осуществления во взаимосвязи с иллюстрирующими чертежами, на которых:

Фиг.1 - блок-схема, иллюстрирующая конфигурацию устройства формирования изображения, включающего в себя сменный блок, согласно примерному варианту осуществления настоящего общего принципа изобретения.

Фиг.2 - детальная блок-схема, иллюстрирующая конфигурацию сменного блока согласно примерному варианту осуществления настоящего общего принципа изобретения.

Фиг.3 - блок-схема, иллюстрирующая конфигурацию устройства формирования изображения согласно примерному варианту осуществления настоящего общего принципа изобретения.

Фиг.4 - блок-схема, иллюстрирующая конфигурацию программного обеспечения, которое встроено в устройство формирования изображений и сменный блок согласно примерному варианту осуществления настоящего общего принципа изобретения.

Фиг.5 - блок-схема, иллюстрирующая способ использования сменного блока и устройство формирования изображений согласно примерному варианту осуществления настоящего общего принципа изобретения.

Фиг.6 - блок-схема, иллюстрирующая процесс изменения криптографических алгоритмов сменным блоком согласно примерному варианту осуществления настоящего общего принципа изобретения.

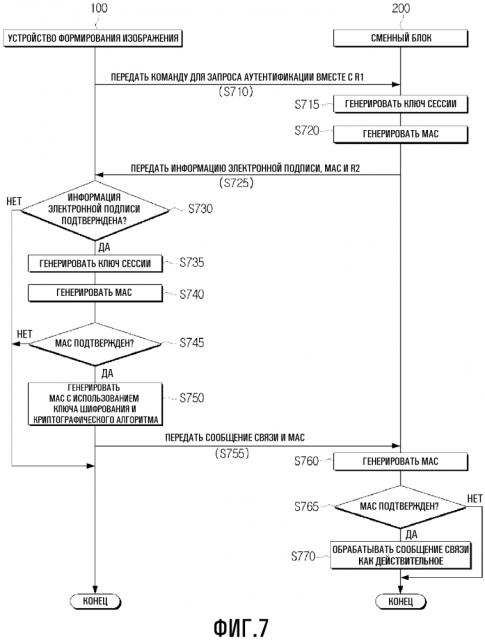

Фиг.7 - блок-схема, иллюстрирующая метод выполнения аутентификации или криптографического обмена данными между устройством формирования изображений и сменным блоком согласно примерному варианту осуществления настоящего общего принципа изобретения.

Режим выполнения изобретения

Ссылка далее будет даваться детально на варианты осуществления настоящего общего принципа изобретения, примеры которого проиллюстрированы на чертежах, где сходные ссылочные позиции ссылаются на подобные элементы повсюду. Варианты осуществления описаны ниже для пояснения настоящего общего принципа изобретения со ссылками на чертежи.

На Фиг.1 показана блок-схема, иллюстрирующая конфигурацию устройства формирования изображения, содержащего сменный блок согласно примерному варианту осуществления настоящего общего принципа изобретения. Как проиллюстрировано на Фиг.1, устройство 100 формирования изображения включает в себя основной контроллер 110, и блок 200 может быть встроен в устройство 100 формирования изображения. Устройство 100 формирования изображения может быть копировальным устройством, принтером, многофункциональным периферийным устройством, факсимильным аппаратом или сканером.

Устройство 100 формирования изображения может включать в себя CPU (OS) 110a, чтобы управлять операциями устройства 100 формирования изображения. Блок 200 представляет собой компонент, который предназначен для установки и использования независимым образом. Более определенно, блок 200 может быть сменным блоком, включающим в себя сменный элемент 215, который сформирован в устройстве формирования изображения и непосредственно участвует в операции формирования изображения. Например, сменный элемент 215 из сменного блока 200 может быть картриджем чернил или тонера, загрузочным блоком, блоком перемещения, блоком соединения, органическим фотопроводником (OPC), блоком подачи или ведущим роликом и т.д.

Кроме того, блоком 200 может быть любой другой компонент, который необходим для устройства 100 формирования изображения и является сменным в течение использования. То есть блок 200 может быть блоком контроля заменяемого пользователем блока (CRUM), который может контролировать и управлять состоянием компонента, будучи включенным в сменный блок, или может быть чипом, встроенным в CRUM. Блок 200 может быть реализован в разнообразных формах, но для удобства описания ниже раскрыт блок 200, реализованный как сменный блок.

Основной контроллер 110 может иметь интерфейс, чтобы обмениваться данными с внешним устройством (не показано), чтобы принимать данные, и может выполнять устройство формирования изображений, используя принятые данные. Основной контроллер 110 может также быть связан с факсимильным блоком или блоком сканирования, например, чтобы принимать или передавать данные, соответствующие устройству формирования изображения.

Устройство 100 формирования изображения может включать в себя блок 150 формирования изображения, чтобы выполнять операцию формирования изображения с использованием блока 200. Блок 200 может быть частью блока 150 формирования изображения, будучи установленным в корпусе устройства 100 формирования изображения. Основной контроллер 110 может управлять блоком 210 памяти и блоком 150 формирования изображения, чтобы подавать носитель для формирования изображения на носителе и выводить носитель.

Как проиллюстрировано на Фиг.1, блок 200 содержит блок 210 памяти и CPU 220.

Блок памяти 210 хранит различные типы информации относительно блока 200 и, более конкретно, хранит уникальную информацию, такую как информация относительно изготовителя блока 200, информация относительно времени изготовления, серийный номер или номер модели, различные программы, информация относительно электронной подписи, информация состояния относительно состояния использования (например, сколько листов бумаги было напечатано вплоть до настоящего времени, каков остающийся пригодный для печатания ресурс, или сколько осталось тонера).

Например, блок 210 памяти может хранить информацию, как показано в следующей Таблице 1.

| Таблица 1 | |

| Общая информация | |

| OS Версия SPL-C Версия ПроцессораВерсия USB Установленный Серийный Номер Дата Начала Обслуживания Модели | CLP300_V1.30.12.35 02-22-20075.2406-28-20066.01.00(55)BH45BAIP914466B.DOM2007-09-29 |

| Опция | |

| RAM Размер EEPROM Размер USB соединенный (высокий) | 32 Мбайт 4096 байт |

| Срок службы расходных материалов | |

| Полное число страниц Срок службы блока соединения Срок службы транспортных валиков Срок службы валика лотка 1 Полное число изображений Срок службы блока формирования изображения проявляющего валика Срок службы транспортной ленты Полное число цветных изображений | 774/93 страницы (цветных/моно) 1636 страниц 864 страницы 867 страниц 3251 изображений 61 изображений/19 страниц 3251 изображений 14/9/14/19 изображений (C/M/Y/K) |

| Информация о тонере | |

| Остается Тонера Процент Тонера Среднее Покрытие | 99%/91%/92%/100%(C/M/Y/K)5%/53%/31%/3% (C/M/Y/K) |

| Информация о расходных материалах | |

| Голубой Краситель Красный Краситель Желтый Краситель Черный Краситель Блок Формирования Изображения | SAMSUNG (DOM) SAMSUNG (DOM) SAMSUNG (DOM) SAMSUNG (DOM) SAMSUNG (DOM) |

| Меню Цветов | |

| Настройка Цветов | Ручная Настройка (CMYK:0,0,0,0) |

| Меню Установки | |

| Энергосберегающая Автоматическое Продолжение Настройка Высоты | 20 минут Одноцветный |

Как показано в Таблице 1 выше, блок 210 памяти может хранить различную информацию, относительно срока службы расходных материалов или меню установки, а также схематичную информацию относительно блока 200. Блок 210 памяти может также хранить информацию об операционной системе (OS), чтобы обрабатывать данные, сохраненные в нем, так что основной контроллер может управлять блоком 150 формирования изображения и блоком 200, чтобы выполнять операцию формирования изображения.

CPU 220 управляет блоком 210 памяти с использованием OS CPU. OS, которая предусмотрена для управления блоком 200, представляет программное обеспечение для управления общими прикладными программами. Соответственно, CPU 220 может исполнять инициализацию самостоятельно с использованием OS.

Более детально, CPU 220 выполняет инициализацию во время конкретных событий, например, когда устройство 100 формирования изображения, содержащее блок 200, включается, или когда блок 200 или компонент, содержащий блок 200, такой как сменный блок, присоединяется или отсоединяется от устройства 100 формирования изображения. Инициализация включает начальное управление различными прикладными программами, используемыми в блоке 200, секретной информацией вычисления, необходимой для обмена данными с устройством формирования изображения после инициализации, установку канала связи, инициализацию значения памяти, подтверждение времени замены, установку значений регистров в блоке 200 и установку внутренних и внешних тактовых сигналов.

Установка значений регистров представляет установку значений регистров функций в блоке 200, чтобы блок 200 работал в том же самом состоянии, как предварительно установлено пользователем. Кроме того, установка внутренних и внешних тактовых сигналов представляет настройку частоты внешнего тактового сигнала, обеспеченного от главного контроллера 110 устройства 100 формирования изображения, на частоту внутреннего тактового сигнала, который используется в CPU 220 блока 200.

Подтверждение времени замены представляет проверку остающегося количества тонера или чернил для использования, ожидаемого времени, когда чернила или тонер будут израсходованы, и уведомление основного контроллера 110 о времени. Если определено в течение инициализации, что тонер уже был израсходован, после завершения инициализации блок 200 может быть реализован, чтобы автоматически уведомить основной контроллер 110, что операция не может быть выполнена. В других случаях, так как блок 200 включает в себя OS CPU, разнообразные формы инициализации могут быть выполнены согласно типу или характеристике блока 200.

Такая инициализация выполняется блоком 200 непосредственно, и, таким образом, выполняется отдельно от инициализации, выполняемой основным контроллером 110 устройства 100 формирования изображения.

Как описано выше, CPU 220 встроен в блок 200, и блок 200 имеет свою собственную OS, так что если устройство 100 формирования изображения включается, основной контроллер 110 может проверить остающееся количество расходных материалов и число повторных заполнений, которые сохранены в блоке 210 памяти, перед запросом обмена данными с блоком 200. Следовательно, требуется более короткое время, чтобы сообщить основному контроллеру 110, что расходные материалы должны быть заменены. Например, если тонера недостаточно, пользователь может включить устройство 100 формирования изображения и перевести устройство 100 формирования изображения непосредственно в способ экономичного использования тонера. Пользователь может также выполнить ту же самую операцию, даже если только один конкретный тонер недостаточен.

CPU 220 не отвечает на команды основного контроллера 110, пока инициализация не закончена. Основной контроллер 110 периодически передает команды к CPU 220, пока основной контроллер 110 не получит ответ от CPU 220.

Если основной контроллер 110 получает ответ, то есть подтверждение, инициируется аутентификация между основным контроллером 110 и CPU 220.

В этом случае OS в блоке 200 позволяет выполнить аутентификацию путем взаимодействия между блоком 200 и устройством 100 формирования изображения. Однако для обычного устройства формирования изображения, чтобы выполнить аутентификацию, основной контроллер устройства формирования изображения односторонне получает доступ к блоку, идентифицирует уникальную информацию для аутентификации и сравнивает уникальную информацию с сохраненной информацией.

Однако основной контроллер 110 в настоящем устройстве 100 формирования изображения выполняет свою собственную инициализацию отдельно от инициализации блоки 200. Инициализация блока 200 завершается первой из-за различий в размере систем. Если инициализация блока 200 завершена, блок 200 может управлять криптографическим алгоритмом, используя OS. Более определенно, блок 200 может управлять криптографическим алгоритмом в ответ на команду основного контроллера 110, так что может выполняться интерактивная аутентификация между основным контроллером 110 и блоком 200, а не односторонняя аутентификация основного контроллера 110. Следовательно, безопасность аутентификации увеличивается.

Такая аутентификация не ограничена примером, описанным выше, и может выполняться в разнообразных формах. Например, основной контроллер 110 может получить ответ от CPU 220 и передать команду к CPU 220, запрашивающую аутентификацию. В этом случае случайное значение R1 может быть передано к CPU 220 вместе с командой. CPU 220 получает запрос на аутентификацию и случайное значение R1, генерирует ключ сессии с использованием случайного значения R1, генерирует первый код аутентификации сообщения (МАС), используя генерированный ключ сессии, и передает генерированный первый МАС, предварительно сохраненную информацию электронной подписи и случайное значение R2 к основному контроллеру 110.

Если основной контроллер 110 идентифицирует аутентичность, подтверждая первый МАС, полученной информации электронной подписи, основной контроллер 110 генерирует ключ сессии с использованием полученного случайного значения R2 и предварительно генерированного случайного значения R1 и генерирует второй МАС, используя ключ сессии. Наконец, основной контроллер 110 проверяет второй МАС, путем идентификации, действительно ли генерированный второй МАС тот же самый, что и полученный первый МАС. В результате, основной контроллер 110 может определить, была ли аутентификация успешно выполнена. Как описано выше, так как случайные значения используются после передачи информации или команд для аутентификации, злонамеренный взлом третьей стороной может быть предотвращен.

Если аутентификация успешно выполнена, криптографические обмены данными выполняются между основным контроллером 110 и CPU блока 200. Как описано выше, так как блок 200 имеет свою собственную OS, криптографический алгоритм может быть выполнен. Поэтому действительность данных может быть определена, применяя криптографический алгоритм к данным, получаемым от устройства 100 формирования изображения. В результате такого определения, если данные действительны, блок 200 получает данные и выполняет операцию, чтобы обработать данные. Если данные не действительны, блок 200 может отбросить данные при получении данных. В этом случае блок 200 может уведомить основной контроллер 110, что существует проблема в обмене данными.

Криптографический алгоритм может использовать общедоступный стандартный криптографический алгоритм. Такой криптографический алгоритм может быть изменен, когда ключ шифрования открыт или когда безопасность должна быть усилена.

В вышеупомянутом примерном варианте осуществления настоящего общего принципа изобретения, так как блок 200 имеет свою собственную OS и свою собственную инициализацию, аутентификация и криптографические обмены данными между блоком 200 и устройством 100 формирования изображения могут выполняться эффективно.

На Фиг.2 показана детальная блок-схема, иллюстрирующая сменный блок 200 устройства 100 формирования изображения, проиллюстрированного на Фиг.1. Сменный блок 200 по Фиг.2 включает в себя криптографический блок 230, детектор 240 несанкционированного вмешательства и блок 250 интерфейса в дополнение к ранее описанному блоку 210 памяти