Способ, аппарат и устройство обработки шифрования и дешифрования

Иллюстрации

Показать всеИзобретение относится к области шифрования и дешифрования. Технический результат - защита целостности данных. Аппарат обработки шифрования, при этом аппарат обработки шифрования располагается в устройстве обработки шифрования и содержит: блок формирования, сконфигурированный с возможностью формировать самостоятельно пару ключей, при этом пара ключей содержит первый ключ, используемый для шифрования, и второй ключ, используемый для дешифрования, и сохранять пару ключей в первом пространстве хранения, которое находится в устройстве и не предоставляет внешний доступ, при этом тип первого пространства хранения выбирается из группы, состоящей из: внутреннего пространства хранения микросхемы защиты и выделенного компонента хранения с однократной записью, который препятствует модификации ранее записанных данных; блок получения дайджестов, сконфигурированный с возможностью осуществлять вычисление дайджеста относительно данных работы устройства, чтобы получать дайджест данных работы устройства, при этом данные работы устройства хранятся во втором пространстве хранения устройства; и блок шифрования, сконфигурированный с возможностью считывать первый ключ из первого пространства хранения и шифровать дайджест данных работы устройства с помощью первого ключа, чтобы получать первую цифровую подпись. 4 н. и 20 з.п. ф-лы, 7 ил.

Реферат

ОБЛАСТЬ ТЕХНИКИ, К КОТОРОЙ ОТНОСИТСЯ ИЗОБРЕТЕНИЕ

[0001] Варианты осуществления настоящего изобретения относятся к компьютерным технологиям и, в частности, к способу, аппарату и устройству обработки шифрования и дешифрования.

УРОВЕНЬ ТЕХНИКИ

[0002] Вследствие непрерывного развития технологий связи существующее устройство может реализовывать соответствующую функцию посредством установки программного пакета. В частности, на стадии изготовления устройства, данные для работы устройства могут записываться в устройство, причем данные для работы устройства могут представлять собой программный пакет, который обеспечивает возможность устройству иметь одну или несколько рабочих функций, либо могут представлять собой конфигурационный файл, который используется для того, чтобы описывать связанный с программным пакетом параметр. После того, как устройство продано, пользователь устройства может обеспечивать возможность устройству активировать данные для работы устройства, так что устройство имеет соответствующую рабочую функцию.

[0003] В целях недопущения несанкционированного изменения данных для работы устройства до работы или в процессе работы, в предшествующем уровне техники, в общем, используется способ проверки для того, чтобы реализовывать защиту целостности для данных для работы устройства на стадии изготовления устройства. В частности, производитель устройства может предоставлять пару ключей, включающую в себя ключ шифрования и ключ дешифрования. Другими словами, производитель устройства может формировать пару ключей заранее с помощью специального аппарата, причем пара ключей является идентичной для всех устройств. После того, как формируется пара ключей, специальный аппарат может передавать пару ключей в устройство. На стадии изготовления устройство может реализовывать защиту целостности для данных для работы устройства с помощью ключа шифрования, передаваемого посредством специального аппарата, и сохранять ключ дешифрования в устройстве. После того, как устройство продано, когда устройство запускается в первый раз или устройство включается снова, или устройство работает, пользователь устройства может проверять данные для работы устройства с помощью ключа дешифрования, предоставленного посредством производителя устройства, с тем чтобы определять то, изменяются или нет несанкционированным образом данные для работы устройства.

[0004] Тем не менее, в предшествующем уровне техники, ключ шифрования и ключ дешифрования предоставляются посредством производителя устройства, и безопасность не является высокой.

СУЩНОСТЬ ИЗОБРЕТЕНИЯ

[0005] Варианты осуществления настоящего изобретения предоставляют способ, аппарат и устройство обработки шифрования и дешифрования.

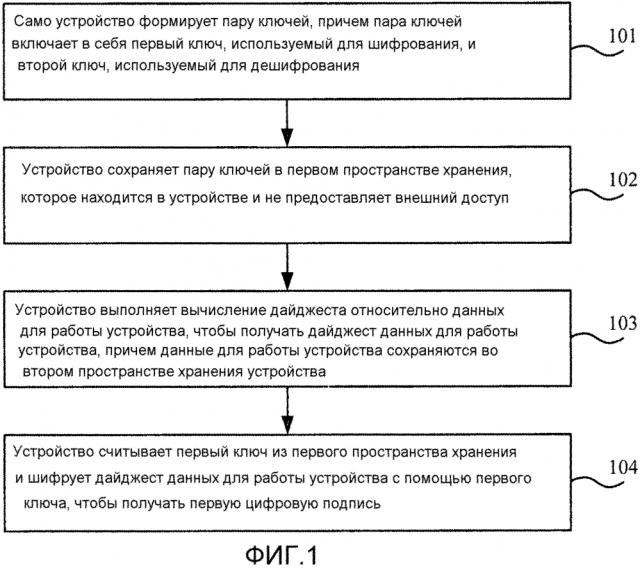

[0006] Согласно первому аспекту, вариант осуществления настоящего изобретения предоставляет способ обработки шифрования и дешифрования, включающий в себя:

- формирование, посредством самого устройства, пары ключей, причем пара ключей включает в себя первый ключ, используемый для шифрования, и второй ключ, используемый для дешифрования;

- сохранение, посредством устройства, пары ключей в первом пространстве хранения, которое находится в устройстве и не предоставляет внешний доступ;

- выполнение, посредством устройства, вычисления дайджеста относительно данных для работы устройства, чтобы получать дайджест данных для работы устройства, причем данные для работы устройства сохраняются во втором пространстве хранения устройства; и

- считывание, посредством устройства, первого ключа из первого пространства хранения и шифрование дайджеста данных для работы устройства с помощью первого ключа, чтобы получать первую цифровую подпись.

[0007] В отношении первого аспекта, в первом способе реализации, способ дополнительно включает в себя:

- сохранение, посредством устройства, первой цифровой подписи во втором пространстве хранения.

[0008] В отношении первого аспекта и первого способа реализации первого аспекта, во втором способе реализации, формирование, посредством самого устройства, пары ключей включает в себя:

- формирование, посредством устройства, пары ключей автоматически согласно по меньшей мере одному из начальных значений ключа, причем:

- начальное значение ключа включает в себя:

- электронный серийный номер, ESN, случайное число, сформированное посредством самого устройства, и текущее системное время.

[0009] В отношении первого аспекта, первого способа реализации первого аспекта и второго способа реализации первого аспекта, в третьем способе реализации, первое пространство хранения включает в себя любой из следующих элементов:

- пространство хранения первого типа, пространство хранения второго типа и пространство хранения третьего типа,

- причем пространство хранения первого типа представляет собой пространство хранения, которое является скрытым для устройства, отличного от упомянутого устройства;

- пространство хранения второго типа представляет собой внутреннее пространство хранения микросхемы защиты; и

- пространство хранения третьего типа представляет собой пространство хранения выделенного компонента с однократной записью, который запрещает модификацию данных после того, как данные записаны.

[0010] В отношении первого аспекта, первого способа реализации первого аспекта, второго способа реализации первого аспекта и третьего способа реализации первого аспекта, в четвертом способе реализации, после шифрования дайджеста данных для работы устройства с помощью первого ключа, чтобы получать первую цифровую подпись, способ дополнительно включает в себя:

- считывание, посредством устройства, данных для работы устройства и первой цифровой подписи из второго пространства хранения; и

- выполнение, посредством устройства, вычисления дайджеста относительно данных для работы устройства, чтобы получать дайджест считанных данных для работы устройства, считывание второго ключа из первого пространства хранения и дешифрование первой цифровой подписи с помощью второго ключа, чтобы получать дешифрованный дайджест.

[0011] В отношении четвертого способа реализации первого аспекта, в пятом способе реализации, после дешифрования первой цифровой подписи с помощью второго ключа, чтобы получать дешифрованный дайджест, способ дополнительно включает в себя:

- определение, посредством устройства, того, является или нет дайджест считанных данных для работы устройства согласованным с дешифрованным дайджестом; и

- если дайджест считанных данных для работы устройства является согласованным с дешифрованным дайджестом, определение, посредством устройства, того, что данные для работы устройства не изменены несанкционированным образом.

[0012] В отношении четвертого способа реализации первого аспекта, в шестом способе реализации, после дешифрования первой цифровой подписи с помощью второго ключа, чтобы получать дешифрованный дайджест, способ дополнительно включает в себя:

- определение, посредством устройства, того, является или нет дайджест считанных данных для работы устройства согласованным с дешифрованным дайджестом; и

- если дайджест считанных данных для работы устройства является несогласованным с дешифрованным дайджестом, определение, посредством устройства, того, что данные для работы устройства изменены несанкционированным образом.

[0013] В отношении первого аспекта и первого-шестого способов реализации первого аспекта, в седьмом способе реализации, после сохранения пары ключей в первом пространстве хранения, которое находится в устройстве и не предоставляет внешний доступ, способ дополнительно включает в себя:

- загрузку, посредством устройства, данных обновления из платформы обновления и сохранение данных обновления во втором пространстве хранения;

- выполнение, посредством устройства, вычисления дайджеста относительно данных обновления, чтобы получать дайджест данных обновления; и

- считывание, посредством устройства, первого ключа из первого пространства хранения и шифрование дайджеста данных обновления с помощью первого ключа, чтобы получать вторую цифровую подпись.

[0014] В отношении седьмого способа реализации первого аспекта, в восьмом способе реализации, после шифрования дайджеста данных обновления с помощью первого ключа, чтобы получать вторую цифровую подпись, способ дополнительно включает в себя:

- сохранение, посредством устройства, второй цифровой подписи во втором пространстве хранения.

[0015] В отношении седьмого способа реализации и восьмого способа реализации первого аспекта, в девятом способе реализации, после шифрования дайджеста данных обновления с помощью первого ключа, чтобы получать вторую цифровую подпись, способ дополнительно включает в себя:

- считывание, посредством устройства, данных обновления и второй цифровой подписи из второго пространства хранения; и

- выполнение, посредством устройства, вычисления дайджеста относительно данных обновления, чтобы получать дайджест считанных данных обновления, считывание второго ключа из первого пространства хранения и дешифрование второй цифровой подписи с помощью второго ключа, чтобы получать дешифрованный дайджест.

[0016] В отношении девятого способа реализации первого аспекта, в десятом способе реализации, после дешифрования второй цифровой подписи с помощью второго ключа, чтобы получать дешифрованный дайджест, способ дополнительно включает в себя:

- определение, посредством устройства, того, является или нет дайджест считанных данных обновления согласованным с дешифрованным дайджестом; и

- если дайджест считанных данных обновления является согласованным с дешифрованным дайджестом, определение, посредством устройства, того, что данные обновления не изменены несанкционированным образом.

[0017] В отношении девятого способа реализации первого аспекта, в одиннадцатом способе реализации, после дешифрования второй цифровой подписи с помощью второго ключа, чтобы получать дешифрованный дайджест, способ дополнительно включает в себя:

- определение, посредством устройства, того, является или нет дайджест считанных данных обновления согласованным с дешифрованным дайджестом; и

- если дайджест считанных данных обновления является несогласованным с дешифрованным дайджестом, определение, посредством устройства, того, что данные обновления изменены несанкционированным образом.

[0018] В отношении первого аспекта и первого-одиннадцатого способов реализации первого аспекта, в двенадцатом способе реализации, первый ключ и второй ключ представляют собой пару симметричных ключей или пару асимметричных ключей.

[0019] В отношении первого аспекта и первого-двенадцатого способов реализации первого аспекта, в тринадцатом способе реализации, данные для работы устройства включают в себя программный пакет и/или конфигурационный файл.

[0020] В отношении седьмого-двенадцатого способов реализации первого аспекта, в четырнадцатом способе реализации, данные обновления включают в себя программный пакет и/или конфигурационный файл.

[0021] Согласно второму аспекту, вариант осуществления настоящего изобретения предоставляет способ обработки дешифрования, причем: устройство включает в себя первое пространство хранения и второе пространство хранения; первое пространство хранения представляет собой пространство, которое не предоставляет внешний доступ;

- первое пространство хранения используется для того, чтобы сохранять пару ключей, причем пара ключей формируется посредством самого устройства, и пара ключей включает в себя первый ключ, используемый для шифрования, и второй ключ, используемый для дешифрования;

- второе пространство хранения используется для того, чтобы сохранять данные и цифровую подпись, причем данные включают в себя данные для работы устройства, и цифровая подпись включает в себя первую цифровую подпись, которая получается посредством устройства посредством шифрования дайджеста данных для работы устройства с помощью первого ключа; и

- при этом способ включает в себя:

- считывание, посредством устройства, данных для работы устройства и первой цифровой подписи из второго пространства хранения;

- выполнение, посредством устройства, вычисления дайджеста относительно данных для работы устройства, чтобы получать дайджест данных для работы устройства; и

- считывание, посредством устройства, второго ключа из первого пространства хранения и дешифрование первой цифровой подписи с помощью второго ключа, чтобы получать дешифрованный дайджест.

[0022] В отношении второго аспекта, в первом способе реализации второго аспекта, после дешифрования первой цифровой подписи с помощью второго ключа, чтобы получать дешифрованный дайджест, способ дополнительно включает в себя:

- определение, посредством устройства, того, является или нет дайджест данных для работы устройства согласованным с дешифрованным дайджестом; и

- если дайджест данных для работы устройства является согласованным с дешифрованным дайджестом, определение, посредством устройства, того, что данные для работы устройства не изменены несанкционированным образом.

[0023] В отношении второго аспекта, во втором способе реализации второго аспекта, после дешифрования первой цифровой подписи с помощью второго ключа, чтобы получать дешифрованный дайджест, способ дополнительно включает в себя:

- определение, посредством устройства, того, является или нет дайджест данных для работы устройства согласованным с дешифрованным дайджестом; и

- если дайджест данных для работы устройства является несогласованным с дешифрованным дайджестом, определение, посредством устройства, того, что данные для работы устройства изменены несанкционированным образом.

[0024] В отношении второго аспекта, первого способа реализации второго аспекта и второго способа реализации второго аспекта, в третьем способе реализации, данные дополнительно включают в себя данные обновления, загружаемые из платформы обновления; цифровая подпись дополнительно включает в себя вторую цифровую подпись; и способ дополнительно включает в себя:

- считывание, посредством устройства, данных обновления и второй цифровой подписи из второго пространства хранения, причем вторая цифровая подпись получается посредством устройства посредством шифрования дайджеста данных обновления с помощью первого ключа; и

- выполнение, посредством устройства, вычисления дайджеста относительно данных обновления, чтобы получать дайджест считанных данных обновления, считывание второго ключа из первого пространства хранения и дешифрование второй цифровой подписи с помощью второго ключа, чтобы получать дешифрованный дайджест.

[0025] В отношении третьего способа реализации второго аспекта, в четвертом способе реализации, после дешифрования второй цифровой подписи с помощью второго ключа, чтобы получать дешифрованный дайджест, способ дополнительно включает в себя:

- определение, посредством устройства, того, является или нет дайджест считанных данных обновления согласованным с дешифрованным дайджестом; и

- если дайджест считанных данных обновления является согласованным с дешифрованным дайджестом, определение, посредством устройства, того, что данные обновления не изменены несанкционированным образом.

[0026] В отношении третьего способа реализации второго аспекта, в пятом способе реализации, после дешифрования второй цифровой подписи с помощью второго ключа, чтобы получать дешифрованный дайджест, способ дополнительно включает в себя:

- определение того, является или нет дайджест считанных данных обновления согласованным с дешифрованным дайджестом; и

- если дайджест считанных данных обновления является несогласованным с дешифрованным дайджестом, определение, посредством устройства, того, что данные обновления изменены несанкционированным образом.

[0027] В отношении второго аспекта и первого-пятого способов реализации второго аспекта, в шестом способе реализации, первое пространство хранения включает в себя любой из следующих элементов:

- пространство хранения первого типа, пространство хранения второго типа и пространство хранения третьего типа,

- причем пространство хранения первого типа представляет собой пространство хранения, которое является скрытым для устройства, отличного от упомянутого устройства;

- пространство хранения второго типа представляет собой внутреннее пространство хранения микросхемы защиты; и

- пространство хранения третьего типа представляет собой пространство хранения выделенного компонента с однократной записью, который запрещает модификацию данных после того, как данные записаны.

[0028] В отношении второго аспекта и первого-шестого способов реализации второго аспекта, в седьмом способе реализации, данные для работы устройства включают в себя программный пакет и/или конфигурационный файл.

[0029] В отношении третьего-шестого способов реализации второго аспекта, в восьмом способе реализации, данные обновления включают в себя программный пакет и/или конфигурационный файл.

[0030] Согласно третьему аспекту, вариант осуществления настоящего изобретения предоставляет аппарат обработки шифрования, причем аппарат обработки шифрования располагается в устройстве и включает в себя:

- блок формирования, сконфигурированный с возможностью формировать самостоятельно пару ключей, причем пара ключей включает в себя первый ключ, используемый для шифрования, и второй ключ, используемый для дешифрования, и сохраняет пару ключей в первом пространстве хранения, которое находится в устройстве и не предоставляет внешний доступ;

- блок получения дайджестов, сконфигурированный с возможностью осуществлять вычисление дайджеста относительно данных для работы устройства, чтобы получать дайджест данных для работы устройства, причем данные для работы устройства сохраняются во втором пространстве хранения устройства; и

- блок шифрования, сконфигурированный с возможностью считывать первый ключ из первого пространства хранения и шифровать дайджест данных для работы устройства с помощью первого ключа, чтобы получать первую цифровую подпись.

[0031] В отношении третьего аспекта, в первом способе реализации, блок шифрования дополнительно сконфигурирован с возможностью:

- сохранять первую цифровую подпись во втором пространстве хранения.

[0032] В отношении третьего аспекта и первого способа реализации третьего аспекта, во втором способе реализации, блок формирования, в частности, сконфигурирован с возможностью:

- формировать пару ключей автоматически согласно по меньшей мере одному из начальных значений ключа, причем:

- начальное значение ключа включает в себя:

- электронный серийный номер, ESN, случайное число, сформированное посредством самого устройства, и текущее системное время.

[0033] В отношении третьего аспекта, первого способа реализации третьего аспекта и второго способа реализации третьего аспекта, в третьем способе реализации, первое пространство хранения включает в себя любой из следующих элементов:

- пространство хранения первого типа, пространство хранения второго типа и пространство хранения третьего типа,

- причем пространство хранения первого типа представляет собой пространство хранения, которое является скрытым для устройства, отличного от упомянутого устройства;

- пространство хранения второго типа представляет собой внутреннее пространство хранения микросхемы защиты; и

- пространство хранения третьего типа представляет собой пространство хранения выделенного компонента с однократной записью, который запрещает модификацию данных после того, как данные записаны.

[0034] В отношении третьего аспекта, первого способа реализации третьего аспекта, второго способа реализации третьего аспекта и третьего способа реализации третьего аспекта, в четвертом способе реализации, аппарат дополнительно включает в себя:

- блок дешифрования, сконфигурированный с возможностью считывать данные для работы устройства и первую цифровую подпись из второго пространства хранения; выполнять вычисление дайджеста относительно данных для работы устройства, чтобы получать дайджест считанных данных для работы устройства; и считывать второй ключ из первого пространства хранения и дешифровать первую цифровую подпись с помощью второго ключа, чтобы получать дешифрованный дайджест.

[0035] В отношении четвертого способа реализации третьего аспекта, в пятом способе реализации, аппарат дополнительно включает в себя:

- процессор проверки, сконфигурированный с возможностью определять то, является или нет дайджест считанных данных для работы устройства согласованным с дешифрованным дайджестом, причем если дайджест считанных данных для работы устройства является согласованным с дешифрованным дайджестом, устройство определяет то, что данные для работы устройства не изменены несанкционированным образом.

[0036] В отношении четвертого способа реализации третьего аспекта, в шестом способе реализации, аппарат дополнительно включает в себя:

- процессор проверки, сконфигурированный с возможностью определять то, является или нет дайджест считанных данных для работы устройства согласованным с дешифрованным дайджестом, причем если дайджест считанных данных для работы устройства является несогласованным с дешифрованным дайджестом, устройство определяет то, что данные для работы устройства изменены несанкционированным образом.

[0037] В отношении третьего аспекта и первого-шестого способов реализации третьего аспекта, в седьмом способе реализации, блок формирования дополнительно сконфигурирован с возможностью загружать данные обновления из платформы обновления и сохранять данные обновления во втором пространстве хранения;

- блок получения дайджестов дополнительно сконфигурирован с возможностью осуществлять вычисление дайджеста относительно данных обновления, чтобы получать дайджест данных обновления; и

- блок шифрования дополнительно сконфигурирован с возможностью считывать первый ключ из первого пространства хранения и шифровать дайджест данных обновления с помощью первого ключа, чтобы получать вторую цифровую подпись.

[0038] В отношении седьмого способа реализации третьего аспекта, в восьмом способе реализации, блок шифрования дополнительно сконфигурирован с возможностью сохранять вторую цифровую подпись во втором пространстве хранения.

[0039] В отношении седьмого способа реализации и восьмого способа реализации третьего аспекта, в девятом способе реализации, блок дешифрования дополнительно сконфигурирован с возможностью:

- считывать данные обновления и вторую цифровую подпись из второго пространства хранения, выполнять вычисление дайджеста относительно данных обновления, чтобы получать дайджест считанных данных обновления, считывать второй ключ из первого пространства хранения и дешифровать вторую цифровую подпись с помощью второго ключа, чтобы получать дешифрованный дайджест.

[0040] В отношении девятого способа реализации третьего аспекта, в десятом способе реализации, процессор проверки дополнительно сконфигурирован с возможностью:

- определять то, является или нет дайджест считанных данных обновления согласованным с дешифрованным дайджестом, причем:

- если дайджест считанных данных обновления является согласованным с дешифрованным дайджестом, устройство определяет то, что данные обновления не изменены несанкционированным образом.

[0041] В отношении девятого способа реализации третьего аспекта, в одиннадцатом способе реализации, процессор проверки дополнительно сконфигурирован с возможностью:

- определять то, является или нет дайджест считанных данных обновления согласованным с дешифрованным дайджестом, причем:

- если дайджест считанных данных обновления является несогласованным с дешифрованным дайджестом, устройство определяет то, что данные обновления изменены несанкционированным образом.

[0042] В отношении третьего аспекта и первого-одиннадцатого способов реализации третьего аспекта, в двенадцатом способе реализации, первый ключ и второй ключ представляют собой пару симметричных ключей или пару асимметричных ключей.

[0043] В отношении третьего аспекта и первого-двенадцатого способов реализации третьего аспекта, в тринадцатом способе реализации, данные для работы устройства включают в себя программный пакет и/или конфигурационный файл.

[0044] В отношении седьмого-двенадцатого способов реализации третьего аспекта, в четырнадцатом способе реализации, данные обновления включают в себя программный пакет и/или конфигурационный файл.

[0045] Согласно четвертому аспекту, вариант осуществления настоящего изобретения предоставляет аппарат обработки дешифрования, причем: аппарат обработки дешифрования располагается в устройстве; устройство включает в себя первое пространство хранения и второе пространство хранения; первое пространство хранения представляет собой пространство, которое не предоставляет внешний доступ;

- первое пространство хранения используется для того, чтобы сохранять пару ключей, причем пара ключей формируется посредством самого устройства, и пара ключей включает в себя первый ключ, используемый для шифрования, и второй ключ, используемый для дешифрования;

- второе пространство хранения используется для того, чтобы сохранять данные и цифровую подпись, причем данные включают в себя данные для работы устройства, и цифровая подпись включает в себя первую цифровую подпись, которая получается посредством устройства посредством шифрования дайджеста данных для работы устройства с помощью первого ключа; и

- аппарат включает в себя:

- блок считывания, сконфигурированный с возможностью считывать данные для работы устройства и первую цифровую подпись из второго пространства хранения;

- блок получения дайджестов, сконфигурированный с возможностью осуществлять вычисление дайджеста относительно данных для работы устройства, чтобы получать дайджест данных для работы устройства; и

- блок дешифрования, сконфигурированный с возможностью считывать второй ключ из первого пространства хранения и дешифровать первую цифровую подпись с помощью второго ключа, чтобы получать дешифрованный дайджест.

[0046] В отношении четвертого аспекта, в первом способе реализации четвертого аспекта, аппарат дополнительно включает в себя: процессор проверки, сконфигурированный с возможностью:

- определять то, является или нет дайджест данных для работы устройства согласованным с дешифрованным дайджестом; и

- если дайджест данных для работы устройства является согласованным с дешифрованным дайджестом, определять то, что данные для работы устройства не изменены несанкционированным образом.

[0047] В отношении четвертого аспекта, во втором способе реализации четвертого аспекта, аппарат дополнительно включает в себя: процессор проверки, сконфигурированный с возможностью:

- определять то, является или нет дайджест данных для работы устройства согласованным с дешифрованным дайджестом; и

- если дайджест данных для работы устройства является несогласованным с дешифрованным дайджестом, определять то, что данные для работы устройства изменены несанкционированным образом.

[0048] В отношении четвертого аспекта, первого способа реализации четвертого аспекта и второго способа реализации четвертого аспекта, в третьем способе реализации, данные дополнительно включают в себя данные обновления, загружаемые из платформы обновления; цифровая подпись дополнительно включает в себя вторую цифровую подпись;

- блок считывания дополнительно сконфигурирован с возможностью считывать данные обновления и вторую цифровую подпись из второго пространства хранения, причем вторая цифровая подпись получается посредством устройства посредством шифрования дайджеста данных обновления с помощью первого ключа;

- блок получения дайджестов дополнительно сконфигурирован с возможностью осуществлять вычисление дайджеста относительно данных обновления, чтобы получать дайджест считанных данных обновления; и

- блок дешифрования дополнительно сконфигурирован с возможностью считывать второй ключ из первого пространства хранения и дешифровать вторую цифровую подпись с помощью второго ключа, чтобы получать дешифрованный дайджест.

[0049] В отношении третьего способа реализации четвертого аспекта, в четвертом способе реализации, процессор проверки дополнительно сконфигурирован с возможностью:

- определять то, является или нет дайджест считанных данных обновления согласованным с дешифрованным дайджестом; и

- если дайджест считанных данных обновления является согласованным с дешифрованным дайджестом, определять то, что данные обновления не изменены несанкционированным образом.

[0050] В отношении третьего способа реализации четвертого аспекта, в пятом способе реализации, процессор проверки дополнительно сконфигурирован с возможностью:

- определять то, является или нет дайджест считанных данных обновления согласованным с дешифрованным дайджестом; и

- если дайджест считанных данных обновления является несогласованным с дешифрованным дайджестом, определять то, что данные обновления изменены несанкционированным образом.

[0051] В отношении четвертого аспекта и первого-пятого способов реализации четвертого аспекта, в шестом способе реализации, первое пространство хранения включает в себя любой из следующих элементов:

- пространство хранения первого типа, пространство хранения второго типа и пространство хранения третьего типа,

- причем пространство хранения первого типа представляет собой пространство хранения, которое является скрытым для устройства, отличного от упомянутого устройства;

- пространство хранения второго типа представляет собой внутреннее пространство хранения микросхемы защиты; и

- пространство хранения третьего типа представляет собой пространство хранения выделенного компонента с однократной записью, который запрещает модификацию данных после того, как данные записаны.

[0052] Согласно пятому аспекту, вариант осуществления настоящего изобретения предоставляет устройство, включающее в себя процессор и средство хранения, причем: средство хранения включает в себя первое пространство хранения и второе пространство хранения, причем первое пространство хранения представляет собой пространство хранения, которое не предоставляет внешний доступ; и

- процессор сконфигурирован с возможностью: формировать самостоятельно пару ключей, причем пара ключей включает в себя первый ключ, используемый для шифрования, и второй ключ, используемый для дешифрования; сохранять пару ключей в первом пространстве хранения; выполнять вычисление дайджеста относительно данных для работы устройства, чтобы получать дайджест данных для работы устройства, причем данные для работы устройства сохраняются во втором пространстве хранения; считывать первый ключ из первого пространства хранения; и шифровать дайджест данных для работы устройства с помощью первого ключа, чтобы получать первую цифровую подпись.

[0053] В отношении пятого аспекта, в первом способе реализации, процессор дополнительно сконфигурирован с возможностью сохранять первую цифровую подпись во втором пространстве хранения.

[0054] В отношении пятого аспекта и первого способа реализации пятого аспекта, во втором способе реализации, процессор, в частности, сконфигурирован с возможностью:

- формировать пару ключей автоматически согласно по меньшей мере одному из начальных значений ключа, причем:

- начальное значение ключа включает в себя:

- электронный серийный номер, ESN, случайное число, сформированное посредством самого устройства, и текущее системное время.

[0055] В отношении пятого аспекта, первого способа реализации пятого аспекта и второго способа реализации пятого аспекта, в третьем способе реализации, первое пространство хранения включает в себя любой из следующих элементов:

- пространство хранения первого типа, пространство хранения второго типа и пространство хранения третьего типа,

- причем пространство хранения первого типа представляет собой пространство хранения, которое является скрытым для устройства, отличного от упомянутого устройства;

- пространство хранения второго типа представляет собой внутреннее пространство хранения микросхемы защиты; и

- пространство хранения третьего типа представляет собой пространство хранения выделенного компонента с однократной записью, который запрещает модификацию данных после того, как данные записаны.

[0056] В отношении пятого аспекта, первого способа реализации пятого аспекта, второго способа реализации пятого аспекта и третьего способа реализации пятого аспекта, в четвертом способе реализации, процессор дополнительно сконфигурирован с возможностью:

- считывать данные для работы устройства и первую цифровую подпись из второго пространства хранения; и

- выполнять вычисление дайджеста относительно данных для работы устройства, чтобы получать дайджест считанных данных для работы устройства, считывать второй ключ из первого пространства хранения и дешифровать первую цифровую подпись с помощью второго ключа, чтобы получать дешифрованный дайджест.

[0057] В отношении четвертого способа реализации пятого аспекта, в пятом способе реализации, процессор дополнительно сконфигурирован с возможностью:

- определять то, является или нет дайджест считанных данных для работы устройства согласованным с дешифрованным дайджестом; и

- если дайджест считанных данных для работы устройства является согласованным с дешифрованным дайджестом, определять то, что данные для работы устройства не изменены несанкционированным образом.

[0058] В отношении четвертого способа реализации пятого аспекта, в шестом способе реализации, процессор дополнительно сконфигурирован с возможностью:

- определять то, является или нет дайджест считанных данных для работы устройства согласованным с дешифрованным дайджестом; и

- если дайджест считанных данных для работы устройства является несогласованным с дешифрованным дайджестом, определять то, что данные для работы устройства изменены несанкционированным образом.

[0059] В отношении пятого аспекта и первого-шестого способов реализации пятого аспекта, в седьмом способе реализации, процессор дополнительно сконфигурирован с возможностью:

- загружать данные обновления из платформы обновления и сохранять данные обновления во втором пространстве хранения;

- выполнять вычисление дайджеста относительно данных обновления, чтобы получать дайджест данных обновления; и

- считывать первый ключ из первого пространства хранения и шифровать дайджест данных обновления с помощью первого ключа, чтобы получать вторую цифровую подпись.

[0060] В отношении седьмого способа реализации пятого аспекта, в восьмом способе реализации, процессор дополнительно сконфигурирован с возможностью:

- сохранять вторую цифровую подпись во втором пространстве хранения.

[0061] В отношении седьмого способа реализации и восьмого способа реализации пятого аспекта, в девятом способе реализации, процессор дополнительно сконфигурирован с возможностью:

- считывать данные обновления и вторую цифровую подпись из второго пространства хранения; и

- выполнять вычисление дайджеста относительно данных обновления, чтобы получать дайджест считанных данных обновления, считывать второй ключ из первого пространства хранения и дешифровать вторую цифровую подпись с помощью второго ключа, чтобы получать дешифрованный дайджест.

[0062] В отношении девятого способа реализации пятого аспекта, в десятом способе реализации, процессор дополнительно сконфигурирован с возможностью:

- определять то, является или нет дайджест считанных данных обновления согласованным с дешифрованным дайджестом; и