Управление объектами в цепи поставок с использованием защищенного идентификатора

Иллюстрации

Показать всеГруппа изобретений относится к средствам аутентификации идентичности отслеживаемого объекта при прохождении по цепочке поставок. Технический результат заключается в повышении надежности мониторинга аутентифицируемых изделий в системе цепочки поставок. Система включает в себя интерфейс, осуществляющий связь с хранителями объекта в цепочке поставок с использованием стандартного протокола, в которых сохраняется информация об отслеживаемых событиях для объекта, когда любой из хранителей объекта информирует о заданном событии для объекта. Система и способ также включают в себя хранилище для хранения данных аутентификации для аутентификации информации об отслеживаемых событиях для объекта, причем информация об отслеживаемых событиях для объекта включает в себя первый идентификатор объекта и второй идентификатор объекта, причем второй идентификатор объекта аутентифицируется независимо от первого идентификатора объекта. 2 н. и 10 з.п. ф-лы. 10 ил.

Реферат

Область техники, к которой относится изобретение

Настоящее изобретение относится в основном к системе и способу аутентификации идентичности отслеживаемого объекта при его перемещении в цепи поставок.

Уровень техники

Управление цепью поставок является трудной задачей для организаций, которые регулярно осуществляют транспортировку большого количества продуктов на большие расстояния. Возможность отслеживать и следить за движением товара по цепочке поставок достаточно сложно, кроме того, необходимо определять или проверять качество товара. В настоящее время существуют системы, которые позволяют предоставлять информацию о месте нахождения и доставки товара и также предоставляют возможность контролировать перемещение товара по всей цепочке поставок. Эти системы используют такие технологии, как штрихкод или радиочастотные идентификаторы (RFID) или другие технологии идентификации, например, технологию глобальной спутниковой системы определения местоположения (GPS).

RFID технологии (или RFID метки) позволяют партнерам или "хранителям объектов" (то есть, партнер в цепочке поставок, который хранит продукт) в цепочке поставок маркировать, идентифицировать и отслеживать продукцию, товары, ящики и поддоны при их перемещении от производства по цепочке поставок до покупателя или потребителя. При перемещении данных объектов по цепочке поставок, беспроводные RFID считыватели устанавливают связь с метками для сбора информации о хранимом объекте, и сопоставлять полученную информацию с базой данных. Вместе с электронным кодом продукта (EPC), которые хранятся на RFID метках и используются, например, для идентификации производителя, продукта, и серийным номером изделия, используя информационные услуги электронного кода продукта (EPCIS), которые позволяют производителям описать их RFID/EPC маркированное продукты, производитель может добиться большей скорости доставки и обработки и обеспечить прозрачность товародвижения в цепи поставок, что в сою очередь повысит операционную эффективность и эффективность управления запасами. Кроме того, информация может совместно использоваться торговыми партнерами.

Несмотря на наличие преимуществ в использовании RFID в системе цепочки поставок, существуют многие недостатки. Например, RFID является дорогостоящей технологией, и работает только при наличии достаточного уровня мощности RF сигнала. Дополнительно, наличие металлических объектов затрудняет выполнение процесса декодирования сигналов. Значительные недостатки при использовании RFID включают в себя уязвимость к взлому, а также различные производители применяют различные варианты реализации. То есть, глобальные стандарты по-прежнему находятся в разработке. Кроме того, следует отметить, что некоторые RFID устройства не разрабатываются для работы в других сетях (как в случае с RFID метками, используемые для управления запасами в компании). Соответственно, это может вызвать неудобства для компаний, в связи с наличием узкоспециализированной RFID технологии, особенно в отношении совместимости. В мире, где защита товаров и услуг становится все более важным условием, существует необходимость повышения надежности, определенности и совместимости системы мониторинга товаров в системе цепочки поставок.

Раскрытие изобретения

Настоящее изобретение, в соответствии с одним или более различных аспектов вариантов осуществления и/или специфических признаков или суб-компонентов обеспечивает различные системы, серверы, способы, информацию и программы для взаимодействия с действующими кодами, такими как, например, JavaScript скрипты.

Один вариант осуществления настоящего изобретения обеспечивает глобальную систему управления поставками для аутентификации идентичности элемента, отслеживаемого при прохождении в цепи поставки, включающая в себя стандартное устройство наблюдателя для захвата первой информации из идентификатора изделия, которое отслеживается, и генерации события на основании захваченной первой информации, защищенное устройство наблюдателя для захвата второй информации из аутентификатора отслеживаемого изделия, упомянутый аутентификатор предназначен для маркировки и генерации защищенного события на основании захваченной второй информации, и репозитарную систему для сбора события, сгенерированного стандартным устройством наблюдателя, упомянутая репозитарная система дополнительно выполнена с возможностью собирать защищенное событие, генерируемое защищенным устройством наблюдателя.

Другой вариант осуществления изобретения представляет собой глобальный способ управления поставками для аутентификации идентичности отслеживаемого изделия при перемещении в цепи поставок, упомянутый способ содержит на стандартном устройстве наблюдателя, захват первой информации из идентификатора отслеживаемого изделия, и генерацию события, на основании захваченной первой информации, на защищенном устройстве наблюдателя, захват второй информации из аутентификатора отслеживаемого изделия, упомянутый аутентификатор предназначен для маркировки и генерации защищенного события на основании захваченной второй информации и, в репозитарной системе, сбор события, генерируемое стандартным устройством наблюдателя, дополнительно сбор защищенного события, генерируемое защищенным устройством наблюдателя.

В одном варианте осуществления изобретения, существует глобальная система управления поставками для аутентификации идентичности отслеживаемого изделия при перемещении в цепи поставок, включающая в себя множество стандартных репозитарных систем, которые собирают события, генерируемые захваченной информацией в форме событий из идентификатора первого изделия с помощью стандартного устройства наблюдателя; и множество защищенных репозитарных систем, которые собирают защищенные события, генерируемые захваченной информацией в виде защищенных событий из аутентификатора в виде маркировки с помощью защищенного устройства наблюдателя.

В другом варианте осуществления изобретения, существует глобальная система управления поставками для аутентификации идентичности отслеживаемого изделия при прохождении по цепочке поставок, включающая в себя множество стандартных репозитарных систем, которые собирают события, генерируемые захваченной информацией в виде событий из первого идентификатора изделия с использованием стандартного устройства наблюдателя, и собирает защищенные события, генерируемые захваченной информацией в виде защищенных событий из аутентификатора в виде маркировки с помощью защищенного устройства наблюдателя.

В еще одном варианте осуществления изобретения, имеется глобальная система управления поставками для аутентификации идентичности отслеживаемого изделия при прохождении цепи поставок, включающая в себя интерфейс для обмена данными с множеством хранителей объекта в цепочке поставок, используя стандартный протокол, в котором, информации отслеживания объекта сохраняется, когда один из множества хранителей объекта сообщает о предопределенном событии для объекта; и репозитарий для хранения данных аутентификации для аутентификации информации об отслеживании события для объекта, информация об отслеживании события включает в себя, по меньшей мере, первый идентификатор объекта и аутентификатор, в котором, аутентификатор аутентифицирется независимо от первого идентификатора объекта, и вместе образуют защищенное событие, идентифицируемое защищенным устройством наблюдателя.

В еще одном варианте осуществления изобретения, существует способ глобального управления поставками для аутентификации идентичности отслеживаемого изделия при прохождении по цепочки поставок, включающий в себя сбор событий в репозитарной системе, сгенерированных захваченной информацией в виде событий из первого элемента идентификатора с помощью стандартного устройства наблюдателя, и сбор защищенных событий, генерируемых захваченной информацией в виде защищенных событий из аутентификатора в виде маркировки с помощью защищенного устройства наблюдателя.

В одном аспекте, изобретение дополнительно включает в себя платформу управления событиями для получения прозрачности в цепи поставок, используя собранные защищенные события и/или нормальные события для идентификации, по меньшей мере, одного факта из фактов подделки, отклонения от стандарта, фальсификации и контрафактности изделия в цепочке поставок.

В другом аспекте, множество стандартных репозитарных систем и множество защищенных репозитарных систем обмениваются данными с платформой управления событиями через сеть и включают в себя множество устройств хранения доступных и распределенных по глобальной системе управления поставками.

В еще одном аспекте, стандартное устройство наблюдателя выполнено с возможностью захватывать стандартную информацию от первого идентификатора объекта, захваченная информация, тем самым, образует стандартное событие; и защищенное устройство наблюдателя выполнено с возможностью захватывать стандартную информацию из первого идентификатора объекта и защищенную информацию из аутентификатора в виде маркировки, захваченная информация, тем самым, образует защищенное событие.

В другом аспекте, маркировка представляет собой чернила, которые используются для нанесения защищенной информации, имеющие присущие свойства, присущие свойства включают в себя, по меньшей мере, одно из длину волны в диапазоне, по меньшей мере, одного из UV, IR и ближней области IR-спектра, химический состав или круговую поляризацию. Защищенное устройство наблюдателя также может быть выполнено с возможностью захватывать только второй идентификатор объекта и генерировать защищенное событие таким образом, чтобы защищенное событие не включает в себя информацию о стандартном событии или стандартное событие.

В еще одном аспекте, первый идентификатор объекта связан с аутентификатором. Например, когда первый идентификатор объекта является штрихкодом, то аутентификатор может быть напечатан любом способом, как хорошо известно в данной области техники. Аутентификатор может также включать в себя часть информации первого идентификатора объекта или иметь связь или быть ассоциированным определенным образом.

В другом аспекте, защищенное устройство наблюдателя захватывает стандартную информацию и защищенную информацию, защищенное событие посылается, по меньшей мере, в одно из множество защищенных репозитарных систем, и когда стандартное устройство наблюдателя захватывает стандартную информацию, стандартное событие посылается, по меньшей мере, в одно из множества стандартных репозитарных систем. Стандартная информация и защищенная информация может быть также связаны. Кроме того, стандартные репозитарные системы и защищенные репозитарные системы могут быть связаны.

В еще одном аспекте, изделие является коробкой, коробка состоит из множества изделий и объединения коробок.

В еще одном аспекте, стандартная репозитарная система сохраняет стандартные события, которые связаны с изделием во время жизненного цикла изделия в цепочке поставок, стандартное событие представлено в виде данных первого идентификатора объекта.

В одном другом аспекте, первый идентификатор изделия является одним из штрихкодом, RFID и обычной матрицей данных, которые преобразуются в стандартное событие, когда считываются стандартным устройством наблюдателя.

В другом аспекте, стандартные и защищенные устройства наблюдателя являются одним из сканером и мобильным устройством, которые могут быть статическим или полустатическим.

В еще одном аспекте, защищенная репозитарная система сохраняет стандартное событие и защищенное событие, которые связаны с изделием во время жизненного цикла изделия в цепочке поставок, стандартное событие представлено в виде данных первого идентификатора объекта и безопасное событие представлено в виде данных аутентификатора.

В еще одном аспекте, стандартное событие и защищенное событие захватываются одновременно защищенным устройством наблюдателя.

В другом аспекте, изделие маркируется первым идентификатором объекта и аутентификатором.

В еще одном аспекте, множество стандартных репозитарных систем и множество защищенных репозитарных систем вместе составляют единую репозитарную систему.

Краткое описание чертежей

Далее приводится подробное описание настоящего изобретения со ссылкой на множество чертежей, которые рассматриваются в качестве не ограничивающих примеров предпочтительных вариантов осуществления настоящего изобретения, где одинаковые обозначения представляют одинаковые элементы на нескольких видах чертежей.

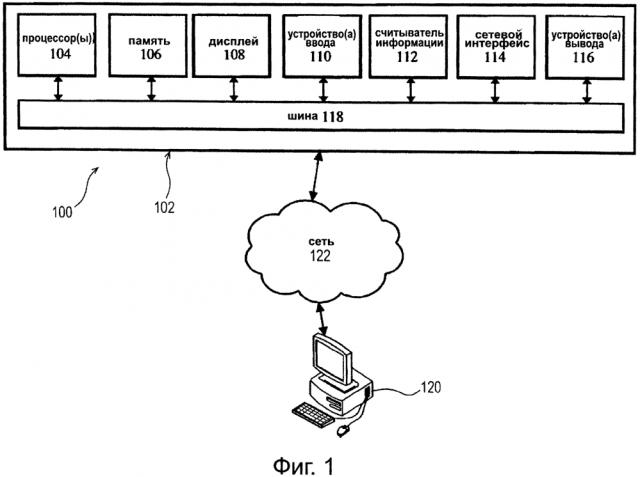

Фиг. 1 является примерной системой для использования в соответствии с вариантами осуществления, описанными в данном документе.

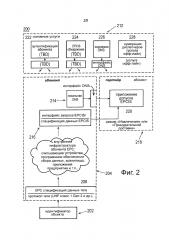

Фиг. 2 показывает примерную систему отслеживания события, используя идентификатор объекта в соответствии с настоящей системой.

Фиг. 3 показывает примерную платформу сериализации, на которой изделия и предметы маркируются идентификатором объекта.

Фиг. 4 иллюстрирует примерную систему генерации кода и сериализации в соответствии с изобретением.

Фиг. 5 показывает пример сети цепи поставок.

Фиг. 6 иллюстрирует примерную систему, в которой система отслеживания событий и платформа сериализации интегрированы.

Фиг. 7A иллюстрирует примерную блок-схему алгоритма кодирования и маркировки объекта в соответствии с системой.

Фиг. 7B иллюстрирует примерную блок-схему алгоритма отслеживания событий и аутентификации в соответствии с системой.

Фиг. 8 иллюстрирует примерную блок-схему генерации защищенного события в соответствии с системой.

Фиг. 9 иллюстрирует пример глобального репозитария в соответствии с системой.

Осуществление изобретения

Реализация настоящего изобретения в соответствии с одним или более различных аспектов, вариантами осуществления и/или специфическими признаками или субкомпонентами, обеспечивает одно или несколько преимуществ, как конкретно указано ниже.

На фиг. 1 показана примерная система для использования в соответствии с вариантами осуществления, описанными в данном документе. Показанная система 100, как правило, может включать в себя обычную компьютерную систему 102. Компьютерная система 102 может работать в качестве автономного устройства или может быть соединена с другими системами или периферийными устройствами. Например, компьютерная система 102 может включать в себя, или быть включенной в состав, любой один или несколько компьютеров, серверы, системы, коммуникационные сети или облачную среду.

Компьютерная система 102 может работать в качестве сервера в сетевой среде, или в качестве пользовательского клиентского компьютера в сетевой среде. Компьютерная система 102 или ее части, может быть реализована как, или встроена в, различные устройства, такие как персональный компьютер, планшетный компьютер, телевизионная приставка, персональный цифровой помощник, мобильное устройство, карманный компьютер, портативный компьютер, настольный компьютер, устройство связи, беспроводной телефон, персональный устройство, веб устройство или любое другое устройство, способное выполнять набор команд (последовательные или иные), которые определяют действия, которые будут выполнены данным устройством. Кроме того, так как показана одна компьютерная система 102, дополнительные варианты осуществления могут включать в себя любую совокупность систем или подсистем, которые по отдельности или совместно выполняют команды или функции.

Как показано на фиг. 1, компьютерная система 102 может включать в себя, по меньшей мере, один процессор 104, такой как, например, центральный процессор, графический процессор или оба. Компьютерная система 102 может также включать в себя память 106 компьютера. Память 106 компьютера может включать в себя статическую память, динамическую память или обе. Память 106 компьютера может дополнительно или альтернативно включать в себя жесткий диск, оперативную память, кэш или любую их комбинацию. Конечно, специалистам в данной области техники очевидно, что память 106 компьютера может включать в себя любую комбинацию известных запоминающих устройств или единое запоминающее устройство.

Как показано на фиг. 1, компьютерная система 102 может включать в себя дисплей 108 компьютера, например, жидкокристаллический дисплей, органический светоизлучающий диод, плоский экран, твердотельный дисплей, электронно-лучевой трубки, плазменный дисплей или любой другой известный дисплей.

Компьютерная система 102 может включать в себя, по меньшей мере, одно компьютерное устройство 110 ввода, например, клавиатуру, устройство дистанционного управления, имеющее беспроводную клавиатуру, микрофон, соединенный с устройством распознавания речи, камеру, такую как видеокамеру или фотокамеру, устройство управления курсором или любую их комбинацию. Специалистам в данной области техники понятно, что различные варианты осуществления компьютерной системы 102 могут включать в себя множество устройств 110 ввода. Кроме того, специалистам в данной области техники понятно, что перечисленные выше примерные устройства 110 ввода не является исчерпывающими и что компьютерная система 102 может включать в себя любые дополнительные или альтернативные устройства 110 ввода.

Компьютерная система 102 может также включать в себя считывающее устройство 112 и сетевой интерфейс 114. Кроме того, компьютерная система 102 может включать в себя любые дополнительные устройства, компоненты, детали, периферийные устройства, оборудование, программное обеспечение или любую их комбинацию, которые широко известны и, как очевидно, включены в состав компьютерной системы, как, но не ограничиваясь, устройство 116 вывода. Устройство 116 вывода может быть, но не ограничивается этим, громкоговорителем, аудио выходом, видео выходом, пультом дистанционного управления или любой их комбинацией.

Каждый из компонентов компьютерной системы 102 может быть соединен между собой посредством шины 118, как показано на фиг. 1, компоненты могут быть соединены друг с другом и взаимодействовать через внутреннюю шину. Тем не менее, специалистам в данной области техники понятно, что любой из компонентов также может быть соединен через шину расширения. Кроме того, шина 118 может обеспечить соединение посредством любого стандарта или другой спецификации широко известной, например, но не ограничиваясь, взаимное соединение периферийных компонентов, разъем взаимодействия периферийных компонентов типа экспресс, интерфейс для параллельного подключения внешних устройств, интерфейс для последовательного подключения внешних устройств и т.д.

Компьютерная система 102 может осуществлять связь с одним или более дополнительным компьютерным устройством 120 через сеть 122. Сеть 122 может представлять собой, но не ограничиваясь этим, локальную сеть, глобальную сеть, Интернет, телефонную сеть или любую другую сеть, обычно известную в данной области техники. Сеть 122 показана на фиг. 1 в качестве беспроводной сети. Тем не менее, специалистам в данной области техники очевидно, что сеть 122 также может быть проводной сетью.

Дополнительное компьютерное устройство 120 показано на фиг. 1 как персональный компьютер. Тем не менее, специалистам в данной области техники понятно, что в альтернативных вариантах осуществления настоящего применения, устройство 120 может быть портативным компьютером, планшетным компьютером, персональным цифровым помощником, мобильным устройством, карманным компьютером, настольным компьютером, коммуникационным устройством, беспроводным телефоном, персональным устройством, веб устройством или любым другим устройством, которое способно выполнить набор команд, последовательного или иначе, которые определяют действия, выполняемые с помощью этого устройства. Конечно, специалистам в данной области техники понятно, что перечисленные выше устройства являются только примерными и устройство 120 может быть любым дополнительным устройством или устройством, которое широко известно и данной области техники, не отступая от объема настоящей заявки. Кроме того, специалистам в данной области техники очевидно, что устройство может быть любой комбинацией устройств и приспособлений.

Конечно, специалистам в данной области техники понятно, что перечисленные выше компоненты компьютерной системы 102 являются только примерными и не предназначены для трактовки как исчерпывающие и/или инклюзивные. Кроме того, примеры компонентов, перечисленных выше, также предназначены, чтобы быть примерными и аналогично не является исчерпывающими и/или инклюзивными.

Фиг. 2 иллюстрирует примерную систему отслеживания событий, используя идентификатор объекта в соответствии с настоящей системой. Система 200 включает в себя, но не ограничивается ими, основные услуги 212, такие как аутентификация 222 подписчика, EPCIS обнаружение 224, корневая ONS (услуга наименования объекта) 226 и диспетчер 228 нумерации; система 204 подписчика, например, ЕРС внутренняя инфраструктура 208 подписчика, стандартный интерфейс EPCIS запроса и спецификация 216 данных и локальный ONS и ONS интерфейс 214; и система 218 партнера подписчика, например, приложение 20 EPCIS доступа. ЕРС внутренняя инфраструктура подписчика включает в себя, например, устройства считывания, программное обеспечение сбора данных, репозитарии, корпоративные приложения и т.д. Также показан идентификатор 202 объекта, такие как аутентификатор, который используется для маркировки и идентификации товаров в цепи поставок, как описано более подробно ниже. Интерфейс 216 запроса стандартизирован для того, чтобы отслеживать путь прохождения изделия, осуществлять аутентификацию продукции и обнаруживать отклонение от стандарта по различным партнерам-подписчикам по всей цепочке поставок. Партнеры-подписчики поддерживают свои собственные данные и обменивается событиями с другими партнерами по мере необходимости.

На фиг. 2 проиллюстрирован пример системы, изделия и предметы (например, "объекты"), такие как ценные документы, банкноты, паспорта, документы удостоверяющие личность, водительские права, официальные разрешения, документы доступа, марки, налоговые марки, транспортные билеты, билеты на мероприятия, этикетки, фольга, упаковка, которая содержит лекарства, продукты питания, сигареты, косметические товары, запасные части и товары народного потребления, могут быть отмаркированы либо непосредственно (т.е. маркировка нанесена на поверхность (on-line) или косвенно (т.е. нанесена на этикетку и затем прикреплена к поверхности (off-line)). Например, на фиг. 3 показан пример платформы сериализации, где изделия и предметы, маркируются посредством идентификатора 202 объекта (как показано на фиг. 2). Как показано, платформа 300 сериализации включает в себя, например, систему 304 on-line кодирования и/или систему 306 off-line кодирования этикеток. Система 304 on-line кодирования обеспечивает цифровое кодирование, управление и захват данных, например, камера; и распознание продукта и идентификацию. Система 306 off-line кодирования этикеток обеспечивает оборудование для кодирования, которое может быть установлено в центрах, обеспечивающих безопасность, в типографиях, на упаковочных линиях, установленных на предприятии или поставляемые по договору, и т.п., и включают в себя различные упаковочные формы, такие как рулоны, листы, ящики и т.д. Кроме того, обеспечивается этикетка (или аппликатор печати, акцизная марка, рукавная этикетка и т.д., которая не обязательно ламинируется на этикетку), а также предусматриваются мероприятия по обеспечению безопасного управления цепочками поставок посредством использования шифровальных средств на производственных предприятиях. Эти системы on-line и off-line кодирования генерируют код, как описано со ссылкой на фиг. 4. Сгенерированный код захватывается (on-line кодирования) или наносится (off-line кодирование) на 307, осуществляется контроль качества, и объекты упаковываются, имея индивидуальные серийные номера, которые ассоциированы с отдельными объектами, находящимися в упаковке (308). Несколько изделий также могут быть упакованы в одном контейнере с ассоциированными с ними продуктами, имеющие взаимосвязь «родитель-дочерний элемент». Оборудование, предназначенное для выполнения сериализации, представляет собой, например, GS1, которое совместимо, универсально, доступно для любого материала формы и подложки, готового для on-line и off-line кодирования и захвата, совместимое с существующими средами, GMP совместимо и подстраиваемо к конкретным аутентификационным признакам, когда это необходимо. Захваченные данные для каждого изделия хранятся в репозитарии 302, а также в агрегированной и сериализированной упаковочной информации. Репозитарий также может быть доступен, например, третьим лицам через системы планирования ресурсов предприятия (ERP).

Способ кодирования используется для маркировки объекта идентификатором объекта, таким образом, что объект может быть отслежен при перемещении по цепочке поставок и является совместимым стандартом. Кроме того, используемый способ кодирования позволяет применять стандартное (без аутентификации) оборудование, которые будут использоваться для чтения или сканирования идентификатора объекта, обеспечивая способность наблюдать (отслеживать и контролировать перемещение) за объектом с дополнительного уровня безопасности (т.е. аутентификации) посредством идентификатора объекта. Способ маркировки изделия или товара включает в себя, например, обеспечение маркировки изделия или товара использованием, по меньшей мере, одного аутентификатора или идентификатора объекта, выполненного в форме маркировки, например, с применением полимерного жидкокристаллического материала или специфических чернил, имеющие конкретные люминесцентные свойства, или химический состав или круговую поляризацию в виде знаков, шаблон или конкретную символику, представляющую уникальный код посредством использования процесса нанесения переменной информации на объект в качестве идентификатора объекта, также известный, как защитные чернила. Защитные чернила могут иметь присущие свойства, присущие свойства, включают в себя, по меньшей мере, одну длину волны в UV диапазоне и/или IR и/или ближний IR-область спектра, химический состав или круговую поляризацию. В частности, уникальный код, представленный знаками, рисунком или специфической символикой, может представлять собой зашифрованную информацию, и способ может включать в себя информацию шифрования. Может быть использован состав жидкокристаллического прекурсора или конкретных чернил безопасности со специфическими люминесцентными свойствами или химическим составом для нанесения на подложку способом покрытия или печатью. Предпочтительно, композицию наносят, реализуя процесс печати переменной информации, такой как лазерная печать или струйная печать непрерывного или капельного типа по требованию, технологии распыления могут также использоваться. Следует понимать, что изобретение не ограничивается описанными вариантами осуществления и специалистам в данной области техники очевидно, что для маркировки изделия или товара может быть использован аутентификатор.

На фиг. 4 показана примерная система генерации кода и секьюритизации в соответствии с изобретением. Система 400 включает в себя, например, систему 402 кодирования, которая генерирует идентификатор защищенности объекта или аутентификатор в виде маркировки 402a (примерная аннотации которой представлена на 402b), цепь поставок 404, имеющая партнеров, которые получают информацию о событии объекта при перемещении изделия по цепочке поставок, сервер 406, который обеспечивает управление событиями и защищенный репозитарий для хранения защищенной информации о событии, ERP систему 408 для интеграции информации управления во всей системе, и международную организации 410 по стандартизации, например, GS1, которая обеспечивает глобальный номер товара (GTIN). В частности, кодирование 402a (также называется здесь как информация отслеживания события) генерируется в системе для обеспечения возможности отслеживания перемещения изделия по цепи поставок 404. Кодирование 402a включает в себя, но не ограничивается, GTIN, срок годности, номер партии и защищенный серийный номер, как представлено аннотаций кода 402b. Защищенный идентификатор объекта генерируется с использованием системы 402 кодирования, обеспеченной сервером 406 с частичной кодированной информацией (например, GTIN, срок годности и номер партии) и добавлением информации, относящейся к аутентификатору. Частичная кодированная информация и информация аутентификатора совместно образуют защищенный идентификатор 402a объекта. Защищенный идентификатор 402a объекта идентифицируется с использованием различных считывающих устройств, которые представляют собой специфические устройства в соответствии с конкретным типом маркировки. Например, считывающее устройство для чтения защищенного идентификатора объекта может быть образовано с использованием коммерчески доступных считывателей штрихкода, например, ручные CCD/CMOS камеры и считывающих станций, используемые в розничной торговле, или в любой другой форме сканера, как понятно специалистам в данной области техники. Тем не менее, такие коммерчески доступные устройства способны считывать частичную кодированную информацию (например, GTIN, срок годности, номер партии), но не могут прочитать информацию аутентификатора без дополнительного или совместимого устройства (например, защищенное устройство сбора данных или защищенное устройство наблюдения), как описано ниже. В других вариантах осуществления, для сбора данных могут быть использованы услуги аутентификации посредством мобильного телефона и SMS услуги.

В одном варианте осуществления, идентификатор объекта (например, код) включает в себя первый идентификатор объекта и второй идентификатор объекта или аутентификатор, где первый идентификатор 402b объекта включает в себя частичную информацию кодирования (например, GTIN, срок годности и номер партии) и второй идентификатор объекта или аутентификатор в виде маркировки, который передает информацию, которая отличается от информации первого идентификатора объекта. То есть, второй идентификатор объекта или информация аутентификатора включает в себя отдельный идентификатор, который используется для аутентификации объектов. Как указано выше, имеющиеся в продаже считывающие устройства не могут прочитать защищенную информацию. Для того, чтобы прочитать второй идентификатор объекта, и тем самым иметь возможность проверить и авторизовать соответствующий объект(ы), считывающее устройство дополнительно выполнено с возможностью или самостоятельно считывать вторую информацию идентификатора объекта или аутентификатор (например, информацию аутентификатора в форме маркировки). Более конкретно, считывающее устройство имеет возможность не только считывать идентификатор объекта, но также и выполнять аутентификацию посредством считывания аутентификатора в виде маркировки на объекте. Безопасный идентификатор объекта или аутентификатор в виде маркировки, считываемый устройством, сопоставляется с информацией, хранимой в сервере 406, соответствующая объекту (то есть продукту), отмаркированного идентификатором объекта и аутентификатором. В качестве альтернативы, информация, считываемая считывающим устройством, может быть сопоставлена с информацией, хранящейся в самом считывающем устройстве, или обмениваться между считывающим устройством и внешней базой данных. Обмен информацией может происходить в зашифрованном виде, с использованием любого способа, известного специалисту в данной области техники, и может быть осуществлен обмен с помощью любой известной технологии, как по проводам, так и по беспроводной связи. Без обеспечения авторизованного доступа к адаптированному считывающему устройству, которое имеет дополнительную степень защищенности, верификация и аутентификация не возможна. Кроме того, следует понимать, что, несмотря на то, что описанный вариант осуществления относится к двум идентификаторам объекта (первый и второй идентификатор объекта), изобретение не ограничивается таким вариантом осуществления. Любое количество идентификаторов и/или аутентификаторов объекта может быть использовано при кодировании по любой из многочисленных причин. Кроме того, второй идентификатор объекта или аутентификатор не ограничивается маркировкой, но быть представлен в виде любой формы знаков, рисунка или специфической символики, которая может использоваться для обеспечения защищенности и аутентификации объекта, как очевидно специалистам в данной области техники. Второй объект также может быть защищен первым идентификатором объекта, например, матрицей данных или штрихкодом, код которого используется для информации, способная генерировать стандартные события, но напечатан с использованием защищенных чернил, как описано выше, которые могут считываться защищенным устройством наблюдения, чтобы генерировать защищенные события.

На фиг. 5 показана примерная сеть цепи поставок. Система 500 включает в себя, например, производителей 508, дистрибьюторов 510, розничных продавцов 514, репозитарий и интерфейс 516 и услуги 502, 504 и 506 обнаружения, где различные компоненты системы 500 взаимодействуют через сеть 520, такой как Интернет. Услуги 502, 504 и 506 обнаружения включают в себя базу данных (и интерфейсы) для содействия обмену данными, предлагая услугу, которая предоставляет информацию об объектах (изделиях) при их перемещении, например по цепи поставок от производителя 508 к дистрибьютору 510 и розничному продавцу 514. При перемещении изделия по цепи поставок, где осуществляется регистрация посредством устройства сбора данных на каждом хранителе 508, 510 и 514 (как описано выше), полученные данные в виде стандартных или безопасных событий отправляются в соответствующее средство обнаружения службы. Это позволяет торговым партнерам найти других партнеров в цепочке поставок, которые владели данным объектом, и совместно используют события об этом объекте.

Сеть 520 может быть публичной или частной сетью, такой как Интернет, и коммуникации по этой сети могут быть осуществлены посредством любых традиционных проводных или беспроводных средств. Услуги обнаружения предоставляются по сети 520, чтобы обеспечить доступ любого компьютера или устройства к сети. Тем не менее, доступ должен быть санкционирован авторизованной стороной, чтобы услуги 502, 504, 506 обнаружения были предоставлены. Авторизованные компании могут зарегистрировать EPCs и EPCIS URL пути, когда новое изделие произведено или получено. Кроме того, авторизованные компании могут получить ссылки на все EPCISs, которые содержат события для конкретного EPC. В некоторых вариантах реализациях, услуги обнаружения сохраняют записи со следующими атрибутами: EPC номер изделия, URL или указатель на EPCIS, который предоставляет данную запись, показывая на хранителя изделия, сертификат компании, чьи EPCIS представлены данной записью, флаг видимости, который указывает на то, что может ли запись использоваться совместно с кем-либо, или только с участниками, которые представили записи о том же EPC, что и партнеры в цепочки поставок, и временную метку, когда запись была вставлена. По сути, услуги обнаружения являются реестром каждого EPCIS, что имеет информацию о событиях определенного объекта (или GTIN объекта). Так как изделие перемещается по цепочке поставок, то многие торговые партнеры могут принимать участие в данном процессе (например, производитель 508, дистрибьютор 510, розничный торговец 514 и т.д.), каждый из которых может записывать наблюдаемое событие об изделии (объекте). Каждый экземпляр EPCIS затем регистрируется службой обнаружения, как услуги, оказанные партнером в цепочке поставок. Когда требуется получение информации отслеживания объекта, служба обнаружения обеспечивает список экземпляров EPCIS, которые содержат данную информацию. В дополнение к информации о EPC, как описано выше, информация отслеживания также предоставляет независимую или защищенную информацию о событии, которое предоставлено идентификатором объекта (и