Технологии аутентификации устройства для беспроводной стыковки

Иллюстрации

Показать всеГруппа изобретений относится к средствам беспроводной стыковки нескольких устройств. Технический результат – создание средств для беспроводной стыковки между беспроводными устройствами. Для этого предложено устройство, содержащее: схему для первого устройства; компонент приема, выполняемый схемой для приема первого информационного элемента (IE); компонент списка, выполняемый схемой для сравнения информации идентификации для второго устройства с первым списком одного или больше разрешенных устройств для беспроводной стыковки с первым устройством; компонент модификации, выполняемый схемой для модификации совместно выведенного в паре главного ключа (РМК) на основе сравнения, обозначающего, что второе устройство одобрено для беспроводной стыковки с первым устройством, и обеспечения передачи первым устройством сообщения запроса на модификацию для направления второго устройства на модификацию РМК таким же способом, как использовался для модификации РМК в первом устройстве; компонент аутентификации и компонент стыковки, выполняемый схемой для обеспечения беспроводной стыковки первого устройства со вторым устройством на основе успешной аутентификации. 4 н. и 26 з.п. ф-лы, 11 ил.

Реферат

Область техники, к которой относится изобретение Примеры, описанные здесь, в общем, относятся к устройствам, выполняющим беспроводную стыковку.

Уровень техники

Вычислительные устройства, имеющие возможность беспроводной передачи данных, могут соединяться с возможностью передачи данных с другими устройствами, выполненными с возможностью беспроводной передачи данных, через беспроводную локальную вычислительную сеть (WLAN), используя технологии беспроводной передачи данных, такие как Wi-Fi™. Кроме того, технологии беспроводной передачи данных, такие как WiGig™, ультраширокая полоса (UWB), беспроводная USB™ или WirelessHD™ могут обеспечивать для устройств возможность беспроводной передачи данных, заменять кабельные взаимные соединения на высокоскоростные и действующие на относительно коротком расстоянии беспроводные взаимные соединения через обработку, обычно называемую беспроводной стыковкой. Высокая скорость и относительно короткая дальность действия беспроводного взаимного соединения может обеспечить для устройств возможность беспроводной стыковки друг с другом. Одно устройство может представлять собой вычислительное устройство, такое как переносной компьютер или ноутбук, и другое может быть устройством типа ввода-вывода, такое как монитор или принтер. В некоторых примерах, после беспроводной стыковки, вычислительные устройства могут использовать устройство ввода-вывода так же, как если бы они были соединены с устройством ввода/вывода через кабельное взаимное соединение (например, для передачи данных через физическую станцию стыковки).

Краткое описание чертежей

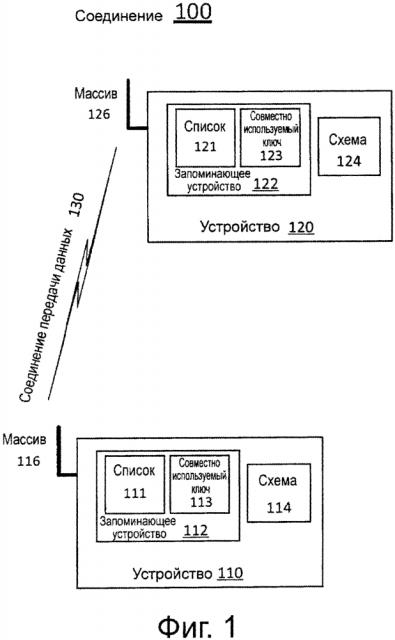

На фиг. 1 показан пример системы.

На фиг. 2 показан пример формата информационного элемента (JE).

На фиг. 3 показан пример разрешенного списка.

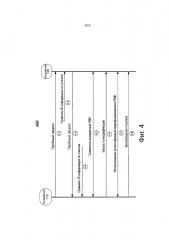

На фиг. 4 показан пример обработки.

На фиг. 5 показан пример блок-схемы первого устройства.

На фиг. 6 показан пример первого потока логической обработки.

На фиг. 7 показан пример первого носителя информации.

На фиг. 8 показан пример блок-схемы второго устройства.

На фиг. 9 показан пример второго потока логической обработки.

На фиг. 10 показан пример второго носителя информации.

На фиг. 11 показан пример устройства.

Подробное описание изобретения

Примеры, в общем, направлены на улучшение устройств, выполненных с возможностью беспроводной передачи данных, соединяться по беспроводным каналам передачи или выполнять беспроводную стыковку, используя технологии беспроводной передачи данных, которые включают в себя, но не ограничены этим, Wi-Fi, WiGig, UWB, Беспроводную USB или WirelessHD. Эти технологии беспроводной передачи данных могут включать в себя установление и/или поддержание соединения беспроводной передачи данных с различными частотными полосами, такими как используются для Wi-Fi и/или WiGig, например, 2, 4, 5 или 60 ГГц. Такие технологии беспроводной передачи данных также могут включать в себя технологии беспроводной передачи данных, пригодные для использования с устройствами, выполненными с возможностью соединения с другими устройствами через WLAN или через пиринговое беспроводное соединение (Р2Р). Например, такие устройства могут быть выполнены с возможностью работы в соответствии с различными стандартами или спецификациями, распространяемыми Институтом инженеров по электротехнике и электронике (IEEE) или альянсом Wi-Fi. Такие стандарты или спецификации могут включать в себя стандарты беспроводной передачи данных Ethernet (включая в себя их последующее развитие и варианты), ассоциированные со стандартом для информационной технологии IEEE - Telecommunications and information exchange between systems-Local and metropolitan area networks-Specific requirements Part 11: WLAN Media Access Controller (MAC) and Physical Layer (PHY) Specifications, опубликованном в марте 2012 г., и/или более поздними версиями этого стандарта ("IEEE 802.11"). Эти стандарты или спецификации также могут включать в себя техническую спецификацию пиринговой передачи данных Wi-Fi, (Р2Р), Версия 1.2, опубликованную в декабре 2011 г. ("Wi-Fi Р2Р").

В некоторых примерах различные стандарты или спецификации IEEE, ассоциированные с IEEE 802.11 или Wi-Fi, Р2Р, такие как IEEE 802.11a/g, IEEE 802.11ac, IEEE 802.11ad или IEEE 802.11i, могут использоваться устройствами для установления или поддержания передачи данных по WLAN и/или Р2Р и/или для установления беспроводной передачи данных друг с другом (например, беспроводная стыковка). По меньшей мере, одно из этих устройств может быть или может иметь одно или больше устройств ввода-вывода для возможного совместного использования или предоставления совместного доступа после беспроводной стыковки с другим устройством.

В соответствии с некоторыми примерами, первый поставщик-изготовитель первого оригинального оборудования (OEM), которое включает в себя, но не ограничено этим, персональный компьютер (PC), сервер, мультимедийный центр, карманный персональный компьютер, ноутбук, настольный компьютер, мобильное устройство для Интернета (MID), переносной компьютер, планшетный компьютер или ультрабук™, могут выполнять беспроводную стыковку со вторым устройством, которое не было изготовлено или, по меньшей мере, одобрено первым OEM, для беспроводной стыковки с первым устройством. Первый OEM при развертывании стыковки проводного типа может ограничивать соединение первого устройства со вторым устройством путем управления соотношением физических размеров стыковочного устройства проводного типа. Однако, беспроводные устройства стыковки, работающие в соответствии со стандартами или спецификациями IEEE 802.11 и/или Wi-Fi Р2Р, вероятно, могут не иметь управляемое или собственное соотношение размеров.

В некоторых примерах второе устройство может поставляться конкурирующим вторым OEM. В других примерах второе устройство может представлять собой устройство, имитирующее соединение, для получения доступа обманным путем, которое, в случае беспроводной стыковки, может повредить первое устройство или получить доступ к чувствительной информации. В любом из примеров может быть предпочтительным, чтобы первый OEM и пользователь первого устройства оба проверяли, что второе устройство одобрено/допущено, и аутентифицировали второе устройство перед установлением беспроводной стыковки. В этом отношении, что касается этих и других проблем, необходимо представить следующие примеры.

В соответствии с некоторыми технологиями, в качестве примера, могут быть воплощены технологии для первого устройства для беспроводной стыковки со вторым устройством. Для таких примеров первый информационный элемент (IE) может быть принят в первом устройстве. Первый IE может включать в себя информацию идентификации для второго устройства. Первое устройство может сравнивать информацию идентификации для второго устройства со списком одного или больше разрешенных устройств для беспроводной стыковки с первым устройством (например, предоставляемым OEM). Совместно полученный парный главный ключ (РМК) может затем быть модифицирован на основе сравнения, обозначающего, что для второго устройства разрешена беспроводная стыковка с первым устройством. Сообщение запроса на модификацию может быть передано для направления второго устройства на модификацию РМК. Второе устройство может быть затем аутентифицировано, используя модифицированный РМК, и беспроводная стыковка может быть установлена со вторым устройством на основе успешной аутентификации.

На фиг. 1 иллюстрируется примерная система 100. В некоторых примерах, как показано на фиг. 1, система 100 включает в себя устройство 110 и устройство 120. Также, как показано на фиг. 1, устройство 110 и устройство 120 включают в себя антенные решетки 116 и 126, соответственно. Антенные решетки 116 и 126 каждая может включать в себя одну или больше антенн, выполненных с возможностью передачи или приема сигналов передачи данных (например, через полосу частот 60 ГГц), для беспроводной передачи данных, по меньшей мере, некоторых сообщений, через соединение 130 для передачи данных.

В некоторых примерах, как показано на фиг. 1, устройство 110 может включать в себя запоминающее устройство 112 и схему 114, и устройство 120 может включать в себя запоминающее устройство 122 и схему 124. Как более подробно описано ниже, в некоторых примерах, схема 114 может включать в себя один или больше компонентов, для обеспечения для устройства 110 возможности аутентификации устройства 120 для беспроводной стыковки. Кроме того, схема 124 может выполнять один или больше компонентов, для того, чтобы дополнительно способствовать попыткам устройства 110 аутентифицировать и выполнять беспроводную стыковку с устройством 120.

Кроме того, запоминающее устройство 112 и запоминающее устройство 122 могут представлять собой такие типы запоминающего устройства, которые включают в себя энергонезависимое запоминающее устройство или энергозависимое запоминающее устройство. В соответствии с некоторыми примерами, список 111 и совместно используемый ключ 113, содержащиеся в запоминающем устройстве 112, могут использоваться компонентами, выполняемыми схемой 114, для определения, является ли устройство 120 разрешенным/одобренным устройством для беспроводного соединения с устройством 110 и аутентификации устройства 112, возможно используя совместно используемый ключ 113. Кроме того, в некоторых примерах список 121 и совместно используемый ключ 123, содержащийся в запоминающем устройстве 122, могут использоваться компонентами, выполняемыми схемой 124, для определения, является ли устройство 110 разрешенным/одобренным устройством для беспроводного соединения с устройством 120 и для воплощения обработки аутентификации с устройством 110, возможно, используя совместно используемый ключ 123. В некоторых примерах совместно используемые ключи 113 и 123 могут представлять собой один и тот же ключ, который также может называться предварительно переданным ключом.

В соответствии с некоторыми примерами, список 111 и совместно используемый ключ 113 могут быть скомпилированы или сконфигурированы OEM устройства 110. Для этих примеров, список 111 может иметь информацию идентификации для устройств, которым может быть разрешена беспроводная стыковка с устройством 110. Кроме того, чтобы способствовать аутентификации устройств, через которые устройство 110 пытается выполнить беспроводную стыковку, совместно используемый ключ 113 может представлять собой предварительно сконфигурированный частный ключ, содержащийся в защищенном участке запоминающего устройства 112. Предварительно сконфигурированный частный ключ, включенный в совместно используемый ключ 113, может быть затем помещен в этот защищенный участок на предприятии OEM или перед развертыванием устройства 110 для его предполагаемого пользователя или перед доставкой в конечную точку продажи.

Аналогично, в некоторых примерах, список 121 и совместно используемый ключ 113 устройства могут быть скомпилированы или сконфигурированы либо одним и тем OEM устройства 110, или авторизованным агентом того же OEM. Для этих примеров, список 121 может иметь аналогичную информацию идентификации для устройств, которым может быть разрешена беспроводная стыковка с устройством 120. Кроме того, чтобы способствовать аутентификации устройств, через которые устройство 120 пытается выполнить беспроводную стыковку, совместно используемый ключ 123 также может представлять собой предварительно сконфигурированный частный ключ, содержащийся в защищенном участке запоминающего устройства 122. Аналогичный совместно используемый ключ 113, предварительно сконфигурированный частный ключ, включенный в совместно используемый ключ 123, мог быть помещен в этот защищенный участок на фабрике OEM, перед развертыванием или перед доставкой в конечный пункт продажи.

В некоторых примерах устройства 110 и 120 могут быть выполнены с возможностью работать в соответствии с одной или больше беспроводными сетевыми технологиями, ассоциированными с Wi-Fi Р2Р или IEEE 802.11, такими как спецификации IEEE 802.11ad, IEEE 802.11i или Wi-Fi P2P. В некоторых примерах схема 114 в устройстве 110 и схема 124 в устройстве 120 каждая может включать в себя логические схемы и/или свойства (например, наборы микросхем, схемы процессора, запоминающее устройство, стеки протокола и т.д.) для выполнения операций в соответствии со спецификацией IEEE 802.11ad, IEEE 802.11i и/или Wi-Fi Р2Р, для установления, передачи или приема сигналов передаваемых данных через различные полосы частот, как описано в этих стандартах или спецификациях.

В некоторых примерах устройство 110 и/или устройство 120 могут представлять собой вычислительное устройство. Вычислительное устройство может представлять собой первичное компьютерное устройство, как описано в спецификации Wi-Fi Р2Р. Эти типы первичного компьютерного устройства могут включать в себя, но не ограничены этим, персональный компьютер (PC), сервер, мультимедийный центр, ультрамобильный PC, ноутбук, настольный компьютер, мобильное устройство интернет, нетбук, планшетный компьютер или ультрабук.

В других примерах устройство 110 и/или устройство 120 могут иметь одно или больше устройств ввода-вывода. Устройство ввода-вывода может быть одним из нескольких типов устройств. Устройство ввода-вывода может включать в себя устройства ввода, такие как клавиатура, "мышь", джойстик, шаровой манипулятор, игровой контроллер, пульт дистанционного управления, сенсорный экран, считыватель биометрических параметров или считыватель штрихкода. Устройство ввода-вывода может также включать в себя принтер, сканер, факсы и копировальные устройства, такие как принтер, сервер печати, сканер, факс, копировальное устройство или объединенное устройство (принтер, сканер, факс, копировальное устройство). Устройство ввода-вывода также может включать в себя камеру, такую как цифровая фотокамера, видеокамера, веб-камера или камера видеонаблюдения. Устройство ввода-вывода также может включать в себя устройство-накопитель, такое как накопитель с сетевым доступом (NAS). Устройство ввода-вывода также может включать в себя сетевую инфраструктуру, такую как точка доступа (АР), маршрутизатор, коммутатор или шлюз. Устройство ввода-вывода может также включать в себя дисплеи, такие как телевизионный приемник, электронная фоторамка, проектор или монитор. Устройство ввода-вывода также может включать в себя мультимедийные устройства, такие как цифровое устройство записи звука (DAR), персональное устройство видеозаписи (PVR), приставка к мультимедийному центру (МСХ), телевизионная приставка, мультимедийный сервер, мультимедийный адаптер, мультимедийная приставки или портативный видеопроигрыватель. Устройство ввода-вывода может также включать в себя игровые устройства, такие как игровая консоль, адаптер игровой консоли или портативное игровое устройство. Устройство ввода-вывода также может включать в себя телефон, такой как однорежимный телефон, телефон с двумя режимами, смартфон с одним режимом или смартфон с двумя режимами. Устройство ввода-вывода также может включать в себя звуковые устройства, такие как аудиотюнер, аудиоприемник, один или больше громкоговорителей, портативный музыкальный проигрыватель, головную гарнитуру (головные телефоны с микрофоном), головные телефоны или микрофон.

Устройство ввода-вывода также может включать в себя устройства стыковки, такие как вычислительная стыковочная станция или мультимедийный киоск. Данное раскрытие не ограничено описанными выше устройствами ввода-вывода.

В соответствии с некоторыми примерами, устройство 110 или устройство 120 могут приступить к обработке обнаружения устройства Р2Р через передачу сообщения пробного запроса, и приемник сообщения пробного запроса может отвечать на сообщение пробного запроса. Как описано более подробно ниже, устройство 110 и устройство 120 могут затем выполнять обмен дополнительными сообщениями на основе, разрешено ли каждое устройство, в соответствии с их соответствующими содержащимися списками. Затем, на основе успешного прохождения аутентификации, устройства 110 и 120 могут выполнять беспроводную стыковку.

На фиг. 2 иллюстрируется пример формата 200 информационного элемента (IE). В соответствии с некоторыми примерами, формат 200 IE может передавать информацию идентификации в сообщениях, обмен которыми выполняется между устройствами. Например, обмениваемые сообщения могут включать в себя сообщение пробного запроса и пробного ответа, ассоциированные с обнаружением устройства Р2Р между двумя устройствами, такими, как устройство 110 и устройство 120. В некоторых примерах обнаружение устройства Р2Р может осуществляться или может быть воплощено в соответствии со спецификацией Wi-Fi Р2Р.

В некоторых примерах, как показано на фиг. 2, формат 200 IE может включать в себя идентификацию 210 поставщика, идентификацию 220 семейства продуктов, идентификацию 230 продукта и адрес 240 управления доступом к среде (MAC). Для этих примеров информация идентификации, включенная в эти поля, может предоставлять уникальную информацию идентификации для данного устройства. Аналогично спискам и совместно используемым ключам, упомянутым выше для устройств 110 и 120, информация идентификации для заданного устройства может быть скомпилирована или сконфигурирована с использованием OEM для заданного устройства в OEM факторе, перед развертыванием или перед поставкой в конечную точку продажи.

На фиг. 3 иллюстрируется пример списка 300 разрешенных устройств. В соответствии с некоторыми примерами, как показано на фиг. 3, список 300 разрешенных устройств включает в себя список примера устройств. Хотя в списке представлена идентификационная информация для пяти устройств, список любого размера может рассматриваться в этом раскрытии при условии, что память, выполненная с возможностью содержания такого списка (например, запоминающие устройства 112 или 122), имеет доступную емкость. В некоторых примерах, по меньшей мере, часть списка может содержаться в запоминающем устройстве дистанционно, с возможность доступа для устройства (например, через защищенное сетевое соединение). Для этих примеров доступная емкость запоминающего устройства может не являться существенным ограничивающим фактором для размера списка.

В соответствии с некоторыми примерами, может выполняться доступ к списку, аналогичному списку 300 разрешенных устройств, и/или такой список может содержаться в устройствах или с использованием устройств, таких как устройство 110 или устройство 120. Как более подробно описано ниже, соответствующие содержащиеся списки могут использоваться устройствами для определения, разрешена ли беспроводная стыковка с другими устройствами.

В некоторых примерах, как показано на фиг. 3, списки с №№310, 320, 330, 340 и 350 по отдельности включают в себя информацию идентификации для устройств, имеющих соответствующие адреса MAC, такие 315, 325, 335, 345 и 355. В качестве примера адресов MAC на фиг. 3, показаны цифры, представленные для отображения уникальности адреса для заданного устройства в списке и так, что они не представляют фактические адреса MAC, которые могут использоваться для устройств, работающих в соответствии, например, со стандартами IEEE 802.11, такими как IEEE 802.11ad. Аналогично, цифры, представленные в качестве ID поставщика, ID семейства продуктов и ID продукта, представляют собой цифры, которые представляют уникальность и не пытаются представлять фактические ID, возможно ассоциированные с поставщиками, семействами продуктов или продуктами.

На фиг. 4 иллюстрируется пример обработки 400. В некоторых примерах элементы системы 100, как показано на фиг. 1, могут использоваться для иллюстрации примерных операций, относящихся к обработке 400, показанной на фиг. 4. Описанные примеры операций не ограничены воплощением системы 100, или элементами, описанными здесь со ссылкой на фиг. 1 или для формата IE и списка, описанных со ссылкой на фиг. 2 или 3.

Начиная с обработки 4.1 (пробный запрос), логическая схема и/или свойства первого устройства, такого как устройство 110, могут вызвать передачу первым устройством сообщения пробного запроса. В соответствии с некоторыми примерами, пробный запрос может быть ассоциирован с обнаружением устройства Р2Р для обеспечения для устройства 110 возможности идентифицировать другие устройства для возможного установления соединения Р2Р (например, в соответствии со спецификацией WiFi Р2Р). Соединение Р2Р, после его установления, может привести к беспроводной стыковке между первым устройством и вторым устройством, таким как устройство 120. Как показано на фиг. 4, пробный запрос может быть принят устройством 120. Хотя это не показано на фиг. 4, другие устройства также могут принимать пробный запрос, как часть широковещательной передачи пробных запросов, передаваемых из устройства 110.

В некоторых примерах пробный запрос, передаваемый из устройства 110, может включать в себя первый IE, имеющий информацию идентификации для устройства 110. Первый IE может быть в выполнен в примерном формате, таком как формат 200 IE, как описано со ссылкой на фиг. 2. В примерном формате, таком как формат 200 IE, информация идентификации может включать в себя идентификацию поставщика, идентификацию семейства продуктов, идентификацию продукта или адрес MAC.

Переход к обработке 4.2 (сравнить ID информацию со списком) логическая схема и/или свойства в мобильном устройстве 120 может быть выполнена с возможностью приема пробного запроса, который включает в себя первый IE, имеющий информацию идентификации для устройства 110. В некоторых примерах логическая схема и/или свойства в устройстве 120 могут сравнивать информацию идентификации из первого IE с первым списком, поддерживаемым в устройстве 120 или доступным в устройстве 120. Например, первый список может представлять собой список 121, поддерживаемый в запоминающем устройстве 122. Список 121 может быть аналогичным разрешенному списку 300, показанному на фиг. 3, и если информация идентификации из первого IE соответствует устройству, представленному в списке 121, логическая схема и/или свойства могут определять, что мобильное устройство 110 представляет собой разрешенное устройство, для которого устройство 120 может выполнять беспроводную стыковку.

В соответствии с некоторыми примерам, если информация идентификации из первого IE не соответствует устройству, представленному в списке 121, логическая схема и/или свойства в устройстве 120 могут обеспечить передачу устройством 120 сообщения об ошибке или сообщения об отказе. Для этих примеров сообщение об ошибке или сообщение об отказе могут обозначать для устройства 110, что его информация идентификации не находится с списке разрешенных устройств.

Переход к обработке 4.3 (пробный ответ), логическая схема и/или свойства в устройстве 120, на основе информации идентификации устройства 110 в первом IE, представленном в списке 121, может вызвать передачу пробного ответа в устройство 110. В некоторых примерах пробный ответ может включать в себя второй IE, содержащий информацию идентификации для устройства 120. В соответствии с этими примерами второй IE также может быть выполнен формате примера для формата 200 IE.

Переход к обработке 4.4 (сравнить ID информацию со списком), логическая схема и/или свойства в устройстве 110 могут быть выполнены с возможностью приема пробного ответа, который включает в себя второй IE, содержащий информацию идентификации для устройства 120. В соответствии с некоторыми примерами, логическая схема и/или свойства в устройстве 110 могут сравнивать информацию идентификации из второго IE со вторым списком, содержащимся в устройстве 110 или доступным для него. Например, второй список может представлять собой список 111, содержащийся в запоминающем устройстве 112. Список 111 может быть аналогичен разрешенному списку 300, показанному на фиг. 3, и если информация идентификации из второго IE соответствует устройству, представленному в списке 111, логическая схема и/или свойства могут определять, что мобильное устройство 120 представляет собой разрешенное устройство, с которым устройство 110 может стыковаться с беспроводной передачей данных.

Переход к обработке 4.5 (совместно выведенный РМК), оба устройство 110 и устройство 120 могут совместно выводить РМК, следуя отдельным определениям того, что другое устройство представляет собой разрешенное устройство. В соответствии с некоторыми примерами, РМК может быть выведен из ключа, генерируемого способом расширяемого протокола аутентификации (EAP). Для этих примеров способ EAP может быть выполнен в соответствии с одним или больше стандартами беспроводной передачи данных, ассоциированными с IEEE 802.11, когда он включает в себя IEEE 802.11i. В соответствии с некоторыми примерами, устройство 110 и устройство 120 могут отдельно получать ключ, используемый для вывода РМК, через защищенный механизм аутентификации, используя сервер сетевого доступа, работающий в соответствии со стандартом IEEE 802. IX - 2010, Port Based Network Access Control, опубликованным в феврале 2010 г, и/или в соответствии с другими версиями этого стандарта ("IEEE 802. EX).

Переход к обработке 4.6 (модификация запроса), логическая схема и/или свойства в устройстве 110 могут обеспечивать передачу устройством 110 сообщения модификации запроса в устройство 120. В некоторых примерах сообщение модификации запроса может включать в себя директиву для устройства 120 модифицировать свой выведенный РМК. В этих примерах директива может включать в себя модификацию устройством 120 своего РМК с помощью одной или логических операций XOR так, что при этом предварительно переданный ключ, содержится, как в устройстве 110, так и в устройстве 120. Например, предварительно переданный ключ может содержаться в совместно используемых ключах 113 и 123 устройств 110 и 120, соответственно. В других примерах директива может включать в себя выполнение устройством 120 функции хеширования, используя предварительно предоставляемый ключ.

В соответствии с некоторыми примерами, вместо использования предварительно переданного ключа, директива, включенная в сообщение запроса на модификацию, может обеспечить выполнение устройством 120 алгоритма, включенного в директиву, для модификации РМК. Для этих примеров логическая схема и/или свойства в устройстве 110 могли бы затем использовать тот же или совместно используемый алгоритм, для модификации своего РМК. В других примерах директива может обеспечивать объединение устройством 120 информации, включенной в директиву с РМК. Аналогично совместно используемому алгоритму, логическая схема и/или свойства в устройстве 110 также могли бы объединять информацию для модификации своего РМК так же, как было установлено для устройства 120. Оба представленных выше примера обеспечивают способ для модификации РМК без необходимости наличия и/или использования предварительно переданного ключа, содержащегося в обоих устройствах.

В некоторых примерах логическая схема и/или свойства в устройстве 110 могут использовать тот же способ для модификации своего РМК, который был направлен директивой, включенной в сообщение запроса на модификацию, переданное в устройство 120. Для этих примеров, использование одного и того же способа должно обеспечивать получение обоими устройствами одинакового модифицированного РМК для последующего использования, что может привести к аутентификации, в конечном итоге, устройства 120 для беспроводной стыковки с устройством 110.

Переходя к обработке 4.7 (Модификация с использование аутентифицированного РМК), логическая схема и/или свойства в устройстве 110 и устройстве 120 могут использовать свои соответствующие модифицированные РМК для воплощения обработки аутентификации. В соответствии с некоторыми примерами, обработка аутентификации может включать в себя обработку четырехстороннего согласования порядка передачи данных в соответствии с IEEE 802.11i, используя модифицированный РМК.

При переходе к обработке 4.8 (беспроводная стыковка), логическая схема и/или свойства устройства 110, на основе успешной аутентификации устройства 120, могут выполнять беспроводную стыковку с устройством 120. В некоторых примерах логическая схема и/или свойства в устройстве 110 могут обеспечить беспроводную стыковку устройства 110 с устройством 120, в соответствии с IEEE 802.11ad. Обработка может затем перейти к концу.

На фиг. 5 иллюстрируется блок-схема для первого устройства. Как показано на фиг. 5, первое устройство включает в себя устройство 500. Хотя устройство 500, показанное на фиг. 5, имеет ограниченное количество элементов в определенной топологии или конфигурации, следует понимать, что устройство 500 может включать в себя больше или меньше элементов в альтернативных конфигурациях, как требуется для данного варианта осуществления.

Устройство 500 может включать в себя компьютер и/или устройство 500, воплощенное на основе встроенного программного обеспечения, имеющего схему 520, выполненную с возможностью выполнения одного или больше компонентов 522-а. Следует отметить, что "а" и "b" и "с", и аналогичные обозначения, используемые здесь, предназначены для использования в качестве переменных, представляющих любое положительное целое число. Таким образом, например, если при воплощении будет установлено значение для а=6, полный набор компонентов 522-а может включать в себя модули 522-1, 522-2, 522-3, 522-4, 522-5 или 522-6. Варианты осуществления не ограничены в этом контексте.

В соответствии с некоторыми примерами, устройство 500 может составлять часть устройства, которое может быть выполнено с возможностью работы в соответствии с одной или больше технологиями беспроводной передачи данных, такими как описаны в или ассоциированы со стандартами IEEE 802.11 и/или спецификацией Wi-Fi Р2Р. Например, устройство, имеющее устройство 500, может быть выполнено с возможностью или может быть сконфигурировано для беспроводного соединения с другим устройством, которое установило беспроводную стыковку и/или работает в соответствии с IEEE 802.11ad или IEEE 802.11i. Примеры не ограничены в этом контексте.

В некоторых примерах, как показано на фиг. 5, устройство 500 включает в себя схему 520. Схема 520, в общем, может быть выполнена с возможностью выполнения одного или больше компонентов 522-а. Схема 520 может представлять собой любой из различных коммерчески доступных процессоров, включающих в себя, без ограничения, процессоры AMD® Athlon®, Duron® и Opteron®; приложение ARM®, встроенные и защищенные процессоры; процессоры IBM® и Motorola® DragonBall® и PowerPC®; процессоры IBM и Sony® cell; процессоры Qualcomm® Snapdragon®; Intel® Celeron®, Core (2) Duo®, Core i3, Core i5, Core i7, Itanium®, Pentium®, Xeon®, Atom® и XScale®; и аналогичные процессоры. Двойные микропроцессоры, многоядерные процессоры и другие многопроцессорные архитектуры также могут использоваться, как схема 520. В соответствии с некоторыми примерами, схема 520 также может быть выполнена, как специализированная интегральная схема (ASIC), и компоненты 522-а могут быть воплощены, как аппаратные элементы ASIC.

В соответствии с некоторыми примерами, устройство 500 может включать в себя пробный компонент 522-1. Пробный компонент 522-1 может быть выполнен на основе схемы 520 для обеспечения передачи первым устройством 500 сообщения пробного запроса, ассоциированного с обнаружением устройства Р2Р. Для этих примеров пробный компонент 522-1 может включать в себя сообщение пробного запроса в пробном запросе 510. Кроме того, пробный компонент 522-1 может поддерживать информацию ID, 523-а в структуре данных, такой как справочная таблица (LUT). 523-а может включать информацию идентификации для пробного компонента 522-1, для добавления IE к пробному запросу 510. IE может включать в себя информацию идентификации для первого устройства и может быть выполнен в формате примерного формата 200 IE, такого, как показан на фиг. 2. Такая информация идентификации может использоваться вторым устройством, которое принимает пробный запрос 510, для определения, разрешено ли первому устройству беспроводно соединяться со вторым устройством (например, путем сравнения со списком, содержащимся во втором устройстве).

В некоторых примерах устройство 500 также может включать в себя компонент 522-2 приема. Компонент 522-2 приема может быть выполнен в виде схемы 520 для приема пробного ответа (ответов) 530. Для этих примеров пробный ответ (ответы) 530 может быть передан вторым устройством, ответственным за прием вторым устройством пробного запроса 510 и определяющим, что первое устройство находилось в списке разрешенных устройств для беспроводной стыковки. Пробный ответ (ответы) 530 может включать в себя IE, имеющий информацию идентификации для второго устройства.

В соответствии с некоторыми примерами, устройство 500 может также включать в себя компонент 522-3 списка. Компонент 522-3 списка может быть выполнен в схеме 520 для сравнения информации идентификации для второго устройства в IE, включенном в пробный ответ (ответы) 530 для списка из одного или больше разрешенных устройств для беспроводной стыковки с первым устройством. Для этих примеров список может быть выполнен в примерном формате разрешенного списка 300, показанного на фиг. 3, и может содержаться в LUT или в структуре данных другого типа, содержащейся в первом устройстве.

В некоторых примерах устройство 500 может также включать в себя компонент 522-4 модификации. Компонент 522-4 модификации может быть выполнен схемой 520 для модификации совместно выведенного РМК. Для этих примеров совместно выведенный РМК может быть получен из выведенного РМК 504 из ключа, сгенерированного способом EAP, в соответствии с ГЕЕЕ 802.11i. Выведенный РМК может затем, по меньшей мере, временно содержаться в 526-d РМК (например, в LUT или в другой структуре данных) компонентом 522-4 модификации. РМК может быть затем модифицирован, и соответствующее сообщение запроса на модификацию может быть включено в запрос 550 на модификацию и передано во второе устройство.

В соответствии с некоторым примерами, директива также может быть включена в себя запрос 550 на модификацию. Директива могла быть получена из директив 527-е (например, поддерживаемых в LUT или в другой структуре данных), и может направлять второе устройство для модификации РМК, совместно выведенного из ключа, сгенерированного способом EAP. Для этих примеров, компонент 522-4 модификации также может модифицировать РМК в первом устройстве таким же образом, как обозначено в директиве, включенной в запросе 550 на модификацию, переданном во второе устройство. Директива из директив 527-е может включать в себя логическую операцию XOR с предварительно переданным ключом, содержащимся как в первом устройстве (например, содержащимся как совместно используемый ключ 525-с), так и во втором устройстве. Директива также может включать в себя воплощение функции хеширования, используя предварительно переданный ключ, воплощая алгоритм, включенный в директиву, или объединенную информацию, включенную в директиву для РМК.

В соответствии с некоторыми примерами, устройство 500 также может включать в себя компонент 522-5 аутентификации. Компонент 522-5 аутентификации может быть выполнен схемой 520 для аутентификации второго устройства, используя модифицированный РМК. Для этих примеров РМК, модифицированный компонентом 522-4 модификации, может, по меньшей мере, временно содержаться компонентом 522-5 аутентификации с модифицированным РМК 528-f (например, в LUT). Кроме того, для этих примеров информацией 560 аутентификации можно обмениваться со вторым устройством. Информация 560 аутентификации может быть ассоциирована с воплощением обработки аутентификации, которая может включать в себя обработку четырехстороннего согласования порядка передачи данных, в соответствии с IEEE 802.11i, используя модифицированный РМК.

В соответствии с некоторыми примерами, устройство 500 также может включать в себя компонент 522-6 стыковки.

Компонент 522-6 стыковки может быть выполнен схемой 520 для обеспечения беспроводной стыковки первого устройства со вторым устройством на основе успешной аутентификации второго устройства. Для этих примеров, затем можно выполнять обмен информацией 570 стыковки со вторым устройством для установления беспроводной стыковки. Беспроводная стыковка может быть установлена в соответствии, по меньшей мере, с одним или больше стандартами беспроводной передачи данных или спецификациями, ассоциированными со спецификацией Wi-Fi Р2Р или стандартом IEEE 802.11, таким как IEEE 802.11ad.

Здесь включен набор логических потоков, представляющих пример методологий для выполнения новых аспектов раскрытой архитектуры. В то время как с целью простоты пояснения, одна или больше методологий, показанных здесь, представлена и описана, как последовательность действий, для специалиста в данн