Способ, устройство и терминал для защиты прикладной программы

Иллюстрации

Показать всеИзобретение относится к способу, устройству и терминалу для защиты прикладной программы. Технический результат заключается в повышении защиты прикладной программы. Предложен способ, в котором перехватывают запрос на запуск для запроса на то, чтобы запускать прикладную программу; определяют то, требуется или нет прикладной программе, которая должна быть запущена, защита, на основе запроса на запуск; запускают интерфейс защиты, если прикладной программе, которая должна быть запущена, требуется защита, причем непосредственно запускают интерфейс защиты, но не запускают прикладную программу при обнаружении того, что прикладной программе требуется защита, и запускают прикладную программу только после того, как интерфейс защиты разблокирован; и запускают прикладную программу после приема сигнала разблокировки, соответствующего интерфейсу защиты. 4 н. и 6 з.п. ф-лы, 12 ил.

Реферат

[0001] Настоящее раскрытие сущности основано и притязает на приоритет патентной заявки Китая номер 201310533866.4, поданной 31 октября 2013 года, содержимое которой полностью содержится в данном документе посредством ссылки.

ОБЛАСТЬ ТЕХНИКИ, К КОТОРОЙ ОТНОСИТСЯ ИЗОБРЕТЕНИЕ

[0002] Настоящее раскрытие сущности относится к области техники, связанной с сетевыми технологиями, а более конкретно, к способу, устройству и терминалу для защиты прикладной программы.

УРОВЕНЬ ТЕХНИКИ

[0003] С развитием электронных технологий цифровые продукты все более широко используются в различных областях повседневной жизни и работы. Мобильный телефон более тесно связан с жизнью людей. Поскольку относительно частный контент сохраняется в различных прикладных программах в мобильном телефоне, и пользователь обычно не хочет, чтобы другие видели этот контент, прикладные программы должны быть защищены.

[0004] Обычно, система обнаруживает журналы регистрации событий при начальной загрузке системы по кругу или запрашивает выполняющиеся прикладные программы по кругу; когда обнаруживается то, что только что запущенные или выполняющиеся прикладные программы представляют собой прикладные программы, которые должны быть защищены, защищенный паролем интерфейс запускается таким образом, что он перекрывает пользовательский интерфейс защищенной прикладной программы; при приеме пароля, соответствующего защищенному паролем интерфейсу, отображается пользовательский интерфейс прикладной программы; при отсутствии приема пароля или приема пароля, не соответствующего ему, пользовательский интерфейс прикладной программы не отображается, а отображается только защищенный паролем интерфейс с тем, чтобы достигать цели защиты прикладной программы.

[0005] В процессе реализации настоящего раскрытия сущности, автор изобретения выявил, что существуют, по меньшей мере, следующие недостатки, в предшествующем уровне техники: когда защищенный паролем интерфейс запускается таким образом, что он перекрывает интерфейс защищенной прикладной программы, защищенная прикладная программа уже выполняется, в силу чего информация в прикладной программе может просачиваться посредством воспроизведения звука и т.п.

СУЩНОСТЬ ИЗОБРЕТЕНИЯ

[0006] Чтобы разрешить такую проблему, что защищенная прикладная программа уже выполняется, когда защищенный паролем интерфейс запускается, в силу чего информация в защищенной прикладной программе может просачиваться посредством воспроизведения звука и т.п., настоящее раскрытие сущности предоставляет способ, устройство и терминал для защиты прикладной программы. Технические решения заключаются в следующем.

[0007] Согласно первому аспекту вариантов осуществления настоящего раскрытия сущности, предусмотрен способ защиты прикладной программы, включающий в себя:

[0008] - перехват запроса на запуск для запроса на то, чтобы запускать прикладную программу;

[0009] - определение того, требуется или нет прикладной программе, которая должна быть запущена, защита, на основе запроса на запуск; и

[0010] - запуск интерфейса защиты, если прикладной программе, которая должна быть запущена, требуется защита.

[0011] Альтернативно, упомянутое определение того, требуется или нет прикладной программе, которая должна быть запущена, защита, на основе запроса на запуск, включает в себя:

[0012] - синтаксический анализ параметров запуска прикладной программы в запросе на запуск, причем параметры запуска прикладной программы включают в себя название прикладной программы;

[0013] - обнаружение того, находится или нет прикладная программа в списке для защиты, на основе названия прикладной программы, причем список для защиты представляет собой список прикладных программ, которые должны быть защищены; и

[0014] - определение того, что прикладной программе требуется защита, если результат обнаружения состоит в том, что прикладная программа находится в списке для защиты.

[0015] Альтернативно, если результат обнаружения состоит в том, что прикладная программа находится в списке для защиты, обнаруживается то, удовлетворяет или нет прикладная программа предварительно установленному условию; и

[0016] - если результат обнаружения состоит в том, что прикладная программа удовлетворяет предварительно установленному условию, определяется то, что прикладной программе требуется защита;

[0017] - при этом предварительно установленное условие включает в себя любое из следующего:

[0018] - прикладная программа никогда не запускалась;

[0019] - после последнего запуска прикладной программы экран терминала, на котором выполняется прикладная программа, был выключен;

[0020] - после последнего запуска прикладной программы терминал, на котором выполняется прикладная программа, был перезапущен; и

[0021] - временной интервал между последним запуском и текущим запуском прикладной программы превышает предварительно установленное значение.

[0022] Альтернативно, упомянутый запуск интерфейса защиты включает в себя:

[0023] - создание параметров защиты на основе параметров запуска прикладной программы и предварительно заданных параметров запуска интерфейса защиты;

[0024] - получение параметров запуска интерфейса защиты на основе параметров защиты; и

[0025] - запуск интерфейса защиты на основе параметров запуска интерфейса защиты.

[0026] Альтернативно, способ дополнительно включает в себя:

[0027] - запуск прикладной программы после приема сигнала разблокировки, соответствующего интерфейсу защиты.

[0028] Согласно второму аспекту вариантов осуществления настоящего раскрытия сущности, предусмотрено устройство для защиты прикладной программы, включающее в себя:

[0029] - модуль перехвата, выполненный с возможностью перехватывать запрос на запуск для запроса на то, чтобы запускать прикладную программу;

[0030] - модуль определения, выполненный с возможностью определять то, требуется или нет прикладной программе, которая должна быть запущена, защита, на основе запроса на запуск; и

[0031] - первый модуль запуска, выполненный с возможностью запускать интерфейс защиты, когда модуль определения определяет то, что прикладной программе требуется защита.

[0032] Альтернативно, модуль определения включает в себя:

[0033] - блок синтаксического анализа, выполненный с возможностью синтаксически анализировать параметры запуска прикладной программы в запросе на запуск, причем параметры запуска прикладной программы включают в себя название прикладной программы;

[0034] - первый блок обнаружения, выполненный с возможностью обнаруживать то, находится или нет прикладная программа в списке для защиты, на основе названия прикладной программы, синтаксически проанализированного посредством блока синтаксического анализа, причем список для защиты представляет собой список прикладных программ, которые должны быть защищены; и

[0035] - блок определения, выполненный с возможностью определять то, что прикладной программе требуется защита, когда результат обнаружения первого блока обнаружения состоит в том, что прикладная программа находится в списке для защиты.

[0036] Альтернативно, модуль определения дополнительно включает в себя:

[0037] - второй блок обнаружения,

[0038] - второй блок обнаружения выполнен с возможностью обнаруживать то, удовлетворяет или нет прикладная программа предварительно установленному условию, когда результат обнаружения первого блока обнаружения состоит в том, что прикладная программа находится в списке для защиты;

[0039] - блок определения выполнен с возможностью определять то, что прикладной программе требуется защита, когда результат обнаружения второго блока обнаружения состоит в том, что прикладная программа удовлетворяет предварительно установленному условию;

[0040] - при этом предварительно установленное условие включает в себя любое из следующего:

[0041] - прикладная программа никогда не запускалась;

[0042] - после последнего запуска прикладной программы экран терминала, на котором выполняется прикладная программа, был выключен;

[0043] - после последнего запуска прикладной программы терминал, на котором выполняется прикладная программа, был перезапущен; и

[0044] - временной интервал между последним запуском и текущим запуском прикладной программы превышает предварительно установленное значение.

[0045] Альтернативно, первый модуль запуска включает в себя:

[0046] - блок создания, выполненный с возможностью создавать параметры защиты на основе параметров запуска прикладной программы и предварительно заданных параметров запуска интерфейса защиты;

[0047] - блок получения, выполненный с возможностью получать параметры запуска интерфейса защиты на основе параметров защиты, созданных посредством блока создания; и

[0048] - блок запуска, выполненный с возможностью запускать интерфейс защиты на основе параметров запуска интерфейса защиты, полученных посредством блока получения.

[0049] Альтернативно, устройство дополнительно включает в себя:

[0050] - второй модуль запуска, выполненный с возможностью запускать прикладную программу после приема сигнала разблокировки, соответствующего интерфейсу защиты.

[0051] Согласно третьему аспекту вариантов осуществления настоящего раскрытия сущности, предусмотрен терминал, включающий в себя устройство для защиты прикладной программы, как изложено в вышеуказанном аспекте.

[0052] Согласно четвертому аспекту вариантов осуществления настоящего раскрытия сущности, предусмотрен терминал, включающий в себя:

[0053] - один или более процессоров;

[0054] - запоминающее устройство; и

[0055] - один или более модулей, сохраненных в запоминающем устройстве и выполненных с возможностью выполнения посредством одного или более процессоров, при этом один или более модулей имеют следующие функции:

[0056] - перехват запроса на запуск для запроса на то, чтобы запускать прикладную программу;

[0057] - определение того, требуется или нет прикладной программе, которая должна быть запущена, защита, на основе запроса на запуск; и

[0058] - запуск интерфейса защиты, если прикладной программе, которая должна быть запущена, требуется защита.

[0059] Технические решения, предоставленные посредством вариантов осуществления настоящего раскрытия сущности, могут иметь следующие преимущества.

[0060] Посредством перехвата запроса на запуск, обнаружения того, требуется или нет прикладной программе, которая должна быть запущена, защита, на основе запроса на запуск, и запуска интерфейса защиты, если результат обнаружения состоит в том, что прикладной программе, которая должна быть запущена, требуется защита, разрешается такая проблема, что защищенная прикладная программа уже выполняется, когда интерфейс защиты запускается, в силу чего информация в защищенной прикладной программе может просачиваться посредством воспроизведения звука и т.п. с тем, чтобы достигать следующих преимуществ: непосредственный запуск интерфейса защиты, но не запуск прикладной программы, которая должна быть запущена, при обнаружении того, что прикладной программе требуется защита, и запуск прикладной программы только после того, как разблокируется интерфейс защиты, чтобы за счет этого защищать информацию прикладной программы всеобъемлюще и полностью.

[0061] Следует понимать, что как вышеприведенное общее описание, так и нижеприведенное подробное описание являются только примерными и пояснительными, а не ограничивающими изобретение согласно формуле изобретения.

КРАТКОЕ ОПИСАНИЕ ЧЕРТЕЖЕЙ

[0062] Прилагаемые чертежи, которые содержатся и составляют часть этого подробного описания, иллюстрируют варианты осуществления в соответствии с изобретением и наряду с описанием служат для того, чтобы пояснять принципы раскрытия изобретения.

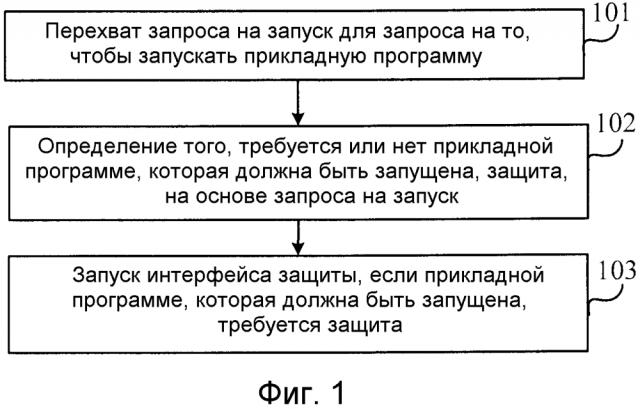

[0063] Фиг. 1 является блок-схемой последовательности операций, иллюстрирующей способ защиты прикладной программы, согласно примерному варианту осуществления;

[0064] Фиг. 2 является схемой, иллюстрирующей реализацию, вовлеченную в способ защиты прикладной программы, согласно примерному варианту осуществления;

[0065] Фиг. 3 является блок-схемой последовательности операций, иллюстрирующей способ защиты прикладной программы, согласно примерному варианту осуществления;

[0066] Фиг. 4 является схемой, иллюстрирующей реализацию, вовлеченную в способ защиты прикладной программы, согласно примерному варианту осуществления;

[0067] Фиг. 5 является схемой, иллюстрирующей реализацию, вовлеченную в способ защиты прикладной программы, согласно примерному варианту осуществления;

[0068] Фиг. 6 является схемой, иллюстрирующей реализацию, вовлеченную в способ защиты прикладной программы, согласно примерному варианту осуществления;

[0069] Фиг. 7 является блок-схемой последовательности операций, иллюстрирующей способ защиты прикладной программы, согласно примерному варианту осуществления;

[0070] Фиг. 8 является схемой, иллюстрирующей реализацию, вовлеченную в способ защиты прикладной программы, согласно примерному варианту осуществления;

[0071] Фиг. 9 является структурной блок-схемой, иллюстрирующей устройство для защиты прикладной программы, согласно примерному варианту осуществления;

[0072] Фиг. 10 является структурной блок-схемой, иллюстрирующей устройство для защиты прикладной программы, согласно примерному варианту осуществления;

[0073] Фиг. 11 является структурной блок-схемой, иллюстрирующей устройство для защиты прикладной программы, согласно примерному варианту осуществления; и

[0074] Фиг. 12 является блок-схемой, иллюстрирующей терминал, согласно примерному варианту осуществления.

ОСУЩЕСТВЛЕНИЕ ИЗОБРЕТЕНИЯ

[0075] Далее приводится подробное описание примерных вариантов осуществления, примеры которых проиллюстрированы на прилагаемых чертежах. Нижеприведенное описание ссылается на прилагаемые чертежи, причем идентичные номера на различных чертежах представляют идентичные или аналогичные элементы, если не указано иное. Реализации, изложенные в нижеприведенном описании примерных вариантов осуществления, не представляют все реализации в соответствии с изобретением. Вместо этого, они являются просто примерами устройств и способов в соответствии с аспектами, связанными с изобретением, изложенным в прилагаемой формуле изобретения.

[0076] Варианты осуществления настоящего раскрытия сущности предоставляют способ, устройство и терминал для защиты прикладной программы, подробные описания которых предоставляются ниже в сочетании с чертежами.

[0077] Ссылаясь на Фиг. 1, который является блок-схемой последовательности операций, иллюстрирующей способ защиты прикладной программы согласно примерному варианту осуществления настоящего раскрытия сущности, настоящий вариант осуществления описывается в случае, если способ защиты прикладной программы применяется в терминале, который может выполнять прикладную программу. Способ защиты прикладной программы включает в себя следующие этапы.

[0078] На этапе 101, перехватывается запрос на запуск для запроса на то, чтобы запускать прикладную программу.

[0079] Терминал перехватывает запрос на запуск для запроса на то, чтобы запускать прикладную программу.

[0080] На этапе 102, определяется то, требуется или нет прикладной программе, которая должна быть запущена, защита, на основе запроса на запуск.

[0081] Терминал определяет то, требуется или нет прикладной программе, которая должна быть запущена, защита, на основе запроса на запуск.

[0082] На этапе 103, интерфейс защиты запускается, если прикладной программе, которая должна быть запущена, требуется защита.

[0083] Терминал запускает интерфейс защиты, если прикладной программе, которая должна быть запущена, требуется защита.

[0084] В общем, согласно способу для защиты прикладной программы, предоставленному посредством варианта осуществления настоящего раскрытия сущности, посредством перехвата запроса на запуск, обнаружения того, требуется или нет прикладной программе, которая должна быть запущена, защита, и запуска интерфейса защиты, если результат обнаружения состоит в том, что прикладной программе, которая должна быть запущена, требуется защита, разрешается такая проблема, что защищенная прикладная программа уже выполняется, когда интерфейс защиты запускается, в силу чего информация в защищенной прикладной программе может просачиваться посредством воспроизведения звука и т.п. с тем, чтобы достигать следующих преимуществ: непосредственный запуск интерфейса защиты, но не запуск прикладной программы при обнаружении того, что прикладной программе, которая должна быть запущена, требуется защита, и запуск прикладной программы только после того, как разблокируется интерфейс защиты, чтобы за счет этого защищать информацию прикладной программы всеобъемлюще и полностью.

[0085] Ссылаясь на Фиг. 2, который является блок-схемой последовательности операций, иллюстрирующей способ защиты прикладной программы согласно другому примерному варианту осуществления настоящего раскрытия сущности, настоящий вариант осуществления описывается в случае, если способ защиты прикладной программы применяется в терминале, который может выполнять прикладную программу. Способ защиты прикладной программы включает в себя следующие этапы.

[0086] На этапе 201, перехватывается запрос на запуск для запроса на то, чтобы запускать прикладную программу.

[0087] Чтобы перехватывать запрос на запуск для запуска прикладной программы, обратимся к Фиг. 3, который иллюстрирует общий процесс для запуска прикладной программы: когда запуск начинается, терминал принимает запрос на запуск, который переносит параметры запуска прикладной программы, параметры запуска прикладной программы синтаксически анализируются, чтобы определять прикладную программу, затем прикладная программа запускается, и общий процесс запуска завершается.

[0088] В настоящем варианте осуществления, на стадии "301 Запуск начинается" в вышеуказанном процессе запуска прикладной программы, терминал перехватывает запрос на запуск, и затем, если позднее определяется то, что прикладной программе требуется защита, параметры запуска прикладной программы заменяются посредством параметров защиты, связанных с интерфейсом защиты для защиты приложения, что подробно описывается далее.

[0089] На этапе 202, параметры запуска прикладной программы в запросе на запуск синтаксически анализируются, причем параметры запуска прикладной программы включают в себя название прикладной программы.

[0090] Терминал синтаксически анализирует параметры запуска в перехваченном запросе на запуск, причем параметры запуска прикладной программы включают в себя название прикладной программы.

[0091] Предполагается, что название прикладной программы, полученное посредством синтаксического анализа параметров запуска прикладной программы, представляет собой "X Lei Player".

[0092] На этапе 203, обнаруживается то, находится или нет прикладная программа в списке для защиты, на основе названия прикладной программы.

[0093] Список для защиты представляет собой список прикладных программ, которые должны быть защищены. Терминал запрашивает то, существует или нет прикладная программа в списке для защиты, на основе названия прикладной программы.

[0094] Например, обратимся к Фиг. 4, пользователь выбирает прикладные программы, которые должны быть защищены, заранее и добавляет прикладные программы, которые должны быть защищены, в список для защиты. На Фиг. 4, прикладные программы, которые должны быть защищены, включают в себя Short Message, Game Cat, Net TV, Photo, X Lei Player и Music Listening.

[0095] Если результат обнаружения состоит в том, что прикладная программа находится в списке для защиты, процедура переходит к этапу 204.

[0096] Если результат обнаружения состоит в том, что прикладная программа не находится в списке для защиты, процедура переходит к этапу 210.

[0097] На этапе 204, определяется то, что прикладной программе требуется защита.

[0098] Если результат обнаружения состоит в том, что прикладная программа находится в списке для защиты, терминал определяет то, что прикладной программе требуется защита.

[0099] Например, на основе названия "X Lei Player" прикладной программы, полученного на этапе 202, терминал запрашивает в списке для защиты то, что прикладной программе требуется защита, затем определяет то, что "X Lei Player" представляет собой прикладную программу, которой требуется защита.

[00100] На этапе 205, параметры защиты создаются на основе параметров запуска прикладной программы.

[00101] После определения того, что прикладной программе требуется защита, терминал принимает параметры запуска прикладной программы в качестве одной части параметров защиты и принимает предварительно заданные параметры запуска интерфейса защиты в качестве другой части параметров защиты с тем, чтобы получать параметры защиты.

[00102] Следует отметить, что параметры запуска интерфейса защиты включают в себя такую информацию, как контент для отображения интерфейса защиты.

[00103] На этапе 206, параметры запуска интерфейса защиты получаются на основе параметров защиты.

[00104] Терминал синтаксически анализирует параметры защиты с тем, чтобы получать параметры запуска, соответствующие интерфейсу защиты прикладной программы.

[00105] На этапе 207, интерфейс защиты запускается на основе параметров запуска интерфейса защиты.

[00106] Терминал запускает интерфейс защиты на основе параметров запуска интерфейса защиты, полученных посредством синтаксического анализа.

[00107] Например, обратимся к Фиг. 5, терминал запускает интерфейс защиты.

[00108] Следует отметить, что вариант осуществления настоящего раскрытия сущности иллюстрируется посредством рассмотрения комбинации для экрана блокировки с сеткой из девяти ячеек, показанной на Фиг. 5, в качестве интерфейса защиты, и комбинация интерфейса защиты не ограничена Фиг. 5.

[00109] На этапе 208, принимается сигнал разблокировки, соответствующий интерфейсу защиты.

[00110] После отображения интерфейса защиты терминал разблокирует интерфейс защиты и запускает прикладную программу только после приема сигнала разблокировки, соответствующего интерфейсу защиты. Сигнал разблокировки используется для того, чтобы разблокировать интерфейс защиты.

[00111] Например, после того, как терминал отображает интерфейс защиты, показанный на Фиг. 5, пользователь должен вводить предварительно установленный пароль ограничения доступа, который представляет собой сигнал разблокировки для разблокировки интерфейса защиты. Терминал разблокирует интерфейс защиты и запускает прикладную программу, чтобы отображать пользовательский интерфейс прикладной программы, только после приема корректного пароля ограничения доступа. Предполагается, что пароль ограничения доступа для "X Lei Player", предварительно установленный пользователем, представляет собой комбинацию, показанную на Фиг. 6.

[00112] На этапе 209, параметры запуска прикладной программы получаются на основе параметров защиты.

[00113] После приема сигнала разблокировки терминал обнаруживает то, соответствует или нет сигнал разблокировки интерфейсу защиты; и если обнаруживается то, что сигнал разблокировки соответствует интерфейсу защиты, терминал получает параметры запуска прикладной программы из параметров защиты.

[00114] Например, после того, как пользователь вводит комбинацию, показанную на Фиг. 6, терминал обнаруживает то, соответствует или нет комбинация интерфейсу защиты; и после обнаружения того, что комбинация соответствует интерфейсу защиты, терминал получает информацию запуска прикладной программы, которая должна запускаться посредством сигнала запуска, из параметров защиты.

[00115] На этапе 210, прикладная программа запускается на основе параметров запуска прикладной программы.

[00116] Терминал запускает прикладную программу, которая должна быть запущена, на основе параметров запуска прикладной программы.

[00117] Например, после приема комбинации, введенной пользователем, как показано на Фиг. 6, терминал разблокирует интерфейс защиты, запускает "X Lei Player" на основе параметров запуска прикладной программы и отображает интерфейс воспроизведения "X Lei Player".

[00118] В общем, согласно способу для защиты прикладной программы, предоставленному посредством варианта осуществления настоящего раскрытия сущности, посредством перехвата запроса на запуск для запроса на то, чтобы запускать прикладную программу, синтаксического анализа параметров запуска в запросе на запуск, чтобы определять прикладную программу, выполнения запроса относительно прикладной программы в списке для защиты, определения того, что прикладной программе требуется защита, если прикладная программа запрашивается в списке для защиты, создания параметров защиты на основе параметров запуска прикладной программы (причем параметры защиты дополнительно включают в себя параметры запуска интерфейса защиты) и запуска прикладной программы снова после приема сигнала разблокировки, соответствующего интерфейсу защиты, разрешается такая проблема, что защищенная прикладная программа уже выполняется, когда интерфейс защиты запускается, в силу чего информация в защищенной прикладной программе может просачиваться посредством воспроизведения звука и т.п. с тем, чтобы достигать следующих преимуществ: непосредственный запуск интерфейса защиты, но не запуск прикладной программы, которая должна быть запущена, при обнаружении того, что прикладной программе требуется защита, и запуск прикладной программы только после того, как разблокируется интерфейс защиты, чтобы за счет этого защищать информацию прикладной программы всеобъемлюще и полностью.

[00119] Чтобы не вводить сигнал разблокировки каждый раз, когда пользователь запускает идентичную прикладную программу несколько раз, вариант осуществления настоящего раскрытия сущности дополнительно предоставляет следующий способ защиты прикладной программы.

[00120] Обратимся к Фиг. 7, который является блок-схемой последовательности операций, иллюстрирующей способ защиты прикладной программы согласно другому примерному варианту осуществления настоящего раскрытия сущности, настоящий вариант осуществления, описывается в случае, если способ защиты прикладной программы применяется в терминале, который может выполнять прикладную программу. Способ защиты прикладной программы включает в себя следующие этапы.

[00121] На этапе 701, перехватывается запрос на запуск для запроса на то, чтобы запускать прикладную программу.

[00122] Чтобы перехватывать запрос на запуск для запуска прикладной программы, обратимся к Фиг. 3, который иллюстрирует общий процесс для запуска прикладной программы: когда запуск начинается, терминал принимает запрос на запуск, который переносит параметры запуска прикладной программы, параметры запуска прикладной программы синтаксически анализируются, чтобы определять прикладную программу, затем прикладная программа запускается, и общий процесс запуска завершается.

[00123] В настоящем варианте осуществления, на стадии "301 Запуск начинается" в вышеуказанном процессе запуска прикладной программы, терминал перехватывает запрос на запуск, и затем, если позднее определяется то, что прикладной программе требуется защита, параметры запуска прикладной программы заменяются посредством параметров защиты, связанных с интерфейсом защиты для защиты приложения, что подробно описывается далее.

[00124] На этапе 702, параметры запуска прикладной программы в запросе на запуск синтаксически анализируются, причем параметры запуска прикладной программы включают в себя название прикладной программы.

[00125] Терминал синтаксически анализирует параметры запуска в перехваченном запросе на запуск, причем параметры запуска прикладной программы включают в себя название прикладной программы.

[00126] Предполагается, что название прикладной программы, полученное посредством синтаксического анализа параметров запуска прикладной программы, представляет собой "X Lei Player".

[00127] На этапе 703, обнаруживается то, находится или нет прикладная программа в списке для защиты, на основе названия прикладной программы.

[00128] Список для защиты представляет собой список прикладных программ, которые должны быть защищены. Терминал запрашивает то, существует или нет прикладная программа в списке для защиты, на основе названия прикладной программы.

[00129] После стадии "302 Синтаксический анализ параметров запуска, чтобы получать прикладную программу, которая должна быть запущена" на Фиг. 3, терминал обнаруживает то, находится или нет прикладная программа в списке для защиты, на основе названия прикладной программы.

[00130] Например, обратимся к Фиг. 4, пользователь выбирает прикладные программы, которые должны быть защищены, заранее и добавляет прикладные программы, которые должны быть защищены, в список для защиты. На Фиг. 4, прикладные программы, которые должны быть защищены, включают в себя Short Message, Game Cat, Net TV, Photo, X Lei Player и Music Listening.

[00131] Если результат обнаружения состоит в том, что прикладная программа находится в списке для защиты, процедура переходит к этапу 704.

[00132] Если результат обнаружения состоит в том, что прикладная программа не находится в списке для защиты, процедура переходит к этапу 711.

[00133] На этапе 704, обнаруживается то, удовлетворяет или нет прикладная программа предварительно установленному условию.

[00134] Если результат обнаружения состоит в том, что прикладная программа находится в списке для защиты, терминал обнаруживает то, удовлетворяет или нет прикладная программа предварительно установленному условию.

[00135] Предварительно установленное условие включает в себя любое из следующего:

[00136] - прикладная программа никогда не запускалась;

[00137] - после последнего запуска прикладной программы экран терминала, на котором выполняется прикладная программа, был выключен;

[00138] - после последнего запуска прикладной программы терминал, на котором выполняется прикладная программа, был перезапущен; и

[00139] - временной интервал между последним запуском и текущим запуском прикладной программы превышает предварительно установленное значение.

[00140] Например, терминал обнаруживает то, что "X Lei Player" находится в списке для защиты, показанном на Фиг. 4, затем терминал обнаруживает: запускается или нет "X Lei Player" в первый раз; либо, после последнего запуска "X Lei Player", был ли выключен экран терминала; либо, после последнего запуска "X Lei Player", был ли перезапущен терминал; либо, временной интервал между последним запуском и текущим запуском "X Lei Player" превышает предварительно установленное значение.

[00141] Чтобы упрощать обнаружение того, удовлетворяет или нет прикладная программа вышеуказанному предварительно установленному условию, терминал может задавать список верификации, как показано на Фиг. 8. Список верификации используется для того, чтобы записывать то, удовлетворяет или нет прикладная программа, которая должна быть защищена, предварительно установленному условию: когда прикладная программа запускается в первый раз, "√" помечается в столбце "проходить или нет верификацию"; после того, как прикладная программа запускается, если экран терминала выключается, или терминал перезапускается, либо истекает предварительно определенный период времени (который может предположительно составлять 24 часа) после запуска, то "√" в столбце "проходить или нет верификацию" модифицируется на "x".

[00142] При обнаружении того, удовлетворяет или нет определенная прикладная программа предварительно установленному условию, терминал, возможно, просто должен обнаруживать метку в столбце "проходить или нет верификацию", соответствующем прикладной программе.

[00143] Если столбец "проходить или нет верификацию", соответствующий прикладной программе, помечается с помощью "√", это означает то, что прикладная программа запущена, и после запуска экран терминала не выключался, терминал не перезапускался, и период времени, который истекает после последнего запуска, не превышает 24 часа, затем когда прикладная программа запускается снова, прикладная программа может непосредственно запускаться без запуска интерфейса защиты снова, который рассматривается как не удовлетворяющий предварительно установленному условию.

[00144] Если столбец "проходить или нет верификацию", соответствующий прикладной программе, помечается с помощью "x", это означает то, что прикладная программа соответствует одному из следующих условий:

[00145] 1) прикладная программа никогда не запускалась;

[00146] 2) после последнего запуска прикладной программы экран терминала, на котором выполняется прикладная программа, был выключен;

[00147] 3) после последнего запуска прикладной программы терминал, на котором выполняется прикладная программа, был перезапущен; и

[00148] 4) временной интервал между последним запуском и текущим запуском прикладной программы превышает предварительно установленное значение.

[00149] После этого, когда прикладная программа должна запускаться, интерфейс защиты должен запускаться, и прикладная программа запускается только после приема сигнала разблокировки, соответствующего интерфейсу защиты, который рассматривается как удовлетворяющий предварительно установленному условию.

[00150] Следует отметить, что вышеуказанный процесс для установления списка верификации является способом реализации для обнаружения того, удовлетворяет или нет прикладная программа предварительно установленному условию, который используется для того, чтобы иллюстрировать настоящий вариант осуществления, но не ограничивает настоящее раскрытие сущности.

[00151] Если результат обнаружения состоит в том, что прикладная программа удовлетворяет предварительно установленному условию, процедура переходит к этапу 705.

[00152] Если результат обнаружения состоит в том, что прикладная программа не удовлетворяет предварительно установленному условию, процедура переходит к этапу 711.

[00153] На этапе 705, определяется то, что прикладной программе требуется защита.

[00154] Если результат обнаружения состоит в том, что прикладная программа удовлетворяет предварительно установленному условию, терминал определяет то, что прикладной программе требуется защита.

[00155] Например, результат обнаружения этапа 704 состоит в том, что прикладная программа с названием "X Lei Player" удовлетворяет предварительно установленному условию, терминал определяет то, что "X Lei Player" представляет собой прикладную программу, которой требуется защита.

[00156] Со ссылкой на Фиг. 8 может быть известным то, что если прикладная программа, которая должна быть запущена, представляет собой Short Message, хотя прикладная программа Short Message находится в списке для защиты, она не удовлетворяет предварительно установленному условию, в таком случае необязательно запускать интерфейс защиты, и может непосредственно выполняться этап синтаксического анализа параметров запуска прикладной программы для того, чтобы запускать прикладную программу.

[00157] На этапе 706, параметры защиты создаются на основе параметров запуска прикладной программы, причем параметры защиты используются для того, чтобы представлять информацию запуска интерфейса защиты.

[00158] После определения того, что прикладной программе требуется защита, терминал принимает параметры запуска прикладной программы в качестве одной части параметров защиты и принимает предварительно заданные параметры запуска интерфейса защиты в качестве другой части параметров защиты с тем, чтобы получать параметры защиты.

[00159] Следует отметить, что параметры запуска интерфейса защиты включают в себя такую информацию, как контент для отображения интерфейса защиты.

[00160] На этапе 707, параметры запуска интерфейса защиты получаются на основе параметров защиты.

[00161] Терминал синтаксически анализирует параметры защиты с тем, чтобы получать параметры запуска, соответствующие интерфейсу защиты прикладной программы.

[00162] На этапе 708, интерфейс защиты запускается на основе параметров запуска интерфейса защиты.

[00163] Терминал запускает интерфейс защиты на основе параметров запуска интерфейса защиты, полученных посредством синтаксического анализа.

[00164] Например, обратимся к Фиг. 5, терминал запускает интерфейс защиты.

[00165] Следуе