Способ и устройство для определения цели обработки информации

Иллюстрации

Показать всеИзобретение относится к средствам для определения цели обработки информации, которая может определить покупателя электронной коммерции или терминал, используемый покупателем, подлежащие контролю. Техническим результатом является обеспечение контроля вредоносной деятельности. Способ предусматривает: сохранение сетей соответствия, образованных из соответствий типа «множество-множество» между множеством пользовательских учетных записей и множеством терминалов, причем терминалы являются теми терминалами, которые используются при входе по меньшей мере в одну из пользовательских учетных записей; и использование, в случае, когда сеть соответствия содержит заранее заданную пользовательскую учетную запись или терминал, пользовательской учетной записи и/или терминала в сети соответствия в качестве цели обработки информации, и обработку цели обработки информации с использованием заданного способа обработки. 2 н. и 4 з.п. ф-лы, 6 ил.

Реферат

ОБЛАСТЬ ТЕХНИКИ

Данное изобретение относится к способу и устройству для определения цели обработки информации.

УРОВЕНЬ ТЕХНИКИ

В реальной работе электронной коммерции будет часто происходить вредоносное размещение заказа, которое обычно происходит в виде размещения большого количества заказов в пределах короткого периода времени и приносит убытки покупателям и продавцам. Для остановки поведения, связанного с вредоносным размещением заказа, необходимо сначала определить подозрительную учетную запись, которая злонамеренно размещает заказ. Одним из принятых в настоящее время способов является использование «черного списка», в который помещают учетные записи, которые один раз осуществляли поведение, связанное с вредоносным размещением заказа, и контроль поведения этих учетных записей. Однако, в отношении этого способа, пользователь, который злонамеренно размещает заказ, может обойти контроль посредством смены используемой учетной записи таким образом, чтобы цель, подлежащая контролю, не могла быть определена.

Другим принятым в настоящее время способом является создание идентифицирующей информации на терминале, используемом пользователем, когда пользователь размещает заказ, и обеспечение отслеживания идентифицирующей информации посредством получения идентифицирующей информации, сохраненной на терминале, используемом пользователем, когда пользователь размещает заказ. Поскольку пользователь использует один и тот же терминал для размещения заказа, даже если пользователь меняет свою учетную запись, поведение пользователя, связанное с размещением заказа, может, все же, контролироваться посредством отслеживания идентифицирующей информации. Эта методика создания идентифицирующей информации на терминале обычно использует технологию, связанную с куки-файлами (cookie), или флэш-технологию, связанную с куки-файлами (flash-cookie), для обеспечения записи кроссбраузерных куки-файлов. Но пользователь, который злонамеренно размещает заказ, будет часто менять используемые терминалы, и, в этом случае, цель, подлежащая контролю, все же, не может быть определена.

СУЩНОСТЬ ИЗОБРЕТЕНИЯ

Ввиду вышеуказанного, данное изобретение обеспечивает способ и устройство для определения цели обработки информации, которая может определить учетную запись покупателя электронной коммерции или терминал, используемый покупателем, подлежащие контролю.

Для решения вышеуказанной задачи, обеспечен способ для определения цели обработки информации, согласно одному аспекту данного изобретения.

Способ для определения цели обработки информации данного изобретения включает в себя: сохранение сетей соответствия, образованных из соответствий типа «множество-множество» между множеством пользовательских учетных записей и множеством терминалов, причем терминалы являются теми терминалами, которые используются при входе по меньшей мере в одну из пользовательских учетных записей; и использование, в случае, когда сеть соответствия содержит заранее заданную пользовательскую учетную запись или терминал, пользовательской учетной записи и/или терминала в сети соответствия в качестве цели обработки информации, и обработку цели обработки информации с использованием заданного способа обработки.

Опционально, сохраненные сети соответствия являются многочисленными; и, в случае, когда осуществлен вход в пользовательскую учетную запись с использованием терминала в другой сети соответствия, отличной от сети соответствия, в которой расположена пользовательская учетная запись, упомянутую другую сеть соответствия и упомянутую сеть соответствия, в которой расположена пользовательская учетная запись, объединяют в единую сеть соответствия.

Опционально, этап сохранения сетей соответствия, образованных из соответствий типа «множество-множество» между множеством пользовательских учетных записей и множеством терминалов, включает в себя: после входа в первую пользовательскую учетную запись, передачу первой идентифицирующей информации к первому терминалу, используемому для входа в первую пользовательскую учетную запись, и сохранение первой пользовательской учетной записи и первой идентифицирующей информации в виде соответствующей связи в первой сети соответствия; в случае, когда снова осуществлен вход в первую пользовательскую учетную запись с использованием второго терминала, передачу второй идентифицирующей информации ко второму терминалу, и сохранение второй идентифицирующей информации и первой пользовательской учетной записи в виде соответствующей связи в первой сети соответствия; и, в случае, когда осуществлен вход во вторую пользовательскую учетную запись с использованием первого терминала, получение первой идентифицирующей информации от первого терминала, определение первой сети соответствия на основе полученной первой идентифицирующей информации, и, затем, сохранение второй пользовательской учетной записи и первого терминала в виде соответствующей связи в первой сети соответствия.

Опционально, пользовательская учетная запись является учетной записью покупателя в электронной коммерции; и заданный способ обработки предусматривает: статистическое вычисление скорости размещения заказов покупателем, которому принадлежит пользовательская учетная запись.

Опционально, заданный способ обработки дополнительно включает в себя один или два из следующих способов: вывод адреса доставки покупателя; и вывод сетевого адреса терминала, используемого покупателем.

Устройство для определения цели обработки информации обеспечено согласно другому аспекту данного изобретения.

Устройство для определения цели обработки информации содержит: модуль сохранения для сохранения сетей соответствия, образованных из соответствий типа «множество-множество» между множеством пользовательских учетных записей и множеством терминалов, причем терминалы являются теми терминалами, которые используются при входе по меньшей мере в одну из пользовательских учетных записей; и модуль позиционирования, для использования, в случае, когда сеть соответствия содержит заранее заданную пользовательскую учетную запись или терминал, пользовательской учетной записи и/или терминала в сети соответствия в качестве цели обработки информации, и обработки цели обработки информации с использованием заданного способа обработки.

Опционально, модуль сохранения дополнительно используют для сохранения множества сетей соответствия, и, в случае, когда осуществлен вход в пользовательскую учетную запись с использованием терминала в другой сети соответствия, отличной от сети соответствия, в которой расположена пользовательская учетная запись, для объединения упомянутой другой сети соответствия и упомянутой сети соответствия, в которой расположена пользовательская учетная запись, в единую сеть соответствия.

Опционально, модуль сохранения дополнительно используют для: после входа в первую пользовательскую учетную запись, передачи первой идентифицирующей информации к первому терминалу, используемому для входа в первую пользовательскую учетную запись, и сохранения первой пользовательской учетной записи и первой идентифицирующей информации в виде соответствующей связи в первой сети соответствия; в случае, когда снова осуществлен вход в первую пользовательскую учетную запись с использованием второго терминала, передачи второй идентифицирующей информации ко второму терминалу, и сохранения второй идентифицирующей информации и первой пользовательской учетной записи в виде соответствующей связи в первой сети соответствия; и, в случае, когда осуществлен вход во вторую пользовательскую учетную запись с использованием первого терминала, получения первой идентифицирующей информации от первого терминала, определения первой сети соответствия на основе полученной первой идентифицирующей информации, и, затем, сохранения второй пользовательской учетной записи и первого терминала в виде соответствующей связи в первой сети соответствия.

Согласно техническому решению данного изобретения, соответствующие учетные записи и терминалы, используемые пользователем, сохраняют в виде таблицы соответствия, и, в случае, когда пользователь имеет множество учетных записей и/или множество терминалов, если любая из учетных записей или любой из терминалов один раз осуществлял сетевое поведение, подлежащее контролю (например, злонамеренно размещая заказ), то все учетные записи и терминалы пользователя могут быть определены на основе таблицы соответствия таким образом, чтобы пользователь контролировался каждый раз, когда пользователь снова использует любые из своих учетных записей или терминалов для входа. Другими словами, цель обработки информации может быть эффективно определена согласно техническому решению данного изобретения.

КРАТКОЕ ОПИСАНИЕ ЧЕРТЕЖЕЙ

Данные фигуры приведены для лучшего понимания данного изобретения, и они не образуют неправомерных ограничений данного изобретения. Причем:

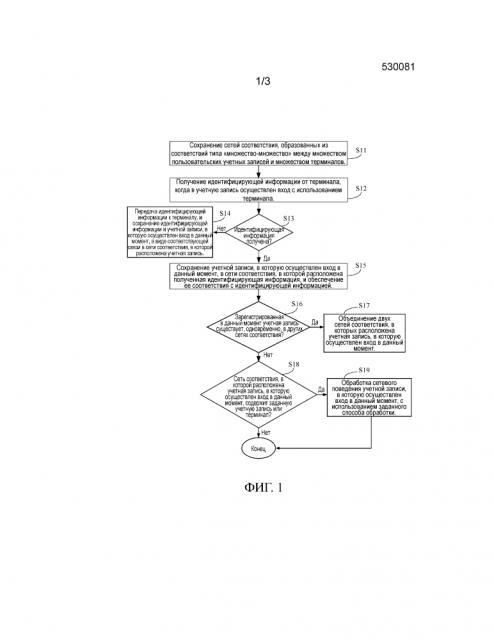

Фиг. 1 является блок-схемой способа для определения цели обработки информации согласно варианту осуществления данного изобретения;

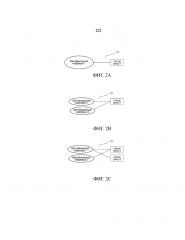

Фиг. 2А-2D являются блок-схемами сетей соответствия согласно вариантам осуществления данного изобретения;

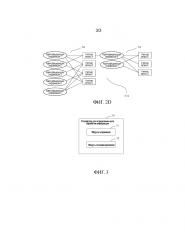

Фиг. 3 является блок-схемой основных составных частей устройства для определения цели обработки информации согласно варианту осуществления данного изобретения.

ПОДРОБНОЕ ОПИСАНИЕ

Нижеследующая часть продемонстрирует примерные варианты осуществления данного изобретения со ссылкой на фигуры, включающие в себя различные подробности вариантов осуществления данного изобретения для лучшего понимания. Варианты осуществления должны рассматриваться только в качестве примерных вариантов осуществления. Таким образом, специалистам в данной области техники должно быть понятно, что в отношении вариантов осуществления, описанных здесь, могут быть выполнены различные изменения или модификации, не выходя за рамки объема и сущности данного изобретения. Подобным образом, для ясности и краткости, в описаниях, приведенных ниже, опущены известные функции и структуры.

В реальной электронной коммерции, покупатель обычно управляет одним или несколькими терминальными устройствами, и имеет одну или несколько часто используемых учетных записей. Таким образом, в данном варианте осуществления, после доступа компьютера интернет-пользователя к Web-сайту, компьютеру предоставляют идентифицирующую информацию, причем идентифицирующая информация и терминал (обычно, браузер) находятся в однозначном соответствии, и учетную запись и терминал, используемые при входе в учетную запись, сохраняют в виде соответствующей связи. Поскольку в одну учетную запись можно успешно осуществить вход с использованием множества терминалов, и во множество учетных записей можно осуществить вход с использованием одного и того же терминала, множество учетных записей и множество терминалов образуют связи типа «множество-множество», и, таким образом, образуют сеть соответствия, образованную из множества учетных записей и терминалов. Поскольку идентифицирующая информация и терминал находятся в однозначном соответствии, конкретный сохраненный контент может быть соответствием между учетной записью и идентифицирующей информацией. При приеме новой информации запроса, сеть соответствия, в которой расположена учетная запись или терминал, идентифицируют на основе учетной записи, к которой принадлежит информация запроса, или на основе идентифицирующей информации, обеспечиваемой терминалом, который передает информацию запроса, причем соответствующие терминалы в этой сети соответствия являются терминалами, часто используемыми тем же пользователем, и учетные записи, часто используемые пользователем, также находятся в этой сети соответствия. Если пользователь один раз злонамеренно разместил заказ, то можно почти достоверно утверждать, что в сети соответствия будут существовать терминалы и учетные записи, относящиеся к вредоносному размещению заказа. Словосочетание «почти достоверно утверждать» здесь относится к случаю, когда пользователь, теоретически, может использовать учетную запись, которую он никогда прежде не использовал, и может использовать терминал, который им никогда прежде не использовался для входа и вредоносного размещения заказа, и, в этом случае, вредоносное размещение заказа не может быть обнаружено посредством контроля учетных записей и терминалов в описанной выше сети соответствия. Однако, в реальном сценарии, пользователь не может часто регистрировать новые учетные записи и часто обновлять терминал, используемый им. Технические решения вариантов осуществления данного изобретения описаны ниже, принимая во внимание фигуры.

Фиг. 1 является блок-схемой способа для определения цели обработки информации согласно варианту осуществления данного изобретения. В данном варианте осуществления, используют сервер для определения цели обработки информации, и цель обработки информации здесь относится к учетной записи пользователя или терминалу, используемому пользователем. Как показано на фиг. 1, способ, главным образом, предусматривает следующие этапы:

Этап S11: сохраняют сети соответствия, образованные из соответствий типа «множество-множество» между множеством пользовательских учетных записей и множеством терминалов. Терминалы здесь являются теми терминалами, которые используются при входе по меньшей мере в одну из вышеупомянутых пользовательских учетных записей. Сеть соответствия здесь расширяется вместе с увеличением количества учетных записей и терминалов, используемых пользователем. Фиг. 2A-4A рассмотрены ниже для обеспечения иллюстрации. Фиг. 2A-2D являются блок-схемами сетей соответствия согласно вариантам осуществления данного изобретения.

После использования пользователем одной из своих учетных записей, например учетной записи А, для входа в первый раз на терминале 1, сервер передает идентифицирующую информацию 1 к терминалу 1 и создает новую сеть N1 соответствия, в которой идентифицирующую информацию 1 и учетную запись А сохраняют в виде соответствующей связи, как показано на фиг. 2А. Вообще говоря, пользователь может для входа сменить терминал без смены учетной записи, или может для входа сменить учетную запись и использовать тот же терминал. В случае смены терминала для входа без смены учетной записи, сервер также передает идентифицирующую информацию 2 к смененному терминалу 2 и сохраняет идентифицирующую информацию 2 в сети N1 соответствия в виде связи соответствия с учетной записью А, как показано на фиг. 2В. В этом случае, поскольку сервер сохранил учетную запись А после входа в нее, при входе в учетную запись А из терминала 2, сервер может идентифицировать сеть N1 соответствия на основе учетной записи А. В случае, когда учетную запись меняют на учетную запись В и тот же терминал 1 используют для входа, сервер сначала получает идентифицирующую информацию 1 от терминала 1, идентифицирует сеть N1 соответствия на основе идентифицирующей информации 1, и, затем, сохраняет учетную запись В в идентифицированной сети N1 соответствия в виде связи соответствия с идентифицирующей информацией 1, как показано на фиг. 2С.

Можно увидеть, что если терминал, используемый пользователем при следующем входе, является терминалом, в котором расположена идентифицирующая информация из сети N1 соответствия, но используемая учетная запись не является учетной записью в сети N1 соответствия, или используемая учетная запись является учетной записью в сети N1 соответствия, но используемый терминал не является терминалом, в котором расположена идентифицирующая информация из сети N1 соответствия, то сеть N1 соответствия будет непрерывно расширяться.

Дополнительное условие, как показано на фиг. 2D, состоит в том, что пользователь сначала использует учетные записи А-D для входа на терминалах 1-5 (идентифицирующей информацией для этих терминалов являются, соответственно, идентифицирующая информация 1-5) для образования сети N1 соответствия; и использует другую группу других учетных записей E-G для входа на другой группе терминалов 6-7 (идентифицирующей информацией являются, соответственно, идентифицирующая информация 6-7) для образования сети N2 соответствия; и, затем, пользователь дополнительно использует учетную запись А для входа на терминале 6. В этом случае, сети N1 и N2 соответствия объединяют для образования единой сети N12 соответствия. Другими словами, в случае, когда осуществляют вход в некоторую учетную запись с использованием терминала в другой сети соответствия, отличной от сети соответствия, в которой расположена учетная запись, эти две сети соответствия объединяют в единую сеть соответствия.

Можно увидеть, что сеть соответствия может быть расширена для покрытия почти всех учетных записей и терминалов одного пользователя, и сетевое поведение (вход, размещение заказа и т.п.) пользователя связано с таблицей соответствия. В случае, когда существует одна или несколько сетей соответствия, эти сети соответствия могут быть использованы для определения пользовательских учетных записей и/или терминалов, подлежащих контролю. Следует отметить, что процесс установления сетей соответствия и использования сетей соответствия для определения пользовательских учетных записей и/или терминалов, подлежащих контролю, выполняют синхронно, и, в процессе непрерывного входа в учетные записи, сети соответствия увеличивают или объединяют.

Этап S12: когда осуществляют вход в учетную запись с использованием терминала, получают идентифицирующую информацию от терминала. На этом этапе, страница входа, обеспечиваемая сервером для терминала, содержит сценарий для получения идентифицирующей информации, которая была один раз передана к терминалу.

Этап S13: оценивают, получена ли идентифицирующая информация. Если да, то способ переходит к этапу S15, а если нет, то способ переходит к этапу S14.

Этап S14: идентифицирующую информацию передают к терминалу, и идентифицирующую информацию и учетную запись, в которую осуществлен вход в данный момент, сохраняют в виде соответствующей связи в сети соответствия, в которой расположена учетная запись. На этом этапе, если учетная запись уже существует в сети соответствия, то идентифицирующую информацию сохраняют прямо в виде соответствующей связи в сети соответствия; иначе, сеть соответствия устанавливают заново. После этого этапа способ переходит прямо к этапу S18.

Этап S15: учетную запись, в которую осуществлен вход в данный момент, сохраняют в сети соответствия, в которой расположена полученная идентифицирующая информация, и обеспечивают соответствие с идентифицирующей информацией. Поскольку идентифицирующая информация может быть получена, это указывает на то, что терминал один раз использовался для входа, так что терминал должен быть сохранен в одной сети соответствия. По той же причине, если в учетную запись, в которую осуществлен вход в данный момент, один раз уже был осуществлен вход, то она будет также сохранена в одной сети соответствия. Таким образом, если в учетную запись осуществлен вход с использованием терминала в другой сети соответствия, отличной от сети соответствия, в которой расположена учетная запись, то эти две сети соответствия могут быть объединены, как указано в этапе S16 и этапе S17.

Этап S16: оценивают, существует ли учетная запись, в которую осуществлен вход в данный момент, одновременно, в других сетях соответствия. Если да, то переходят к этапу S17, а если нет, то переходят к этапу S18.

Этап S17: объединяют две сети соответствия, в которых расположена учетная запись, в которую осуществлен вход в данный момент.

Этап S18: оценивают, содержит ли сеть соответствия, в которой расположена учетная запись, в которую осуществлен вход в данный момент, заданную учетную запись или терминал. Поскольку учетная запись, в которую осуществлен вход в данный момент, и терминал, использованный при этом, должны находиться в одной и той же сети соответствия, на этом этапе может быть оценено, содержит ли сеть соответствия, в которой расположен терминал, используемый учетной записью, в которую осуществлен вход в данный момент, заданную учетную запись или терминал.

В данном варианте осуществления, если пользователь один раз размещал заказ, то учетная запись, использованная при этом, и идентифицирующая информация, назначенная для терминала, использованного для входа, оба записываются в сеть соответствия и становятся заданными учетной записью и терминалом. В этом случае, учетные записи и терминалы в сети соответствия становятся целями, подлежащими контролю. Если пользователь меняет учетную запись или терминал, и, затем, размещает заказ, то вследствие существования вышеупомянутой сети соответствия, смененная учетная запись или смененный терминал обычно все же находится в пределах сети соответствия, и, таким образом, они становятся целями, подлежащими контролю, если пользователь не использует новую учетную запись и новый терминал. Но новая учетная запись и новый терминал также будут записаны в новой сети соответствия, и, если будет осуществлен вход в новую учетную запись с использованием любого терминала в вышеупомянутой сети соответствия, или в любую учетную запись в вышеупомянутой сети соответствия будет осуществлен вход с использованием нового терминала, то вышеупомянутая сеть соответствия и новая сеть соответствия будут объединены, и новая учетная запись и новый терминал также станут целями, подлежащими контролю.

Когда результатом оценки на этапе S18 является «да», это указывает на то, что данный пользователь один раз злонамеренно размещал заказ, так что процесс переходит к этапу S19; иначе, процесс заканчивается. Приведенное выше рассматривает «вредоносное размещение заказа» в качестве причины для задания учетной записи и терминала. Задание может быть также выполнено на основе других причин.

Этап S19: сетевое поведение учетной записи, в которую осуществлен вход в данный момент, обрабатывают с использованием заданного способа обработки. В области электронной коммерции, когда контролируют поведение, связанное с вредоносным размещением заказа, общим правилом является использование скорости размещения заказов учетной записи покупателя, т.е. количества заказов, размещенных в единицу времени, для оценки того, выполняется ли вредоносное размещение заказа, и сервер может обнаружить и вывести скорость размещения заказов учетной записи в режиме реального времени. Когда оператор электронной коммерции обнаруживает, что скорость размещения заказов является, сравнительно, большой, могут быть приняты соответствующие меры, например, «замораживание» учетной записи, обеспечение связи с пользователем в ручном режиме и т.п. Дополнительно, сервер может также контролировать адрес доставки покупателя и/или сетевой адрес терминала и выполнять вывод данных, указанных оператором электронной коммерции.

Фиг. 3 является блок-схемой основных составных частей устройства для определения цели обработки информации согласно варианту осуществления данного изобретения. Как показано на фиг. 3, устройство 30 для определения цели обработки информации, главным образом, содержит модуль 31 сохранения и модуль 32 позиционирования.

Модуль 31 сохранения используют для сохранения сетей соответствия, образованных из соответствий типа «множество-множество» между множеством пользовательских учетных записей и множеством терминалов, причем терминалы являются теми терминалами, которые используются при входе по меньшей мере в одну из пользовательских учетных записей. Модуль 32 позиционирования используют для использования, в случае, когда сеть соответствия содержит заранее заданную пользовательскую учетную запись или терминал, пользовательской учетной записи и/или терминала в сети соответствия в качестве цели обработки информации, и обработки цели обработки информации с использованием заданного способа обработки.

Модуль 31 сохранения может быть дополнительно использован для сохранения множества сетей соответствия, и, в случае, когда осуществлен вход в пользовательскую учетную запись с использованием терминала в другой сети соответствия, отличной от сети соответствия, в которой расположена пользовательская учетная запись, для объединения упомянутой другой сети соответствия и упомянутой сети соответствия, в которой расположена пользовательская учетная запись, в единственную сеть соответствия.

Модуль 31 сохранения может быть дополнительно использован для: после входа в первую пользовательскую учетную запись, передачи первой идентифицирующей информации к первому терминалу, используемому для регистрации в первой учетной записи, и сохранения первой пользовательской учетной записи и первой идентифицирующей информации в виде соответствующей связи в первой сети соответствия; в случае, когда снова осуществлен вход в первую пользовательскую учетную запись с использованием второго терминала, передачи второй идентифицирующей информации ко второму терминалу, и сохранения второй идентифицирующей информации и первой пользовательской учетной записи в виде соответствующей связи в первой сети соответствия; и, в случае, когда осуществлен вход во вторую пользовательскую учетную запись с использованием первого терминала, получения первой идентифицирующей информации от первого терминала, определения первой сети соответствия на основе полученной первой идентифицирующей информации, и, затем, сохранения второй пользовательской учетной записи и первого терминала в виде соответствующей связи в первой сети соответствия.

Согласно техническому решению данного изобретения, соответствующие учетные записи и терминалы, используемые пользователем, сохраняют в виде таблицы соответствия, и, в случае, когда пользователь имеет множество учетных записей и/или множество терминалов, если любая из учетных записей или любой из терминалов один раз осуществлял сетевое поведение, которое приводит к установлению контроля (например, злонамеренно размещая заказ), то все учетные записи и терминалы пользователя могут быть определены на основе таблицы соответствия таким образом, чтобы пользователь контролировался, когда пользователь будет снова использовать любые из своих учетных записей или терминалов для входа. Другими словами, цель обработки информации может быть эффективно определена согласно техническому решению данного изобретения.

Приведенное выше описывает основные принципы данного изобретения со ссылкой на конкретные варианты осуществления. Однако необходимо отметить, что специалистам в данной области техники должно быть понятно, что все или любой этап или часть способа и устройства данного изобретения могут быть реализованы посредством аппаратного обеспечения, аппаратно-программного обеспечения, программного обеспечения или их комбинации, в любом вычислительном устройстве (включающим в себя процессор, запоминающее устройство и т.д.) или сети вычислительного устройства. Это может быть реализовано специалистами в данной области техники при применении их базовых навыков программирования после прочтения описания данного изобретения.

Таким образом, цель данного изобретения может быть также достигнута посредством выполнения программы или набора программ на любом вычислительном устройстве. Это вычислительное устройство может быть общеизвестным устройством. Таким образом, цель данного изобретения может быть также достигнута только посредством обеспечения программного продукта, включающего в себя программные коды, реализующие данный способ или устройство. Другими словами, такой программный продукт также находится в составе данного изобретения, и запоминающее устройство, хранящее такой программный продукт, также находится в составе данного изобретения. Очевидно, что запоминающее устройство может быть любым известным запоминающим устройством или любым запоминающим устройством, которое будет разработано в будущем.

Дополнительно, необходимо отметить, что в устройстве и способе данного изобретения, соответствующие части или соответствующие этапы могут быть разделены и/или перегруппированы. Эти разделения и/или перегруппировки должны считаться эквивалентными решениями данного изобретения. А также этапы, выполняющие приведенную выше последовательность операций обработки, могут быть, естественно, выполнены в некоторой временной последовательности на основе описанной последовательности, но могут быть выполнены не обязательно в данной временной последовательности. Некоторые этапы могут быть выполнены параллельно или независимо друг от друга.

Приведенные выше конкретные варианты осуществления не налагают ограничения на объем правовой охраны данного изобретения. Специалистам в данной области техники должно быть понятно, что, на основе требований к конструкции и других факторов, могут быть выполнены различные модификации, объединения, вспомогательные объединения и замены. Любые модификации, эквивалентные замены, улучшения и т.д., в пределах сущности и принципа данного изобретения, должны быть включены в объем правовой охраны данного изобретения.

1. Способ контроля вредоносной деятельности, причем способ включает в себя этапы, на которых:

сохраняют, с помощью сервера, соответствия, образованные множеством соотношений, причем каждое из множества соотношений устанавливает соответствие по меньшей мере одной из множества пользовательских учетных записей по меньшей мере одному из множества терминальных устройств, используемых для входа по меньшей мере в одну из множества пользовательских учетных записей;

получают, с помощью сервера, идентифицирующую информацию от терминального устройства, используемого пользователем для входа в первую пользовательскую учетную запись, причем идентифицирующая информация идентифицирует терминальное устройство;

сохраняют, с помощью сервера, новое соотношение между терминальным устройством и первой пользовательской учетной записью в соответствиях;

идентифицируют, с помощью сервера, существующее соотношение, включенное в соответствия, отличающееся от нового соотношения, включающее в себя терминальное устройство и вторую пользовательскую учетную запись;

модифицируют существующее соотношение, чтобы включать терминальное устройство, первую пользовательскую учетную запись и вторую пользовательскую учетную запись; и

контролируют, с помощью сервера, заказ, размещенный с использованием терминального устройства или первой пользовательской учетной записи, с использованием нового соотношения и существующего соотношения.

2. Способ по п. 1, в котором этап сохранения соответствий включает в себя этапы, на которых:

после входа в третью пользовательскую учетную запись, передают первую идентифицирующую информацию к первому терминальному устройству, используемому для входа в третью пользовательскую учетную запись, и сохраняют третью пользовательскую учетную запись и первую идентифицирующую информацию в первом соотношении, включенном в соответствия;

после входа в третью пользовательскую учетную запись еще раз с использованием второго терминального устройства, передают вторую идентифицирующую информацию во второе терминальное устройство и сохраняют вторую идентифицирующую информацию и третью пользовательскую учетную запись во втором соотношении, включенном в соответствия; и

после входа в четвертую пользовательскую учетную запись с использованием первого терминального устройства, получают первую идентифицирующую информацию от первого терминального устройства, определяют первое соотношение на основе полученной первой идентифицирующей информации и затем сохраняют четвертую пользовательскую учетную запись и первое терминальное устройство в первом соотношении, включенном в соответствия.

3. Способ по п. 1, в котором пользовательская учетная запись является учетной записью покупателя в электронной коммерции и при этом контроль заказа, размещенного с использованием терминального устройства или пользовательской учетной записи, включает в себя: статистическое вычисление, с использованием соответствий, скорости размещения заказов покупателем, которому принадлежит пользовательская учетная запись, использующая два или более из множества терминальных устройств.

4. Способ по п. 3, в котором контроль заказа, размещенного с использованием терминального устройства или пользовательской учетной записи, включает в себя:

вывод адреса доставки покупателя; и

вывод, с использованием соответствий, сетевого адреса терминального устройства, используемого покупателем.

5. Сервер для контроля вредоносной деятельности, причем сервер содержит:

модуль сохранения, выполненный с возможностью:

сохранять множество соотношений, причем каждое из множества соотношений устанавливает соответствие по меньшей мере одной из множества пользовательских учетных записей по меньшей мере одному из множества терминальных устройств, используемых для входа по меньшей мере в одну из множества пользовательских учетных записей;

получать идентифицирующую информацию от терминального устройства, используемого пользователем для входа в первую пользовательскую учетную запись;

сохранять новое соотношение между терминальным устройством и первой пользовательской учетной записью в соответствиях;

идентифицировать существующее соотношение, включенное в соответствия, включающее в себя терминальное устройство и вторую пользовательскую учетную запись, и

модифицировать существующее соотношение, чтобы включать терминальное устройство, первую пользовательскую учетную запись и вторую пользовательскую учетную запись; и

модуль позиционирования, выполненный с возможностью контролировать заказ, размещенный с использованием терминального устройства или пользовательской учетной записи, с использованием существующего соотношения и нового соотношения.

6. Сервер по п. 5, в котором модуль сохранения дополнительно выполнен с возможностью:

после входа в третью пользовательскую учетную запись, передавать первую идентифицирующую информацию к первому терминальному устройству, используемому для входа в третью пользовательскую учетную запись, и сохранять первую пользовательскую учетную запись и первую идентифицирующую информацию в первом соотношении, включенном в соответствия;

после входа в третью пользовательскую учетную запись еще раз с использованием второго терминального устройства, передавать вторую идентифицирующую информацию во второе терминальное устройство и сохранять вторую идентифицирующую информацию и третью пользовательскую учетную запись во втором соотношении, включенном в соответствия; и,

после входа в четвертую пользовательскую учетную запись с использованием первого терминального устройства, получать первую идентифицирующую информацию от первого терминального устройства, определять первое соотношение на основе полученной первой идентифицирующей информации и затем сохранять четвертую пользовательскую учетную запись и первое терминальное устройство в первом соотношении, включенном в соответствия.