Система контроля и управления доступом на базе биометрических технологий аутентификации личности по голосу и по лицу

Иллюстрации

Показать всеИзобретение относится к области идентификации и аутентификации личности. Техническим результатом является регистрация и идентификация людей в самых различных ситуациях, когда необходимо производить обязательную регистрацию и предоставление данных о людях, а также их идентификацию, автоматическую регистрацию лиц по фото, через мобильные устройства (сотовый телефон, коммуникатор, планшетный компьютер), автоматическую регистрацию голосов людей с использованием телефонного канала или микрофона, распознавание лиц или голосов в режиме реального времени. Система контроля и управления доступом на базе биометрических технологий аутентификации личности по голосу и по лицу включает средства для аутентификации пользователя аутентификации личности и программную часть, при этом средства для аутентификации личности по голосу и по лицу выполнены в виде блока учета, блока идентификации, мобильной подсистемы, подсистемы математических вычислений, подсистемы интерфейса пользователя, управляющей подсистемы, при этом все компоненты системы выполнены с возможностью взаимодействовать между собой посредством вычислительной сети, построенной на основе протоколов стека TCP/IP; мобильная подсистема обеспечивает сбор биометрического материала (образцов) - фонограмм голоса и изображений лица; далее образцы попадают в блок идентификации, где с помощью подсистемы математических вычислений происходит биометрическая идентификация объектов путем сравнения их голосовых и портретных образцов, полученных из соответствующих звуковых записей и видеопотоков и/или фотографических изображений, с эталонными голосовыми и портретными образцами, находящимися в блоке учета; работа оператора с системой проводится через подсистему интерфейса пользователя на основе web-интерфейса, что обеспечивает удобный доступ, настройку и принятие решений на основе результатов идентификации; управляющая подсистема обеспечивает диспетчеризацию функциональных процессов и выполняет постоянный динамический контроль. 2 з.п. ф-лы, 4 ил.

Реферат

Изобретение относится к области вычислительной техники, в частности к автоматизированной системе идентификации и аутентификации личности по биометрическим и иным параметрам личности, и предназначена для решения задач предоставления доступа к специальной информации и/или операциям с ней на основе идентификации и верификации по голосу, либо по голосу и лицу, и через распознавание речи.

Для оценки новизны и технического уровня заявленного решения рассмотрим ряд известных заявителю технических средств аналогичного назначения, характеризуемых совокупностью сходных с заявленным изобретением признаков.

Известен способ биометрической аутентификации по почерку в компьютеризированной системе контроля доступа, заключающийся в том, что предварительно создают базу идентификационных параметров образцов почерка пользователей, допущенных в компьютеризированную систему, для чего с помощью устройства для рукописного ввода данных в компьютер осуществляется запись образца почерка зарегистрированного пользователя, имеющего допуск в систему, многокомпонентный аналоговый сигнал преобразуют в цифровую форму, формируя матрицу квантованных отсчетов, по значениям ее элементов вычисляют с помощью двумерного дискретного косинусного преобразования матрицу коэффициентов, элементы которой используют в качестве параметров идентификации пользователя, далее произвольному пользователю, входящему в систему контроля допуска, предлагают с помощью вышеуказанного многокомпонентного датчика перемещений выполнить произвольную запись образца рукописного почерка, полученный многоканальный аналоговый сигнал преобразуют в цифровую форму, формируя матрицу квантованных отсчетов, по значениям ее элементов вычисляют с помощью двумерного дискретного косинусного преобразования матрицу коэффициентов, элементы которой сравнивают с соответствующими элементами матриц коэффициентов двумерного дискретного косинусного преобразования зарегистрированных пользователей, имеющихся в базе данных, при этом вновь вводимого в систему пользователя идентифицируют путем последовательного вычитания по модулю элементов его матрицы коэффициентов двумерного дискретного косинусного преобразования из соответствующих элементов матриц двумерного дискретного косинусного преобразования, имеющихся в базе данных, и распознаваемый пользователь считается инцидентным эталонной записи, если эта разница минимальна, см. патент РФ № 2469397.

Известна автоматизированная система идентификации и аутентификации граждан по биометрическим параметрам личности, содержащая блок приема данных визуального сканирования электронного паспорта, информационный и синхронизирующий входы которого являются первыми информационным и синхронизирующими входами системы, а один выход блока приема данных визуального сканирования электронного паспорта является информационным выходом системы, блок приема данных базы данных граждан риска, информационный и синхронизирующий входы которого являются вторыми информационным и синхронизирующими входами системы, блок приема данных встроенной интегральной схемы электронного паспорта, информационный и синхронизирующий входы которого являются третьими информационным и синхронизирующими входами системы, блок формирования адресов базы данных граждан риска, информационный выход которого является первым адресным выходом системы, а установочный выход подключен к установочному входу блока приема данных визуального сканирования электронного паспорта, блок приема данных отпечатка пальца, информационный и синхронизирующий входы которого являются четвертыми информационным и синхронизирующими входами системы, блок интеграции сигналов записи и считывания данных, информационный выход которого является вторым адресным выходом системы, а первый, второй и третий синхронизирующие выходы являются первым, вторым и третьим синхронизирующими выходами системы соответственно, блок задания типа записей данных, информационный и синхронизирующий входы которого являются пятыми информационным и синхронизирующими входами системы, а информационный и синхронизирующий выходы соединены с информационным и синхронизирующим входами блока селекции типов записей данных соответственно, см. патент РФ № 56668.

Известен способ биометрической аутентификации, состоящий в преобразовании данных биометрического образа человека в самокорректирующийся код биометрического образа, способный обнаруживать и исправлять ошибки, а также в индикации ошибки ввода биометрического образа при обнаружении в самокорректирующемся коде числа ошибок, которое код не может исправить, отличающийся тем, что вводят данные нескольких биометрических образов и преобразуют каждый из них в самокорректирующийся код, при аутентификации правильность ввода каждого из биометрических образов индицируют с помощью индикатора и отображают самокорректирующийся код биометрического образа с положительным результатом аутентификации, оценивают общее число обнаруженных неисправимых ошибок в каждом из анализируемых кодов и отображают индикатором коды биометрических образов, имеющие число ошибок, превышающее его корректирующую способность на несколько бит, которое самокорректирующийся код может исправить. При вводе все коды анализируемых биометрических образов запоминают, далее сравнивают эти коды, выявляют в них нестабильные биты, далее осуществляют направленный перебор указанных кодов до момента появления кода биометрического образа без ошибки или с числом ошибок, поддающимся исправлению этим самокорректирующимся кодом, причем начинают перебор с наиболее вероятного состояния разрядов самокорректирующегося кода и наиболее нестабильных бит кода, постепенно вовлекая в перебор более стабильные разряды самокорректирующегося кода, см. патент РФ № 2406143.

В связи с популярностью высокотехнологичных систем связи поставщики услуг начали предоставлять автоматизированные программы для клиентского доступа. Например, клиент может осуществлять доступ к банковскому счету из различных систем связи, таких как телефонные системы и сетевые системы, чтобы выполнять многообразие задач. Например, доступ к Интернету может быть осуществлен через сотовые телефоны, персональные «карманные» компьютеры (PDA), настольные компьютеры и автономные центры интерактивной информации (киоски). Такие задачи включают в себя перевод денежных средств, депонирование денежных средств, изъятие денежных средств из оборота и осуществление доступа к остаткам на счетах. Эти поставщики услуг потенциально могли бы открыть ценную информацию о клиентах, которая привлекательна для хакера (особа, которая незаконно добивается доступа к защищенной информации).

Атаки, производимые хакерами, включают в себя применение компьютерных программ, которые пытаются воспользоваться программами автоматизированного обслуживания, разработанными для предоставления услуг пользователю-человеку. Во многих случаях программы автоматизированного обслуживания не сконфигурированы, чтобы сообразно проводить различие между доступом человека и доступом машины. В настоящее время многие поставщики услуг полагаются на знание клиентом определенных секретов. Например, такие секреты могут включать в себя PIN-коды (персональные идентификационные номера), пароли, номера социального обеспечения и информацию, не очевидную для широкого круга людей, к примеру, девичью фамилию матери пользователя. Однако такие секреты не только легко забываются клиентом, их чрезмерное использование может приводить к легкому раскрытию.

Для повышения защиты становятся популярными подходы, основанные на биометрии, такие как технологии на основе отпечатка пальца и профиля голоса (т.е. “отпечатка голоса”). Например, когда пользователь осуществляет доступ к программе автоматизированного обслуживания по телефону, пользователя просят предоставить системе речевой верификации образец голоса, чтобы удостовериться в том, что образец голоса соответствует профилю голоса пользователя, который заявляет о себе. Однако образцы основанной на биометрии защиты могут быть скопированы или записаны для более позднего использования хакером. Записать образец голоса и воспроизвести запись по телефону относительно легко. Системы верификации речи не всегда сконфигурированы, чтобы проводить различие между живым голосом и записью.

Обратный тест Тьюринга (RTT) использовался, чтобы определять, человек или машина запрашивает доступ к программам автоматизированного обслуживания. Такие тесты основаны на допущении того, что определенные задачи по распознаванию образов значительно труднее выполнять машинам, чем людям. Например, человеку легче распознать оригиналы в искаженной речи или искаженном изображении, чем машине. Телефонное приложение может, в одной из ситуаций, запускать для прослушивания зашумленное приглашение, которое просит пользователя произнести по буквам слово и повторить последовательность цифр. Web-приложение, в иной ситуации, может попросить своего пользователя набрать на клавиатуре буквенно-цифровую строку, которая вставлена в искаженное изображение. Проблемы, связанные с этими видами решений, включают в себя результаты, проистекающие из того факта, что слова подобного звучания могут иметь различные правописания, многие люди являются никудышными знатоками правописания, а доверять последовательность цифр памяти может быть сомнительным. К тому же, со временем, машины, вероятно, разовьют способность осваивать эти виды простых тестов аутентификации.

В дополнение к защите клиентов от неавторизованного (несанкционированного) доступа к автоматизированным службам есть необходимость повысить безопасность в отношении взаимодействий полиции посредством персональных вычислительных устройств и мобильных устройств. Также существует необходимость повысить защиту, связанную с использованием цифровой подписи при пересылке электронной почты. В настоящее время эти технологии, как правило, требуют только ввода пароля или PIN-кода, чтобы осуществить доступ к информации. Как обсуждалось выше, пароли и PIN-коды легко забываются пользователем и легко раскрываемы хакерами. Перечисленное в материалах настоящей заявки является только малым из многих специальных применений, которые выиграют от усиленной защиты от несанкционированного доступа.

Известен способ аутентификации пользователя, содержащий этапы, на которых:

- сохраняют набор персональной информации в обслуживающей программе, причем этот набор персональной информации получен от пользователя во время ориентированного на обслуживание взаимодействия пользователя с обслуживающей программой;

- используют средство извлечения информации для осуществления доступа к упомянутому набору персональной информации;

- выполняют операцию аутентификации, которая основана на упомянутом наборе персональной информации и задействует по меньшей мере один динамический компонент, при этом операция аутентификации включает в себя передачу пользователю вопроса, который основывается, по меньшей мере частично, на этом наборе персональной информации, причем операция аутентификации сконфигурирована таким образом, чтобы приглашать пользователя дать ответ на этот вопрос в форме фрагмента речи;

- принимают от пользователя фрагмент речи;

- выполняют проверку на предмет того, что фрагмент речи является правильным ответом на упомянутый вопрос;

- используют компьютерный процессор, являющийся функциональным компонентом компьютера, для сравнения фрагмента речи с сохраненным профилем голоса; после чего предоставляют пользователю доступ к обслуживающей программе при условии того, что фрагмент речи является правильным ответом на упомянутый вопрос, и того, что фрагмент речи, по меньшей мере, в значительной степени соответствует сохраненному профилю голоса, см. патент РФ № 2406163.

Известна машинно-реализованная система для аутентификации пользователя, реализующая вышеописанный способ, содержащая:

- средство извлечения информации, сконфигурированное осуществлять доступ к набору персональной информации, относящейся к пользователю, причем набор персональной информации хранится в пользовательском устройстве и включает в себя информацию, относящуюся к взаимодействию пользователя с пользовательским устройством;

- модуль аутентификации, сконфигурированный выполнять операцию аутентификации посредством генерирования на основе упомянутого набора персональной информации запроса, включающего в себя по меньшей мере один динамический компонент, при этом модуль аутентификации включает в себя средство анализа ответа, сконфигурированное принимать и оценивать правильность данного пользователем ответа на этот запрос, имеющего форму фрагмента речи;

- модуль верификации голоса, сконфигурированный обрабатывать фрагмент речи, принятый в ответ на упомянутый запрос, чтобы выполнить проверку на предмет того, что фрагмент речи соответствует сохраненному профилю голоса пользователя, см. патент РФ № 2406163.

Данное устройство принято в качестве прототипа заявленного технического решения.

Недостатком прототипа являются узкие функциональные возможности, не позволяющие производить регистрацию и идентификацию людей в самых различных ситуациях, а также их идентификацию и распознавание лиц в режиме реального времени или распознавание голосов в режиме реального времени.

Задачей изобретения является регистрация и идентификация людей в самых различных ситуациях, когда необходимо производить обязательную регистрацию и предоставление данных о людях, а также их идентификацию, автоматическую регистрацию лиц по фото, через мобильные устройства (сотовый телефон, коммуникатор, планшетный компьютер), автоматическую регистрацию голосов людей с использованием телефонного канала или микрофона, распознавание лиц или голосов в режиме реального времени.

Сущность изобретения выражается в следующей совокупности существенных признаков, достаточной для достижения указанного выше технического результата.

Система контроля и управления доступом на базе биометрических технологий аутентификации личности по голосу и по лицу, включающая средства для аутентификации пользователя аутентификации личности и программную часть, характеризуется тем, что средства для аутентификации личности по голосу и по лицу выполнены в виде блока учета, блока идентификации, мобильной подсистемы, подсистемы математических вычислений, подсистемы интерфейса пользователя, управляющей подсистемы, при этом все компоненты системы выполнены с возможность взаимодействовать между собой посредством вычислительной сети, построенной на основе протоколов стека TCP/IP.

Кроме того, заявленное техническое решение характеризуется наличием ряда факультативных признаков, а именно:

- система может быть снабжена средствами пакетного импорта голосовых и портретных образцов;

- система может быть снабжена средствами для автоматизированной обработки файлов изображений.

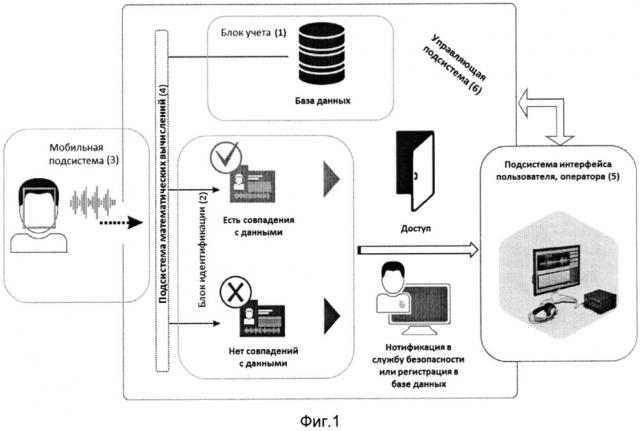

Сущность изобретения поясняется чертежом, где на фиг. 1 представлена функциональная схема заявленной системы, на фиг. 2 представлена схема работы заявленной системы для целей бимодальной (голос плюс лицо) идентификации клиентов компании (банка), на фиг. 3 - схема работы заявленной системы для целей одномодальной (голосовой) идентификации клиентов компании (банка), на фиг. 4 - схема работы заявленной системы в единой интегрированной биометрической информационной системе банка.

Заявленная система содержит: блок учета 1, блок идентификации 2, мобильную подсистему 3, подсистему математических вычислений 4, подсистему интерфейса пользователя (оператора) 5, управляющую подсистему 6. Все компоненты системы выполнены с возможность взаимодействовать между собой посредством вычислительной сети, построенной на основе протоколов стека TCP/IP (Transmission Control Protocol/Internet Protocol - протокол управления передачей).

Заявленная система работает следующим образом.

Мобильная подсистема 3 обеспечивает сбор биометрического материала (образцов) - фонограмм голоса и изображений лица. Далее образец попадает в блок идентификации 2, где с помощью подсистемы математических вычислений 4 происходит биометрическая идентификация объектов путем сравнения их голосовых и портретных образцов, полученных из соответствующих звуковых записей и видеопотоков и/или фотографических изображений, с эталонными голосовыми и портретными образцами, находящимися в блоке учета. Работа оператора с системой проводится через подсистему интерфейса пользователя 5 на основе web-интерфейса, что обеспечивает удобный доступ, настройку и принятие решений на основе результатов идентификации. Управляющая подсистема 6 обеспечивает диспетчеризацию функциональных процессов и выполняет постоянный динамический контроль. В частных случаях своего исполнения система может быть снабжена средствами пакетного импорта голосовых и портретных образцов, что обеспечивает передачу подсистеме учета голосовых и портретных образцов, хранящихся в отдельных иерархически упорядоченных файлах файловой системы, в автоматическом режиме. Кроме того, заявленная система может быть снабжена средствами для автоматизированной обработки файлов изображений со следующими целями: определение факта наличия изображения человеческого лица/лиц, детектирование местоположения изображения человеческого лица/лиц в кадре и их выделение, определение пригодности выделенных изображений для использования в качестве портретных образцов.

Функциональные возможности и характеристики позволяют успешно использовать заявленную систему в самых различных ситуациях, когда необходимо производить:

- обязательную регистрацию и предоставление данных о людях, а также их идентификацию;

- автоматическую регистрацию лиц по фото, через мобильные устройства (сотовый телефон, коммуникатор, планшетный компьютер);

- автоматическую регистрацию голосов людей с использованием телефонного канала или микрофона;

- распознавание лиц или голосов в режиме, близком к реальному времени.

Блок учета 1 обеспечивает:

- сбор, учет и упорядоченное хранение голосовых и портретных образцов объектов, подлежащих постановке на учет, а также установочных данных этих объектов;

- возможность хранить не сами биометрические образцы, но исключительно их математические модели.

Для каждого учтенного объекта создается отдельная учетная карточка (далее - Карточка). Карточки логически объединены в Картотеку - специализированную базу данных, предназначенную для консолидации, хранения и упорядочивания собираемых учетных данных.

Карточки могут объединяться в горячие списки, предназначенные для конкретизации и логической группировки тех учтенных объектов, работа с которыми должна вестись в данный конкретный момент времени.

Для каждого собранного биометрического образца составляется и сохраняется соответствующая математическая модель, составленная в соответствии с базовыми биометрическими алгоритмами, на основе которых работает система.

Блок учета 1 реализует следующие методы поиска:

- биометрический поиск - осуществляется на основе голосового и/или портретного образцов объекта и сопровождается выдачей количественной оценки вероятности совпадения и сходства искомого и найденного образцов;

- «поиск по установочным данным - осуществляется на основе установочных данных (имя объекта, пол объекта, дата рождения объекта), по которым был учтен объект;

- поиск по метаданным - осуществляется на основе метаданных, сгенерированных при постановке объекта на учет (уникальный идентификатор, присвоенный объекту для однозначной идентификации, дата постановки на учет и т.д.)

Блок идентификации 2 обеспечивает биометрическую идентификацию объектов путем сравнения их голосовых и портретных образцов, полученных из соответствующих звуковых записей и видеопотоков и/или фотографических изображений, с эталонными голосовыми и портретными образцами, учтенными блоком учета 1.

Блок идентификации 2 с точки зрения градации по типу биометрических характеристик обеспечивает как совместно, так и по отдельности следующие методы идентификации:

- идентификация на основе уникальных характеристик голоса;

- идентификация на основе уникальных характеристик изображения лица.

С точки зрения базовых сценариев оперативного использования блок 2 обеспечивает следующие методы идентификации:

- пакетная идентификация - осуществляется в отложенном режиме на основе предварительно собранных видеоизображений, фотографических изображений и звуковых потоков;

- потоковая идентификация - осуществляется в режиме реального времени на основе забираемого от сторонних источников видеопотока или звукового потока.

С точки зрения вовлеченности эксперта в процесс проведения идентификации блок 2 обеспечивает следующие методы идентификации:

- автоматическая идентификация - без привлечения эксперта;

- автоматизированная идентификация - с привлечением эксперта для оценки полученных результатов и вынесения окончательного вердикта.

Мобильная подсистема 3 обеспечивает реализацию процесса идентификации по голосу и/или лицу через мобильное устройство.

Мобильная подсистема 3 инсталлируется на мобильные устройства типа «смартфон», «планшет», персональные компьютеры сотрудников предприятий и обеспечивает идентификацию объектов по уникальным биометрическим признакам голоса и/или лица в режиме, близком к режиму реального времени.

Мобильная подсистема 3 функционирует в режиме толстого клиента, синхронизируясь по требованию с Картотекой Подсистемы учета. Для уточнения подмножества Карточек, по которым осуществляется сравнение с целью идентификации, задействован механизм Горячих списков, предоставляемый блоком учета 1. По результатам идентификации для каждого идентифицируемого объекта выдается либо список Карточек с указанием для каждой из них количественной оценки вероятности совпадения и сходства искомого и найденного образцов, либо указывается факт отсутствия Карточек с подходящими эталонными образцами.

Присутствуют следующие методы автоматической обработки получаемых звуковых записей с целью выделения анонимных голосовых образцов:

- автоматическое разделение стереофонического потока на два отдельных независимых образца;

- автоматическое разделение монофонического потока по принадлежности реплик на два отдельных независимых образца;

- автоматическая сегментация звуковой записи на пригодные и непригодные для проведения идентификации участки: детектирование и отбрасывание неречевых сигналов (гудков, щелчков, пауз, звуков музыки, помех) и детектирование участков с перегрузками.

Подсистема математических вычислений 4 реализована в виде вычислительного специального программного обеспечения (далее - СПО), отдельные равноправные экземпляры которого разворачиваются и запускаются на независимых вычислительных узлах и работают параллельно.

В подсистеме математических вычислений 4 предоставляется возможность горизонтального масштабирования силами самой подсистемы: количество одновременно запускаемых экземпляров вычислительного СПО задается посредством настроек.

Подсистема математических вычислений 4 способна сохранять работоспособность до тех пор, пока функционирует хотя бы один экземпляр вычислительного СПО. Прекращение функционирования отдельного экземпляра вычислительного СПО никоим образом не сказывается на работоспособности остальных запущенных экземпляров.

Подсистема интерфейса пользователя (оператора) 5 представляет собой единый графический кроссбраузерный web-интерфейс, используемый для доступа оператора к сервисам блока учета 1, блока идентификации 2 и управляющей подсистемы 6. Подсистема интерфейса пользователя (оператора) 5 обеспечивает возможность оперативного уведомления пользователя (оператора), что обеспечивает выдачу всплывающих или подобного рода сообщений, организованных средствами графического интерфейса ОС рабочего места пользователя.

Управляющая подсистема 6 обеспечивает диспетчеризацию функциональных процессов заявленной системы и выполняет динамический контроль загрузки вычислительных ресурсов.

Кроме того, управляющая подсистема 6 осуществляет следующие функции:

- непрерывный мониторинг состояния программных и аппаратных ресурсов системы;

- автоматическое восстановление подсистем системы и возобновление их работы в случае сбоя;

- консолидирование и постоянное хранение параметров конфигурации системы;

- реализация механизма учетных записей и системных ролей пользователей системы.

Заявленная система на практике может работать во взаимодействии с бизнес-средой коммерческого предприятия, например банка. Система предоставляет возможность защитить следующие критичные банковские операции:

- прием и обработка заявления о выдаче кредита, проверка биометрических данных лица и голоса по базам данных «черных» и иных списков;

- одобрение кредита;

- активация кредитной карточки в автоматическом режиме посредством IVR;

- получение доступа в личный кабинет с использованием Банка-Клиента, сайта или IVR;

- удаленный доступ к конфиденциальной информации или совершение транзакций;

- доступ менеджеров по продажам и других сотрудников банка в операционную систему;

- доступ сотрудников банка в специализированные банковские приложения.

1. Система контроля и управления доступом на базе биометрических технологий аутентификации личности по голосу и по лицу, включающая средства для аутентификации пользователя аутентификации личности и программную часть, отличающаяся тем, что средства для аутентификации личности по голосу и по лицу выполнены в виде блока учета, блока идентификации, мобильной подсистемы, подсистемы математических вычислений, подсистемы интерфейса пользователя, управляющей подсистемы, при этом все компоненты системы выполнены с возможностью взаимодействовать между собой посредством вычислительной сети, построенной на основе протоколов стека TCP/IP; мобильная подсистема 3 обеспечивает сбор биометрического материала (образцов) - фонограмм голоса и изображений лица; далее образцы попадают в блок идентификации 2, где с помощью подсистемы математических вычислений 4 происходит биометрическая идентификация объектов путем сравнения их голосовых и портретных образцов, полученных из соответствующих звуковых записей и видеопотоков и/или фотографических изображений, с эталонными голосовыми и портретными образцами, находящимися в блоке учета; работа оператора с системой проводится через подсистему интерфейса пользователя 5 на основе web-интерфейса, что обеспечивает удобный доступ, настройку и принятие решений на основе результатов идентификации; управляющая подсистема 6 обеспечивает диспетчеризацию функциональных процессов и выполняет постоянный динамический контроль.

2. Система по п. 1, отличающаяся тем, что она снабжена средствами пакетного импорта голосовых и портретных образцов.

3. Система по п. 1, отличающаяся тем, что она снабжена средствами для автоматизированной обработки файлов изображений.