Система и способ подтверждения подлинности отображаемой информации на экране компьютера

Иллюстрации

Показать всеНастоящее изобретение относится к средствам защиты от подмены электронных документов на вычислительных устройствах. Технический результат настоящего изобретения заключается в ограничении и уменьшении возможности подмены информации, отображаемой на экране компьютера пользователя, который достигается путем синхронизации (связи) указанной информации с информацией, отображаемой на внешнем портативном устройстве в реальном времени. Раскрыта система синхронизации информации, отображаемой на экране компьютера и на модуле отображения информации внешнего по отношению к компьютеру портативного вычислительного устройства, с помощью приложения в реальном времени для подтверждения подлинности информации, отображаемой на экране компьютера, при этом упомянутая система включает: а) модуль обработки данных, предназначенный для получения данных от компьютера пользователя, где данные содержат сообщение, которое предназначено для пользователя; проведения анализа полученных данных, во время которого определяет содержащееся сообщение, параметры сообщения и информацию, идентифицирующую сообщение; передачи информации, однозначно идентифицирующей упомянутое сообщение, вместе с параметрами сообщения модулю преобразования данных; и передачи задачи на формирование элементов защиты модулю формирования элементов защиты; б) модуль преобразования данных, предназначенный для формирования информационного сообщения, содержащего полученную информацию от модуля обработки данных, и передачи сформированного информационного сообщения модулю формирования видеопотока; в) модуль формирования элементов защиты, предназначенный для определения элементов защиты в зависимости от полученной информации и по крайней мере одного правила отображения элементов защиты; передачи информации о по крайней мере одном элементе защиты модулю отображения информации и модулю формирования видеопотока, а также по крайней мере одно упомянутое правило модулю формирования видеопотока; г) модуль формирования видеопотока, предназначенный для формирования видеопотока, в котором совмещает полученные элементы защиты и информационное сообщение, и передачи сформированного видеопотока приложению для трансляции на компьютере пользователя; д) модуль отображения информации, предназначенный для синхронного вывода элементов защиты с выводимой информаций в транслируемом на экране компьютера видеопотоке, содержащем отображаемую информацию и элементы защиты. 2 н. и 21 з.п. ф-лы, 5 ил.

Реферат

Область техники

Изобретение относится к средствам защиты от подмены электронных документов, например, таких как финансовые и ценные бумаги, во время их утверждения (одобрения), а более конкретно к средствам обеспечения подлинности отображаемой информации (например, электронного документа) на экране компьютера в реальном времени.

Уровень техники

Компьютерная безопасность стала неотъемлемой частью современных информационных (компьютерных) технологий. Особенно, когда идет речь о банковских операциях, передаче конфиденциальных данных, в частности персональных, и взаимодействиях с корпоративными сетями.

В то же время подавляющее большинство пользователей используют стандартные вычислительные устройства (стационарный компьютер, ноутбук, смартфон и др.), которые не позволяют обеспечить необходимый уровень защиты при работе с информацией, требующей конфиденциальности. Так, устройства могут быть скомпрометированы злоумышленниками, а особой опасностью для указанных устройств является таргетированная атака, во время которой будет получен как доступ к данным на устройстве, так и к его управлению. Таргетированной (англ. target - цель) атакой называется персонализированная атака, направленная на конкретную цель. При этом такие устройства зачастую является привычными для работы пользователя, которому сложно, а зачастую и невозможно отказаться от их использования или заменить их каким-либо другим устройством, более безопасным. При этом пользователь не может отказаться не только от самих вычислительных (аппаратных) устройств, но и в большинстве случаев от установленного на них программного обеспечения (приложений).

Один из вариантов решения проблемы по обеспечению необходимого уровня защиты при работе с информацией, требующей конфиденциальности, на устройствах заключается в использовании компактного внешнего устройства, взаимодействующего с устройствами пользователя. Такое устройство будет выполнять операции (вычисления) внутри себя, а так как эти операции будут не доступны с устройства пользователя, которое может быть скомпрометировано, то операции будут безопасными. В качестве примера такого устройства выступает USB eToken (защитный электронный ключ). eToken широко применяется для целей аутентификации, формирования ключей и в прочих задачах, имеющих отношение к информационной безопасности. Особенностью такого устройства является то, что устройство выполняет вычисления, к которым нельзя получить доступ с компьютера, т.е. с устройства, на котором производятся действия, требующие защиты.

Однако как написано в начале, сами вычислительные устройства (например, компьютер) пользователя подвергаются различным атакам, во время которых устанавливается вредоносное программное обеспечение (ПО) на компьютер. После чего вредоносное ПО может стать посредником между устройством (eToken) и приложением, которое производит конфиденциальные действия (например, подписывает документ или производит банковскую транзакцию), и получить возможность перехватывать и изменять различные данные (например, сообщения, пароли, ключи). Такой метод называется еще атака «человек посередине» (англ. man-in-the-middle), во время которого вредоносное приложение (ПО) становится посредником (еще одним звеном) между устройством и другим приложением. Кроме того, при таком подходе злоумышленнику необходимо только перехватить передаваемые данные и подменить их, что является вполне реальным. В этом случае компьютер является скомпрометированным, с точки зрения безопасности является недоверенным и содержит недоверенную вычислительную среду, в которой работает пользователь. Следовательно, при работе с важной информацией, такой как конфиденциальные документы, доступе и взаимодействии внутри корпоративной сети с личных вычислительных устройств или проведении электронного утверждения документов (электронным ключом) или банковских операций через web-банкинг такая информация может быть перехвачена, искажена, подменена и, как следствие, это приведет к тому, что пользователь примет неверное решение или произойдут подложные действия.

Так, например, при банковской операции может быть сформирован запрос на авторизацию некоторой транзакции. При этом пользователь ожидает, что к нему придет запрос на некоторую определенную сумму. В случае, если на компьютере пользователя присутствует вредоносное ПО, то вредоносное ПО сформирует запрос на авторизацию другой транзакции, например, соответствующей гораздо большей сумме. После чего сообщение об авторизации транзакции искажается, пользователю выводится на экран ожидаемая им сумма, а в реальности в это время происходит авторизация транзакции на гораздо большую сумму. Исходя из информации, полученной в сообщении и/или представленной на экране компьютера, пользователь авторизует данную транзакцию (или обе) и теряет деньги.

В другом примере пользователю необходимо проверить конфиденциальный документ (договор), но в случае, если компьютер скомпрометирован, пользователю также будет отображена на экране либо другая информация, что повлияет на решение утверждения документа, либо действительная, но при этом подписываться (утверждаться) будет другой документ.

Поэтому недостатком представленного выше подхода (устройства USB eToken) является то, что пользователь не имеет гарантии того, что доверенное устройство, например USB eToken, работает (отображает, подписывает и т.д.) именно с подлинной информацией, или пользователю предоставляется именно подлинная информация, если компьютер пользователя скомпрометирован и/или является недоверенным устройством. Другими словами, требуется механизм, который позволит довести до пользователя необходимую ему информацию и/или гарантировать ее подлинность на недоверенном вычислительном устройстве. Соответственно существует потребность в системе и способе подтверждения подлинности отображаемой информации на экране компьютера в реальном времени.

Раскрытие изобретения

Настоящее изобретение было выполнено с учетом описанных выше проблем, и цель настоящего изобретения состоит в том, чтобы обеспечить подлинность отображаемой информации на экране вычислительного устройства (компьютера).

Технический результат настоящего изобретения заключается в ограничении (уменьшении) возможностей подмены информации, отображаемой на экране компьютера пользователя, за счет синхронизации (связи) указанной информации с информацией, отображаемой на внешнем портативном вычислительном устройстве в реальном времени.

Еще один технический результат настоящего изобретения заключается в реализации назначения, а именно в синхронизации информации, отображаемой на экране компьютера и на модуле отображения информации внешнего по отношению к компьютеру портативного вычислительного устройства, с помощью приложения в реальном времени для подтверждения подлинности информации, отображаемой на экране компьютера.

В качестве одного из вариантов исполнения предлагается система подтверждения подлинности информации, отображаемой на экране компьютера с помощью приложения в реальном времени, где упомянутая система является внешним устройством по отношению к компьютеру, на котором отображается информация, при этом упомянутая система включает: модуль обработки данных, предназначенный для получения данных от компьютера пользователя, где данные содержат сообщение, которое предназначено для пользователя; проведения анализа полученных данных, во время которого определяет содержащееся сообщение, параметры сообщения и информацию, идентифицирующую сообщение; передачи информации, однозначно идентифицирующей упомянутое сообщение, вместе с параметрами сообщения модулю преобразования данных; и передачи задачи на формирование элементов защиты модулю формирования элементов защиты; модуль преобразования данных, предназначенный для формирования информационного сообщения, содержащего полученную информацию от модуля обработки данных, и передачи сформированного информационного сообщения модулю формирования видеопотока; модуль формирования элементов защиты, предназначенный для определения элементов защиты в зависимости от полученной информации и по крайней мере одного правила отображения элементов защиты; передачи информации о по крайней мере одном элементе защиты модулю отображения информации и модулю формирования видеопотока, а также по крайней мере одно упомянутое правило модулю формирования видеопотока; модуль формирования видеопотока, предназначенный для формирования видеопотока, в котором совмещает полученные элементы защиты и информационное сообщение, и передачи сформированного видеопотока приложению для трансляции на компьютере пользователя; модуль отображения информации, предназначенный для синхронного вывода элементов защиты с выводимой информаций в транслируемом на экране компьютера видеопотоке, содержащем отображаемую информацию и элементы защиты.

В другом варианте исполнения системы модуль формирования элементов защиты при определении элементов защиты учитывает функциональные возможности модуля отображения информации.

В еще одном варианте исполнения системы под сообщением понимается по крайней мере файл и данные банковской транзакции.

В другом варианте исполнения системы под отображаемой информацией по крайней мере понимается информация из электронного документа и данные банковской транзакции.

В еще одном варианте исполнения системы выводимые элементы защиты в модуле отображения информации и на экране компьютера похожи друг другу.

В другом варианте исполнения системы модулем отображения информации являются по крайней мере сенсорный экрана (англ. Touchscreen), сенсорная панель (англ. Touchpad) или по крайней мере один светодиод.

В еще одном варианте исполнения системы сенсорный экран может быть как монохромным, так и цветным.

В другом варианте исполнения системы модуль обработки данных перед упомянутым анализом производит расшифровку полученных данных.

В еще одном варианте исполнения системы модуль обработки данных перед упомянутым анализом производит проверку целостности упомянутых данных.

В другом варианте исполнения системы правила отображения элементов защиты регулируют отображения элементов защиты как в модуле отображения информации, так и в видеопотоке.

В еще одном варианте исполнения системы в качестве элементов защиты содержится по крайней мере один из следующих: водяной знак, градиент фона, мерцание экрана, появление картинки в разных частях видеопотока, появление текстовой информации во время трансляции видеопотока, появление изменения в видеопотоке.

В качестве другого варианта исполнения предлагается способ синхронизации изображений, подтверждающий подлинность отображаемого информации (электронного документа) на экране компьютера, при этом способ содержит этапы, на которых: получают данные, где данные содержат сообщение, которое предназначается для пользователя; проводят анализ полученных данных, во время которого определяют содержащееся сообщение, параметры сообщения и информацию, идентифицирующую сообщение; формируют информационное сообщение, содержащее информацию, однозначно идентифицирующую упомянутое сообщение; определяют элементы защиты согласно параметрам сообщения и по крайней мере одно правило отображения элементов защиты, при этом учитываются возможности модуля отображения информации; формируют видеопоток, в котором совмещают элементы защиты и информационное сообщение, передают сформированный видеопоток приложению для трансляции на компьютере пользователя и информацию о по крайней мере одном элементе защиты модулю отображения информации; производят трансляцию сформированного видеопотока на экране компьютера пользователя и выводят информацию, с помощью средства визуализации, при этом выводимая информация содержит элементы защиты в соответствии с правилами отображения элементов защиты, где выводимые элементы защиты в модуле отображения информации синхронизированы с транслируемой информацией в видеопотоке.

В другом варианте исполнения способа под синхронизацией понимается связь между отображаемыми элементами защиты на модуле отображения информации и отображаемыми элементами защиты в транслируемом видеопотоке на компьютере.

В еще одном варианте исполнения способа элементы защиты, представленные на средстве визуализации идентичны элементам защиты в видеопотоке.

В другом варианте исполнения способа в качестве элементов защиты содержится по крайней мере один из следующих: водяной знак, градиент фона, мерцание экрана, появление картинки в разных частях видеопотока, появление текстовой информации во время трансляции видеопотока, появление изменения в видеопотоке.

В еще одном варианте исполнения способа часть электронного документа содержит информацию, которая точно позволяет идентифицировать весь электронный документ.

В другом варианте исполнения способа такими частями электронного документа являются такие части как поде с названием документа, поле, содержащие адреса и имена, поле с реквизитами, поле, содержащие начало и конец документа.

В еще одном варианте исполнения способа выводят изображение видеопотока на экран компьютера через механизм UVC (USB Video Device class) с помощью соответствующего программного обеспечения.

В другом варианте исполнения способа в качестве программного обеспечения используется видеоплеер, установленный на компьютере пользователя.

В еще одном варианте исполнения способа средством визуализации являются по крайней мере такие как светодиод, монохромный экран или тачпад (TouchPad).

В другом варианте исполнения способа при наличии корреляции выполняют по крайней мере одно действие из следующих: производят подпись электронного документа, например, с помощью электронного ключа, производят редактирование электронного документа, передают электронный документ на сторонний веб-сервер.

В еще одном варианте исполнения способа получают данные от компьютера пользователя.

Краткое описание чертежей

Дополнительные цели, признаки и преимущества настоящего изобретения будут очевидными из прочтения последующего описания осуществления изобретения со ссылкой на прилагаемые чертежи, на которых:

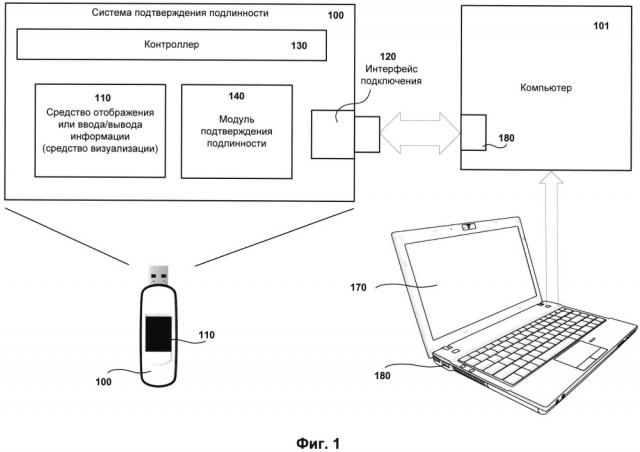

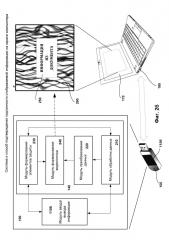

Фиг. 1 иллюстрирует систему подтверждения подлинности в общем виде и ее взаимодействия с компьютерной системой.

Фиг. 2а иллюстрирует структурную схему первого варианта работы системы подтверждения подлинности с компьютером пользователя во время подтверждения подлинности отображаемой информации на экране компьютера.

Фиг. 2б иллюстрирует структурную схему второго варианта работы системы подтверждения подлинности с компьютером пользователя во время подтверждения подлинности отображаемой информации на экране компьютера.

Фиг. 3 иллюстрирует блок-схему, содержащую способ работы системы подтверждения подлинности отображаемой информации на экране компьютера.

Фиг. 4 иллюстрирует пример компьютерной системы общего назначения, совместно с которым может быть реализовано заявленное изобретение.

Хотя изобретение может иметь различные модификации и альтернативные формы, характерные признаки, показанные в качестве примера на чертежах, будут описаны подробно. Следует понимать, однако, что цель описания заключается не в ограничении изобретения конкретным его воплощением. Наоборот, целью описания является охват всех изменений, модификаций, входящих в рамки данного изобретения, как это определено приложенной формуле.

Описание вариантов осуществления изобретения

Объекты и признаки настоящего изобретения, способы для достижения этих объектов и признаков станут очевидными посредством отсылки к примерным вариантам осуществления. Однако настоящее изобретение не ограничивается примерными вариантами осуществления, раскрытыми ниже, оно может воплощаться в различных видах. Приведенное описание предназначено для помощи специалисту в области техники для исчерпывающего понимания изобретения, которое определяется только в объеме приложенной формулы.

В начале введем ряд определений и понятий, которые будут использоваться при описании вариантов осуществления изобретения.

Юридически значимые действия - это действия, которые влекут за собой возникновение каких-либо юридических последствий. В рамках заявленного изобретения примерами таких действий являются утверждение (подпись) с помощью электронного ключа электронного документа, подтверждение действий с банковскими сайтами, проведение банковской транзакции.

Видеопоток - это временная последовательность кадров определенного формата, закодированная в битовый поток (временная последовательность битов).

Фиг. 1 иллюстрирует систему подтверждения подлинности в общем виде и ее взаимодействие с компьютерной системой.

Система подтверждения подлинности информации 100, отображаемой на экране вычислительного устройства, в частности персонального компьютера, в режиме реального времени (далее Система 100), реализуется как портативное вычислительное устройство (далее ПВУ), имеющее вид Flash-накопителя (но не ограничивающиеся им), содержащее средство отображения или ввода/вывода информации 110 (далее - средство визуализации 110) и подключенное к персональному компьютеру (далее - ПК), например, через интерфейс подключения USB 120. Другими интерфейсами подключения также могут являться, но не ограничиваться, следующие: Ethernet, HDMI и SPI (не показаны на Фиг. 1). Система 100 позволяет пользователю убедиться в том, что отображаемая информация на экране ПК является подлинной. Для этого Система 100 создает видеопоток, который выводится (транслируется) на экран ПК. Видеопоток содержит по крайней мере часть информации (например, документа пользователя), предназначенной для пользователя и подлинность которой необходимо подтвердить, и по крайней мере один элемент защиты, при этом в зависимости от реализации ПВУ по крайней мере один элемент защиты, несколько элементов, включенных в видеопоток, и/или весь видеопоток будет скоррелирован или синхронизирован (находится в связи) с выводимой или вводимой информацией на средстве визуализации 110. Так, например, если ПВУ позволяет только выводить информацию на средстве визуализации 110, то Система 100 обеспечивает синхронизацию транслируемого видеопотока с выводимой информацией на средстве визуализации 110. В противном случае, если ПВУ позволяет вводить информацию на средстве визуализации 110 или вводить и выводить, то Система 100 обеспечивает корреляцию. Под синхронизацией и корреляцией понимается формирование связи между средством визуализации и транслируемым видеопотоком или его частью (например, с элементами защиты) соответствующим образом.

Элемент защиты предназначен для того, чтобы пользователь мог точно определить подлинность выводимой информации в видеопотоке, при этом элементом защиты могут являться такие части видеопотока, как фон, наложенные водяные знаки на отображаемую информацию, наличие различной анимации на экране ПК в транслируемом видеопотоке, части выводимой информации (например, изменение шрифта и положения слов или букв) и т.д. При этом элементы защиты перед трансляцией видеопотока заранее не известны, т.е. могут формироваться и быть выбраны случайным образом. Таким образом, видеопоток будет крайне сложно, а то и невозможно исказить злоумышленнику из-за сложности подмены неизвестных для него данных в транслируемом видеопотоке в реальном времени, что позволит выводимой информации быть подлинной на экран 170 ПК 101. Кроме того, информация или элементы защиты в входе трансляции видеопотока могут изменяться. Например, в транслируемом видеопотоке на экране ПК изменяются элементы защиты с некоторой периодичностью (например, фон изменяет свой цвет, водяной знак - форму и размер). В другом примере элементы защиты, такие как водяные знаки, могут заменять друг друга в зависимости от вводимой информации на средстве визуализации 110.

Представленный на Фиг. 1 интерфейс подключения 120, входящий в состав ПВУ, при реализации с помощью USB содержит USB-разъем для подключения к соответствующему порту ввода/вывода 180, входящему в состав ПК 101 пользователя, и является частным случаем модулей подключения устройств, которые могут быть использованы в других вариантах реализации изобретения. Так, следует отметить, что в других вариантах реализации ПВУ (соответственно Система 100) может быть подключена к ПК с помощью других известных проводных интерфейсов, таких как, например, eSATA и Fire Wire, а также беспроводных интерфейсов, таких как, например, Bluetooth, WiFi. Модуль подключения 120 также может быть выполнен в виде Ethernet-разъема. Кроме того, описываемая Система 100 может содержать несколько модулей подключения 120. В еще одном примере реализации Система 100 будет подключена с помощью модуля подключения 120 к ПК с возможностью выхода в сеть Интернет. Стоит отметить, что в одном из вариантов реализации при использовании интерфейса подключения USB 120 в Системе 100 будет реализован класс USB video class (UVC), таким образом Система 100 при подключении к ПК 101 распознается ПК 101 как USB-камера (web-камера). Класс UVC поддерживается большинством современных операционных систем (например, Windows OS и Mac OS) на самых различных устройствах, таких как стационарные компьютеры, ноутбуки, планшеты, мобильные телефоны и т.д. Модуль подключения 120 соединен с контроллером 130, который предназначен для взаимодействия (например, передачи данных) между всеми элементами ДВУ, в том числе и Системы 100.

Контроллер 130 также связан (соединен) со средством визуализации 110, которое в зависимости от варианта реализации Системы 100 может являться либо модулем отображения информации, либо модулем ввода/вывода информации. Возможности и задачи, выполняемые обоими модулями, будут подробно рассмотрены при описании Фиг. 2а и Фиг. 2б. В общем случае средство визуализации 110 может быть реализовано, например, в виде сенсорной панели (англ. Touchpad) для взаимодействия пользователя с Системой 100. Примером взаимодействия являются действия в виде прикосновения и/или проведения пальцем по сенсорной панели, на которое Система 100 произведет отклик в виде внесения изменений в видеопоток. В предпочтительном варианте реализации вносимые изменения касаются только элементов защиты. Так, изменения могут быть произведены по заранее созданным шаблоном (например, появления градиента фона видеопотока), так и спонтанными (например, появления дополнительного элемента защиты в виде анимации «фейерверк» или словосочетания на переднем плане документа, содержащегося в транслируемом видеопотоке). В то же время изменения обязательно связаны (зависят) с получаемой информацией от средства визуализации 110 (например, от совершаемых действий на экране сенсорной панели). Кроме сенсорной панели средство 110 также может быть реализовано в виде шарового указателя (англ. Trackball) или сенсорного экрана (англ. Touchscreen), при этом сенсорный экран может быть как монохромным, так и цветным.

В еще одном варианте средство визуализации 110 может являться дисплеем, который предназначен для отображения информации. В этом случае средство визуализации 100 отображает информация, которая повторяет элементы защиты, отображаемые в транслируемом видеопотоке на экране ПК. Например, элементами защиты являются водяные знаки. Тогда на средстве визуализации 100 будут отображаться те же самые водяные знаки, которые транслируются на ПК. Если же водные знаки из видеопотока, транслируемого на ПК, имеют некую динамику изменения, например, с некоторой периодичностью один водяной знак заменяет другой, то и на дисплее также будут заменять водяные знаки друг друга в момент изменения на экране ПК,

В других вариантах реализации средство визуализации 110 представляет собой набор лампочек, набор светодиодов или по крайне мере один светодиод, которые будет производить индикацию, коррелирующую (связанную) с транслируемым видеопотоком, т.е. с изображением в видеопотоке. В этом случае средство визуализации 110 будет отображать информацию, связанную с элементами защиты, выводимыми видеопотоком на экране 170 ПК 101. Под информацией в данном случае понимается вид излучения светодиодов. Так, например, набор светодиодов во время трансляции видеопотока на экране ПК могут производить по крайней мере один из следующих действий: изменять цвет, производить с различной частотой мигание или перемигивание, в случае нескольких светодиодов. При таком варианте реализации будет производиться синхронизация (связь) между излучением светодиодов и отображаемыми элементами защиты, которые, например, представлены в качестве фона, на экране ПК. Например, при изменении цвета фона в транслируемом видеопотоке будет изменять и цвет светодиода. В еще одном варианте реализации средство визуализация 110 совместно с по крайней мере одним светодиодом может содержать управляющие кнопки, при манипуляции с которыми может производиться изменения в отображаемой информации на экране ПК и светодиоде. Также изменения, которые будут производиться в видеопотоке и на средстве визуализации 110, могут быть автоматически сформированы самой Системой 100 перед отображением информации на ПК с помощью трансляции видеопотока.

В другом варианте реализации средство визуализация 110 для предоставления информации пользователю может также использовать звуковые сигналы, которые позволят оценить пользователю такие события, как, например, начало и конец видеотрансляции на экране ПК или звуковые изменения в зависимости от транслируемого видеопотока. Также звуковое сопровождение слабовидящим пользователям позволит удостовериться в корреляции изображений.

Стоит отметить, что все перечисленные выше варианты реализации средства визуализации 110 при реализации Системы 100 могут быть использованы как отдельно, так и совместно. Кроме того, Система 100 может не ограничится представленными вариантами.

Также для достижения назначения заявленного изобретения Система 100 содержит в своем составе модуль подтверждения подлинности 140, который взаимодействует со средством визуализации 110 и с ПК 101. Взаимодействие с ПК 101 производится через интерфейс подключения 120. Модуль подтверждения подлинности 140 предназначен для формирования видеопотока, который с помощью любого приложения, установленного на ПК 101 и имеющего возможность выводить изображения на экран, будет транслироваться на ПК 101. Примерами таких приложений являются такие приложения, как: Media Player Classic Home Cinema, Daum PotPlayer Windows Movie Maker и Microsoft Silverlight, а также приложение, созданное специально для взаимодействия с заявленным изобретением и обеспечивающее трансляцию видеопотока. При этом видеопоток формируется таким образом, что во время его трансляции на ПК 101 он будет согласован (связан) с выводимой или вводимой информацией на средстве визуализации 110. Видеопоток включает в себя необходимую пользователю информацию (например, документы в электронном виде или данные при банковской транзакции) и элементы защиты, которые соответствуют требуемому типу защиты для соответствующего вида информации. Тип защиты указывает, какой элемент защиты требуется в качестве защиты в видеопотоке. После чего производится трансляция сформированного видеопотока на ПК совместно с выводимой или получаемой информацией на средстве визуализации 110. Таким образом, в зависимости от варианта реализации изобретения пользователь в реальном времени может увидеть соответствие между выводимой информацией на средстве визуализации 110 и выводом видеопотока, содержащего информационное сообщение, или же соответствие между своими действиями (манипуляциями, которые он совершает с устройством ввода) и тем, что отображается на экране ПК совместно с информационным сообщением. Состав модуля подтверждения подлинности 140 и назначения каждого элемента будут рассмотрены при описании Фиг. 2а и Фиг. 2б.

В частном случае реализации изобретения для необходимости осуществления автономной работы в течение длительного времени Система 100 может содержать модуль питания (не показ на Фиг. 1). Примером модуля питания является аккумулятор (например, литиево-ионным) или ионистор (энергонакопительный конденсатор). Необходимость в модуле питания может появиться в случае, когда соединение и дальнейшее взаимодействие с ПК производится с помощью беспроводных интерфейсов подключения. В то же время при реализации подключения Системы 100 к ПК 101 с помощью USB-разъема необходимое для работы питание Система 100 получит от ПК 101.

Фиг. 2а иллюстрирует состав и работу предпочтительного варианта реализации системы подтверждения подлинности 100 при взаимодействии с компьютером пользователя во время подтверждения подлинности отображаемой информации на экране компьютера путем синхронизации отображаемой информации на ПК и средстве визуализации 110. В рамках представленной реализации на Фиг. 2а средством визуализации 110 является модуль отображения информации 110а.

Модуль отображения информации 110а (далее - модуль 110а) предназначен для визуального предоставления информации на ПВУ, которую предоставляет модуль формирования элементов защиты 230. В данном варианте реализации модуль 110а представляет собой компонент, который представляет информацию либо в виде отображения (индикации) на экране (например, информационная панель/дисплей, как ранее было сказано), либо в виде светового излучения (например, с помощью по крайне мере одного светодиода). Примерами предоставляемой информации в случае реализации панели/дисплея являются либо динамически изменяющееся изображение, иллюстрирующее по крайней мере один защитный элемент, отображаемый также в видеопотоке на экране ПК, либо динамическая индикация фона (изменение цвета); в случае реализации светодиодов производится динамическая индикация излучения в виде изменения цвета или упорядоченного мигания нескольких светодиодов.

Также в состав Системы 100 кроме модуля отображения информации 110а входит модуль подтверждения подлинности 140, который в свою очередь содержит модуль обработки данных 210, модуль преобразования данных 220, модуль формирования элементов защиты 230 и модуль формирования видеопотока 240. Модуль подтверждения подлинности 140 взаимодействует с модулем отображения информации через модуль формирования элементов защиты 230.

При выполнении своего назначения модуль обработки данных 210 (далее - модуль 210) получает данные от недоверенного ПК пользователя и производит их анализ, во время которого определяет (выделяет) сообщения, содержащиеся в полученных данных. В качестве примера получаемых данных может пониматься какой-либо файл, содержащий информацию (текстовое сообщение) для пользователя, или данные, которые соответствуют банковской транзакции. Стоит отметить, что в рамках данного изобретения недоверенным ПК является такое устройство, которому пользователь не может доверять полностью, например, по следующим причинам: ПК имеет доступ к локальной или глобальной сети; ПК имеет возможность производить подключения к внешним устройствам.

Итак, модуль 210 во время анализа полученных данных производит ряд следующих действий, первые два из которых опциональны:

Определяет, являются ли данные зашифрованными. В том случае если являются, производит расшифровку.

Определяет подлинность полученных данных на основании проверки целостности упомянутых данных. В том случае если подлинность данных подтверждена, производит переход к следующему шагу. В противном случае, если подлинность не подтверждена, уведомляет пользователя о некорректности данных.

Определяет сообщение, содержащееся в полученных данных, и его параметры.

Определяет информацию, однозначно идентифицирующую упомянутое сообщение, т.е. информацию, предназначенную для отображения пользователю.

Под параметрами сообщения понимаются такие элементы, которые однозначно позволят идентифицировать такое сообщение (например, вид, формат, расширение, тип шифрования сообщения) и/или действия, которые требуется совершить (например, произвести подтверждение документа или транзакции) после подтверждения подлинности сообщения. В одном из вариантов реализации сообщения могут быть разделены по крайней мере на два вида: текстовый документ в независимости от формата файла и банковская транзакция. Под текстовым документом понимается файл, который может содержать текст, такой как файлы с расширением: txt, doc, xls и подобные. Под банковской транзакцией в общем случае понимается любая операция с использованием банковского счета, которая может быть инициирована, например, с помощью электронного распоряжения через системы интернет-банкинга или иные коммуникационные системы, а также при помощи какого-либо платежного инструмента. Далее в зависимости от вида сообщения модуль 210 определяет информацию (идентифицирующую само сообщение или его часть), которую необходимо в дальнейшем добавить в транслируемый видеопоток на экране ПК. Так, например, для случая, когда определена банковская транзакция, модуль 210 производит анализ информации, содержащейся в полученных данных, на основании которого выделяет все элементы сообщения, которые содержат информацию о транзакции. Например, номер счета или кредитной карты списания, владелец, место перевода, номер карты получателя, сумма, размер комиссии за транзакцию и т.д. В том случае когда определен текстовый документ в полученных данных, модуль 210 во время упомянутого анализа определяет источник информации (т.е. кем был создан документ), содержащейся в полученных данных, и на основании источника определяет объем (часть) информации, которою нужно будет отобразить в видеопотоке. Например, если пользователь сам создал документ и перешел к этапу подписи с помощью электронной цифровой подписи (ЭЦП), то модуль 210 получит данные в момент подписания упомянутого документа и соответственно выделит часть упомянутого документа для отображения в видеопотоке, при этом часть документа может содержать первую и последнюю страницу. После чего модуль 210 направляет определенную информацию, т.е. информацию, которую необходимо отобразить в видеопотоке, совместно с видом сообщения в модуль преобразования данных 220, а также направляет модулю формирования элементов защиты 230 информацию о виде сообщения и о возможных действиях, которые будут совершены в дальнейшем на основании отображаемой информации, например произвести аутентификацию банковской транзакции или подписать документ с помощью ЭЦП. В еще одном варианте реализации изобретения модуль 210 направляет модулю 230 только задачу, содержащую сведения о необходимости формирования элементов защиты, без конкретной информации о виде сообщения и возможных действиях.

Модуль преобразования данных 220 (далее - модуль 220) производит формирование информационного сообщения 260 для пользователя, которое содержит полученную информацию от модуля 210. Формирование заключается в преобразовании сообщения к требуемому виду, т.е. к виду, который может быть использован при формировании видеопотока (кадра). После чего модуль 220 передает информационное сообщение 260 в модуль формирования видеопотока 240.

Модуль формирования элементов защиты 230 (далее - модуль 230) определяет элементы защиты 270 в зависимости от информации, полученной от модуля 210, при этом модуль 230 учитывает возможности (вариант реализации) модуля отображения информации 110а. В частном случае реализации изобретения в зависимости от реализации модуля 110а модуль 230 содержит базу данных (не представлена на Фиг. 2а) возможных вариантов формирования элементов защиты и их применения. Каждый вариант формирования содержит по крайней мере один элемент защиты 270 и правила отображения элементов защиты в модуле 110а и в видеопотоке. В еще одном частном случае реализации изобретения модуль 230 формирует элементы защиты случайным образом.

Так, элементы защиты 270 могут представлять собой элементы водяных знаков, градиент фо