Комплексный автономный способ защиты товаров от подделки и определения их подлинности на основе ассиметричного шифрования

Иллюстрации

Показать всеСпособ защиты товаров от подделки и определения их подлинности на основе асимметричного шифрования относится к способам распознавания и может быть использовано для защиты товаров от подделки и определения их подлинности. Технический результат заключается в повышении надежности защиты. Способ основан на использовании асимметричного шифрования за счет того, что на этапе изготовления для каждого товара фирма изготовитель с помощью полученных от удостоверяющего центра (далее - УЦ) данных формирует набор данных, включающих информацию о товаре (наименование, дата выпуска, название фирмы производителя); первую электронную цифровую подпись, выданную УЦ при регистрации организации, сформированную посредством асимметричного шифрования из названий фирмы и ее информации о товаре с помощью закрытого ключа УЦ; вторую электронную цифровую подпись, сформированную посредством асинхронного ключа шифрования, реализованного в программном обеспечении, выданном УЦ, из информации о товаре: наименовании, дате выпуска, названии фирмы производителя, с помощью закрытого ключа, выданного УЦ. Информацию записывают в память RFID-метки защитной этикетки, а также печатают на ее поверхность в виде QR-кода с помощью данных, переданных УЦ при регистрации организации, после чего защитную этикетку крепят на защищаемом товаре, готовом к реализации, что позволяет обеспечивать безопасную, надежную идентификацию при его реализации. 3 ил.

Реферат

Комплексный автономный способ защиты товаров от подделки и определения их подлинности на основе асимметричного шифрования относится к способам распознавания (идентификации) и может быть использовано для защиты товаров от подделки и определения их подлинности.

Известен способ идентификации товаров от подделки, подлежащих акцизному сбору с использованием акцизных марок. При изготовлении акцизных марок по указанному способу на соответствующем носителе определенным образом наносят различные отличительные признаки, например водяные знаки, знаки и символы, видимые в определенном диапазоне излучения, магнитные полосы, кодовые последовательности, хранящиеся в базе данных на сервере. При идентификации товара проверяется наличие на акцизной марке указанных знаков и символов, а также сравнение кодовой последовательности с информацией, хранящейся в базе данных на сервере, доступ к которой ограничен и осуществляется по защищенному каналу связи. Недостаток: современный уровень печатных технологий обеспечивает возможность дешевого изготовления поддельных марок, при этом не всегда имеется возможность обеспечить стабильную связь с сервером для идентификации товара по кодовой последовательности.

Известны способы идентификации товаров, в которых на торговую марку наносят информацию в цифровом виде. Эта информация включает информацию о товаре, наименование производителя, дату изготовления, уникальный код товара, а также электронную цифровую подпись. Указанная информация преобразуется в штрихкод, который определенным образом наносят на товар. Информация также хранится в базе данных для сравнения при идентификации. При проверке (идентификации) товаров происходит считывание информации из штрихкода, после чего проводят идентификацию цифровой подписи. Если идентификация прошла успешно, то товар считают подлинным. Указанный способ взят за прототип.

Известный способ не обеспечивает достаточной надежности и автономности защиты товаров от подделки, а также определения их подлинности. Так как информация о товаре хранится в базе данных, в которой каждой позиции соответствует свой уникальный код, который формируется при изготовлении товара. Определение подлинности происходит при запросе к данной базе данных через канал связи, при этом на стороне сервера, где хранится база данных, полученная информация сопоставляется с имеющейся и в случае совпадения пользователю сообщается информация о запрашиваемом товаре, а также делается вывод о его подлинности. Соответственно, необходимо наличие устойчивого защищенного канала связи сервера с базой данных и пользователями, что не всегда представляется возможным. Также в данном способе информация о товаре не дублируется, что может привести к невозможности установления его подлинности (идентификации) при повреждении носителя в процессе реализации.

Предлагаемый способ защиты товаров от подделки и определения их подлинности решает задачу обеспечения безопасной, надежной и автономной идентификации товара посредством асимметричного шифрования информации (формировании цифровых подписей на основе данных о данном товаре и фирме изготовителе), а также посредством дублированного хранения данной информации в QR-коде и RFID-метке защитной этикетки.

Для этого в известном способе защиты товаров от подделки (маркировки товаров) на этапе изготовления для каждого товара фирма изготовитель с помощью ПО, полученного от удостоверяющего центра (далее - УЦ), формирует набор данных, который включает:

- информацию о товаре (наименование, ОГРН, дата выпуска, название фирмы производителя (организации) и т.п.);

- ЭЦП №1, выданную УЦ при регистрации организации, сформированную посредством асимметричного шифрования (далее - АШ) из названия фирмы и ее ОГРН с помощью закрытого ключа УЦ;

- ЭЦП №2, сформированную посредством АШ, реализованного в программном обеспечении, выданном УЦ, из информации о товаре (наименовании, дате выпуска, названии фирмы производителя (организации) и т.п.) с помощью закрытого ключа (далее - ЗК), выданного УЦ.

Полученная информация записывается в память RFID-метки защитной этикетки, а также печатается на ее поверхность в виде QR-кода, с помощью специального ПО, переданного УЦ при регистрации организации, после чего защитная этикетка крепится на защищаемом товаре, готовом к реализации.

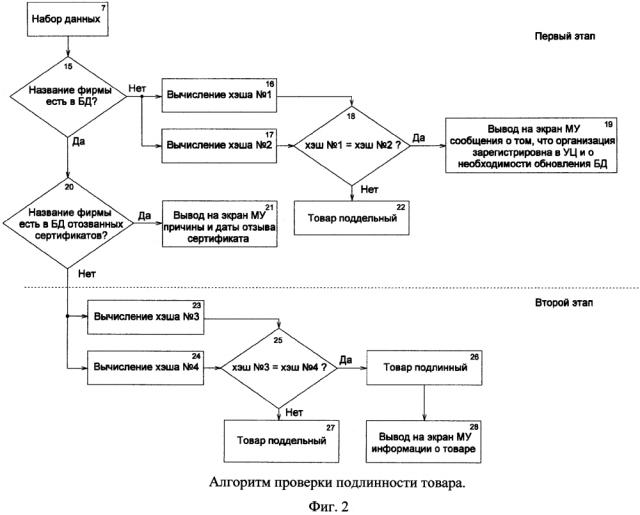

Способ иллюстрируется чертежами, представленными на фиг. 1-3.

На фиг. 1 показана структурная схема реализации способа защиты товаров от подделки и определения их подлинности на основе асимметричного шифрования.

На фиг. 2 показан алгоритм проверки подлинности товара.

На фиг. 3 показан эскиз защитной этикетки.

Принятые обозначения на рисунках:

1 - Удостоверяющий центр (УЦ)

2 - Организация (производитель продукции)

3 - Договор

4 - Перечень передаваемых организации данных

5 - Сертификат открытого ключа (СОК) организации

6 - Сервер удостоверяющего центра

7 - Набор записываемых данных

8 - Защитная этикетка

9 - Защищаемый товар

10 - Защищенный товар

11 - Магазин (место реализации товара)

12 - Покупатель товара

13 - Мобильное устройство (МУ) покупателя

14 - Результат проверки подлинности товара

15 - Проверка наличия фирмы в базе данных (БД)

16 - Вычисление хэша №1

17 - Вычисление хэша №2

18 - Проверка совпадения хэшей №1 и №2

19 - Вывод информации при совпадении хэшей

20 - Проверка наличия фирмы в БД отозванных сертификатов

21 - Вывод причины и даты отзыва сертификата

22 - Вывод информации при несовпадении хэшей

23 - Вычисление хэша №3

24 - Вычисление хэша №4

25 - Проверка совпадения хэшей №3 и №4

26 - Принятие решения о подлинности товара

27 - Принятие решения о поддельности товара

28 - Вывод на экран МУ покупателя информации о товаре

УЦ 1 и организация (производитель продукции) 2 заключают договор 3, по результатам которого УЦ 1 передает организации 2 специализированное ПО, секретный ключ на специальном носителе, сертификат открытого ключа (СОК) и защитные этикетки 4, так же производит добавление необходимой информации в БД на сервере 6: СОК УЦ, СОК организации, для последующего обновления информации в МУ 13 пользователей. После заключения договора 3, организация 2 может приступать к использованию данного способа для защиты своей продукции (товара 9) от подделки, для этого с помощью специального ПО и закрытого ключа 4, выданных УЦ 1, происходит формирование набора данных 7, включающего: наименование товара, ОГРН, дату выпуска, название фирмы производителя (организации), ЭЦП №1, ЭЦП №2 и т.д. Данная информация записывается на защитные этикетки 8 в виде QR-кода на ее поверхности и сохраняется в памяти RFID-метки с помощью ПО, переданного УЦ 1 организации 2. Далее защитную этикетку крепят на товар 9, который становится защищенным товаром 10. После чего защищенный товар 10 поступает в магазин 11 для реализации.

Покупатель 12, скачавший на свое МУ 13 мобильное ПО с сервера 6, имеет возможность провести идентификацию защищенного товара 10 на предмет его подлинности. Для этого ему необходимо с помощью мобильного ПО, установленного на МУ 13, считать информацию с защитной этикетки 8.

Проверка подлинности продукции (товара 9) состоит из двух последовательных этапов.

На первом этапе происходит считывание информации (набора данных 7) из защитной этикетки 8 с помощью камеры и (или) датчика NFC МУ 13, после чего мобильное ПО проверяет наличие названия фирмы и ее ОГРН в БД мобильного приложения 15 и при отрицательном результате проверки вычисляет хэш №1 16 из названия фирмы и ее ОГРН с последующим сравнением с хэшем №2 17, вычисленным из ЭЦП №1 с помощью открытого ключа УЦ 1, хранящимся в БД на МУ 13 покупателя 12, при совпадении хэша №1 и №2 делается вывод 18, что фирма зарегистрирована в УЦ 1 и на экран МУ 13 выводится соответствующее сообщение, а также предлагается обновить БД 19. При несовпадении хэшей №1 и №2 покупателю 12 сообщается, что информация о фирме изготовителе (организации 2) недействительна 22 и рекомендация не покупать данный товар. В случае если название фирмы и ее ОГРН есть в БД, то происходит поиск по названию фирмы в БД отозванных сертификатов 20, если имеется совпадение, то покупателю 12 сообщается о том, что сертификат отозван 21, сообщается дата и причина отзыва сертификата.

При положительном результате проверки по первому этапу мобильное ПО переходит ко второму этапу, где происходит вычисление хэша №3 23 из основной информации о товаре (наименование, дата выпуска и т.п.), а также вычисляется хэш №4 24 из ЭЦП №2 с помощью открытого ключа фирмы производителя товара (организации 2), хранящемся в БД МУ 13 покупателя 12, при совпадении хэшей №3 и №4 МУ 13 сообщает покупателю 12 о том, что данный товар подлинный 26 и выводит на экран МУ 13 всю сохраненную информацию 28 о товаре 9 для дополнительного сравнения с информацией на этикетке товара. В случае несовпадения хэшей №3 и №4 на экран МУ 13 выводится сообщение о том, что товар 9 поддельный 27.

Таким образом, при защите товаров от подделки и определении их подлинности обеспечивается безопасная, надежная и автономная идентификация.

Комплексный автономный способ защиты товаров от подделки и определения их подлинности на основе асимметричного шифрования преимущественно посредством нанесения на упаковку специализированной этикетки, содержащей RFID-метку и QR-код, отличающийся тем, что в данную этикетку записываются дублирующие друг друга данные, содержащие основную информацию о товаре и производителе, а также электронные цифровые подписи, сгенерированные на основе данной информации и секретных ключей, посредством асимметричного шифрования, и доступные для проверки посредством считывания из RFID-метки и (или) QR-кода с последующей дешифровкой открытыми ключами и сравнением полученных хэшей с хэшами, вычисленными на основе информации о товаре и производителе, с последующим принятием решения о их подлинности.

Сокращения в тексте:

АШ - асимметричное шифрование

БД - база данных

МУ - мобильное устройство

ОГРН - основной государственный регистрационный номер

ПО - программное обеспечение

СОК - сертификат открытого ключа

СОК УЦ - сертификат открытого ключа удостоверяющего центра

УЦ - удостоверяющий центр

ЭЦП - электронная цифровая подпись

Способ защиты товаров от подделки с определением их подлинности преимущественно посредством нанесения на упаковку этикетки, содержащей RFID-метку и QR-код для дублированного хранения в них информации о товаре и о производителе, которую формируют на основе асимметричного шифрования: первую электронную цифровую подпись на основе информации о производителе и секретных ключей, а также вторую электронную цифровую подпись на основе информации о товаре и секретных ключей, предназначенных для проверки подлинности товара, при считывании данных с этикетки с помощью мобильного устройства вычисляют хэш из первой электронной цифровой подписи с помощью открытого ключа, сравнивают полученный хэш с хэшем, хранящимся в базе данных мобильного устройства, и определяют подлинность производителя, с помощью мобильного устройства вычисляют хэш из второй электронной цифровой подписи с помощью открытого ключа, сравнивают полученный хэш с хэшем, хранящимся в базе данных мобильного устройства, и определяют подлинность товара.