Система защиты информации от несанкционированного доступа

Иллюстрации

Показать всеИзобретение относится к области систем защиты информации. Технический результат заключается в повышении степени защиты от несанкционированного доступа. Система защиты от несанкционированного доступа содержит автоматизированные рабочие места (АРМ) с системой защиты информации (СЗИ), АРМ пользователей, блок защиты администратора безопасности информации (АБИ), функциональный сервер, сервер контроллера домена (СКД), АРМ АБИ, средства криптографической защиты информации (СКЗИ), межсетевые экраны (МСЭ), причем СКД состоит из сервера безопасности, базы данных сервера безопасности, устройства криптографической защиты информации по протоколу Ethernet, устройства криптографической защиты информации по протоколу IP, аппаратно-программного модуля доверенной загрузки (АПМДЗ), блока управления разграничением доступа. 3 з.п. ф-лы, 12 ил.

Реферат

Изобретение относится к электротехнике, а именно к техническим средствам защиты от несанкционированного доступа к информации в автоматизированных системах (АС), и в едином информационном пространстве (ЕИП)1 (1 Указ Президента РФ №1390 от 01.07.94 г. «Концепция формирования и развития единого информационного пространства России и соответствующих государственных информационных ресурсов»), и может быть использовано для обработки конфиденциальной информации.

Известна система защиты от несанкционированного доступа к информации, содержащей конфиденциальные сведения, (RU 2443017, кл. G06F 21/22, G06F 12/14, 2012 г.). Система включает множество автоматизированных рабочих мест (АРМ) пользователей и функциональных серверов, по крайней мере, одно АРМ администратора безопасности информации (АБИ) и сервер-контроллер домена в компьютерной сети, которые соединены друг с другом по сетевой магистрали, множество систем защиты информации пользователя от несанкционированного доступа, каждая из которых содержит соответствующие агенты безопасности2 (2 Агент безопасности - блок, отвечающий за автоматическое обнаружение и регистрацию событий информационной безопасности в реальном масштабе времени, уведомляет о таких событиях администратора безопасности. Может функционировать автономно, автоматически предупреждать о нарушении, блокировать работу на время восстановления соединения или действовать по заложенному алгоритму.) и систему разделения доступа пользователя, соединенные с шиной управления и обмена данными соответствующего АРМ пользователя или функционального сервера. Систему защиты информации администратора от несанкционированного доступа, содержащую агент-администратор безопасности и систему разделения доступа администратора безопасности, соединенные с шиной управления и обмена данными соответствующего АРМ администратора безопасности информации, а также сервер безопасности и базу данных безопасности, подключенные к шине управления и обмена данными сервера-контроллера домена, при этом АРМ и функциональные серверы, сервер-контроллер домена и АРМ администратора безопасности информации содержат установленные на них аппаратно-программные модули доверенной загрузки (АПМДЗ), устройства криптографической защиты информации, передаваемой по локальной вычислительной сети по протоколу Ethernet, и устройства криптографической защиты информации, передаваемой по протоколу IP, которые подключены к шинам управления и обмена данными соответствующих АРМ и функциональных серверов, сервер-контроллера домена и АРМ администратора безопасности, все устройства криптографической защиты информации, передаваемой по локальной вычислительной сети по протоколу Ethernet3 (3 Ethernet - протокол, определяющий проводные соединения и электрические сигналы на физическом уровне, формат кадров и протоколы управления доступом к среде на канальном уровне ЭМВОС.), и устройства криптографической защиты информации, передаваемой по протоколу IP4 (4 IP - протокол, обеспечивающий передачу блоков данных (дейтаграмм), от отправителя к получателю.), соединены друг с другом по сетевой магистрали причем, по крайней мере, одно АРМ содержит установленные на него и подключенные к его шине управления и обмена данными аппаратно-программный модуль доверенной загрузки, осуществляющий шифрование носителей информации, подключаемых по интерфейсу USB (АПМДЗ с USB5) (5 USB - последовательный интерфейс подключения периферийных устройств.),и аппаратно-программный модуль доверенной загрузки, вырабатывающий и проверяющий электронную цифровую подпись (АПМДЗ с ЭЦП6) (6 ЭЦП - информация в электронной форме, используемая для определения лица, подписавшего информацию.).

Недостатком данного аналога, является относительно низкий уровень защиты системы, который проявляется в случае компрометации пароля или кражи смарткарты.

Известна также система защиты информации от несанкционированного доступа к информации, содержащей конфиденциальные сведения (RU 2504835, кл. G06F 21/62, G06F 12/14, G06F 21/31 2014 г.). Система содержит множество АРМ пользователей и функциональных серверов, по крайней мере, одно АРМ АБИ и сервер-контроллер домена в компьютерной сети, которые соединены друг с другом по сетевой магистрали. Система включает множество систем защиты информации пользователя от несанкционированного доступа, каждая из которых содержит соответствующие агенты безопасности и систему разделения доступа пользователя, соединенные с шиной управления и обмена данными соответствующего АРМ пользователя или функционального сервера. Систему защиты информации администратора от несанкционированного доступа, входящая в ее состав, содержащая агент-администратор безопасности и систему разделения доступа администратора безопасности, соединенные с шиной управления и обмена данными соответствующего АРМ администратора безопасности информации. Также Система содержит сервер безопасности и базу данных безопасности, подключенные к шине управления и обмена данными сервер-контроллера домена. АРМ пользователей и функциональные серверы, сервер-контроллер домена и АРМ администратора безопасности информации содержат установленные на них аппаратно-программные модули доверенной загрузки, устройства криптографической защиты информации, передаваемой по локальной вычислительной сети по протоколу Ethernet, и устройства криптографической защиты информации, передаваемой по протоколу IP, которые подключены к шинам управления и обмена данными соответствующих автоматизированных рабочих мест и функциональных серверов, сервер-контроллер домена и АРМ администратора безопасности. Все устройства криптографической защиты информации, передаваемой по локальной вычислительной сети по протоколу Ethernet, и устройства криптографической защиты информации, передаваемой по протоколу IP, соединены друг с другом по сетевой магистрали. По крайней мере одно АРМ пользователя содержит установленные на него и подключенные к его шине управления и обмена данными АПМДЗ с USB, АПМДЗ с ЭЦП. АРМ пользователей и АРМ АБИ содержат средства усиленной аутентификации, которые подключены соответственно к шинам управления и обмена данными АРМ пользователей и к шинам управления и обмена данными АРМ АБИ. Каждая система защиты информации пользователя от несанкционированного доступа и система защиты информации администратора от несанкционированного доступа содержат соответствующую базу данных средств усиленной аутентификации пользователя и базу данных средств усиленной аутентификации администратора безопасности, соединенные соответственно с шиной управления и обмена данными соответствующего АРМ пользователя или функционального сервера и с шиной управления и обмена данными АРМ АБИ. Кроме того, сетевая магистраль имеет, по крайней мере, один разрыв, с каждой стороны которого включено по одному средству криптографической защиты информации (СКЗИ), передаваемой по открытым каналам связи через неконтролируемую территорию.

Недостатком данного аналога является также относительно низкий уровень защищенности системы доступа при обмене с внешними системами защиты информации, использующими отличающиеся классификации мандатных меток.

Наиболее близкой по своей технической сущности к заявленной является система защиты информации от несанкционированного доступа, по патенту (RU 2571372, кл. G06F 21/00, G06F 12/14, 2015 г). Система содержит множество АРМ пользователей и функциональных серверов, по крайней мере, одно АРМ АБИ и сервер-контроллер домена в компьютерной сети, соединенные друг с другом по сетевой магистрали. Система также включает множество систем защиты информации пользователя от несанкционированного доступа, каждая из которых содержит соответствующие агенты безопасности и систему разделения доступа пользователя, соединенные с шиной управления и обмена данными соответствующего автоматизированного рабочего места пользователя или функционального сервера. Система включает систему защиты информации администратора от несанкционированного доступа, содержащую агент-администратор безопасности и систему разделения доступа администратора безопасности, соединенные с шиной управления и обмена данными соответствующего автоматизированного рабочего места администратора безопасности информации. Также в систему входит сервер безопасности и база данных безопасности, подключенные к шине управления и обмена данными сервера-контроллера домена (СКД). АРМ и функциональные серверы, сервер-контроллер домена и автоматизированное рабочее место администратора безопасности информации содержат установленные на них аппаратно-программные модули доверенной загрузки, систему обмена с внешними системами защиты информации, устройства криптографической защиты информации, передаваемой по локальной вычислительной сети по протоколу Ethernet, и устройства криптографической защиты информации, передаваемой по протоколу IP подключены к шинам управления и обмена данными соответствующих автоматизированных рабочих мест и функциональных серверов, сервер-контроллера домена и автоматизированного рабочего места администратора безопасности. Все устройства криптографической защиты информации, передаваемой по локальной вычислительной сети по протоколу Ethernet, и устройства защиты информации, передаваемой по протоколу IP, соединены друг с другом по сетевой магистрали. По крайней мере одно автоматизированное рабочее место содержит установленные на него и подключенные к его шине управления и обмена данными аппаратно-программный модуль доверенной загрузки, осуществляющий шифрование носителей информации, подключаемых по интерфейсу USB, и аппаратно-программный модуль доверенной загрузки, вырабатывающий и проверяющий электронную цифровую подпись. АРМ пользователей и АРМ администраторов безопасности информации содержат средства усиленной аутентификации, которые подключены соответственно к шинам управления и обмена данными автоматизированных рабочих мест и к шинам управления и обмена данными автоматизированных рабочих мест администраторов безопасности информации. Каждая система защиты информации пользователя от несанкционированного доступа и система защиты информации администратора от несанкционированного доступа содержат соответствующую базу данных средств усиленной аутентификации пользователя и базу данных средств усиленной аутентификации администратора безопасности, соединенные соответственно с шиной управления и обмена данными соответствующего автоматизированного рабочего места пользователя или функционального сервера и с шиной управления и обмена данными автоматизированного рабочего места администратора безопасности информации. Сетевая магистраль имеет, по крайней мере, один разрыв, с каждой стороны которого включено по одному средству криптографической защиты информации, передаваемой по открытым каналам связи через неконтролируемую территорию. АРМ пользователей и функциональные сервера содержат системы обмена с внешними системами защиты информации, которые подключены соответственно к шинам управления и обмена данными автоматизированных рабочих мест и к шинам управления и обмена данными функциональных серверов.

Однако, ближайший аналог: система защиты информации от несанкционированного доступа имеет также низкий уровень защиты АРМ от распределенных сетевых атак отказа в обслуживании. Кроме того, недостатком известной системы является относительно низкая защищенность информации, передаваемой сторонним абонентам, использующим ролевые модели доступа, присущие современным автоматизированным системам.

Целью изобретения является разработка системы защиты информации от несанкционированного доступа, обеспечивающей более высокую защиту от несанкционированного доступа при реализации распределенных сетевых атак отказа в обслуживании на АРМ системы, а также при передаче информации абонентам, использующим ролевую модель доступа.

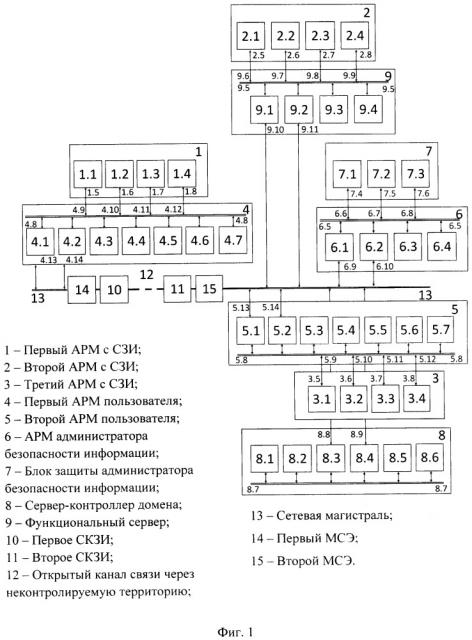

Поставленная цель достигается тем, что известная системе защиты информации от несанкционированного доступа (см. фиг. 1), включающая совокупность АРМ, содержащая первое АРМ с СЗИ 1, второе АРМ с СЗИ 2 и третье АРМ с СЗИ 3, первое АРМ пользователя 4, второе АРМ пользователя 5, блок защиты АБИ 7, функциональный сервер 9, СКД 8, АРМ АБИ 6, первое СКЗИ 10 и второе СКЗИ 11, связанных друг с другом по открытому каналу через неконтролируемую территорию 12, причем первый 1.5, второй 1.6, третий 1.7 и четвертый 1.8 входы/выходы первого АРМ с СЗИ 1 подключены соответственно к первому 4.9, второму 4.10, третьему 4.11 и четвертому 4.12 входам/выходам АРМ 4, а пятый 4.13 и шестой 4.14 входы/выходы АРМ 4 подключены к сетевой магистрали 13, кроме того первый 2.5, второй 2.6, третий 2.7 и четвертый 2.8 входы/выходы второго АРМ с СЗИ 2 подключены соответственно к первому 9.6, второму 9.7, третьему 9.8 и четвертому 9.9 входам/выходам функционального сервера 9, пятый 9.10 и шестой 9.11 входы/выходы которого подключены к сетевой магистрали 13, первый 7.4, второй 7.5 и третий 7.6 входы/выходы системы защиты АБИ 7 подключены соответственно к первому 6.6, второму 6.7 и третьему 6.8 входам/выходам АРМ АБИ 6, четвертый 6.9 и пятый 6.10 входы/выходы которого подключены к сетевой магистрали 13, первый 8.8 и второй 8.9 входы/выходы СКД 8 подключены к сетевой магистрали 13, первый 5.13 и второй 5.14 выходы АРМ 5 подключены к сетевой магистрали 13, а третий 5.9, четвертый 5.10, пятый 5.11 и шестой 5.12 входы/выходы АРМ 5 подключены соответственно к первому 3.5, второму 3.6, третьему 3.7 и четвертому 3.8 входам/выходам АРМ с СЗИЗ, в которую дополнительно в сетевую магистраль 13 перед входом первого СКЗИ 10 включен первый межсетевой экран МСЭ 14, а второй МСЭ 15 подключен к сетевой магистрали 13 после второго СКЗИ 11, причем СКД 8 состоит из сервера безопасности 8.1, базы данных сервера безопасности 8.2, устройства криптографической защиты информации по протоколу Ethernet 8.3, устройства криптографической защиты информации по протоколу IP 8.4, аппаратно-программного модуля доверенной загрузки (АПМДЗ) 8.5, блока управления разграничением доступа 8.6, входы/выходы которых подключены к шине 8.7 управления и обмена данными СКД, а входы/выходы устройства криптографической защиты информации по протоколу Ethernet 8.3 и устройство криптографической защиты информации по протоколу IP 8.4 являются первым и вторым выходом СКД 8.

Первый АРМ пользователя 4 состоит из устройства криптографической защиты информации по протоколу Ethernet 4.1, устройства криптографической защиты информации по протоколу IP 4.2, АПМДЗ 4.3, АПМДЗ с использованием шифрования носителей информации, подключаемых по интерфейсу USB (АПМДЗ с USB) 4.4, АПМДЗ с вырабатыванием и проверкой электронной цифровой подписи (АПМДЗ с ЭЦП) 4.5, средство 4.6 усиленной аутентификации, блок 4.7 обмена с внешними системами защиты информации входы/выходы которых подключены к шине 4.8 управления и обмена данными АРМ, причем входы/выходы 4.13, 4.14 являются первым и вторым входами/выходами первого АРМ 4, а его третий 4.9, четвертый 4.10, пятый 4.11 и шестой 4.12 входы/выходы подключены к шине 4.8 управления и обмена данными АРМ.

Второе АРМ пользователя 5 состоит из устройства криптографической защиты информации по протоколу Ethernet 5.1, устройства криптографической защиты информации по протоколу IP 5.2, АПМДЗ 5.3, АПМДЗ с USB 5.4, АПМДЗ с ЭЦП 5.5, средство усиленной аутентификации 5.6, блок 5.7 обмена с внешними системами защиты информации входы/выходы которых подключены к шине управления и обмена данными 5.8, причем входы/выходы 5.13, 5.14 являются первым и вторым входами/выходами второго АРМ пользователя 5, а его третий 5.9, четвертый 5.10, пятый 5.11 и шестой 5.12 входы/выходы подключены к шине управления и обмена данными АРМ 5.8.

АРМ АБИ 6 состоит из устройства криптографической защиты информации по протоколу Ethernet 6.1, устройства криптографической защиты информации по протоколу IP 6.2, АПМДЗ 6.3, средства усиленной аутентификации 6.4, входы/выходы которых подключены к шине управления и обмена данными 6.5, причем входы/выходы 6.9, 6.10 являются первым и вторым входами/выходами АРМ АБИ6, а его третий 6.6, четвертый 6.7 и пятый 6.8 входы/выходы являются соответственно первым 7.4 вторым 7.5 и третьим 7.6 входами/выходами блока защиты АБИ 7.

Благодаря указанной новой совокупности существенных признаков в заявленной системе обеспечивается структура единой системы разграничения доступа. Единая система выражает дискреционную и мандатную модели средствами ролевой модели разграничения доступа, которая обеспечивает высокий уровень защищенности системы, при компрометации пароля или кражи смарткарты, при обмене с внешними системами защиты информации, использующими отличающиеся классификации мандатных меток и модели доступа, в случае распределенных сетевых атак отказа в обслуживании.

Заявленная система поясняется чертежами, на которых показано:

на фиг. 1 - представлена структурная схема заявленной системы защиты информации от несанкционированного доступа;

на фиг. 2 - представлена схема первого автоматизированного рабочего места с системой защиты информации;

на фиг. 3 - представлена схема второго автоматизированного рабочего места с системой защиты информации;

на фиг. 4 - представлена схема третьего автоматизированного рабочего места с системой защиты информации;

на фиг. 5 - представлена схема первого автоматизированного рабочего места;

на фиг. 6 - представлена схема второго автоматизированного рабочего места;

на фиг. 7 - представлена схема автоматизированного рабочего места администратора безопасности информации;

на фиг. 8 - представлена схема блока защиты администратора безопасности информации;

на фиг. 9 - представлена схема сервер-контроллера домена;

на фиг. 10 - представлена схема функционального сервера;

на фиг. 11 - представлена схема подключения устройств к сетевой магистрали.

на фиг. 12 - представлена диаграмма зависимости вероятности несанкционированного доступа от количества сущностей модели управления доступом.

Заявленная система, показанная на см. фиг. 1, состоит из совокупности АРМ: первого АРМ с СЗИ 1, второго АРМ с СЗИ 2 и третьего АРМ с СЗИ 3, первого АРМ пользователя 4, второго АРМ пользователя 5, блока защиты АБИ 7, функционального сервера 9, СКД 8, АРМ АБИ 6, первого СКЗИ 10 и второго СКИЗ 11, связанных друг с другом по открытому каналу через неконтролируемую территорию 12. Первый 1.5, второй 1.6, третий 1.7 и четвертый 1.8 входы/выходы первого АРМ с СЗИ 1 подключены соответственно к первому 4.9, второму 4.10, третьему 4.11 и четвертому 4.12 входу/выходу АРМ 4. Пятый 4.13 и шестой 4.14 входы/выходы АРМ 4 подключены к сетевой магистрали 13. Первый 2.5, второй 2.6, третий 2.7 и четвертый 2.8 входы/выходы второго АРМ с СЗИ 2 подключены соответственно к первому 9.6, второму 9.7, третьему 9.8 и четвертому 9.9 входу/выходу функционального сервера 9, а пятый 9.10 и шестой 9.11 входы/выходы которого подключены к сетевой магистрали 13. Первый 7.4, второй 7.5 и третий 7.6 входы/выходы блока защиты АБИ 7 подключены соответственно к первому 6.6, второму 6.7 и третьему 6.8 входу/выходу АРМ АБИ 6, четвертый 6.9 и пятый 6.10 входы/выходы которого подключены к сетевой магистрали 13. Первый 8.8 и второй 8.9 входы/выходы СКД 8 подключены к сетевой магистрали 13. Первый 5.13 и второй 5.14 выходы АРМ пользователя 5 подключены к сетевой магистрали 13, а третий 5.9, четвертый 5.10, пятый 5.11 и шестой 5.12 входы/выходы АРМ 5 подключены соответственно к первому 3.5, второму 3.6, третьему 3.7 и четвертому 3.8 входу/выходу АРМ с СЗИ 3. Дополнительно в сетевую магистраль 13 перед входом первого СКЗИ 10 включен первый межсетевой экран (МСЭ) 14. Второй МСЭ 15 подключен к сетевой магистрали 13 после второго СКЗИ 11. СКД 8 состоит из сервера безопасности 8.1, базы данных сервера безопасности 8.2, устройства криптографической защиты информации, передаваемой по протоколу Ethernet 8.3, устройства криптографической защиты информации, передаваемой по протоколу IP 8.4, АПМДЗ 8.5, блока управления разграничением доступа 8.6, входы/выходы которых подключены к шине управления и обмена данными СКД 8.7. Входы/выходы устройства криптографической защиты информации по протоколу Ethernet 8.3 и устройства криптографической защиты информации по протоколу IP 8.4 являются первым и вторым выходом СКД 8.

Система защиты информации от несанкционированного доступа к конфиденциальной информации (см. фиг. 1), предназначена для организации защищенного обмена между информационными процессами в ЕИП содержит совокупность АРМ с СЗИ 1, АРМ с СЗИ 2, и АРМ с СЗИ 3, связанную шиной управления и обмена данными с АРМ пользователя 4, АРМ пользователя 5 и функциональными серверами 9 в компьютерной сети, соединенные друг с другом по сетевой магистрали 13, к которой подключен сервер-контроллер 8 домена. Система содержит также, по крайней мере, одно АРМ АБИ 6, подключенное к сетевой магистрали 13, имеющее внутреннюю шину 6.5 управления и обмена данными, и, по крайней мере, один блок 7 защиты АБИ.

Первое АРМ с СЗИ 1 (см. фиг. 2) предназначено для оперативного управления информационно-вычислительными потребностями, реализации обеспечивающей информационной технологии, простоты доступа к информации, ее защиты от несанкционированного доступа на рабочем месте пользователя, обработки критически важной информации, оно состоит из агента безопасности 1.1., схемы разделения доступа пользователя 1.2, базы данных средств усиленного аудит 1.3, базы данных обмена с внешними системами защиты информации 1.4, причем его первый 1.5, второй 1.6, третий 1.7 и четвертый 1.8 входы/выходы, подключены, соответственно, к третьему 4.9, четвертому 4.10, пятому 4.11 и шестому 4.12 входам/выходам АРМ 4

Второе АРМ с СЗИ 2 (см. фиг. 3) предназначено для оперативного управления информационно-вычислительными потребностями, реализации обеспечивающей информационной технологии, простоты доступа к информации, ее защиты от несанкционированного доступа на рабочем месте пользователя, обработки критически важной информации, оно состоит из агента безопасности 2.1., схемы разделения доступа пользователя 2.2, базы данных средств усиленного аудит 2.3, базы данных обмена с внешними системами защиты информации 2.4, причем его первый 2.5, второй 2.6, третий 2.7 и четвертый 2.8 входы/выходы, подключены, соответственно, к третьему 9.6, четвертому 9.7, пятому 9.8 и шестому 9.9 входам/выходам функционального сервера 9

Третье автоматизированное рабочее место 3 с системой защиты информации (см. фиг. 4) предназначено для оперативного управления информационно-вычислительными потребностями, реализации обеспечивающей информационной технологии, простоты доступа к информации, ее защиты от несанкционированного доступа на рабочем месте пользователя, обработки критически важной информации, оно состоит из агента безопасности 3.1., схемы разделения доступа пользователя 3.2, базы данных средств усиленного аудит 3.3, базы данных обмена с внешними системами защиты информации 3.4, причем его первый 3.5, второй 3.6, третий 3.7 и четвертый 3.8 входы/выходы, подключены, соответственно, к третьему 5.9, четвертому 5.10, пятому 5.11 и шестому 5.12 входам/выходам функционального сервера 9

Первое автоматизированное рабочее место 4 пользователя (см. фиг. 5) предназначено для оперативного управления информационно-вычислительными потребностями, реализации обеспечивающей информационной технологии, простоты доступа к информации, ее защиты от несанкционированного доступа на рабочем месте пользователя. Оно состоит из устройства 4.1 криптографической защиты информации, передаваемой по локальной вычислительной сети по протоколу Ethernet, устройства 4.2 криптографической защиты информации, передаваемой по локальной вычислительной сети по протоколу IP, аппаратно-программного модуля доверенной загрузки 4.3, АПМДЗ, осуществляющего шифрование носителей информации, подключаемых по интерфейсу USB 4.4, АПМДЗ, вырабатывающий и проверяющий электронную цифровую подпись 4.5, средства усиленной аутентификации 4.6, средства обмена с внешними системами защиты информации 4.7, шины управления и обмена данными АРМ 4.8, причем его первый 4.13 и второй 4.14 входы/выходы подключены к сетевой магистрали 13, а его третий 4.9, четвертый 4.10, пятый 4.11 и шестой 4.12 входы/выходы подключены к шине управления и обмена данными АРМ 4.8.

Второе АРМ пользователя 5 (см. фиг. 6) предназначено для оперативного управления информационно-вычислительными потребностями, реализации обеспечивающей информационной технологии, простоты доступа к информации, ее защиты от несанкционированного доступа на рабочем месте пользователя. Оно состоит из устройства 5.1 криптографической защиты информации, передаваемой по локальной вычислительной сети по протоколу Ethernet, устройства 5.2 криптографической защиты информации, передаваемой по локальной вычислительной сети по протоколу IP, АПМДЗ 5.3, АПМДЗ с USB 5.4, АПМДЗ с ЭЦП 5.5, средства усиленной аутентификации 5.6, средства обмена с внешними системами защиты информации 5.7, шины управления и обмена данными АРМ 5.8, причем его первый 5.13 и второй 5.14 входы/выходы подключены к сетевой магистрали 13, а его третий 5.9, четвертый 5.10, пятый 5.11 и шестой 5.12 входы/выходы подключены к шине управления и обмена данными АРМ 5.8.

АРМ АБИ 6 (см. фиг. 7) предназначено для централизованного администрирования автоматизированных систем: управления защищаемыми ресурсами, управления доступом пользователей к системе (аудит действий пользователей в системе), проведения контроля целостности на управляемых устройствах, тестирования средств защиты информации на управляемых устройствах, резервное копирование и восстановление информации, формирование журнала регистрации событий информационной безопасности, предотвращения несанкционированного доступа к защищаемым информационным ресурсам и устройствам. Оно состоит из устройства 6.1 криптографической защиты информации, передаваемой по локальной вычислительной сети по протоколу Ethernet, устройства 6.2 криптографической защиты информации, передаваемой по локальной вычислительной сети по протоколу IP, АПМДЗ 6.3, средства усиленной аутентификации 6.4, шины управления и обмена данными 6.5 причем его первый 6.9, второй, 6.10 входы/выходы подключены к сетевой магистрали 13, а его третий 6.6, четвертый 6.7 и пятый 6.8 подключены соответственно к первому 7.4, второму, 7.5 и третьему 7.6 входу/выходу блока защиты 7 АБИ.

Блок защиты 7 АБИ (см. фиг. 8) предназначен для обеспечения безопасного функционирования АРМ 6 АБИ, разграничения доступа к ресурсам АС, усиленной аутентификации администратора безопасности, он состоит из агента администратора безопасности 7.1, схемы 7.2 разграничения доступа администратора безопасности, базы 7.3 данных средств усиленной аутентификации администратора безопасности, причем его первый 7.4, второй 7.5 и третий 7.6 входы/выходы подключены соответственно к третьему 6.6, четвертому 6.7 и пятому 6.8 входу/выходу АРМ 6 АБИ.

Сервер-контроллер 8 домена (см. фиг. 9) предназначен для обеспечения бесперебойной работы критически важных сервисов аутентификации и авторизации и постоянно находятся в работе. Он состоит из сервера 8.1 безопасности, базы данных 8.2 сервера безопасности, устройства 8.3 криптографической защиты информации, передаваемой по локальной вычислительной сети по протоколу Ethernet, устройства 8.4 криптографической защиты информации, передаваемой по локальной вычислительной сети по протоколу IP, АПМДЗ 8.5, системы 8.6 управления разграничением доступа, шины 8.7 управления и обмен данными причем его первый 8.8 и второй 8.9 выходы/выходы подключены к сетевой магистрали 13.

Функциональный 9 сервер (см. фиг. 10) предназначен для организации обмена с удаленными с системами защиты информации, он состоит из устройства 9.1 криптографической защиты информации, передаваемой по локальной вычислительной сети по протоколу Ethernet, устройства 9.2 криптографической защиты информации, передаваемой по локальной вычислительной сети по протоколу IP, АПМДЗ 9.3, средства 9.4 обмена с внешними системами защиты информации, шины 9.5 управления и обмены данным, причем его первый 9.10 и второй 9.11 входы/выходы подключены к сетевой магистрали 13, а третий 9.6, четвертый 9.7, пятый 9.8 и шестой 9.9.подключены соответственно к первому 2.5, второму 2.6, третьему 2.7 и четвертому 2.8 входу/выходу второго АРМ с СЗИ 2.

Сетевая 13 магистраль (см. фиг. 11) предназначена для обмена информацией между всеми устройствами локальной вычислительной сети, в том числе через неконтролируемую территорию по открытым каналам связи. В сетевую магистраль, в местах разрыва и придачи информации по открытым 12 каналам связи через неконтролируемую территорию с каждой стороны после разрыва подключены первое 10 и второе 11 средство криптографической защиты информации, затем, последовательно первый МСЭ 14 и второй МСЭ 15.

В состав системы защиты могут быть включены несколько АРМ 6 АБИ и несколько соответственно соединенных с их шинами 6.5 управления и обмена данными агентов администратора 7.1 безопасности, схем 7.2 разграничения доступа администраторов безопасности, баз 7.3 данных средств усиленной аутентификации администратора безопасности. В этом случае каждый из администраторов безопасности информации может оперативно контролировать работу пользователей в сети.

Заявленная система защиты информации от несанкционированного доступа, работает следующим образом.

Входящие в состав АРМ с СЗИ 1, АРМ с СЗИ 2, АРМ с СЗИ 3 агенты 1.1, 2.1, 3.1 безопасности, входящие в состав блоков 7 защиты АБИ от несанкционированного доступа агент-администраторы 7.1 безопасности, а также входящие в состав СКД 8 сервер 8.1 безопасности и база 8.2 данных безопасности образуют систему контроля и управления профилями.

Входящие в состав АРМ с СЗИ 1, АРМ с СЗИ 2, АРМ с СЗИ 3 схемы 1.2, 2.2, 3.2 разделения доступа пользователя, входящие в состав блока 7 защиты АБИ схемы 7.2 разделения доступа администратора безопасности, а также система 8.6 управления разграничением доступа, входящая в состав СКД 8 образуют систему разграничения доступа.

Входящие в состав АРМ с СЗИ 1, АРМ с СЗИ 2, АРМ с СЗИ 3 базы 1.3, 2.3, 3.3 данных средств усиленной аутентификации пользователя, а также входящие в состав блока 7 защиты АБИ базы 7.3 данных средств усиленной аутентификации администратора безопасности образуют систему дополнительной защиты информации.

Система контроля и управления профилями выполняет следующие функции:

управление профилями безопасности пользователей, групп пользователей и компьютеров;

разграничение доступа пользователей к функциям любой программы-файлового менеджера;

определение списка разрешенных для запуска приложений (обеспечение замкнутой программной среды) путем формирования пользовательского меню в программе - файловом менеджере и контроль запуска несанкционированных приложений;

контроль состояния компьютеров в сети, сбор статистики работы (время старта, время непрерывной работы);

контроль сеанса работы интерактивных пользователей и сетевых пользователей, получивших доступ к разделяемым ресурсам;

протоколирование действий администратора безопасности информации и пользователей;

разграничение полномочий администраторов безопасности информации на АРМ 6 АБИ (оператор, администратор);

оповещение администратора безопасности информации о попытках несанкционированного доступа, нарушениях работы комплексной системы защиты информации от несанкционированного доступа и других критических ситуациях в сети.

Система контроля и управления профилями реализует функции по разграничению доступа к приложениям (программам), запускаемым на АРМ пользователя 4, АРМ пользователя 5 и функциональных серверах 9, регистрации событий защиты (аудит), контролю целостности программных файлов и данных, защите от ввода/вывода на отчуждаемый носитель. Входными данными для системы контроля и управления профилями являются: информация о составе зарегистрированных пользователей в центральной базе 8.2 данных сервера безопасности СКД 8 автоматизированной системы (на контроллере домена), записи в системных журналах и журналах безопасности в АРМ пользователя 4, АРМ пользователя 5 или функциональном сервере 9 и команды администратора безопасности информации.

Выходными данными системы контроля и управления профилями являются протоколы действий администраторов на АРМ 6 АБИ и событий-попыток несанкционированного доступа к информации, контроля целостности, работы с внешними носителями в автоматизированной системе, информация о состоянии компьютеров, служб, приложений и настройках политики безопасности.

Система контроля и управления профилями использует объектную идеологию, т.е. вся структура компьютерной сети и управляющая информация представлена в виде объектов управления. Все устройства оперируют с объектами управления. Все объекты управления хранятся в базе 8.2 данных сервера безопасности сервер-контроллера 8 домена.

База 8.2 данных сервера безопасности сервер-контроллера 8 домена содержит основной корневой объект управления, который содержит в себе такие объекты управления, как домены или рабочие группы базовой операционной системы, содержащие в свою очередь такие объекты, как компьютеры, пользовательские приложения, профили пользователей, профили групп пользователей, профили безопасности и устройства (дисководы, порты и т.д.).

Каждый объект управления характеризует основные атрибуты и свой специфический набор дополнительных атрибутов, методов доступа и управления этим объектом управления.

Сервер 8.1 безопасности СКД 8 обеспечивает синхронизацию объектов управления с агентами 1.1, 2.1, 3.1 безопасности, агентами администраторами 7.1 безопасности и другими серверами безопасности: установление логических соединений с агентами 1.1, 2.1, 3.1 безопасности и агентами администраторами 7.1 безопасности, проверку наличия логических соединений с агентами 1.1, 2.1, 3.1 безопасности и агентами администраторами 7.1 безопасности, прием и обработку запросов от агента администратора 7.1 безопасности на добавление исключение объектов управления в базе данных профилей и модификацию их атрибутов, прием и обработку запросов от агентов администраторов 7.1 безопасности на получение профиля пользователя и составе доступных ему приложений, формирование ответов на эти запросы, прием и обработку сообщений от агентов 1.1, 2.1, 3.1 безопасности и агентов администраторов 7.1 безопасности, при появлении событий - попыток несанкционированного доступа к информации в системных журналах агентов 1.1, 2.1, 3.1 безопасности, ведение протокола действий администраторов безопасности на АРМ 6 АБИ в части контроля и управления профилями.

Между сервером 8.1 безопасности СКД 8, агентами 1.1, 2.1, 3.1 безопасности и агентами администраторами 7.1 безопасности устанавливаются логические соединения. Каждое установленное логическое соединение имеет свой идентификатор, что позволяет серверу 8.1 безопасности определять, с какими агентами 1.1, 2.1, 3.1 безопасности или агентами администраторами 7.1 безопасности производится обмен информацией. При успешном установлении соединением ему присваивается идентификатор, а агентам 1.1, 2.1, 3.1 безопасности или агентам администраторам 7.1 безопасности посылается соответствующее сообщение.

Сервер 8.1 безопасности СКД 8 производит проверку наличия логических соединений с агентами 1.1, 2.1, 3.1 безопасности и агентами администраторами 7.1 безопасности по таймеру. Запрос на разрыв соединения с сервером 8.1 безопасности посылают агенты 1.1, 2.1, 3.1 безопасности или агенты-администраторы 7.1 безопасности. При этом соединение удаляется из базы 8.2 данных сервера безопасности сервер-контроллера 8 домена.

После установления соединения сервер 8.1 безопасности сервер-контроллера 8 домена, агенты 1.1, 2.1, 3.1 безопасности и агенты-администраторы 7.1 безопасности обмениваются сообщениями, содержащими запросы и ответы.

Агенты 1.1, 2.1, 3.1 безопасности посылают серверу 8.1 безопасности сервер-контроллера 8 домена следующие типы запросов: информация о базовой операционной системе, на разрыв соединения, на проверку соединения, на перечисление приложений пользователя, на получение профиля пользователя, на обработку события на компьютере, на получение устройств компьютера, на получение списка файлов для проверки.

При этом агентами 1.1, 2.1, 3.1 безопасности передается информация о компьютере, текущем пользователе и событиях, а сервер 8.1 безопасности сервер-контроллера 8 домена передает агентам 1.1, 2.1, 3.1 безопа