Геотентификация на основе новой структуры сетевого пакета

Иллюстрации

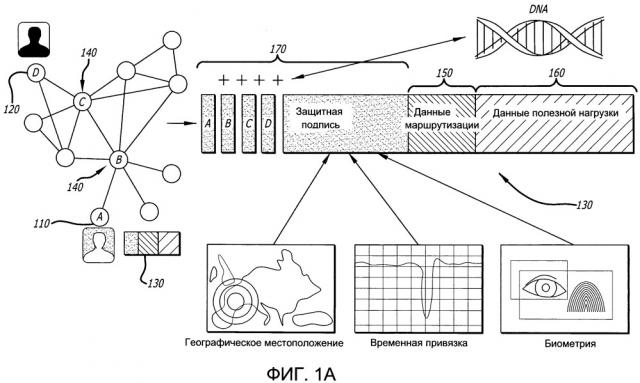

Показать всеИзобретение относится к области радиосвязи. Технический результат заключается в снижении и уменьшении атак по перехвату данных сети и атак типа «отказ в обслуживании». Система для защиты маршрутизации данных содержит сетевой узел-источник, сетевой узел-адресат, один сетевой узел-маршрутизатор, при этом один узел из сетевого узла-источника, сетевого узла-адресата и по меньшей мере одного сетевого узла-маршрутизатора является задействованным сетевым узлом, сетевой узел-источник и сетевой узел-адресат соединены друг с другом через указанный сетевой узел-маршрутизатор, сетевой узел-источник выполнен с возможностью передачи пакета данных в нисходящем направлении к сетевому узлу-адресату через указанный сетевой узел-маршрутизатор, пакет данных содержит часть с заголовком и часть с данными полезной нагрузки, причем часть с заголовком содержит часть с защитной подписью и часть с данными маршрутизации, а часть с защитной подписью содержит информацию о географическом местоположении, относящуюся к одному из указанных сетевых узлов, через которые прошел пакет данных. 2 н. и 32 з.п. ф-лы, 18 ил.

Реферат

ПЕРЕКРЕСТНАЯ ССЫЛКА НА РОДСТВЕННЫЕ ЗАЯВКИ

Данная заявка является частично продолжающей заявкой и испрашивает приоритет по заявке на патент США сер. №13/114013, поданной 23 мая 2011, которая является частично продолжающей заявкой и испрашивает приоритет по заявке на патент США сер. №12/130880, поданной 30 мая 2008, обе из которых во всей своей полноте включены в данный документ посредством ссылки. Данная заявка относится к заявке на патент США сер. №13/073,830, поданной 28 марта 2011, и заявке на патент США сер. №12/949404, поданной 18 ноября 2010, обе из которых тем самым во всей своей полноте включены в данный документ посредством ссылки.

УРОВЕНЬ ТЕХНИКИ

Настоящее раскрытие относится к геотентификации (geothentication). В частности оно относится к геотентификации на основе новой структуры сетевого пакета.

На сегодняшний день объекты нападения множества крупномасштабных кибератак вынуждены не только восстанавливаться от причиненного ущерба, но также лишены возможности препятствовать нанесению дальнейших повреждений через ответные меры, или по иным обстоятельствам по причине отсутствия четкой отслеживаемости источника атаки и, как следствие, зачастую отсутствия полномочий на ответные действия. Если мотивы атак неясны, то в дальнейшем маловероятно, что пострадавший сможет сказать, была ли атака простым проявлением вандализма, целенаправленным воровством или в большей степени вредоносным действием, угрожающим национальной безопасности. Соответственно любая система, которая поможет отказывать в доступе к сети злоумышленникам и/или предоставит отслеживаемые данные для помощи в идентификации источника, окажется очень полезной для снижения и уменьшения атак по перехвату данных сети и атак типа «отказ в обслуживании» (DoS).

РАСКРЫТИЕ ИЗОБРЕТЕНИЯ

Настоящее раскрытие относится к способу, системе и устройству для проверки и/или определения географического местоположения сетевых узлов в сети в средах с затуханием для применений защиты сети и киберзащиты. В частности в настоящем раскрытии изложена система, включающая в себя сетевой узел-источник и сетевой узел-адресат. Система дополнительно включает в себя по меньшей мере один сетевой узел-маршрутизатор. В одном или более вариантах осуществления сетевой узел-источник, сетевой узел-адресат и/или по меньшей мере один сетевой узел-маршрутизатор является/являются задействованным сетевым узлом. Дополнительно система включает в себя сетевой узел-источник и сетевой узел-адресат, соединенные друг с другом через по меньшей мере один сетевой узел-маршрутизатор. Кроме того система включает в себя сетевой узел-источник, выполненный с возможностью передачи пакета данных в нисходящем направлении сетевому узлу-адресату через по меньшей мере один сетевой узел-маршрутизатор. В дополнение система включает в себя пакет данных, содержащий часть с заголовком и часть с данными полезной нагрузки. Дополнительно система включает в себя по меньшей мере один задействованный сетевой узел, выполненный с возможностью проверки по меньшей мере одного из указанных сетевых узлов, которые расположены в восходящем направлении от задействованного(ых) сетевого(ых) узла(ов) (то есть от самого себя), посредством анализа части с заголовком и/или части с данными полезной нагрузки указанного пакета данных.

В одном или более вариантах осуществления часть с заголовком содержит часть с защитной подписью и/или часть с данными маршрутизации. По меньшей мере в одном варианте осуществления часть с защитной подписью пакета данных включает в себя информацию о географическом местоположении (например, геометку), относящуюся по меньшей мере к одному из указанных сетевых узлов, через которые прошел пакет данных. Информация о географическом местоположении может быть представлена в различных формах, включающих в себя, но не ограничивающихся этим, формат стандартной «геометки», который известен в уровне техники. Например, информация (например, геометка) о географическом местоположении может включать в себя, но не ограничиваться этим, любое из следующего: координаты географического местоположения (то есть координаты по долготе и широте), время извлечения информации о географическом местоположении, по меньшей мере части данных дискретизированного радиочастотного (RF) сигнала и кодовая информация (например, коды уникальных идентификаторов), извлеченная из по меньшей мере части по меньшей мере некоторых дискретизированных RF-сигналов. В некоторых вариантах осуществления информация о географическом местоположении, относящаяся по меньшей мере к одному сетевому узлу, через который прошел пакет данных, получается посредством приема результирующего сигнала, который передается по меньшей мере от одного источника передачи, при этом результирующий сигнал содержит по меньшей мере один аутентификационный сигнал. По меньшей мере в одном варианте осуществления местоположение указанного(ых) сетевого(ых) узла(ов), через который прошел пакет данных, проверяется посредством сравнения свойств указанного результирующего сигнала, который принимает сетевой узел(ы), через который прошел пакет данных, с ожидаемыми свойствами указанного результирующего сигнала, который должен принять сетевой узел(лы), через который прошел пакет данных, вследствие своего местоположения. В некоторых вариантах осуществления часть с заголовком пакета данных использует заголовок пакета данных Интернет Протокола версии 6 (IPv6). По меньшей мере в одном варианте осуществления информация о географическом местоположении хранится внутри заголовка пакета данных IPv6. В одном или более вариантах осуществления по меньшей мере один источник передачи является спутником, псевдоспутником и/или наземным источником передачи. В некоторых вариантах осуществления спутник является спутником на низкой околоземной орбите (LEO), спутником на средней околоземной орбите (МЕО) и/или спутником на геостационарной околоземной орбите (GEO).

По меньшей мере в одном варианте осуществления информация о географическом местоположении, относящаяся к по меньшей мере одному сетевому узлу, через который прошел пакет данных, определяется из информации для измерения дальности, полученной посредством сигнала, переданного по меньшей мере одним сетевым узлом, через который прошли данные, другому сетевому узлу в проверенном местоположении, и сигнала, принятого по меньшей мере одним сетевым узлом, через который прошли данные, от указанного сетевого узла в проверенном местоположении.

В одном или более вариантах осуществления, когда по меньшей мере один задействованный сетевой узел проверяет любой из указанных сетевых узлов, указанный(ые) задействованный(ые) сетевой(ые) узел(ы) удаляет по меньшей мере часть данных, содержащихся в части с заголовком пакета данных. В некоторых вариантах осуществления, когда по меньшей мере один задействованный сетевой узел проверяет (или аутентифицирует) любой из указанных сетевых узлов, то указанный(ые) задействованный(ые) сетевой(ые) узел(ы) удаляет по меньшей мере часть данных, содержащихся в части с заголовком пакета данных и/или части с данными полезной нагрузки пакета данных. В одном или более вариантах осуществления, когда по меньшей мере один задействованный сетевой узел проверяет любой из указанных сетевых узлов, то указанный(ые) задействованный(ые) сетевой(ые) узел(ы) удаляет по меньшей мере часть данных из заголовка пакета данных IPv6. По меньшей мере в одном варианте осуществления часть с данными маршрутизации пакета данных содержит данные, относящиеся ко всем указанным сетевым узлам, через которые прошел пакет данных. По меньшей мере в одном варианте осуществления часть с данными маршрутизации пакета данных содержит данные, относящиеся к по меньшей мере одному из указанных сетевых узлов, через которые прошел пакет данных.

По меньшей мере в одном варианте осуществления, когда по меньшей мере один задействованный сетевой узел проверяет по меньшей мере один из указанных сетевых узлов, указанный(ые) задействованный(ые) сетевой(ые) узел(ы) добавляет данные к части с заголовком пакета данных относительно указанного(ых) сетевого(ых) узла(ов), который/которые был/были проверен/проверены. В одном или более вариантах осуществления добавленные данные к части с защитной подписью включают в себя информацию (например, геометку) о географическом местоположении, относящуюся к сетевому(ым) узлу(ам), который был проверен. По меньшей мере в одном варианте осуществления данные, которые сетевой узел в восходящем направлении добавляет к пакету данных, могут отличаться от данных, которые сетевой узел в нисходящем направлении может добавить к пакету данных после того, как указанный сетевой узел в нисходящем направлении проверил указанный сетевой узел в восходящем направлении и удалил по меньшей мере часть данных из пакета данных. Например, сетевой узел в восходящем направлении может добавить большой объем данных дискретизированного сигнала к пакету данных, и указанный задействованный сетевой узел в нисходящем направлении может впоследствии заменить данный большой объем данных более малым объемом данных, например, данными, относящимися к информации о географическом местоположении сетевого узла в восходящем направлении, после того, как указанный задействованный сетевой узел в нисходящем направлении проверил указанный сетевой узел в восходящем направлении. Так как более малый объем данных относится к информация о географическом местоположении указанного сетевого узла в восходящем направлении, то эти данные можно рассматривать как более защищенные в отличие от указанного большого объема данных, относящихся к данным дискретизированного сигнала. В некоторых вариантах осуществления по меньшей мере один из указанных задействованных сетевых узлов выполнен с возможностью передачи только пакетов данных, которые указанный(ые) задействованный(ые) сетевой(ые) узел(ы) принимает напрямую от любого из проверенных сетевых узлов. В одном или более вариантах осуществления по меньшей мере один из указанного(ых) задействованного(ых) сетевого(ых) узла(ов) выполнен с возможностью передачи только пакетов данных, которые прошли только через проверенные сетевые узлы (то есть в случае, при котором вся цепочка узлов должна состоять из проверенных сетевых узлов).

В одном или более вариантах осуществления по меньшей мере один узел из указанных задействованных сетевых узлов выполнен с возможностью определения, какие из указанных сетевых узлов являются сетевыми узлами с поддержкой геометок. В некоторых вариантах осуществления по меньшей мере один узел из указанных задействованных сетевых узлов выполнен с возможностью определения, какие узлы из указанных сетевых узлов являются задействованными сетевыми узлами. По меньшей мере в одном варианте осуществления по меньшей мере один узел из указанных задействованных сетевых узлов дополнительно использует принятые сигналы, которые передаются по меньшей мере от одного источника передачи, для проверки по меньшей мере одного узла из указанных сетевых узлов, которые расположены в восходящем направлении от указанного(ых) задействованного(ых) сетевого(ых) узла(ов) (то есть от самого себя). В одном или более вариантах осуществления пакет данных передается от сетевого узла-источника в нисходящем направлении сетевому узлу-адресату только через задействованные сетевые узлы.

По меньшей мере в одном варианте осуществления раскрыт способ проверки (или аутентификации) сетевых узлов в сети. Способ включает в себя этап, на котором передают пакет данных от сетевого узла-источника в нисходящем направлении в сетевой узел-адресат через по меньшей мере один сетевой узел-маршрутизатор. В одном или более вариантах осуществления пакет данных содержит часть с заголовком и часть с данными полезной нагрузки. Способ дополнительно включает в себя этап, на котором проверяют, посредством по меньшей мере одного задействованного сетевого узла, по меньшей мере один узел из указанных сетевых узлов, которые расположены в восходящем направлении от указанного(ых) задействованного(ых) сетевого(ых) узла(ов) (то есть от самого себя), посредством анализа по меньшей мере некоторой части указанной части с заголовком и/или указанной части с данными полезной нагрузки пакета данных. По меньшей мере в одном варианте осуществления по меньшей мере один задействованный сетевой узел является указанным сетевым узлом-источником, указанным сетевым узлом-адресатом и/или указанным по меньшей мере одним сетевым узлом-маршрутизатором.

По меньшей мере в одном варианте осуществления часть с заголовком содержит информацию о географическом местоположении для по меньшей мере одного сетевого узла в виде по меньшей мере одной геометки (или геосертификата), которая добавлена к по меньшей мере одному пакету данных. В некоторых вариантах осуществления пакет данных может маршрутизироваться только через узлы, которые являются узлами с поддержкой геометок (то есть сетевые узлы, которые выполнены с возможностью помечания пакетов данных информацией о географическом местоположении). В некоторых вариантах осуществления по меньшей мере один пакет данных маршрутизируется только через узлы с поддержкой геометок (то есть сетевые узлы, которые выполнены с возможностью помечания пакетов данных информацией о географическом местоположении), которые не составляют наиболее прямой путь.

В одном или более вариантах осуществления пакет данных маршрутизируется через указанные сетевые узлы посредством использования способа туннелирования. По меньшей мере в одном варианте осуществления для способа туннелирования, когда по меньшей мере один пакет данных проходит через по меньшей мере один незадействованный сетевой узел (то есть сетевой узел, который выполнен без возможности снабжения пакетов данных геометками в виде информации о географическом местоположении и без возможности проверки других сетевых узлов или своей собственной информации о географическом местоположении), то задействованный сетевой узел шифрует пакет данных на одном конце незадействованного сетевого пути. По меньшей мере в одном варианте осуществления пакет(ы) данных, проходящий через незадействованный(ые) сетевой(ые) узел(ы), дешифруется на другом конце незадействованного сетевого пути другим задействованным сетевым узлом. По меньшей мере в одном варианте осуществления по меньшей мере один пакет данных, проходящий через по меньшей мере один незадействованный сетевой узел, не дешифруется, пока он не прибудет в свой сетевой узел-адресат (то есть сетевой узел, в который маршрутизируются данные).

В некоторых вариантах осуществления информация, содержащаяся в части с заголовком (например, части с защитной подписью) пакетов данных, может продолжать наращиваться в размере во время того, как пакет данных проходит через сетевые узлы, пока пакет данных не достигнет своего сетевого узла-адресата, в котором он может быть проверен (или аутентифицирован), если сетевой узел-адресат является задействованным сетевым узлом. В некоторых вариантах осуществления задействованный сетевой узел в нисходящем направлении может использоваться для проверки (или аутентификации) сетевого узла в восходящем направлении, и затем указанный задействованный сетевой узел в нисходящем направлении может удалить проверенную (или аутентифицированную) информацию из заголовка пакета данных. По меньшей мере в одном варианте осуществления сетевой узел в восходящем направлении может быть проверен (или аутентифицирован) задействованным сетевым узлом в нисходящем направлении посредством просмотра защитной подписи сетевого узла в восходящем направлении, которая содержится в пакете данных. По меньшей мере в одном варианте осуществления задействованный сетевой узел, который проверяет сетевой узел в восходящем направлении, может добавить информацию к заголовку пакета данных, указывающую, что задействованный сетевой узел проверил (или аутентифицировал) сетевой узел в восходящем направлении.

По меньшей мере в одном варианте осуществления задействованный сетевой узел, который проверяет сетевой узел в восходящем направлении, может добавить информацию к заголовку пакета данных, указывающую то, что задействованный сетевой узел проверил путь в восходящем направлении (то есть путь, расположенный в восходящем направлении по отношению к задействованному сетевому узлу, который пролегает по меньшей мере между двумя сетевыми узлами). По меньшей мере в одном варианте осуществления защитная подпись по меньшей мере одного сетевого узла в восходящем направлении по меньшей мере частично содержит по меньшей мере одну геометку, которая представляет собой географическое местоположение сетевого(ых) узла(ов) в восходящем направлении. В некоторых вариантах осуществления, когда пакет данных проходит по сетевому пути, содержащему по меньшей мере два сетевых узла, по меньшей мере один задействованный сетевой узел добавляет новую информацию к заголовку пакета данных, не удаляя потенциально аутентифицируемую информацию в пакете данных, которая была добавлена по меньшей мере одним задействованным сетевым узлом в восходящем направлении. Кроме того по меньшей мере один задействованный сетевой узел удаляет информацию в заголовке пакета данных, относящуюся по меньшей мере к одному сетевому узлу в восходящем направлении, через который прошел пакет данных, и добавляет новую информацию к заголовку пакета данных.

В некоторых вариантах осуществления только задействованные сетевые узлы выполнены с возможностью по меньшей мере одного из следующего: аутентификации (или проверки) по меньшей мере одного сетевого узла в восходящем направлении, через который прошел пакет данных; аутентификации (или проверки) сетевого пути в восходящем направлении, через который прошел пакет данных; маршрутизации только пакетов данных, которые прошли через задействованные сетевые узлы и аутентифицировались указанными задействованными сетевыми узлами, через которые они прошли; добавления информации к заголовку пакета данных, подтверждающей аутентификацию (или проверку) по меньшей мере одного сетевого узла; добавления информации геометки к заголовку пакета данных; добавление информации о достоверном маршрутизаторе (то есть задействованном сетевом узле) к заголовку пакета данных; добавления информации о трассе к заголовку пакета данных; удаления информации из заголовка пакета данных с предыдущей проверки (или аутентификации) по меньшей мере одного сетевого узла; удаления информации геометки из заголовка пакета данных по меньшей мере одного сетевого узла, который был предварительно проверен (или аутентифицирован); удаления достоверной информации из заголовка пакета данных по меньшей мере одного сетевого узла, который был предварительно проверен (или аутентифицирован); и удаления информации о пути из заголовка пакета данных по меньшей мере одного сетевого узла, который был предварительно проверен (или аутентифицирован).

В некоторых вариантах осуществления снабжение геометками пакетов данных, посредством узлов с поддержкой геометок, может использоваться для повышения степени доверия по меньшей мере одного сетевого узла. По меньшей мере в одном варианте осуществления снабжение геометками пакетов данных может использоваться для повышения степени доверия пути по меньшей мере между двумя сетевыми узлами, причем по меньшей мере один из указанных узлов является узлом с поддержкой геометок.

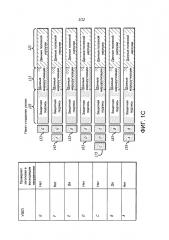

В других вариантах осуществления в настоящем раскрытии изложена система, включающая в себя сетевой узел-источник и сетевой узел-адресат. Система дополнительно включает в себя по меньшей мере один сетевой узел-маршрутизатор. Дополнительно, система включает в себя указанный сетевой узел-источник и указанный сетевой узел-адресат, соединенные друг с другом через по меньшей мере один сетевой узел-маршрутизатор. Кроме того система включает в себя указанный сетевой узел-источник, выполненный с возможностью передачи пакета данных указанному сетевому узлу-адресату через по меньшей мере один сетевой узел-маршрутизатор. Дополнительно система включает в себя пакет данных, содержащий часть с защитной подписью, часть с данными маршрутизации и часть с данными полезной нагрузки.

В одном варианте осуществления данный способ может быть внедрен в существующую инфраструктуру; однако потребуется дополнительное усилие при наличии протоколов сетевого взаимодействия Интернет Протокола (IP) инженерной группы (IETF) по развитию интернета и вариантов их реализации в маршрутизаторах. Для существующей развернутой инфраструктуры сеть взаимосвязанных маршрутизаторов, использующая задействованное аппаратное обеспечение, используется для сигнализации в плоскости административного управления, которая может эффективно позволять выполнять способы отслеживания и прослеживания особых классов трафика, позволяя обычному трафику плоскости данных пересылаться стандартным существующим образом по быстрому пути. Например, может быть введен особый пакет администрирования сети плоскости управления, который имеет известный маршрут, и который имеет тот же самый маршрут, что и конкретный класс трафика IP-сети плоскости данных между одними и теми же одноранговыми маршрутизаторами. Это позволяет развивать решение с использованием таких элементов, как подходящая аналитика, как механизм взаимосвязи событий для присваивания сетевых атрибутов и механизм поддержки принятия решений, которое может быть развернуто на существующих и разворачиваемых в будущем инфраструктурах в плоскости управления, оставаясь полностью совместимым с IETF RFC. Перечисленные элементы, которые будут содержать пакеты данных, теперь будут переноситься через данные плоскости управления и потоки плоскости данных и, как можно предположить, будет следовать текущим механизмам обработки и пересылки.

В одном или более вариантах осуществления часть с защитной подписью содержит цифровую подпись. В некоторых вариантах осуществления часть с защитной подписью содержит перечень по меньшей мере из одного сетевого узла, через который прошел пакет данных от сетевого узла-источника до сетевого узла-адресата. По меньшей мере в одном варианте осуществления часть с защитной подписью содержит информацию временной привязки для по меньшей мере одного сетевого узла в перечне, указывающую то, когда пакет данных был принят и/или передан сетевым(и) узлом(ами). В некоторых вариантах осуществления часть с защитной подписью содержит информацию идентификатора для по меньшей мере одного сетевого узла в перечне. В одном или более вариантах осуществления информация идентификатора является биометрической информацией и/или идентификационным кодом в виде битовой последовательности.

По меньшей мере в одном варианте осуществления часть с защитной подписью содержит информацию о географическом местоположении для по меньшей мере одного сетевого узла в перечне. В одном или более вариантах осуществления информация о географическом местоположении получается в сетевом узле, принимающим результирующий сигнал, который передается по меньшей мере от одного источника передачи. Результирующий сигнал содержит по меньшей мере один аутентификационный сигнал. Местоположение сетевого узла проверяется посредством сравнения свойств указанного результирующего сигнала, который принимает указанный сетевой узел, с ожидаемыми свойствами указанного результирующего сигнала, который указанный сетевой узел должен принять вследствие своего местоположения. В некоторых вариантах осуществления по меньшей мере один источник передачи является спутником, псевдоспутником и/или наземным источником передачи. По меньшей мере в одном варианте осуществления спутник является спутником на низкой околоземной орбите (LEO), спутником на средней околоземной орбите (МЕО) или спутником на геостационарной околоземной орбите (GEO).

По меньшей мере в одном варианте осуществления вместо данных о географическом местоположении, добавляемых к каждому пакету данных, может использоваться защитный сетевой сервер для периодической проверки достоверности местоположения указанных участвующих оснащенных маршрутизаторов. Конечные пользователи с оснащенными устройствами могут проверять путь маршрутизации посредством периодической сверки с защитным сетевым сервером для подтверждения местоположения маршрутизаторов на пути. Поскольку каждый маршрутизатор может иметь свой собственный ключ, пока такие ключи не рассекречены, он может использоваться вместо или совместно с добавлением данных о географическом местоположении к каждому пакету.

В одном или более вариантах осуществления раскрытая система использует группировку спутников LEO Иридиум, где каждый из спутников в группировке имеет некоторую геометрию антенны, которая передает сорок восемь (48) узконаправленных лучей с отличительной узкой диаграммой направленности. По меньшей мере в одном варианте осуществления по меньшей мере один аутентификационный сигнал может быть передан по меньшей мере от одного из указанных спутников Иридиум в группировке. Сорок восемь (48) узконаправленных лучей спутника Иридиум могут использоваться для передачи локализованных аутентификационных сигналов в сетевые узлы, расположенные на или около поверхности Земли. Содержимое переданной широковещательным образом пачки сообщений, относящееся к указанным аутентификационным сигналам, включает в себя данные в виде псевдослучайного шума (PRN). Так как данная пачка сообщений может возникать внутри узконаправленного луча конкретного спутника в конкретное время, то содержимое пачки сообщений, включающее в себя PRN и уникальные параметры луча (например, время, идентификатор (ID) спутника, смещение во времени, орбитальные данные и т.д.), может использоваться для аутентификации местоположения указанных сетевых узлов. Следует отметить, что при использовании одного из вышеописанных спутников LEO Иридиум мощность сигнала передачи достаточно велика, чтобы позволить сигналу проникать во внутреннюю среду помещений. Это позволяет использовать раскрытую систему во многих применениях внутри помещений для технологий аутентификации.

В одном или более вариантах осуществления информация о географическом местоположении определяется из информации для измерения дальности, полученной посредством сигнала, переданного указанным сетевым узлом другому сетевому узлу в проверенном местоположении, и сигнала, принятого указанным сетевым узлом от указанного сетевого узла в проверенном местоположении. По меньшей мере в одном варианте осуществления раскрытая система использует принципы уровневого деления сети для интернет IP-трафика, которое основывается на Качестве Обслуживания (QoS) по потокам. По меньшей мере в одном варианте осуществления часть с данными маршрутизации содержит информацию маршрутизации для пакета данных, причем информация маршрутизации включает в себя информацию относительно сетевого узла-адресата, которому пакет данных должен быть отправлен. В одном или более вариантах осуществления часть с данными полезной нагрузки включает в себя данные, которые должны быть переданы от сетевого узла-источника сетевому узлу-адресату.

По меньшей мере в одном варианте осуществления способ проверки и/или определения географического местоположения сетевых узлов в средах с затуханием для применений киберзащиты и защиты сети включает в себя этап, на котором передают, с помощью сетевого узла-источника, пакет данных в сетевой узел-адресат через по меньшей мере один сетевой узел-маршрутизатор. Сетевой узел-источник и сетевой узел-адресат соединяются друг с другом через по меньшей мере один сетевой узел-маршрутизатор. Пакет данных содержит часть с защитной подписью, часть с данными маршрутизации и часть с данными полезной нагрузки.

В одном или более вариантах осуществления сетевого узлового устройства для применений киберзащиты и защиты сети включает в себя приемник и процессор. Приемник выполнен с возможностью приема сигнала от источника сигнала. Процессор выполнен с возможностью добавления информации, относящейся к сигналу, в качестве защитной подписи к пакетам данных, которые маршрутизируются через указанное сетевое узловое устройство.

По меньшей мере в одном варианте осуществления система аутентификации для применений киберзащиты и защиты сети включает в себя сетевое узловое устройство и устройство обработки. Сетевое узловое устройство содержит приемник, который выполнен с возможностью приема сигнала от источника сигнала, и процессор, который выполнен с возможностью добавления информации, относящейся к указанному сигналу, в качестве защитной подписи к пакетам данных, которые маршрутизируются через сетевое узловое устройство. Устройство обработки выполнено с возможностью сравнения защитной подписи пакетов данных, маршрутизируемых через сетевое узловое устройство, с известной информацией, относящейся к сигналу, которую приняло сетевое узловое устройство, для аутентификации сетевого узлового устройства.

В одном или более вариантах осуществления аутентификацию сетевого узлового устройства по меньшей мере частично составляет определение того, расположено ли физически сетевое узловое устройство в своем ожидаемом географическом местоположении. По меньшей мере в одном варианте осуществления сетевое узловое устройство аутентифицируется прежде, чем осуществится авторизация данных для прохождения. В некоторых вариантах осуществления устройство обработки является сотовым телефоном, персональным цифровым секретарем (PDA), персональным компьютером, вычислительным узлом, узлом по Протоколу Интернета (IP), сервером, Wi-Fi узлом и/или привязанным или непривязанным узлом.

Дополнительно настоящее раскрытие относится к способу, системе и устройству для использования защитных узконаправленных лучей для аутентификации местоположения сетевого узла. В частности в настоящем раскрытии изложен способ для системы основанной на передаче аутентификации, чтобы проверять информацию о географическом местоположении для сетевого узла. В одном или более вариантах осуществления раскрытый способ включает в себя этап, на котором передают, по меньшей мере из одного источника передачи, аутентификационный сигнал и по меньшей мере один защитный сигнал. Способ дополнительно включает в себя этап, на котором принимают, по меньшей мере от одного принимающего источника, по меньшей мере один результирующий сигнал. По меньшей мере один результирующий сигнал включает в себя аутентификационный сигнал и/или по меньшей мере один защитный сигнал. Кроме того способ дополнительно включает в себя этап, на котором аутентифицируют, по меньшей мере с помощью одного аутентифицирующего устройства, по меньшей мере один сетевой узел посредством оценки по меньшей мере одного результирующего сигнала, который сетевой(ые) узел(злы) принимает по меньшей мере от одного принимающего источника. По меньшей мере в одном варианте осуществления по меньшей мере один сетевой узел используется объектом и/или пользователем.

В одном или более вариантах осуществления аутентификационный сигнал и по меньшей мере один защитный сигнал передаются из одного и того же источника передачи. По меньшей мере в одном варианте осуществления аутентификационный сигнал и по меньшей мере один защитный сигнал передаются из различных источников передачи. В некоторых вариантах осуществления аутентификационный сигнал и по меньшей мере один защитный сигнал передаются на одной и той же частоте. В альтернативных вариантах осуществления аутентификационный сигнал и по меньшей мере один защитный сигнал передаются на различных частотах.

По меньшей мере в одном варианте осуществления данные, передаваемые посредством по меньшей мере одного защитного сигнала, используются в законных целях. В одном или более вариантах осуществления по меньшей мере один защитный сигнал по меньшей мере частично включает в себя аутентификационный сигнал. В различных вариантах осуществления защитный сигнал может включать в себя аутентификационный сигнал и/или данные, которые могут быть законными или ложными. В некоторых вариантах осуществления данные, передаваемые посредством по меньшей мере одного защитного сигнала, включают в себя локализованную информацию и/или информацию об области.

В одном или более вариантах осуществления данные, передаваемые посредством защитного сигнала, могут быть приняты сетевым узлом, который расположен внутри области перекрытия сигналов. В некоторых вариантах осуществления данные передаются через по меньшей мере два несовпадающих по фазе сигнала двоичной фазовой манипуляции (BPSK), причем несовпадающие по фазе сигналы BPSK оказываются по меньшей мере одним сигналом квадратурной фазовой манипуляции (QPSK). По меньшей мере в одном варианте осуществления изменение модуляции битового потока по меньшей мере одного защитного сигнала изменяет мощность широковещательной передачи упомянутых битов в битовом потоке на пошаговой битовой основе. В некоторых вариантах осуществления, когда передаются по меньшей мере два защитных сигнала, то относительная мощность защитных сигналов изменяется так, что защитные сигналы, расположенные ближе к аутентификационному сигналу, имеют более высокую мощность в отличие от защитных сигналов, расположенных дальше от аутентификационного сигнала.

Дополнительно в настоящем раскрытии изложена система, основанная на передаче аутентификации, для проверки информации о географическом местоположении для сетевого узла. В одном или более вариантах осуществления раскрытая система включает в себя по меньшей мере один передатчик, по меньшей мере один приемник и по меньшей мере одно аутентифицирующее устройство. В одном или более вариантах осуществления по меньшей мере один передатчик передает аутентификационный сигнал и по меньшей мере один защитный сигнал; и по меньшей мере один приемник принимает по меньшей мере один результирующий сигнал. По меньшей мере один результирующий сигнал включает в себя аутентификационный сигнал и/или по меньшей мере один защитный сигнал. По меньшей мере в одном варианте осуществления по меньшей мере одно аутентифицирующее устройство аутентифицирует по меньшей мере один сетевой узел посредством оценивания по меньшей мере одного результирующего сигнала, который по меньшей мере один сетевой узел принимает по меньшей мере от одного приемника. Следует отметить, что в одном или более вариантах осуществления указанная система также включает в себя портал киберлокализации. Портал кибер локализации является защищенным интерфейсом между сетью и аутентифицирующим устройством, которое добавляет дополнительный уровень защиты системе. В этих вариантах осуществления результирующий сигнал отправляется в аутентифицирующее устройство для аутентификации через портал киберлокализации.

В одном или более вариантах осуществления аутентификационные данные шифруются, чтобы не быть перехваченными и повторно использованными. Дополнительно данные могут быть подписаны подписью, которая может использоваться для подтверждения данных, исходящих из конкретного портального устройства, посредством сравнения подписи данных с подписью для этого конкретного портального устройство. Каждое портальное устройство кибер локализации может иметь уникальный ключ для шифрования и может иметь дополнительный ключ для подписи дискретных данных. Эти ключи оптимально известны только серверу аутентификации и портальному устройству.

По меньшей мере в одном варианте осуществления по меньшей мере один приемник и по меньшей мере один передатчик совместно встроены по меньшей мере в один приемопередатчик. В некоторых вариантах осуществления аутентификационный сигнал и по меньшей мере один защитный сигнал передаются от одного и того же передатчика. По меньшей мере в одном варианте осуществления аутентификационный сигнал и по меньшей мере один защитный сигнал передаются от различных передатчиков. В одном или более вариантах осуществления по меньшей