Способ маскирования структуры сети связи

Иллюстрации

Показать всеИзобретение относится к области инфокоммуникаций, а именно к обеспечению информационной безопасности цифровых систем связи. Техническим результатом является повышение результативности маскирования исходной структуры сети связи, что делает практически невозможным идентификацию пакетов сообщений относительно конкретного пользователя сети и вскрытие структуры сети. Способ маскирования структуры сети связи содержит следующую последовательность действий: предварительно задают параметры сети связи, задают номера приоритета ложного обмена, задают максимальное количество передаваемых ложных пакетов сообщений для каждого номера приоритета. Выбирают текущие адреса отправителя и адресата, формируют у отправителя исходный пакет сообщений и передают пакет сообщений получателю, затем выбирают у отправителя новые текущие адреса отправителя и получателя. Формируют у отправителя ложный пакет сообщений и передают получателю. Если адрес получателя принадлежит множеству адресов отправителя, формируют ответный пакет сообщений и передают его. Из принятого получателем пакета сообщений выделяют адреса отправителя и получателя, выделяют кодированные данные и декодируют их. Формируют у получателя информацию о новых текущих адресах отправителя и получателя. 2 з.п. ф-лы, 8 ил.

Реферат

Изобретение относится к области инфокоммуникаций, а именно к обеспечению информационной безопасности цифровых систем связи, и, в частности, заявленный способ маскирования структуры сети связи предназначен для использования в распределенных сетях связи, построенных на основе сети связи общего пользования (например, Интернет).

Известен способ защиты виртуального канала, реализованный в «Системе защиты виртуального канала корпоративной сети с мандатным принципом управления доступом к ресурсам, построенной на каналах связи и средствах коммутации сети связи общего пользования» по патенту РФ №2163727, МПК G06F 13/00, F12/14, опубл. 27.02.2001 г.

Способ заключается в выполнении следующих действий: клиент согласовывает свои права доступа с межсетевым экраном, для чего на межсетевом экране проходят проверки. Если все проверки пройдены, то направляется пакет, разрешающий соединение между клиентом и межсетевым экраном. Далее пакет, разрешающий соединение, приходит к клиенту, проходя блок приемопередатчика и блок шифрования/расшифровывания и электронной подписи. Затем его передают в блок формирования закрытого протокола. После чего отправляют пакет, устанавливающий соединение по стандартному соединению, но в каждом пакете заменяют IP-адреса сервера назначения на IP-адрес межсетевого экрана корпорации.

Недостатком известного способа является относительно низкая безопасность распределенной сети вследствие существования высокой вероятности идентификации корреспондирующих абонентов и (или) устройств и нарушения ее нормального функционирования.

Известен также способ защиты информации, циркулирующей в распределенной телекоммуникационной системе при передаче ее по каналам связи общего пользования, реализованный в «Распределенной телекоммуникационной системе для передачи разделенных данных, предназначенной для их раздельной передачи и приема» по патенту US №6912252, МПК H04L 12/56; H04L 12/28, опубл. 08.11.2001 г.

Способ заключается в выполнении следующих действий: исходные данные у отправителя разделяют на N частей. Далее из их комбинаций формируют группы промежуточных данных. Затем передают промежуточные данные независимо по N каналам связи. У получателя принимают группы промежуточных данных, пришедших по N каналам связи, и восстанавливают первоначальные данные.

Недостатком данного способа является относительно невысокая защищенность передаваемой информации при использовании распределенной сети вследствие передачи ее в открытом виде и относительно низкий уровень безопасности распределенной сети вследствие увеличения вероятности распознавания структуры распределенной сети за счет увеличения вероятности обнаружения идентификаторов ее элементов при информационном обмене в результате увеличения числа каналов связи.

Известен способ защиты корпоративной виртуальной частной компьютерной сети от несанкционированного обмена информацией с публичной транспортной сетью по патенту РФ №2182355, МПК G06F 12/14, 9/00, опубл. 10.05.2002 г.

Способ заключается в том, что предварительно формируют таблицы адресов источников и получателей и их соответствия идентификаторам, формируют у отправителя исходный пакет данных, включают в пакет данных текущие адреса отправителя и получателя, передают сформированный пакет. Принимают у получателя переданный пакет, выделяют из полученного пакета сообщений адреса и идентификаторы отправителя и получателя сообщений, сравнивают у получателя выделенные из полученного пакета сообщений адреса и идентификаторы отправителя и получателя сообщений с предварительно запомненными адресами и идентификаторами отправителя и получателя сообщений. Затем при их совпадении выделяют из полученного пакета закодированные данные, при их несовпадении принятый пакет сообщений не анализируют. Декодируют полученные данные.

Недостатком данного способа является относительно невысокая безопасность распределенной инфокоммуникационной системы из-за существования высокой вероятности распознавания ее структуры путем идентификации адресов корреспондентов при анализе трафика в некоторой точке сети Интернет.

Наиболее близким по своей технической сущности к заявленному является способ маскирования структуры сети связи, реализованный в способе защиты вычислительной сети по патенту РФ №2325694, МПК G06F 21/20 H04L 12/00, опубл. 27.05.2008 г.

Способ-прототип заключается в выполнении следующих действий: предварительно задают исходные данные, включающие А абонентов сети связи и линии связи между ними, совокупность из М IP-адресов отправителей и получателей пакетов сообщений. Назначают из заданной совокупности из M IP-адресов отправителей и получателей пакетов сообщений текущие адреса отправителя АTО и получателя АТП и запоминают их. Задают у отправителя и получателя функцию FS(i) выбора текущего адреса отправителя и функцию FD(i) выбора текущего адреса получателя для истинных пакетов сообщений, где i=1, 2, 3, …, в соответствии с которыми на i-м шаге назначают новые адреса. Задают у отправителя и получателя функцию GS(i) выбора текущего адреса отправителя и функцию GD(i) выбора текущего адреса получателя для ложных пакетов сообщений, где GS(i) ≠ FS(i), GD(i) ≠ FD(i), i=1, 2, 3, …, в соответствии с которыми на i-м шаге назначают новые адреса. Устанавливают равными единице номера шагов смены адресов iO=1 и iП=1. Затем формируют у отправителя исходный пакет сообщений, кодируют его, преобразуют закодированный пакет сообщений в формат TCP/IP, включают в него текущие адреса отправителя АТО и получателя АТП и передают сформированный информационный пакет сообщений получателю. Назначают у отправителя из заданной базы адресов в соответствии с функциями выбора новые текущие адреса отправителя и получателя и запоминают их в качестве текущих адресов отправителя АТО и получателя AТП. Заменяют у отправителя его текущий адрес АТО на новый текущий адрес отправителя и увеличивают номер шага iО на единицу (iО=iО+1). Для формирования у отправителя пакета сообщений при отсутствии исходного пакета сообщений генерируют управляющий сигнал для формирования ложного пакета сообщений и формируют у отправителя ложный пакет сообщений. Затем кодируют ложный пакет сообщений, преобразуют закодированный ложный пакет сообщений в формат TCP/IP, включают в полученное значение ложного пакета сообщений в формате TCP/IP текущие адреса отправителя AТО и получателя АТП. При включении в него текущих адресов отправителя и получателя текущий адрес отправителя определяют в соответствии с заданной функцией выбора адреса для ложных пакетов сообщений . Передают от отправителя к получателю ложный пакет сообщений, из принятого у получателя пакета сообщений выделяют адреса отправителя АО и получателя АП и сравнивают их с текущими адресами отправителя AТО и получателя АТП. При их несовпадении принятые пакеты не анализируют, а при их совпадении из принятого пакета сообщений выделяют кодированные данные и декодируют их. Формируют у получателя информацию о новых текущих адресах отправителя и получателя , для чего назначают у отправителя из заданной базы адресов в соответствии с функциями выбора новые текущие адреса отправителя и получателя и запоминают их в качестве текущих адресов отправителя АТО и получателя АТП. Заменяют у получателя его текущий адрес АТО на новый текущий адрес получателя и увеличивают номер шага iП на единицу (iП=iП+1). Затем повторно формируют у отправителя очередной пакет сообщений.

Известный способ-прототип устраняет некоторые из недостатков аналогов за счет определения функций выбора текущих адресов отправителя и получателя для истинного и ложного обмена пакетами сообщений, а также формирования ложных информационных направлений сети связи.

Недостатками способа-прототипа являются низкая результативность маскирования исходной (истинной) структуры СС и узкая область применения способа маскирования. Низкая результативность маскирования обусловлена тем, что в прототипе не задают количество передаваемых ложных пакетов сообщений от отправителя к получателю, определяющее интенсивность генерируемых ложных информационных направлений. Узкая область применения обусловлена тем, что для реализации маскирующего обмена, представляющего собой пересылку между корреспондентами ложных пакетов сообщений, в прототипе используют как минимум два корреспондента, что создает дополнительную нагрузку на организацию связи для обеспечения подтверждения получения корреспондентом пакета сообщений и двустороннего обмена пакетами сообщений между корреспондентами.

Целью заявленного технического решения является разработка способа маскирования структуры сети связи, обеспечивающего повышение результативности маскирования исходной (истинной) структуры сети связи за счет задания приоритетов информационных направлений, определяющих интенсивность обмена ложными пакетами сообщений для каждой пары корреспондентов. А расширение области применения обеспечивают за счет передачи пакетов сообщений между IP-адресами, формируемыми одним корреспондентом.

Поставленная цель достигается тем, что в известном способе маскирования структуры сети связи, заключающемся в том, что предварительно задают исходные данные, включающие А абонентов сети связи и линии связи между ними, совокупность из М IP-адресов отправителей и получателей пакетов сообщений. Назначают из заданной совокупности из М IP-адресов отправителей и получателей пакетов сообщений текущие адреса отправителя AТО и получателя AТП и запоминают их. Задают у отправителя и получателя функцию FS(i) выбора текущего адреса отправителя и функцию FD(i) выбора текущего адреса получателя для истинных пакетов сообщений, где i=1, 2, 3, …, в соответствии с которыми на i-м шаге назначают новые адреса. Задают у отправителя и получателя функцию GS(i) выбора текущего адреса отправителя и функцию GD(i) выбора текущего адреса получателя для ложных пакетов сообщений, где GS(i) ≠ FS(i), GD(i) ≠ FD(i), i=1, 2, 3, …, в соответствии с которыми на i-м шаге назначают новые адреса. Устанавливают равными единице номера шагов смены адресов iO=1 и iП=1. Затем формируют у отправителя исходный пакет сообщений, кодируют его, преобразуют закодированный пакет сообщений в формат TCP/IP. Включают в него текущие адреса отправителя AТО и получателя АТП и передают сформированный информационный пакет сообщений получателю. Назначают у отправителя из заданной базы адресов в соответствии с функциями выбора новые текущие адреса отправителя и получателя и запоминают их в качестве текущих адресов отправителя АТО и получателя АТП. Заменяют у отправителя его текущий адрес АТО на новый текущий адрес отправителя и увеличивают номер шага iО на единицу (iО=iО+1). Для формирования у отправителя пакета сообщений при отсутствии исходного пакета сообщений генерируют управляющий сигнал для формирования ложного пакета сообщений и формируют у отправителя ложный пакет сообщений. Затем кодируют ложный пакет сообщений, преобразуют закодированный ложный пакет сообщений в формат TCP/IP, включают в полученное значение ложного пакета сообщений в формате TCP/IP текущие адреса отправителя АТО и получателя АТП. При включении в него текущих адресов отправителя и получателя текущий адрес отправителя определяют в соответствии с функцией выбора адреса для ложных пакетов сообщений . Передают от отправителя к получателю ложный пакет сообщений, из принятого у получателя пакета сообщений выделяют адреса отправителя АО и получателя АП и сравнивают их с текущими адресами отправителя АТО и получателя АТП. При их несовпадении принятые пакеты не анализируют, а при их совпадении из принятого пакета сообщений выделяют кодированные данные и декодируют их. Формируют у получателя информацию о новых текущих адресах отправителя и получателя , для чего назначают у отправителя из заданной базы адресов в соответствии с функциями выбора новые текущие адреса отправителя и получателя и запоминают их в качестве текущих адресов отправителя АТО и получателя АТП. Заменяют у получателя его текущий адрес АТО на новый текущий адрес получателя и увеличивают номер шага iП на единицу (iП=iП+1). Затем повторно формируют у отправителя очередной пакет сообщений. В предварительно заданные исходные данные дополнительно включают базу для хранения IP-адресов, предназначенных для истинного обмена между отправителями и получателями для каждого из А абонентов сети связи, где А=а1, а2 …, базу для хранения IP-адресов, предназначенных для ложного обмена между отправителями и получателями для каждого из А абонентов сети связи. Значение счетчика количества передаваемых ложных пакетов сообщений задают равным нулю. Затем выделяют в предварительно заданной совокупности из М IP-адресов множество из S IP-адресов, предназначенных для выбора адреса отправителя АО, и множество из D IP-адресов, предназначенных для выбора адреса получателя АП. Из множества S IP-адресов выделяют множество адресов SИ, предназначенных для истинного обмена пакетами сообщений между абонентами, где , , и множество адресов SЛ, предназначенных для ложного обмена пакетами сообщений между абонентами, где , . Из множества D IP-адресов выделяют множество адресов DИ, предназначенных для истинного обмена пакетами сообщений между абонентами, где , , и множество адресов DЛ, предназначенных для ложного обмена пакетами сообщений между абонентами, где , . После этого запоминают и IP-адресов, предназначенных для истинного обмена, и IP-адресов, предназначенных для ложного обмена для каждого из А абонентов сети связи. Затем задают совокупность связей между и IP-адресами как матрицу связностей истинного обмена, а совокупность связей между и IP-адресами задают как матрицу связностей ложного обмена и запоминают их. Затем задают номера Р приоритета ложного обмена, где Р=1, 2, 3, … для каждой связи между и IP-адресами и запоминают их. Для каждого номера Р приоритета задают максимальное количество передаваемых ложных пакетов сообщений и запоминают его. Затем, после установления равными единице номера шагов смены адресов iО и iП, проверяют наличие у отправителя пакетов сообщений для передачи. При отсутствии у отправителя пакетов сообщений для передачи ожидают появления пакетов сообщений для передачи, а при их наличии выбирают новые адреса отправителя и получателя в качестве текущих адресов отправителя АТО и получателя АТП и запоминают их. Увеличивают номер шага смены адресов отправителя на единицу (iО=iО+1), а после передачи пакета сообщений получателю сравнивают значение счетчика с заданным максимальным количеством , и если , то устанавливают значение счетчика равным единице . Если , то выбирают у отправителя в качестве текущих адресов отправителя и получателя . Запоминают их и увеличивают номер шага смены адресов отправителя на единицу (iО=iО+1). После передачи от отправителя к получателю ложного пакета сообщений сравнивают значение текущего адреса получателя АТП с множеством адресов , и если текущий адрес получателя АТП совпадает с множеством адресов , то формируют ответный пакет сообщений и передают его, затем увеличивают на единицу текущее значение счетчика , а если текущий адрес получателя АТП не совпадает с множеством адресов , то увеличивают на единицу текущее значение счетчика .

Значения S и D адресов отправителя и получателя выбирают в пределах S=2-64, D=2-64.

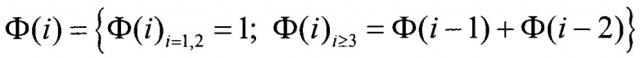

В качестве функции выбора адреса отправителя FS(i) и получателя FD(i) используют последовательность чисел Фибоначчи: FS,D(i)=Ф(i)|i≤S,D, FS,D(i)=Ф(i)modS,D|i>S,D, , а в качестве функции выбора ложного адреса отправителя GS(i) и получателя GD(i) используют последовательность чисел Люка: GS,D(i)=Ф(i)|i≤S,D, GS,D(i)=Ф(i)modS,D|i>S,D, , .

Благодаря новой совокупности существенных признаков в заявленном способе наряду с изменением в пакетах сообщений их идентификационной структуры, за счет задания приоритетов информационных направлений, определяющих интенсивность обмена ложными пакетами сообщений для каждой пары корреспондентов, достигается повышение результативности маскирования исходной (истинной) структуры сети связи, что делает практически невозможным идентификацию пакетов сообщений относительно конкретного пользователя сети и вскрытие структуры сети, а за счет передачи пакетов сообщений между IP-адресами, формируемыми одним корреспондентом, обеспечивается расширение области применения, когда при маскировании невозможно (нецелесообразно) создавать дополнительную нагрузку на организацию связи.

Заявленные объекты изобретения поясняются чертежами, на которых показаны:

фиг. 1 - пример схемы организации связи между автоматизированными системами через сеть Интернет;

фиг. 2 - структура пакета сообщений;

фиг. 3 - структура IP-заголовка пакета сообщений;

фиг. 4 - блок-схема алгоритма, реализующего способ маскирования;

фиг. 5 - пример, иллюстрирующий представление матриц связностей истинного и ложного обмена;

фиг. 6 - иллюстрация исходной немаскированной и маскированной структуры сети связи без учета интенсивности маскирующих информационных направлений между абонентами;

фиг. 7 - иллюстрация назначения приоритетов маскирующих информационных направлений и их отражение на структуре сети связи;

фиг. 8 - иллюстрация результатов эксперимента по сетевому сканированию исходной немаскированной и маскированной структур сети связи.

Реализация заявленного способа объясняется следующим образом. При объединении автоматизированных систем (АС) через сети связи общего пользования (например, Интернет) усложняется решение задачи по обеспечению информационной безопасности АС. Это связано с возникновением практически неограниченного спектра потенциальных угроз безопасности, связанных либо с несанкционированным доступом к информации или ее перехватом в процессе передачи по каналам связи, либо деструктивными воздействиями на АС. Задача защиты информационной части пакетов сообщений достаточно эффективно решается средствами криптографии. Однако факт передачи пакетов сообщений по сети связи общего пользования скрыть невозможно, и даже при отсутствии возможности декодирования перехваченной информации злоумышленник путем анализа идентификационной структуры пакетов сообщений может вскрыть структуру сети связи и предпринять деструктивные воздействия на телекоммуникационное оборудование, то есть нарушить нормальное функционирование АС. Это обусловлено тем, что адреса отправителей и получателей пакетов сообщений передаются в открытом виде.

Таким образом, возникает противоречие между необходимостью открытой передачи адресов отправителей и получателей пакетов сообщений по каналам связи и требованием по обеспечению безопасности АС, т.к. выявление истинных адресов корреспондирующих субъектов злоумышленником в некоторой точке сети Интернет создает предпосылки для осуществления деструктивных воздействий на АС либо для нарушения ее нормального функционирования. На устранение указанного противоречия направлено заявленное техническое решение.

В общем случае каждая АС представляет собой совокупность ПЭВМ, периферийного и коммуникационного оборудования, объединенного физическими линиями связи (фиг. 1а). Все эти элементы определяются сетевыми идентификаторами, в качестве которых в наиболее распространенном семействе протоколов TCP/IP используют сетевые адреса (IP-адреса). При необходимости распределенной обработки информации и (или) ее передачи, удаленные АС объединяют, например, через сеть Интернет, образуя сеть связи. При таком объединении оконечное коммуникационное оборудование также идентифицируют сетевыми адресами, причем множества адресов оконечного коммуникационного оборудования и элементов АС не пересекаются.

Для передачи информации между удаленными АС (например, АС1 и АС2 на фиг. 1а) посредством протоколов взаимодействия устанавливают соединение, под которым в данном случае понимают информационный поток от отправителя к получателю.

Информационный поток от AC1 к АС2 передают через соответствующие маршрутизаторы и сеть Интернет (фиг. 1а). В общем случае эту модель можно упростить и представить в виде структуры сети связи, включающей оконечное коммуникационное оборудование абонентов (отправителя и получателя пакетов сообщений), а также канала связи между ними (фиг. 1б).

Для безопасной передачи данных через сеть связи общего пользования (например, Интернет) применяют криптографическую защиту информационной части пакетов сообщений (выделена штриховкой на фиг. 2).

При использовании таких механизмов в открытом виде передают только IP-заголовок пакета сообщений. Структура IP-заголовка известна и показана на фиг. 3, где штриховкой выделены поля адресов отправителя и получателя пакета сообщений. Внешние (так называемые «публичные») IP-адреса оконечного оборудования являются уникальными для каждого абонента, что является необходимым и достаточным условием для реконструкции структуры сети связи злоумышленником, имеющим доступ к произвольной точке сети связи, через которую проходит информационный поток между абонентами (формат представления IP-адреса в десятичной форме известен и описан, например, в книге Олифера В.Г. и Олифер Н.А. «Компьютерные сети. Принципы, технологии, протоколы.», уч. для Вузов, 2-изд.; - СПб.: Питер, 2003. 497 с.).

Защиту структуры сети связи от реконструкции осуществляют ее маскированием. Для этого предварительно задают (бл. 1 на фиг. 4) исходные данные, включающие А абонентов сети связи и линии связи между ними, совокупность из М IP-адресов отправителей и получателей пакетов сообщений, базу для хранения IP-адресов, предназначенных для истинного обмена между отправителями и получателями для каждого из А абонентов сети связи, где А=а1, а2 …, базу для хранения IP-адресов, предназначенных для ложного обмена между отправителями и получателями для каждого из А абонентов сети связи. Значение счетчика количества передаваемых ложных пакетов сообщений задают равным нулю. Использование счетчика необходимо для достижения требуемой интенсивности генерируемых ложных информационных направлений.

В предварительно заданной совокупности из М IP-адресов выделяют (бл. 2 на фиг. 4) множество из S IP-адресов, предназначенных для выбора адреса отправителя АO, и множество из D IP-адресов, предназначенных для выбора адреса получателя АП.

Из множества S IP-адресов выделяют (бл. 3 на фиг. 4) множество адресов SИ, предназначенных для истинного обмена пакетами сообщений между абонентами, где , , и множество адресов SЛ, предназначенных для ложного обмена пакетами сообщений между абонентами, где , . Из множества D IP-адресов выделяют множество адресов DИ, предназначенных для истинного обмена пакетами сообщений между абонентами, где , , и множество адресов DЛ, предназначенных для ложного обмена пакетами сообщений между абонентами, где , . Выделение множеств адресов, предназначенных для истинного и ложного обмена пакетами сообщений между абонентами позволяет задавать как графически, так и в матричной форме навязываемую злоумышленнику маскированную (ложную) структуру сети связи. После этого запоминают (бл. 4 на фиг. 4) и IP-адресов, предназначенных для истинного обмена, и IP-адресов, предназначенных для ложного обмена для каждого из А абонентов сети связи. Затем задают (бл. 5 на фиг. 4) совокупность связей между и IP-адресами как матрицу связностей истинного обмена, а совокупность связей между и IP-адресами задают (бл. 6 на фиг. 4) как матрицу связностей ложного обмена и запоминают их.

Пример, иллюстрирующий представление матрицы связностей истинного обмена, представлен таблицей на фиг. 5а, а пример, иллюстрирующий представление матрицы связностей ложного обмена, представлен таблицей на фиг. 5б. Для удобства и в качестве примера истинные адреса отличаются от ложных количеством разрядов - два последних разряда для истинных и три для ложных IP-адресов. Матрицы, представленные на фиг. 5, отражают структуры сети связи, изображенные на фиг. 6, где на фиг. 6а представлена исходная немаскированная структура сети связи (соответствует матрице связностей на фиг. 5а), представляющая собой канал связи между маршрутизаторами с IP-адресами 200.168.2.1 и 200.168.2.2, реализованный через Интернет, а на фиг. 6б - маскированная структура сети связи без учета интенсивности маскирующих информационных направлений между абонентами (соответствует матрице связностей на фиг. 5б), представляющая собой совокупность каналов связи между маршрутизаторами с измененными IP-адресами. На фигурах 6 и 7 используется сокращенная форма записи IP-адресов, иллюстрирующая только отличительную их часть справа от последнего разделителя (точки). Слева от последнего разделителя (точки) значения разрядов у всех IP-адресов одинаковы: 200.168.2.Х.

Затем задают номера Р приоритета ложного обмена, где Р=1, 2, 3, … для каждой связи между и IP-адресами, и запоминают их (бл. 7 на фиг. 4). В табличном виде иллюстрация назначения приоритетов маскирующих информационных направлений представлена на фиг. 7а, а их отражение на структуре сети связи представлено на фиг. 7б. Для каждого номера Р приоритета задают максимальное количество передаваемых ложных пакетов сообщений и запоминают его (бл. 8 на фиг. 4). Пример задания количества ложных пакетов сообщений для приоритетов №1…3 представлен таблицей на фиг. 7в. Управление интенсивностью ложных пакетов сообщений необходимо для того, чтобы маскирующие информационные направления имели достаточную контрастность на фоне общего трафика сети связи и были обнаружены злоумышленником, чем и достигается замысел маскирования сети связи с навязыванием злоумышленнику ложных представлений о структуре сети связи.

После этого назначают из заданной совокупности из М IP-адресов отправителей и получателей пакетов сообщений текущие адреса отправителя АТО и получателя АТП и запоминают их (бл. 9 на фиг. 4). При установке и настройке систем, реализующих способ, системные администраторы могут назначать текущие адреса либо строго по инструкции, либо согласовав свои действия по телефону.

Задают у отправителя и получателя функцию FS(i) выбора текущего адреса отправителя и функцию FD(i) выбора текущего адреса получателя для истинных пакетов сообщений, где i=1, 2, 3, …, в соответствии с которыми на i-м шаге назначают новые адреса (бл. 10 на фиг. 4).

Задают у отправителя и получателя функцию GS(i) выбора текущего адреса отправителя и функцию GD(i) выбора текущего адреса получателя для ложных пакетов сообщений, где GS(i) ≠ FS(i), GD(i) ≠ FD(i), i=1, 2, 3, …, в соответствии с которыми на i-м шаге назначают новые адреса (бл. 11 на фиг. 4), и устанавливают равными единице номера шагов смены адресов iO=1 и iП=1 (бл. 12 на фиг. 4).

Далее (бл. 13 на фиг. 4) проверяют наличие у отправителя пакетов сообщений для передачи при отсутствии у отправителя пакетов сообщений для передачи ожидают появления пакетов с сообщений для передачи, а при их наличии выбирают (бл. 14 на фиг. 4) новые адреса отправителя и получателя в качестве текущих адресов отправителя АТО и получателя АТП, запоминают их и увеличивают номер шага смены адресов отправителя на единицу (iО=iО+1).

Затем формируют у отправителя исходный пакет сообщений и кодируют его (бл. 15 на фиг. 4) любым из известных способов (см., например, книгу Молдовян Н.А. и др. «Криптография: от примитива к синтезу», СПб.: БВХ - Петербург, 2004, с. 301-337).

После этого преобразуют закодированный пакет сообщений в формат TCP/IP, включают в него текущие адреса отправителя АТО и получателя АТП и передают сформированный информационный пакет сообщений получателю (бл. 16 на фиг. 4). Преобразование в формат TCP/IP заключается в добавлении IP-заголовка к кодированному пакету данных. Передача пакетов сообщений между удаленными АС происходит только тогда, когда необходима передача данных, а при отсутствии данных пакеты сообщений не формируют и не передают.

Между удаленными АС необходимо обеспечивать высокий уровень контрастности ложного трафика по сравнению с истинным для обеспечения навязывания ложной структуры злоумышленнику, в противном случае при высокой интенсивности трафика пакеты ложные пакеты сообщений не будут формироваться и передаваться, что позволит злоумышленнику определить степень активности распределенной АС в данный момент. Это может позволить злоумышленнику в случае раскрытия замысла защиты осуществить попытки нарушить нормальное функционирование распределенной АС в важный для АС момент. Вследствие этого, в заявленном способе ложные пакеты сообщений формируют и передают сразу после передачи данных в соответствии с заданными приоритетами. Это позволит обеспечить требуемую контрастность ложного трафика по сравнению с истинным на информационном направлении для максимального навязывания структуры сети связи злоумышленнику и тем самым достичь цели, которая заключается в повышении результативности маскирования исходной (истинной) структуры сети связи.

После передачи сформированного истинного пакета сообщений получателю сравнивают (бл. 17 на фиг. 4) значение счетчика с заданным максимальным количеством