Способ и устройство для обнаружения несанкционированного использования веб-адресов

Иллюстрации

Показать всеИзобретение относится к способу и устройству для обнаружения несанкционированного использования веб-адресов. Технический результат заключается в повышении коэффициента распознавания несанкционированным образом используемых веб-адресов. Такой результат достигается за счет того, что выполняют получение веб-адреса, по которому в данный момент осуществлен доступ, и целевого веб-адреса перехода из текущей инструкции доступа по веб-адресу; определение безопасного веб-адреса перехода из веб-адреса, по которому в данный момент осуществлен доступ, согласно предыстории инструкций доступа по веб-адресу; и определение того, использован несанкционированным образом или нет целевой веб-адрес перехода, согласно безопасному веб-адресу перехода. В настоящем техническом решении безопасный веб-адрес перехода определяется согласно архивным инструкциям доступа по веб-адресу, так что то, использован несанкционированным образом или нет целевой веб-адрес перехода, определяется согласно безопасному веб-адресу перехода. Таким образом, анормальные переходы могут сразу обнаруживаться, и несанкционированное использование может оставаться без поддержки и выдачи помещенных в черный список веб-адресов заранее. 3 н. и 14 з.п. ф-лы, 15 ил.

Реферат

Перекрестная ссылка на родственную заявку

[0001] Данная заявка основана на и испрашивает приоритет заявки на патент Китая номер CN 201510347804.3, поданной в Государственное ведомство по интеллектуальной собственности Народной Республики Китай 19 июня 2015 года, содержание которой полностью включено в данный документ путем ссылки.

Область техники, к которой относится изобретение

[0002] Настоящее раскрытие сущности относится к области техники сетевой безопасности, а более конкретно, к способу и устройству для обнаружения несанкционированного использования веб-адресов.

Уровень техники

[0003] Некоторые операторы сети отслеживают запрос пользователя в промежуточных маршрутизаторах, когда пользователь осуществляет доступ в сеть, и возвращают ответ по переходу до того, как целевой сервер возвращает ответ, когда некоторые конкретные условия совпадают, так что пользователь переходит к веб-адресу, имеющему интересующую взаимосвязь с оператором сети. Целевой веб-адрес, соответствующий ответу по переходу, может представлять собой фишинговый веб-адрес либо может содержать программы-"трояны" и возвращенные рекламные объявления, что влияет на впечатление от работы у пользователей. Если пользователь запрашивает веб-адрес-партнер обозревателя, он может причинить вред законным интересам обозревателя.

Сущность изобретения

[0004] Варианты осуществления настоящего раскрытия сущности предоставляют способ и устройство для обнаружения несанкционированного использования веб-адресов, которые включают в себя следующие технические решения.

[0005] Согласно вариантам осуществления первого аспекта настоящего раскрытия сущности, предусмотрен способ обнаружения несанкционированного использования веб-адресов. Способ содержит:

- получение веб-адреса, по которому в данный момент осуществлен доступ, и целевого веб-адреса перехода из текущей инструкции доступа по веб-адресу;

- определение безопасного веб-адреса перехода из веб-адреса, по которому в данный момент осуществлен доступ, согласно предыстории инструкций доступа по веб-адресу; и

- определение того, использован несанкционированным образом или нет целевой веб-адрес перехода, согласно безопасному веб-адресу перехода.

[0006] В варианте осуществления, определение безопасного веб-адреса перехода из веб-адреса, по которому в данный момент осуществлен доступ, согласно предыстории инструкций доступа по веб-адресу содержит:

- получение архивной инструкции доступа по веб-адресу, соответствующей веб-адресу, по которому в данный момент осуществлен доступ, из предыстории инструкций доступа по веб-адресу; и

- определение безопасного веб-адреса перехода из веб-адреса, по которому в данный момент осуществлен доступ, согласно, по меньшей мере, одной архивной инструкции доступа по веб-адресу.

[0007] В варианте осуществления, архивная инструкция доступа по веб-адресу содержит веб-адрес доступа, содержащий либо нет переход, веб-адрес перехода и время доступа.

[0008] В варианте осуществления, определение безопасного веб-адреса перехода из веб-адреса, по которому в данный момент осуществлен доступ, согласно, по меньшей мере, одной архивной инструкции доступа по веб-адресу содержит:

- выполнение статистического анализа, по меньшей мере, для одной архивной инструкции доступа по веб-адресу и независимое вычисление вероятности возникновения каждого веб-адреса перехода; и

- определение безопасного веб-адреса перехода из веб-адреса, по которому в данный момент осуществлен доступ, согласно, по меньшей мере, одному из вероятности P возникновения каждого веб-адреса перехода и времени доступа.

[0009] В варианте осуществления, определение безопасного веб-адреса перехода из веб-адреса, по которому в данный момент осуществлен доступ, согласно, по меньшей мере, одному из вероятности P возникновения каждого веб-адреса перехода и времени доступа содержит:

- определение того, существует или нет веб-адрес перехода, имеющий вероятность возникновения, превышающую предварительно установленное пороговое значение вероятности, по меньшей мере, в одной архивной инструкции доступа по веб-адресу;

- если веб-адрес перехода, имеющий вероятность возникновения, превышающую предварительно установленное пороговое значение вероятности, существует, по меньшей мере, в одной архивной инструкции доступа по веб-адресу, определение веб-адреса перехода, имеющего вероятность возникновения, превышающую предварительно установленное пороговое значение вероятности, в качестве безопасного веб-адреса перехода; и

- если веб-адрес перехода, имеющий вероятность возникновения, превышающую предварительно установленное пороговое значение вероятности, не существует, по меньшей мере, в одной архивной инструкции доступа по веб-адресу, определение каждого веб-адреса перехода, по меньшей мере, в одной архивной инструкции доступа по веб-адресу в качестве безопасного веб-адреса перехода.

[0010] В варианте осуществления, определение безопасного веб-адреса перехода из веб-адреса, по которому в данный момент осуществлен доступ, согласно, по меньшей мере, одному из вероятности P возникновения каждого веб-адреса перехода и времени доступа содержит:

- определение веб-адреса перехода в качестве безопасного веб-адреса перехода, если интервал доступа от времени доступа для последнего доступа к веб-адресу перехода до текущего времени доступа меньше предварительно установленного временного интервала, и число непрерывных возникновений веб-адреса перехода превышает или равно предварительно установленному числу.

[0011] В варианте осуществления, определение безопасного веб-адреса перехода из веб-адреса, по которому в данный момент осуществлен доступ, согласно, по меньшей мере, одному из вероятности P возникновения каждого веб-адреса перехода и времени доступа содержит:

- определение веб-адреса перехода в качестве безопасного веб-адреса перехода, если вероятность P возникновения веб-адреса перехода, интервал T доступа от времени доступа для последнего доступа к веб-адресу перехода до текущего времени доступа, весовой коэффициент M для вероятности P возникновения веб-адреса перехода, весовой коэффициент N для отношения интервала T доступа к максимальному интервалу Tmax доступа и текущее время доступа и безопасное пороговое значение Q перехода удовлетворяют формуле:

.

[0012] В варианте осуществления, определение того, использован несанкционированным образом или нет целевой веб-адрес перехода, согласно безопасному веб-адресу перехода содержит:

- определение того, что целевой веб-адрес перехода не использован несанкционированным образом, если целевой веб-адрес перехода совпадает с безопасным веб-адресом перехода; и

- определение того, что целевой веб-адрес перехода несанкционированным образом использован, если целевой веб-адрес перехода не совпадает с безопасным веб-адресом перехода.

[0013] В варианте осуществления, способ дополнительно содержит:

- выполнение операции блокирования перехода к целевому веб-адресу перехода после определения того, что целевой веб-адрес перехода несанкционированным образом использован.

[0014] В варианте осуществления, способ дополнительно содержит:

- запись инструкции доступа по веб-адресу согласно текущему времени доступа;

- ранжирование записанных инструкций доступа по веб-адресу в порядке по возрастанию времени доступа; и

- определение предыстории инструкции доступа по веб-адресу посредством выбора предварительно установленного числа инструкций доступа по веб-адресу из ранжированных инструкций доступа по веб-адресу, при этом каждая выбранная инструкция доступа по веб-адресу имеет время доступа до текущего времени доступа, или при этом интервал доступа от времени доступа каждой выбранной инструкции доступа по веб-адресу до текущего времени доступа меньше или равен предварительно установленному периоду времени.

[0015] Согласно вариантам осуществления второго аспекта настоящего раскрытия сущности, предусмотрено устройство для обнаружения несанкционированного использования веб-адресов. Устройство содержит:

- модуль получения, выполненный с возможностью получать веб-адрес, по которому в данный момент осуществлен доступ, и целевой веб-адрес перехода из текущей инструкции доступа по веб-адресу;

- первый модуль определения, выполненный с возможностью определять безопасный веб-адрес перехода из веб-адреса, по которому в данный момент осуществлен доступ, согласно предыстории инструкций доступа по веб-адресу; и

- второй модуль определения, выполненный с возможностью определять то, использован несанкционированным образом или нет целевой веб-адрес перехода, согласно безопасному веб-адресу перехода.

[0016] В варианте осуществления, первый модуль определения содержит:

- субмодуль получения, выполненный с возможностью получать архивную инструкцию доступа по веб-адресу, соответствующую веб-адресу, по которому в данный момент осуществлен доступ, из предыстории инструкций доступа по веб-адресу; и

- субмодуль определения веб-адресов, выполненный с возможностью определять безопасный веб-адрес перехода из веб-адреса, по которому в данный момент осуществлен доступ, согласно, по меньшей мере, одной архивной инструкции доступа по веб-адресу.

[0017] В варианте осуществления, архивная инструкция доступа по веб-адресу содержит веб-адрес доступа, содержащий либо нет переход, веб-адрес перехода и время доступа.

[0018] В варианте осуществления, субмодуль определения веб-адресов выполнен с возможностью:

- выполнять статистический анализ, по меньшей мере, для одной архивной инструкции доступа по веб-адресу и независимо вычислять вероятность возникновения каждого веб-адреса перехода; и

- определять безопасный веб-адрес перехода из веб-адреса, по которому в данный момент осуществлен доступ, согласно, по меньшей мере, одному из вероятности P возникновения каждого веб-адреса перехода и времени доступа.

[0019] В варианте осуществления, субмодуль определения веб-адресов дополнительно выполнен с возможностью:

- определять то, существует или нет веб-адрес перехода, имеющий вероятность возникновения, превышающую предварительно установленное пороговое значение вероятности, по меньшей мере, в одной архивной инструкции доступа по веб-адресу;

- если веб-адрес перехода, имеющий вероятность возникновения, превышающую предварительно установленное пороговое значение вероятности, существует, по меньшей мере, в одной архивной инструкции доступа по веб-адресу, определять веб-адрес перехода, имеющий вероятность возникновения, превышающую предварительно установленное пороговое значение вероятности, в качестве безопасного веб-адреса перехода; и

- если веб-адрес перехода, имеющий вероятность возникновения, превышающую предварительно установленное пороговое значение вероятности, не существует, по меньшей мере, в одной архивной инструкции доступа по веб-адресу, определять каждый веб-адрес перехода, по меньшей мере, в одной архивной инструкции доступа по веб-адресу в качестве безопасного веб-адреса перехода.

[0020] В варианте осуществления, субмодуль определения веб-адресов дополнительно выполнен с возможностью:

- определять веб-адрес перехода в качестве безопасного веб-адреса перехода, если интервал доступа от времени доступа для последнего доступа к веб-адресу перехода до текущего времени доступа меньше предварительно установленного временного интервала, и число непрерывных возникновений веб-адреса перехода превышает или равно предварительно установленному числу.

[0021] В варианте осуществления, субмодуль определения веб-адресов дополнительно выполнен с возможностью:

- определять веб-адрес перехода в качестве безопасного веб-адреса перехода, если вероятность P возникновения веб-адреса перехода, интервал T доступа от времени доступа для последнего доступа к веб-адресу перехода до текущего времени доступа, весовой коэффициент M для вероятности P возникновения веб-адреса перехода, весовой коэффициент N для отношения интервала T доступа к максимальному интервалу Tmax доступа и безопасное пороговое значение Q перехода удовлетворяют формуле:

.

[0022] В варианте осуществления, второй модуль определения содержит:

- первый субмодуль определения, выполненный с возможностью определять то, что целевой веб-адрес перехода не использован несанкционированным образом, если целевой веб-адрес перехода совпадает с безопасным веб-адресом перехода;

- второй субмодуль определения, выполненный с возможностью определять то, что целевой веб-адрес перехода несанкционированным образом использован, если целевой веб-адрес перехода не совпадает с безопасным веб-адресом перехода.

[0023] В варианте осуществления, устройство дополнительно содержит:

- модуль выполнения, выполненный с возможностью выполнять операцию блокирования перехода к целевому веб-адресу перехода после определения того, что целевой веб-адрес перехода несанкционированным образом использован.

[0024] В варианте осуществления, устройство дополнительно содержит:

- модуль записи, выполненный с возможностью записывать инструкцию доступа по веб-адресу согласно текущему времени доступа;

- модуль ранжирования, выполненный с возможностью ранжировать записанные инструкции доступа по веб-адресу в порядке по возрастанию времени доступа; и

- модуль выбора, выполненный с возможностью определять предысторию инструкции доступа по веб-адресу посредством выбора предварительно установленного числа инструкций доступа по веб-адресу из ранжированных инструкций доступа по веб-адресу, при этом каждая выбранная инструкция доступа по веб-адресу имеет время доступа до текущего времени доступа, или при этом интервал доступа от времени доступа каждой выбранной инструкции доступа по веб-адресу до текущего времени доступа меньше или равен предварительно установленному периоду времени.

[0025] Согласно вариантам осуществления третьего аспекта настоящего раскрытия сущности, предусмотрено устройство для обнаружения несанкционированного использования веб-адресов. Устройство содержит:

- процессор; и

- запоминающее устройство, выполненное с возможностью хранить инструкции, выполняемые посредством процессора;

- при этом процессор выполнен с возможностью:

- получать веб-адрес, по которому в данный момент осуществлен доступ, и целевой веб-адрес перехода из текущей инструкции доступа по веб-адресу;

- определять безопасный веб-адрес перехода из веб-адреса, по которому в данный момент осуществлен доступ, согласно предыстории инструкций доступа по веб-адресу; и

- определять то, использован несанкционированным образом или нет целевой веб-адрес перехода, согласно безопасному веб-адресу перехода.

[0026] Способ и устройство, предоставленные в вариантах осуществления настоящего раскрытия сущности, позволяют обеспечивать следующие преимущества.

[0027] (1) В варианте осуществления, веб-адрес, по которому в данный момент осуществлен доступ, и целевой веб-адрес перехода получаются из инструкции доступа по веб-адресу, безопасный веб-адрес перехода из веб-адреса, по которому в данный момент осуществлен доступ, определяется согласно предыстории инструкций доступа по веб-адресу, и определяется то, использован несанкционированным образом или нет целевой веб-адрес перехода, согласно безопасному веб-адресу перехода. В настоящем раскрытии сущности, безопасный веб-адрес перехода определяется согласно архивным инструкциям доступа по веб-адресу, так что то, использован несанкционированным образом или нет целевой веб-адрес перехода, определяется согласно безопасному веб-адресу перехода. Таким образом, анормальные переходы могут сразу обнаруживаться, и несанкционированное использование может находиться без поддержания и выдачи помещенных в черный список веб-адресов заранее, за счет этого повышая коэффициент распознавания несанкционированным образом используемых веб-адресов и уменьшая затраты.

[0028] (2) В другом варианте осуществления, определение безопасного веб-адреса перехода из веб-адреса, по которому в данный момент осуществлен доступ, согласно предыстории инструкций доступа по веб-адресу содержит: получение архивной инструкции доступа по веб-адресу, соответствующей веб-адресу, по которому в данный момент осуществлен доступ, из предыстории инструкций доступа по веб-адресу; и определение безопасного веб-адреса перехода из веб-адреса, по которому в данный момент осуществлен доступ, согласно, по меньшей мере, одной архивной инструкции доступа по веб-адресу. В настоящем раскрытии сущности, безопасный веб-адрес перехода определяется согласно архивной инструкции доступа по веб-адресу, соответствующей веб-адресу, по которому в данный момент осуществлен доступ, так что определяется то, использован несанкционированным образом или нет целевой веб-адрес перехода, согласно безопасному веб-адресу перехода. Таким образом, анормальные переходы могут сразу обнаруживаться, и несанкционированное использование может находиться без поддержания и выдачи помещенных в черный список веб-адресов заранее, за счет этого повышая коэффициент распознавания несанкционированным образом используемых веб-адресов и уменьшая затраты.

[0029] (3) В другом варианте осуществления, архивная инструкция доступа по веб-адресу содержит веб-адрес доступа, содержащий либо нет переход, веб-адрес перехода и время доступа. В настоящем раскрытии сущности, архивная инструкция доступа по веб-адресу содержит веб-адрес доступа, содержащий либо нет переход, веб-адрес перехода и время доступа, так что безопасный веб-адрес перехода определяется согласно веб-адресу доступа, содержащему либо нет переход, веб-адрес перехода и время доступа, за счет этого обеспечивая безопасность перехода к веб-адресам.

[0030] (4) В другом варианте осуществления, определение безопасного веб-адреса перехода из веб-адреса, по которому в данный момент осуществлен доступ, согласно, по меньшей мере, одной архивной инструкции доступа по веб-адресу содержит: выполнение статистического анализа, по меньшей мере, для одной архивной инструкции доступа по веб-адресу и независимое вычисление вероятности возникновения каждого веб-адреса перехода; и определение безопасного веб-адреса перехода из веб-адреса, по которому в данный момент осуществлен доступ, согласно, по меньшей мере, одному из вероятности P возникновения каждого веб-адреса перехода и времени доступа. В настоящем раскрытии сущности, безопасный веб-адрес перехода может определяться быстро согласно вероятности возникновения каждого веб-адреса перехода, времени доступа или обоим из вышеозначенного, так что определенный безопасный веб-адрес перехода может быть более точным, за счет этого дополнительно обеспечивая безопасность перехода к веб-адресам, повышая коэффициент распознавания несанкционированным образом используемых веб-адресов и уменьшая затраты.

[0031] (5) В варианте осуществления, определение безопасного веб-адреса перехода из веб-адреса, по которому в данный момент осуществлен доступ, согласно, по меньшей мере, одному из вероятности P возникновения каждого веб-адреса перехода и времени доступа содержит: определение того, существует или нет веб-адрес перехода, имеющий вероятность возникновения, превышающую предварительно установленное пороговое значение вероятности, по меньшей мере, в одной архивной инструкции доступа по веб-адресу; если веб-адрес перехода, имеющий вероятность возникновения, превышающую предварительно установленное пороговое значение вероятности, существует, по меньшей мере, в одной архивной инструкции доступа по веб-адресу, определение веб-адреса перехода, имеющего вероятность возникновения, превышающую предварительно установленное пороговое значение вероятности, в качестве безопасного веб-адреса перехода; и если веб-адрес перехода, имеющий вероятность возникновения, превышающую предварительно установленное пороговое значение вероятности, не существует, по меньшей мере, в одной архивной инструкции доступа по веб-адресу, определение каждого веб-адреса перехода, по меньшей мере, в одной архивной инструкции доступа по веб-адресу в качестве безопасного веб-адреса перехода. В настоящем раскрытии сущности, если архивные инструкции доступа по веб-адресу содержат веб-адреса перехода, имеющие вероятность возникновения, превышающую предварительно установленное пороговое значение вероятности, эти веб-адреса перехода, имеющие вероятность возникновения, превышающую предварительно установленное пороговое значение вероятности, определяются в качестве безопасных веб-адресов перехода, за счет этого обеспечивая точность безопасных веб-адресов перехода. Кроме того, если архивные инструкции доступа по веб-адресу не содержат веб-адрес перехода, имеющий вероятность возникновения, превышающую предварительно установленное пороговое значение вероятности, это указывает то, что распределение вероятностей архивных инструкций доступа по веб-адресу является дисперсивным, и в силу этого все веб-адреса перехода в архивных инструкциях доступа по веб-адресу могут временно рассматриваться как безопасные.

[0032] (6) В другом варианте осуществления, определение безопасного веб-адреса перехода из веб-адреса, по которому в данный момент осуществлен доступ, согласно, по меньшей мере, одному из вероятности P возникновения каждого веб-адреса перехода и времени доступа содержит: определение веб-адреса перехода в качестве безопасного веб-адреса перехода, если интервал T доступа от времени доступа для последнего доступа к веб-адресу перехода до текущего времени доступа меньше предварительно установленного временного интервала, и число непрерывных возникновений веб-адреса перехода превышает или равно предварительно установленному числу. В настоящем раскрытии сущности, веб-адрес перехода может рассматриваться как безопасный, если число непрерывных возникновений веб-адреса перехода превышает или равно предварительно установленному числу, и интервал T доступа от времени доступа для последнего доступа к веб-адресу перехода до текущего времени доступа меньше предварительно установленного временного интервала.

[0033] (7) В другом варианте осуществления, определение безопасного веб-адреса перехода из веб-адреса, по которому в данный момент осуществлен доступ, согласно, по меньшей мере, одному из вероятности P возникновения каждого веб-адреса перехода и времени доступа содержит: определение веб-адреса перехода в качестве безопасного веб-адреса перехода, если вероятность P возникновения веб-адреса перехода, интервал T доступа от времени доступа последнего доступа к веб-адресу перехода до текущего времени доступа, весовой коэффициент M для вероятности P возникновения веб-адреса перехода, весовой коэффициент N для отношения интервала T доступа к максимальному интервалу Tmax доступа и безопасное пороговое значение Q перехода удовлетворяют формуле: . В настоящем раскрытии сущности, безопасные веб-адреса перехода могут определяться согласно как вероятности возникновения веб-адреса перехода, так и времени доступа, так что определенный безопасный веб-адрес перехода может быть более точным, за счет этого дополнительно обеспечивая безопасность перехода к веб-адресам, повышая коэффициент распознавания несанкционированным образом используемых веб-адресов и уменьшая затраты.

[0034] (8) В другом варианте осуществления, определение того, использован несанкционированным образом или нет целевой веб-адрес перехода, согласно безопасному веб-адресу перехода содержит: определение того, что целевой веб-адрес перехода не использован несанкционированным образом, если целевой веб-адрес перехода совпадает с безопасным веб-адресом перехода; и определение того, что целевой веб-адрес перехода несанкционированным образом использован, если целевой веб-адрес перехода не совпадает с безопасным веб-адресом перехода. В настоящем раскрытии сущности, безопасный веб-адрес перехода определяется согласно архивным инструкциям доступа по веб-адресу, так что то, использован несанкционированным образом или нет целевой веб-адрес перехода, определяется согласно безопасному веб-адресу перехода. Таким образом, анормальные переходы могут сразу обнаруживаться, и несанкционированное использование может находиться без поддержания и выдачи помещенных в черный список веб-адресов заранее, за счет этого повышая коэффициент распознавания несанкционированным образом используемых веб-адресов и уменьшая затраты.

[0035] (9) В варианте осуществления, способ дополнительно содержит: выполнение операции блокирования перехода к целевому веб-адресу перехода после определения того, что целевой веб-адрес перехода несанкционированным образом использован. В настоящем раскрытии сущности, операция блокирования перехода к целевому веб-адресу перехода может содержать одно или более из вывода предупреждающего сообщения для указания пользователю, переключения на HTTPS-протокол и использования прокси-сервера. Безусловно, могут быть включены другие операции блокирования перехода к целевому веб-адресу перехода. Таким образом, может обеспечиваться безопасность сети.

В варианте осуществления, способ дополнительно содержит: запись инструкции доступа по веб-адресу согласно текущему времени доступа; ранжирование записанных инструкций доступа по веб-адресу в порядке по возрастанию времени доступа; и определение предыстории инструкции доступа по веб-адресу посредством выбора предварительно установленного числа инструкций доступа по веб-адресу из ранжированных инструкций доступа по веб-адресу, при этом каждая выбранная инструкция доступа по веб-адресу имеет время доступа до текущего времени доступа, или при этом интервал доступа от времени доступа каждой выбранной инструкции доступа по веб-адресу до текущего времени доступа меньше или равен предварительно установленному периоду времени. В настоящем раскрытии сущности, инструкции доступа по веб-адресу, удовлетворяющие требованию по времени доступа или предварительно установленному числу инструкций доступа по веб-адресу, выбираются из всех инструкций доступа по веб-адресу в качестве предыстории инструкции доступа по веб-адресу, и затем архивные инструкции доступа по веб-адресу, соответствующие веб-адресу, по которому в данный момент осуществлен доступ, находятся из предыстории инструкции доступа по веб-адресу, так что архивный доступ по веб-адресу должен обновляться по мере того, как изменяется текущее время доступа, и в силу этого безопасный веб-адрес перехода должен корректироваться, что обеспечивает то, что определенный безопасный веб-адрес перехода является более точным, т.е. обеспечивает более точное определение несанкционированным образом используемого веб-адреса. Кроме того, пользователь не должен обязательно поддерживать и обновлять сетевой черный список в реальном времени, за счет этого уменьшая рабочую нагрузку пользователя и повышая удобство работы пользователя.

[0036] Следует понимать, что вышеприведенное общее описание и описание следующей детали являются примерными и пояснительными и не должны истолковываться как ограничивающие настоящее раскрытие сущности.

Краткое описание чертежей

[0037] Прилагаемые чертежи, которые содержатся и составляют часть этого подробного описания, иллюстрируют варианты осуществления в соответствии с изобретением и наряду с описанием служат для того, чтобы пояснять принципы раскрытия изобретения.

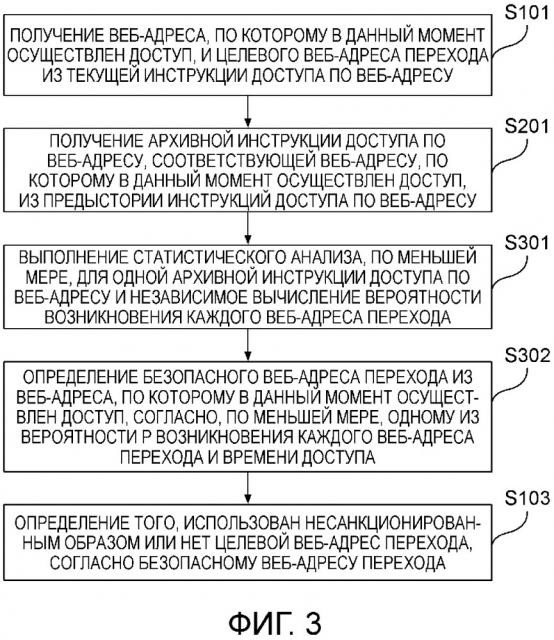

[0038] Фиг. 1 является блок-схемой последовательности операций способа для обнаружения несанкционированного использования веб-адресов согласно примерному варианту осуществления настоящего раскрытия сущности.

[0039] Фиг. 2 является блок-схемой последовательности операций способа для обнаружения несанкционированного использования веб-адресов согласно примерному варианту осуществления настоящего раскрытия сущности.

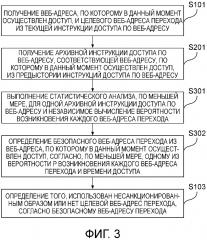

[0040] Фиг. 3 является блок-схемой последовательности операций этапа S202 в способе для обнаружения несанкционированного использования веб-адресов согласно примерному варианту осуществления настоящего раскрытия сущности.

[0041] Фиг. 4 является блок-схемой последовательности операций этапа S302 в способе для обнаружения несанкционированного использования веб-адресов согласно примерному варианту осуществления настоящего раскрытия сущности.

[0042] Фиг. 5 является блок-схемой последовательности операций этапа S302 в другом способе для обнаружения несанкционированного использования веб-адресов согласно примерному варианту осуществления настоящего раскрытия сущности.

[0043] Фиг. 6 является блок-схемой последовательности операций этапа S302 в еще одном другом способе для обнаружения несанкционированного использования веб-адресов согласно примерному варианту осуществления настоящего раскрытия сущности.

[0044] Фиг. 7 является блок-схемой последовательности операций этапа S103 в способе для обнаружения несанкционированного использования веб-адресов согласно примерному варианту осуществления настоящего раскрытия сущности.

[0045] Фиг. 8 является блок-схемой последовательности операций еще одного другого способа для обнаружения несанкционированного использования веб-адресов согласно примерному варианту осуществления настоящего раскрытия сущности.

[0046] Фиг. 9 является блок-схемой последовательности операций еще одного другого способа для обнаружения несанкционированного использования веб-адресов согласно примерному варианту осуществления настоящего раскрытия сущности.

[0047] Фиг. 10 является блок-схемой устройства для обнаружения несанкционированного использования веб-адресов согласно примерному варианту осуществления настоящего раскрытия сущности.

[0048] Фиг. 11 является блок-схемой первого модуля определения в устройстве для обнаружения несанкционированного использования веб-адресов согласно примерному варианту осуществления настоящего раскрытия сущности.

[0049] Фиг. 12 является блок-схемой второго модуля определения в устройстве для обнаружения несанкционированного использования веб-адресов согласно примерному варианту осуществления настоящего раскрытия сущности.

[0050] Фиг. 13 является блок-схемой устройства для обнаружения несанкционированного использования веб-адресов согласно примерному варианту осуществления настоящего раскрытия сущности.

[0051] Фиг. 14 является блок-схемой другого устройства для обнаружения несанкционированного использования веб-адресов согласно примерному варианту осуществления настоящего раскрытия сущности.

[0052] Фиг. 15 является принципиальной схемой устройства, применимого для обнаружения несанкционированного использования веб-адресов согласно примерному варианту осуществления настоящего раскрытия сущности.

Подробное описание изобретения

[0053] Далее приводится подробное описание примерных вариантов осуществления, примеры которых проиллюстрированы на прилагаемых чертежах. Нижеприведенное описание ссылается на прилагаемые чертежи, причем идентичные номера на различных чертежах представляют идентичные или аналогичные элементы, если не указано иное. Реализации, изложенные в нижеприведенном описании примерных вариантов осуществления, не представляют все реализации в соответствии с изобретением. Вместо этого, они являются просто примерами устройств и способов в соответствии с аспектами, связанными с изобретением, изложенным в прилагаемой формуле изобретения.

[0054] Варианты осуществления настоящего раскрытия сущности предоставляют способ для обнаружения несанкционированного использования веб-адресов, который может применяться в терминальном оборудовании, например, в терминальном оборудовании, имеющем функцию доступа по веб-адресу, таком как мобильный телефон, компьютер, цифровой широковещательный терминал, приемо-передающее устройство сообщений, игровая приставка, планшетное устройство, медицинское оборудование, оборудование для занятий фитнессом и персональное цифровое устройство. Как показано на фиг. 1, способ включает в себя этапы S101-S103.

[0055] На этапе S101, веб-адрес, по которому в данный момент осуществлен доступ, и целевой веб-адрес перехода получаются из текущей инструкции доступа по веб-адресу.

[0056] На этапе S102, безопасный веб-адрес перехода из веб-адреса, по которому в данный момент осуществлен доступ, определяется согласно предыстории инструкций доступа по веб-адресу.

[0057] В варианте осуществления, архивная инструкция доступа по веб-адресу содержит веб-адрес доступа, содержащий либо нет переход, веб-адрес перехода и время доступа.

[0058] На этапе S103, определяется то, использован несанкционированным образом или нет целевой веб-адрес перехода, согласно безопасному веб-адресу перехода.

[0059] В этом варианте осуществления, безопасный веб-адрес перехода определяется согласно архивным инструкциям доступа по веб-адресу, так что то, использован несанкционированным образом или нет целевой веб-адрес перехода, определяется согласно безопасному веб-адресу перехода. Таким образом, анормальный переход может сразу обнаруживаться, и несанкционированное использование может находиться без поддержания и выдачи помещенных в черный список веб-адресов заранее, за счет этого повышая коэффициент распознавания несанкционированным образом используемых веб-адресов и уменьшая затраты.

[0060] Как показано на фиг. 2, в варианте осуществления, вышеуказанный этап S102 включает в себя этапы S201-S202.

[0061] На этапе S201, архивная инструкция доступа по веб-адресу, соответствующая веб-адресу, по которому в данный момент осуществлен доступ, получается из предыстории инструкций доступа по веб-адресу. Архивная инструкция доступа по веб-адресу, соответствующая веб-адресу, по которому в данный момент осуществлен доступ, может представлять собой архивную инструкцию доступа по веб-адресу, веб-адрес доступа которой представляет собой веб-адрес, по которому в данный момент осуществлен доступ, или веб-адрес перехода которой представляет собой целевой веб-адрес перехода в предыстории инструкций доступа по веб-адресу.

[0062] На этапе S202, безопасный веб-адрес перехода из веб-адреса, по которому в данный момент осуществлен доступ, определяется согласно, по меньшей мере, одной архивной инструкции доступа по веб-адресу.

[0063] В этом варианте осуществления, безопасный веб-адрес перехода определяется согласно архивной инструкции доступа по веб-адресу, соответствующей веб-адресу, по которому в данный момент осуществлен доступ, так что то, использован несанкционированным образом или нет целевой веб-адрес перехода, определяется согласно безопасному веб-адресу перехода. Таким образом, анормальные переходы могут сразу обнаруживаться, и несанкционированное использование может находиться без поддержания и выдачи помещенных в черный список веб-адресов заранее, за счет этого повышая коэффициент распознавания несанкционированным образом используемых веб-адресов и уменьшая затраты.

[0064] Как показано на фиг. 3, в варианте осуществления, вышеуказанный этап S202 включает в себя этапы S301-S302.

[0065] На этапе S301, статистический анализ выполняется, по меньшей мере, для одной архивной инструкции доступа по веб-адресу, и вероятность возникновения каждого веб-адреса перехода независимо вычисляется. Вероятность, соответствующая полученной, по меньшей мере, одной архивной инструкции доступа по веб-адресу, равна 1, вероятность каждого веб-адреса перехода во всех веб-адресах перехода может вычисляться, за счет этого определяя безопасный веб-адрес перехода.

[0066] На этапе S302, безопасный веб-адрес перехода из веб-адреса, по которому в данный момент осуществлен доступ, определяется согласно, по меньшей мере, одному из вероятности P возникновения каждого веб-адреса перехода и времени доступа.

[0067] В этом варианте осуществления, безопасный веб-адрес перехода определяется согласно