Взаимная мобильная аутентификация с использованием центра управления ключами

Иллюстрации

Показать всеИзобретение относится к области аутентификации. Технический результат заключается в повышении безопасности связи. Способ аутентификации, содержащий: отправку сообщения вызова с мобильного шлюза на потребительское устройство, причем сообщение вызова отправляется в ответ на сообщение запроса связи, при этом потребительское устройство сконфигурировано для использования в качестве платежного устройства; прием сообщения ответа на вызов от потребительского устройства в мобильном шлюзе в ответ на сообщение вызова; верификацию мобильным шлюзом сообщения ответа на вызов с использованием центра управления ключами, при этом центр управления ключами сконфигурирован для управления сеансовыми ключами для связи с потребительским устройством, при этом центр управления ключами позволяет операцию связи между первым объектом и потребительским устройством, если сообщение ответа на вызов является допустимым; и отправку мобильным шлюзом сообщения ответа защищенного канала, включающего в себя сеансовый ключ из управляемых сеансовых ключей, потребительскому устройству, причем сеансовый ключ позволяет связь между первым объектом и потребительским устройством, при этом сеансовый ключ получен из главного ключа, связанного с первым объектом и хранимого в центре управления ключами. 6 н. и 34 з.п. ф-лы, 10 ил.

Реферат

Перекрестные ссылки на родственные заявки

Настоящая заявка является непредварительной заявкой и испрашивает приоритет предварительной заявки США № 61/319698, поданной 31 марта 2010 г., полное содержание которой включено в настоящий документ по ссылке для всех целей.

Уровень техники

Использование мобильных устройств быстро росло в последние годы. Например, пользователи мобильных устройств теперь имеют возможность совершать платежи с помощью их мобильного телефона. Хотя мобильные платежи обеспечивают удобный инструмент для потребителя, из-за мобильных платежей могут также возникать проблемы безопасности. Конфиденциальная информация, например персональная информация потребителя, информация о счете и т.д., может быть подвержена перехвату. Кроме того, если мобильное устройство потеряно или украдено, такая информация может быть использована неавторизованным пользователем. Кроме того, по мере развития мобильных платежных приложений существует потребность не только защищать информацию, посланную с мобильного устройства, но также защищать информацию, посланную на мобильное устройство во время передачи.

Например, когда платежи осуществляются с помощью физической карточки со встроенной микросхемой, эмитент, связанный с платежной картой, может обновить данные в микросхеме во время платежной транзакции. Данные микросхемы могут быть возвращены в ответе платежной транзакции, который содержит данные аутентификации или скрипты для обновления параметров риска и счетчиков платежей в платежном приложении микросхемы. Эти обновления эмитента требуют, чтобы карточка была вставлена в контактный терминал точки продажи. Если в качестве платежного устройства используется мобильное устройство, мобильное устройство не может быть вставлено в терминал точки продажи для проведения контактной транзакции точки продажи и приема обновлений эмитента. Таким образом, имеется дополнительная потребность в решении для обновлений эмитента для мобильных устройств, которые используются в качестве платежных устройств.

Варианты воплощения настоящей технологии решают эти и другие проблемы.

Краткая сущность изобретения

Аспекты вариантов воплощения настоящей технологии имеют отношение, в общем, к улучшенным системам и способу для аутентификации. Такие системы и способы повышают безопасность информации, передаваемой с и на мобильное устройство, путем аутентификации мобильного устройства через сторонний мобильный шлюз перед передачей информации.

Один вариант воплощения технологии направлен на способ аутентификации. Способ включает в себя отправку сообщения вызова с мобильного шлюза на потребительское устройство, причем сообщение вызова отправляется в ответ на сообщение запроса связи, при этом потребительское устройство сконфигурировано для использования в качестве платежного устройства. Способ дополнительно включает в себя прием сообщения ответа на вызов от потребительского устройства в мобильном шлюзе в ответ на сообщение вызова. Способ дополнительно включает в себя отправку сообщения ответа на вызов от мобильного шлюза центру управления ключами, при этом центр управления ключами сконфигурирован управлять сеансовыми ключами для осуществления связи с потребительским устройством. Центр управления ключами осуществляет верификацию сообщения ответа на вызов и позволяет осуществить транзакцию связи между первым объектом и потребительским устройством, если сообщение ответа на вызов является достоверным. Первый объект может быть, например, эмитентом, связанным с потребительским устройством.

Другой вариант воплощения технологии направлен на способ аутентификации. Способ включает в себя прием сообщения ответа на вызов в центре управления ключами от потребительского устройства через мобильный шлюз, причем сообщение ответа на вызов принимается в ответ на сообщение вызова, отправленное мобильным шлюзом потребительскому устройству, при этом потребительское устройство сконфигурировано для использования в качестве платежного устройства. Способ также включает в себя определение, достоверно ли сообщение ответа на вызов, и отправку сообщения ответа безопасного канала из центра управления ключами потребительскому устройству, если сообщение ответа на вызов является достоверным. Сообщение ответа безопасного канала позволяет осуществлять связь между потребительским устройством и первым объектом.

Другой вариант воплощения технологии направлен на систему. Система включает в себя мобильный шлюз и центр управления ключами. Мобильный шлюз сконфигурирован с возможностью отправлять сообщение вызова потребительскому устройству и принимать сообщение ответа на вызов от потребительского устройства в ответ на сообщение вызова, при этом потребительское устройство сконфигурировано для использования в качестве платежного устройства. Центр управления ключами осуществляет связь с мобильным шлюзом и сконфигурирован с возможностью принимать сообщение ответа на вызов от мобильного шлюза, определять, является ли сообщение ответа на вызов достоверным, и отправлять сообщение ответа безопасного канала потребительскому устройству, если сообщение ответа на вызов является достоверным. Сообщение ответа безопасного канала позволяет осуществлять связь между потребительским устройством и первым объектом.

Другой вариант воплощения технологии направлен на серверный компьютер. Серверный компьютер содержит процессор и считываемый компьютером носитель данных, имеющий код, содержащийся на нем, при этом код сконфигурирован с возможностью побуждать процессор к выполнению способа. Способ включает в себя прием сообщения ответа на вызов от потребительского устройства через мобильный шлюз, причем сообщение ответа на вызов принимается в ответ на сообщение вызова, отправленное мобильным шлюзом потребительскому устройству, при этом потребительское устройство сконфигурировано для использования в качестве платежного устройства. Способ дополнительно включает в себя определение, является ли сообщение ответа на вызов достоверным, и отправку сообщения ответа безопасного канала потребительскому устройству, если сообщение ответа на вызов является достоверным. Сообщение ответа безопасного канала позволяет осуществлять связь между потребительским устройством и первым объектом.

Эти и другие варианты воплощения технологии описаны более подробно ниже.

Краткое описание чертежей

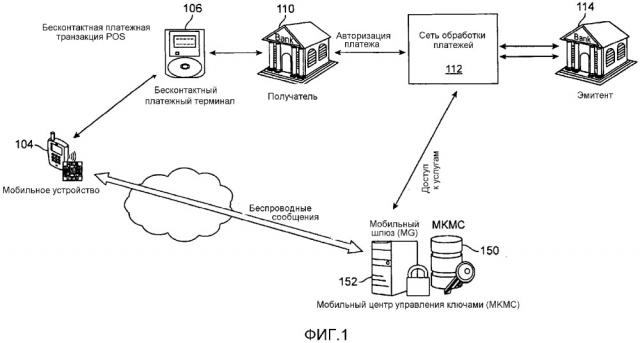

Фиг. 1 изображает блок-схему последовательности операций для транзакции в контексте мобильного шлюза.

Фиг. 2 изображает подробную блок-схему последовательности операций функционирования мобильного шлюза и центра управления ключами.

Фиг. 3 изображает пример протоколов, используемых для связи.

Фиг. 4 изображает блок-схему примерного потребительского устройства.

Фиг. 5 изображает примерную блок-схему последовательности операций для подготовки к работе потребительского устройства.

Фиг. 6 изображает примерную блок-схему последовательности операций для аутентификации в распределенной системе.

Фиг. 7 изображает примерную блок-схему последовательности операций для аутентификации в интегрированной системе.

Фиг. 8 изображает примерную блок-схему последовательности операций для установления безопасного сеанса с использованием нового соединения TCP.

Фиг. 9 изображает примерную блок-схему последовательности операций для установления безопасного сеанса с использованием существующего соединения TCP.

Фиг. 10 изображает примерную блок-схему компьютерного устройства.

Подробное описание

Варианты воплощения, раскрытые в данном документе, направлены на технические приемы для аутентификации потребительского устройства для создания безопасного канала для связи между потребительским устройством и первым объектом. Потребительское устройство может быть, например, мобильным телефоном, который может быть сконфигурирован для использования в качестве платежного устройства, которое ассоциировано с сетью обработки платежей. Потребительское устройство может подготавливаться к работе с приложениями, связанными с платежом, и может аутентифицироваться через сторонний мобильный шлюз, используя аутентификацию типа "вызов-ответ". Как конкретный пример, когда потребительское устройство запрашивает связь с конкретным объектом (например, банком эмитента) через приложение на потребительском устройстве, запрос связи отправляется мобильному шлюзу. В ответ мобильный шлюз отправляет сообщение вызова потребительскому устройству. Потребитель возвращает сообщение ответа на вызов мобильному шлюзу через приложение на потребительском устройстве. Мобильный шлюз отправляет ответ на вызов в центр управления ключами для проверки достоверности. Центр управления ключами управляет сеансовыми ключами для связи потребительского устройства с различными объектами, и он может быть связан с сетью обработки платежей. Центр управления ключами определяет, достоверно ли принятое сообщение ответа на вызов. Если сообщение ответа на вызов является достоверным, мобильному шлюзу и потребительскому устройству возвращается ответное сообщение безопасного канала через мобильный шлюз. Ответное сообщение безопасного канала включает в себя сеансовый ключ, который позволяет потребительскому устройству осуществлять связь с первым объектом через безопасный канал для любого из некоторого числа типов связи. Например, если первый объект является банком эмитента, связанным с потребительским устройством, безопасный канал может использоваться для отправки обновлений эмитента потребительскому устройству.

Варианты воплощения настоящей технологии обеспечивают некоторое число преимуществ. Архитектура мобильного шлюза обеспечивает повышенную безопасность путем аутентификации потребительского устройства, прежде чем разрешить связь. Кроме того, установление безопасного канала с сеансовыми ключами обеспечивает повышенную защиту для информации, передаваемой через канал. Вдобавок, так как архитектура мобильного шлюза для создания безопасного канала централизована, архитектура обеспечивает гибкость для нескольких объектов, которые могут хотеть передать информацию на и из потребительского устройства.

Перед обсуждением конкретных вариантов воплощения технологии может быть предоставлено дополнительное описание некоторых терминов для лучшего понимания вариантов воплощения технологии.

"Эмитентом" может быть любой банк, который открывает и поддерживает финансовый счет для потребителя.

"Получателем" может быть любой банк, который обеспечивает и поддерживает финансовый счет для продавца.

"Сеть обработки платежей" может включать в себя подсистемы обработки данных, сети и операции, используемые для поддержки и предоставления услуг авторизации, услуг файла заблокированных банковских карточек и расчетно-клиринговых услуг.

"Сообщение запроса авторизации" может быть сообщением, которое включает в себя информацию, такую как, например, формфактор потребительского устройства или идентификатор счета эмитента. Идентификатор счета эмитента может быть идентификатором платежного счета, связанным с платежным устройством (например, потребительским устройством). Сообщение запроса авторизации может запросить, чтобы эмитент платежного устройства авторизовал транзакцию. Сообщение запроса авторизации согласно варианту воплощения технологии может соответствовать ISO 8583, который является стандартом для систем, которые обмениваются электронными транзакциями, совершаемыми держателями счетов, использующими платежные устройства.

"Серверный компьютер" может быть мощным компьютером или кластером компьютеров. Например, серверный компьютер может быть большой ЭВМ, кластером мини-ЭВМ или группой серверов, функционирующих как блок. В одном примере серверный компьютер может быть сервером базы данных, соединенным с веб-сервером.

Фиг. 1 изображает блок-схему последовательности операций для транзакции в контексте мобильного шлюза. Для простоты обсуждения показан только один элемент из каждого компонента. Однако понятно, что варианты воплощения технологии могут включать в себя более чем один элемент из каждого компонента. Кроме того, некоторые варианты воплощения технологии могут включать в себя не все компоненты, показанные на фиг. 1. Кроме того, компоненты на фиг. 1 могут осуществлять связь через любую подходящую среду связи (включая интернет), используя любой подходящий протокол связи. Фиг. 1 изображает пример системы, в которой могут быть реализованы мобильный шлюз и центр управления ключами.

Фиг. 1 показывает систему, которая может использоваться в варианте воплощения технологии. Система включает в себя устройство 106 доступа, такое как платежный терминал точки продажи (POS) бесконтактного платежа у продавца, и получателя 110, связанного с продавцом. В типичной платежной транзакции потребитель может купить товары или услуги у продавца через устройство 106 доступа с помощью мобильного потребительского устройства 104. Получатель 110 может осуществлять связь с эмитентом 114 через сеть 112 обработки платежей.

Потребитель может быть человеком или организацией, например, фирмой, которая может покупать товары или услуги.

Потребительское устройство 104 может быть в любой подходящей форме для бесконтактного платежа. Например, подходящие потребительские устройства могут быть переносными и компактными, так чтобы они могли поместиться в кошельке и/или кармане потребителя (например, карманных размеров). Потребительское устройство 104 обычно содержит процессор, память, устройство ввода, устройства вывода и устройства беспроводной связи ближнего радиуса действия (NFC), все из которых функционально соединены с процессором. Конкретные примеры потребительских устройств могут включать в себя такие виды портативных устройств связи, как сотовые или беспроводные телефоны, планшеты, смартфоны, карманные персональные компьютеры (PDA), пейджеры, портативные компьютеры и т.п. В некоторых вариантах воплощения потребительское устройство 104 может быть связано с множеством финансовых счетов, например, связанными с различными платежными счетами (например, кредитным, дебетовым или предварительно оплаченным). Аналогично, потребитель может иметь множество потребительских устройств 104, которые связаны с одним и тем же лежащим в основе финансовым счетом.

Сеть 112 обработки платежей может включать в себя подсистемы обработки данных, сети и операции, используемые для поддержки и предоставления услуг авторизации, услуг файла заблокированных банковских карточек и расчетно-клиринговых услуг. Пример сети обработки платежей может включать в себя VisaNet™. Сети обработки платежей, такие как VisaNet™, могут обрабатывать транзакции по кредитной карте, транзакции по дебетовой карте и другие типы коммерческих транзакций. VisaNet™, в частности, включает в себя систему Объединенных платежей Visa (VIP; Visa Integrated Payments), которая обрабатывает запросы авторизации, и систему Base II, которая выполняет расчетно-клиринговые услуги. Кроме того, сеть 112 обработки платежей может включать в себя серверный компьютер и может использовать любую подходящую проводную или беспроводную сеть, включая интернет.

Продавец может иметь или может принимать связь от устройства 106 доступа, которое может взаимодействовать с потребительским устройством 104, например, бесконтактным POS устройством. Устройство 106 доступа, согласно вариантам воплощения технологии, может иметь любую подходящую форму для доступа к данным на бесконтактном потребительском устройстве. Примеры устройств доступа могут включать в себя POS устройства, сотовые телефоны, PDA, персональные компьютеры (PC), планшетные PC, портативные специализированные средства чтения, телевизионные абонентские приставки, электронные кассовые аппараты, банкоматы (ATM), виртуальные кассовые аппараты, киоски, системы обеспечения безопасности, системы доступа и т.п. Устройство 106 доступа может включать в себя любой подходящий контактный или бесконтактный режим работы (например, радиочастотные (RF) антенны, устройства NFC и т.д.).

В типичной транзакции покупки потребитель покупает товар или услугу через устройство 106 доступа продавца с помощью потребительского устройства 104. Потребительское устройство 104 может взаимодействовать с устройством 106 доступа, таким как бесконтактный POS терминал у продавца. Например, потребитель может взять беспроводной телефон и может провести его около бесконтактного средства чтения в POS терминале.

Сообщение запроса авторизации затем передается от устройства 106 доступа к получателю 110. После приема сообщения запроса авторизации получателем 110, сообщение запроса авторизации отправляется в сеть 112 обработки платежей. Сеть 112 обработки платежей затем передает сообщение запроса авторизации эмитенту 114 потребительского устройства 104.

После того, как эмитент 114 принимает сообщение запроса авторизации, эмитент 114 отправляет сообщение ответа авторизации назад сети 112 обработки платежей для указания, авторизована ли текущая транзакция (или не авторизована). Сеть 112 обработки платежей затем передает сообщение ответа авторизации назад получателю 110. Получатель 110 затем отправляет ответное сообщение назад продавцу.

После того, как продавец принимает сообщение ответа авторизации, устройство 106 доступа у продавца затем может предоставить сообщение ответа авторизации для потребителя. Сообщение ответа может быть отображено устройством 106 доступа или может быть распечатано на чеке.

В конце дня может быть проведен нормальный расчетно-клиринговый процесс сетью 112 обработки платежей. Клиринговый процесс является процессом обмена финансовой информацией между получателем и эмитентом для обеспечения проводки по счету потребителя и сверки состояния по расчетам потребителя. Клиринг и расчет могут происходить одновременно. Как правило, продавец отправляет клиринговую информацию получателю в конце дня, и получатель и эмитент могут затем провести расчетно-клиринговый процесс.

Мобильный шлюз 152 и мобильный центр 150 управления ключами могут использоваться, когда беспроводные (OTA) сообщения нужно отправить между потребительским устройством 104 и первым объектом. Мобильный шлюз 152 обеспечивает линию связи с потребительскими устройствами, по которой объектами, такими как эмитенты, сети обработки платежей и другие процессинговые центры, могут быть предоставлены услуги. Мобильный шлюз 152 может обеспечить аутентификацию типа "вызов-ответ" потребительского устройства 104. Если потребительское устройство 152 аутентифицировано, центр 150 управления ключами может обеспечить сеансовые ключи для безопасного канала связи. Безопасный канал связи позволяет потребительскому устройству 104 безопасно осуществлять доступ к услугам, предоставленным сетью 112 обработки платежей. Более подробная информация о функционировании мобильного шлюза 152 и центра 150 управления ключами приведена ниже по тексту.

Фиг. 2 изображает подробную блок-схему последовательности операций функционирования мобильного шлюза 152 и центра 150 управления ключами. Как уже обсуждалось выше по тексту, мобильный шлюз 152 и центр 150 управления ключами обеспечивают безопасность для услуг, предлагаемых потребителю на потребительском устройстве 104. Следует отметить, что в архитектуре фиг. 2 могут быть различия в зависимости от множества факторов. Например, могут быть различия в зависимости от того, выходит ли POS инфраструктура на связь с эмитентом для авторизации транзакции, или она поддерживает автономные авторизованные транзакции. Кроме того, следует отметить, что хотя фиг. 2 показывает OTA подготовку к работе, другие варианты воплощения могут использовать предварительно подготовленные к работе потребительские устройства.

Мобильный шлюз 152 является платформой, способной предоставлять безопасные услуги потребительскому устройству 106 через OTA сообщения по безопасному каналу. Мобильный шлюз 152 поддерживает мобильные бесконтактные платежи, такие как изображены на фиг. 1, и он используется таким образом, что это позволяет добавлять будущие вспомогательные услуги по мере необходимости.

Для предоставления услуг потребительскому устройству 104, которое поддерживает безопасные бесконтактные платежи, мобильный шлюз 152 поддерживает две пары сообщений типа "запрос-ответ". Одна пара сообщений типа "запрос-ответ" используется для подготовки безопасного канала. Эта пара сообщений позволяет потребительскому устройству 104 и мобильному шлюзу 152 обмениваться начальной информацией. Вторая пара сообщений типа "запрос-ответ" используется для установления безопасного канала. Эта пара сообщений позволяет потребительскому устройству 104 и мобильному шлюзу 152 проводить взаимную аутентификацию и позволяет потребительскому устройству принимать сеансовые ключи от мобильного шлюза 152. Когда безопасный канал установлен, сеансовые ключи используются для защиты конфиденциальности и целостности сообщений, используемых поддерживаемыми услугами в соответствии с потребностями этой услуги.

Транзакционный поток может быть инициирован или через ситуацию "к себе" или "от себя". В ситуации "к себе" транзакция инициируется потребителем через взаимодействие с приложением потребительского устройства или самим приложением потребительского устройства вследствие особого статуса платежного приложения (например, когда автономные параметры управления рисками низки). В ситуации "от себя" эмитент инициирует транзакционный поток путем отправки сообщения от себя потребительскому устройству 106. Однако, базовый транзакционный поток аналогичен независимо от того, как он инициируется. То есть, сначала подготавливается и устанавливается безопасный канал, а затем запрашивается конкретная услуга, используя установленный безопасный канал.

Мобильное платежное приложение (MPA) 154 является платежным приложением, которое установлено в микросхеме защищенного элемента (SE) в поддерживающем NFC потребительском устройстве 104. MPA 154 обеспечивает функциональность для управления и поддержки платежной информации потребителя и поддержки мобильных бесконтактных платежей. Во время платежной транзакции MPA 154 взаимодействует с устройством 106 доступа по бесконтактному интерфейсу, чтобы позволить осуществление мобильной платежной транзакции. Объект, выпускающий MPA 154 для потребительского устройства 104, обычно является членом сети 112 обработки платежей. В одном варианте воплощения объект, выпускающий MPA 154, является эмитентом 114.

MPA 154 также взаимодействует с мобильным приложением (MA) 156 на потребительском устройстве 104. MA 156 является приложением потребительского устройства, которое обеспечивает пользовательский интерфейс для потребительского взаимодействия (например, чтобы вводить и просматривать информацию). MA 156 также осуществляет связь с MPA 154 для получения и возврата информации во время обработки любой из некоторого числа услуг, предлагаемых потребителю через потребительское устройство 104 (например, обработки обновления эмитента). Кроме того, MA 156 может осуществлять связь с мобильным шлюзом 152 для отправки и приема OTA сообщений.

MPA 154 и MA 156 могут использовать стандарты шифрования данных, такие как, например, RSA с по меньшей мере 1024 битным ключом, тройной стандарт шифрования данных (DES), 128-битный усовершенствованный стандарт шифрования (AES), алгоритм поточного шифрования RC4, использующий минимальную длину ключа в 128-бит и т.д. Эти стандарты шифрования могут использоваться для создания безопасного сеанса.

SE используется потребительским устройством 104 для размещения и хранения данных и приложений, которые требуют высокой степени безопасности. SE обеспечивается для потребительского устройства 104 эмитентом 125 SE. Эмитент 125 SE не обязательно является членом сети 112 обработки платежей или тем же самым объектом, что эмитент 114 платежного инструмента (например, MPA 154 на потребительском устройстве 106). Например, эмитент 125 SE может быть оператором мобильной сети (MNO).

MPA 154 может быть установлено в SE, чтобы управлять и поддерживать безопасность платежей. Объект, выпускающий MPA 154, может нуждаться в ключе и/или токене для установки и персонализации MPA 154 на SE. Этими ключами может, как правило, управлять от имени эмитента бюро персонализации или доверенный менеджер услуг (TSM) 120. То есть, эти ключи могут быть обеспечены эмитентом 125 SE для TSM 120 (S404).

TSM 120 предлагает услуги по поддержке мобильных финансовых услуг. Базовая функциональность, которая может быть обеспечена TSM 120, включает в себя возможность управлять ключами SE для установки и конфигурации MPA 154 беспроводным образом. TSM 120 может также быть интегрирован с системами эмитента для активации и персонализации MPA 154 с платежной информацией потребителей (S402). После приема запроса на активацию TSM 120 может подготовить к работе MA 156 и MPA 154 беспроводным образом (S406 и S408). TSM 120 может также заблокировать или разблокировать SE на потребительском устройстве 104 (S410). После активации, TSM 120 может отправить подтверждение активации мобильному шлюзу 152 (S412). Кроме того, TSM 120 может обеспечить непрерывное управление и поддержку платформы SE.

Потребительские устройства 104, которые поддерживают мобильные бесконтактные платежи, обычно поддерживают бесконтактные транзакции, используя протокол бесконтактной связи EMV (EMV-CCP), который основан на ISO 14443, для взаимодействия с устройствами 106 доступа продавца. Эта возможность, как правило, осуществляется путем реализации NFC. Возможность NFC на потребительском устройстве 104 может быть реализована с помощью встроенной микросхемы NFC или путем добавления внешней карты памяти или аксессуара, который содержит микросхему NFC. Кроме того, потребительское устройство 104 обычно включает в себя SE или встроенный в телефон или в модуль идентификации абонента (SIM). SE может также быть включен в дополнительное устройство, такое как безопасная цифровая микро (microSD) карта.

Как обсуждалось выше по тексту, мобильный шлюз 152 позволяет потребительским устройствам 104 осуществлять доступ к услугам эмитента 114 через сеть 112 обработки платежей, таким как, например, обновления эмитента. Мобильный шлюз 152 обеспечивает безопасный канал, по которому информация может быть безопасно передана через потребительское устройство 106, и по мобильной сети и через интернет. Мобильные шлюзы 152 могут быть реализованы эмитентами, получателями, сторонними поставщиками услуг или TSM 120.

Мобильный шлюз 152 использует центр 150 управления ключами для установления безопасного взаимно аутентифицированного канала с копией MPA 154 в потребительском устройстве 104. Как часть этого процесса, могут использоваться криптографические ключи для обеспечения возможности аутентификации MPA 154 центром 150 управления ключами. Каждая копия MPA 154 персонализирована с помощью уникальных ключей, полученных из характерного для эмитента набора главных ключей. Эти главные ключи совместно используются между узлом персонализации эмитента и центром управления ключами 150. Эти ключи могут отличаться от ключей, используемых для аутентификации платежных транзакций микросхемы или скриптов эмитента, и они используются с целью установления безопасного канала. Узел авторизации эмитента не требует никакого доступа к этим криптографическим ключам для установления безопасного канала.

Поскольку потребительское устройство 104 может осуществлять доступ к услугам через сеть 112 обработки платежей, используя мобильный шлюз 152, сеть 112 обработки платежей и мобильный шлюз 152 подготавливаются к работе так, чтобы они могли работать вместе. В одном варианте воплощения сеть 112 обработки платежей может обеспечивать для мобильного шлюза 152 клиентский сертификат, который представляется во время установления взаимно аутентифицированного канала уровня защищенных сокетов (SSL). Мобильный шлюз 152 может установить и сохранить этот сертификат в месте хранения ключей.

Кроме того, имя пользователя и пароль могут быть созданы и предоставлены мобильному шлюзу 152 сетью 112 обработки платежей. Это имя пользователя и пароль могут использоваться во время аутентификации сообщений и могут передаваться как часть запросов веб-услуги.

Сеть 112 обработки платежей может также обеспечить мобильный шлюз 152 клиентским сертификатом, который представляется в запросе веб-услуги. Центр 150 управления ключами может использовать этот клиентский сертификат для шифрования конкретных частей ответа веб-услуги для дешифровки мобильным шлюзом 152.

Фиг. 3 изображает пример протоколов, используемых для связи. Потребительское устройство 104 имеет возможность установить беспроводную связь с удаленными системами. MA 156 и MPA 154 на потребительском устройстве 104 могут использовать эту возможность для связи с мобильным шлюзом 152. Мобильный шлюз 152 может поддерживать протокол управления передачей (TCP) так, что MA 156 может обмениваться двоичными сообщениями с мобильным шлюзом 152. Сокет TCP может обеспечивать надежное соединение по основной MNO или Wi-Fi сети. Конечная точка для сокета TCP определяется адресом и номером порта протокола интернета (IP). Обмен сообщениями выполняется как простой поток байтов между отправителем и получателем. Сокетное соединение устанавливается и затем используется в качестве однонаправленного канала для обмена сообщениями. Соединение TCP может быть обеспечено по любой сети передачи данных, доступной потребительскому устройству 104, например, сети пакетной радиосвязи общего пользования (GPRS) и сети третьего поколения (3G) для связи через MNO 132 или через сеть Wi-Fi для связи через альтернативного поставщика услуг через интернет 130.

Фиг. 4 изображает блок-схему примерного потребительского устройства 104. Потребительское устройство 104 может содержать считываемый компьютером носитель 104(b) и корпус 104(h), как показано на фиг. 4. (Фиг. 4 показывает некоторое число компонентов, и потребительские устройства 104 согласно вариантам воплощения изобретения могут содержать любую подходящую комбинацию или поднабор таких компонентов.) Считываемый компьютером носитель 104(b) может находиться внутри корпуса 104(h) или может быть съемным. Корпус 104(h) может быть в виде пластмассовой подложки (основы), корпуса или другой структуры. Считываемый компьютером носитель 104(b) может быть памятью, которая хранит данные, и она может быть в любом подходящем виде, в том числе в виде магнитной полосы, микросхемы памяти, однозначно полученных ключей (например, как описанные выше по тексту), алгоритмов шифрования и т.д. Память также предпочтительно хранит информацию, например финансовую информацию, транзитную информацию (например, как в билете в метро или на поезд), информацию о доступе (например, как в опознавательных жетонах) и т.д. Финансовая информация может включать в себя такую информацию, как информация банковского счета, банковский идентификационный номер (BIN), информация номера кредитной или дебетовой карты, информация остатка на счете, дата истечения срока действия, потребительская информация, такая как имя, дата рождения и т.д. Любая часть этой информации может быть передана потребительским устройством 104. Кроме того, потребительское устройство 104 может также включать в себя SE 104(j), как было описано выше по тексту.

Информация в памяти также может быть в виде дорожек данных, которые традиционно ассоциируются с кредитными картами. Такие дорожки включают в себя Дорожку 1 и Дорожку 2. Дорожка 1 ("Международная ассоциация воздушного транспорта") хранит больше информации, чем Дорожка 2, и содержит имя держателя карты, а также номер счета и другие дискреционные данные. Эта дорожка иногда используется авиакомпаниями при бронировании билетов с помощью кредитной карты. Дорожка 2 ("Американская банковская ассоциация") в настоящее время используется наиболее часто. Это дорожка, которая считывается средствами проверки кредитных карт и ATM. ABA (Американская банковская ассоциация) разработала спецификации этой дорожки, и все мировые банки должны их соблюдать. Она содержит счет держателя карты, зашифрованный PIN, плюс другие дискреционные данные.

Потребительское устройство 104 может дополнительно включать в себя бесконтактный элемент 104(g), который обычно реализуется в виде полупроводниковой микросхемы (или другого элемента хранения данных) с соответствующим элементом беспроводной передачи (например, передачи данных), такой как антенна. Бесконтактный элемент 104(g) связан (например, встроен) с потребительским устройством 104, и данные или инструкции управления, передаваемые через сотовую сеть, могут быть применены к бесконтактному элементу 104(g) с помощью интерфейса бесконтактного элемента (не показан). Интерфейс бесконтактного элемента используется для того, чтобы позволить обмен данными и/или инструкциями управления между схемой мобильного устройства (и, следовательно, сотовой сетью) и необязательным бесконтактным элементом 104(g).

Бесконтактный элемент 104(g) способен передавать и принимать данные, используя возможность осуществлять NFC (или среду NFC) обычно в соответствии со стандартизированным протоколом или механизмом передачи данных (например, ISO 14443/NFC). Возможность осуществлять NFC это возможность осуществлять связь с малым радиусом действия, такую как RFID, BluetoothTM, связь с помощь инфракрасного излучения или другая возможность осуществлять передачу данных, которая может использоваться для обмена данными между потребительским устройством 104 и опрашивающим устройством. Таким образом, потребительское устройство 104 способно осуществлять связь и передавать данные и/или инструкции управления и через сотовую сеть, и с помощью возможности беспроводной связи ближнего радиуса действия.

Потребительское устройство 104 может также включать в себя процессор 104(c) (например, микропроцессор) для обработки функции потребительского устройства 104 и устройство 104(d) отображения, которое позволяет потребителю видеть телефонные номера и другую информацию и сообщения. Потребительское устройство 104 может дополнительно включать в себя элементы 104(e) ввода, которые позволяют потребителю вводить информацию в устройство, динамик 104(f), который позволяет потребителю слышать голосовую связь, музыку и т.д., и микрофон 104(i), который позволяет потребителю передавать его или ее речь с помощью потребительского устройства 104. Потребительское устройство 104 может также включать в себя антенну 104(a) для беспроводной пересылки данных (например, передачи данных).

Фиг. 5 изображает примерную блок-схему последовательности операций для подготовки к работе потребительского устройства 104. Подготовка к работе потребительского устройства 104 может быть инициирована с помощью или без действия потребителя на основании бизнес-требований эмитента 114. На этапе 1 фиг. 5 потребитель 102 может зарегистрироваться для услуги бесконтактных мобильных платежей. Система 114 эмитента обрабатывает этот запрос и осуществляет соответствующее действие. На этапе 2 система 114 эмитента отправляет запрос активации TSM 120 с соответствующими данными персонализации. На этапе 3 TSM 120 обрабатывает запросы эмитента 114, выполняет подготовку к работе MPA 154 и MA 156 и персонализирует их. На этапе 4 TSM 120 подтверждает, что активация завершена со всей необходимой информацией абонента с мобильным шлюзом 152. Обновление информации, связанной с подготовкой к работе, и удаление копий MPA 154 и MA 156 может происходить по той же схеме, что и процесс подготовки к работе.

Мобильные шлюзы 152 могут быть реализованы с помощью двух разных подходов. Распределенный мобильный шлюз представляет собой мобильный шлюз, в котором центр 150 управления ключами является отдельным от мобильного шлюза 152 объектом. Интегрированный мобильный шлюз представляет собой мобильный шлюз, в котором центр 150 управления ключами интегрирован с мобильным шлюзом 152.

Фиг. 6 изображает пример распределенного мобильного шлюза. В распределенном подходе центр 150 управления ключами управляется сетью 112 обработки платежей. Таким образом, центр 150 управления ключами совместно с сетью 112 обработки платежей предоставляет услуги аутентификации и для мобильного шлюза 152 и для MPA 154, позволяя MPA 154 осуществлять доступ к у